四十五:漏洞发现-API接口服务之漏洞探针类型利用修复

接口服务类安全测试

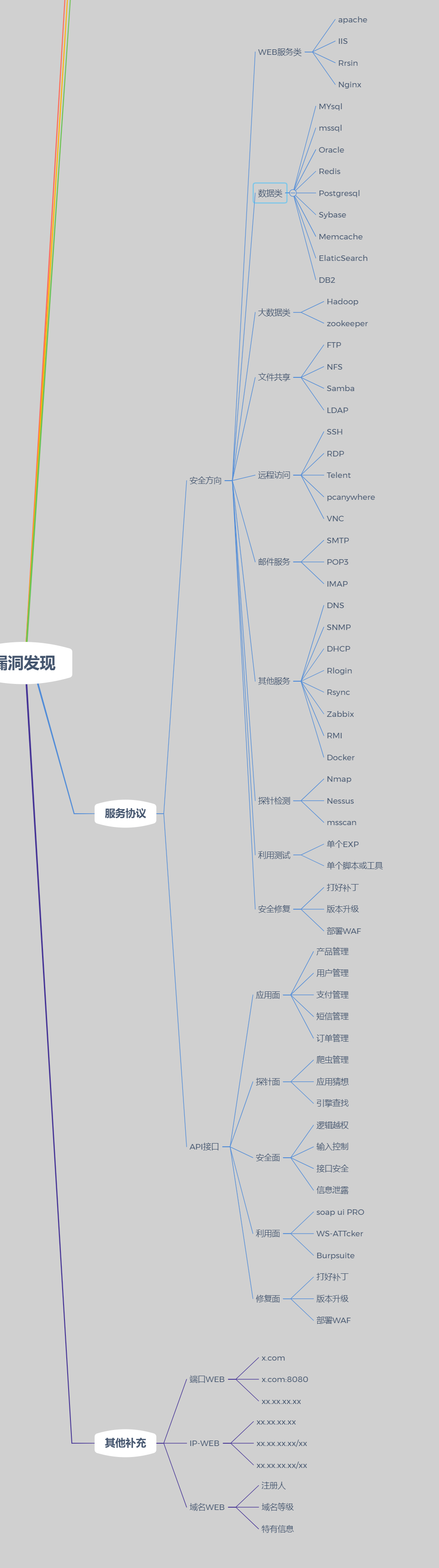

根据前期信息收集针对目标端口服务类探针后进行的安全测试,主要涉及攻击方法:口令安全,WEB类漏洞,版本漏洞等,其中产生的危害可大可小,属于端口服务/第三方服务类安全测试。一般在已知应用无思路的情况下选用的安全测试方案。

API接口

webservice RESful APT

https://xz.aliyun.com/t/2412

根据应用自身的功能方向决定,安全测试目标需有API接口才能进行此类测试,主要涉及的安全问题,自身安全,配合WEB,业务逻辑等,其中产生的危害可大可小,属于应用API接口网络服务测试面,一般也是在存在接口的情况下的测试方案。

WSDL(网络服务描述语言,web service description language)是一门基于XML的语言,用于描述web service 以及如何进行访问

漏洞关键字

配合shodan,fofa,zoomye等

inurl:jws?wsdl

inurl:asmx?wsdl

inurl:aspx?wsdl

inurl:ascx?wsdl

inurl:ashx?wsdl

inurl:dll?wsdl

inurl:exe?wsdl

inurl:php?wsdl

端口号 端口说明 攻击技巧

21/22/69 ftp/tftp:文件传输协议 爆破

嗅探

溢出;后门

22 ssh:远程连接 爆破

OpenSSH;28个退格

23 telnet:远程连接 爆破

嗅探

25 smtp:邮件服务 邮件伪造

53 DNS:域名系统 DNS区域传输

DNS劫持

DNS缓存投毒

DNS欺骗

深度利用:利用DNS隧道技术刺透防火墙

67/68 dhcp 劫持

欺骗

110 pop3 爆破

139 samba 爆破

未授权访问

远程代码执行

143 imap 爆破

161 snmp 爆破

389 ldap 注入攻击

未授权访问

512/513/514 linux r 直接使用rlogin

873 rsync 未授权访问

1080 socket 爆破:进行内网渗透

1352 lotus 爆破:弱口令

信息泄漏:源代码

1433 mssql 爆破:使用系统用户登录

注入攻击

1521 oracle 爆破:TNS

注入攻击

2049 nfs 配置不当

2181 zookeeper 未授权访问

3306 mysql 爆破

拒绝服务

注入

3389 rdp 爆破

Shift后门

4848 glassfish 爆破:控制台弱口令

认证绕过

5000 sybase/DB2 爆破

注入

5432 postgresql 缓冲区溢出

注入攻击

爆破:弱口令

5632 pcanywhere 拒绝服务

代码执行

5900 vnc 爆破:弱口令

认证绕过

6379 redis 未授权访问

爆破:弱口令

7001 weblogic Java反序列化

控制台弱口令

控制台部署webshell

80/443/8080 web 常见web攻击

控制台爆破

对应服务器版本漏洞

8069 zabbix 远程命令执行

9090 websphere控制台 爆破:控制台弱口令

Java反序列

9200/9300 elasticsearch 远程代码执行

11211 memcacache 未授权访问

27017 mongodb 爆破

未授权访问

浙公网安备 33010602011771号

浙公网安备 33010602011771号