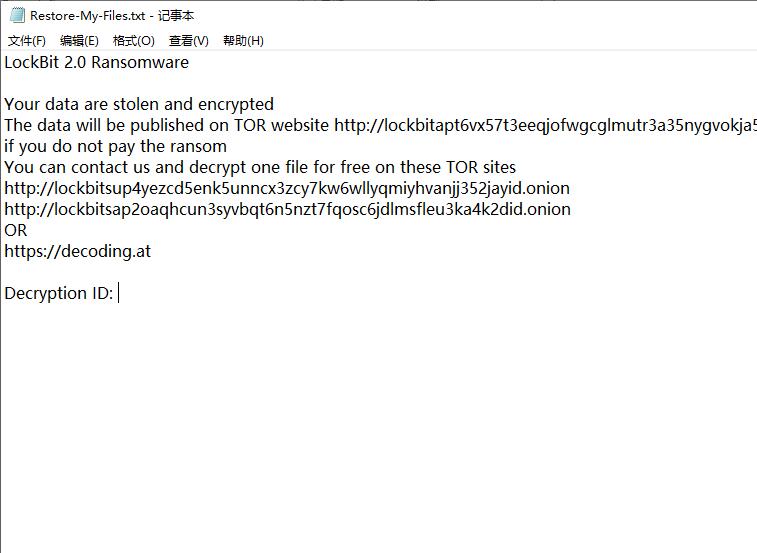

lockbit 2.0 勒索病毒加密的数据库备份快速解密, .lockbit勒索病毒解密 服务器中勒索病毒解密恢复

勒索软件 LockBit 2.0能通过在被劫持的域控制器上创建组策略,在本地网络中传播。

之前,勒索软件的制造成了一种地下黑产,有着技术支持服务、新闻中心以及广告活动。与其他任何行业一样,想创造出有竞争力的产品就要不断改进。例如,LockBit 先于其他网络犯罪组织同行,宣布自己能通过域控制器自动感染本地计算机。

LockBit 遵循勒索软件即服务(RaaS)模型,为其客户(实际发动攻击的人)提供基础设施和恶意程序,然后收取一部分赎金分红。攻入受害者网络是承包商的义务,就勒索软件在整个网络中的分发而言,LockBit 设计出了一种相当有趣的技术。

█ LockBit 2.0 的分发

根据 Bleeping Computer 报道,在攻击者取得网络访问权限,进入域控制器之后,会在域控制器上运行恶意软件,创建新的用户组策略,然后将其自动推送给网络中的每一台设备。策略首先会禁用操作系统的内置安全技术,随后其他策略会在所有 Windows 计算机上创建一个计划任务,运行勒索软件的可执行文件。

Bleeping Computer 援引研究员 Vitali Kremez 的话说,勒索软件使用 Windows Active Directory API 执行轻量级目录访问协议(LDAP)查询,获取计算机列表。随后,LockBit 2.0绕过用户帐户控制(UAC)并静默运行,不会在正被加密的设备上触发任何警报。

很明显,这是史上第一个通过用户组策略传播的批发型恶意软件。除此之外,LockBit 2.0递送勒索信的方式相当异想天开,它会让连接到网络的所有打印机把勒索信给印出来。

█ 怎样才能保护自己的公司免受类似威胁?

请记住,域控制器其实是一台 Windows 服务器,因此需要加以保护。网络安全解决方案 - Windows Server,与我们的大多数企业端点安全解决方案配套提供,能保护运行 Windows 的服务器免受当下的大多数威胁,您可以用它来充实自己的武器库。

但是,出现通过组策略传播的勒索软件,意味着攻击进入了最终阶段。恶意活动应该早点加以注意,比如当攻击者第一次进入网络或试图劫持域控制器时,就应该注意到。托管检测和响应解决方案,能高效检测出此类攻击的蛛丝马迹。

最重要的是,网络犯罪分子经常通过社会工程学技术和钓鱼邮件来获得初始访问权限。为了防止您的员工落入这种陷阱,请定期培训以提高他们的网络安全意识。

浙公网安备 33010602011771号

浙公网安备 33010602011771号