20222307 2024-2025-1 《网络与系统攻防技术》实验五实验报告

1.实验内容

1.1 本周学习内容回顾

·WHOIS是一个查询和响应协议,用于查询数据库以获取注册用户或管理员的联系信息,以及域名的注册信息,包括域名所有者、注册商、注册日期等详细信息。

·Dig(Domain Information Groper)是一个功能强大的命令行工具,用于从DNS服务器中收集信息。它提供了一种灵活的方式来查询域名相关的各种信息,如IP地址、MX记录、CNAME记录等。Dig工具因其灵活性和易用性,成为系统管理员和网络工程师解决DNS问题时最常用的工具之一。

·NSLOOKUP是一个基于命令行的工具,用于查询DNS(域名系统)来查找域名与IP地址之间的映射关系,或者查找与DNS域相关的其他信息,如邮件服务器(MX记录)和名称服务器(NS记录)。它广泛用于诊断DNS解析问题和验证域名配置。

·Traceroute是一个网络诊断工具,用于追踪数据包从发送者到接收者之间的路径。它显示经过的每个路由器节点及其响应时间,帮助网络管理员和用户识别网络延迟的来源和网络连接问题,从而诊断网络路径和连接问题。

·Google hacking 是一种利用搜索引擎,尤其是谷歌,来定位互联网上的安全隐患和易攻击点的技术。它涉及使用特定的搜索语法和操作符来发现敏感信息、漏洞信息或其他有价值的信息。这些信息可能包括软件漏洞、错误配置、用户名、密码、日志文件等,通常是由于网站配置错误或信息泄露而公开可访问的。Google hacking 可以作为渗透测试和信息收集的一部分,帮助安全专业人员识别和修复潜在的安全问题。

1.2实验要求

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

DNS注册人及联系方式

该域名对应IP地址

IP地址注册人及联系方式

IP地址所在国家、城市和具体地理位置

PS:使用whois、dig、nslookup、traceroute、以及各类在线和离线工具进行搜集信息(要求必须用WHOIS、dig、nslookup、traceroute、tracert以及在线工具)

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机IP地址是否活跃

靶机开放了哪些TCP和UDP端口

靶机安装了什么操作系统,版本是多少

靶机上安装了哪些服务

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机上开放了哪些端口

靶机各个端口上网络服务存在哪些安全漏洞

你认为如何攻陷靶机环境,以获得系统访问权

(5)①通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

②并练习使用Google hack搜集技能完成搜索(至少10种搜索方法)

2.实验过程

2.1 对baidu.com进行查询,获取如下信息

使用nslookup、dig 、whois+IP方式进行查询

2.1.1 whois baidu.com进行查询DNS注册人及联系方式

可以查出注册人为MarkMonitor, Inc.,联系方式为abusecomplaints@markmonitor.com

2.1.2 使用nslook、dig该域名对应IP地址

使用slookup或dig均可获取DNS对应的IP地址。

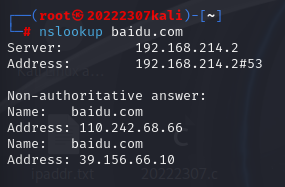

nslookup baidu.com

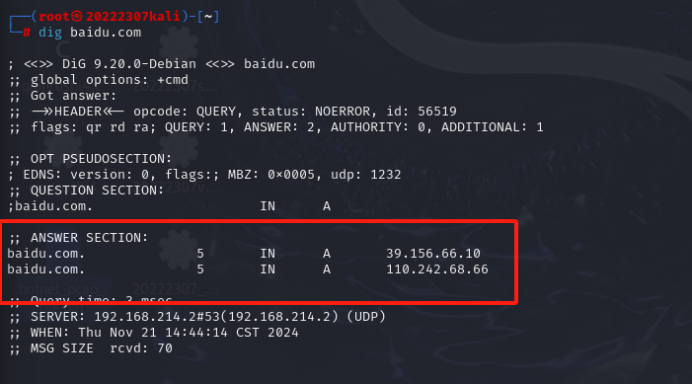

dig baidu.com

可知IP地址为39.156.66.10或110.242.68.66

2.1.3 IP地址注册人及联系方式

使用whois+IP地址可获取IP地址注册人及联系方式

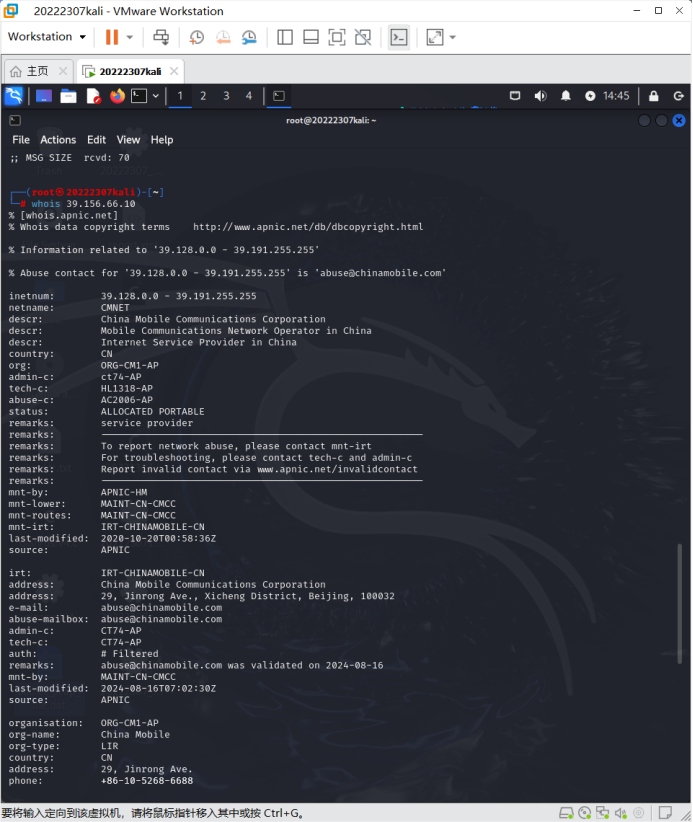

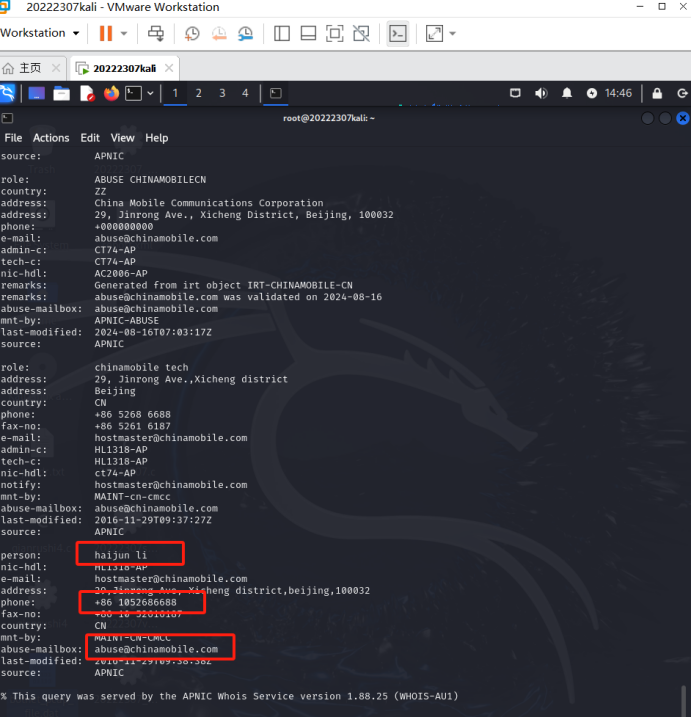

whois 39.156.66.10

whois 110.242.68.66

39.156.66.10:

可知注册人和联系方式分别为haijun li``hostmaster@chinamobile.com

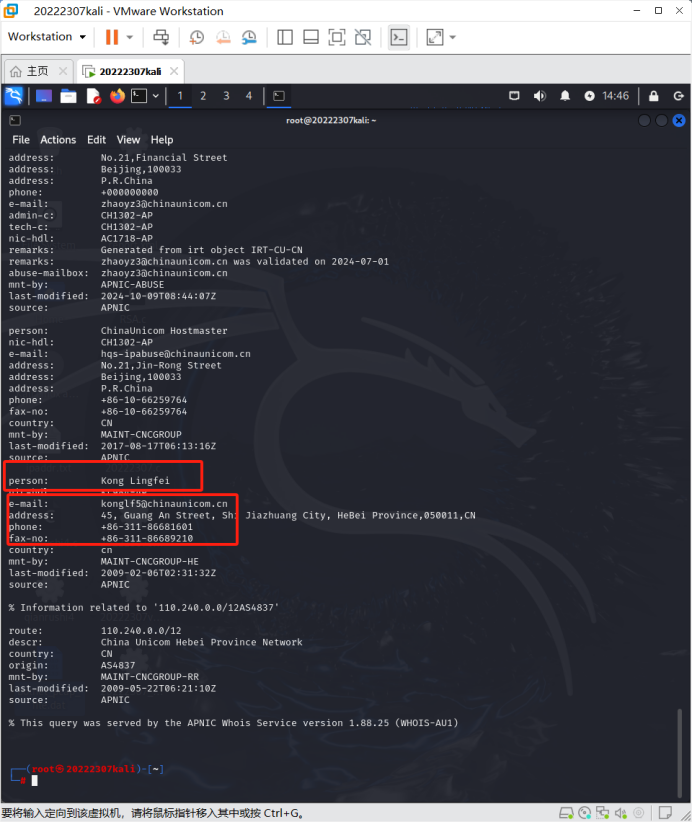

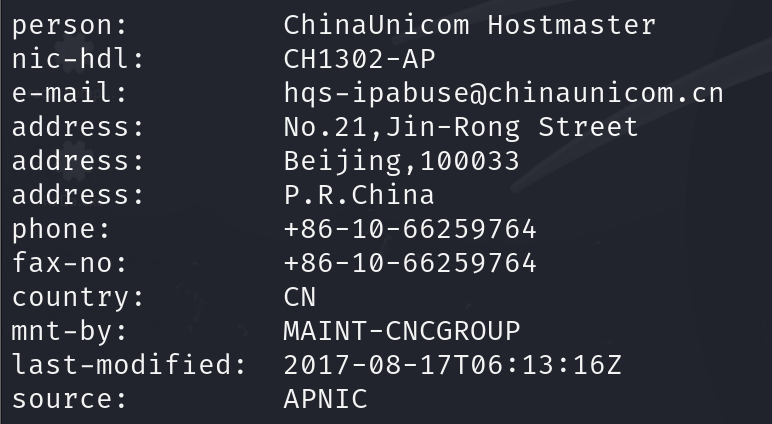

110.242.68.66:

可知注册人和联系方式分别为Kong Lingfei``konglf5@chinaunicom.cn

2.1.4 IP地址所在国家、城市和具体地理位置

39.156.66.10:

IP地址所在国家是中国、城市是北京、具体地理位置是金融街29号

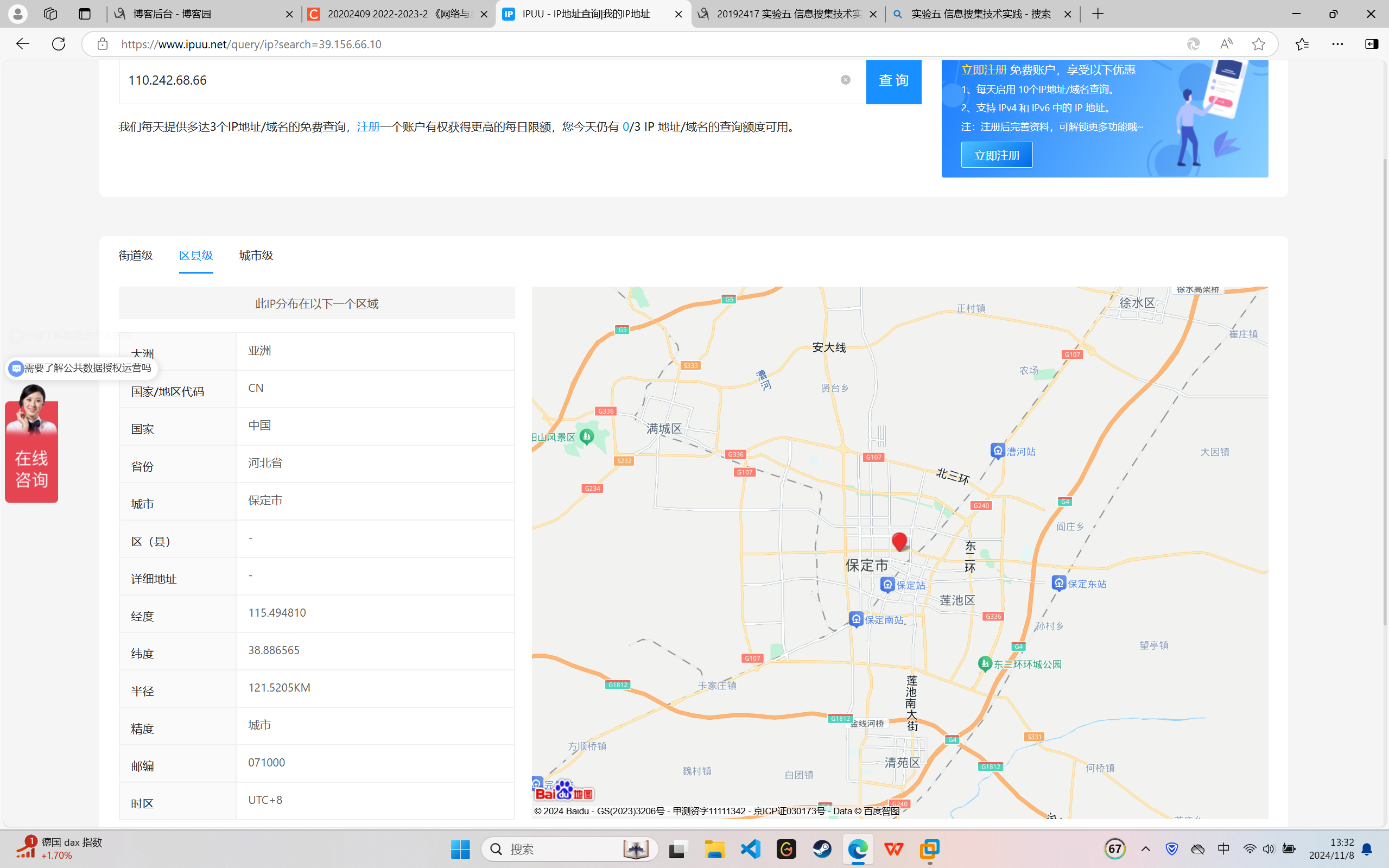

110.242.68.66:

IP地址所在国家是中国、城市是河北省保定市。

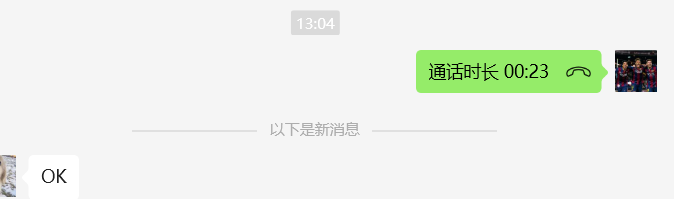

2.2 获取微信好友IP地址并获取IP对应的地理位置

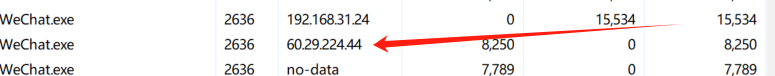

2.2.1 打开资源监视器,选中WeChat.exe,查看网络活动

向好友拨通微信电话查看IP地址:

2.2.2 进入在线工具查询具体地址信息

查询到的地址是天津市

2.3 用nmap开源软件对靶机环境进行扫描

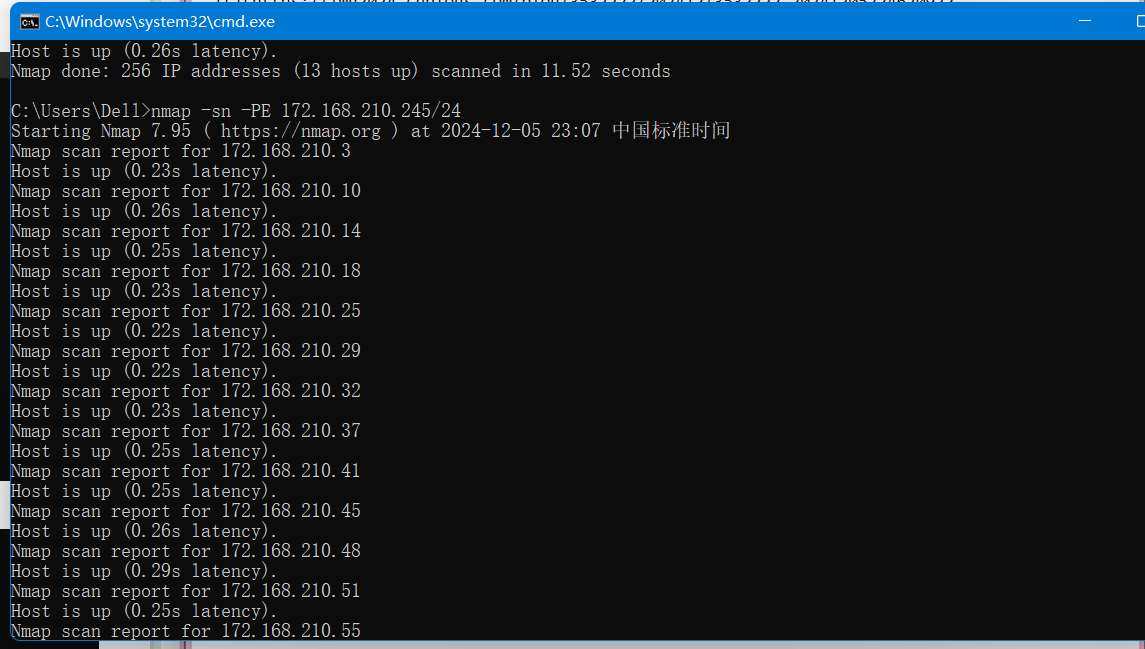

2.3.1 靶机IP地址是否活跃

用nmap对教室网进行ping扫描,nmap -sn -PE 172.168.210.245/24

我手机连接网络的IP为172.16.221.124,想去ping一下竟然超时了

挑选了其他几个扫描到的IP地址,也是超时了。所以建议还是在宿舍进行实验。

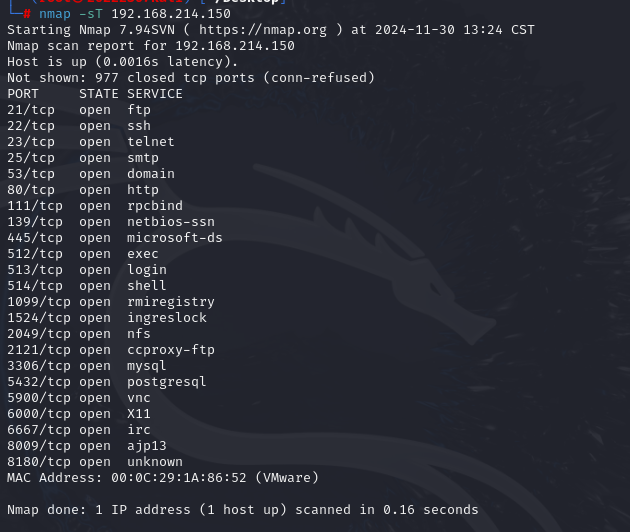

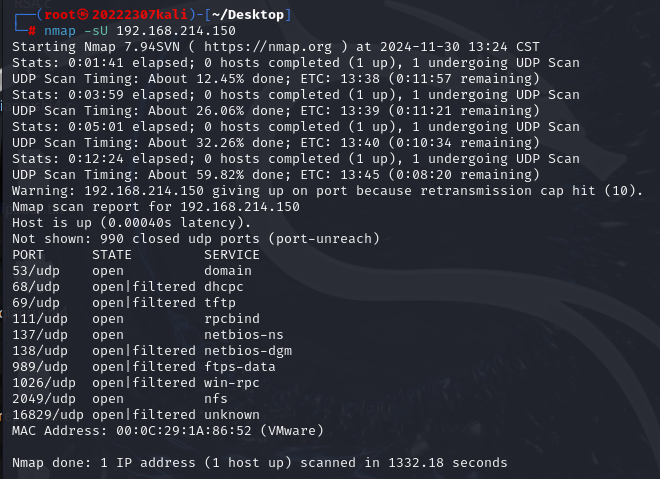

2.3.2 靶机开放了哪些TCP和UDP端口

靶机IP:192.168.214.150

输入nmap -sT -sU 192.168.214.150

TCP一同显示:

UDP

2.3.3 靶机安装了什么操作系统,版本是多少

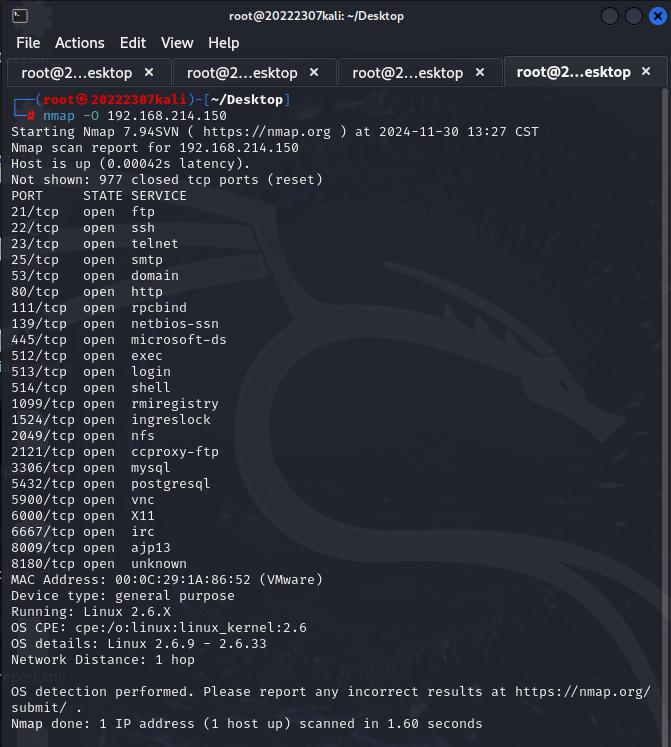

nmap -O 192.168.214.150

可以知道靶机版本为Linux 2.6.X

2.3.4 靶机上安装了哪些服务

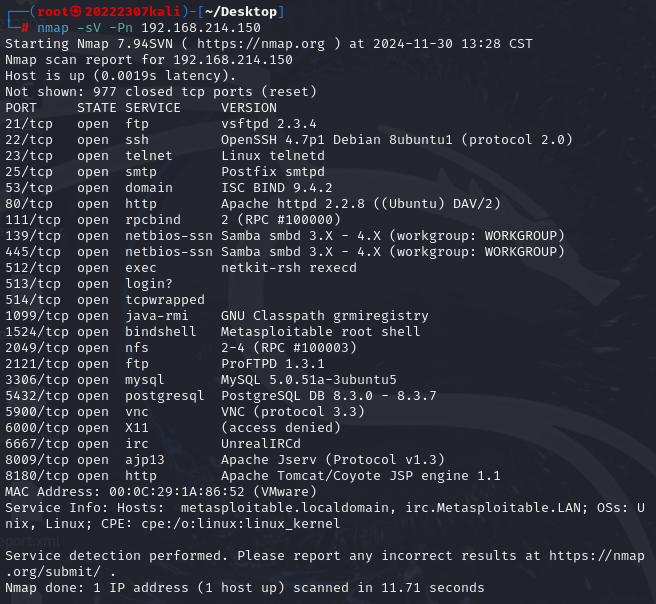

nmap -sV -Pn 192.168.214.150

查看到开放了许多端口,很多都是与数据库相关的内容也有一些用于网络连接的服务例如OpenSSH。

2.4 使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令

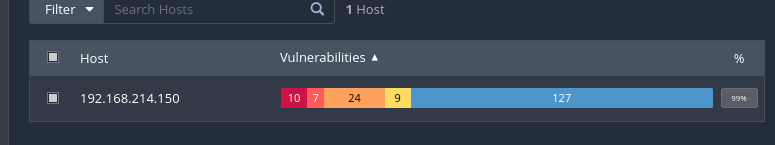

2.4.1 靶机上开放了哪些端口

端口号111,139,445,2049,38059,41784等等

2.4.2 靶机各个端口上网络服务存在哪些安全漏洞

有10个Critical、7个high、24个medium、9个low、127个info

2.4.3 如何攻陷靶机环境,以获得系统访问权

渗透测试是在获得授权的情况下,对系统、网络或Web应用进行的安全评估,目的是识别和利用安全漏洞。

1.信息收集:

在授权的范围内,收集目标系统的信息,如开放的端口、服务、使用的软件版本等。

2.漏洞分析:

分析收集到的信息,识别可能存在的安全漏洞。

3.漏洞利用:

在授权和法律允许的范围内,尝试利用这些漏洞。

4.报告和修复:

将发现的安全问题报告给系统所有者,并提供修复建议。

5.持续监控:

即使在渗透测试完成后,也要持续监控系统,确保安全措施得到实施和维护。

2.5 用搜索引擎练习信息搜集技术

2.5.1 通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题

试试搜索姓名、学号

竟然出来了明星,what can I say ~

2.5.2 并练习使用Google hack搜集技能完成搜索(至少10种搜索方法)

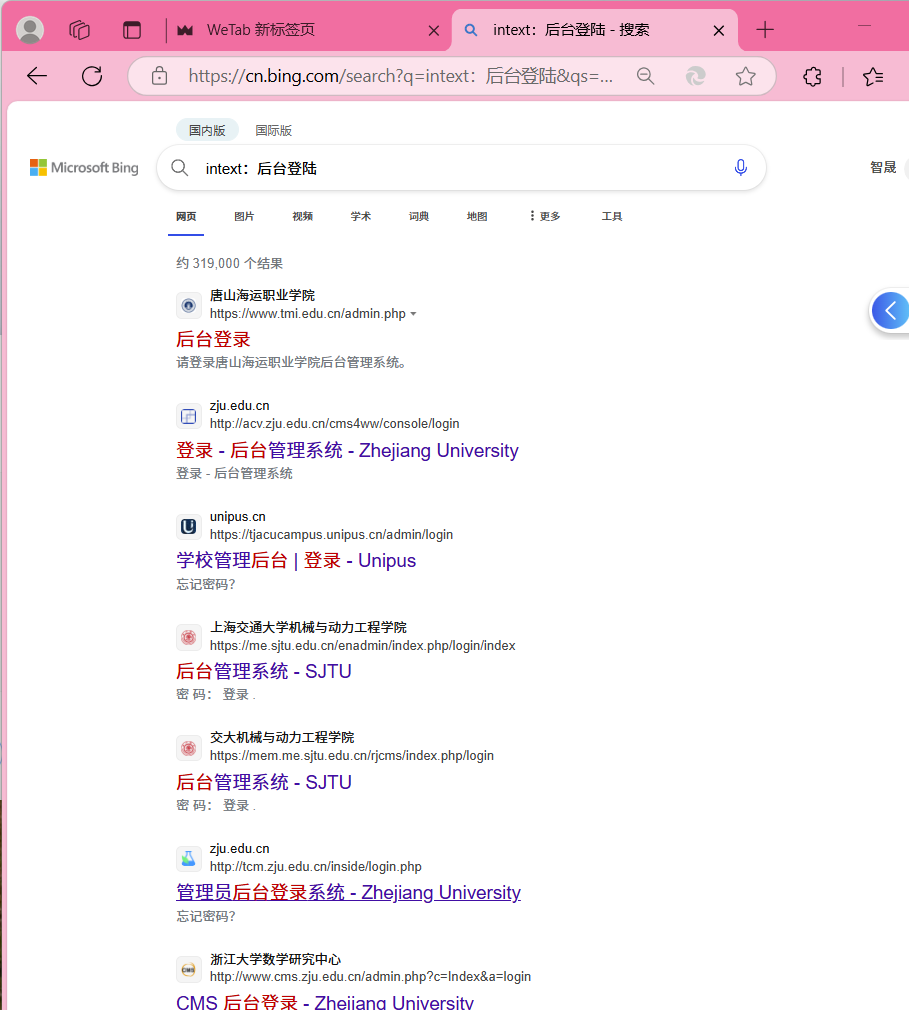

1.intext:(仅针对Google有效) 把网页中的正文内容中的某个字符作为搜索的条件

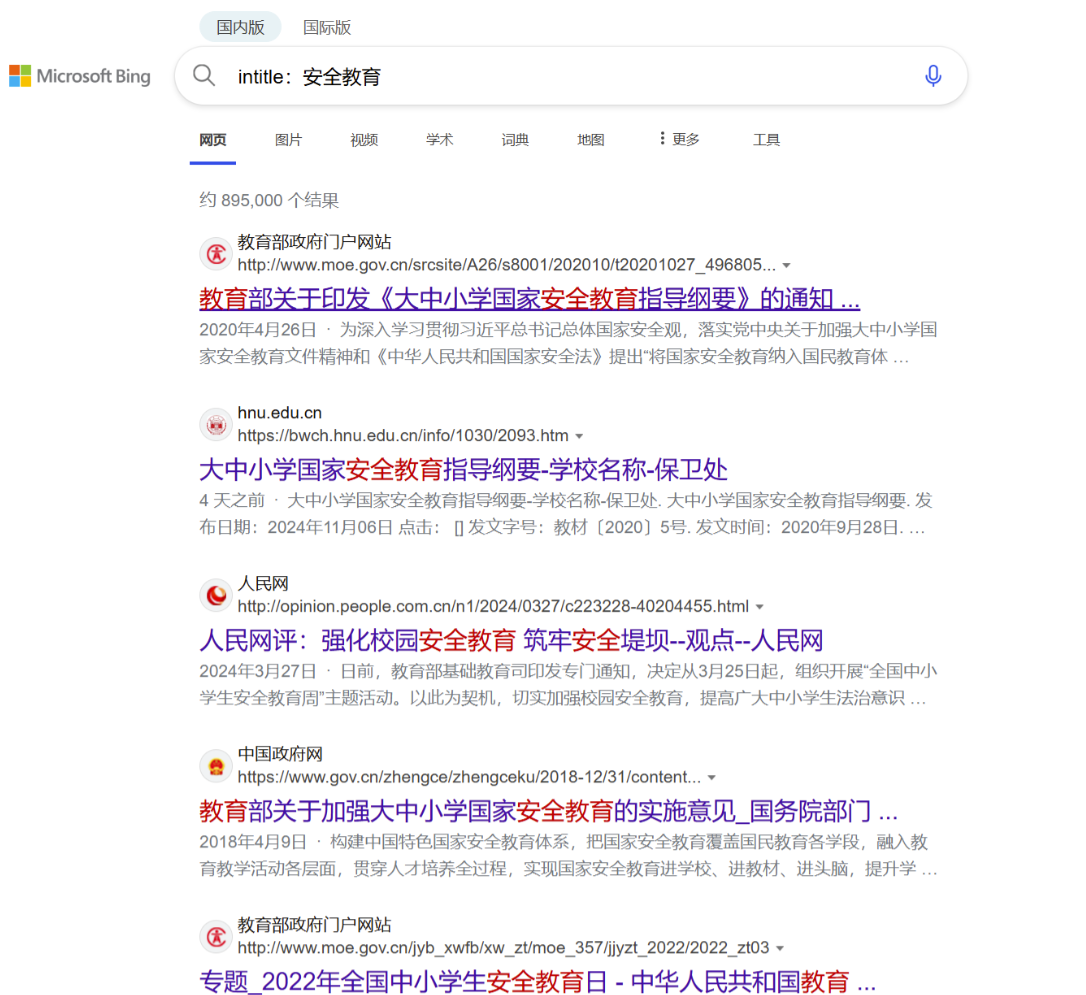

2.intitle:把网页标题中的某个字符作为搜索的条件

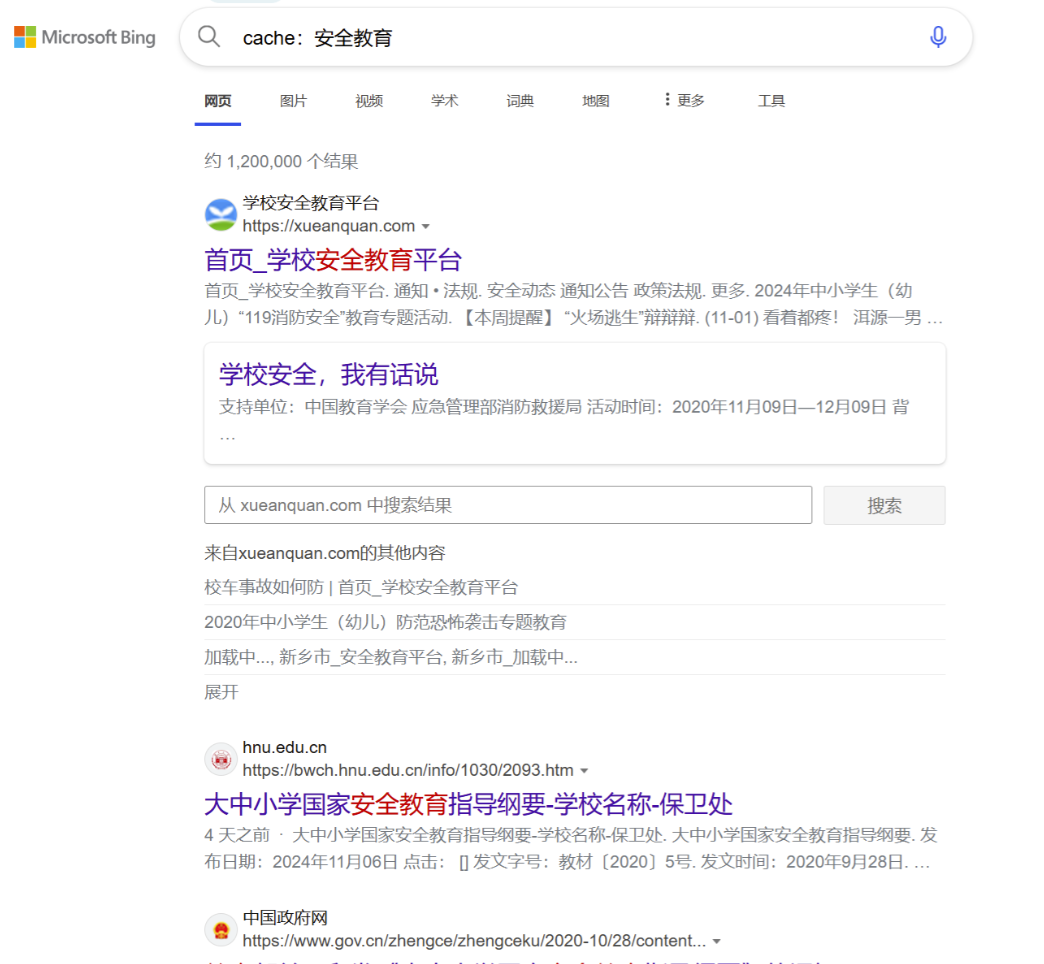

3.cache:搜索搜索引擎里关于某些内容的缓存,可能会在过期内容中发现有价值的信息

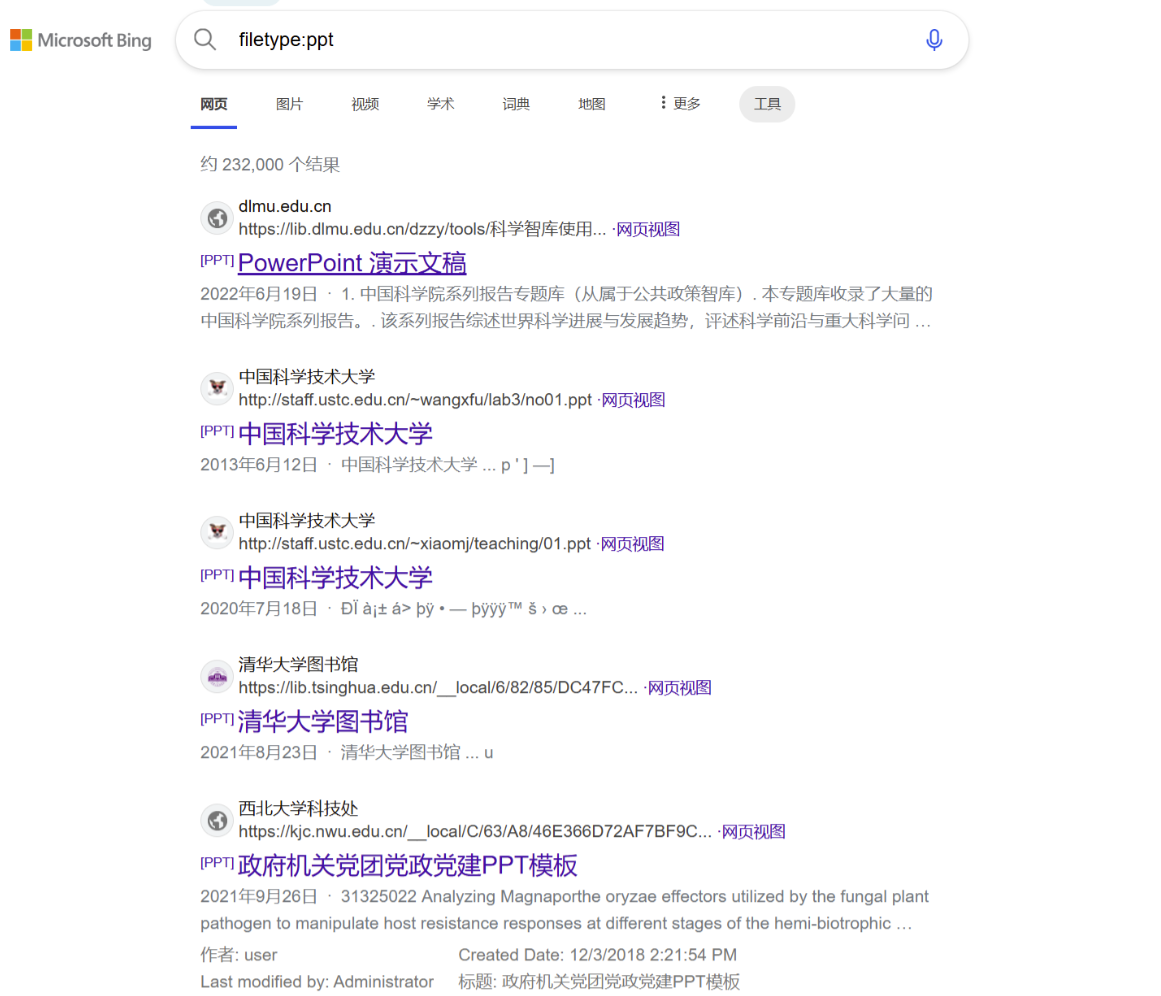

4.filetype:指定一个格式类型的文件作为搜索对象

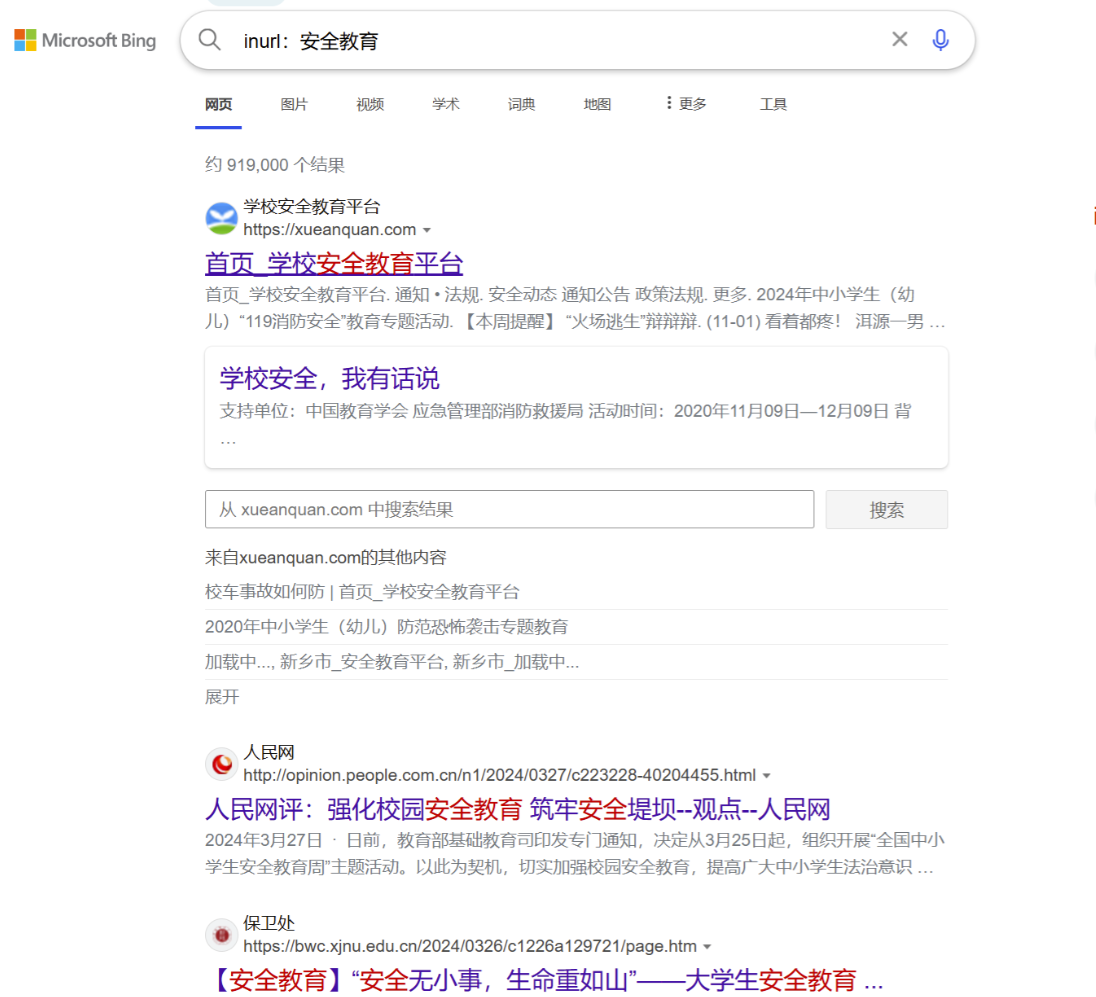

5.inurl:搜索包含指定字符的URL

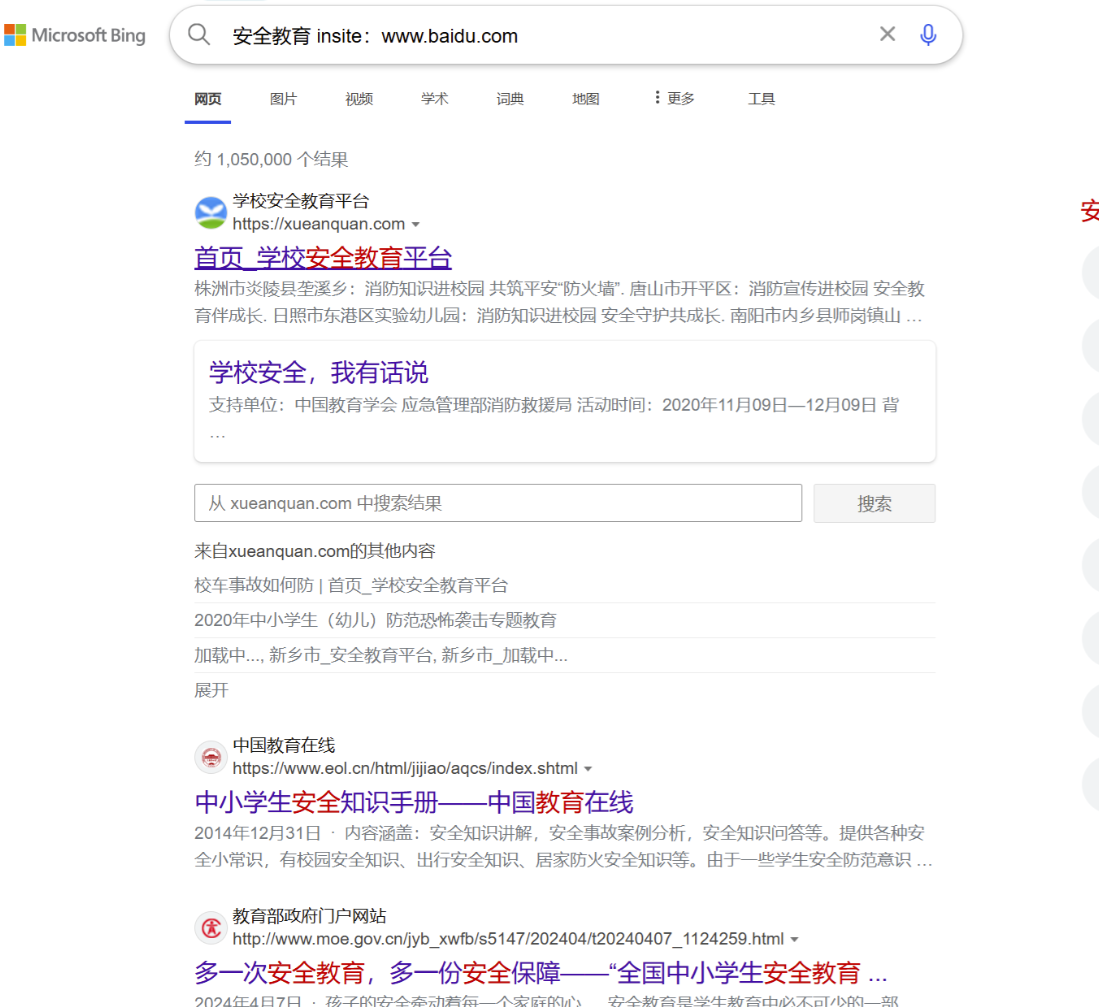

6.site:在指定的(域名)站点搜索相关内容

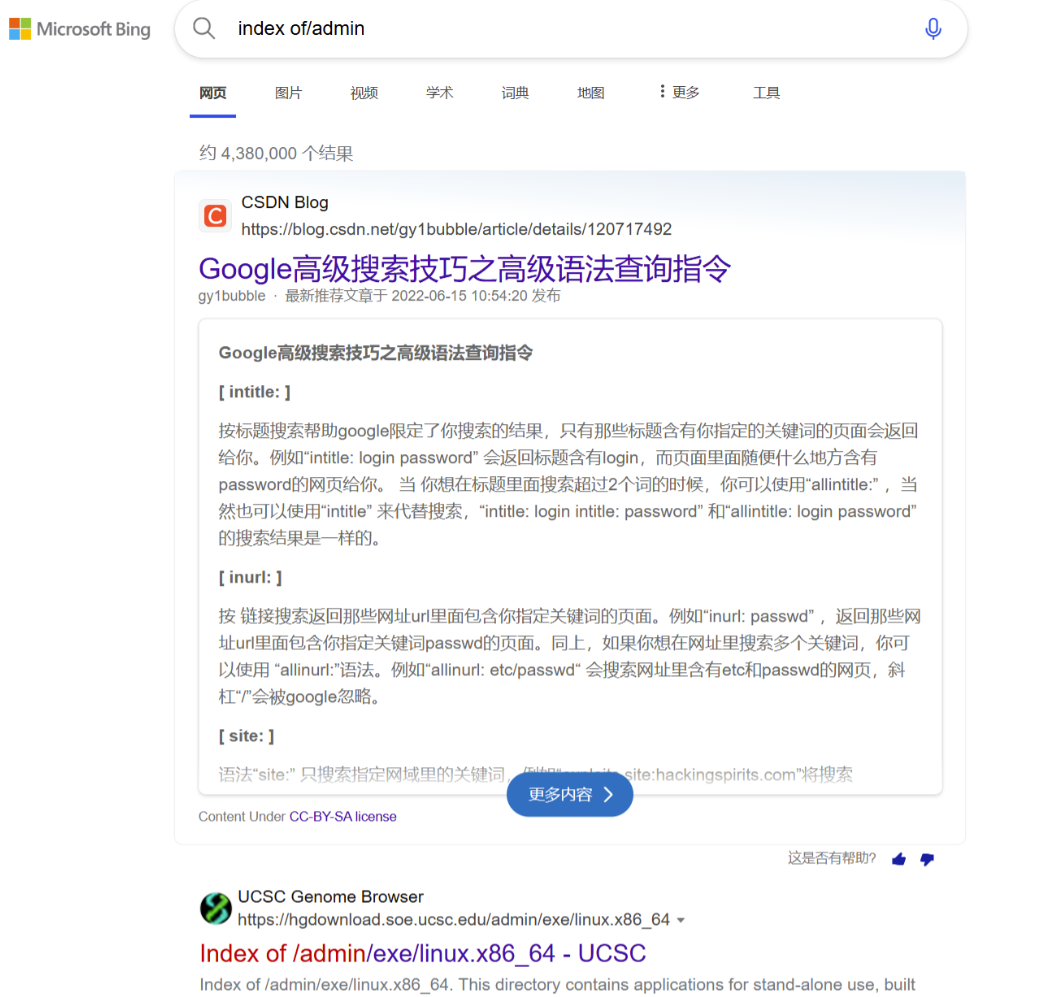

7.Index of: 查找允许目录浏览的页面,比方说我想看看/admin目录下的文件(部分网站因为配置疏忽的原因,导致目录可以被所有人访问,目录的文件也可以被下载)

8.intext:登录后台 intitle:学院

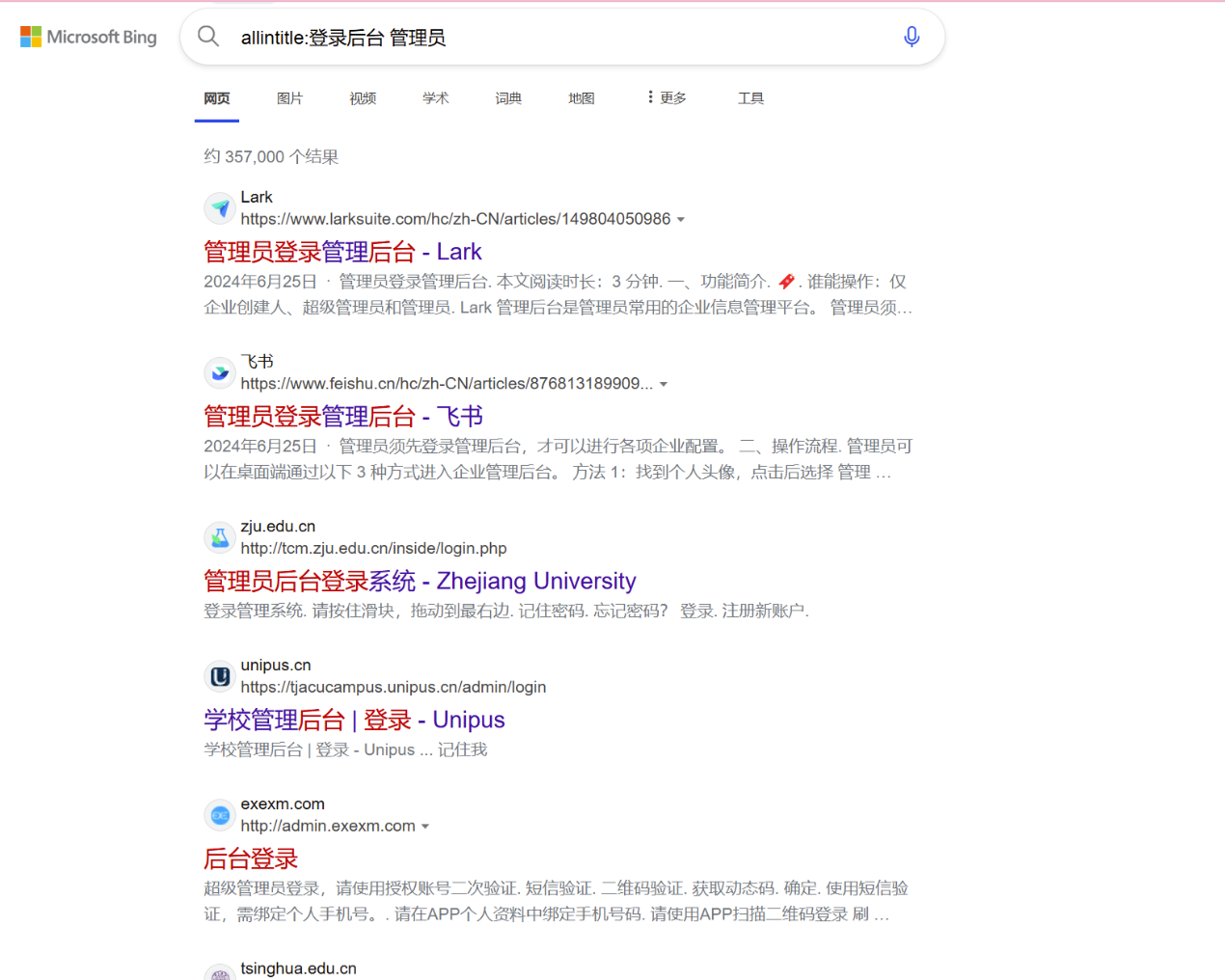

9.可以指定多个词使用allintitle allintitle:登录后台 管理员

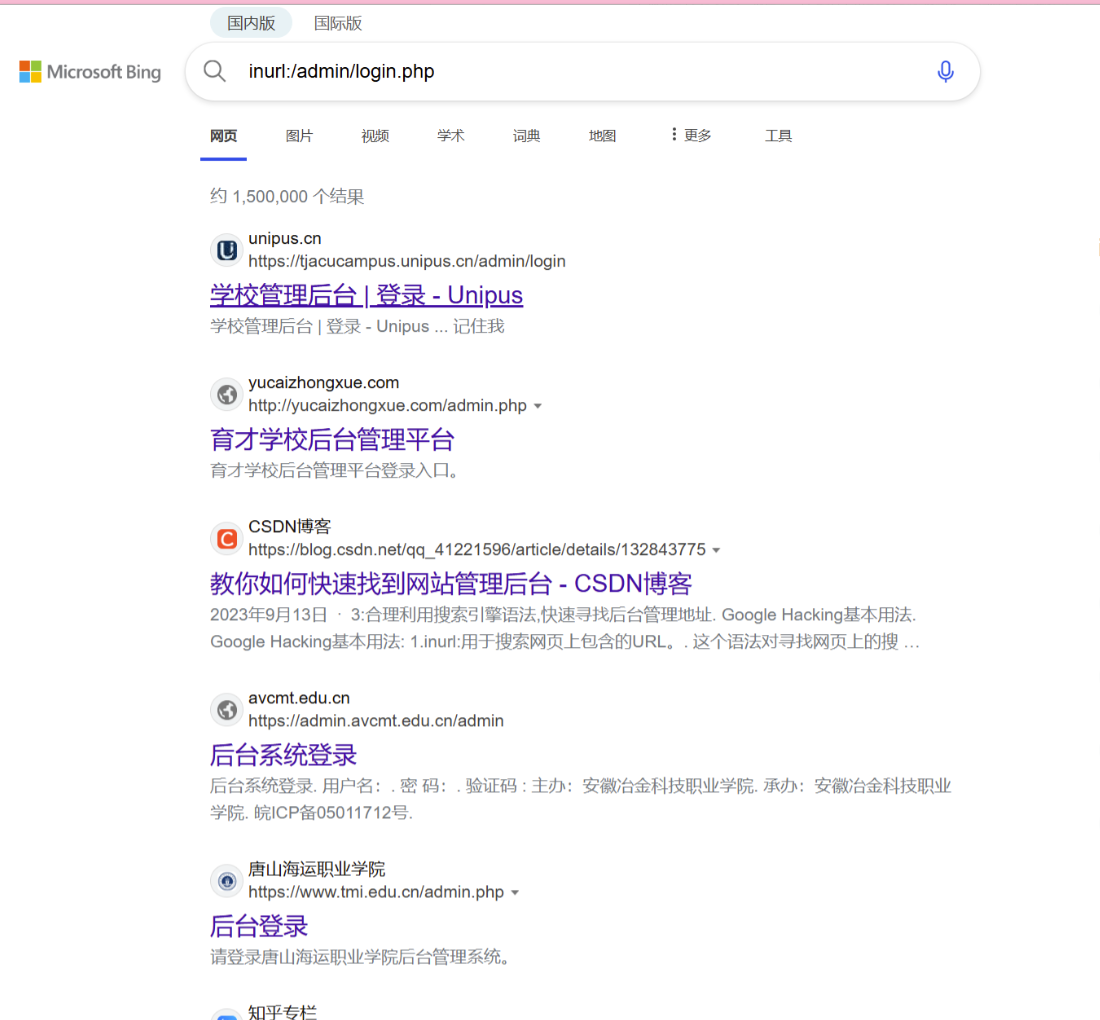

10.inurl:/admin/login.php

3.问题及解决方案

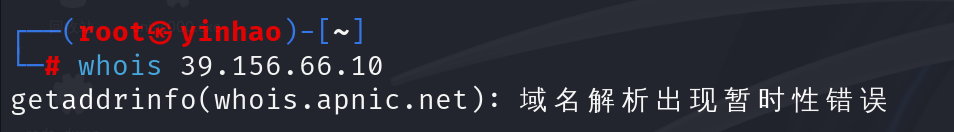

问题1:使用whois+IP地址获取39.156.66.10IP地址注册人及联系方式,一开始出现错误,提示域名解析出现暂时性错误。

问题1解决方案:我检查了我电脑的网络连接状态,发现电脑没网了(宿舍网太差了),所以查询不到。重新连接上后,查询成功。

问题2:在获取微信好友IP地址对应的地理位置时,传输数据量太少,无法确定IP地址。

问题2解决方案:不发消息了,转而选择打微信的视频通话,数据量明显上升,最终成功锁定IP地址。

4.学习感悟、思考等

这周的实验让我收获颇丰,我选择了besti.edu.cn作为信息搜集的目标。在实验过程中,我遇到了一些指令无法执行的问题,这些问题主要集中在3.1部分。起初我有些困惑,但当我理解了背后的原理后,问题便迎刃而解。这个过程相当有趣,实验的开始阶段我进展迅速,但在使用Nessus工具时,我遇到了一些挑战,特别是在下载、安装和配置阶段,我卡住了大约三天。幸运的是,通过阅读其他同学的博客,我获得了一些灵感,非常感谢那些已经完成实验的同学分享的经验!

我整理了一份简洁明了的步骤指南,希望能够帮助仍在进行实验的同学,不要被配置问题所困扰。只要按照这四个步骤操作,你很快就能完成实验。Nessus是一个非常专业的工具,它能够帮助我们扫描并收集目标系统的关键信息。

此外,我还学习了Google hacking技术,并在实际操作中掌握了多种搜集信息的方法。

浙公网安备 33010602011771号

浙公网安备 33010602011771号