玄机0x401-FlagSyndicate-1

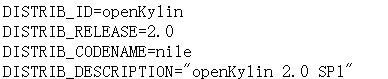

检材的桌面操作系统是什么

使用 x-ways 打开

查看/etc/lsb-release 文件

openKylin

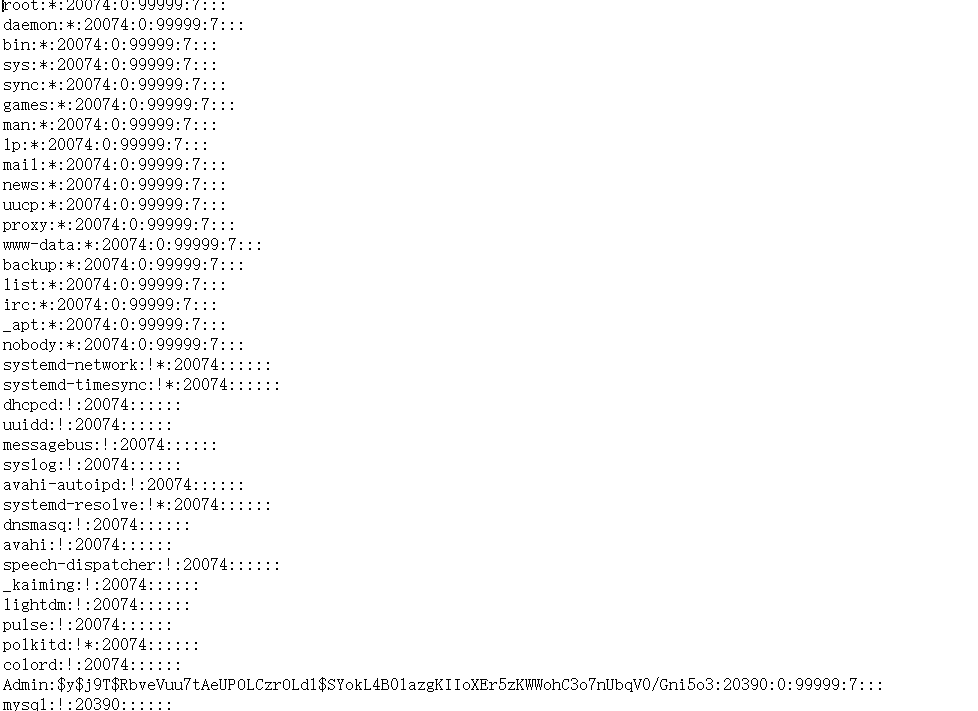

检材中, Admin 用户的登录密码是什么

查看 /etc/shadow,找到 Admin 密码 hash

使用 john 爆破,算法指定为 crypt,字典用题目给的

sadrtdchampions

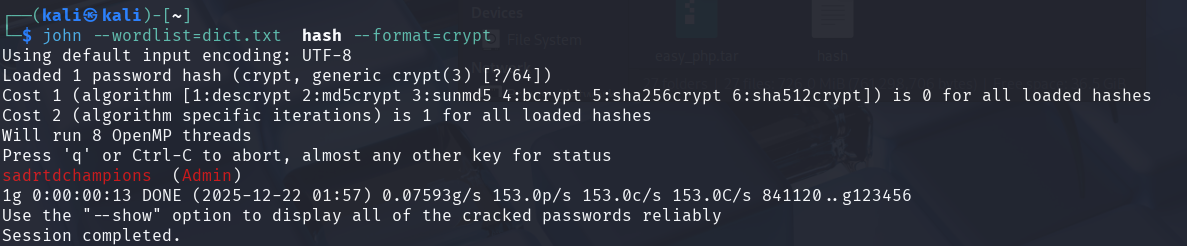

机主访问过一个 CTF 比赛网站,这场 CTF 的名称是什么

导出 firefox 数据库

\home\Admin\.mozilla\firefox\obo3j1ep.default-release\places.sqlite

查看 moz_places 表

umdctf

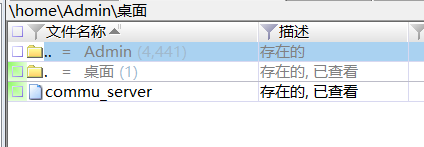

计算机中存在一个通讯工具,请问该工具的名称是什么

在桌面找到

commu_server

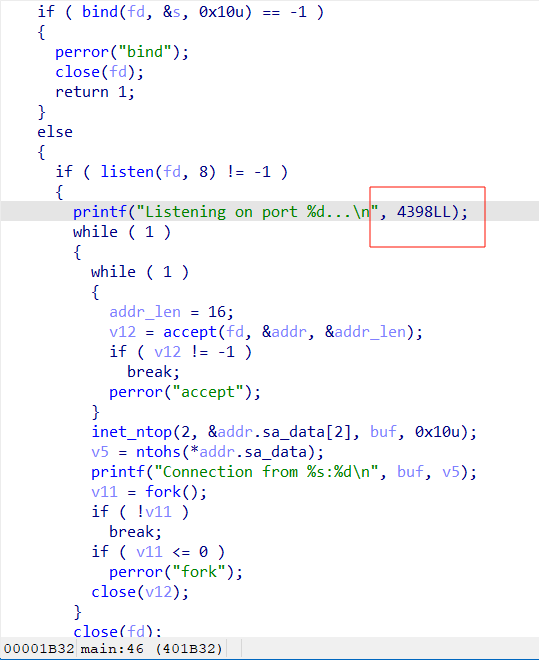

该通讯工具的监听端口是多少

逆向 commu_server

4398

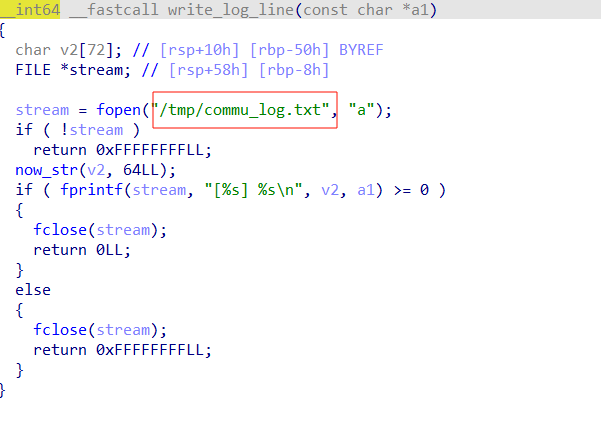

机主一共通过该通讯工具接收了多少条消息

发现日志文件

6

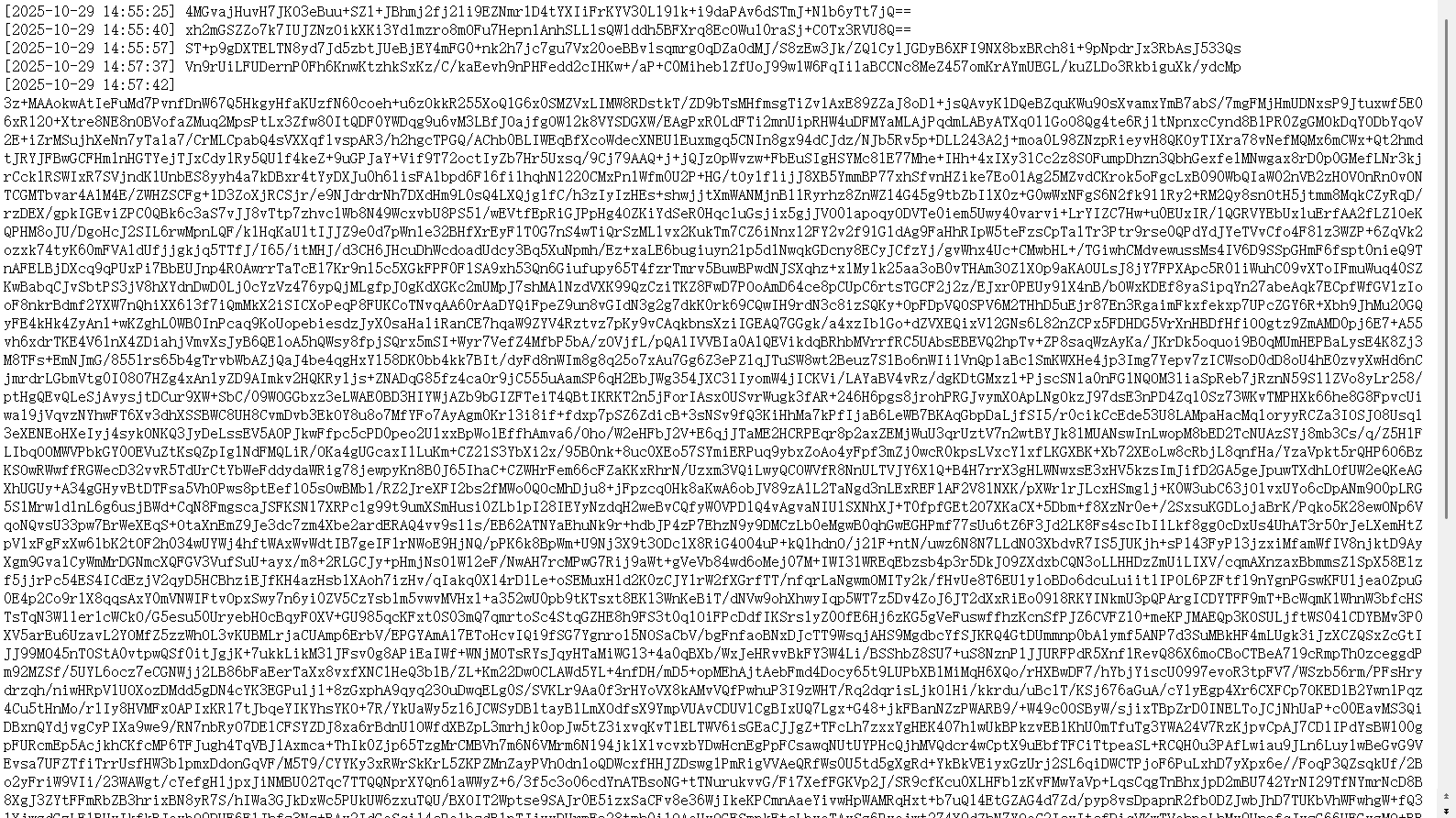

机主通过该通讯工具接收了一个文件,接收到该文件的具体时间(UTC+8)是?

中间这么长肯定是文件了,记得加_

2025-10-29_14:57:42

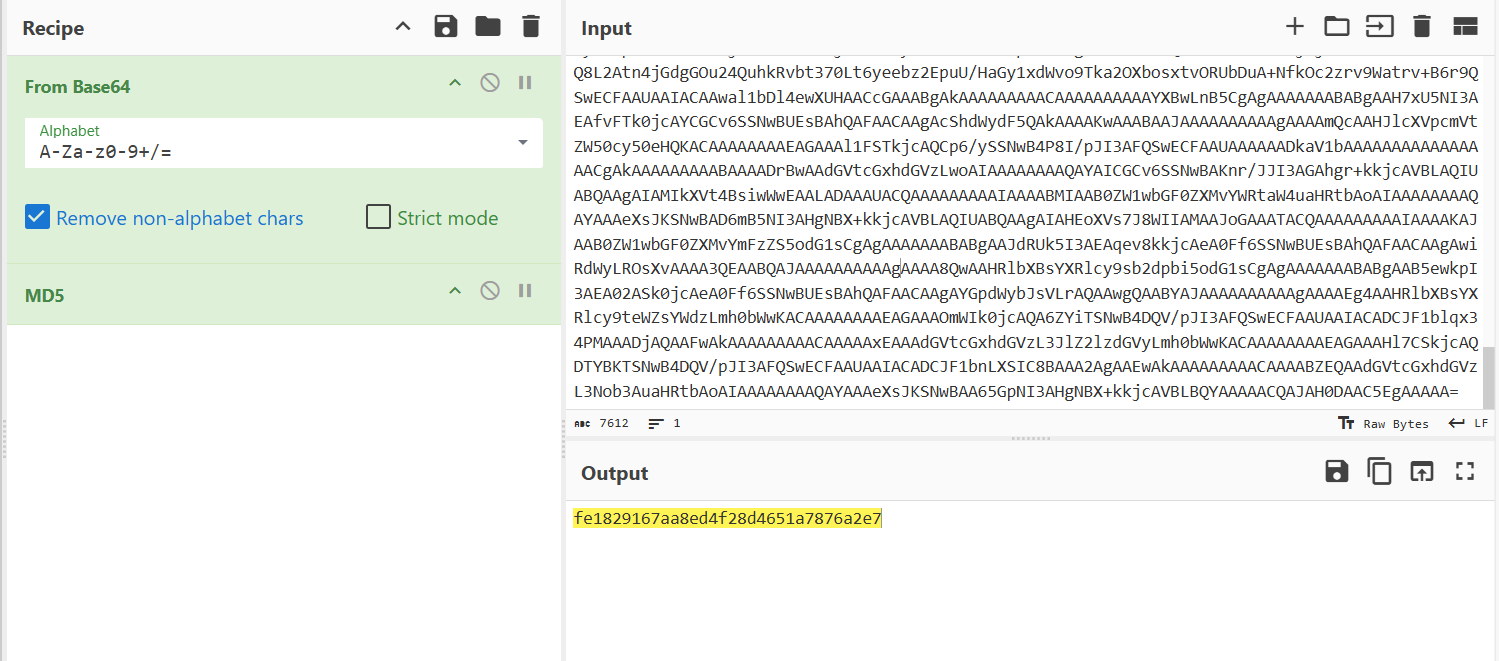

接收的文件的 MD5 是多少

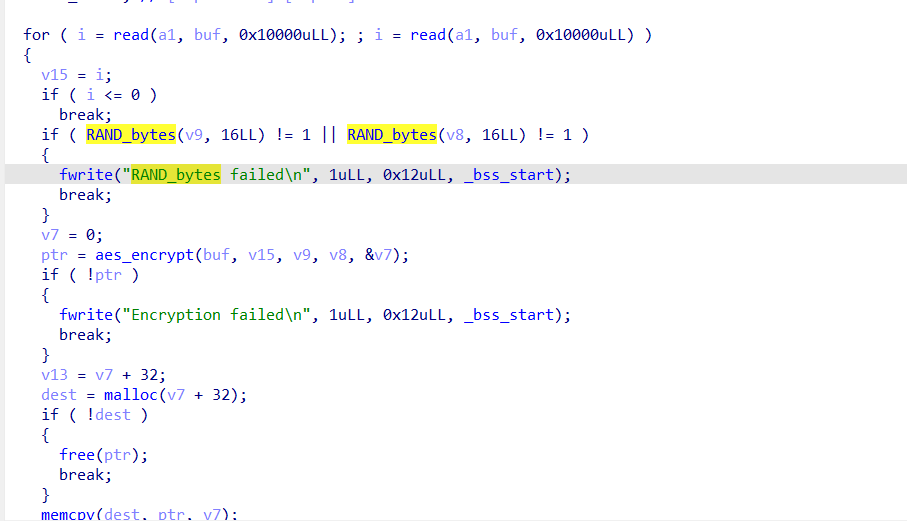

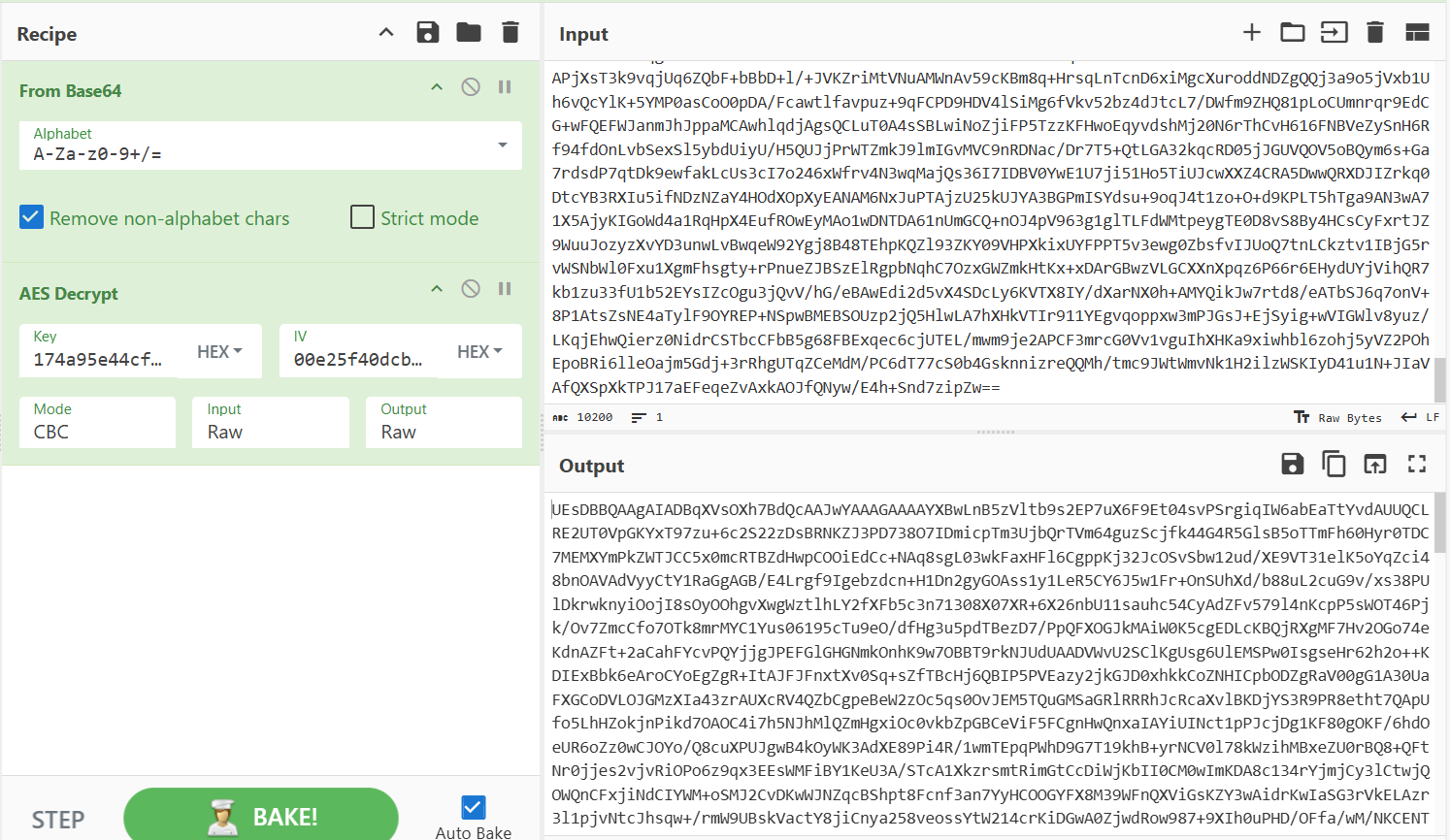

分析可知,每次加密随机生成 key 和 iv,然后将 key 和 iv 加到密文后面,再 base64

cyberchef 解密即可

fe1829167aa8ed4f28d4651a7876a2e7

浙公网安备 33010602011771号

浙公网安备 33010602011771号