Day6 基础入门-抓包技术&HTTPS协议&APP&小程序&PC应用&Web&证书信任&转发联动

准备工作:

1、浏览器安装证书:解决本地抓HTTPS

2、模拟器安装证书:解决模拟器抓HTTPS

3、真机器安装证书:解决真机器抓HTTPS

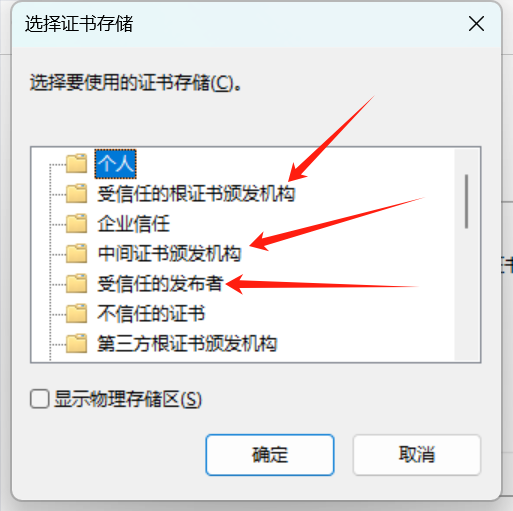

注:本地装证书一定要装在受信任和中间两个选项里面

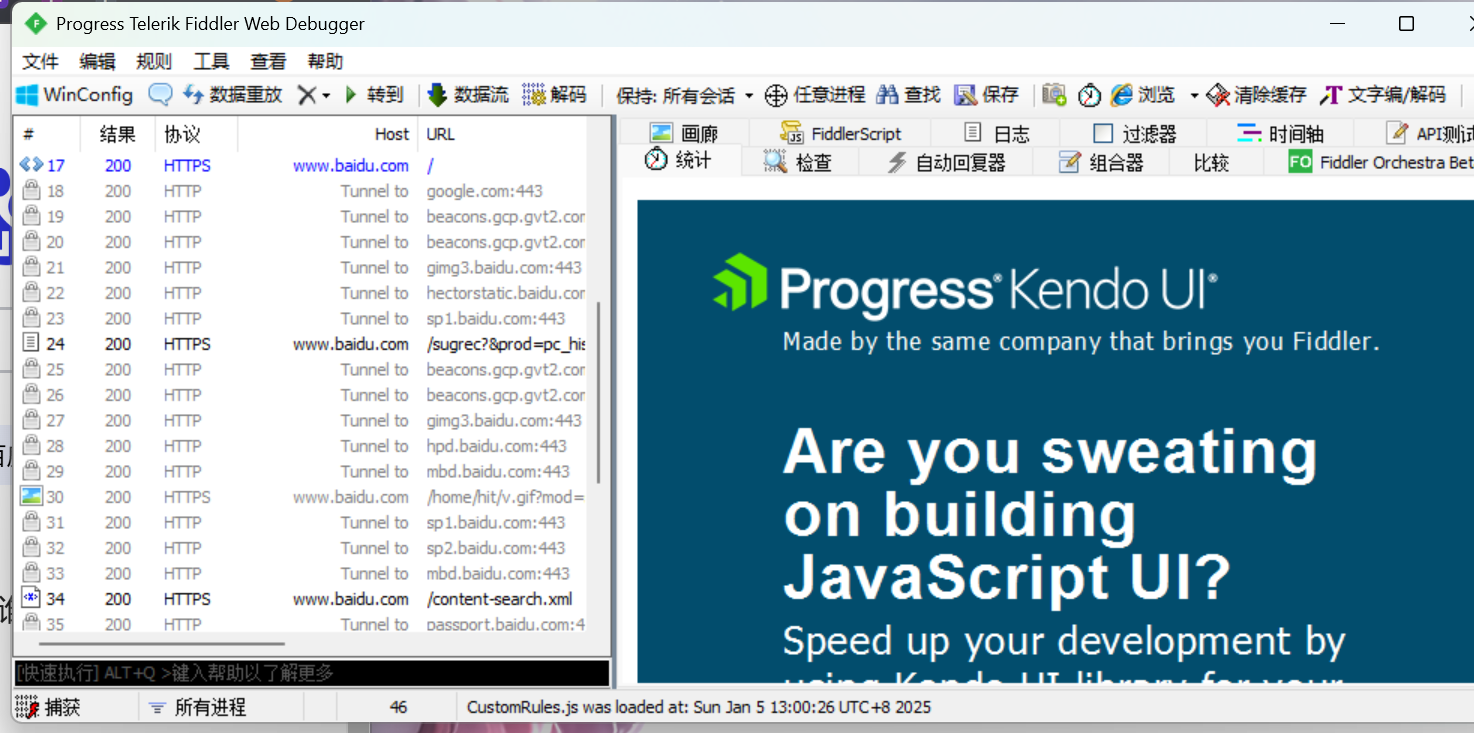

Fiddler:

https://www.telerik.com/fiddler

是一个http协议调试代理工具,它能够记录并检查所有你的电脑和互联网之间的http通讯,设置断点,查看所有的“进出”Fiddler的数据(指cookie,html,js,css等文件)。 Fiddler 要比其他的网络调试器要更加简单,因为它不仅仅暴露http通讯还提供了一个用户友好的格式。

这个软件更多的是来看数据包的,就是后期的安全测试更多的不是这个

好了如果要抓模拟器的包就直接给模拟器装证书就完事然后抓包的时候记得改为8888端口

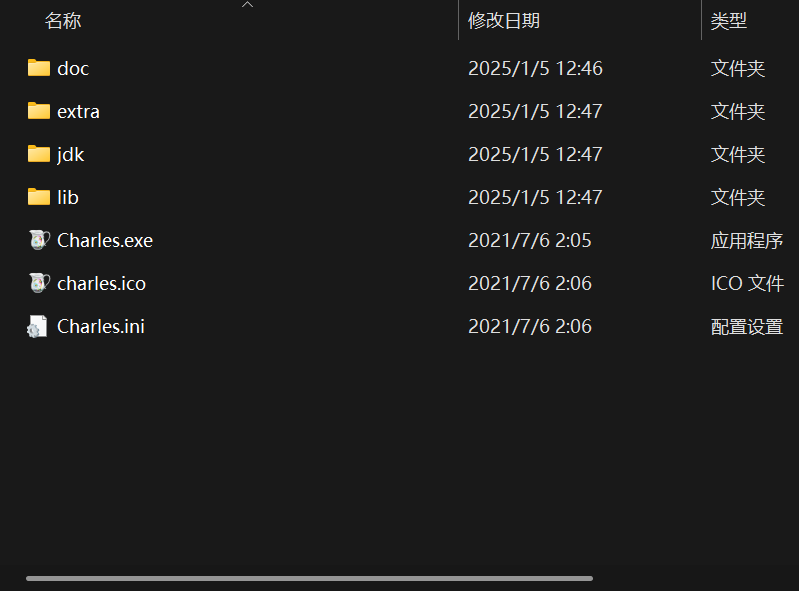

Charles:

https://www.charlesproxy.com/

是一个HTTP代理服务器,HTTP监视器,反转代理服务器,当浏览器连接Charles的代理访问互联网时,Charles可以监控浏览器发送和接收的所有数据。它允许一个开发者查看所有连接互联网的HTTP通信,这些包括request, response和HTTP headers (包含cookies与caching信息)。

这个软件更多的是来看数据包的,就是后期的安全测试更多的不是这个

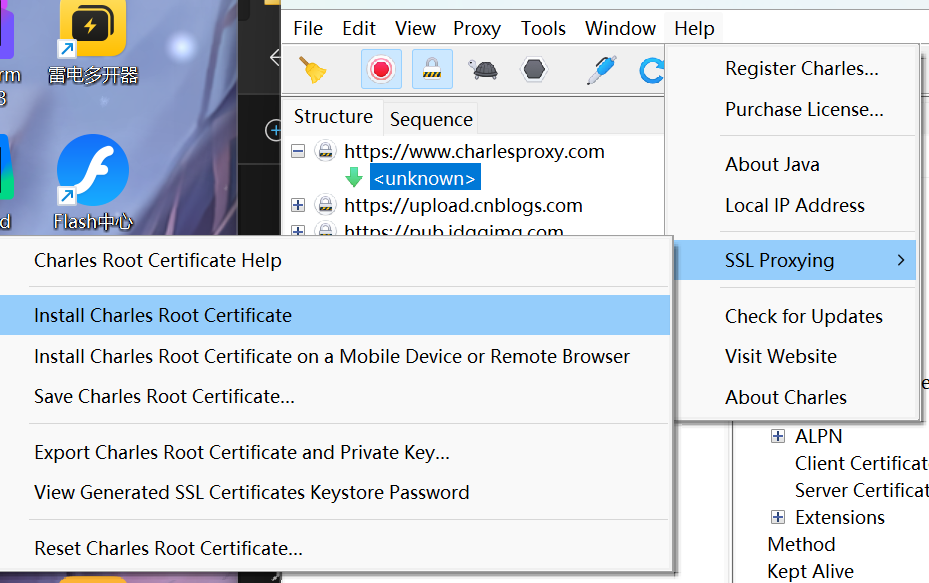

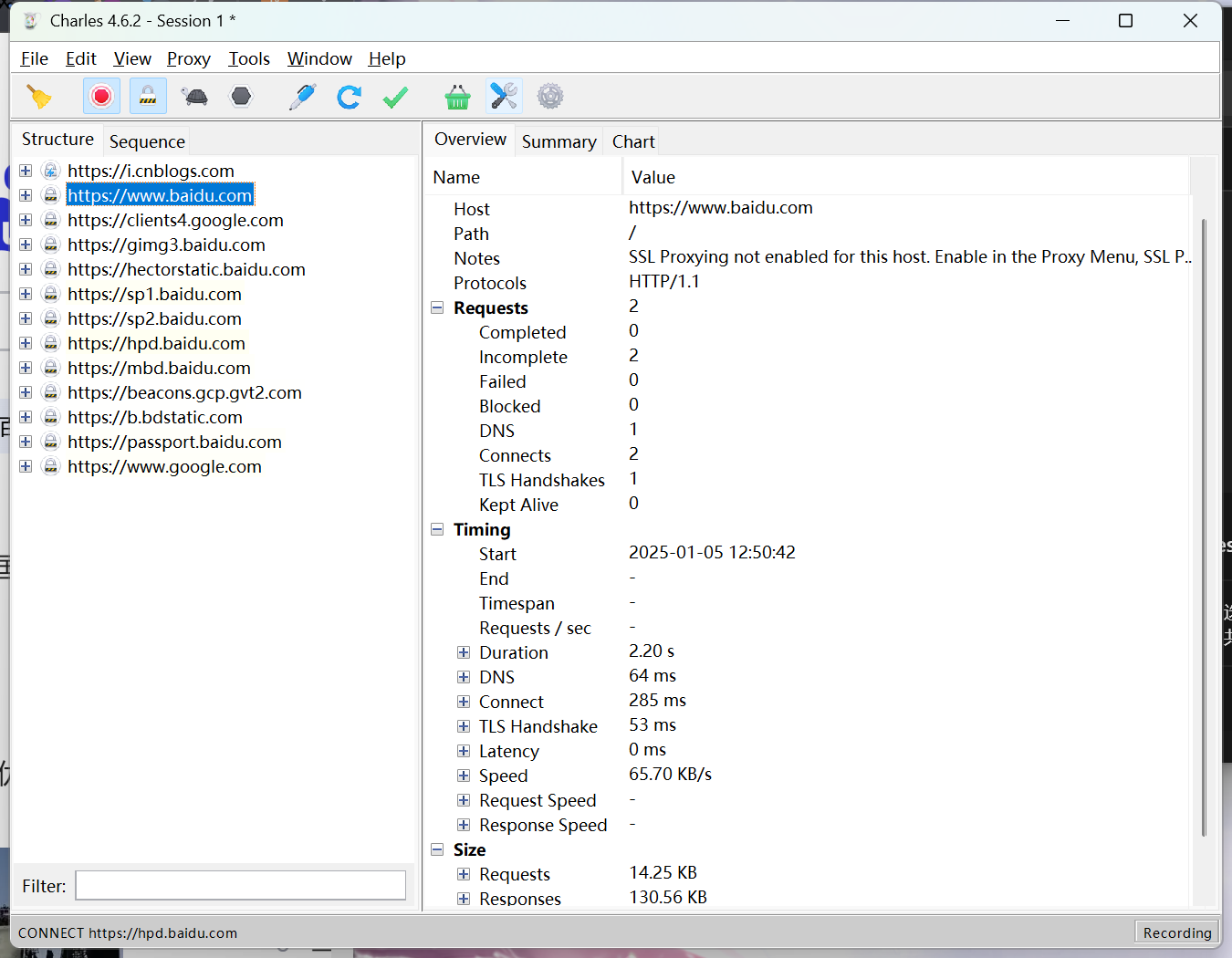

首先安装好茶杯

然后下载证书然后就和前面一样的导入证书就行了。

具体用法就是设置代理8888本地的,这个也是自动设置系统代理了

这里看到已经抓到包了

BurpSuite:

是用于攻击web 应用程序的集成平台,包含了许多工具。Burp Suite为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的HTTP 消息、持久性、认证、代理、日志、警报。

首先配证书我们需要给我们本地浏览器和虚拟手机配置证书

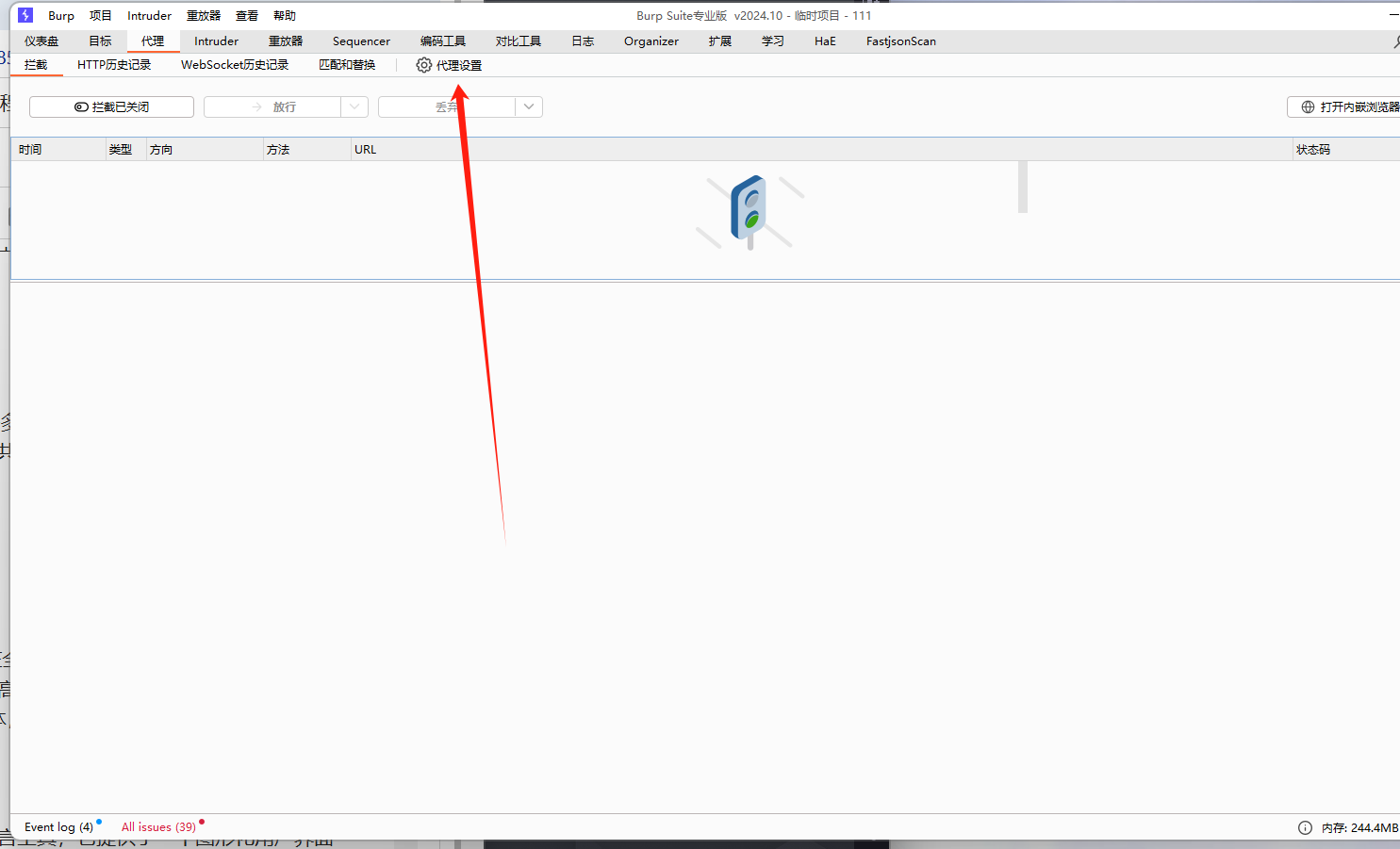

打开burpsuit,这里的安装过程不讲了,点击代理设置

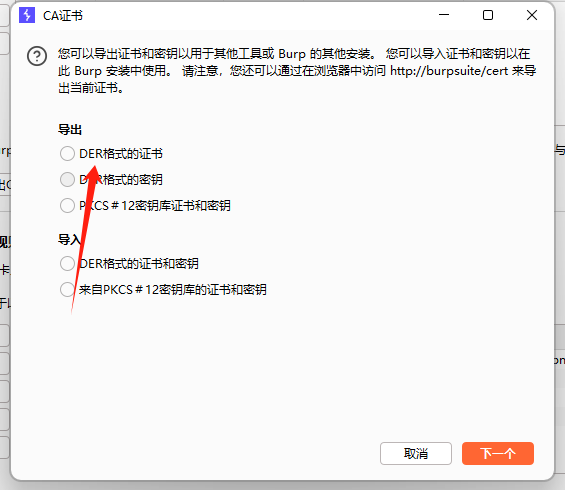

导出CA证书

导出DER格式证书

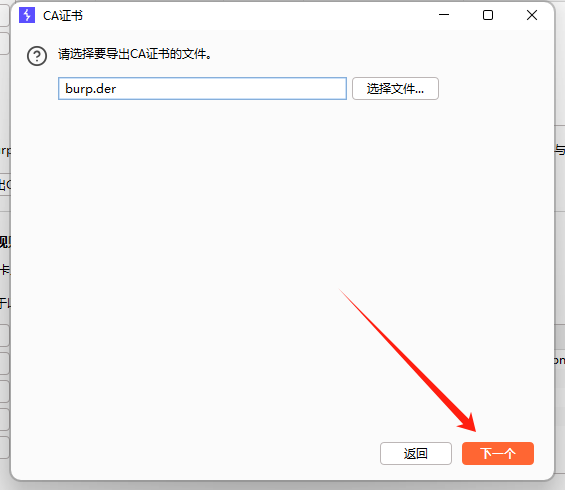

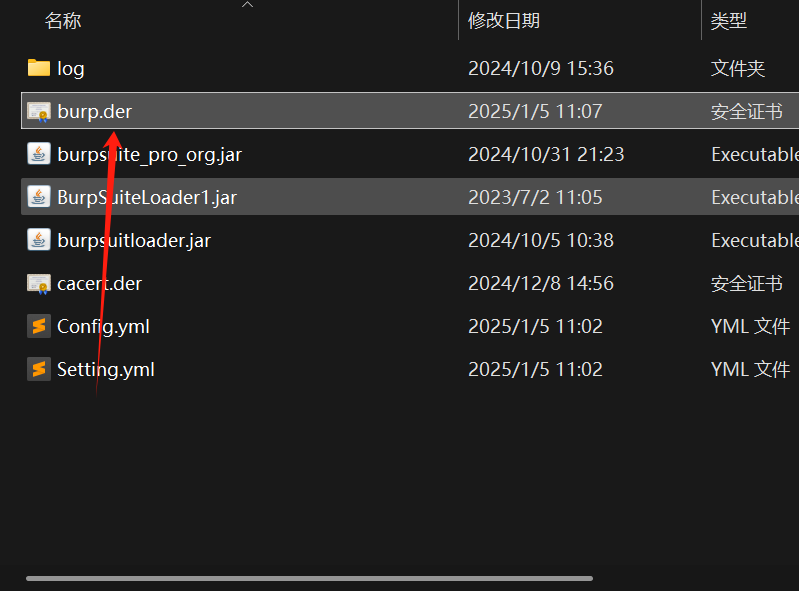

取名字然后下一步,直接再burp所在目录找到证书

双击安装

为本地计算机安装证书

这三个都装一遍就行

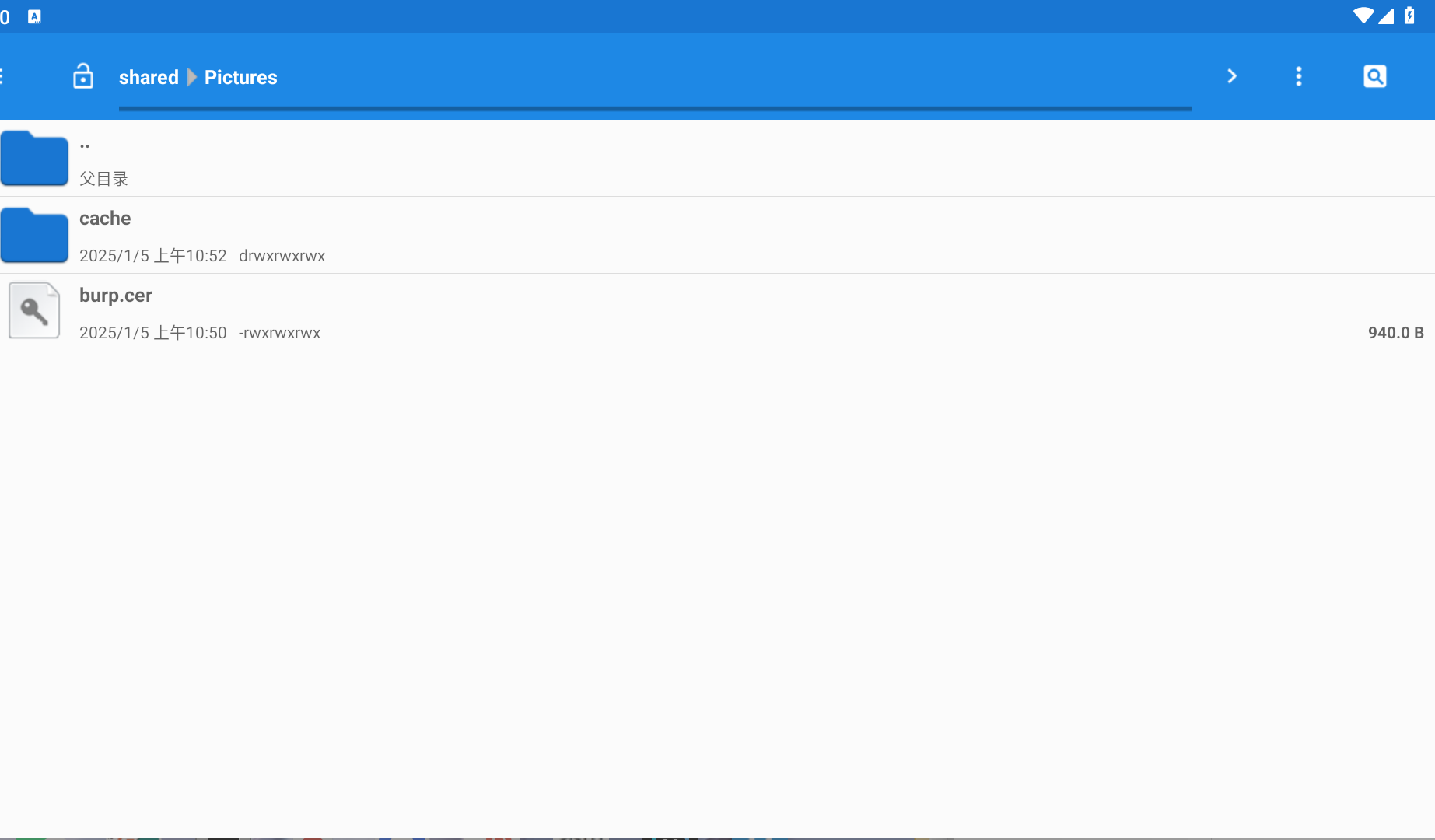

然后再在模拟器上安装,打开雷电模拟器

点击共享文件夹

先点击本机的共享文件夹

把证书拖拽进去就行

再打开安卓文件夹直接进行安装

证书就安装完成了,然后我们使用burpsuit挂代理抓包测试

测试成功,burp有个扩展市场可以装很多插件

电脑抓包测试完我们要对模拟器进行抓包测试,模拟器和安卓手机大同小异

点开设置wifi

点击右上角的编辑

根据本机的ip设置代理

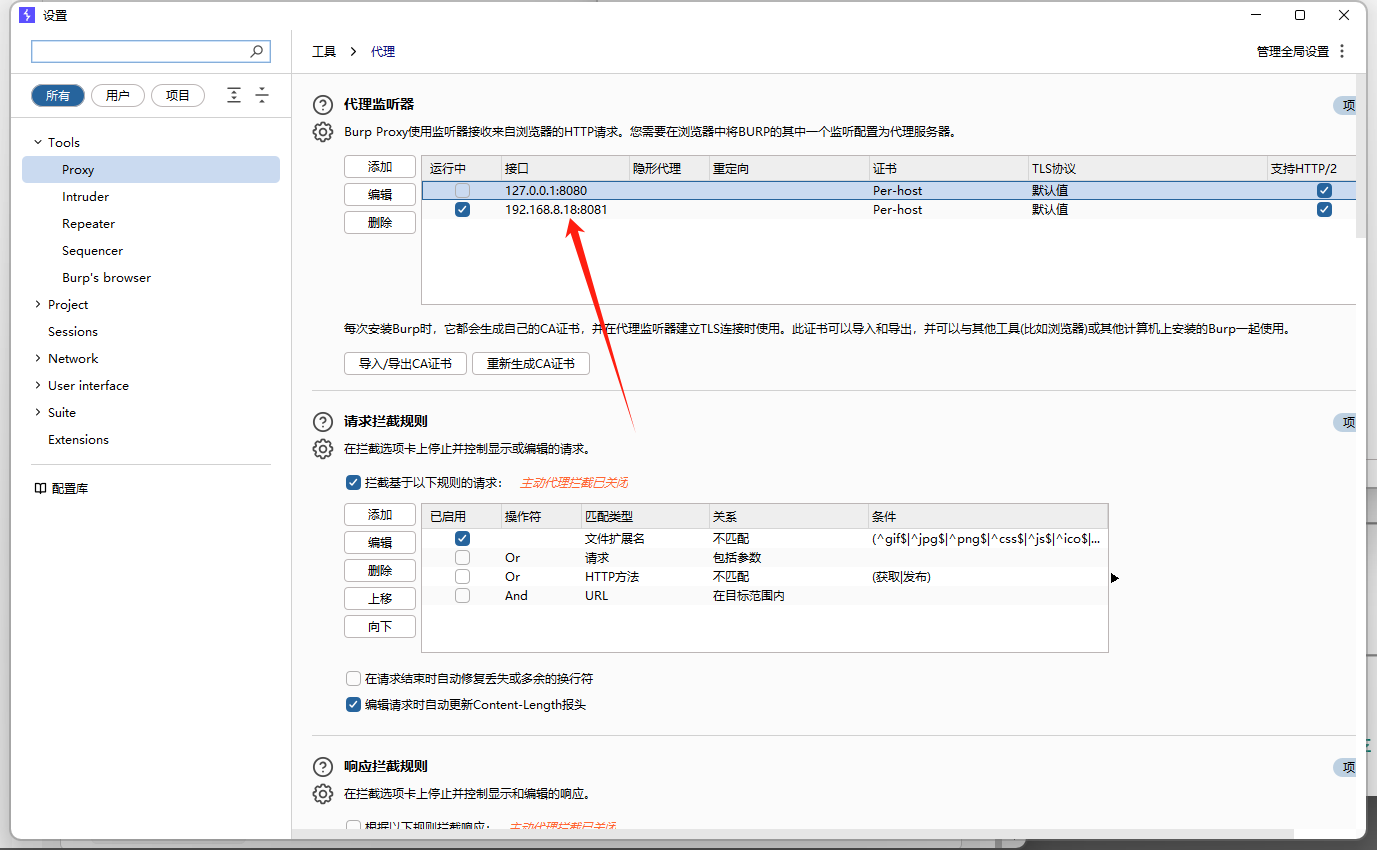

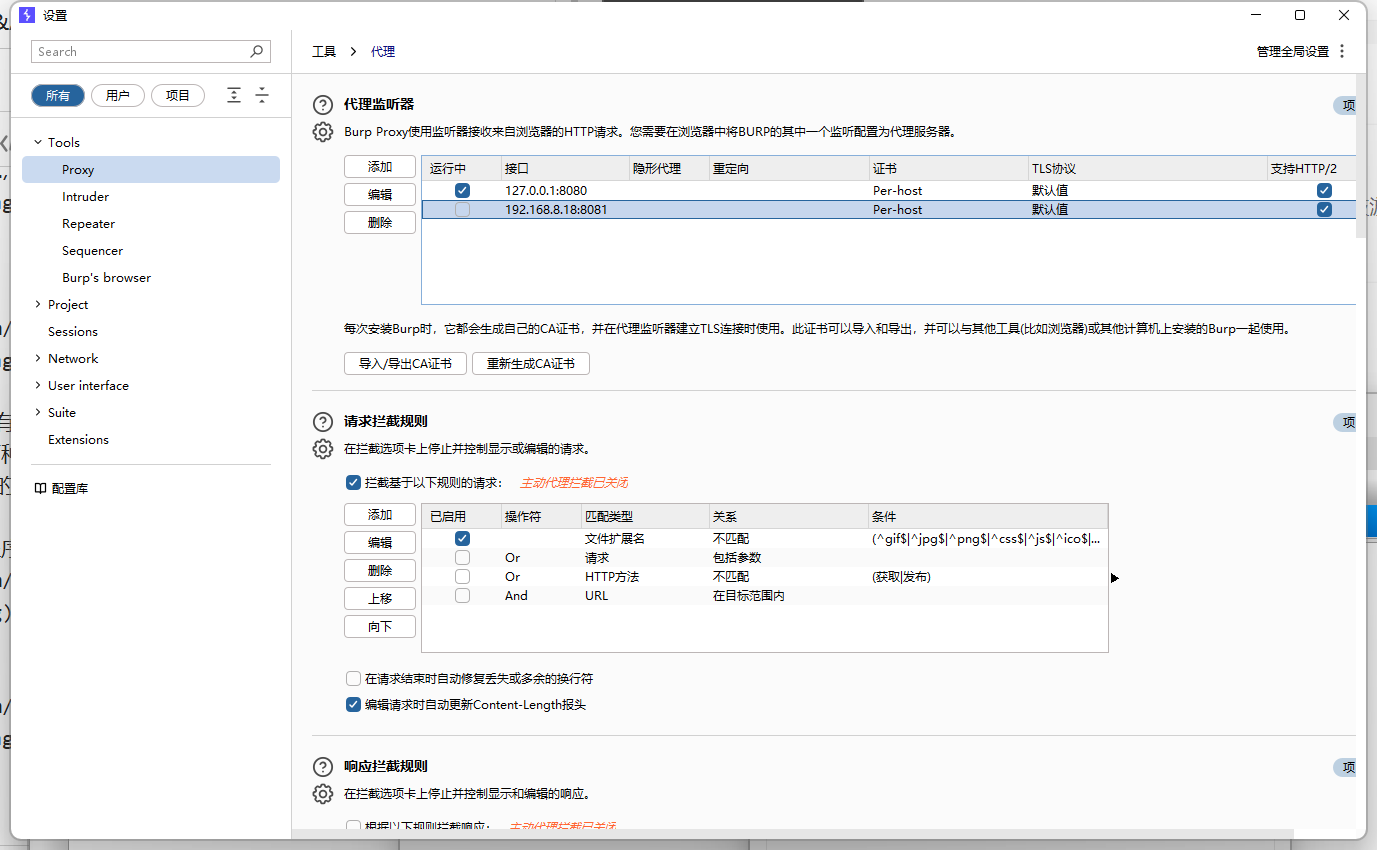

然后打开burpsuit设置

设置一个burpsuit的代理挂到本机IP的8081端口

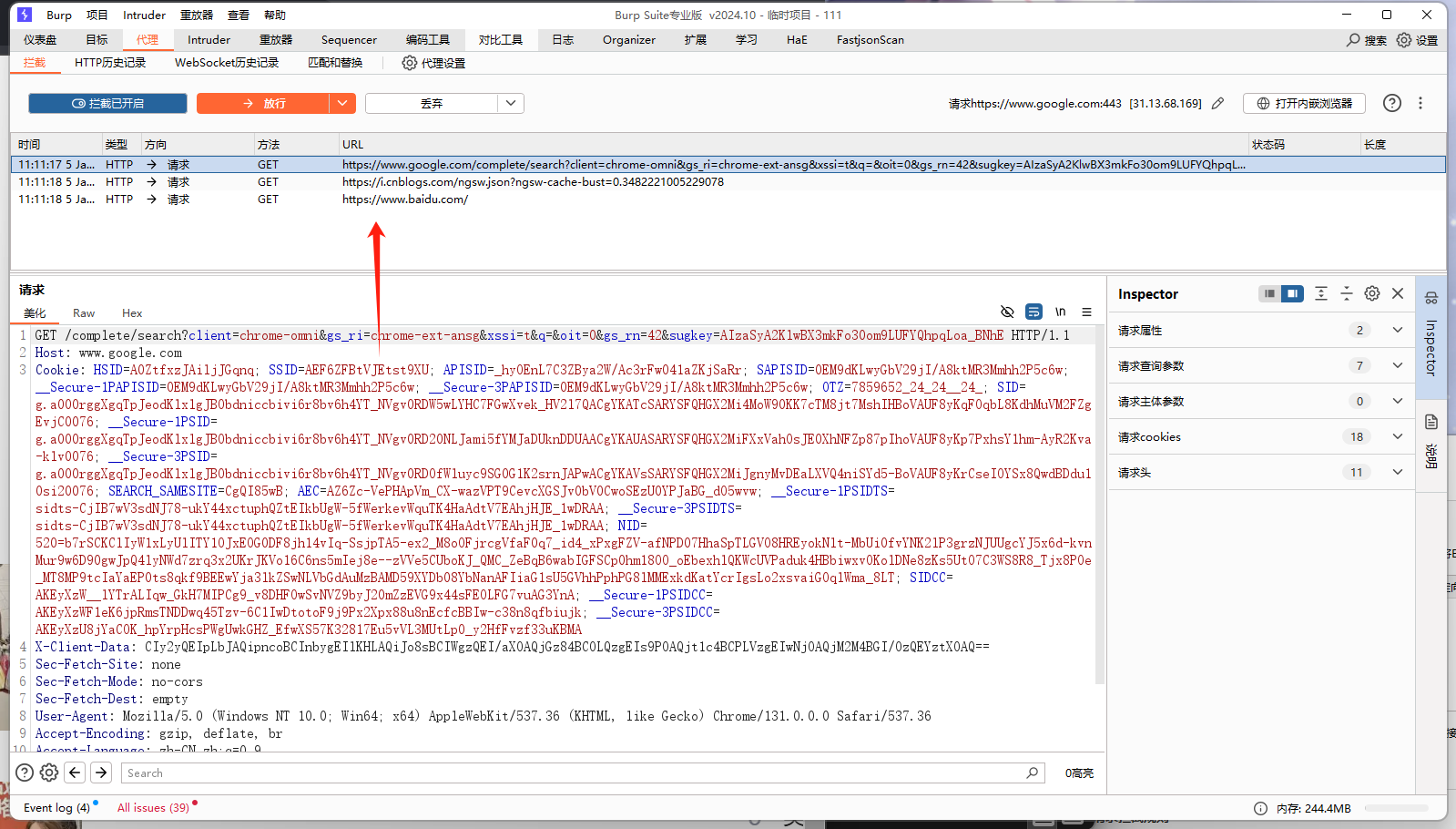

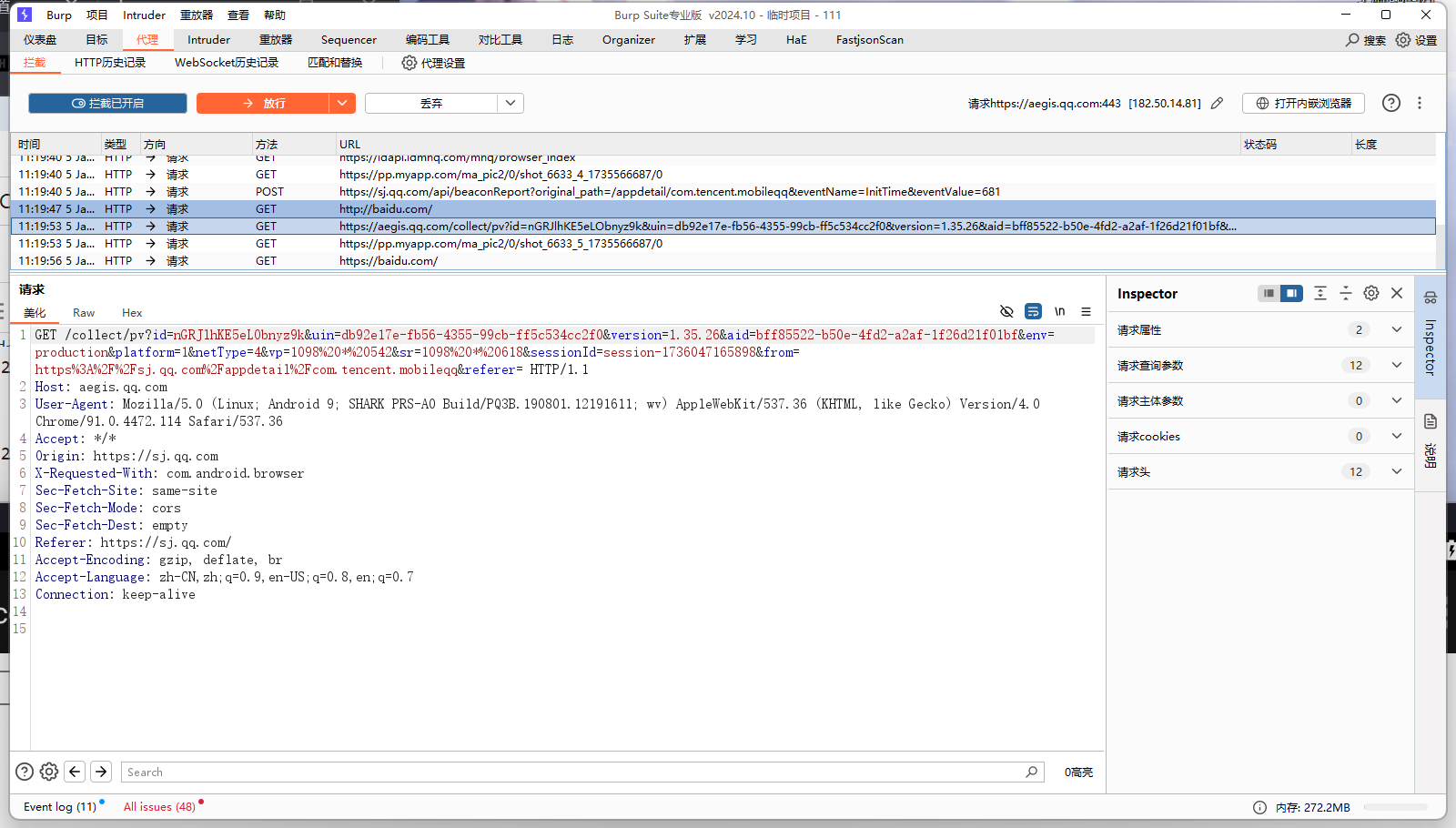

开启burpsuit尝试抓包

可以看到已经抓到包了,清空抓一下app的包

发现雷电游戏中心是可以抓的

我们抓包昨天做的试用app

可以看到只有一个包,这就是app里面有防护,有可能是证书检测或者代理检测

我们在后期渗透测试的途中需要对这两种方式进行测试

有些app在我们使用模拟器的时候打开的时候就打开不了,有些app对模拟器也有检测

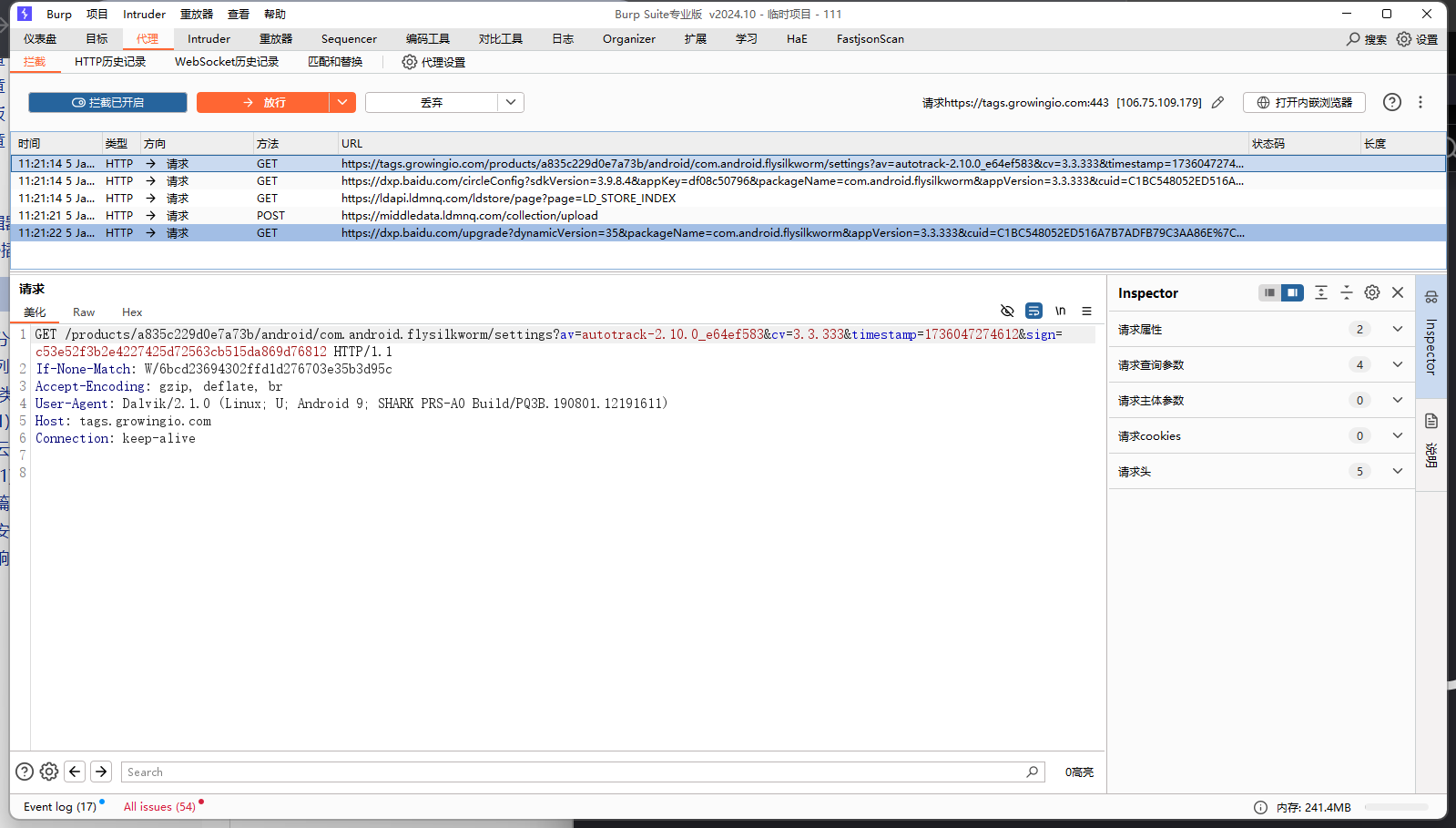

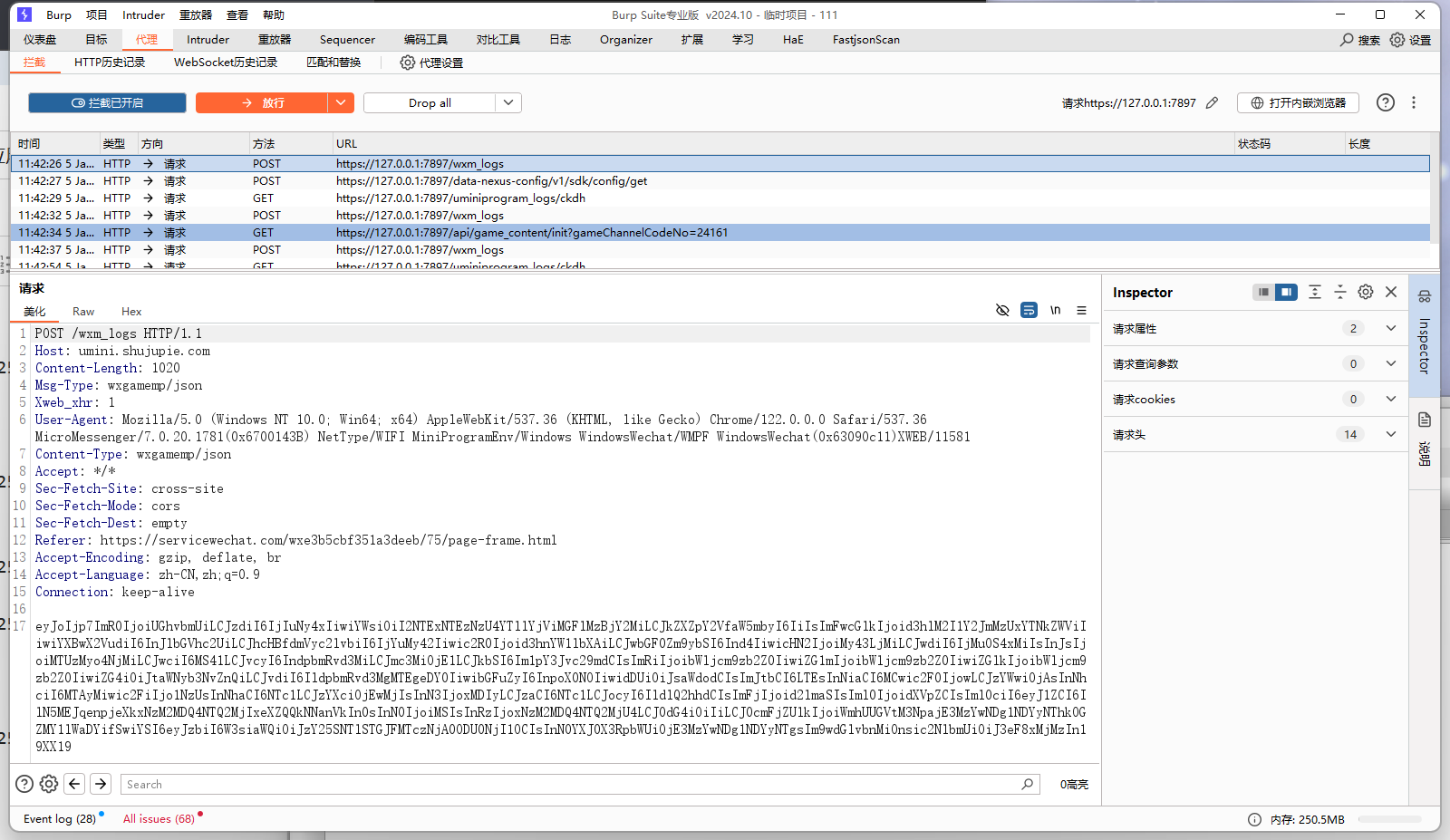

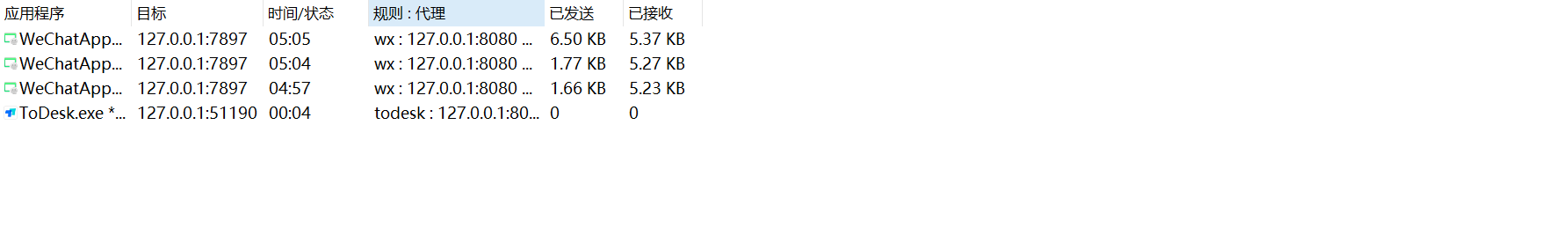

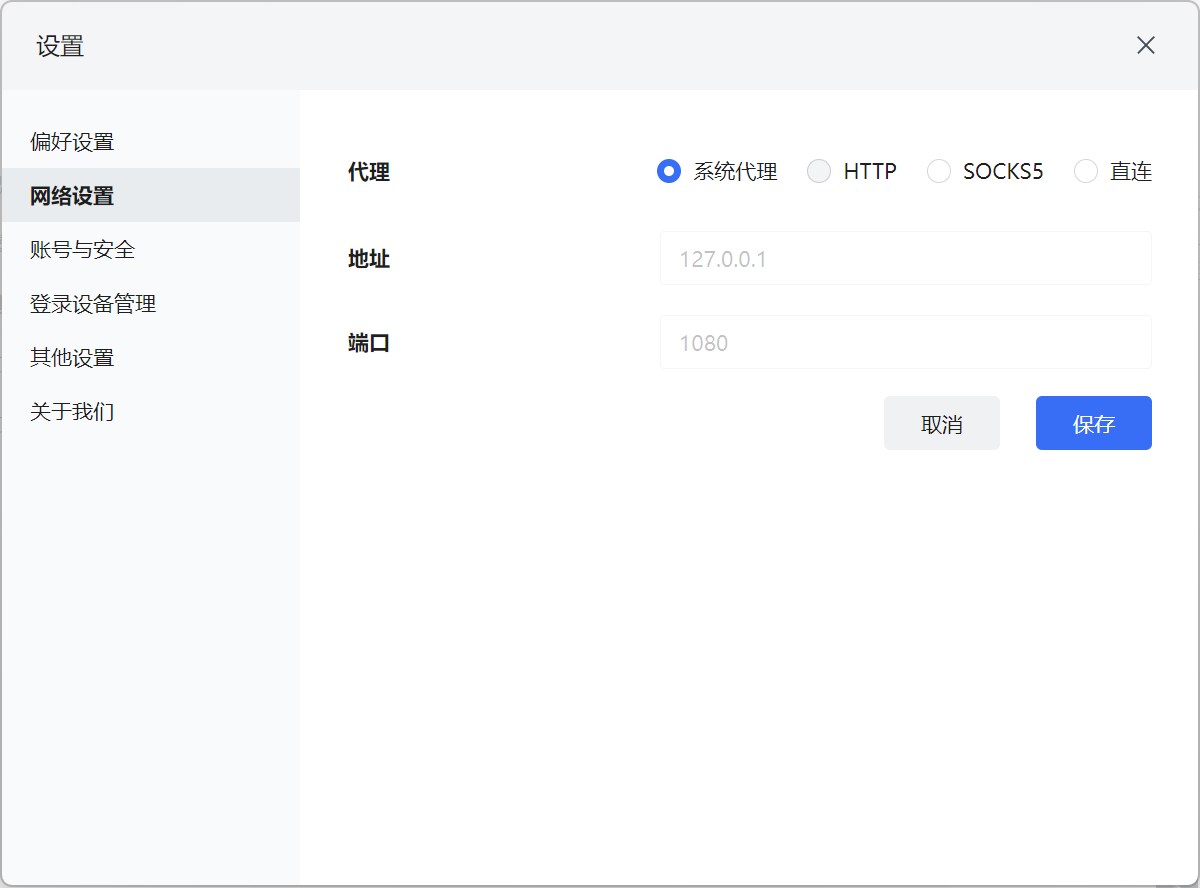

当然我们还要对小程序抓包,对于小程序抓包我们需要做一个代理转发

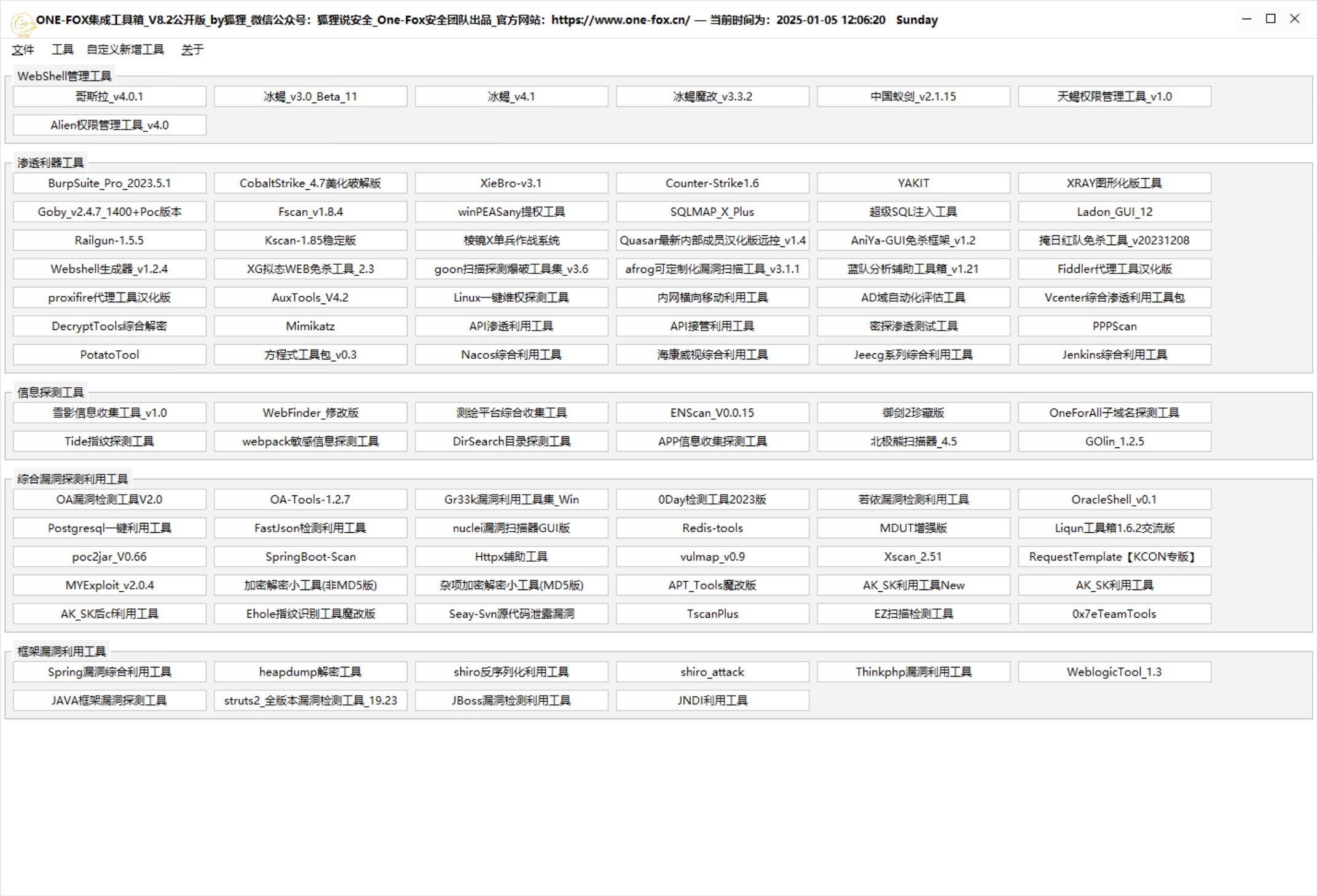

使用迪总提供的工具

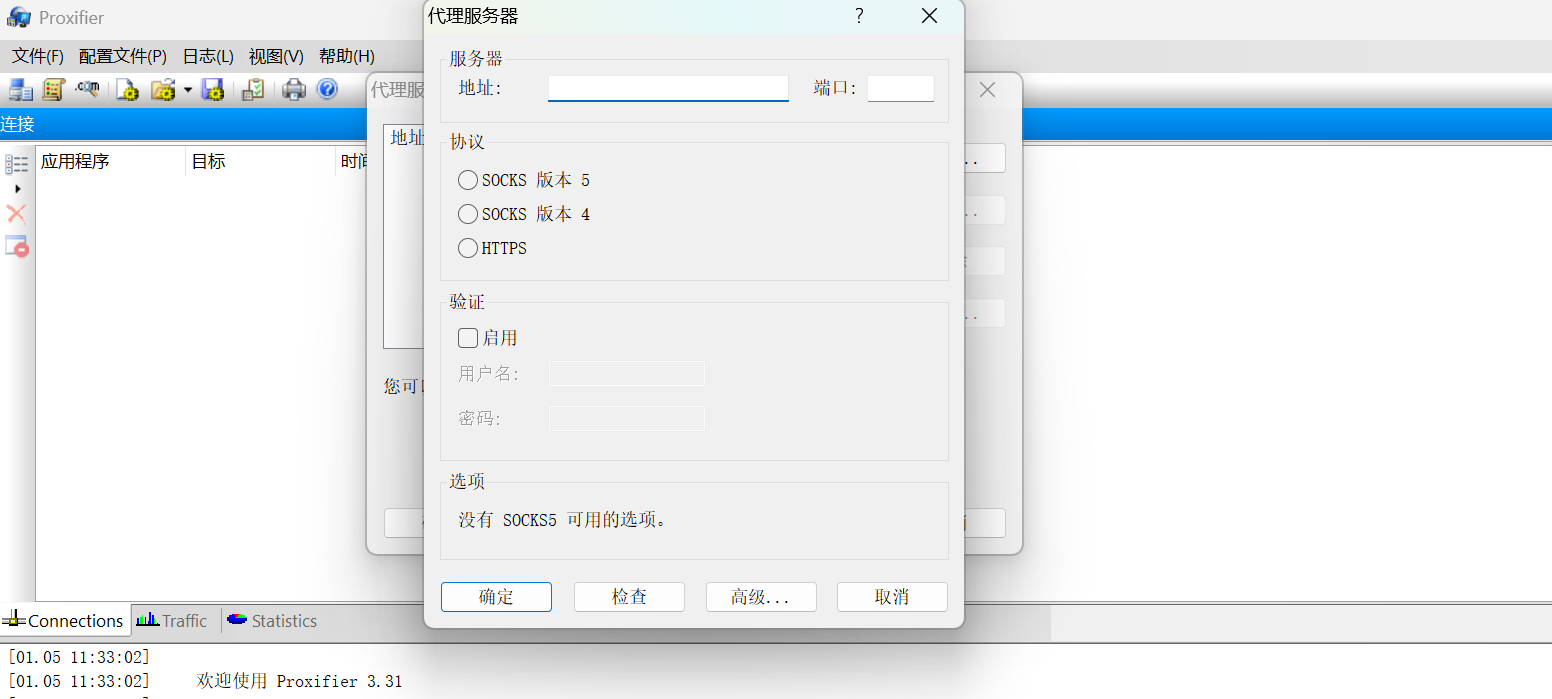

添加代理127.0.0.1:8080端口

把设置里面的代理换回去然后检测连接

检测成功,代理正常工作

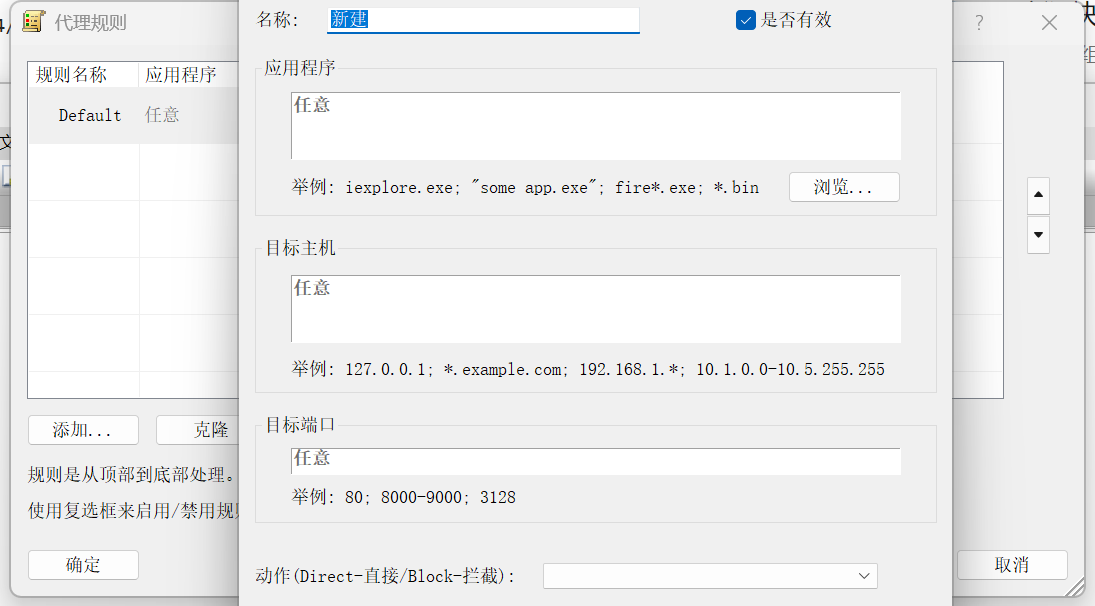

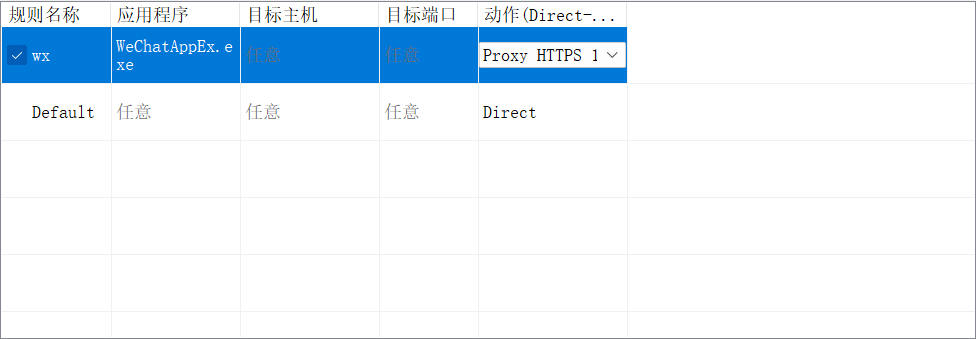

这边添加一个代理规则

然后设置完成代理规则直接打开一个小程序

可以看到这个已经抓到小程序包了

这个本质上就是抓小程序进程,电脑上面这样抓,手机上面就直接一起走流量了,就不用再次设置代理

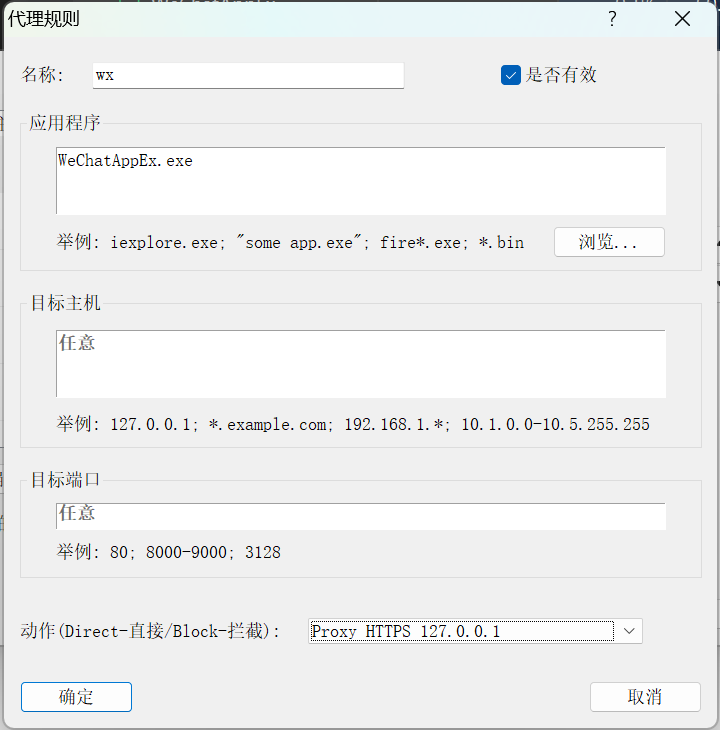

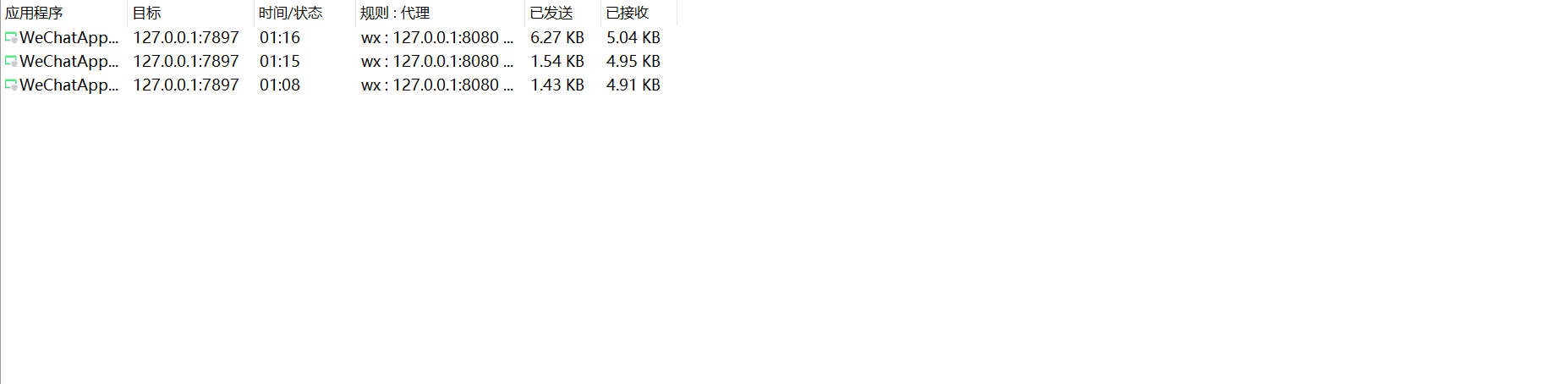

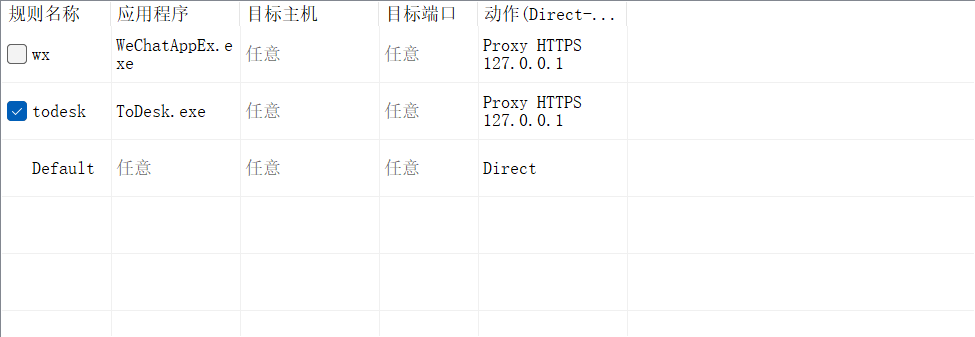

pc端应用抓包

改一下代理规则

抓一下包看了一看到抓到了

但是todesk有防护,所以抓不到,然后就是像抓别的pc应用就看类似于这样抓包,一般都抓进程就可以,腾讯文档甚至都不需要设置代理

它提供了代理设置,如果碰到没有代理连接的就用转发连接

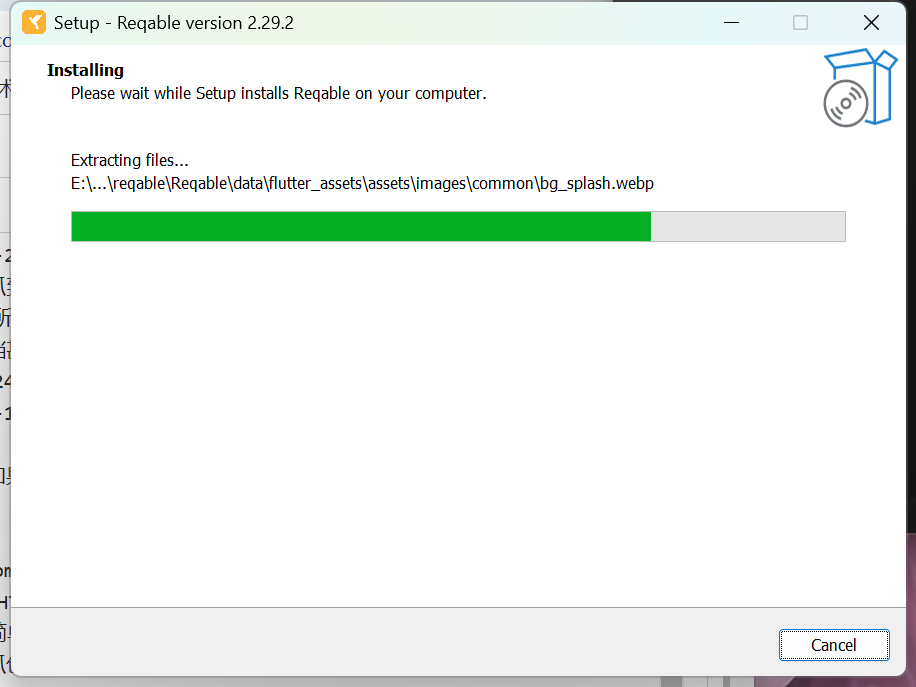

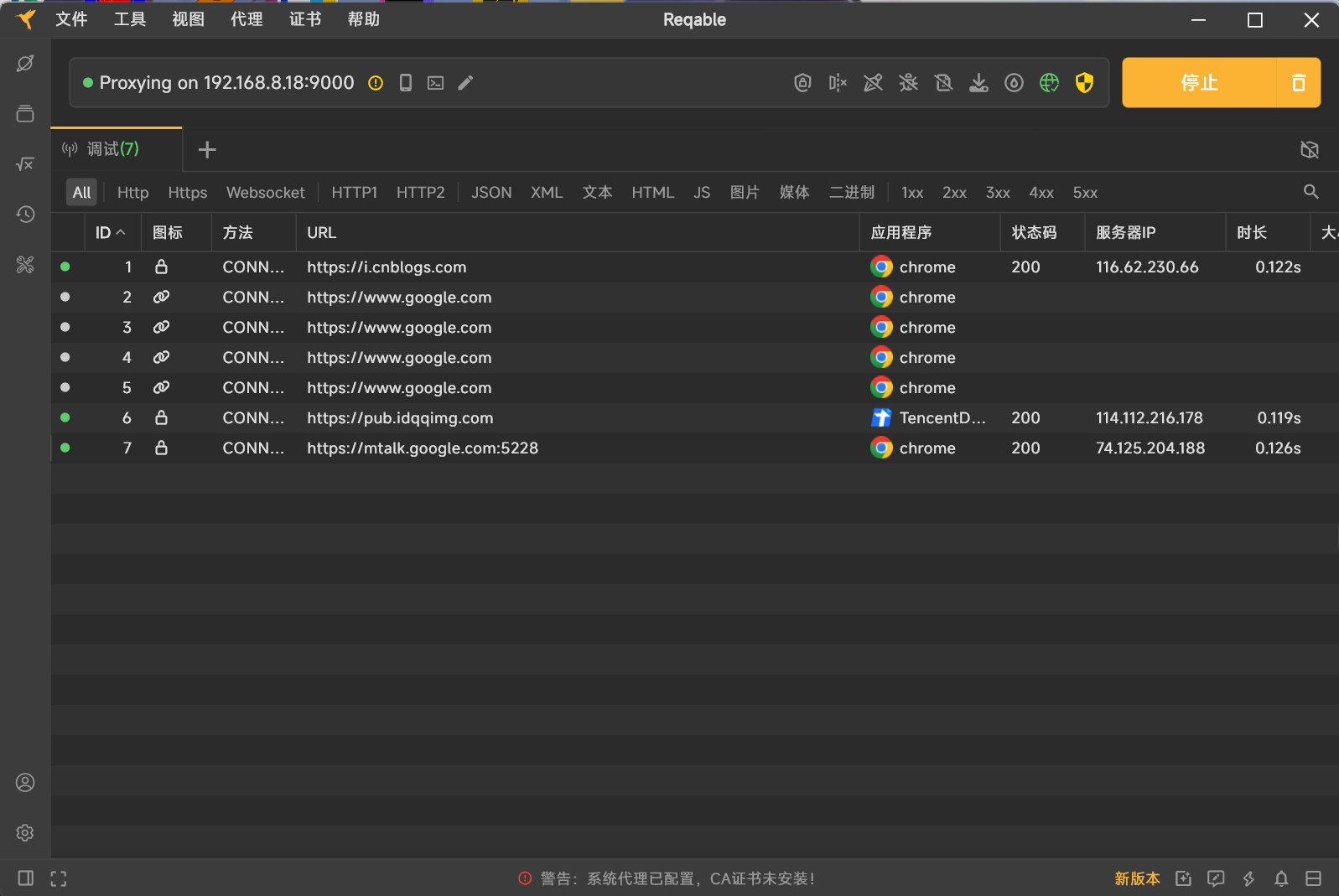

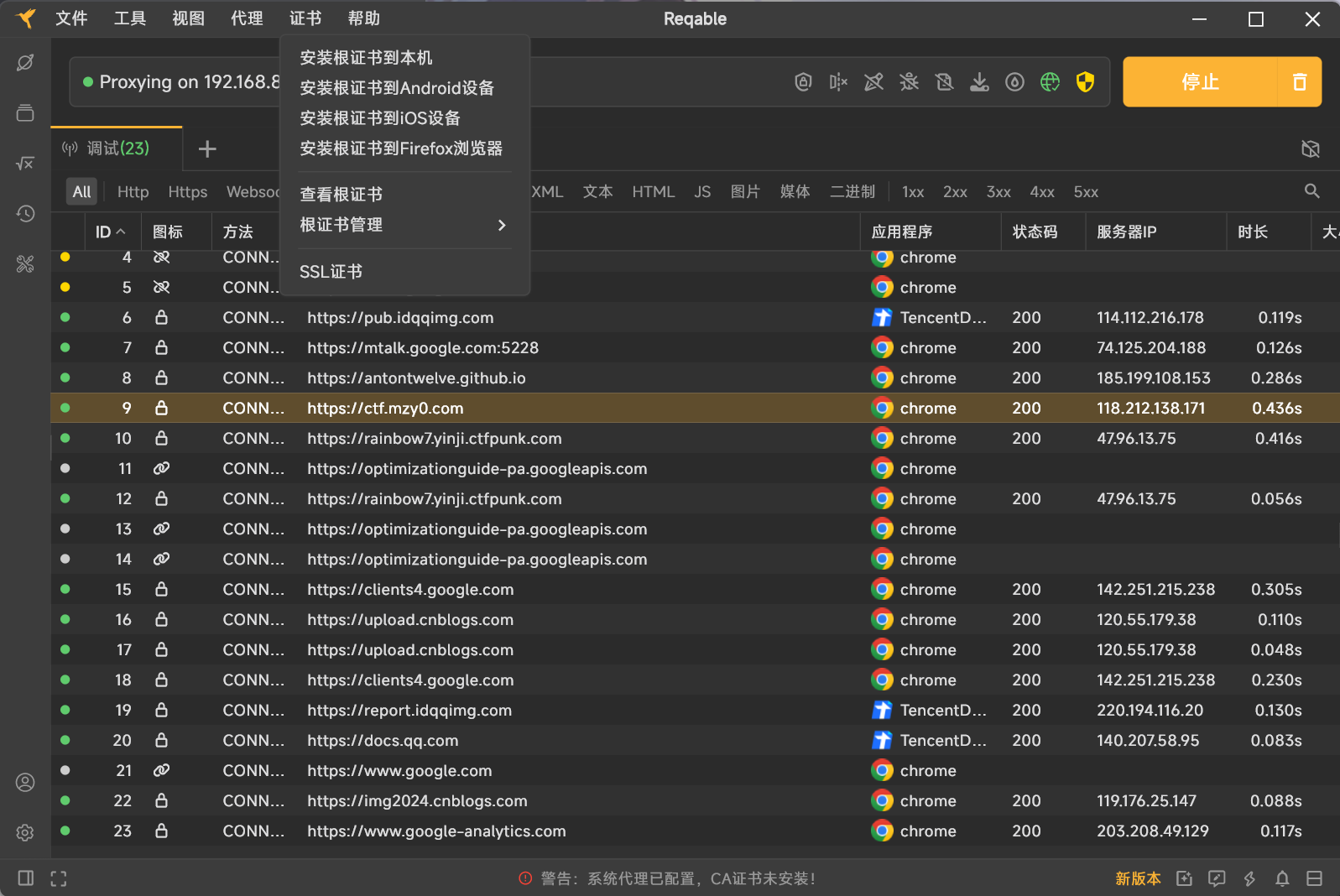

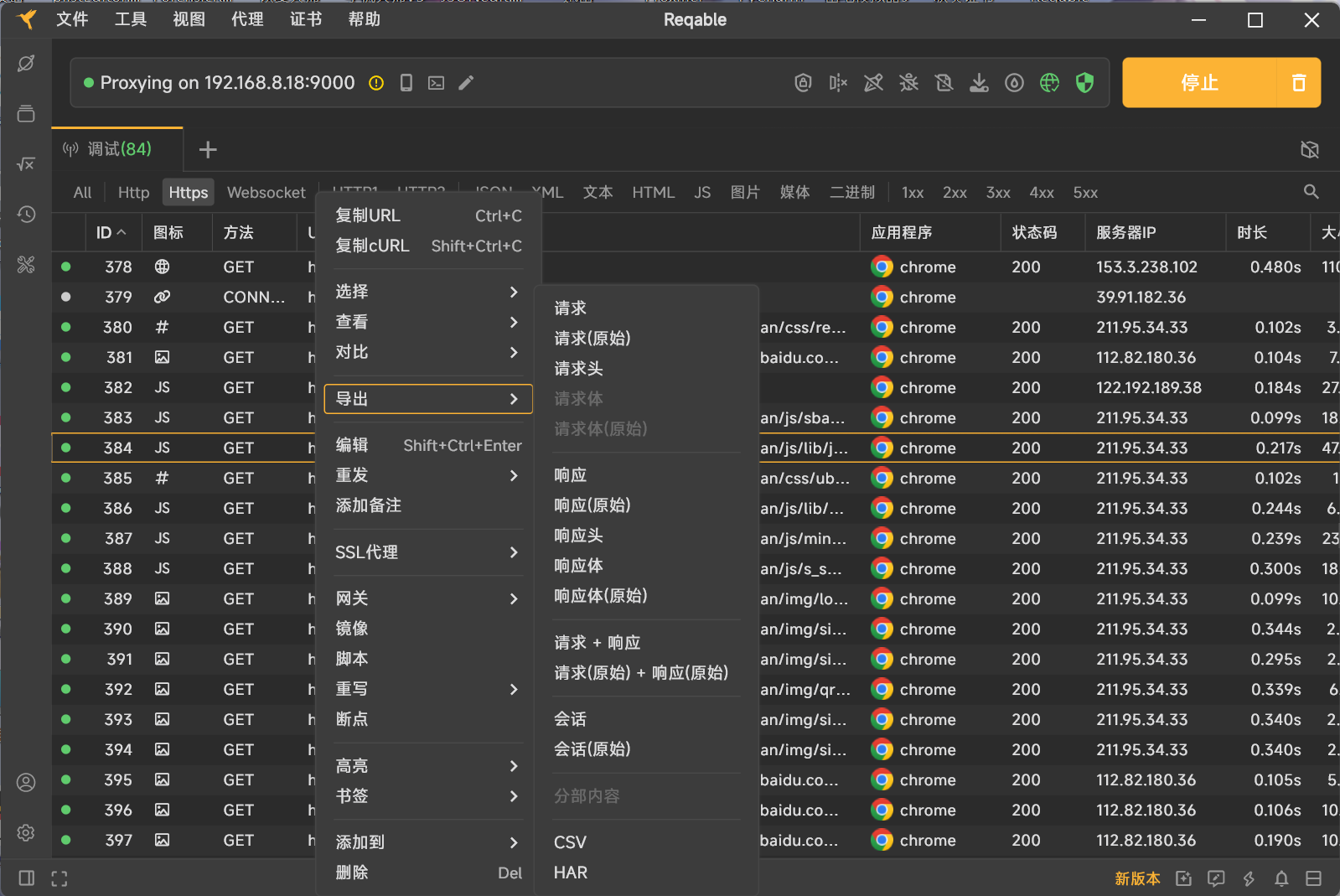

Reqable:

https://reqable.com/

是一款跨平台的专业 HTTP 开发和调试工具,在全平台支持 HTTP1、HTTP2 和 HTTP3(QUIC)协议,简单易用、功能强大、性能高效,助力程序开发和测试人员提高生产力!说白了,他就是抓包工具 + Postman的合体,既可以抓包,又可以测试接口。

先安装一下吧

然后直接一路默认

确实牛逼,都不用自己设置代理可以直接自动设置系统代理然后抓包可以可以

还能自行安装证书我们直接一键安装

所以直接抓就行,没什么要求了

百度一抓就抓到了,还有https等的分类可以直接看

还有很多可用功能

剩下的我也不演示了,一个道理,app的也是一个道理

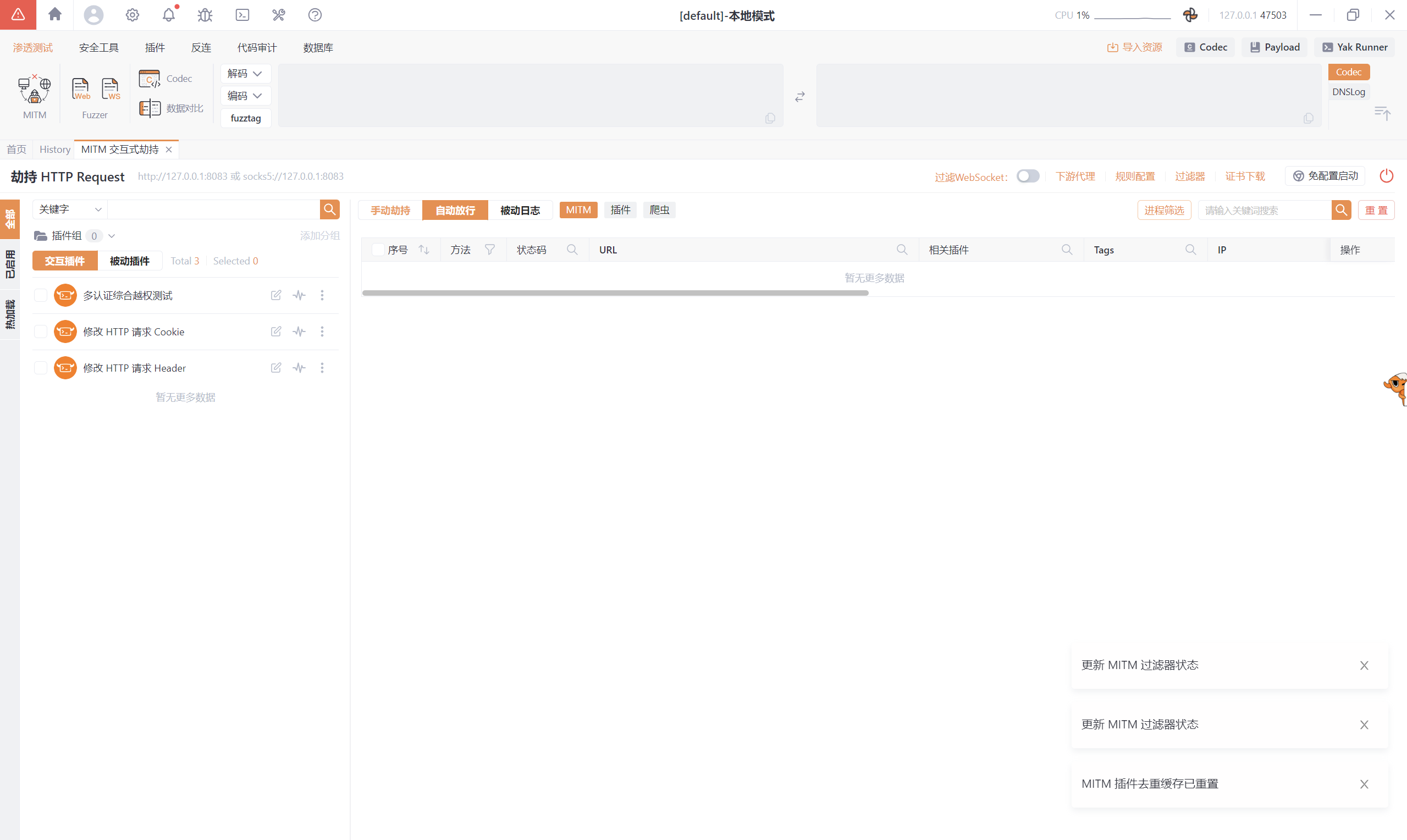

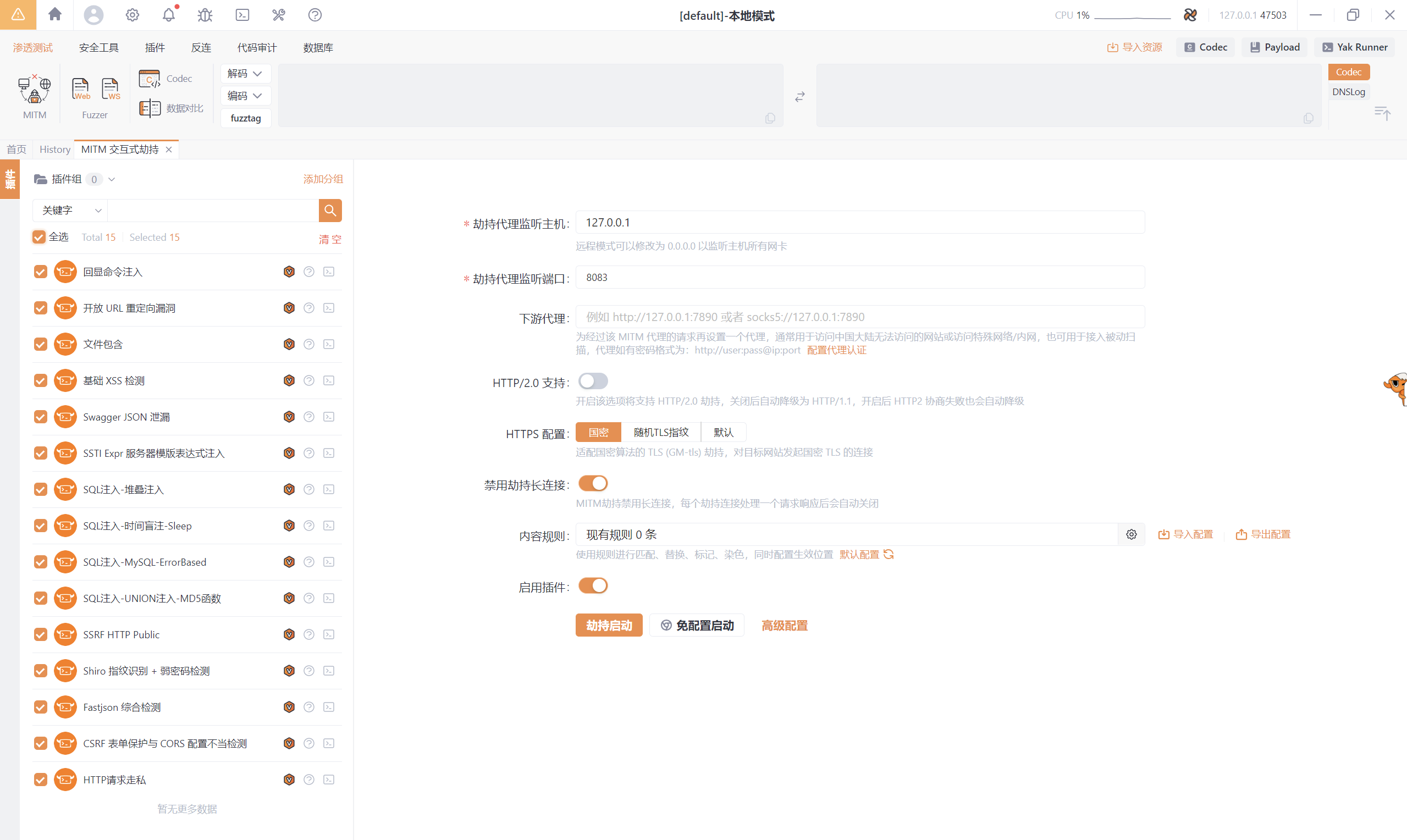

Yakit:

https://www.yaklang.com

Yakit 是一个基于 Yak 语言的安全领域垂直语言工具,它提供了一个图形化用户界面(GUI)来操控 Yak 引擎的能力。Yakit 旨在降低使用安全工具的门槛,使得安全从业者即使没有编程技能也能轻松地进行安全测试和分析。

先安装一下yakit

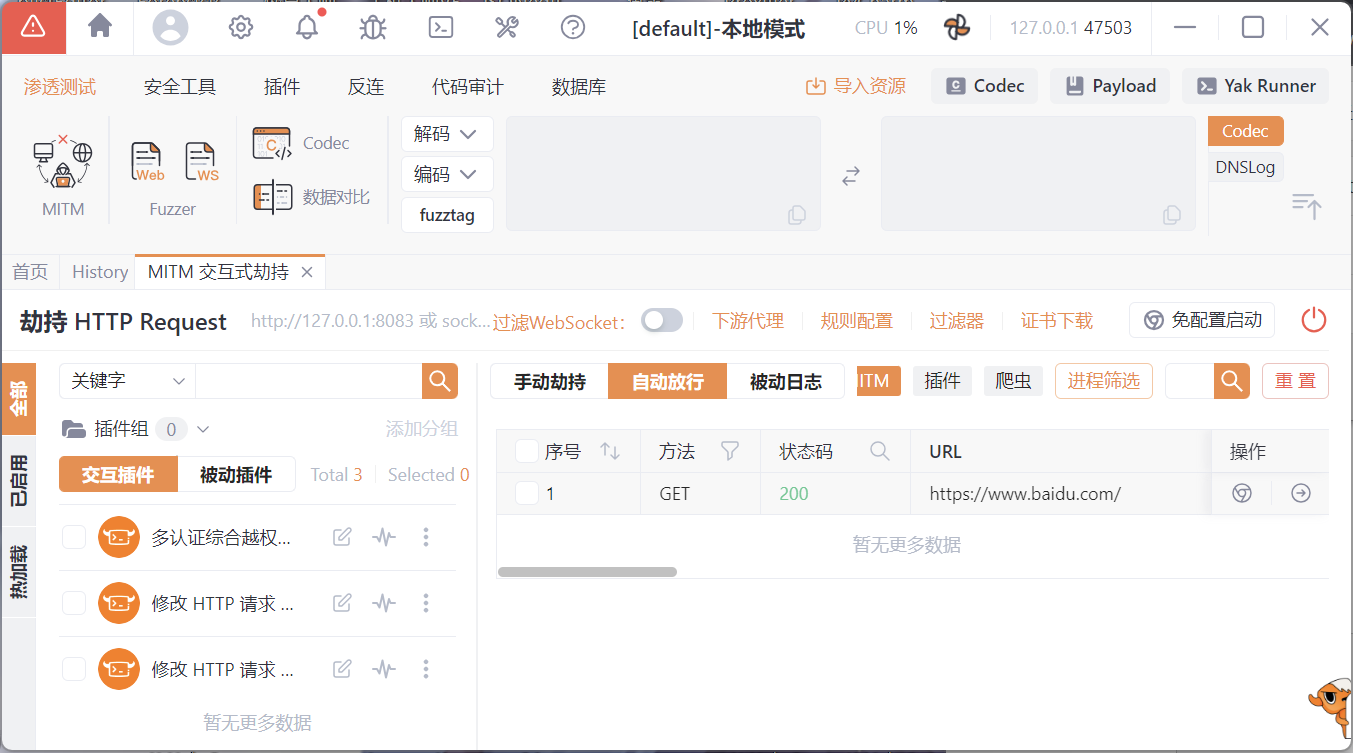

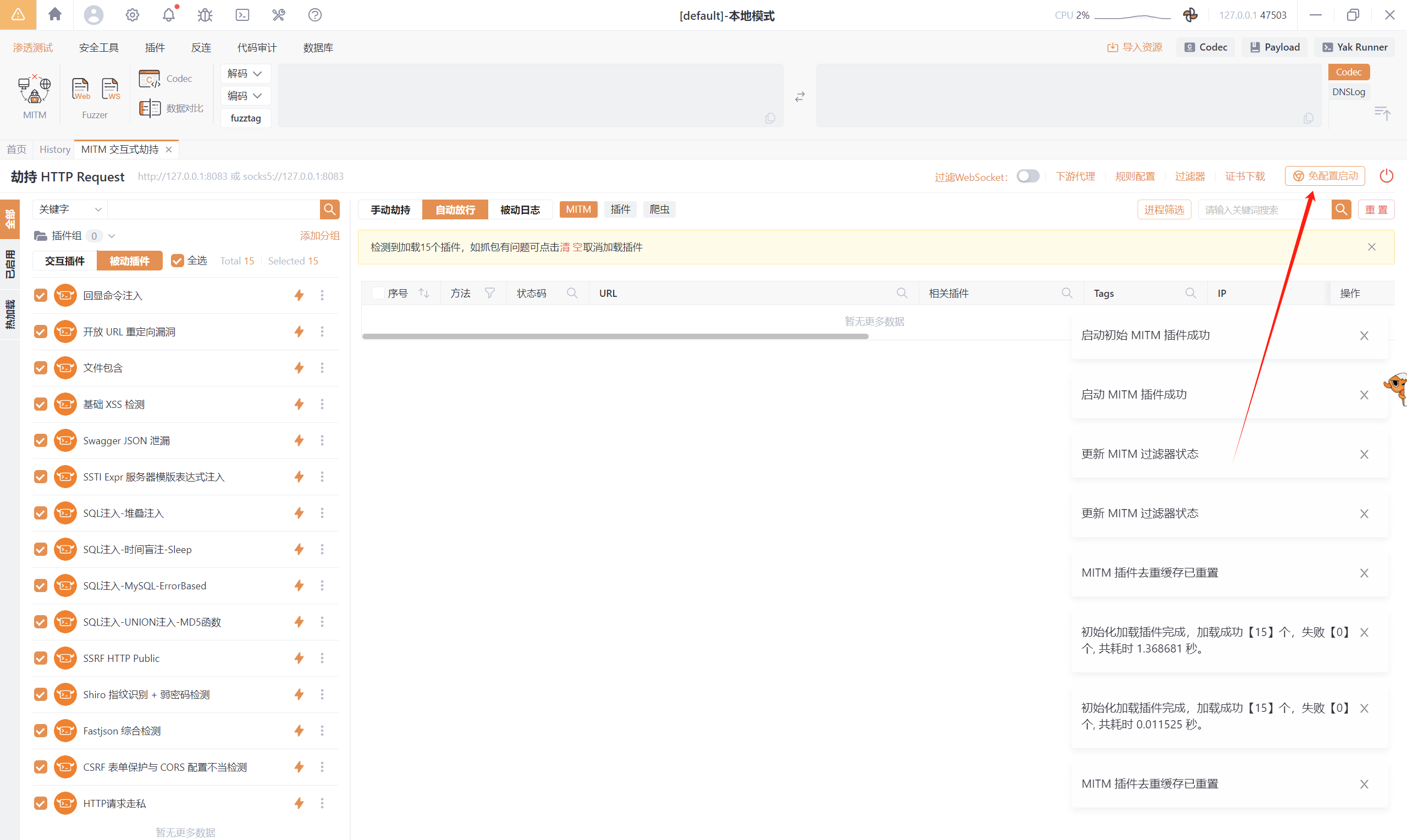

然后打开启动劫持,代理挂8083其实就可以抓包了

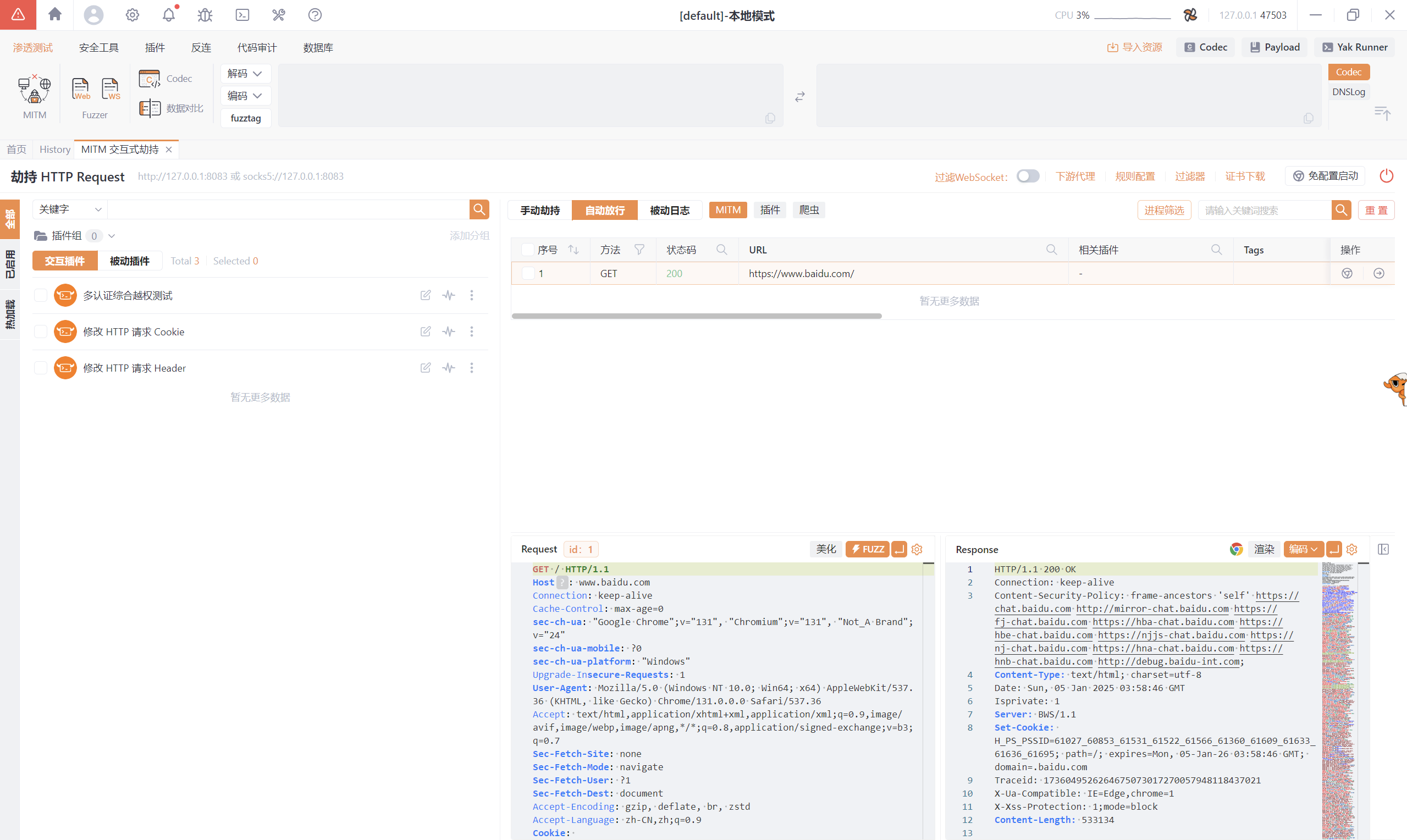

代理一挂就抓到包了

直接就抓到包了

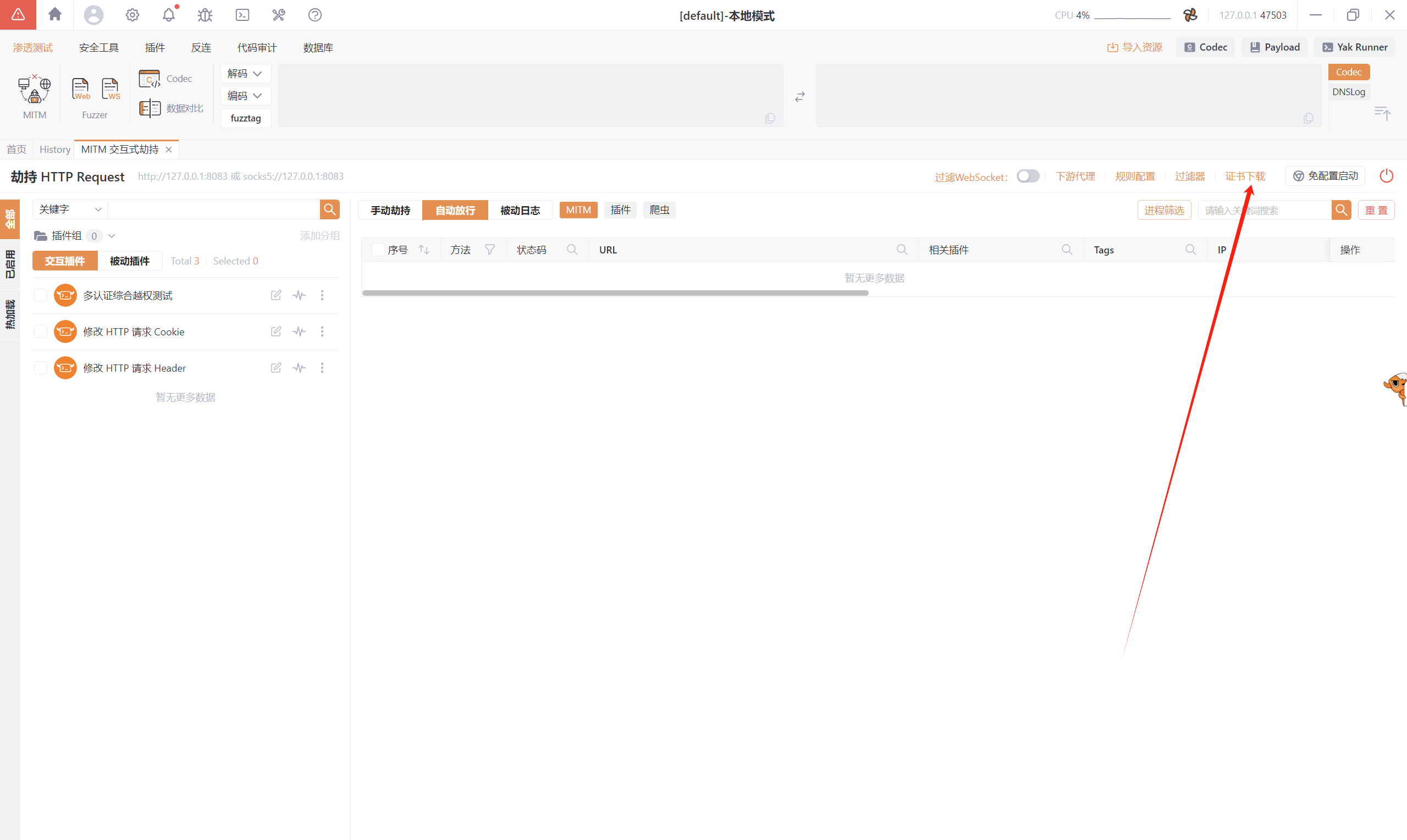

为了方便我们还是配置一个证书吧

然后注意的是我们和安装burpsuit证书一样安装证书就行

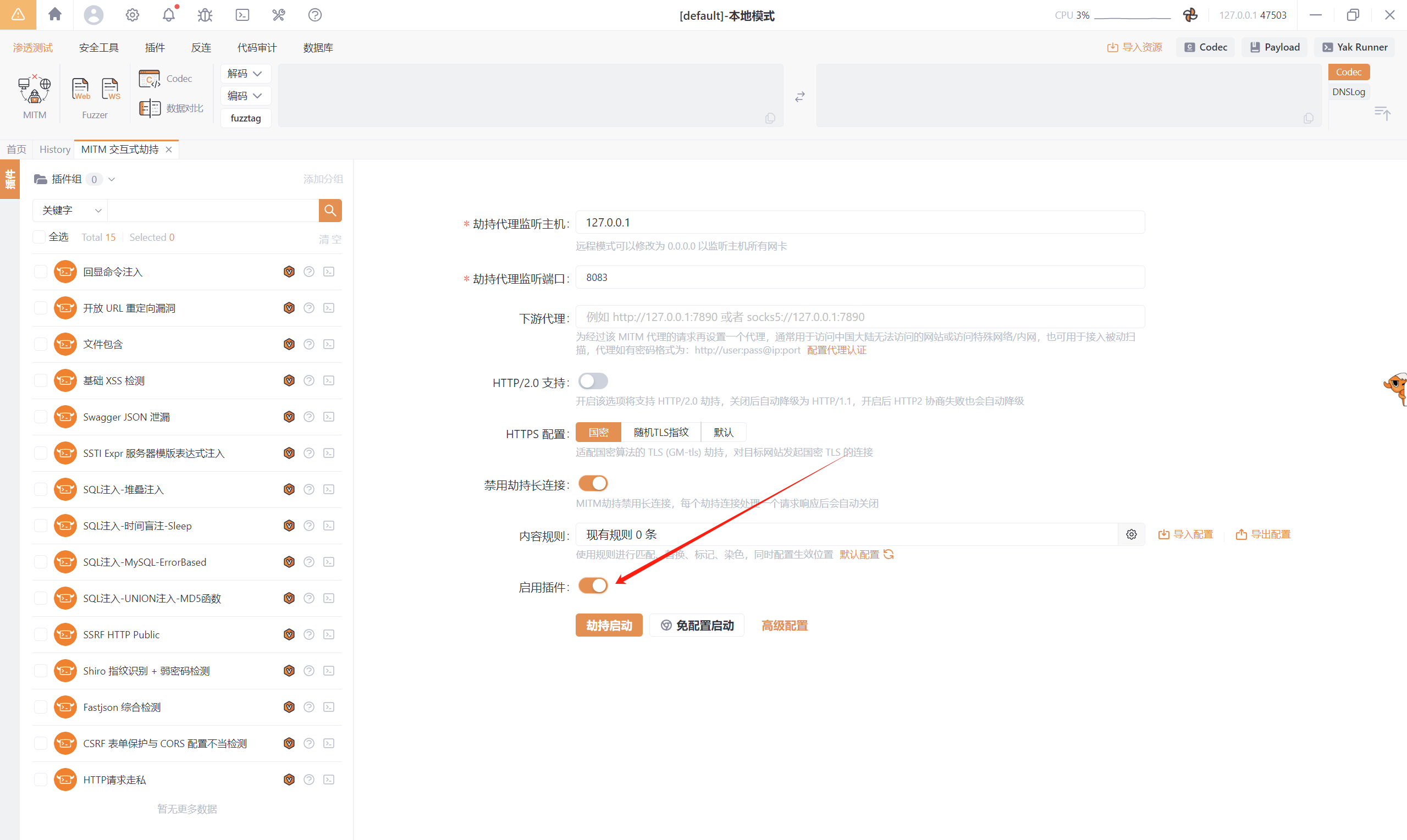

我们点击启用插件这就是yakit的牛逼之处

免配置启动

这个是因为是社区版的,所以插件少,这个功能在你抓包的时候就帮你进行了漏洞检测

打开工具箱里面的yakit

659个插件

抓小程序也是一样的把代理端口转为8083就行,pc应用也是代理一抓就行

模拟器也一样需要改代理然后端口挂到8083就行,也可以新建一个端口走代理

这里就不过多赘述,这里和burpsuit差不多

就是我们在抓包的时候可以把主机换成0.0.0.0,然后模拟器里面代理端口改为8083即可

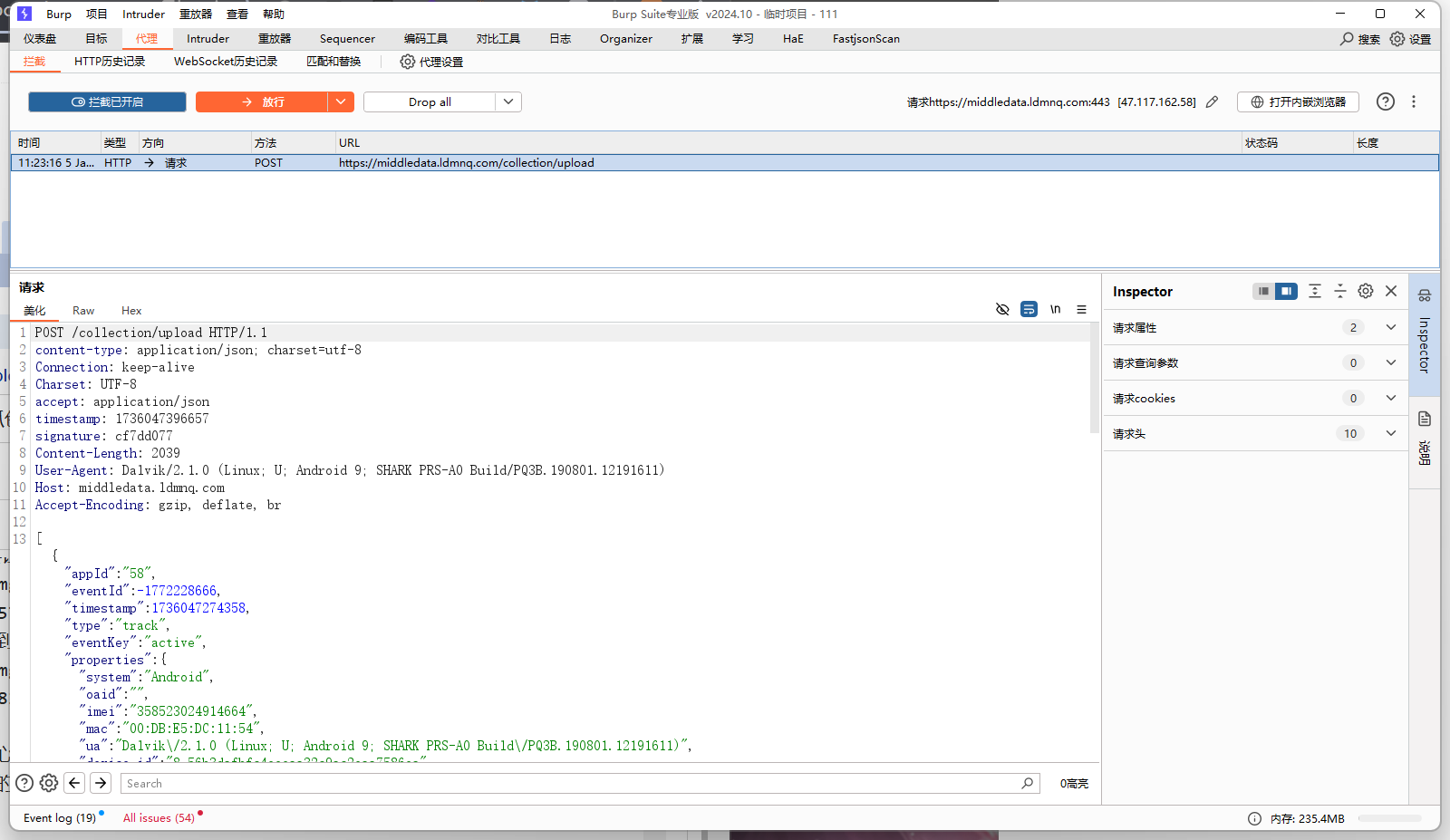

Proxifier:

一款功能强大的网络代理工具,它可以让你将网络应用程序通过代理服务器进行连接。它提供了一个简单而灵活的方式,让你能够将任何应用程序的网络流量路由到指定的代理服务器上,从而实现匿名浏览、绕过网络封锁、访问受限网站等功能。

PC端应用

1、有代理设置走代理设置

2、没有代理设置走联动转发

APP应用

1、无防护-模拟器直接抓包

2、有防护-真机绕过&更改内核 ----汽车之家

3、有防护-证书绕过&代理绕过 ----懂车帝

注意:真机抓包要保证手机和电脑在同一网络

还有一种方法如果比较牛逼的话可以反编译app然后删除校验代码重新打包,以上基本是基于web的抓包工具,如果有走其他协议的,那么要走全局抓包工具了,比如wireshark,科来等

yakit,burpsuit这些工具也可以联动转发,只需要配置一下下游代理就可以了

浙公网安备 33010602011771号

浙公网安备 33010602011771号