Day2 基础入门-Web应用&架构类别&源码类别&镜像容器&建站模版&编译封装&前后端分离

Web架构展示:

1、套用模版型

csdn / cnblog / github / 建站系统等

安全测试思路上的不同:

一般以模版套用,基本模版无漏洞,大部分都采用测试用户管理权限为主

2、前后端分离

例子:https://www.rxthink.cn/

思路:https://mp.weixin.qq.com/s/HtLU_EBXWcbq-lt10oPYwA

安全测试思路上的不同:前端以JS(Vue,NodeJS等)安全问题,主要以API接口测试,前端漏洞(如XSS)为主,后端隐蔽难度加大。

3、集成软件包

宝塔,Phpstudy,xamp等

安全测试思路上的不同:主要是防护体系,权限差异为主

4、自主环境镜像

云镜像打包,自行一个个搭建

安全测试思路上的不同:主要是防护体系,权限差异为主

5、容器拉取镜像

Docker

安全测试思路上的不同:虚拟化技术,在后期测试要进程逃逸提权

6、纯静态页面

纯HTML+CSS+JS的设计

安全测试思路上的不同:无后期讲到的Web漏洞

找线索:找资产,域名,客户端等

Web源码形式:

旨在了解源码差异,后期代码审计和测试中对源码真实性的判断

1、单纯简易源码

2、MVC框架源码

3、编译调用源码

如:NET-DLL封装 Java-Jar打包

4、前后端分离源码

https://segmentfault.com/a/1190000045026063

5、加密型源码

环境搭建模拟

1.宝塔搭建

后门得权限:

命令执行不行 文件管理除了web目录能看 其他都不能看

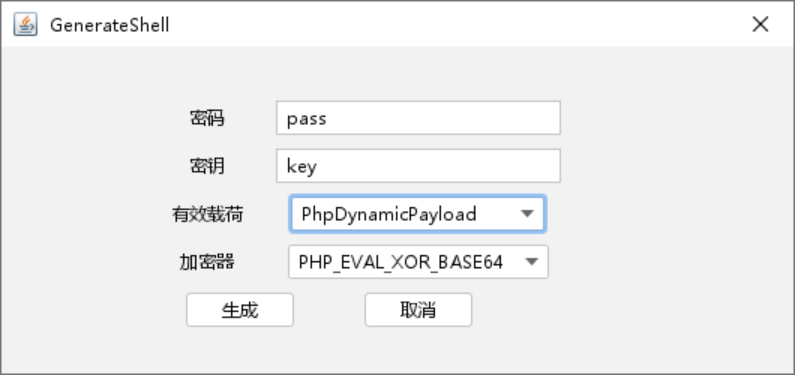

首先我们使用哥斯拉生成一个php的后门

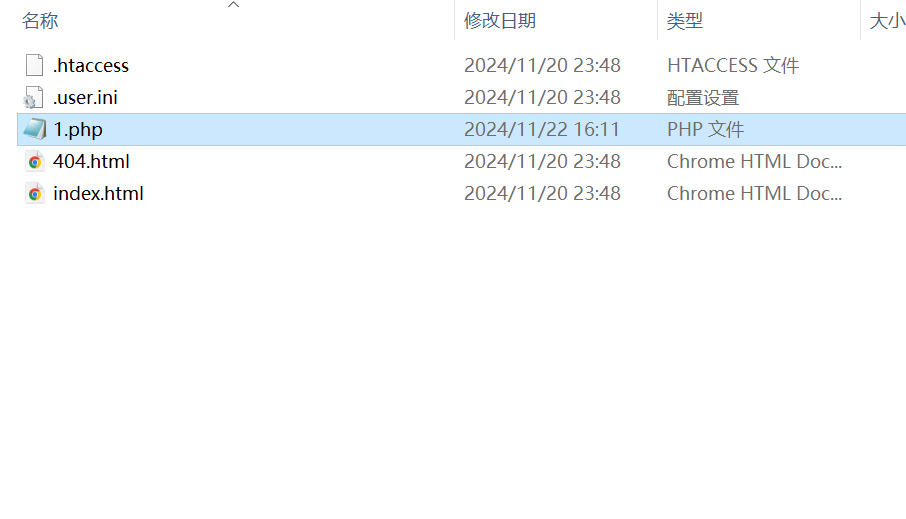

将后门复制到我们原本的网站目录下

直接访问我们的网站/1.php看一下

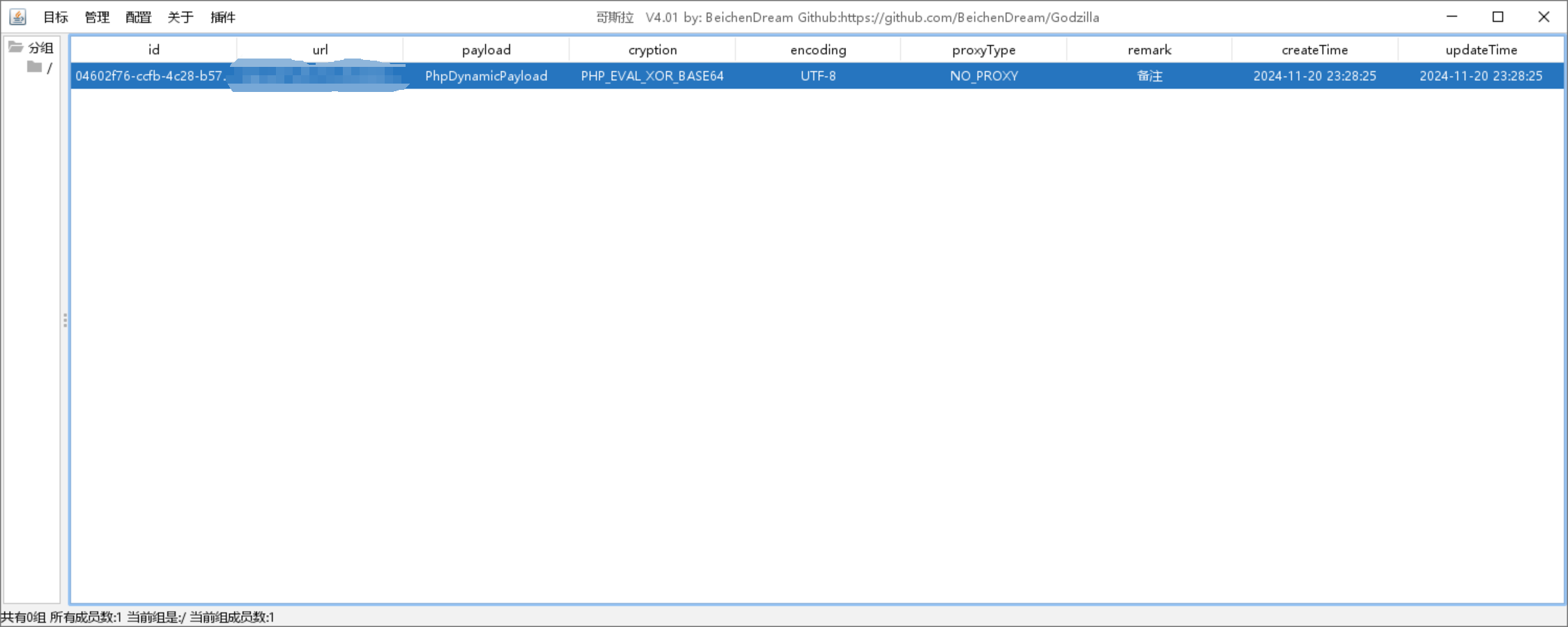

白色的说明没什么问题直接连接一下

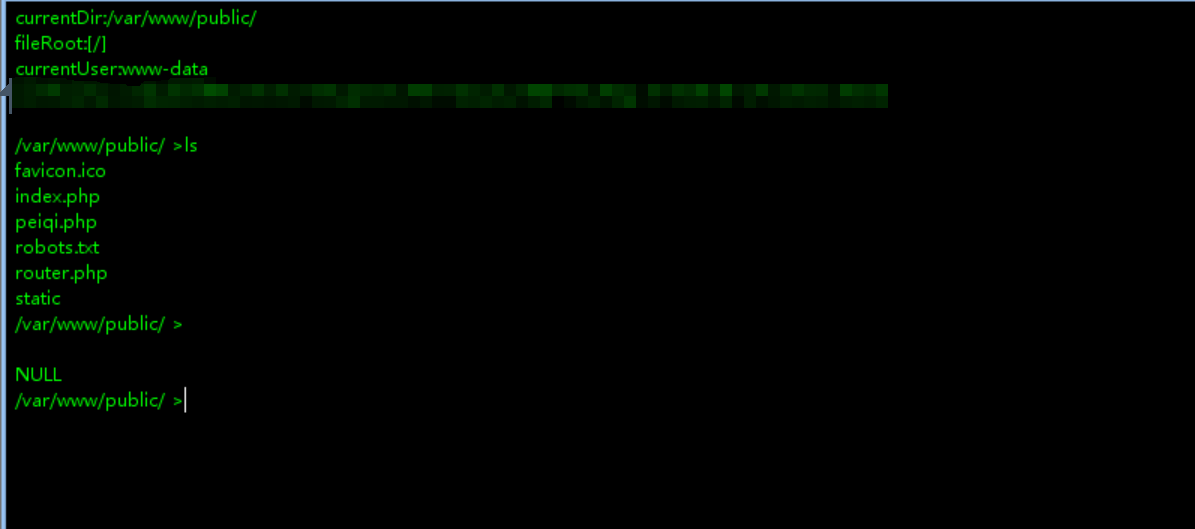

连接成功进入执行一下命令看看有什么反应

可以看到限制了权限,因为宝塔在不断的更新迭代中也在不断地提升他的安全性能

宝塔进行了限权

2.镜像环境搭建

命令执行可以 文件管理基本都能看 除去一些高权限目录(root目录等)

#这个我不做演示了,因为懒得再买一台服务器了,挺麻烦

继续:提权横向 技术要点

3.Docker容器搭建

http://8.218.252.213:8080/

内置得虚拟化技术 单独搞了一个磁盘空间再给这个应用做支持

继续:docker逃逸提权技术 技术要点

(1)环境搭建+getshell

a.选用thinkphp 5-rce漏洞

b.修改docker-compose.yml文件,修改版本为2

c.docker-compose up -d 启动网站

d.使用狐狸工具箱得thinkphp检测工具检测出漏洞直接getshell然后哥斯拉连接

(2)测试命令

命令执行可以 文件管理基本都能看 除去一些高权限目录(root目录等)

和镜像环境搭建的区别就在于这是在虚拟容器docker里面的

对比以上三种方式得差异(安全测试渗透测试得过程中)

源码分析模拟

1.单纯简易源码

xxx.com/admin

2.MVC框架源码

了解url对应文件 文件对应url

知道漏洞该怎么触发测试

appliction\admin\controller

错误:xxxx.com/appliction\admin\controller

正确:xxxx.com/index.php/admin/

3.编译调用源码

如:

NET-DLL封装

核心代码封装在bin目录下,外层的aspx不过是对内层代码进行了调用

Java-Jar打包

运行方式:java -jar [jar包名称]

注意:要用jadx对class文件进行反编译才能看见文件

4.加密型源码

通达OA

5.前后端分离源码

前端:nodejs vue (js开发框架)

后端:php java python 等

浙公网安备 33010602011771号

浙公网安备 33010602011771号