ctf-show-萌新-Web16-21

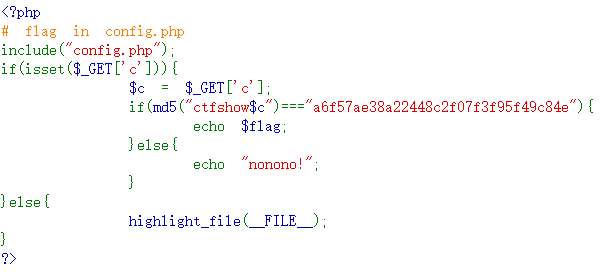

Web16

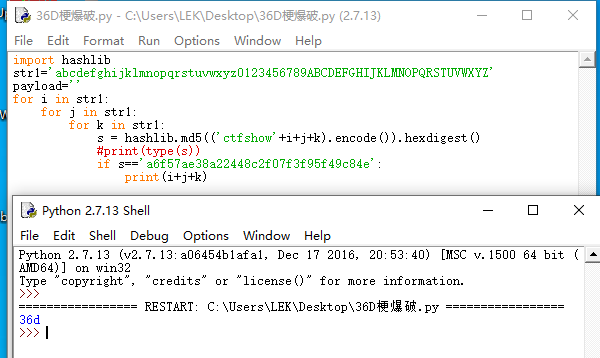

官网群有个36d的梗 ,可以直接用以下的脚本暴力破解

import hashlib

str1='abcdefghijklmnopqrstuvwxyz0123456789ABCDEFGHIJKLMNOPQRSTUVWXYZ'

payload=''

for i in str1:

for j in str1:

for k in str1:

s = hashlib.md5(('ctfshow'+i+j+k).encode()).hexdigest()

#print(type(s))

if s=='a6f57ae38a22448c2f07f3f95f49c84e':

print(i+j+k)

?c=36d

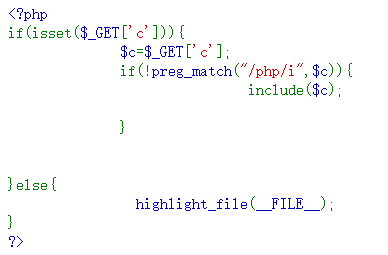

Web17

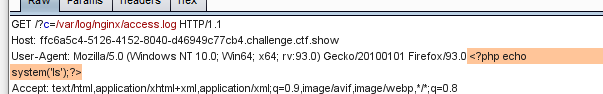

考察文件包含,但是禁用了php关键字,这个题禁了远程文件包含,所以只能日志包含,并把一句话写入请求头中。用durp抓包可以看见(这里十分严格,如果有出现错误,就必须销毁实例重新弄过,否则会一直报相同的错误)

)

在User-Agent:里输入一段木马,这里是执行命令,列出里面的列表

然后复制,然后go可以得到36d.php

然后在修改一下木马,使其输出里面的内容

也可以使用蚁剑来连接从而得flag

这里就是需要修改一下木马,

Web18

步骤和Web17相同

Web19

步骤和Web17相同

Web20

步骤和Web17相同

Web21

步骤和Web17相同

浙公网安备 33010602011771号

浙公网安备 33010602011771号