應急響應與挖礦木馬實戰

1、安装并熟悉常见应急响应工具

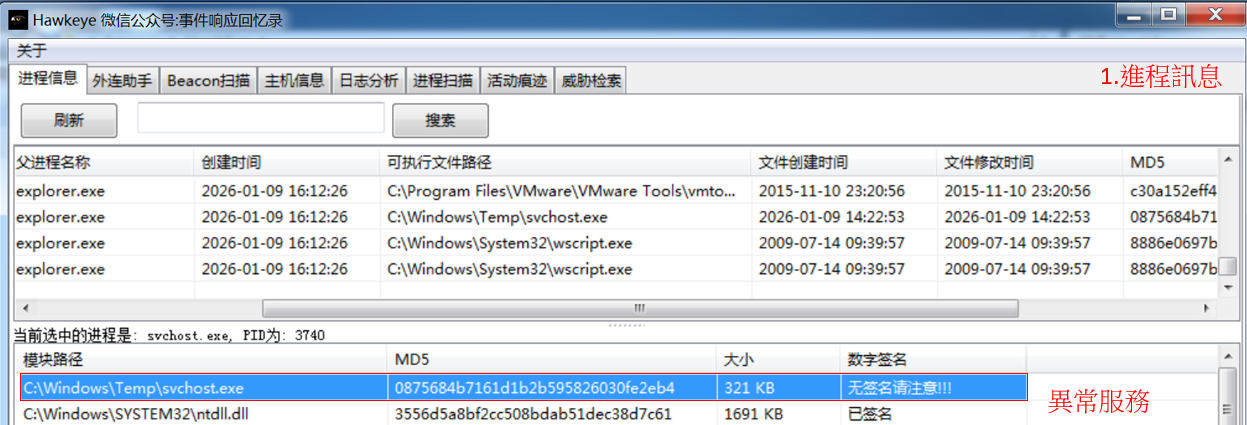

[鷹眼]:

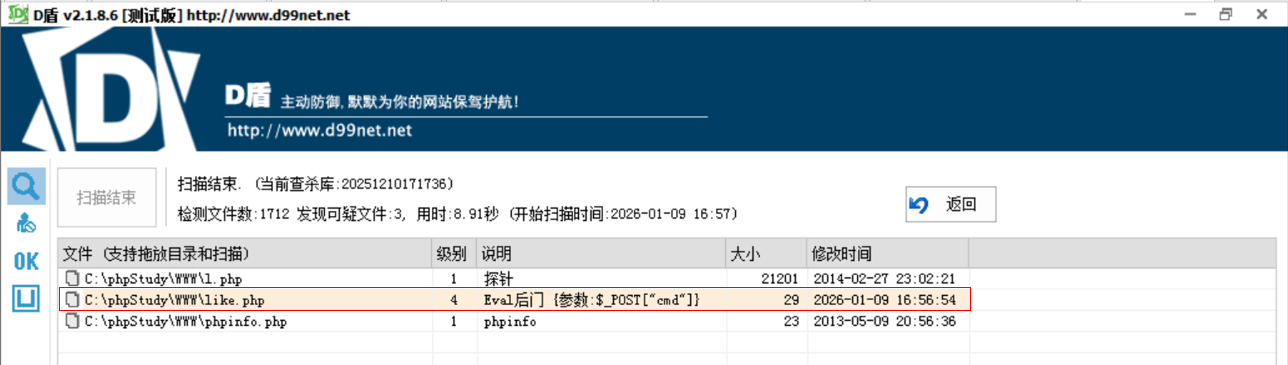

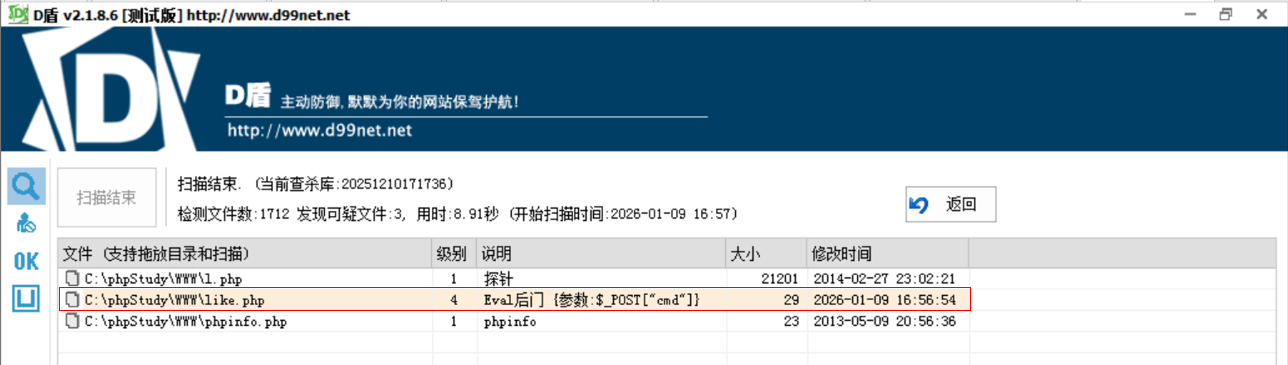

[D盾]:

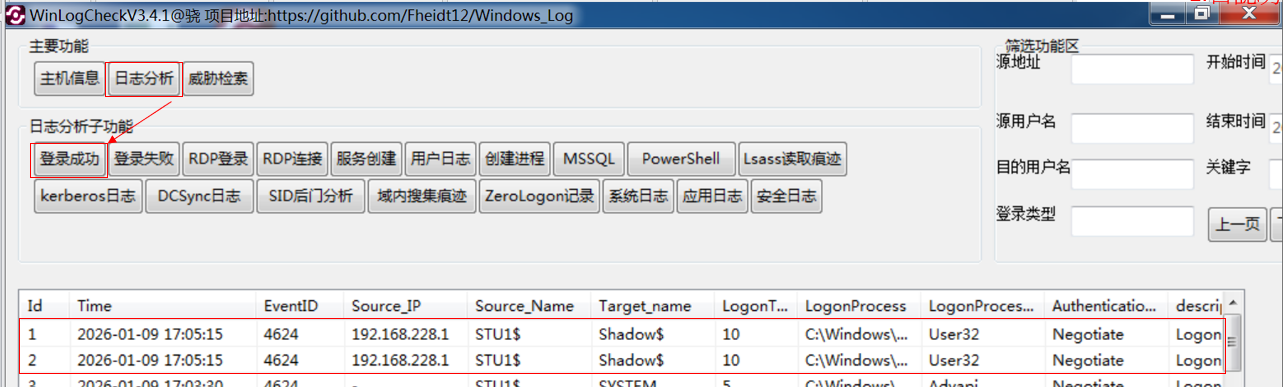

[WinLogCheck]:

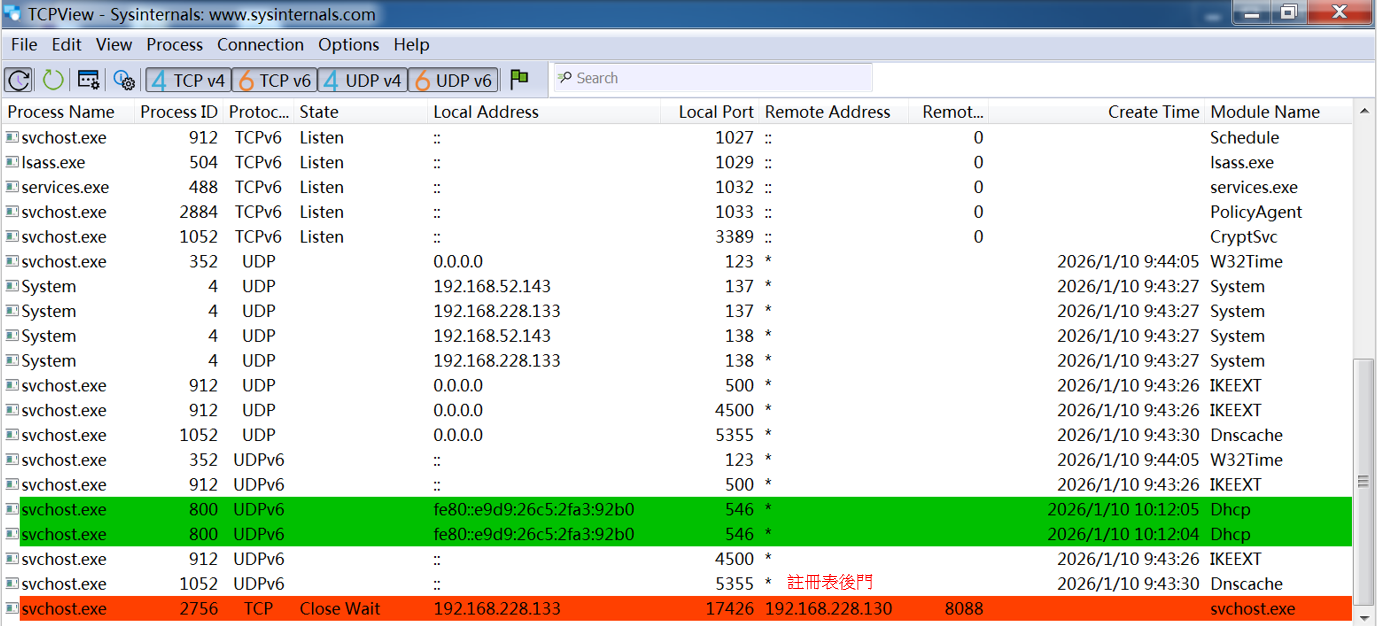

[TCPView]:

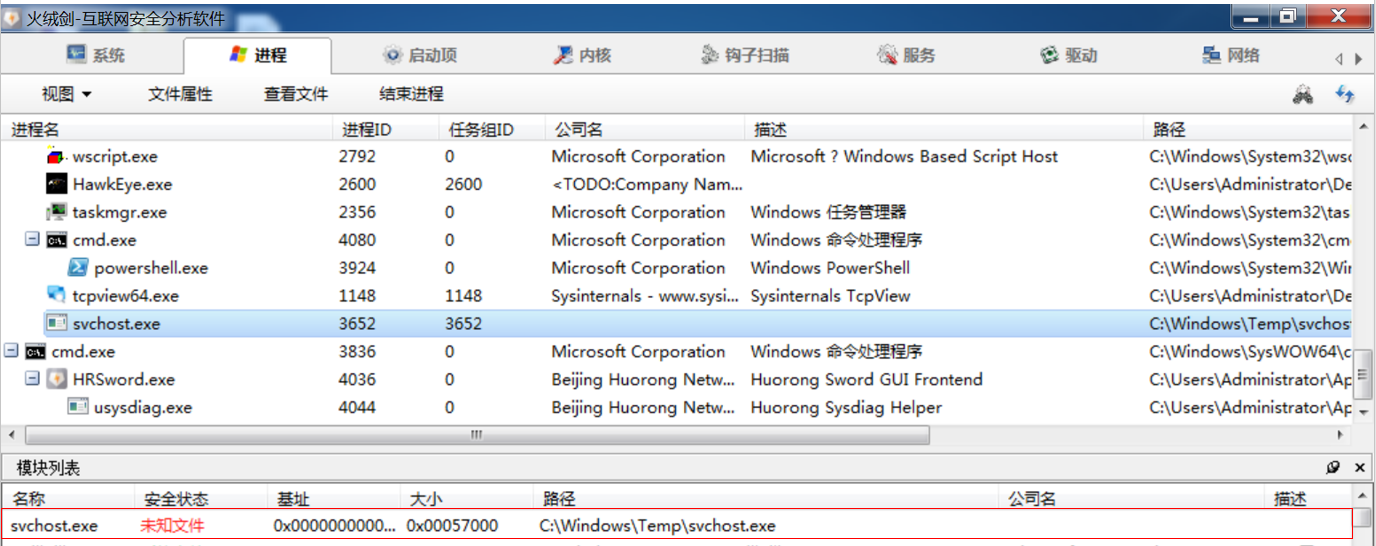

[火絨]:

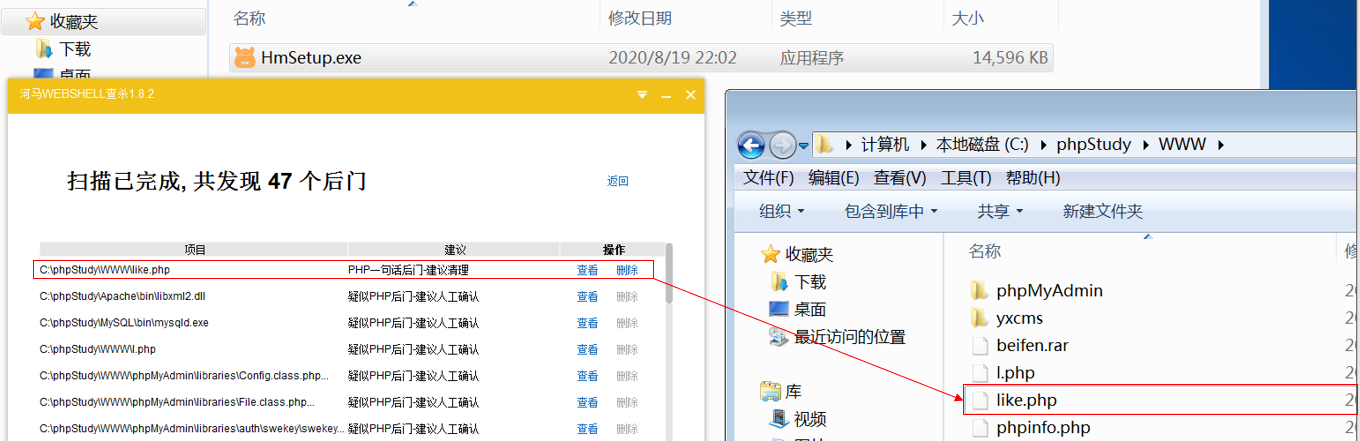

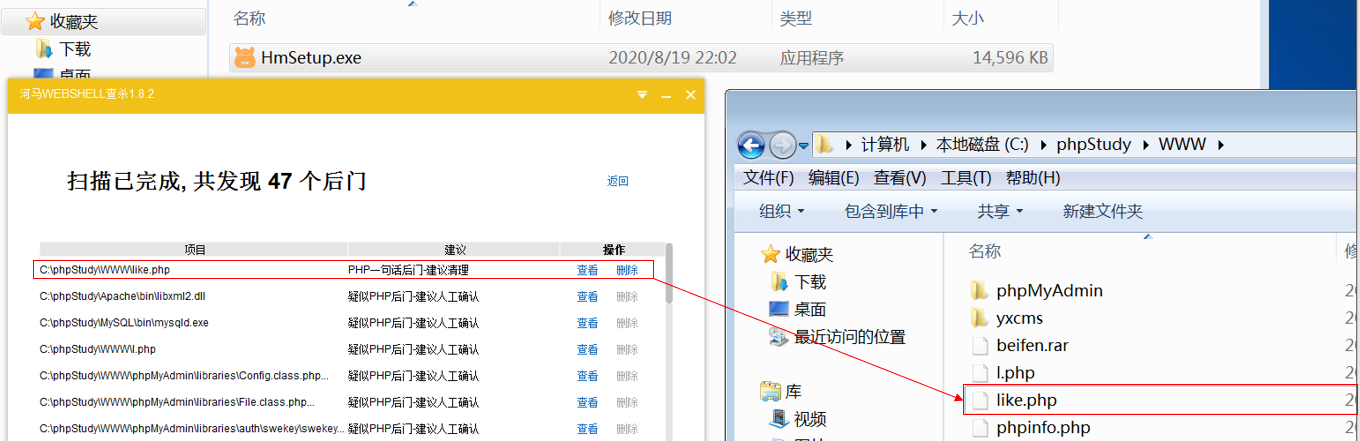

[河馬webshell]:

2、掌握常见的windows、linux入侵排查思路和方法

a.[確認] 判斷是否為病毒是否誤判、利用應急響應工具排查是否有不明帳號於非上班日登入、異常服務啟動、異常外連

b.[隔離] 先將中毒機器斷網,保留證據"勿"重開機

c.[判定] 查詢入侵範圍、入侵方式、是否有外連記錄、外洩

d.[蒐證/分析] 利用應急響應工具排查是否有clone帳號、不明帳號、進程自啟動、網路連線是否有異常行為 > 匯出事件紀錄

e.[清除] 移除惡意帳號 > 程序檢查 > 服務檢查 > 排程檢查 > 重新設定登入密碼 > 封鎖惡意IP > 必要時重灌受感染機器

f.[改善] 修補漏洞、強化帳號權限,調整EDR/防火牆規則

3、掌握webshell后门查杀方法

[D盾]:

[河馬webshell]:

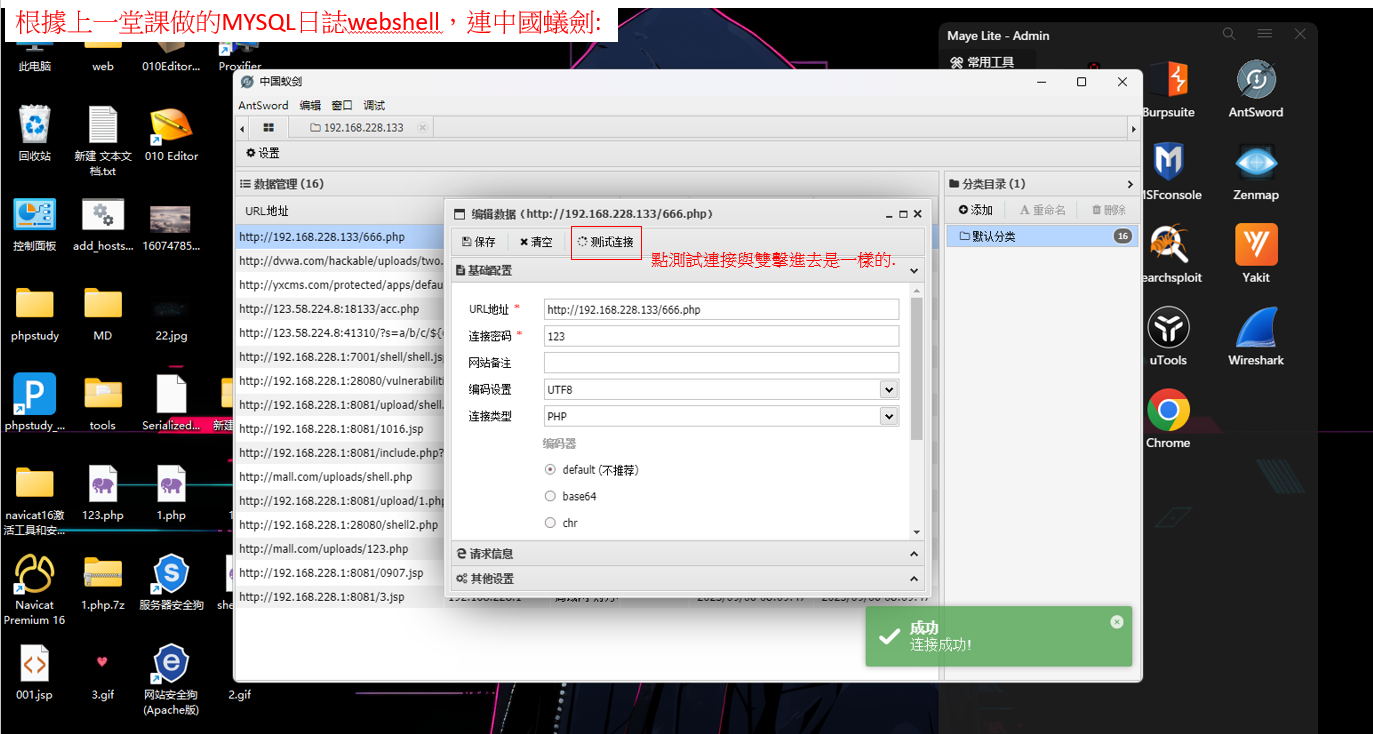

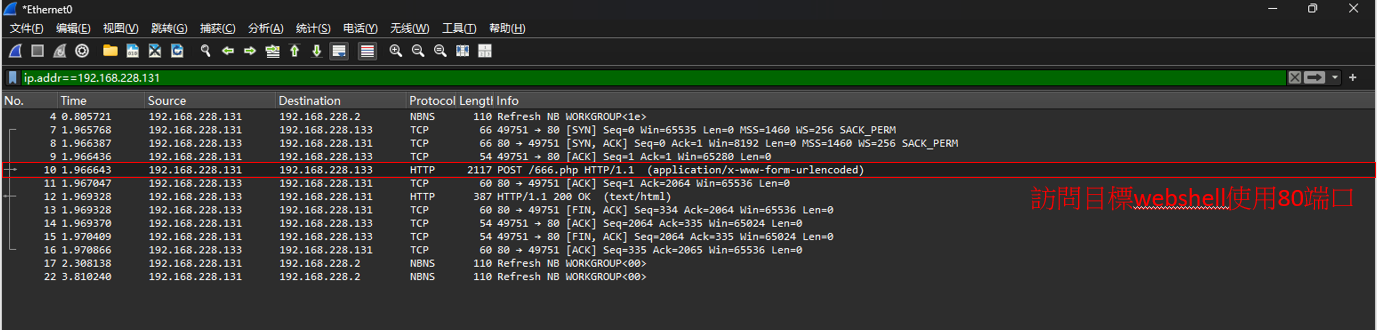

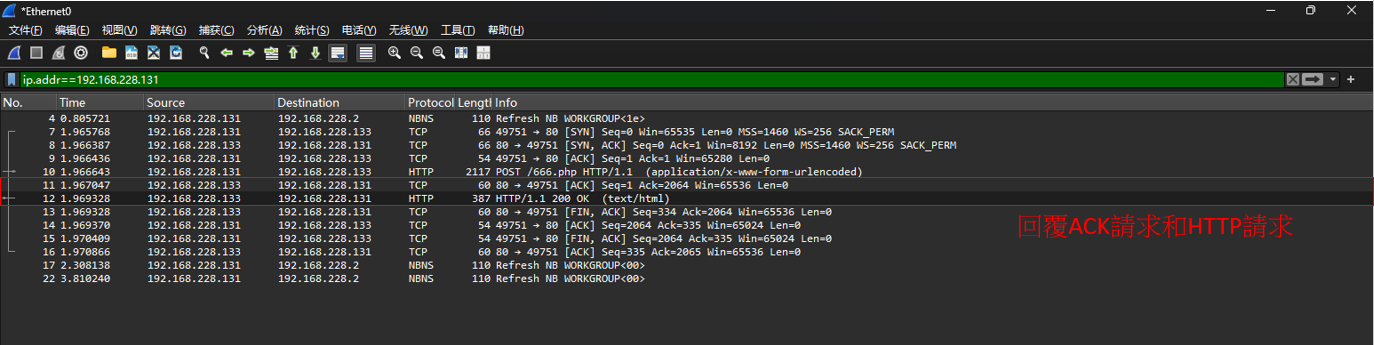

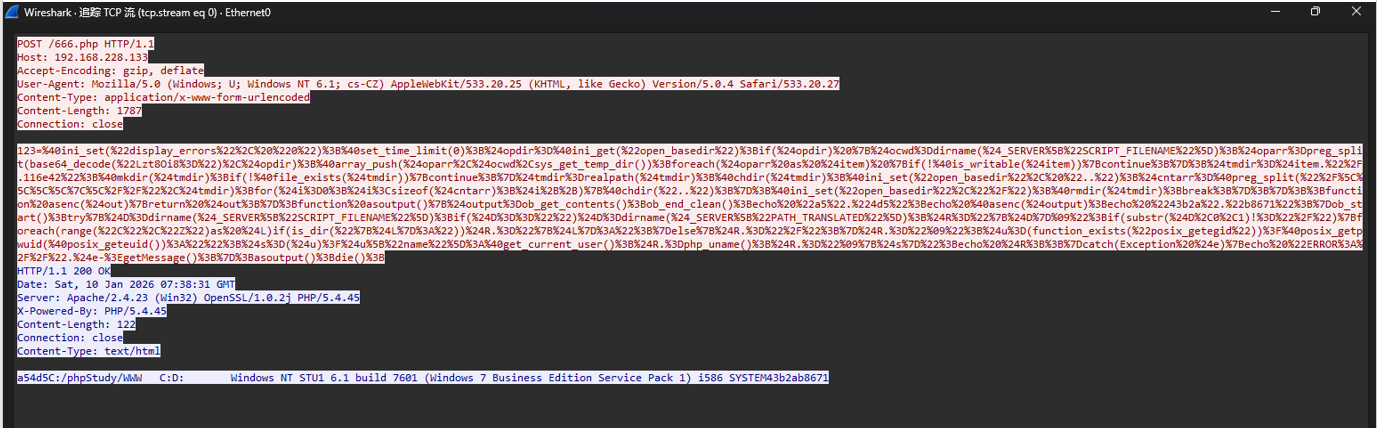

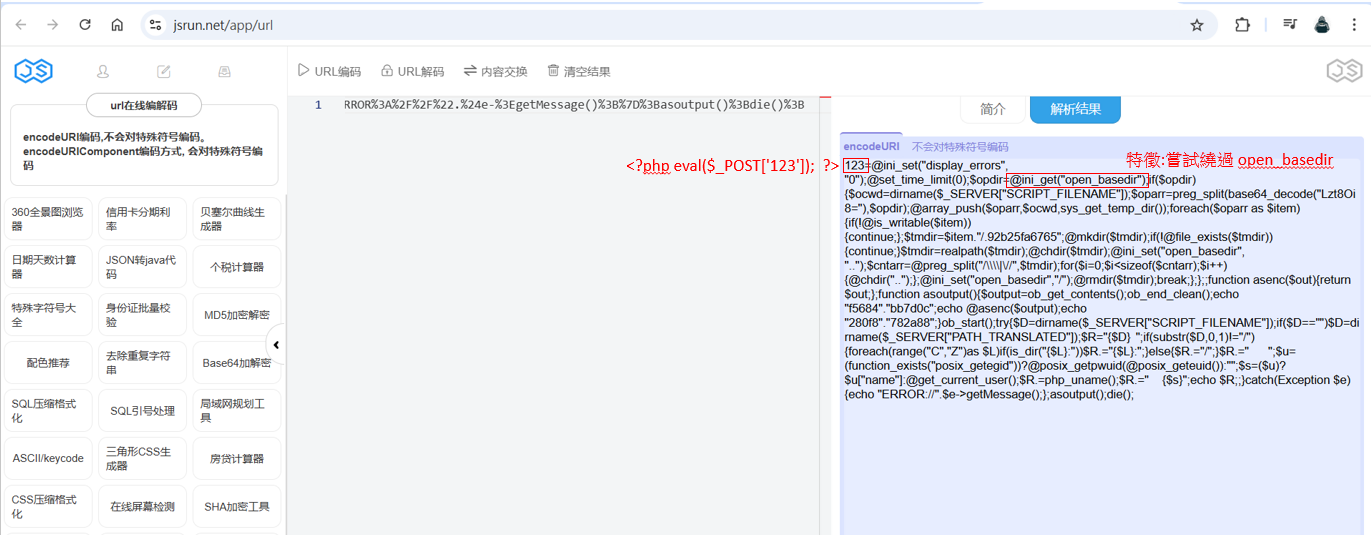

4、熟练使用wireshark并分析中国蚁剑webshell管理工具流量特征

5.挖礦木馬實戰:

[特性]:

挖矿木马是一种恶意软件,它会秘密利用受感染设备的计算资源(如CPU、GPU)来为攻击者挖掘虚拟货币。其主要特性包括:

a.高资源占用:感染后会导致设备的CPU或GPU使用率持续处于异常高位,即使在系统闲置时也会全力运行挖矿程序。

b.性能下降与过热:由于资源被大量占用,设备运行速度明显变慢,应用程序响应迟缓,并可能出现系统卡顿、频繁重启或崩溃的现象。同时,设备会持续发热。

c.异常网络活动:挖矿木马需要与矿池(采矿服务器)通信以提交计算结果,因此会产生连接特定矿池IP地址或域名的网络流量,这些地址通常包含“pool”、“xmr”、“mine”等关键词。

d.隐蔽性与持久化:高级挖矿木马会采用技术手段隐藏自身进程(如篡改系统命令、加载恶意动态链接库),使其在任务管理器或top等命令中难以被发现。同时,它们会通过修改系统启动项等方式实现持久化驻留,即使重启也无法清除。

e.利用系统漏洞:挖矿木马通常通过利用操作系统或软件的未修复漏洞(如远程代码执行漏洞、弱口令、未授权访问)进行传播和植入。

浙公网安备 33010602011771号

浙公网安备 33010602011771号