前端加密繞過

1、搭建encrypt-labs靶场,复现AES加密绕过和加签绕过实验

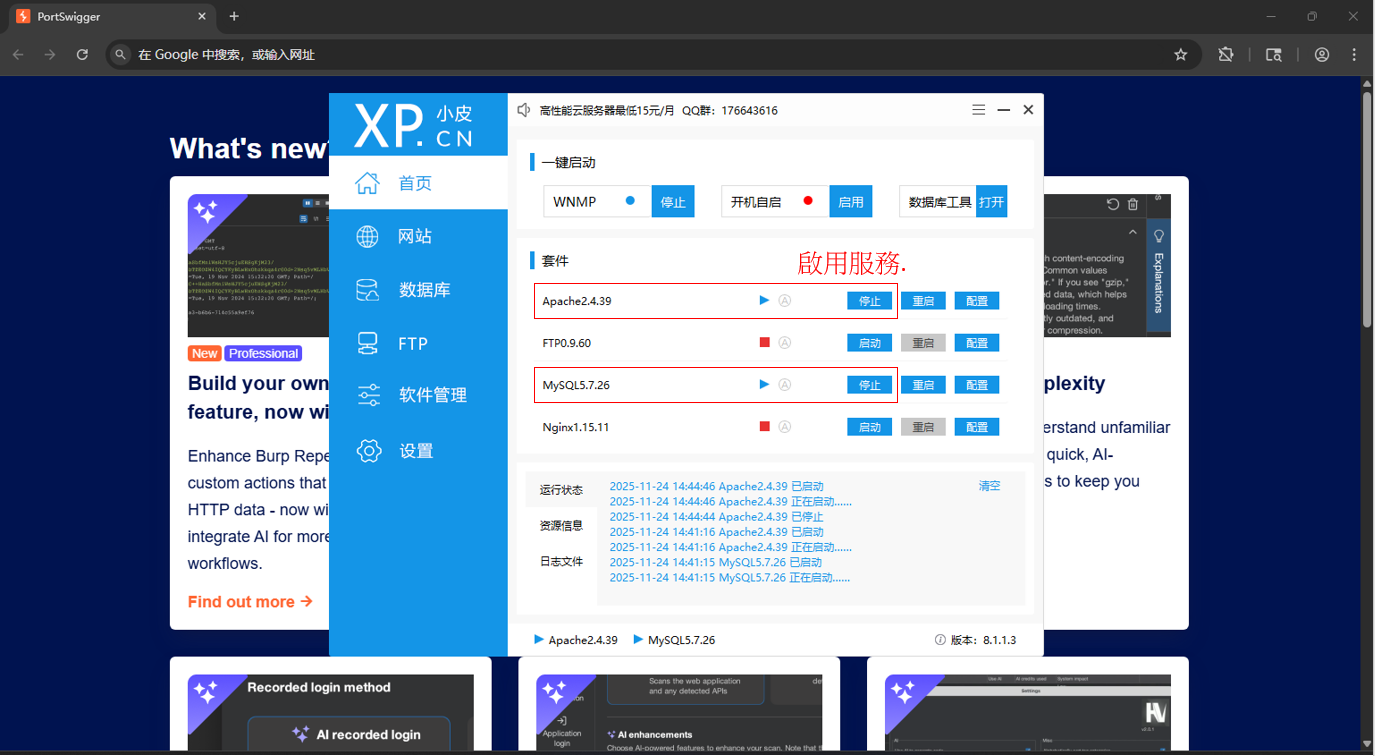

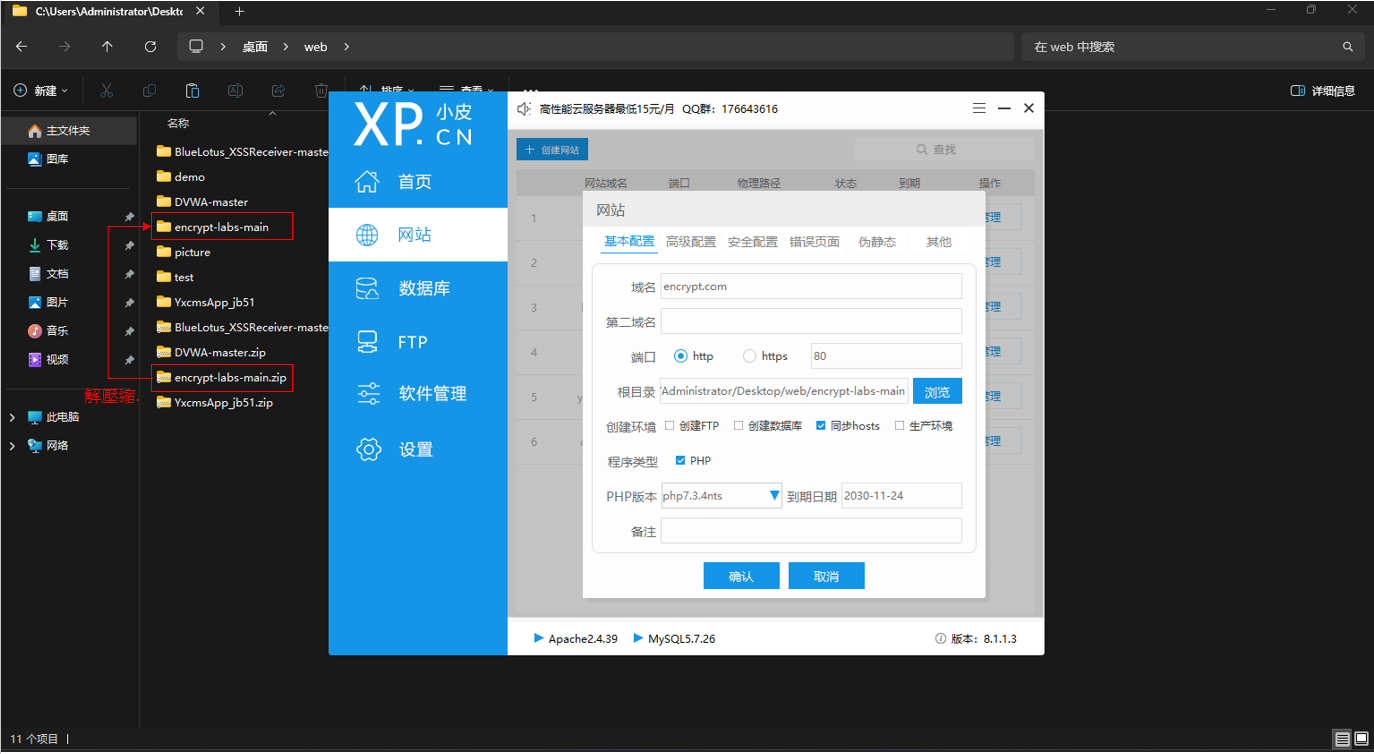

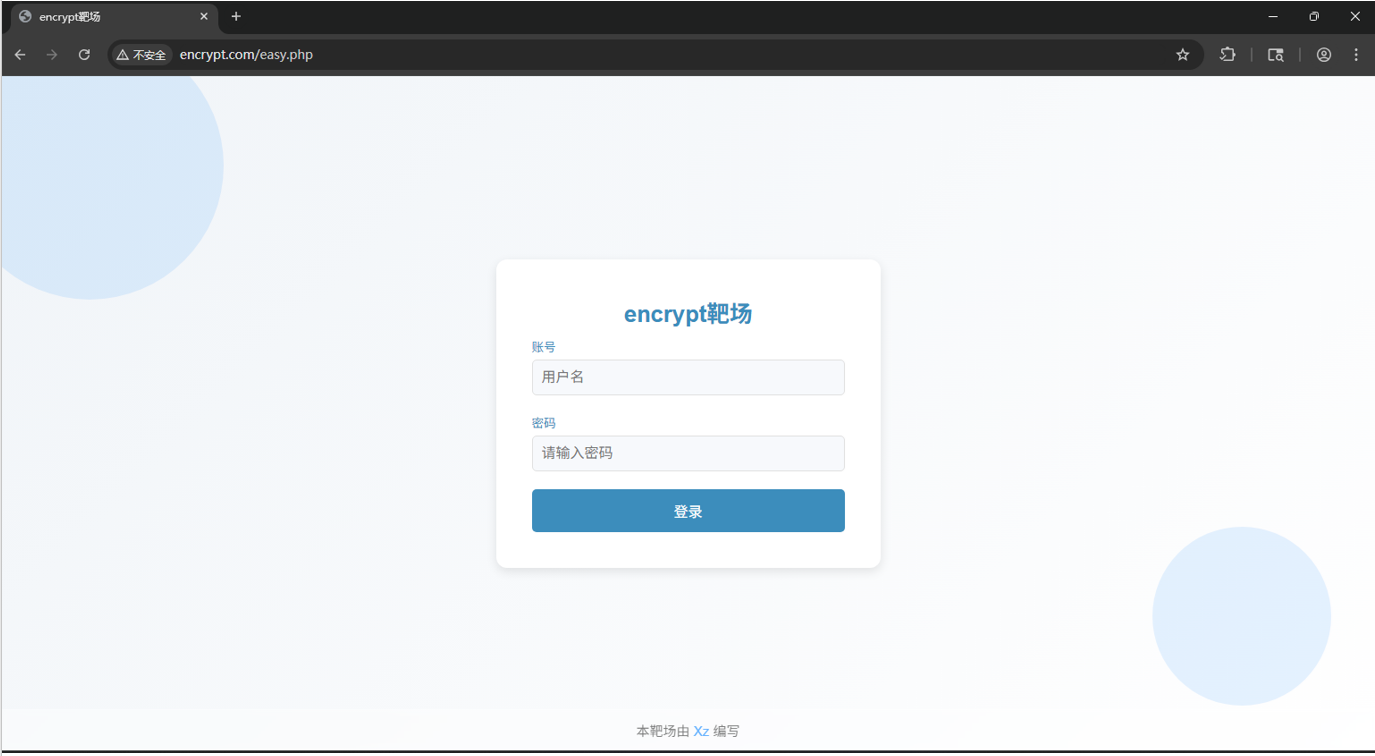

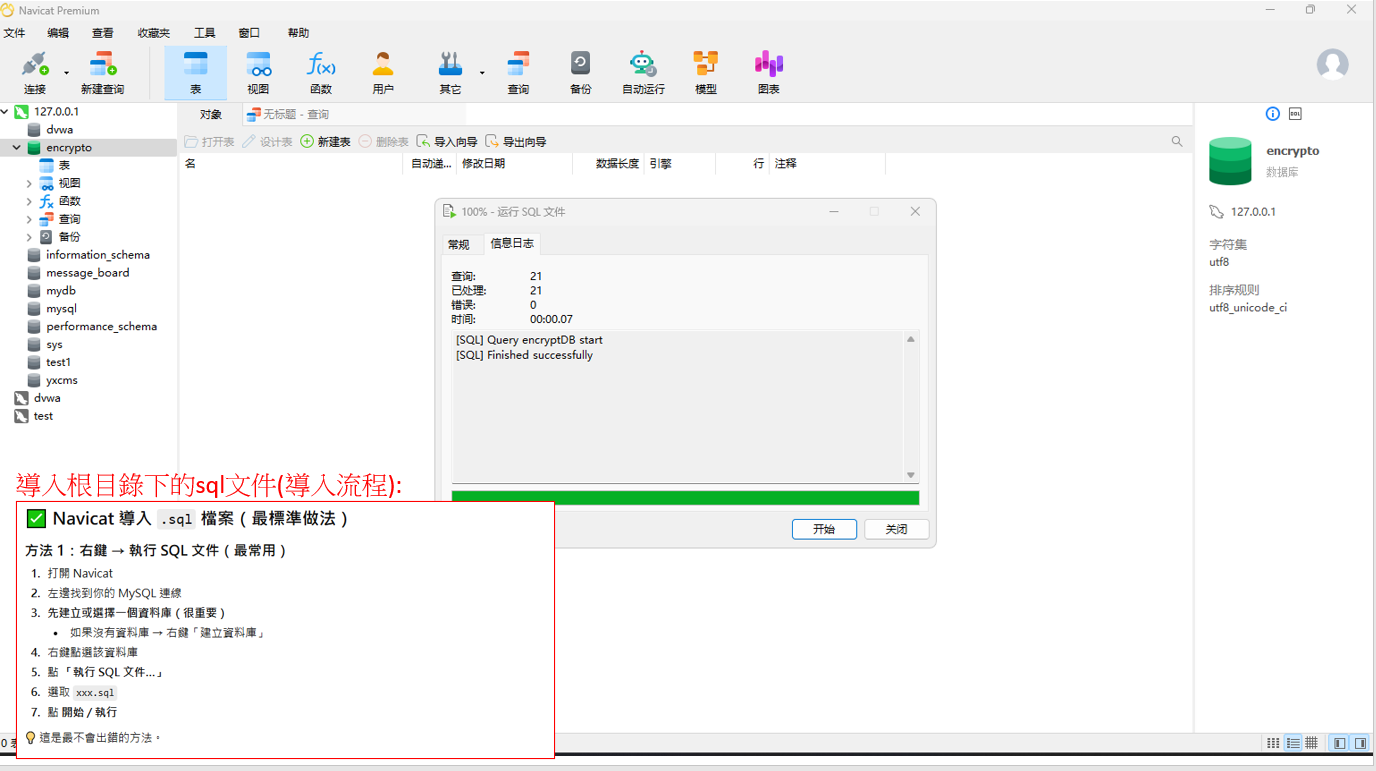

[搭建encrypt-labs靶场]

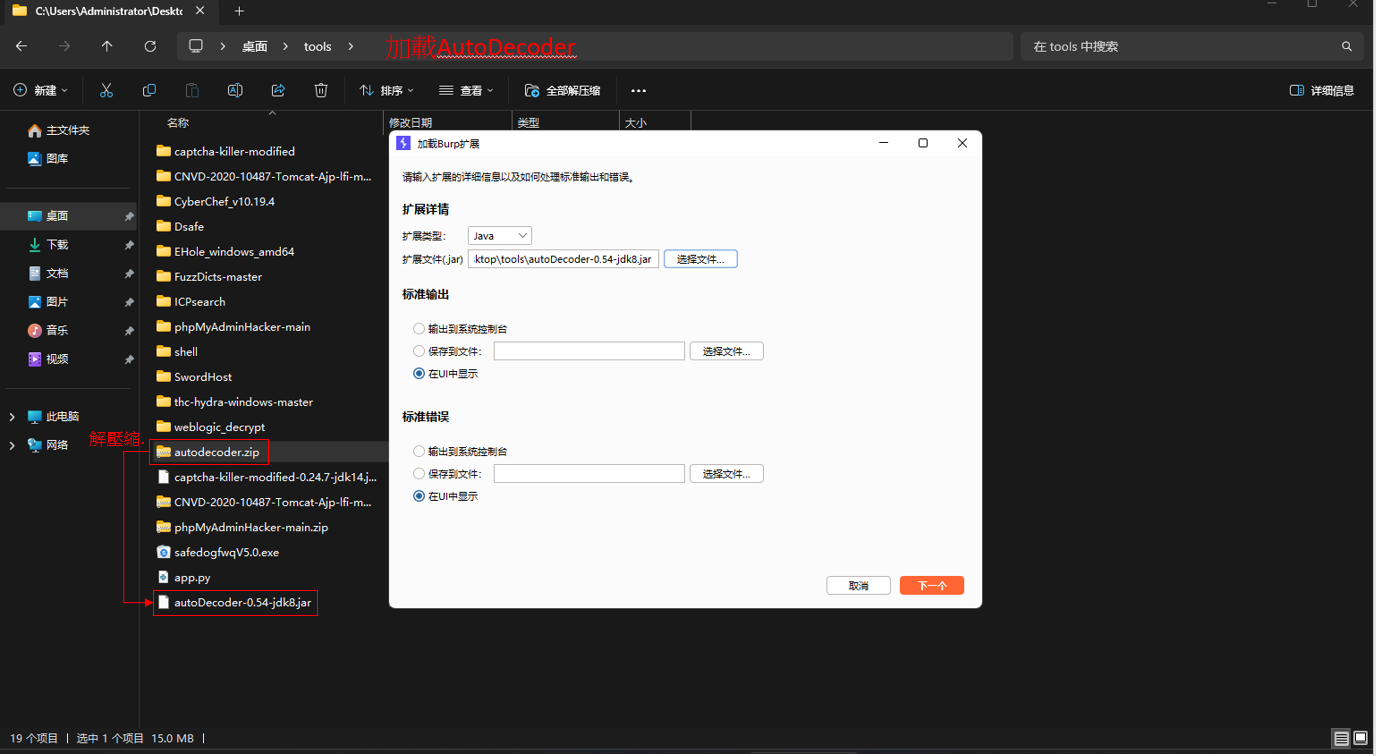

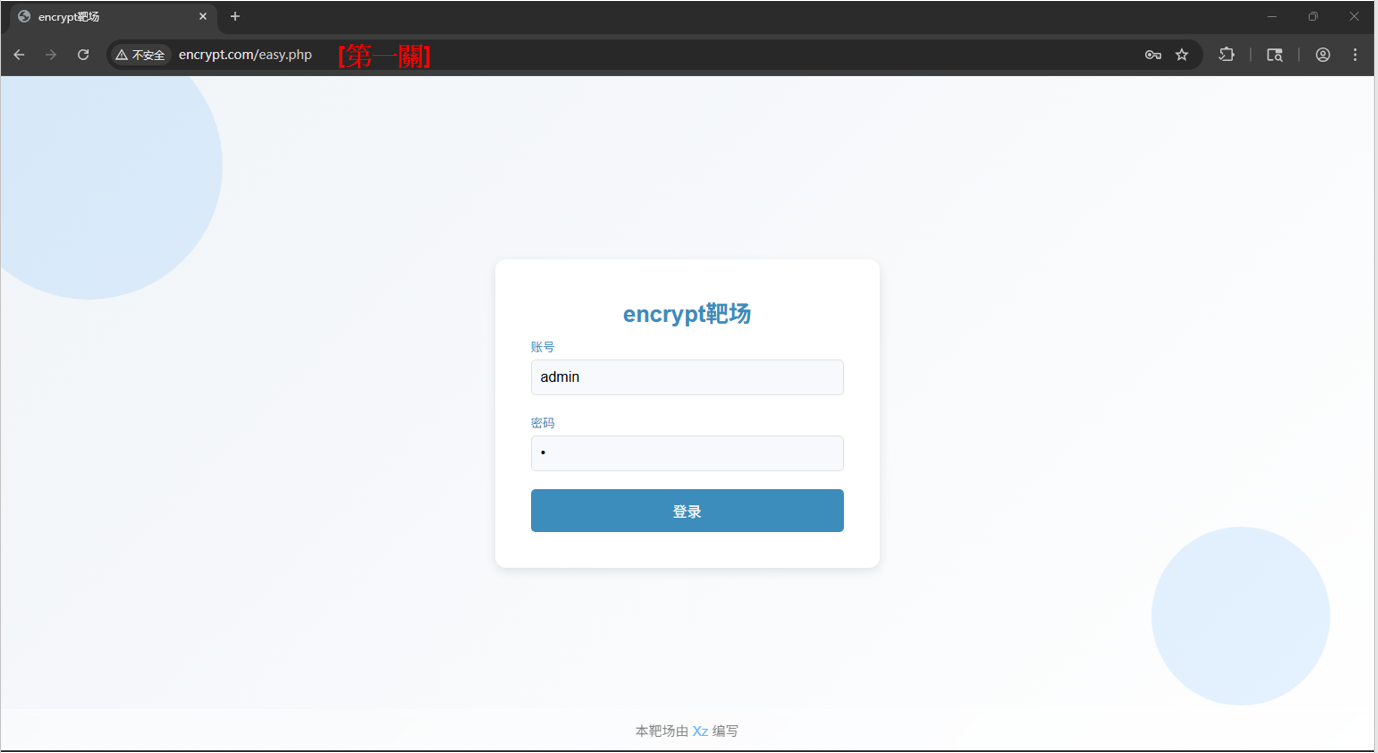

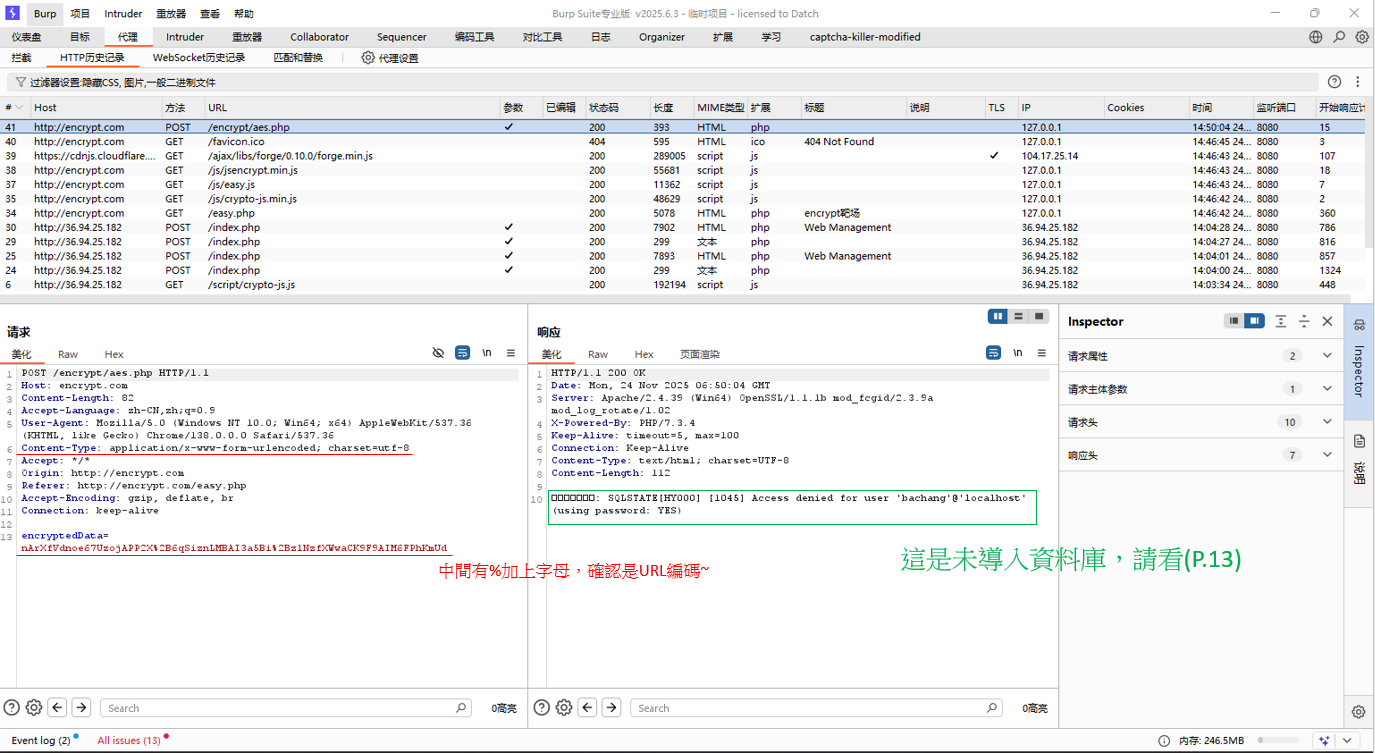

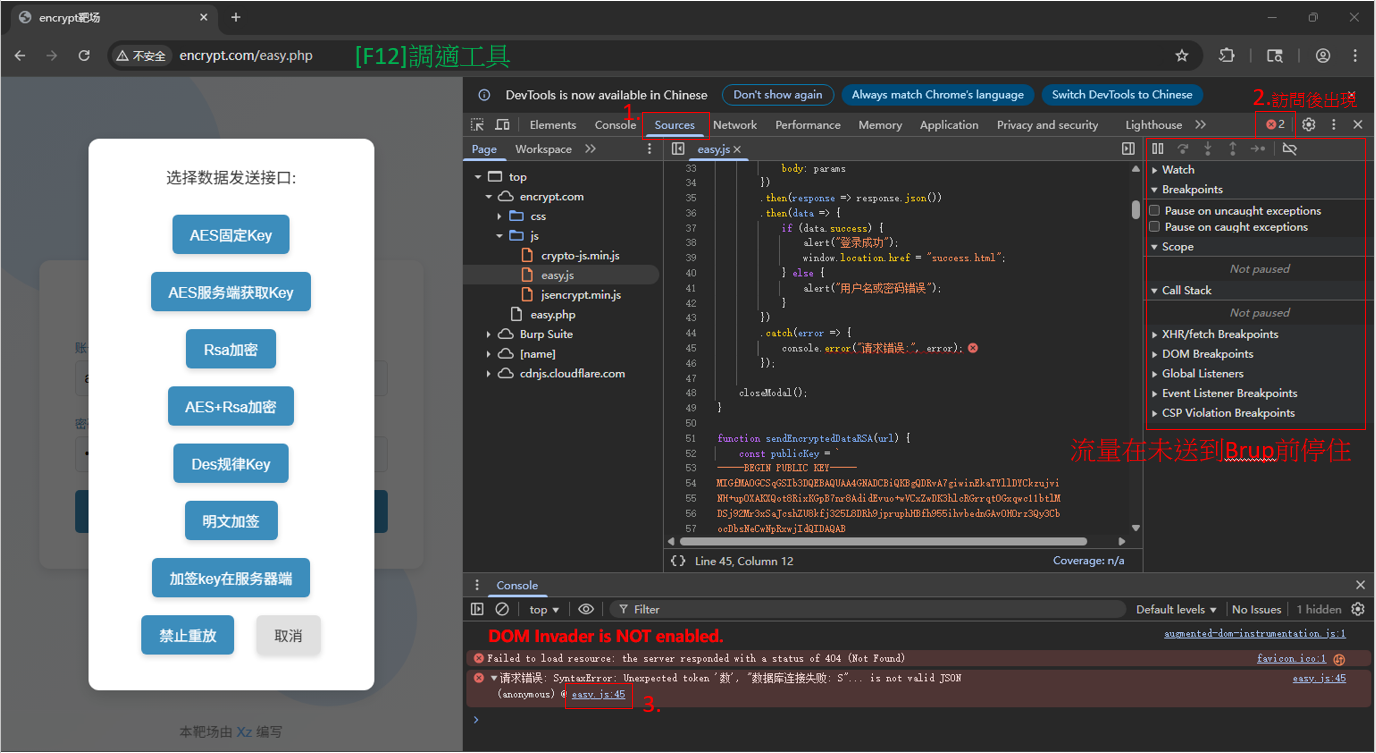

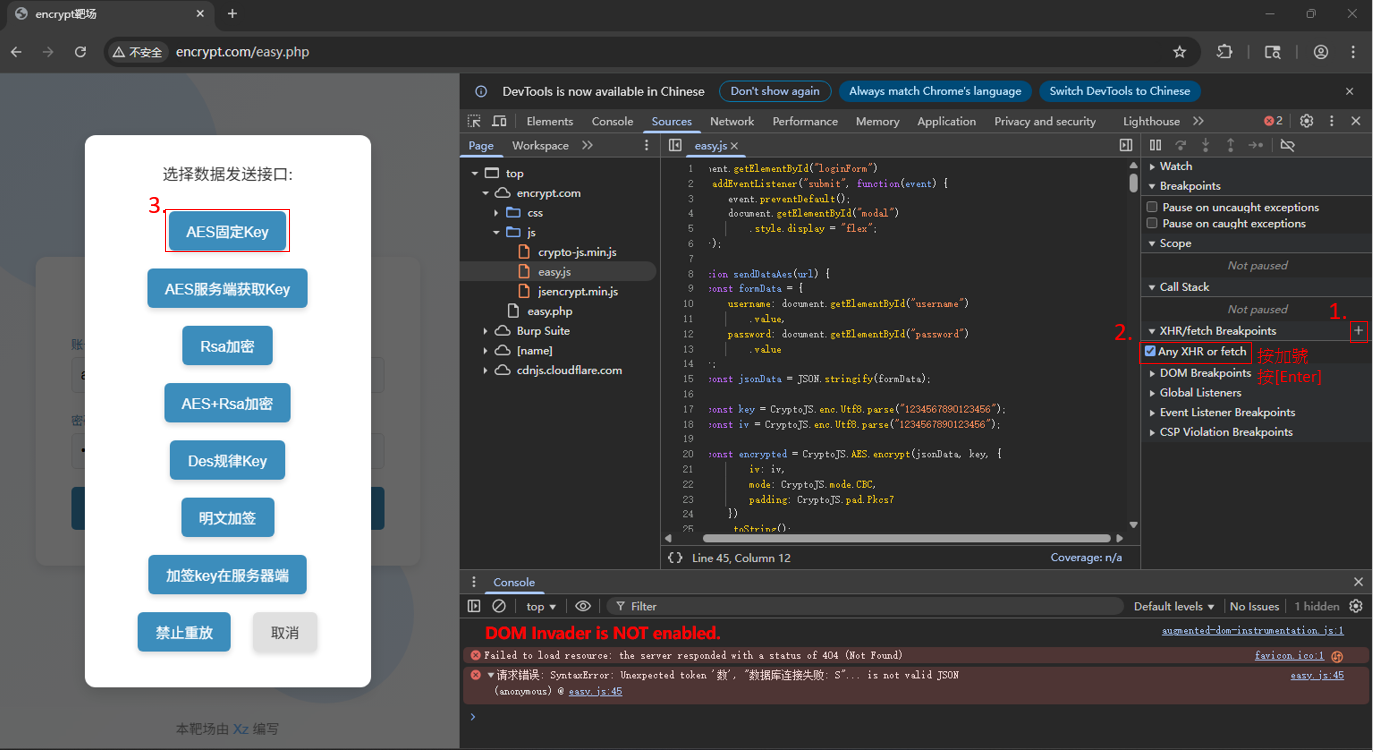

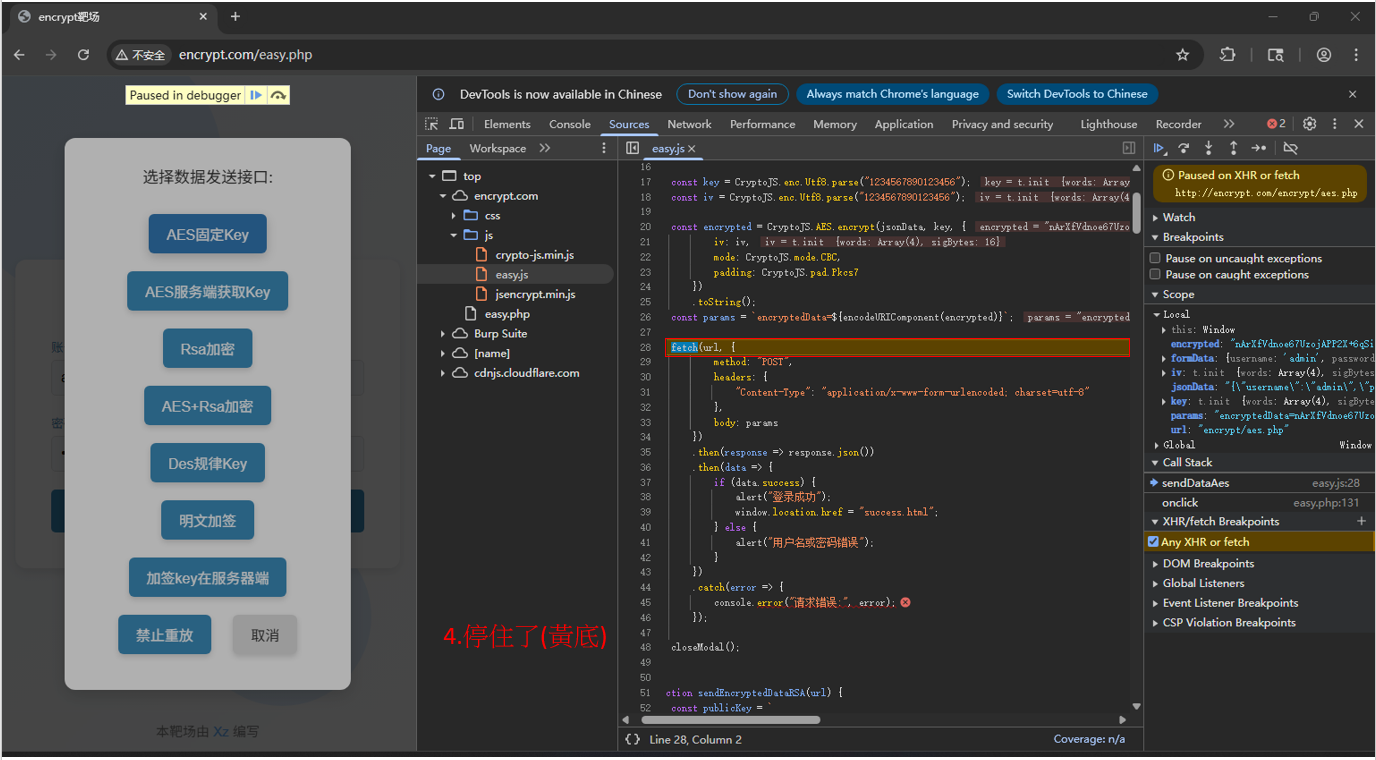

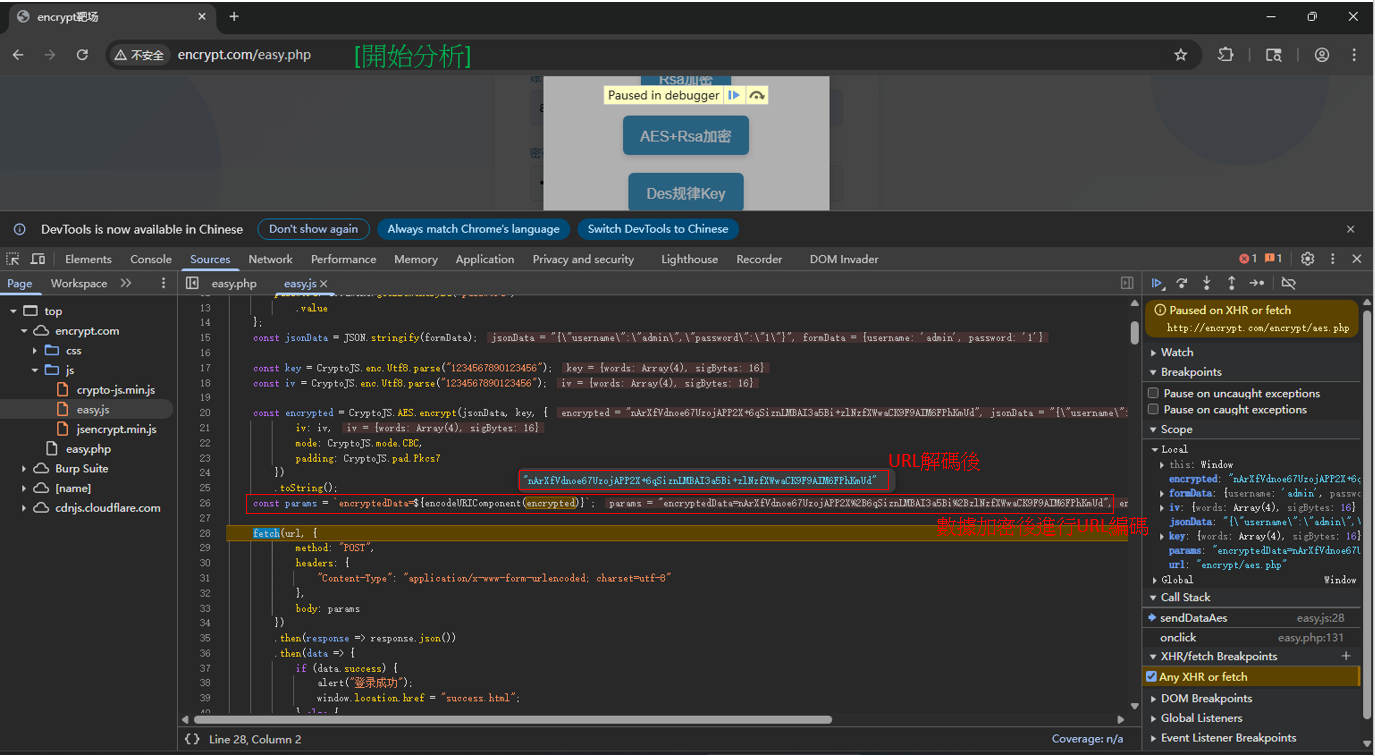

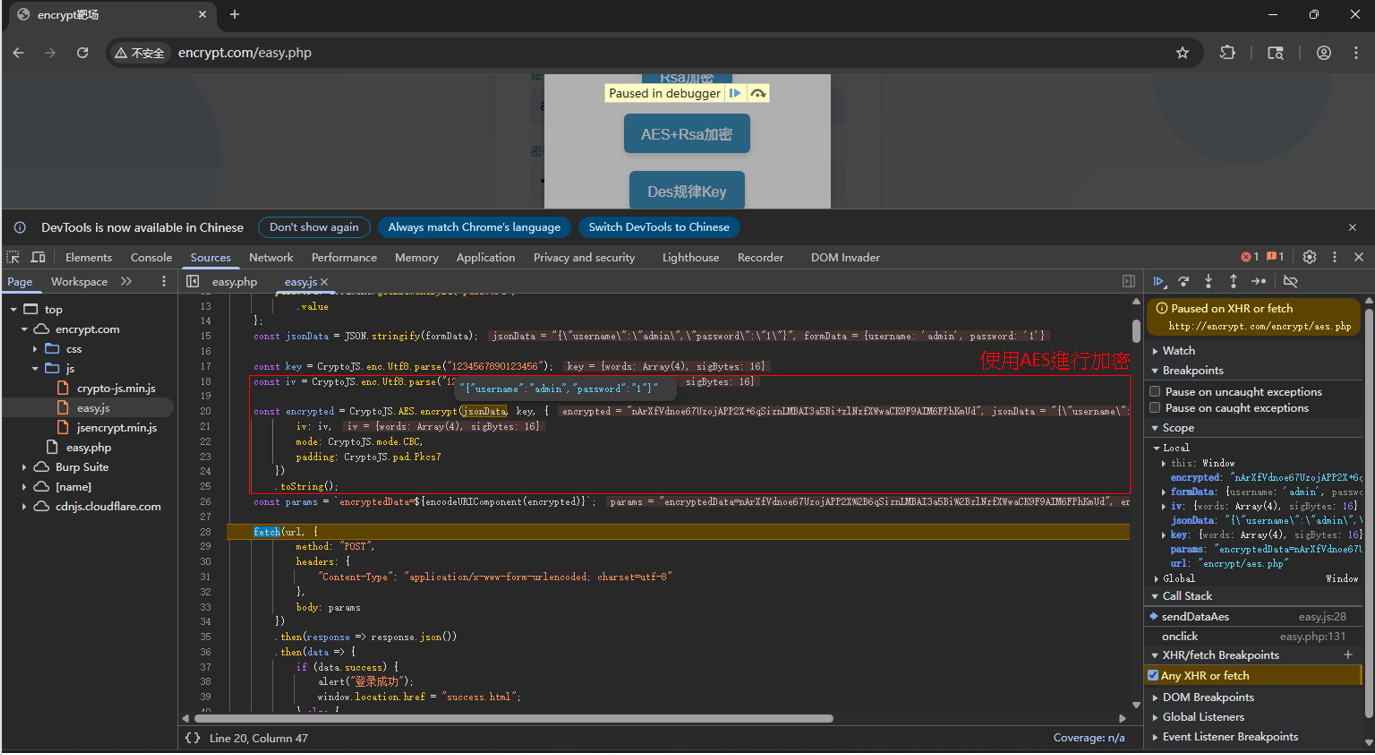

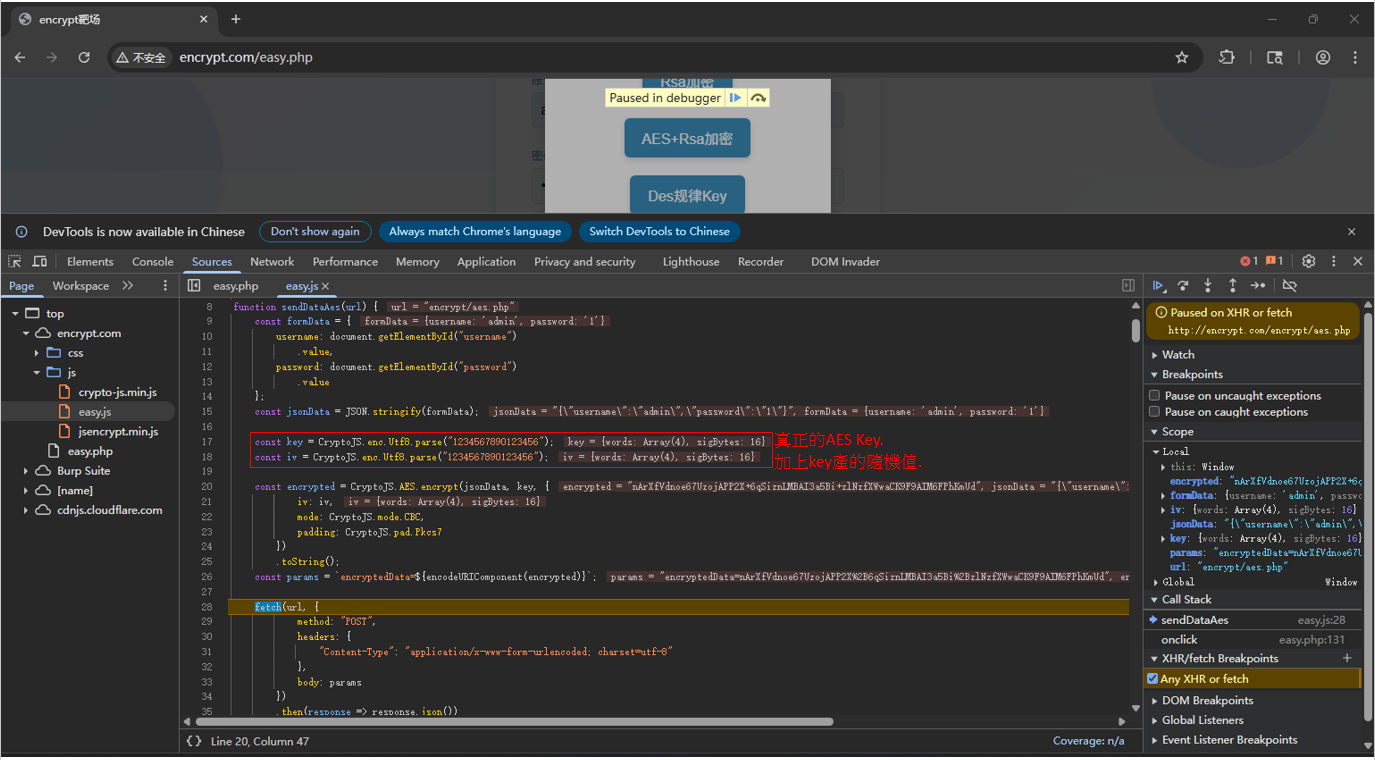

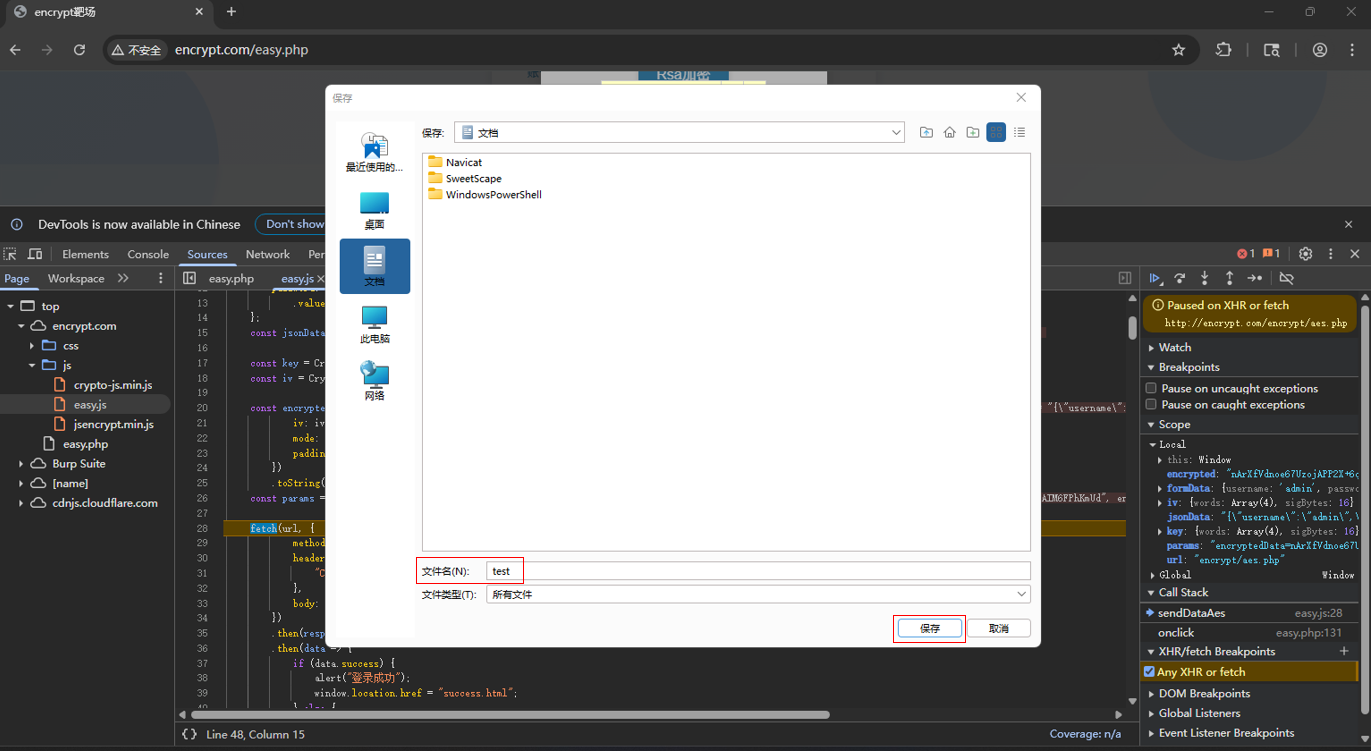

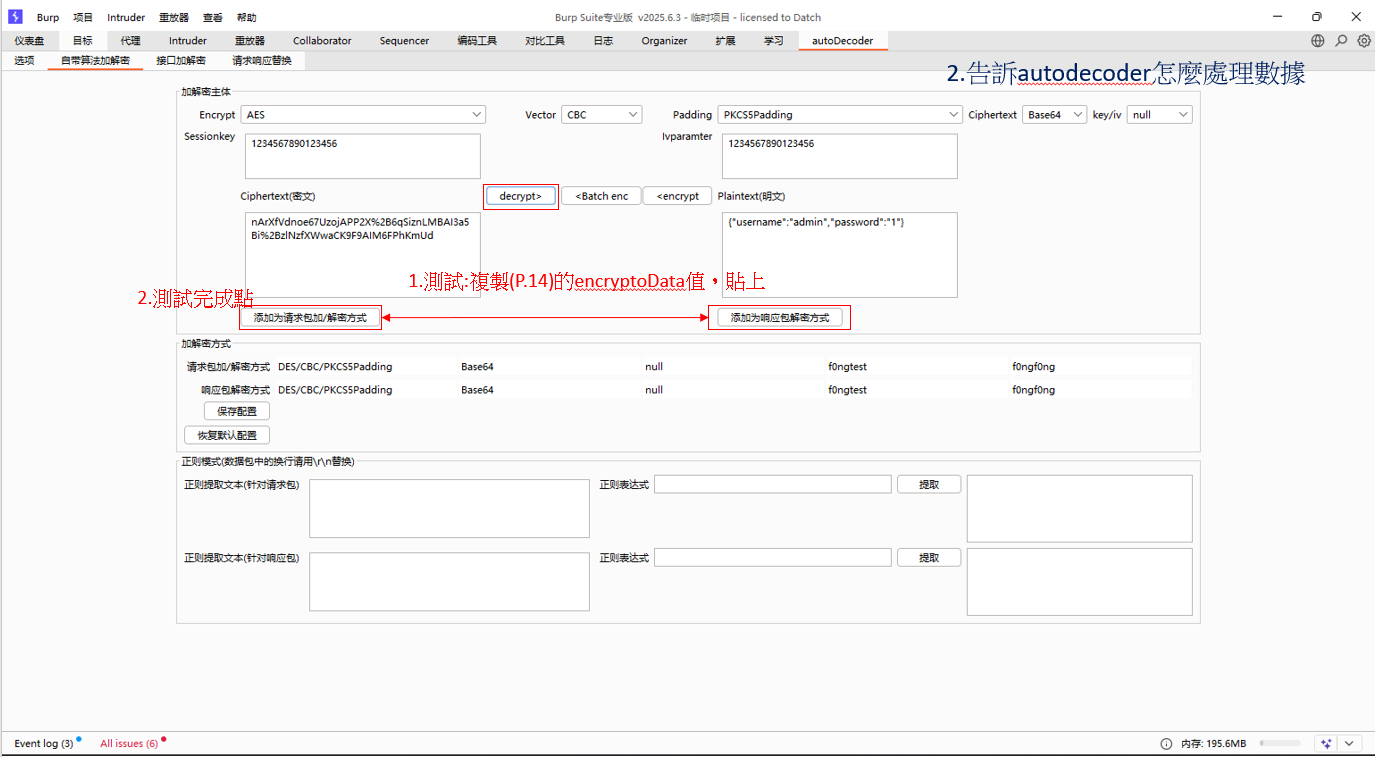

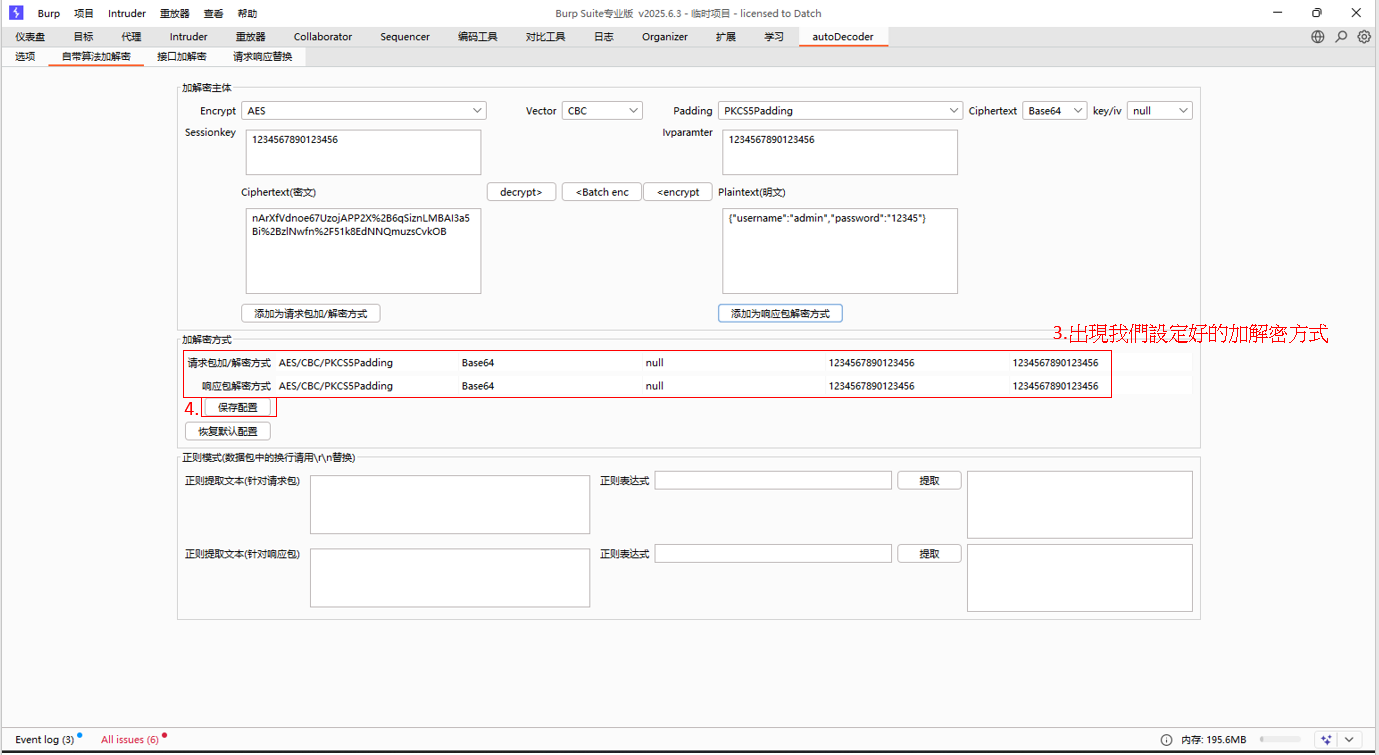

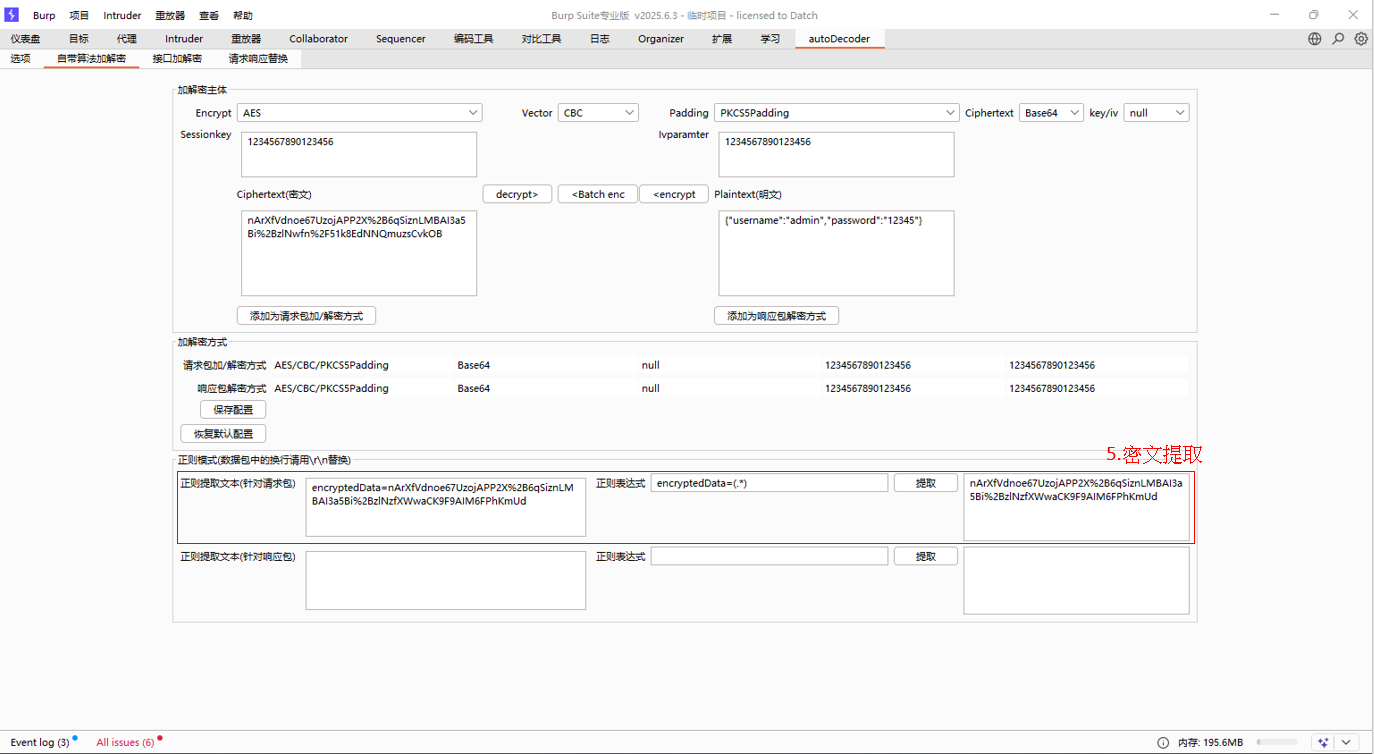

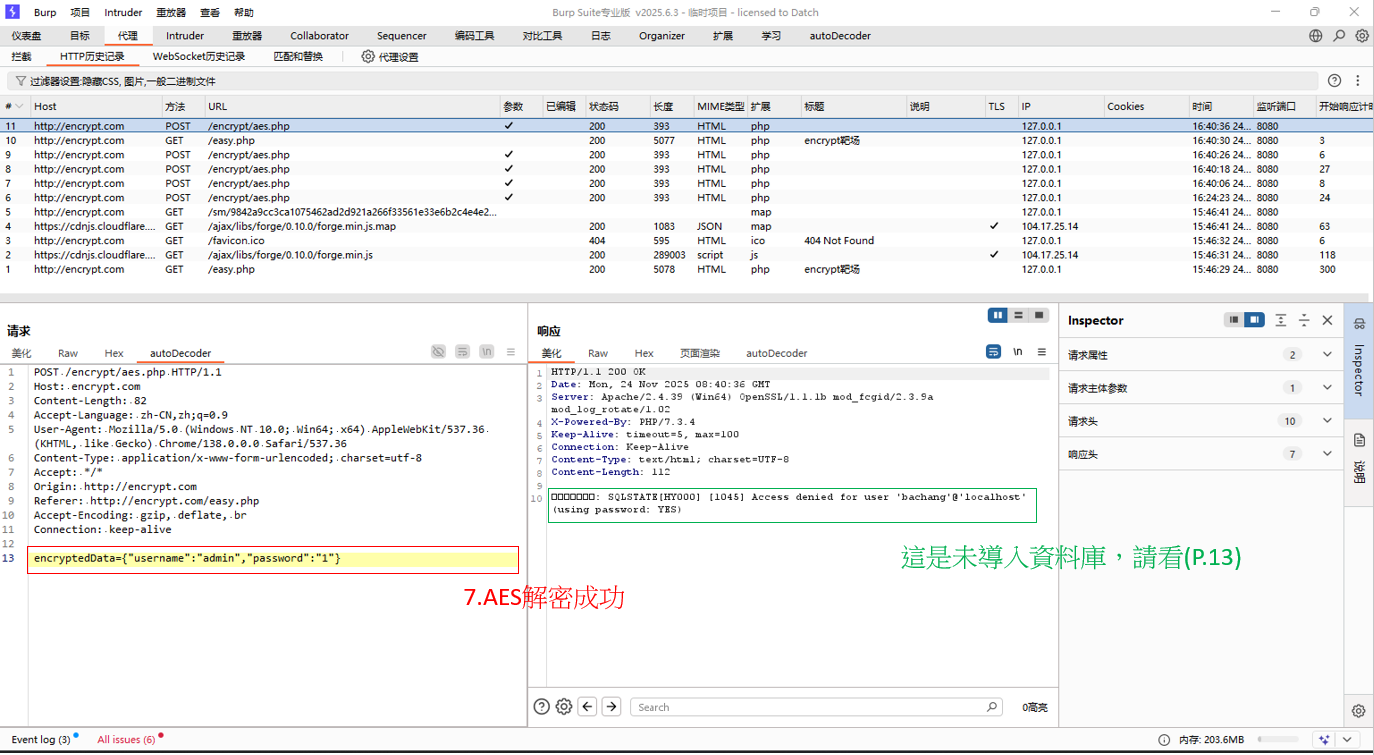

[AES加密绕过]-第一关

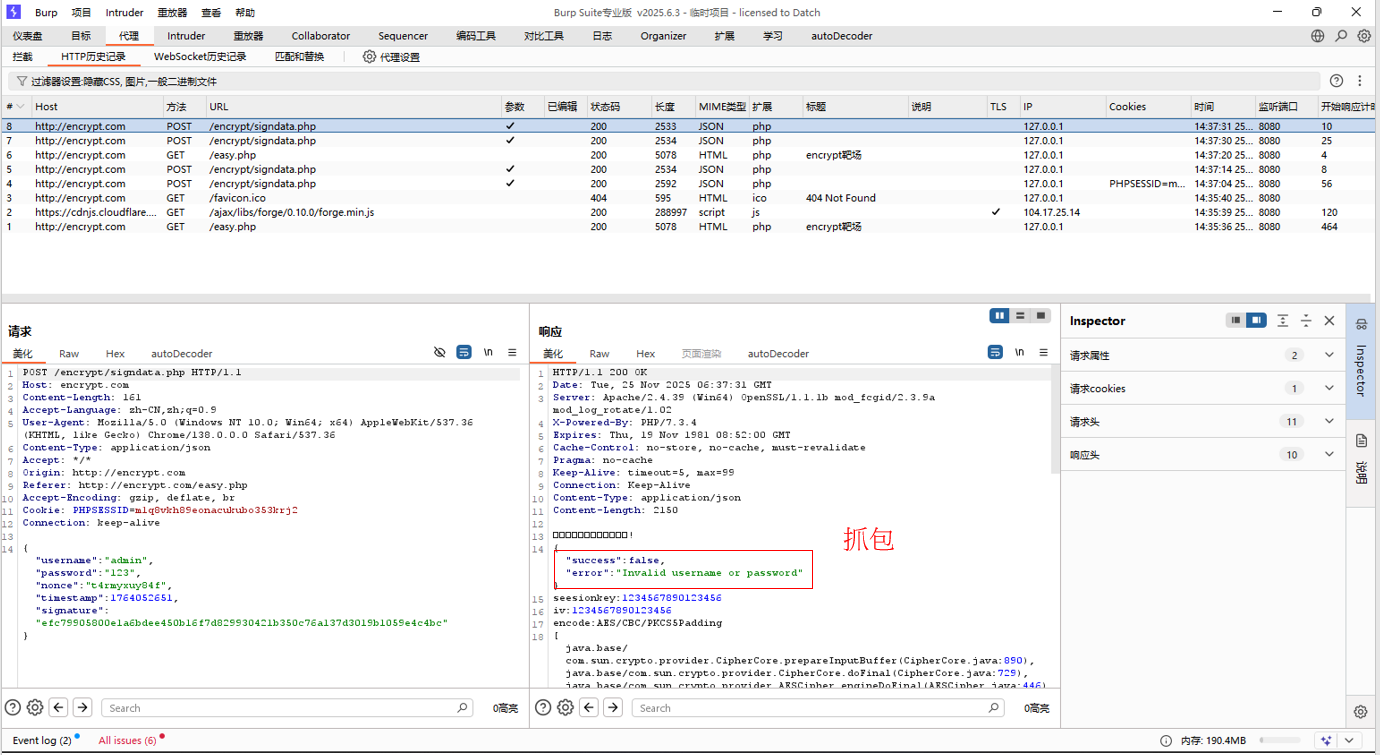

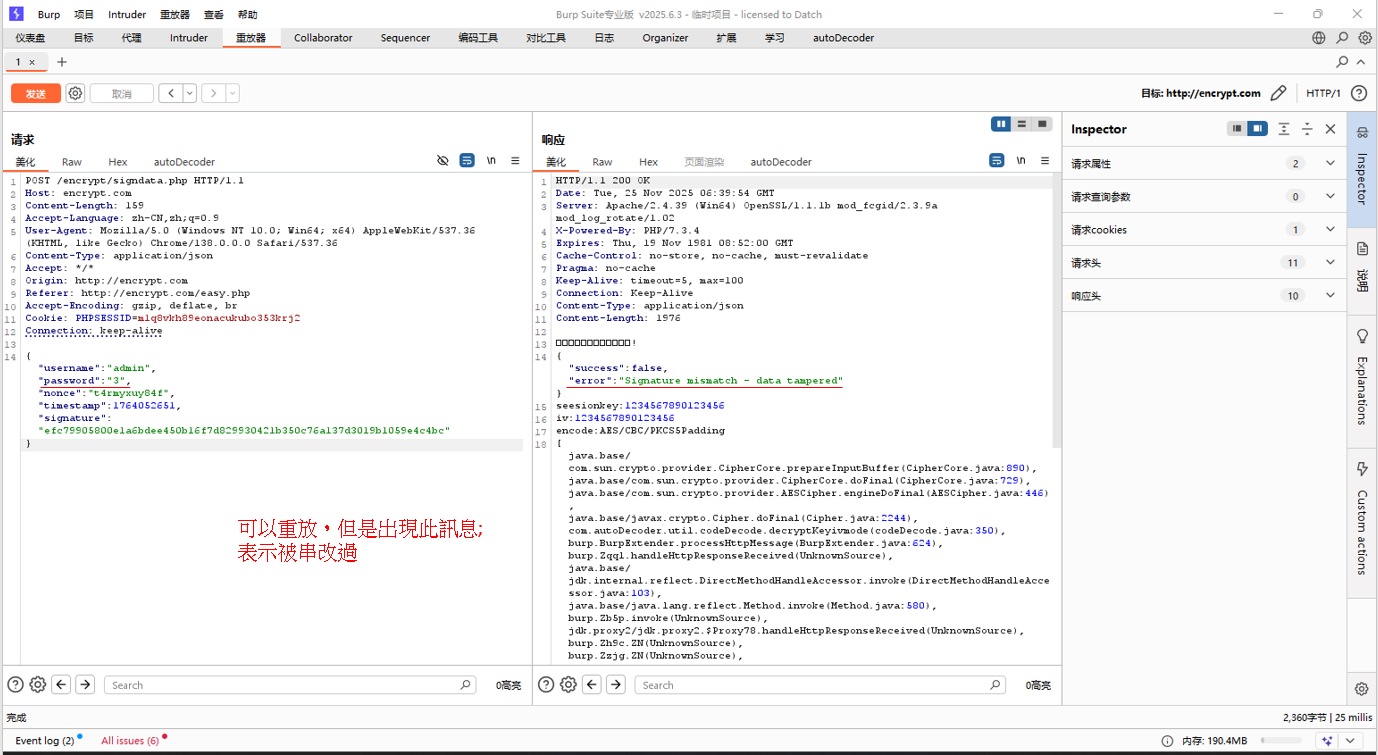

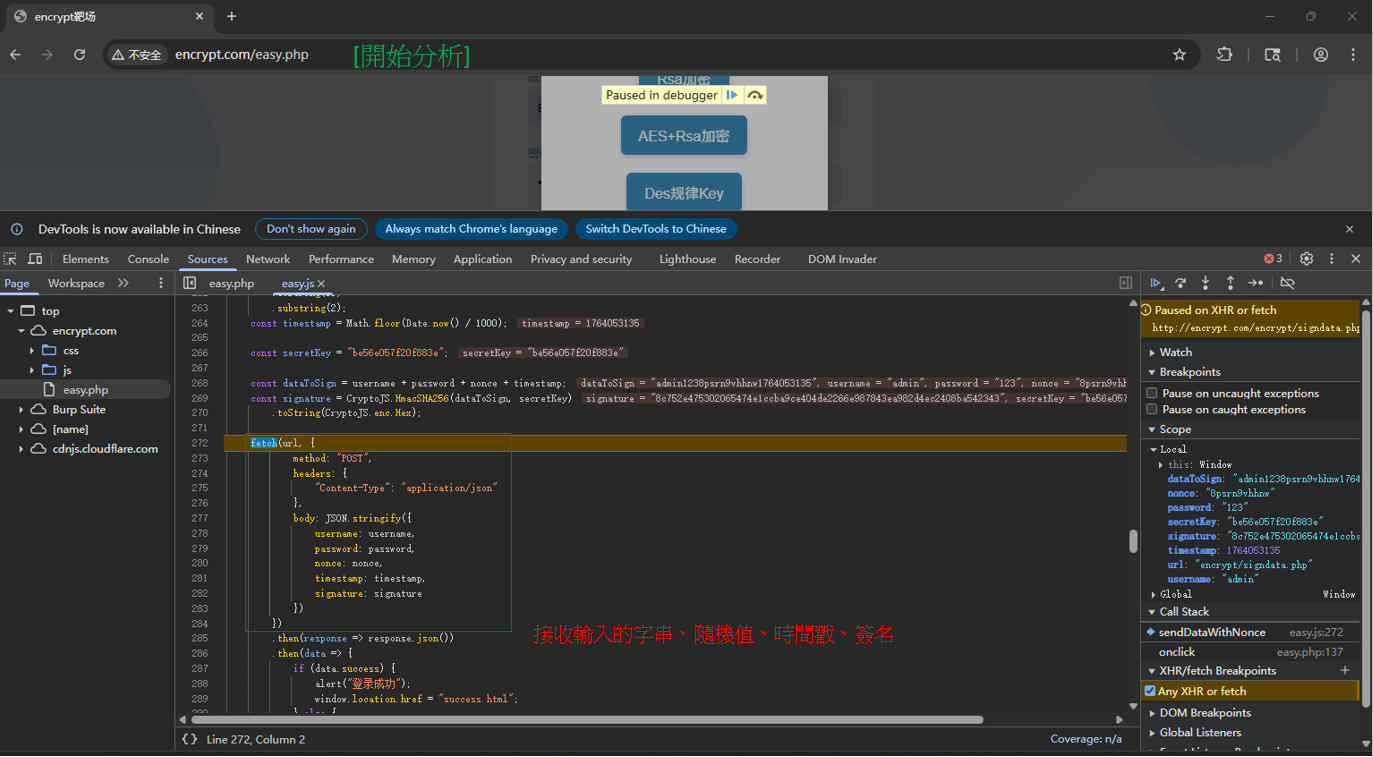

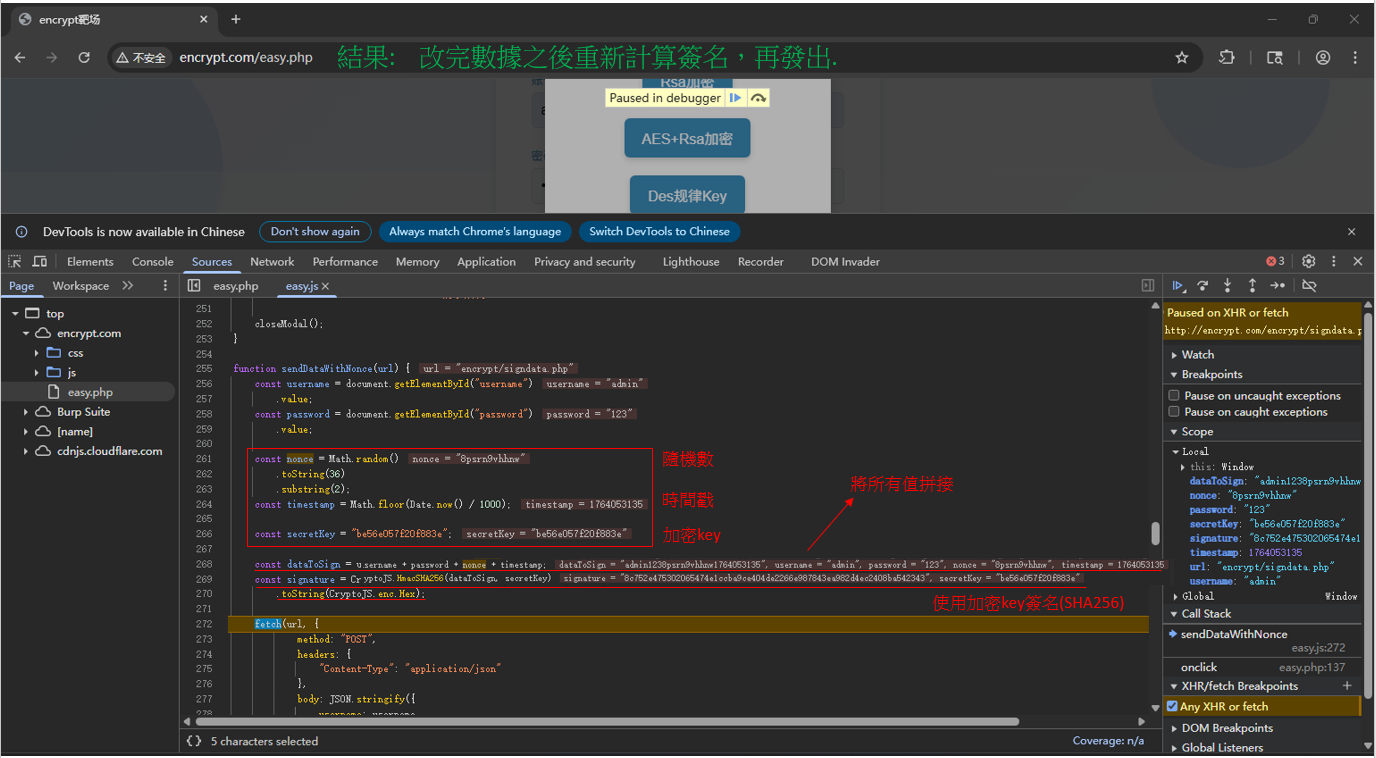

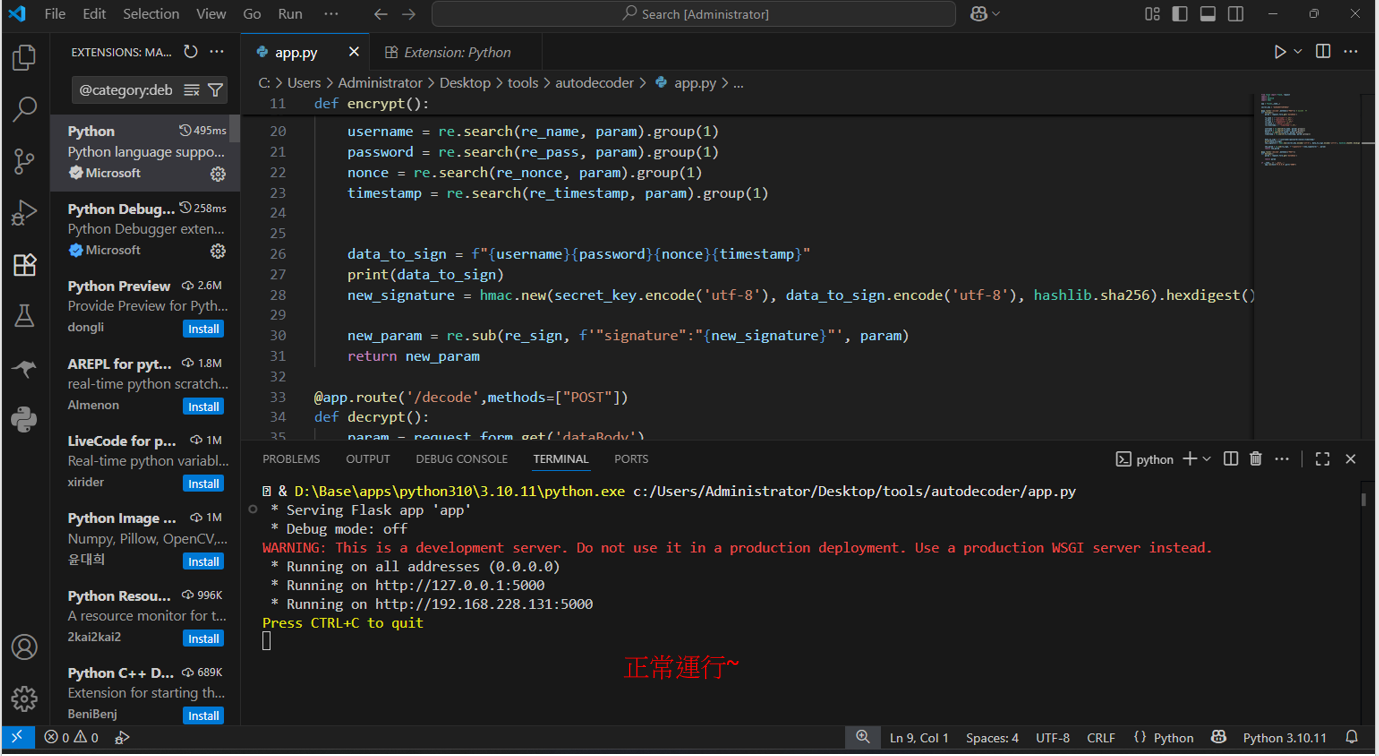

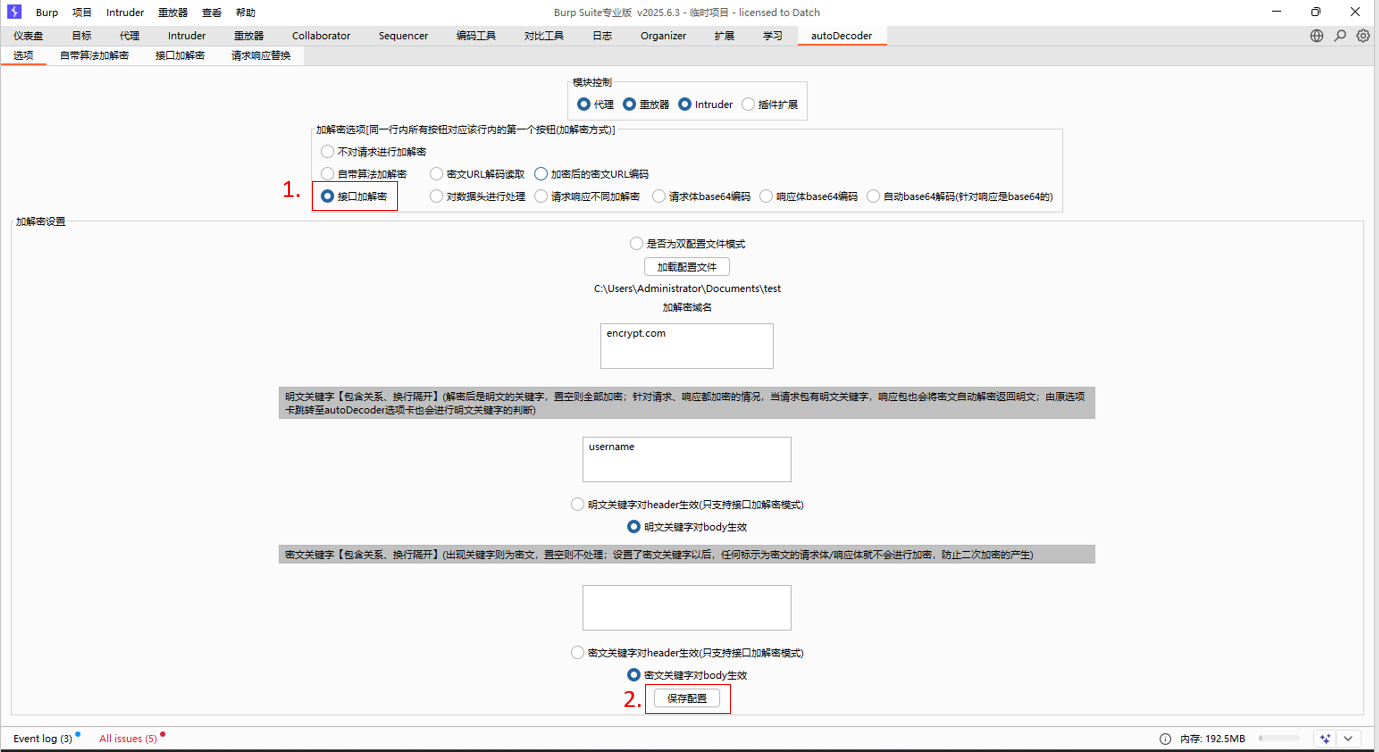

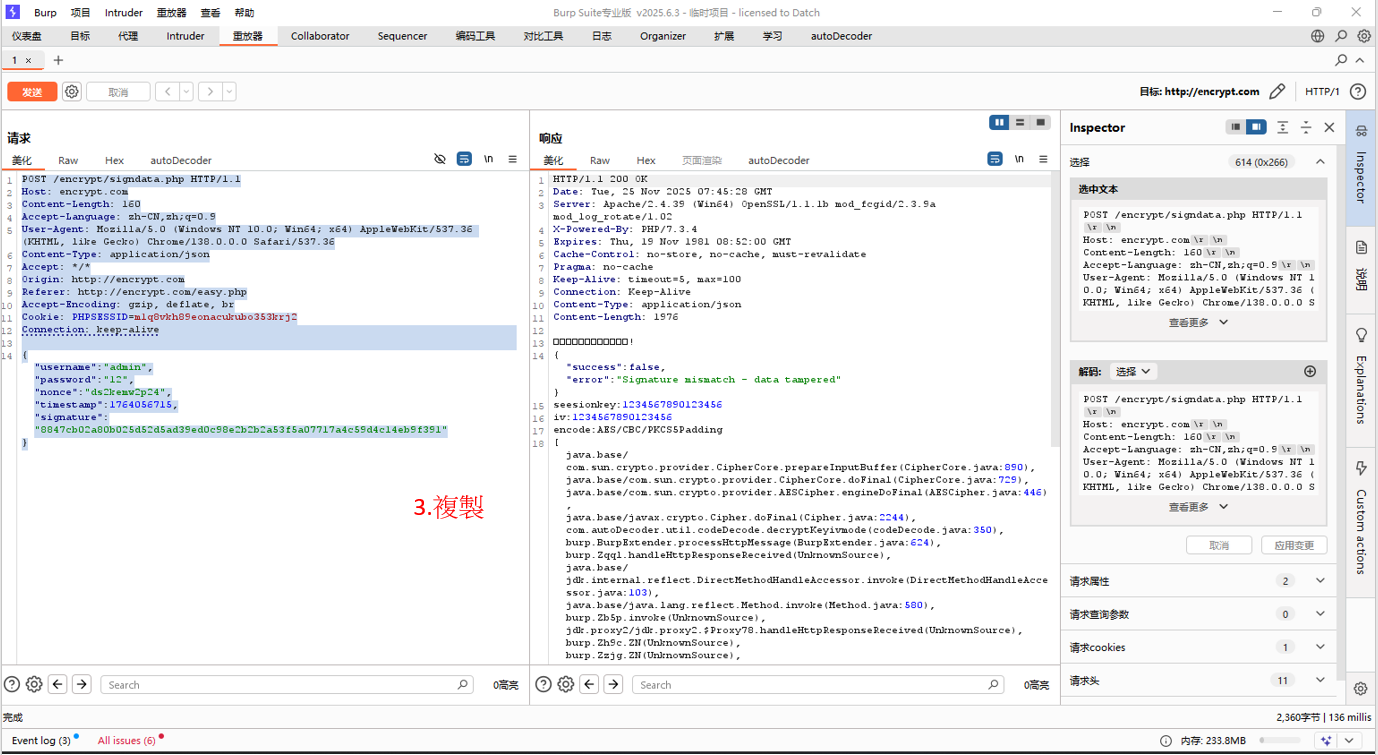

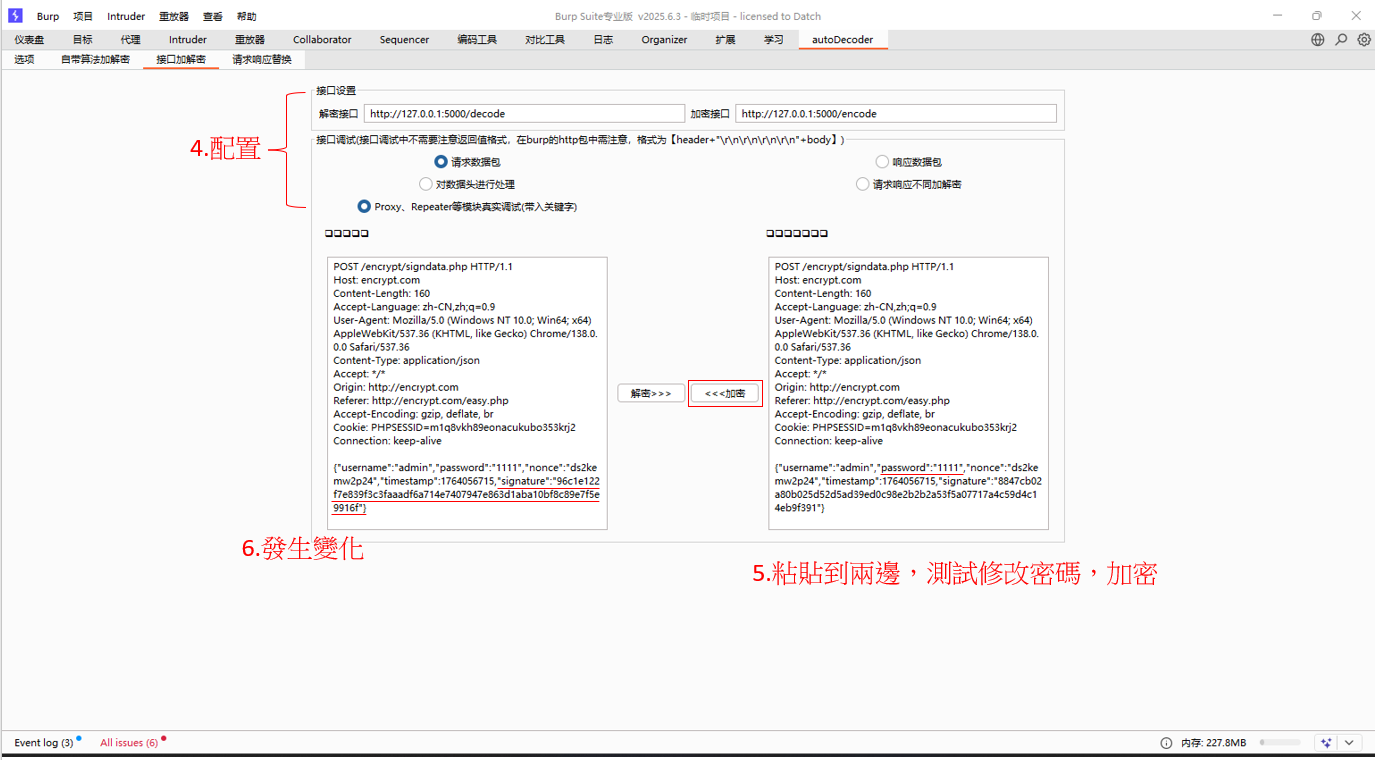

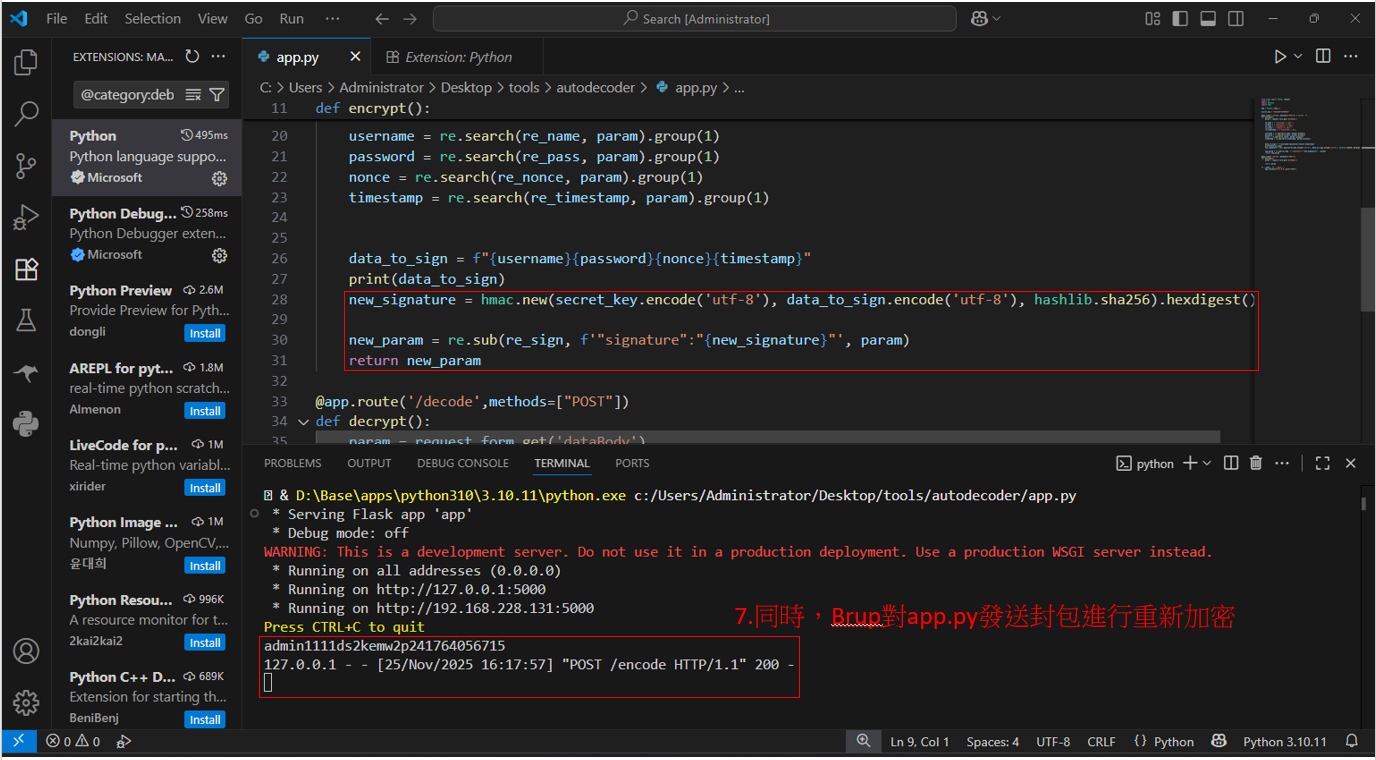

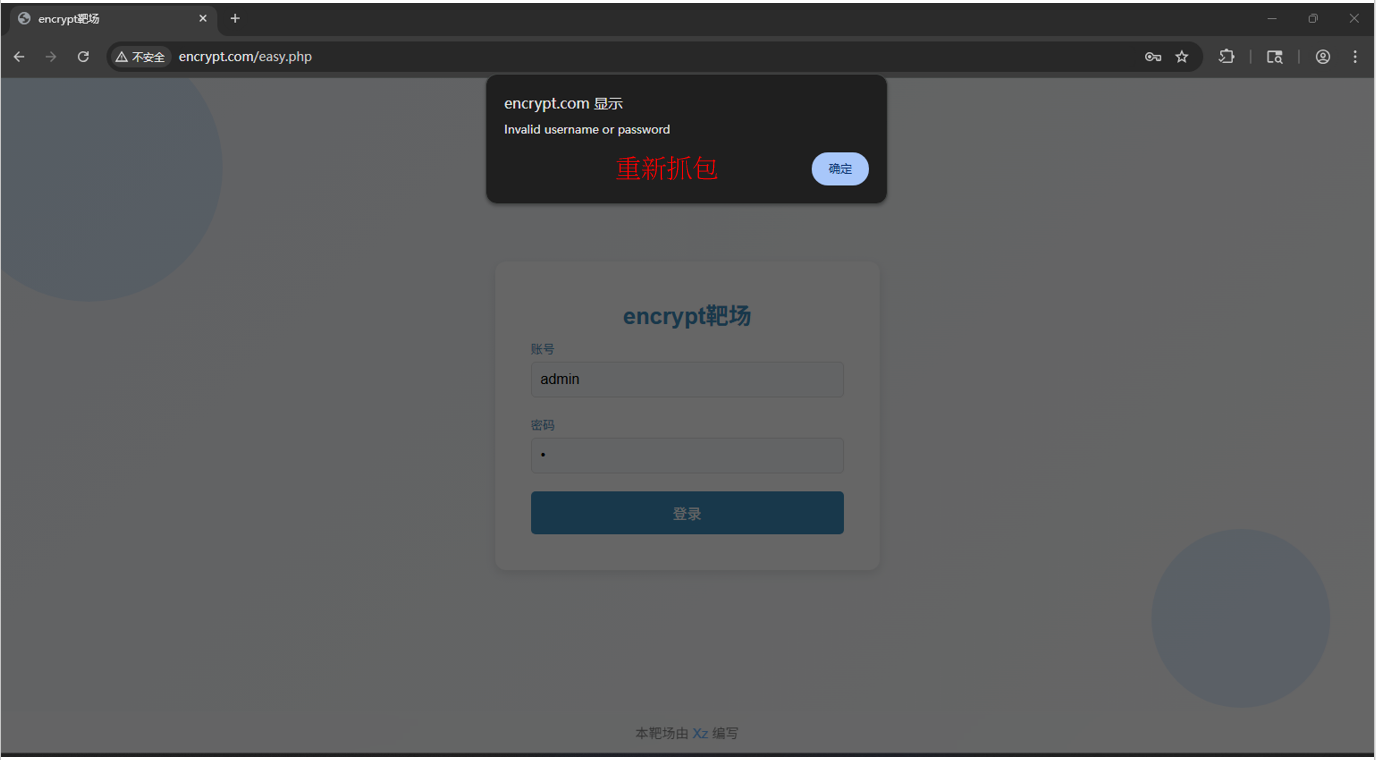

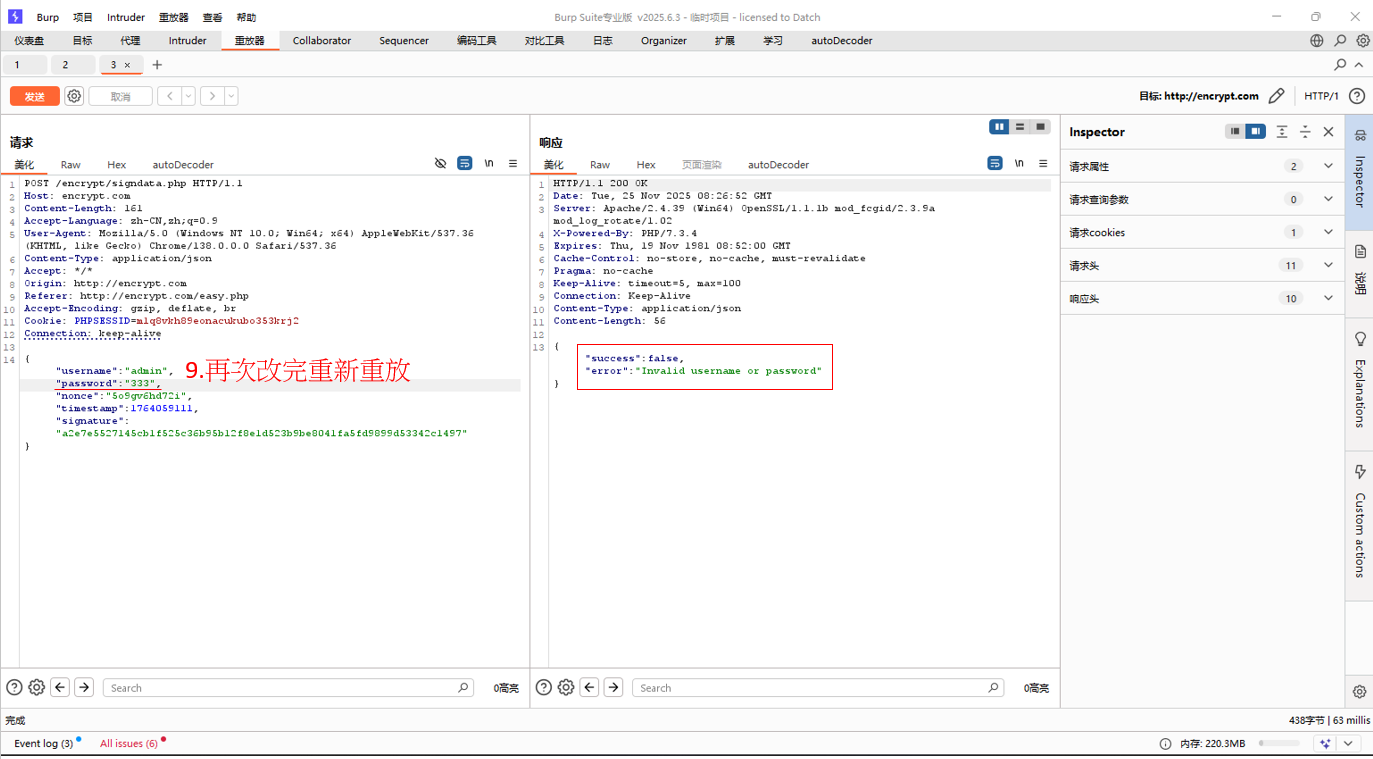

[加签绕过实验]-第六关

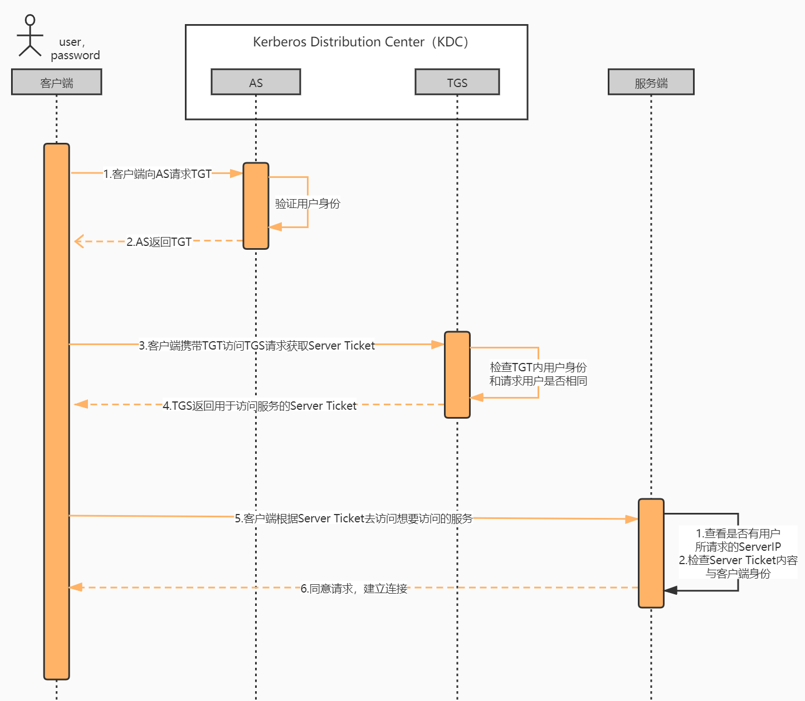

2、复习内网渗透基础课件中的Kerberos协议并理解黄金、白银票据原理

Kerberos-[常用名詞]:

KDC(Key Distribution Center):金鑰分發中心,裡麵包含兩個服務:AS和TGS

AS(Authentication Server):身分認證服務

TGS(Ticket Granting Server):票據授予服務,該服務提供的票據也稱為TGS 或稱為白銀票據

TGT(Ticket Granting Ticket):由身分認證服務授予的票據(黃金票據),用於身分認證,儲存在內存,預設有效期為10小時

Kerberos-[流程 client與AS]:

1.在客户端首次访问AS时,AS无法确认客户端的身份,所以首次通信的目的是让AS验证客户端身份,确认客户端是一个具有访问AS权限的可靠实体。

2.AS接收请求后,查询Kerberos认证数据库是否存在该用户。

3.部分一:返回TGT、下一步要去找哪個TGS給TGT、以及客户端和TGS间进行通信的Session_key(CT_SK整个TGT使用TGS密钥加密,客户端无法解密)。

4.部分二:Timeteamp、TGS、TGT、CT_SK(server使用client密碼加密,client收到是可以解密的)。

Kerberos-[流程 client與TGS]:

1.在收到 AS 的响应并获取两部分内容后,客户端会使用自己的密钥对第二部分内容进行解密,从而得到 时间戳、即将访问的 TGS 信息和与 TGS 通信的密钥 (CT_SK)。

客户端会检查时间戳,若与发出请求时的时间差超过5分钟,会视为 AS 为伪造并认证失败;若时间戳合理,则准备向 TGS 发起请求。

2.客户端的操作:

使用 CT_SK 对包含客户端名、IP 和时间戳的客户端信息进行加密,然后发送给 TGS。

以明文形式将希望访问的 Server 服务信息发送给 TGS。

将使用 TGS 密钥加密的 TGT 携带给 TGS。

3.TGS 收到客户端请求后,首先根据客户端明文传输的 Server 服务 IP 检查 Kerberos 系统中是否存在客户端可访问的服务。

4.TGS 使用自己的密钥解密 TGT 中的内容,看到 AS 认证并记录的用户信息、Session_KEY(CT_SK)和时间戳,然后根据时间戳判断通信是否真实可靠,是否超出时延。

5.TGS 使用 CT_SK 对客户端的另一部分内容进行解密,取出用户信息并与 TGT 中的用户信息进行比对。如果完全相同,认为客户端身份正确,然后继续下一步。

6.TGS向客户端返回响应,响应内容包括:

部分一:使用 Server 密码加密的 ST (Server Ticket),ST 包含客户端的名字、IP、需访问的网络服务地址(Server IP)、ST 的有效时间、时间戳和用于客户端与最終目標服务端通信的 CS_SK (SessionKey)。

部分二:使用 CT_SK 加密的内容,包括 CS_SK、时间戳和 ST 的有效时间。因为 AS 在第 一次通信过程中已通过客户端密码加密将 CT_SK 传给客户端。客户端解密并缓存了 CT_SK, 所以客户端可以自己解密这部分内容。

Kerberos-[流程 client與server通信]:

1.客户端已收到来自 TGS 的响应,它将使用本地缓存的 CT_SK 解密第二部分内容(注意,第一部分内容的 ST 是由 Server 密码加密的,客户端无法解密)。

2.在检查时间戳无误后,客户端取出其中的 CS_SK,准备向服务端发起最后的请求。

3.当服务端收到客户端的请求,它会使用自己的密钥,即 Server 密钥,对客户端的第二部分内容进行解密,核对时间戳后取出 CS_SK。

4.然后,服务端使用 CS_SK 对客户端发来的第一部分内容进行解密,从而获取经过 TGS 认证的客户端信息。

5.此时,服务端返回一条使用 CS_SK 加密的表示接收请求的响应给客户端。

浙公网安备 33010602011771号

浙公网安备 33010602011771号