《网络对抗技术》Exp5 信息搜集与漏洞扫描

《网络对抗技术》Exp5 信息搜集与漏洞扫描

一、实践目标

掌握信息搜集的最基础技能与常用工具的使用方法

- 各种搜索技巧的应用

- DNS IP注册信息的查询

- 基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

- 漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

二、实践内容

Ⅰ.各种搜索技巧的应

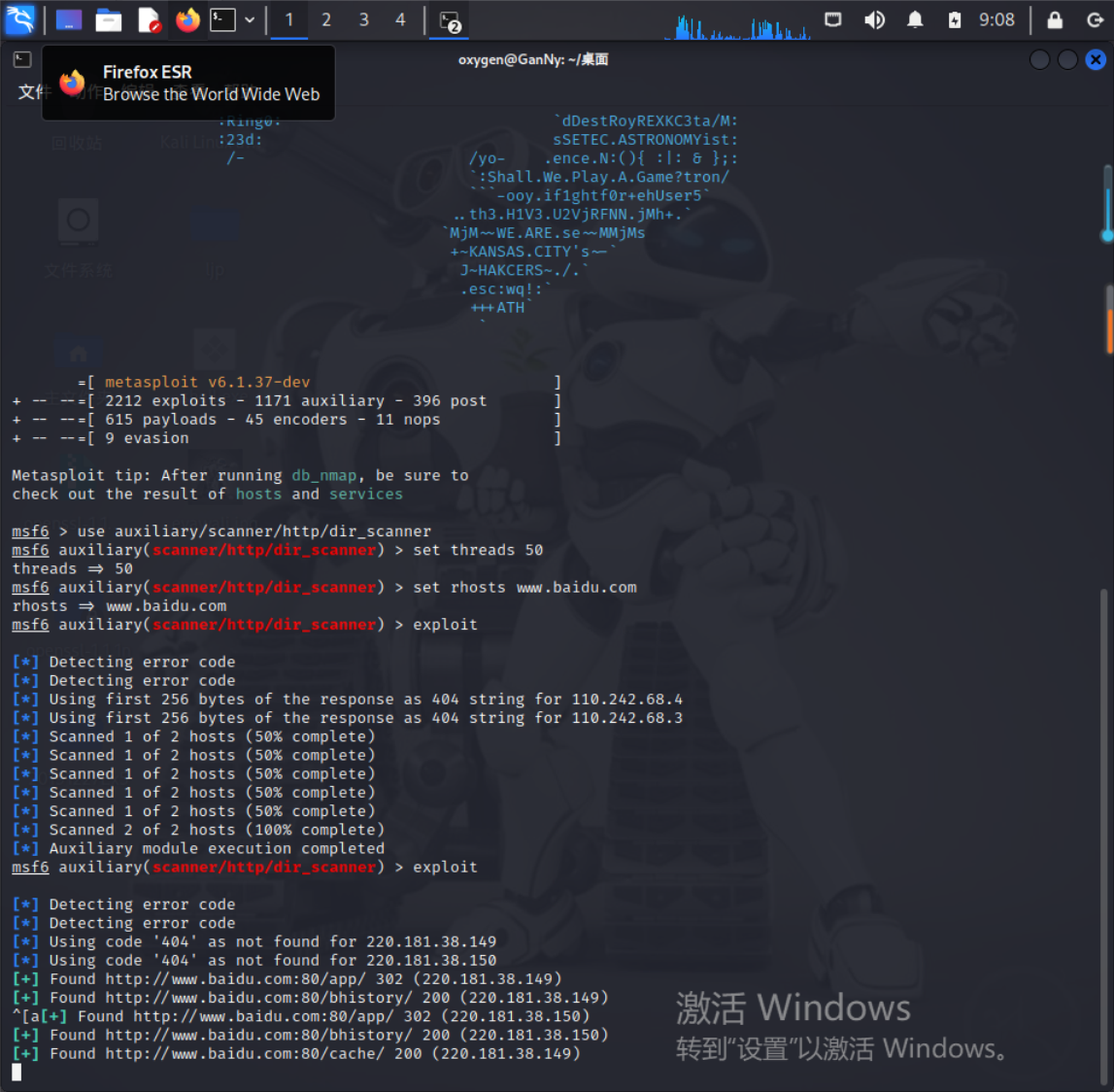

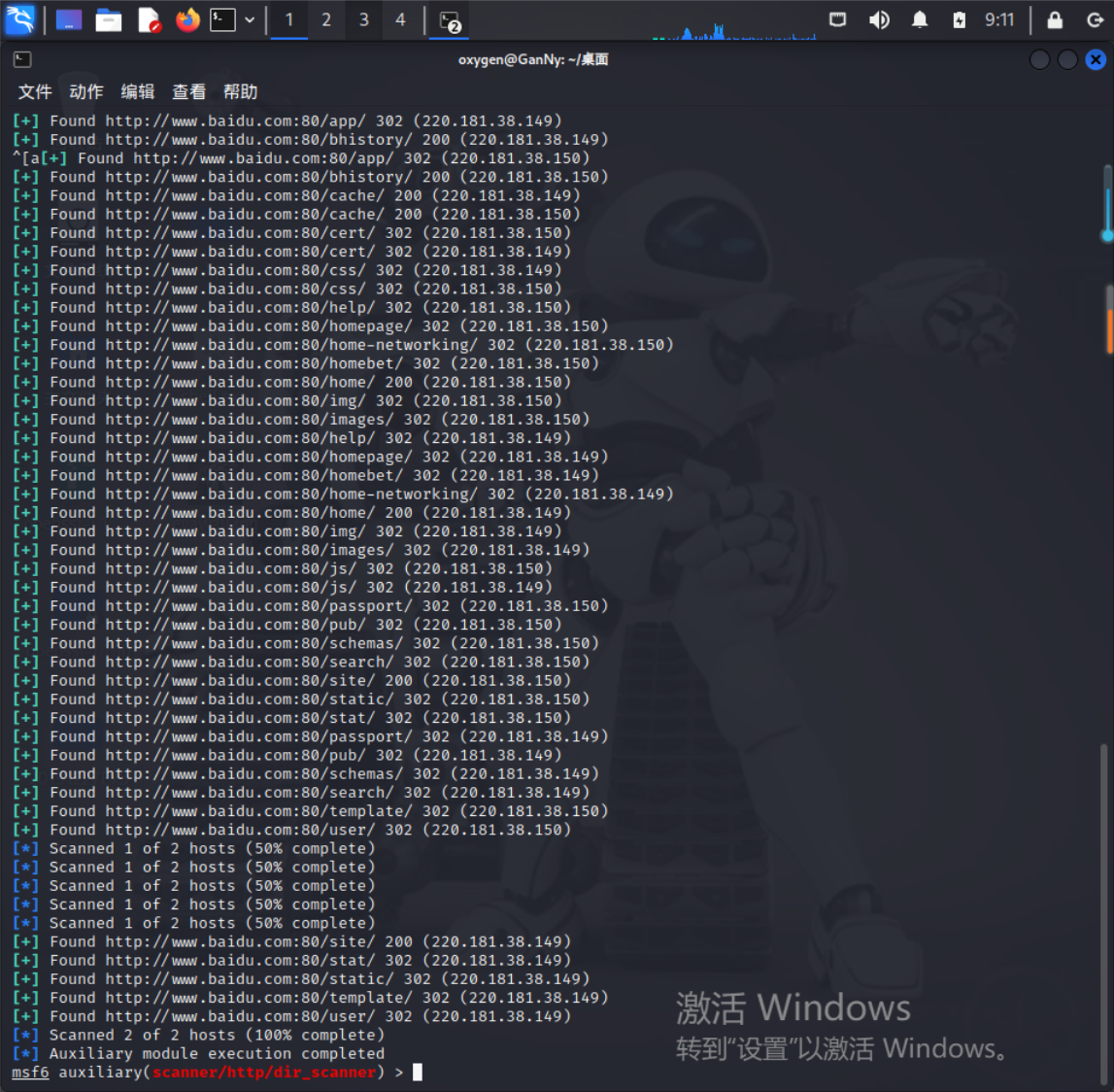

1.搜索网址目录结构

msfconsole

use auxiliary/scanner/http/dir_scanner

set THREADS 50

set RHOSTS www.baidu.com

exploit

可以看到百度的这几个隐藏目录

其中返回代码302表示服务器找不到请求的网页

返回代码200表示成功处理了请求

返回代码404表示服务器找不到请求的网页

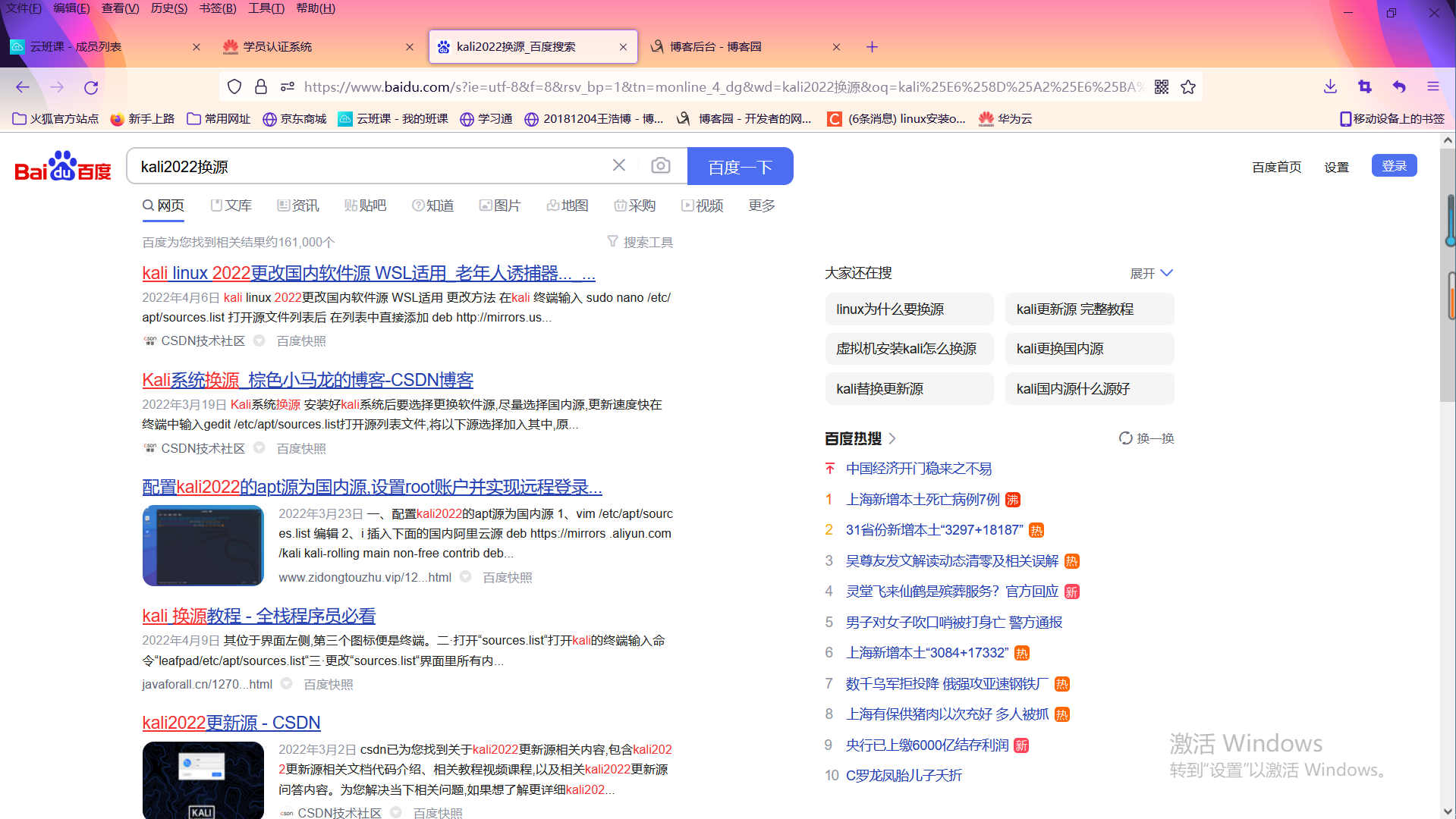

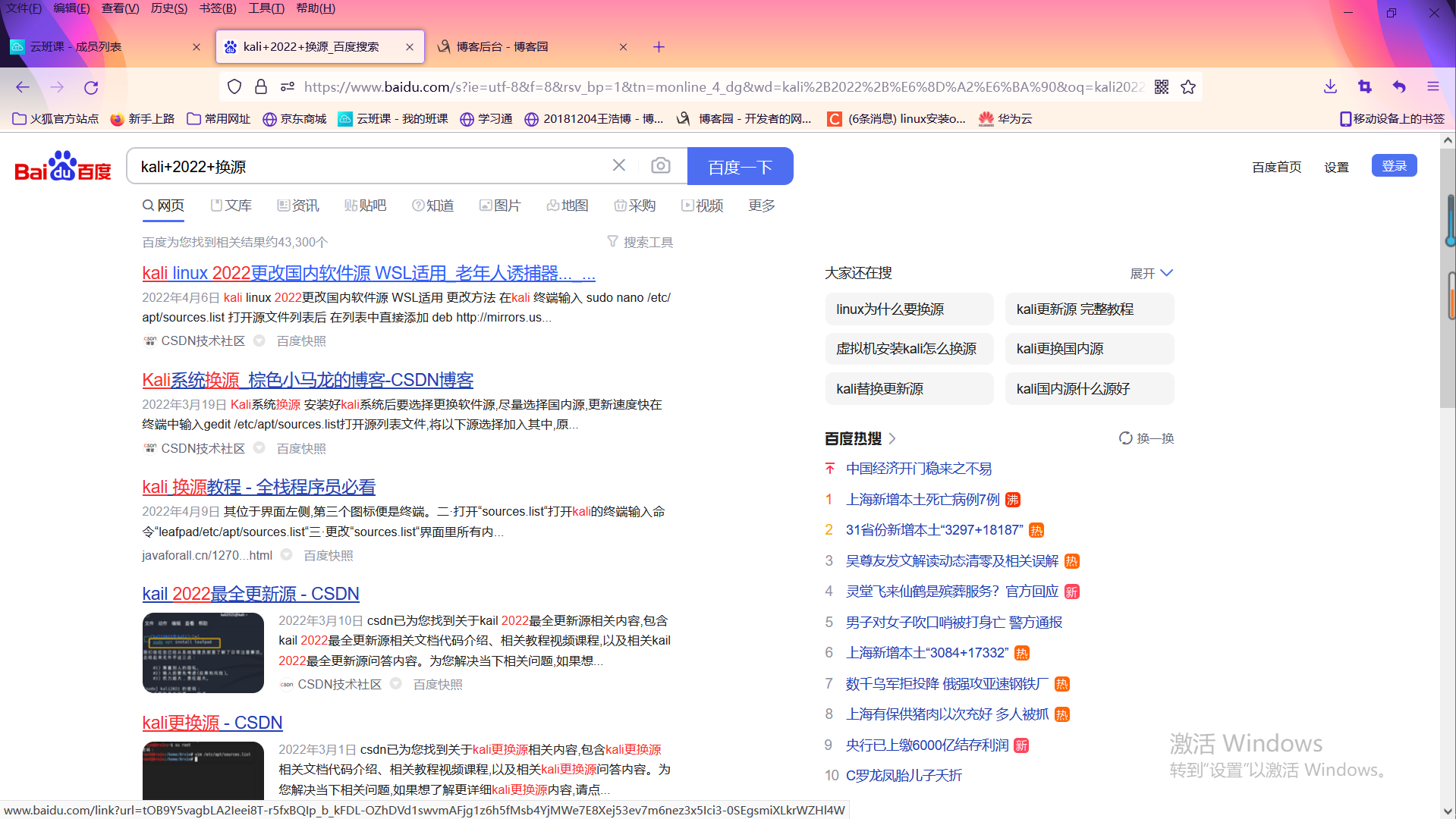

2.利用搜索引擎的技巧

经大佬博主的教学博客和广大it学习者的传播,还是能较快查询到的,当然一些不常见的问题搜索,百度还是比较拉跨的,广告比较多。

“+”加号 —— 强制包含关键词

“-”非——消除无关性

更详细的技巧可以参考十分钟教你有效运用15种百度检索式:小敏学长

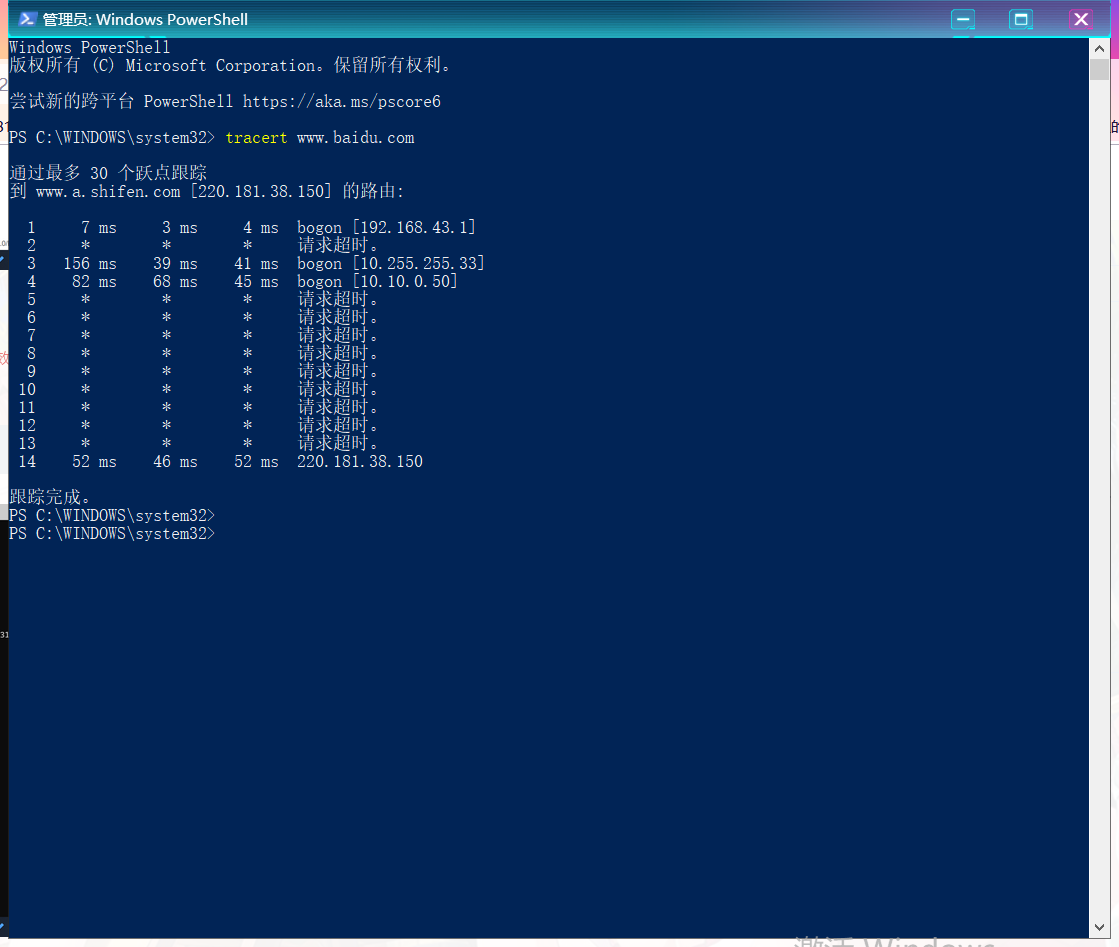

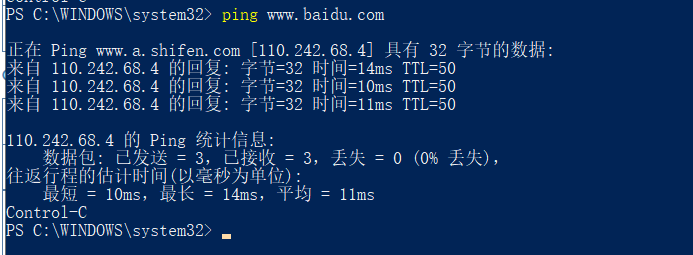

3.路由侦察

tracert www.baidu.com

这里出现的 www.a.shifen.com 是百度防止黑客恶意攻击的一个手段,这个 shifen 就是baidu的竞价排名系统,名字就叫"十分系统" 。

第一列代表了生存时间(每途经一个路由器结点自增1)

第二至第四列表示“三次发送的ICMP包返回时间(共计3个,单位为毫秒ms)

第五列表示“途经路由器的IP地址(如果有主机名,还会包含主机名)

带有星号(*)的信息表示该次ICMP包返回时间超时。

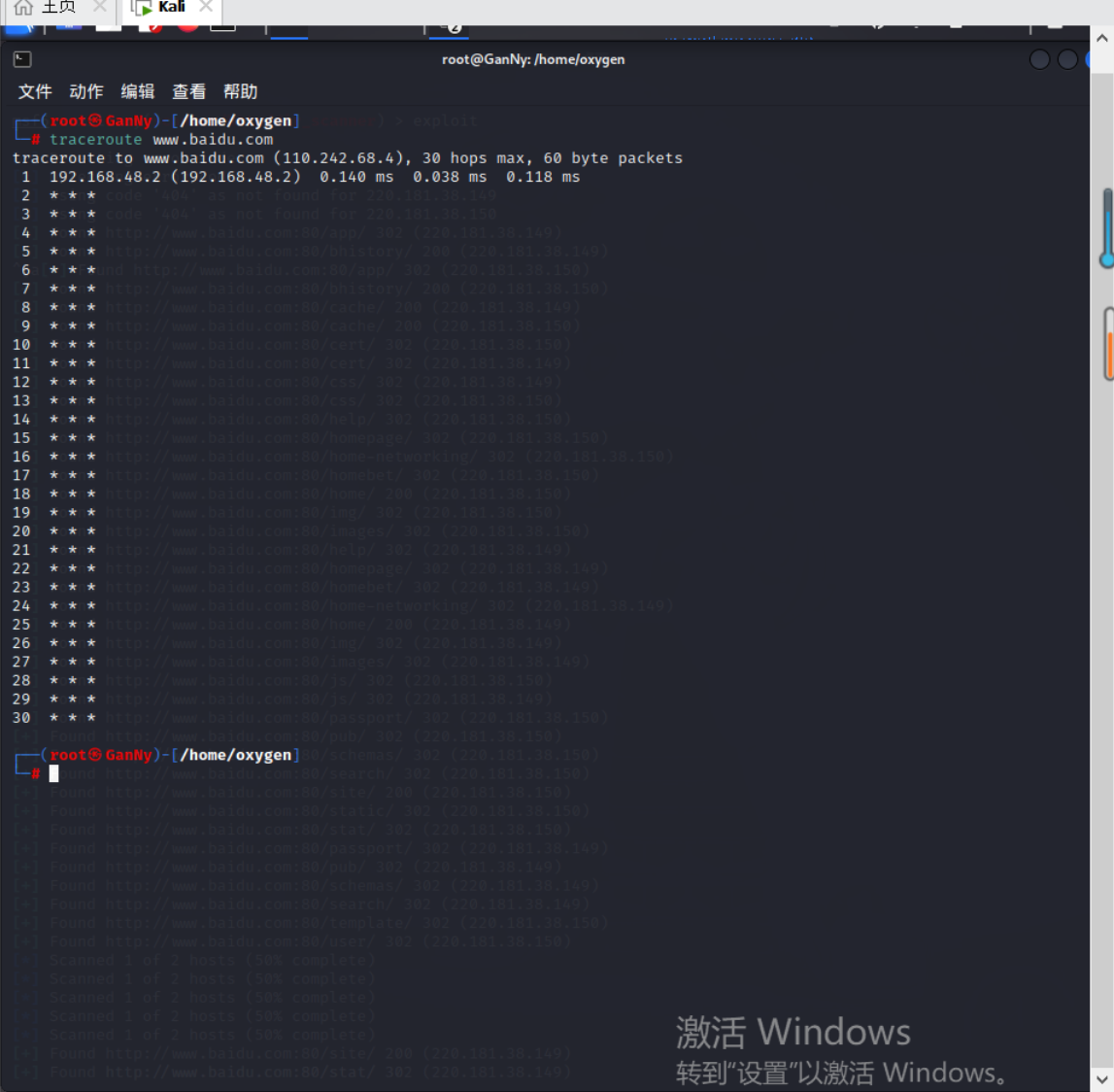

traceroute www.baidu.com

结果与windows中的基本一致,只有顺序变化了一下,记录按序列号从1开始,每个纪录就是一跳 ,每跳表示一个网关,每行有三个时间,单位是ms,是探测数据包向每个网关发送三个数据包后,网关响应后返回的时间

Ⅱ.DNS IP注册信息的查询

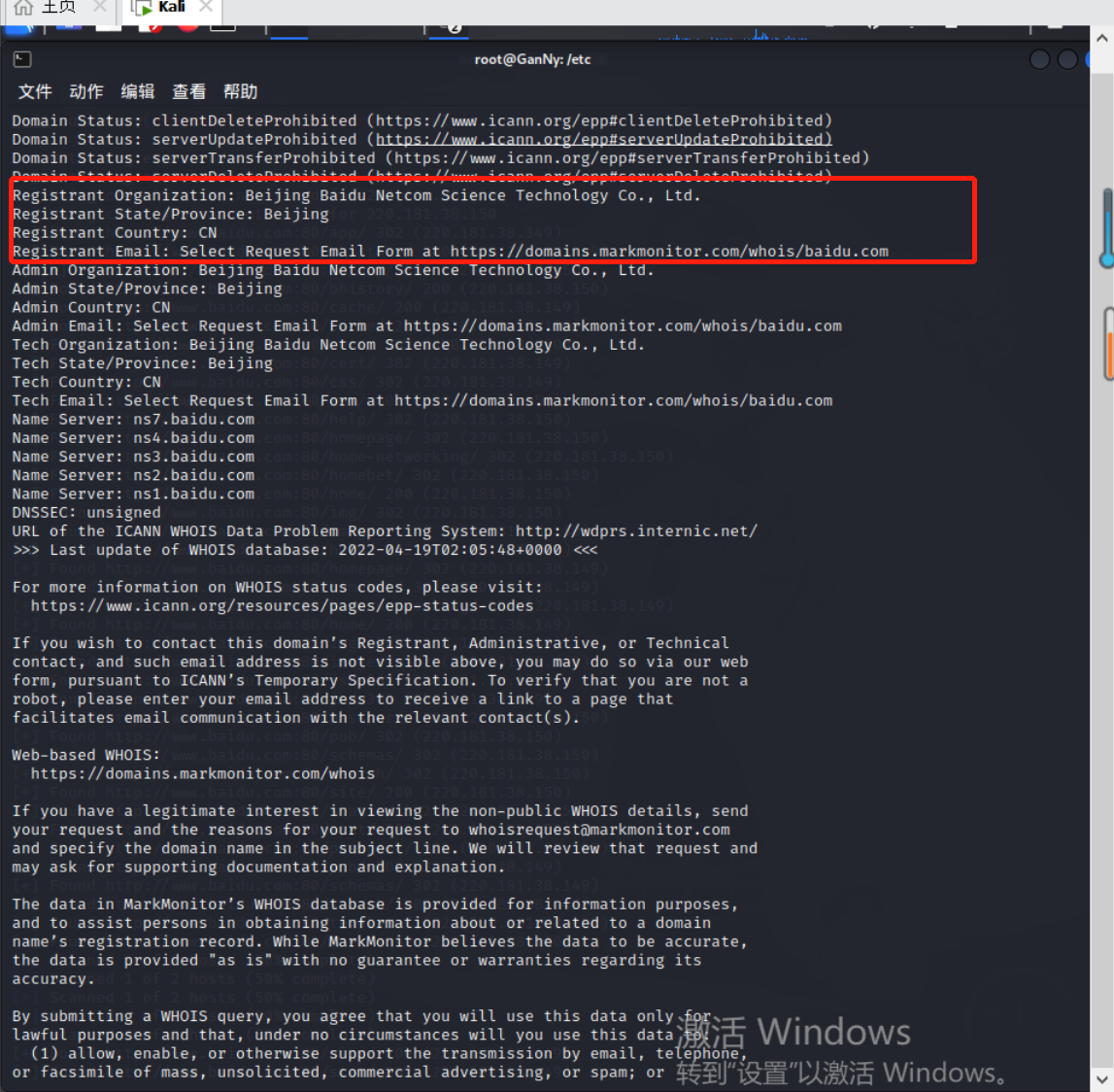

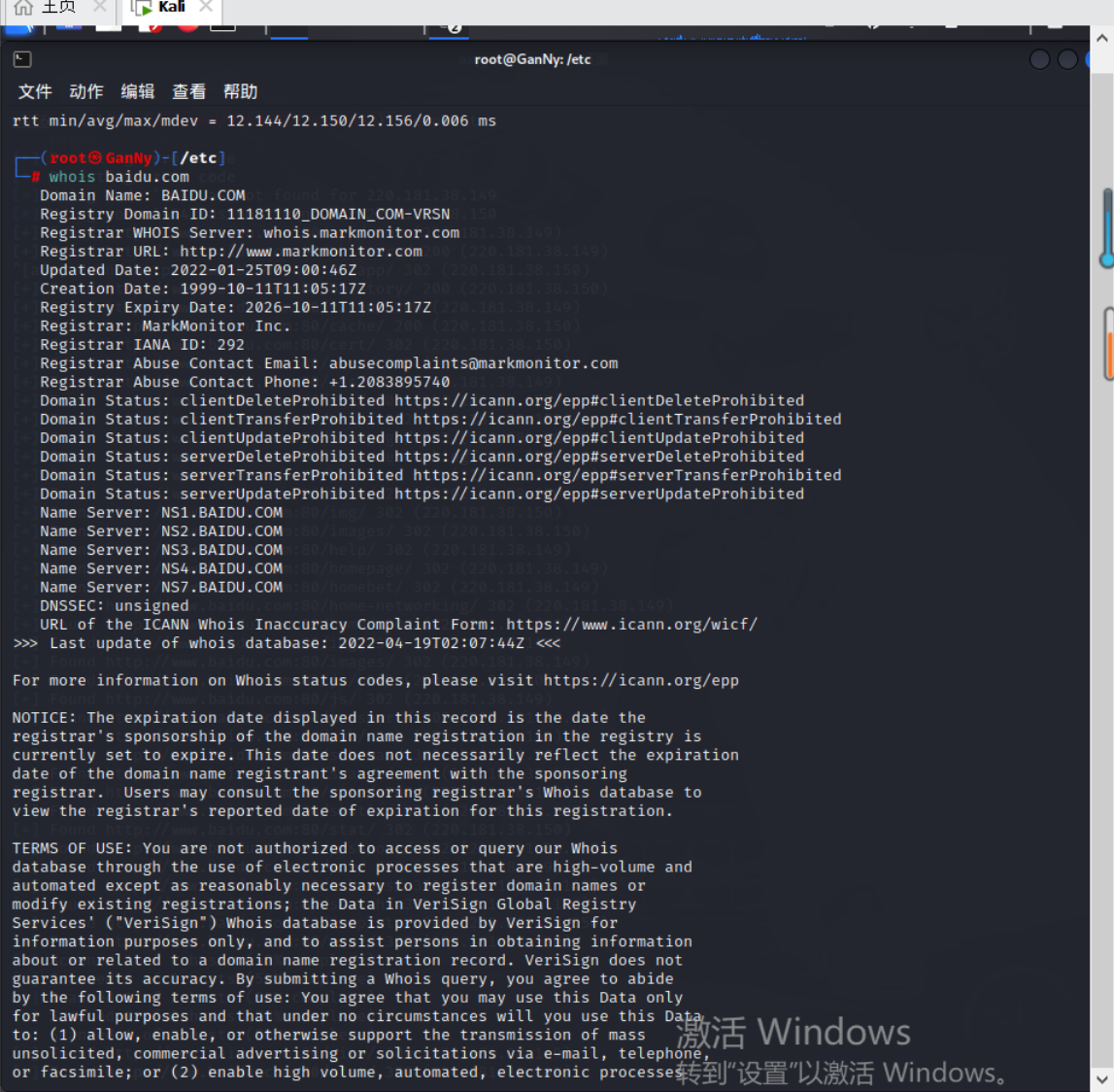

1. whois查询

whois baidu.com

进行whois查询时去掉www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到

3R信息

2. nslookup,dig域名查

①nslookup

nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的

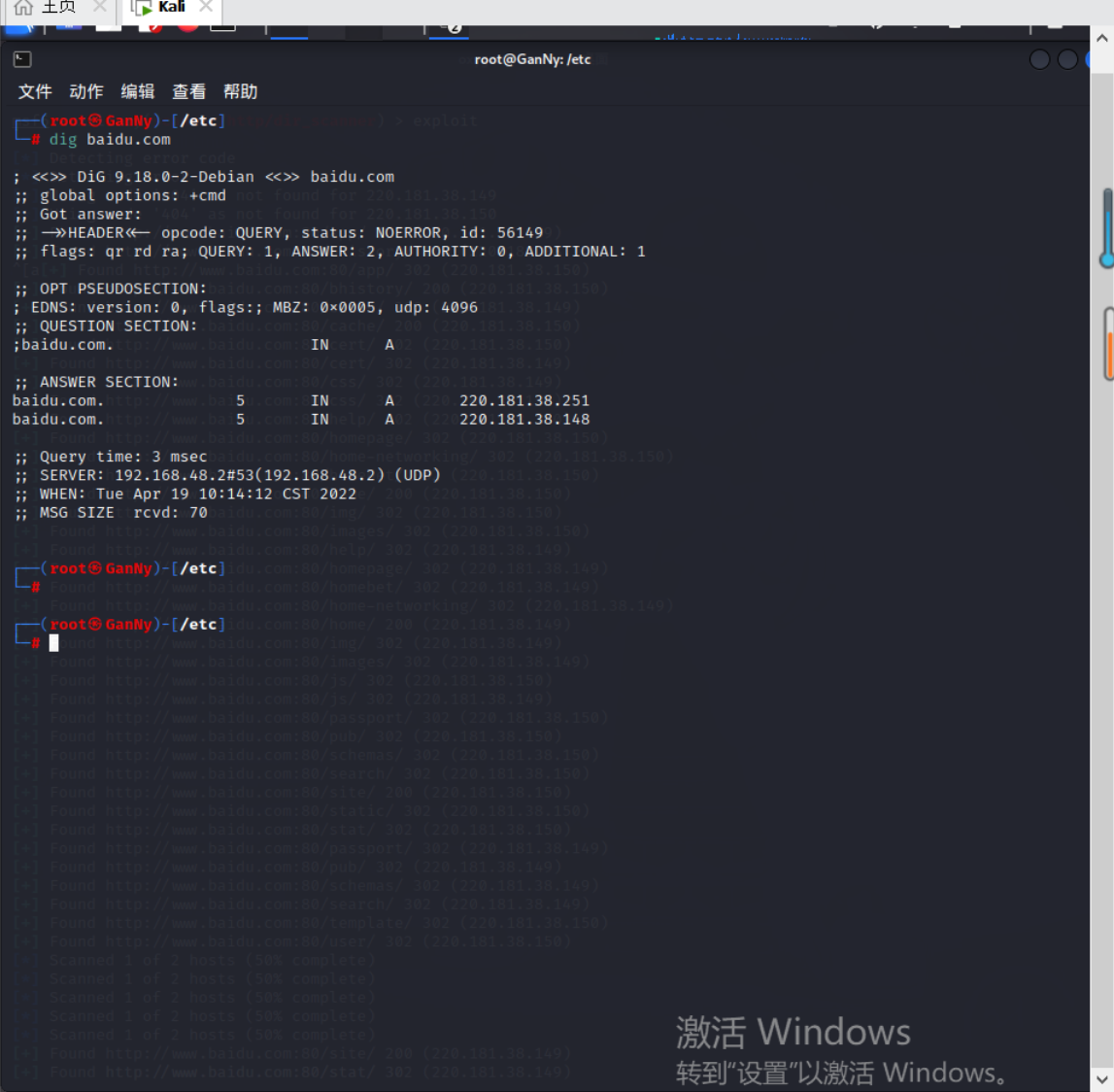

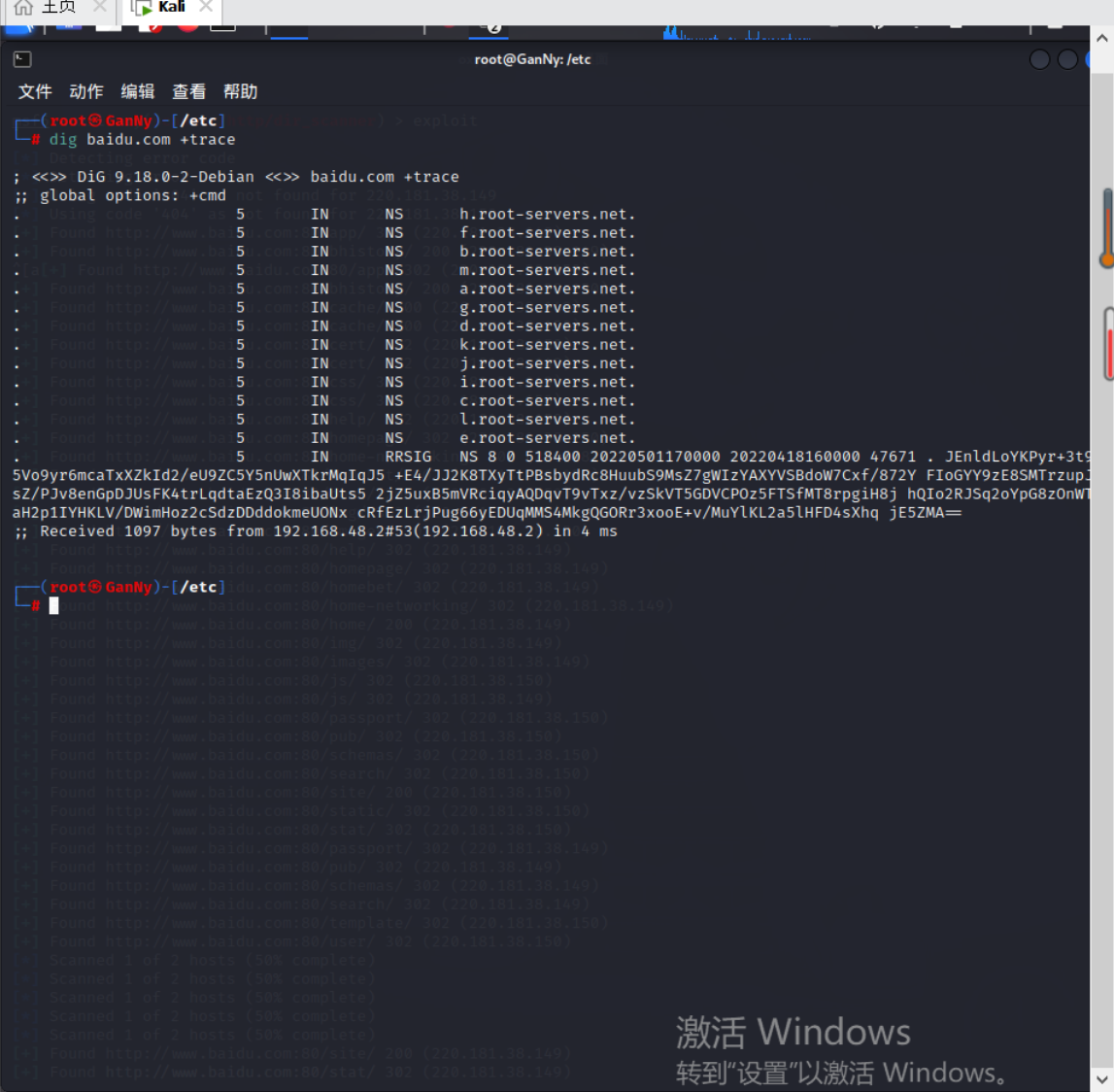

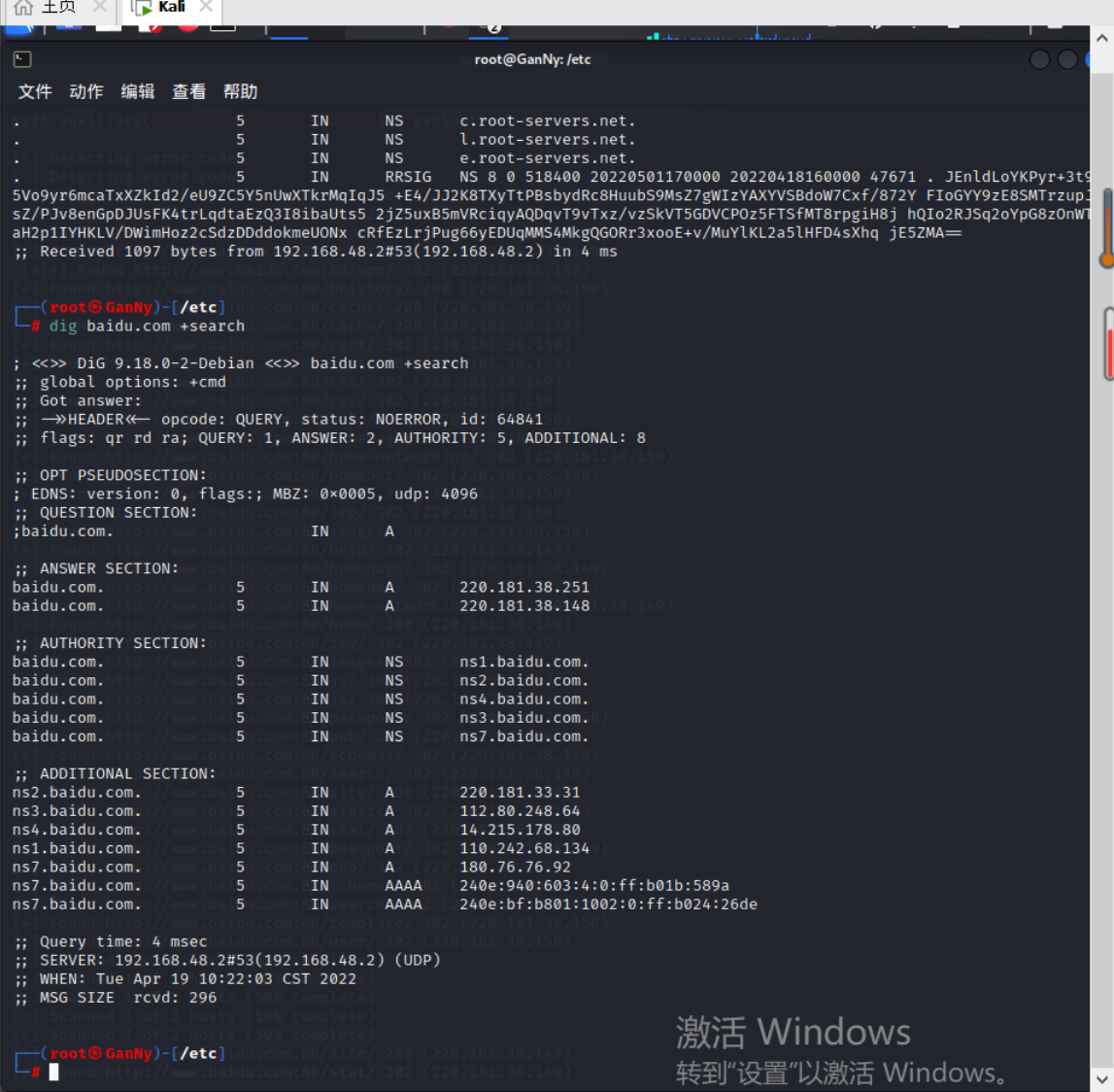

②dig

dig baidu.com

dig可以从官方DNS服务器上查询精确的结果

除此之外,dig命令还有很多查询选项,每个查询选项被带前缀(+)的关键字标识。例如:

+[no]search:使用 [不使用] 搜索列表或 resolv.conf 中的域伪指令(如果有的话)定义的搜索列表。缺省情况不使用搜索列表。

+[no]trace:切换为待查询名称从根名称服务器开始的代理路径跟踪。缺省情况不使用跟踪。一旦启用跟踪,dig 使用迭代查询解析待查询名称。它将按照从根服务器的参照,显示来自每台使用解析查询的服务器的应答。

+[no]identify:当启用 +short 选项时,显示 [或不显示] 提供应答的 IP 地址和端口号。

+[no]stats:该查询选项设定显示统计信息:查询进行时,应答的大小等等。缺省显示查询统计信息。

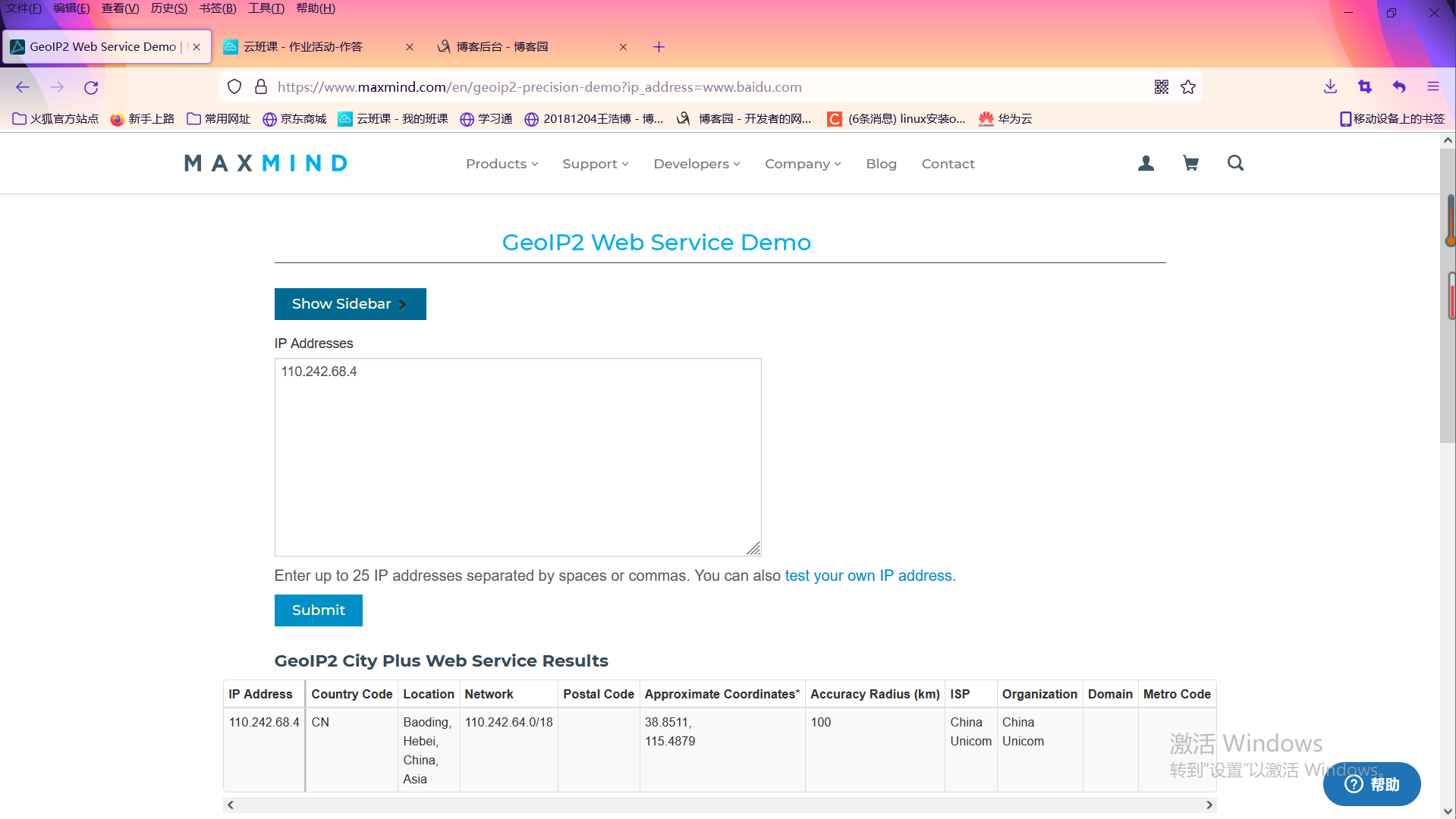

3. IP2Location地理位置查询

在maxmind可以查询IP的地理位置,需要先找到www.baidu.com的IP地址

www.ip-adress.com也可以查询地址

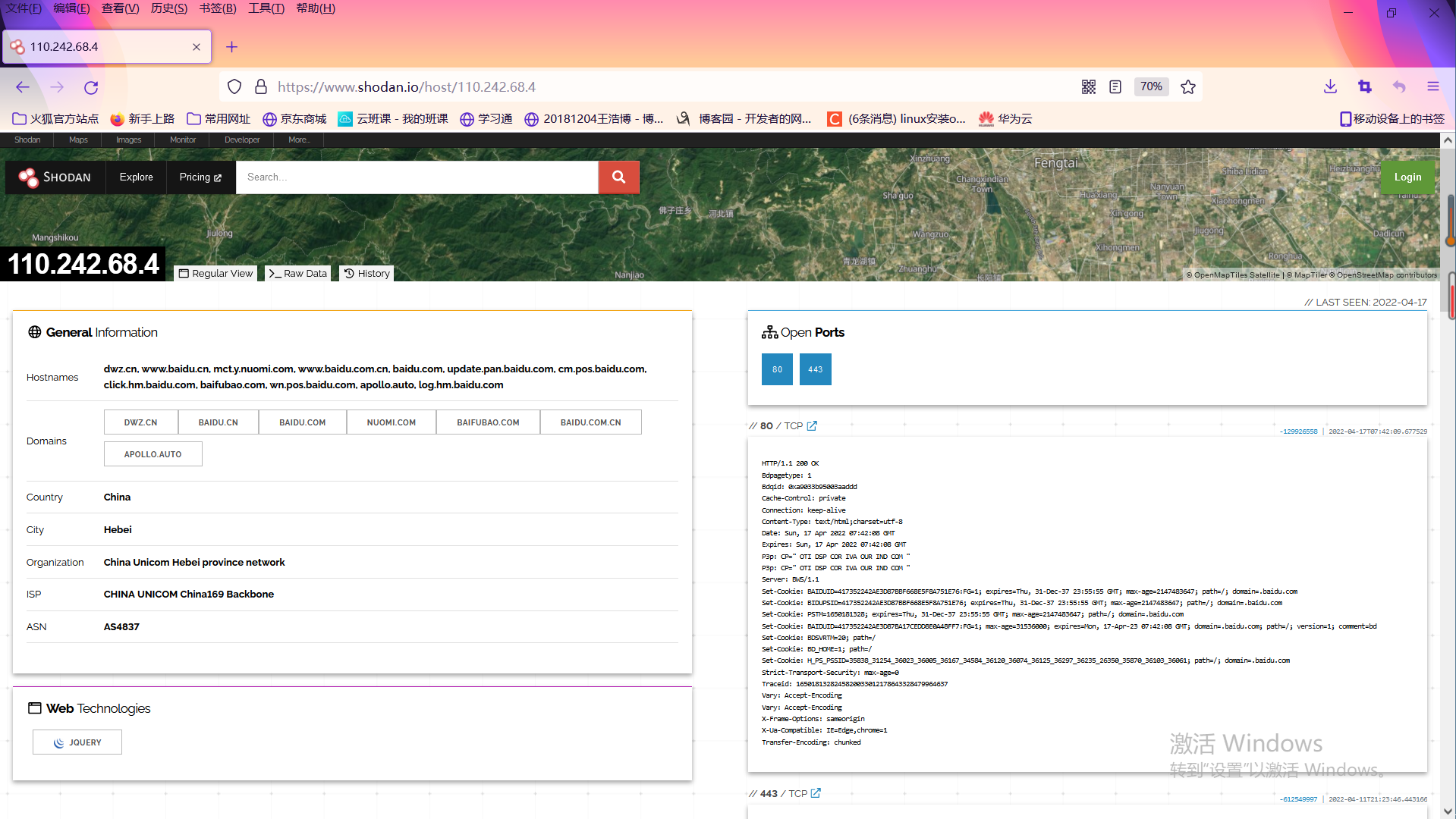

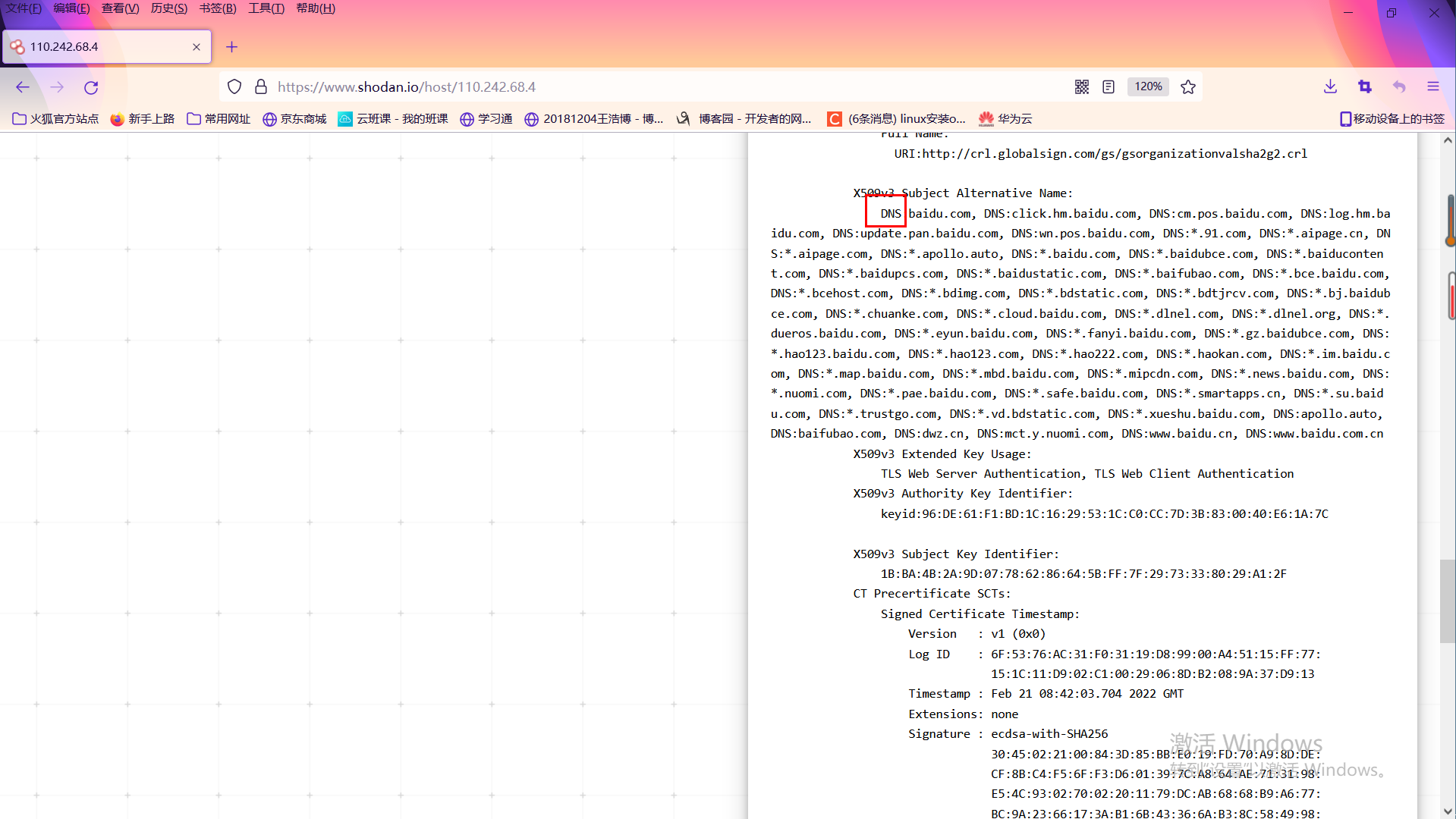

4. IP2反域名查询

shodan搜索引擎可以进行反域名查询,可以搜索到该IP的地理位置、服务占用端口号,以及提供的服务类型

Ⅲ.基本的扫描技术

1.主机发现

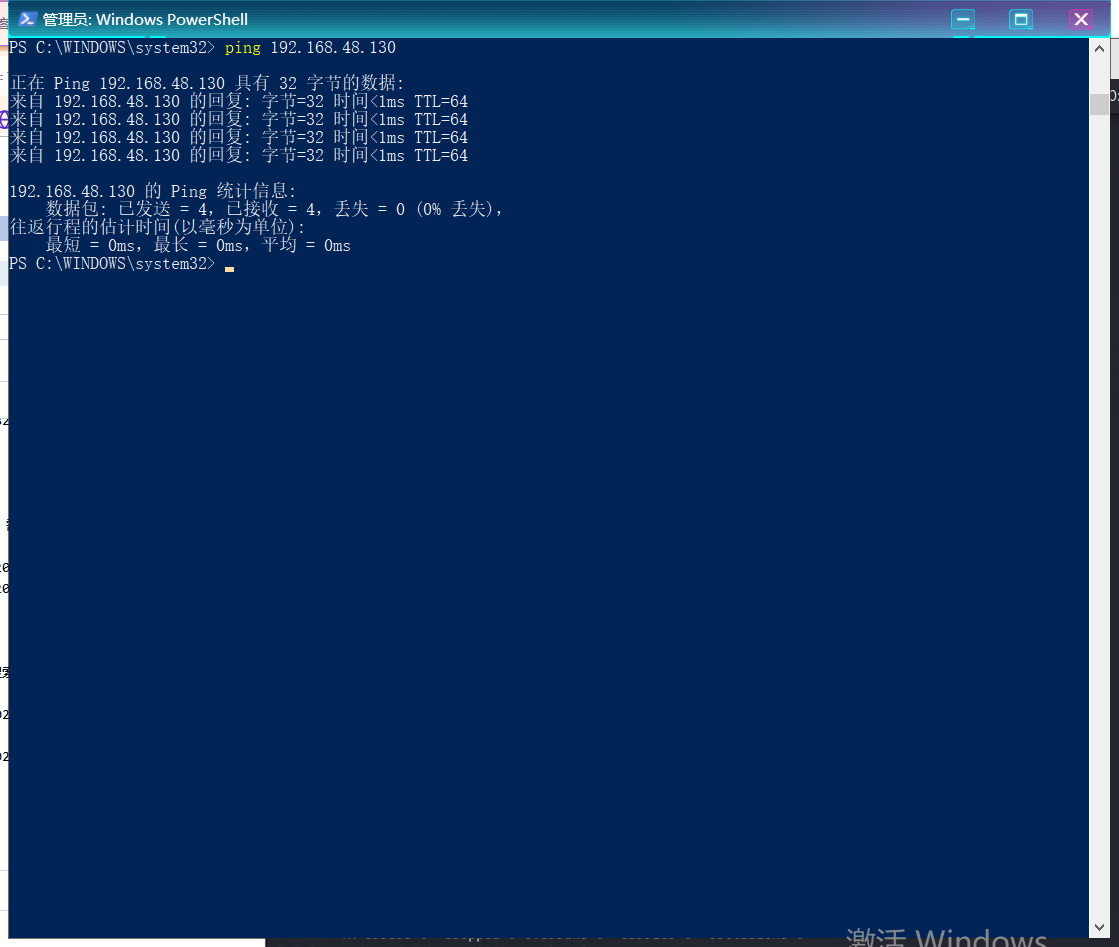

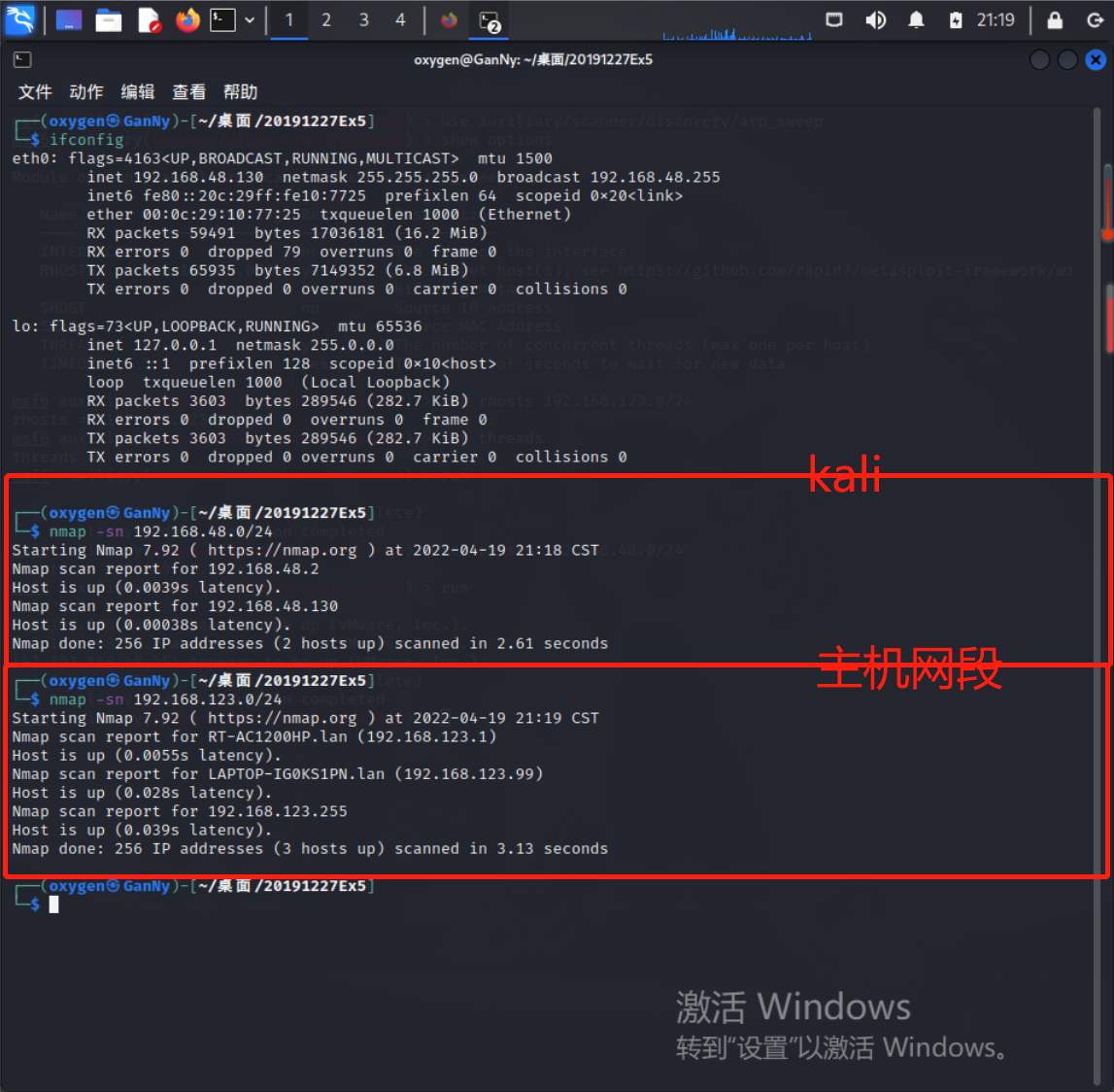

主机ip:192.168.123.235 kaliIP:192.168.48.130

①PING

需要知道目标主机的IP地址

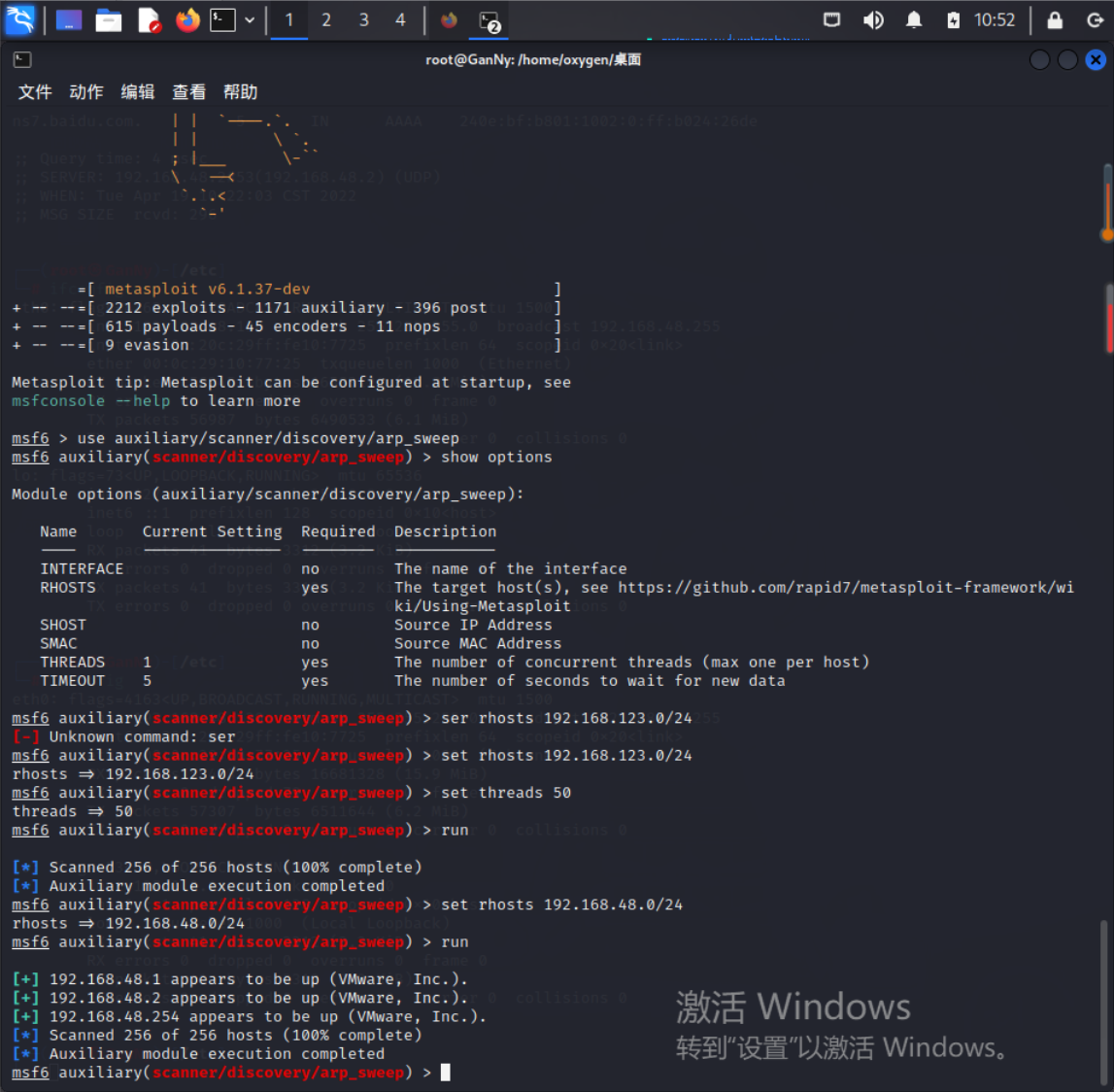

②metasploit中的arp_sweep模块

arp_sweep使用ARP请求枚举本地局域网络中的所有活跃主机,需要管理员权限,su进入管理员账户。

msfconsole

use auxiliary/scanner/discovery/arp_sweep //进入arp_sweep 模块

show options //查询模块参数

set RHOSTS 192.168.48.0/24 //用set进行hosts主机段设置

set THREADS 50 //加快扫描速度

run //执行run进行扫描

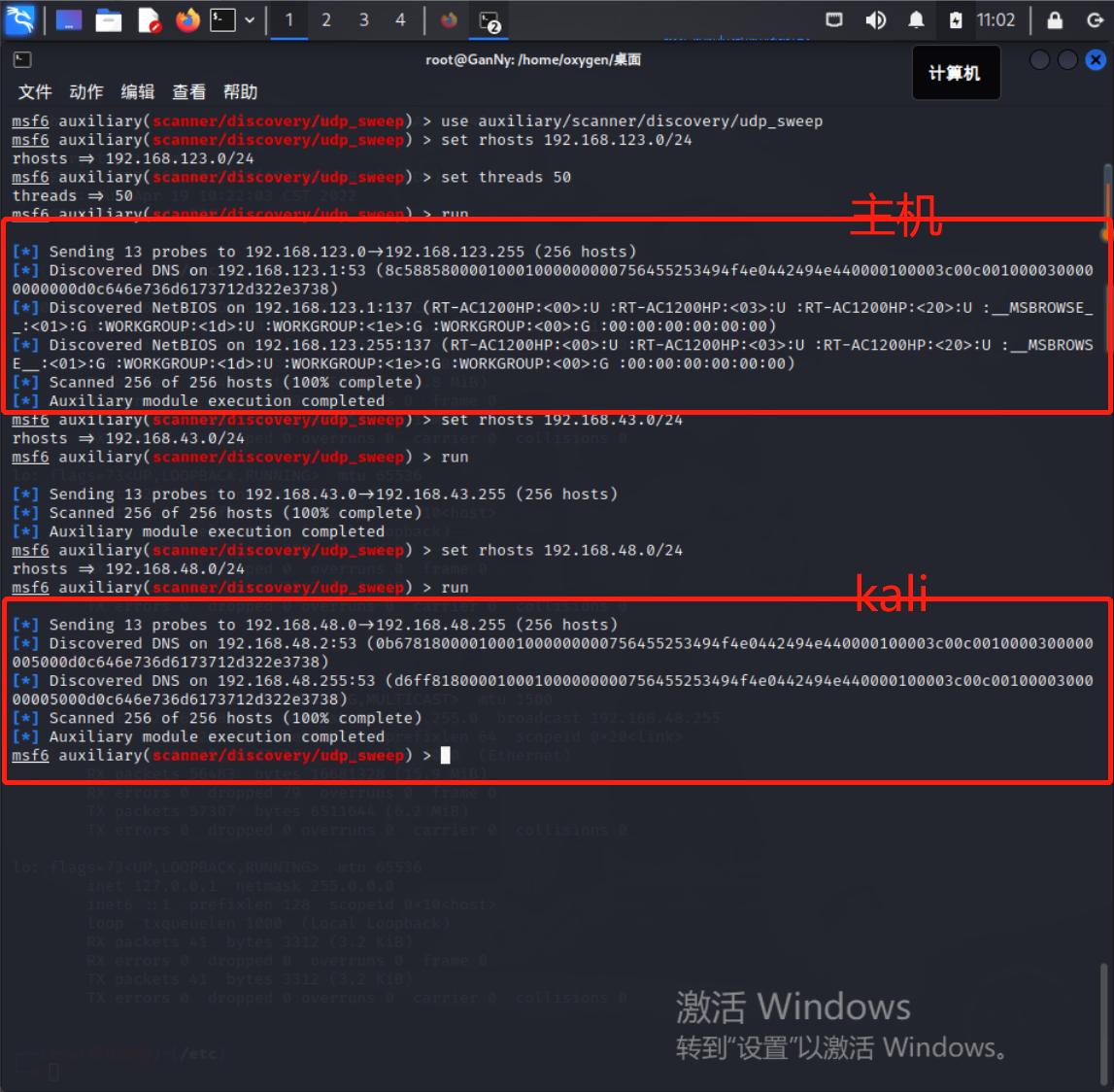

③metasploit中udp_sweep模块

udp_sweep模块除了可以探测到存活主机之外,还可以获得主机名称信息

msfconsole

use auxiliary/scanner/discovery/udp_sweep //进入udp_sweep 模块

show options //查询模块参数

set RHOSTS 192.168.48.0/24 //用set进行hosts主机段设置

set THREADS 50 //加快扫描速度

run //执行run进行扫描

④nmap -sn

2.端口扫描

①nmap 命令

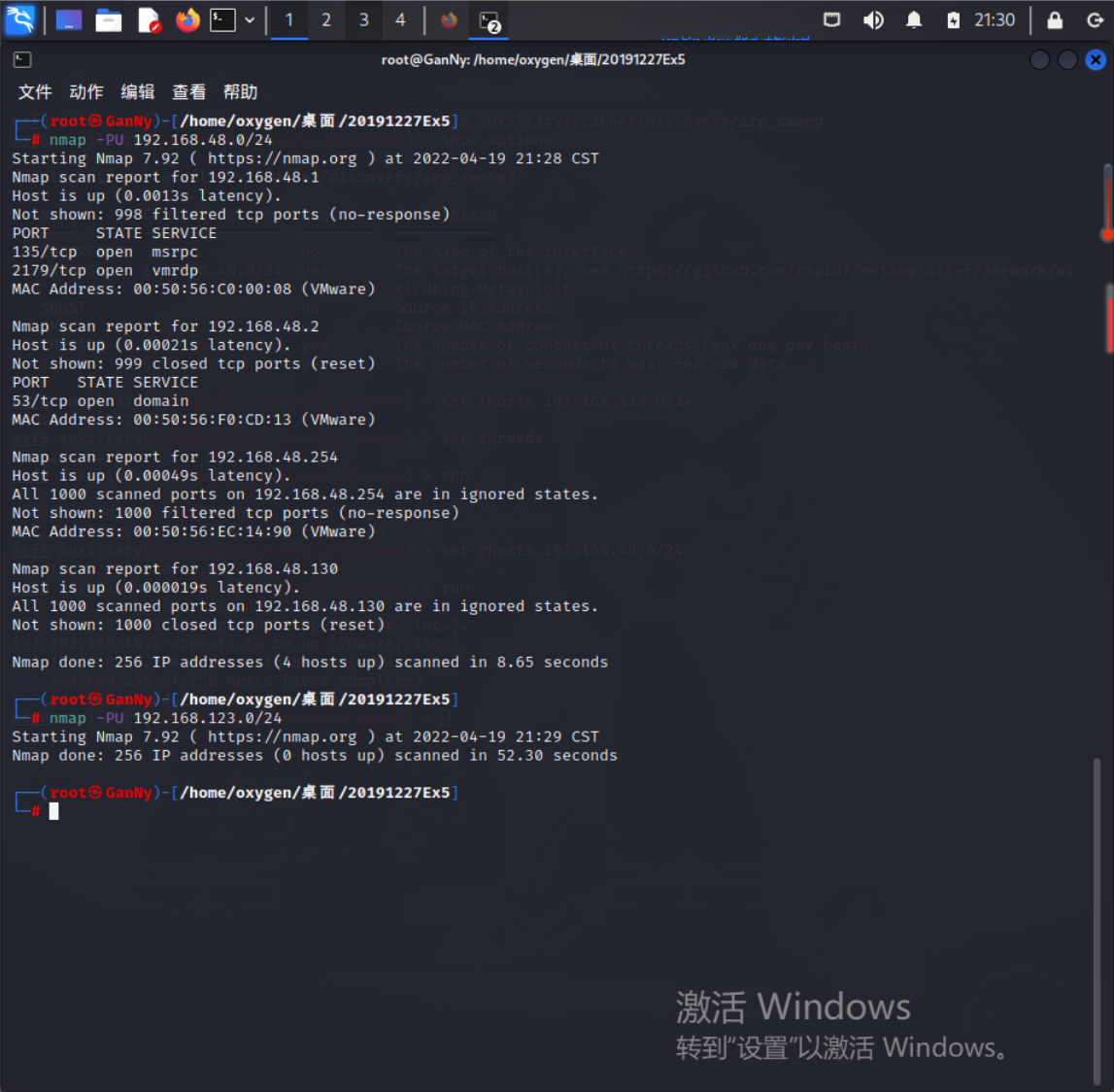

nmap -PU参数是对UDP端口进行探测,与udp_sweep模块功能相同。

参数:

-sS:TCP SYN扫描,可以穿透防火墙;

-sA:TCP ACK扫描。有时候由于防火墙会导致返回过滤/未过滤端口;

-sP:发送ICMP echo探测;

-sT:TCP connect扫描,最准确,但是很容易被IDS检测到,不推荐;

-sF/-sX/-sN:扫描特殊的标志位以避开设备或软件的监测;

-O:启用TCP/IP协议栈的指纹特征信息扫描以获取远程主机的操作系统信息;

-sV:获取开放服务的版本信息;

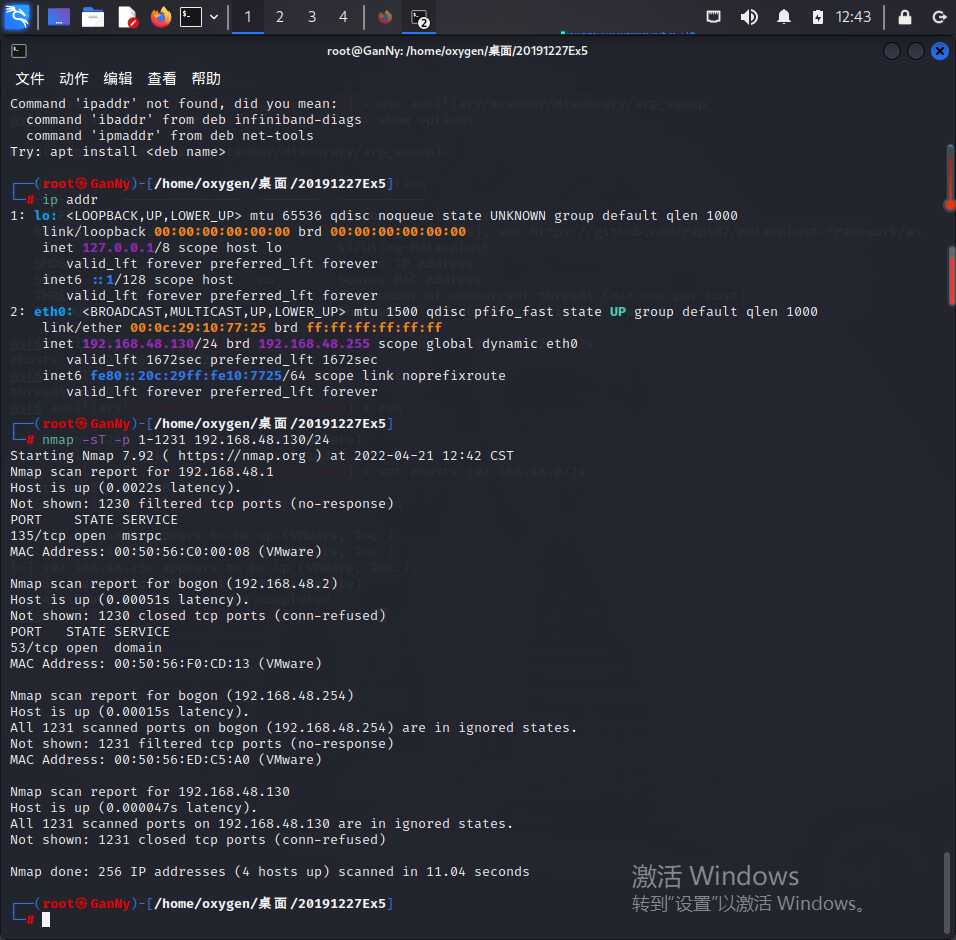

注意这里要进入root账户

nmap -PU 192.168.48.0/24

nmap -sT -p 1-1024 192.168.48.130/24(nmap -sU -p 3000-4000 192.168.48.130/24)

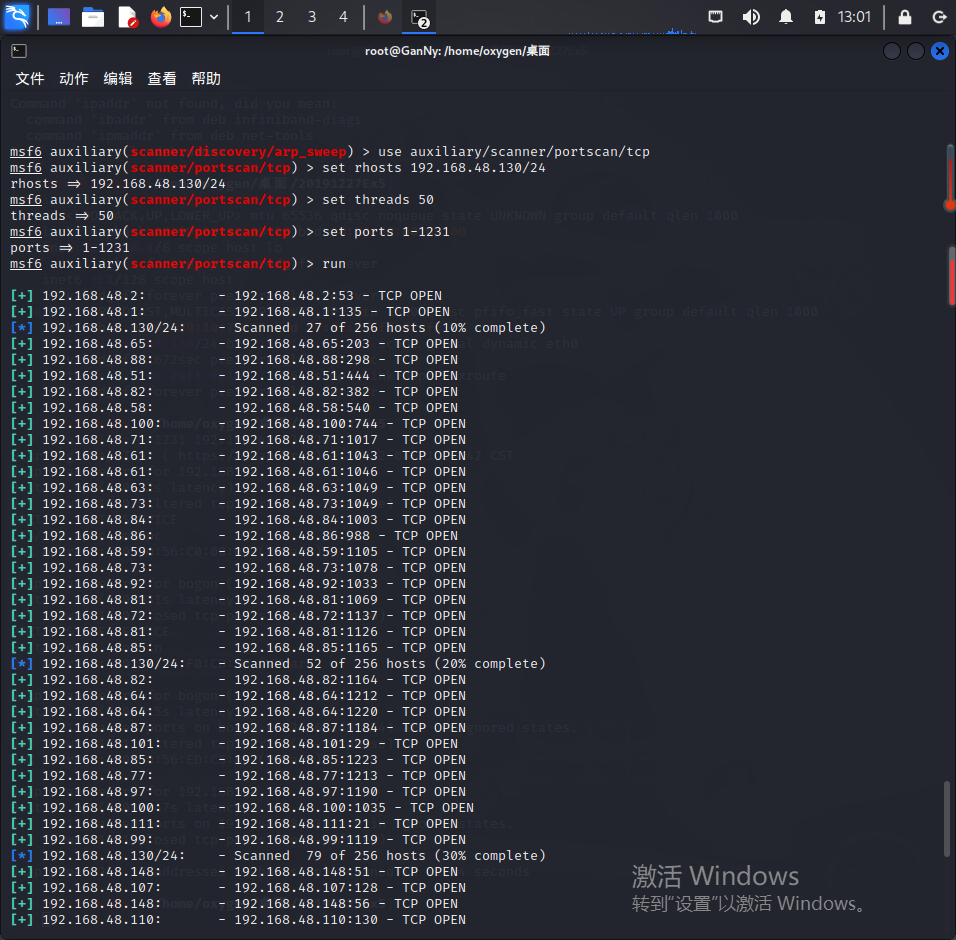

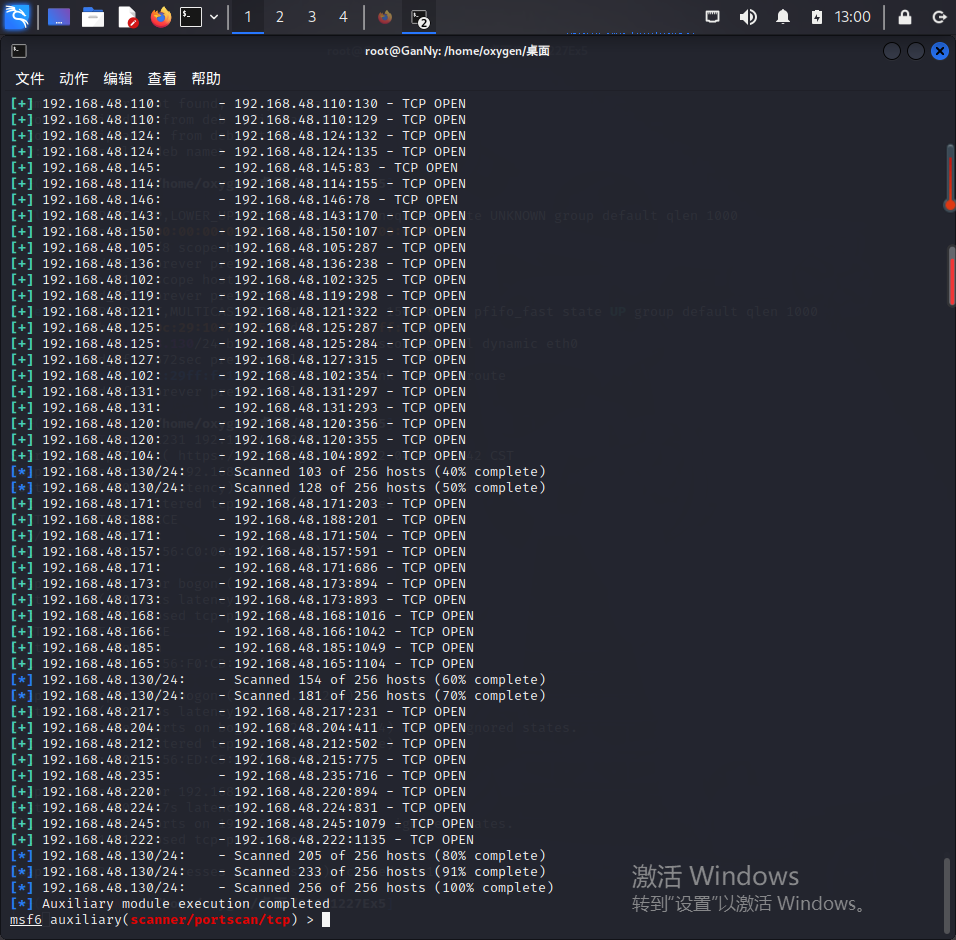

②msf 中的 portscan 模块对TCP端口进行探测(有点慢)

msfconsole

use auxiliary/scanner/portscan/tcp

set RHOSTS 192.168.48.130/24

set THREADS 50

set PORTS 1-1024

run

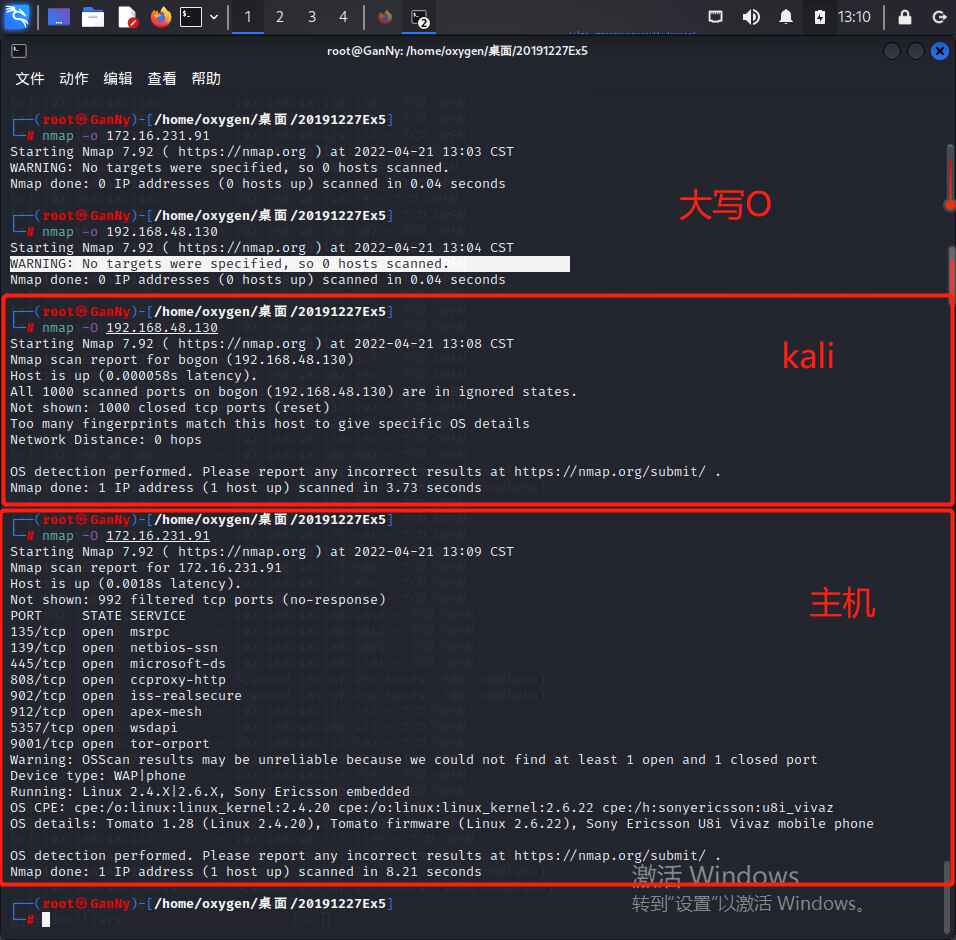

3. OS及服务版本探测

① nmap -O

让Nmap对目标的操作系统进行识别,获取目标机的操作系统和服务版本等信息

nmap -O 172.16.231.91 (O是大写)

有报错,没有打开的端口

这种情况是非常不理想的,应该是远程主机做了针对操作系统检测的防范。如果Nmap不能检测到远程操作系统类型,那么就没有必要使用-osscan_limit检测。

win7可以。

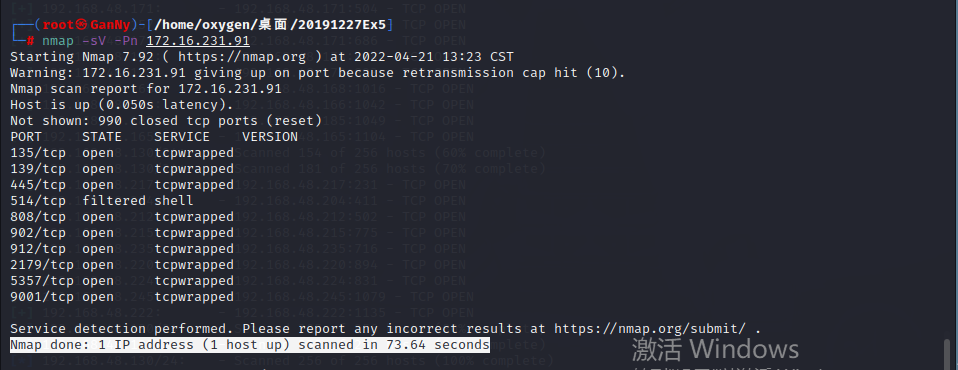

②nmap -sV

查看目标主机的详细服务信息,-Pn是在扫描之前,不发送ICMP echo请求测试目标

nmap -sV -Pn 172.16.231.91

4.具体服务的查点

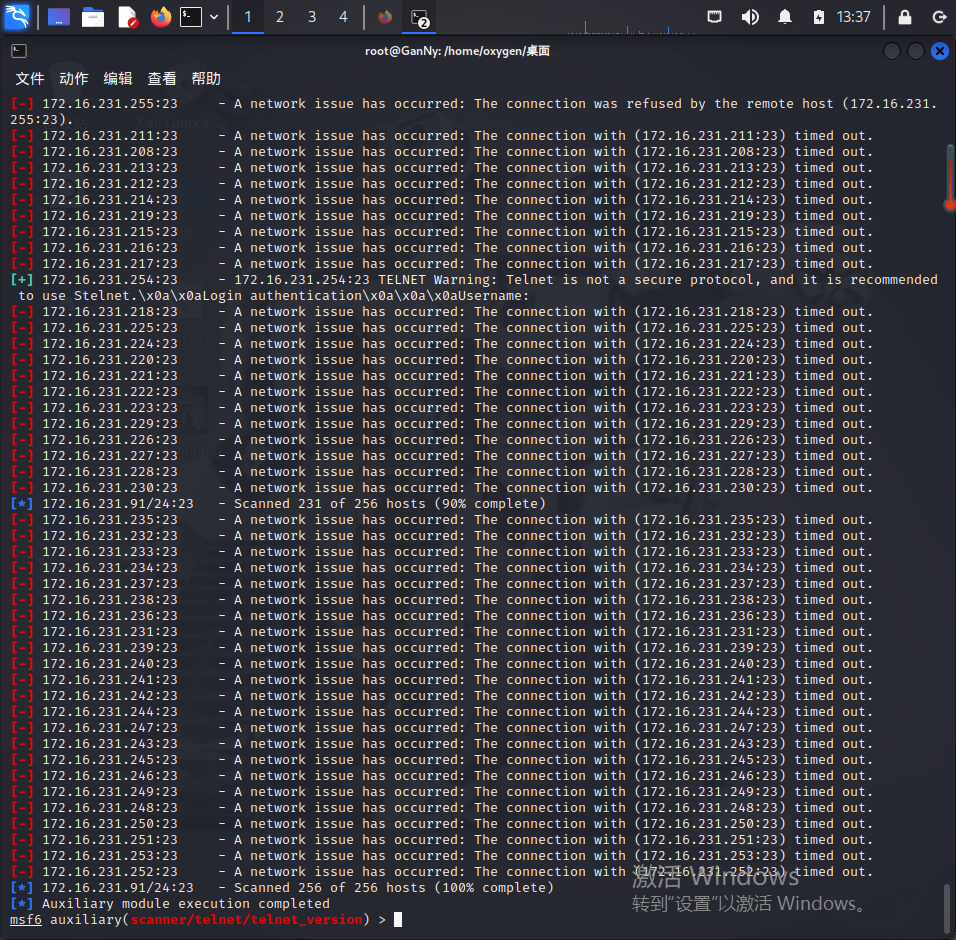

①Telnet服务扫描

telnet命令用于登录远程主机,对远程主机进行管理。

msfconsole

use auxiliary/scanner/telnet/telnet_version

set RHOSTS 172.16.231.91/24

set THREADS 50

run

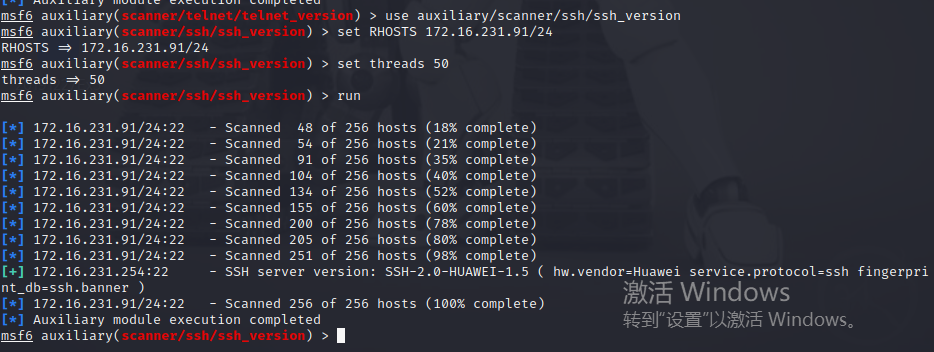

②SSH服务

SSH(“安全外壳”)协议是用于从一个系统安全远程登录到另一个的方法。用户通过客户端 - 服务器架构格式的不安全网络使用安全通道,用于将SSH客户端与SSH服务器连接起来。

msfconsole

use auxiliary/scanner/ssh/ssh_version

set RHOSTS 172.16.231.91/24

set THREADS 50

run

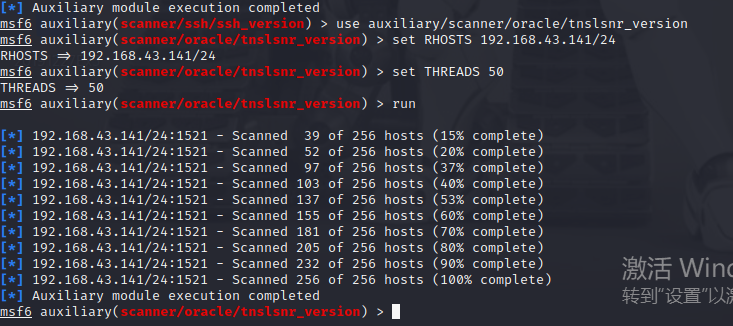

③Oracle数据库服务查点

msfconsole

use auxiliary/scanner/oracle/tnslsnr_version

show options

set RHOSTS 192.168.43.141/24

set THREADS 50

run

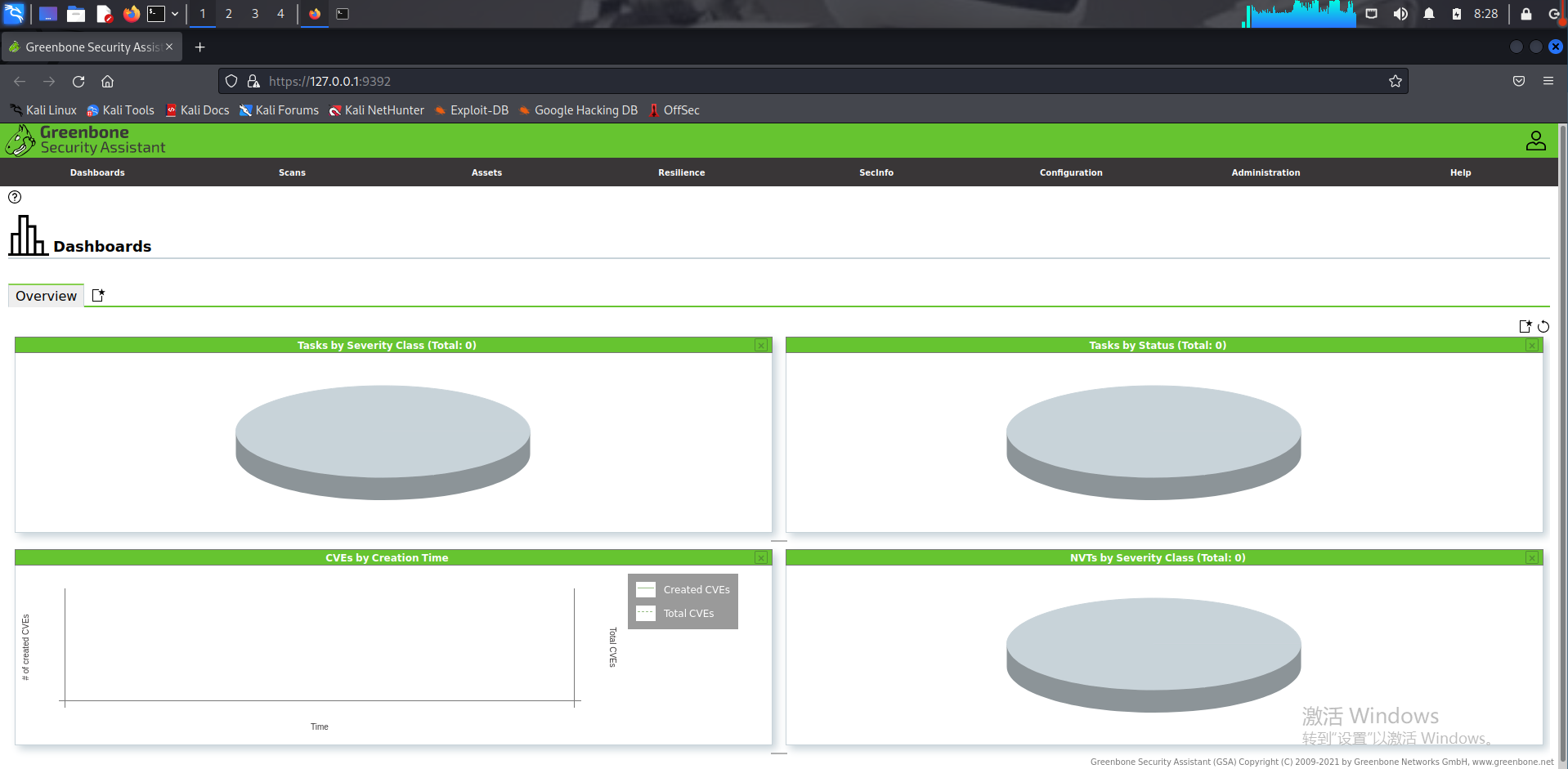

Ⅳ.漏洞扫描

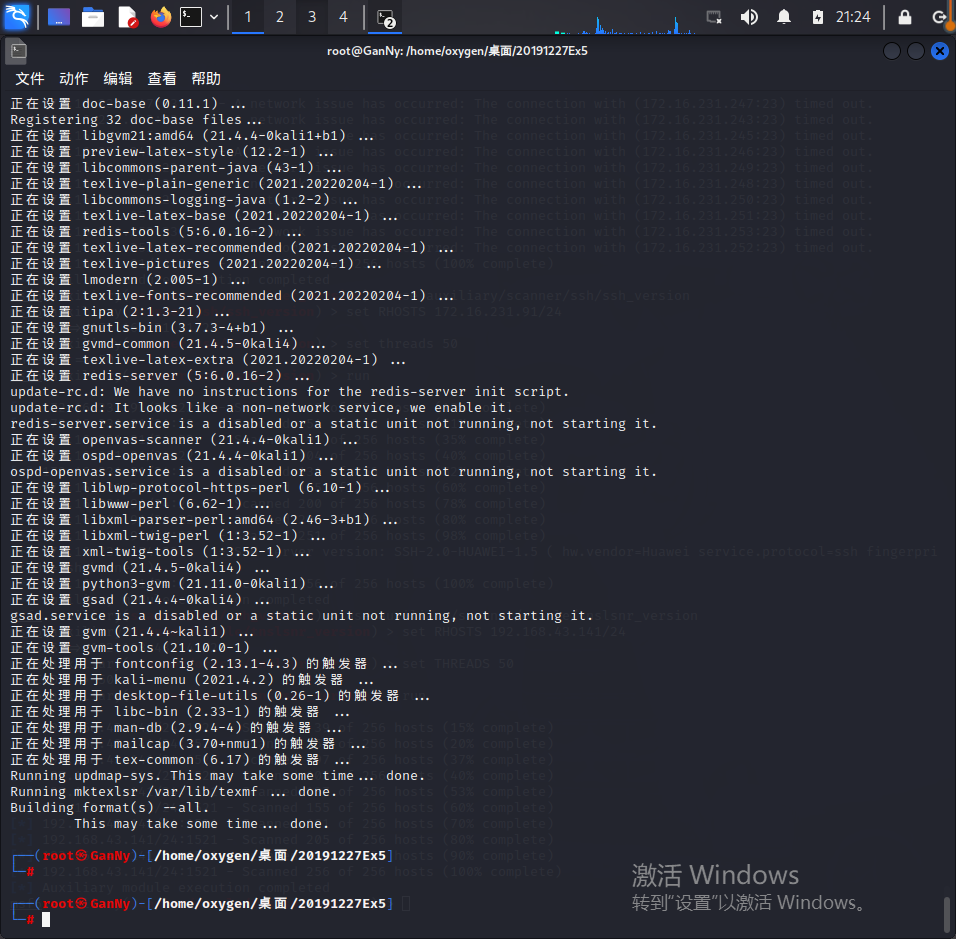

1.openvas安装

①安装

在kali新版本中openvas改名成了gvm,强烈建议重新装一个kali虚拟机,然后换源,更新,再按照如下方法配置

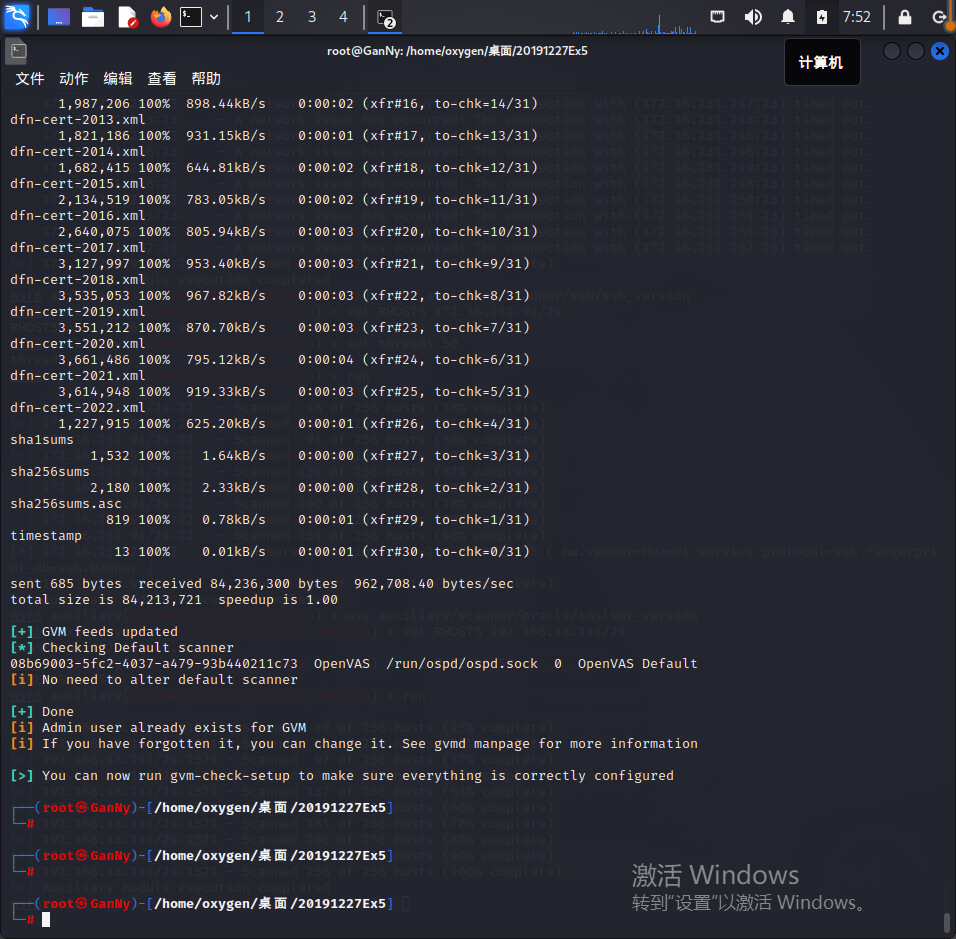

②初始化

这一步需要比较长的时间(1h+)需要有点耐心,切记什么都不要点,尤其是回车,容易下载文件出错,也千万不要换网,换网容易报错,速度就那样慢慢等着就行了,它时常无响应,我就频繁地ctrl+c再重新运行,成功后如下图:

sudo runuser -u _gvm -- gvmd --user=admin --new-password=password #admin填入你想要更改的用户名,最后的password填你要设置的密码

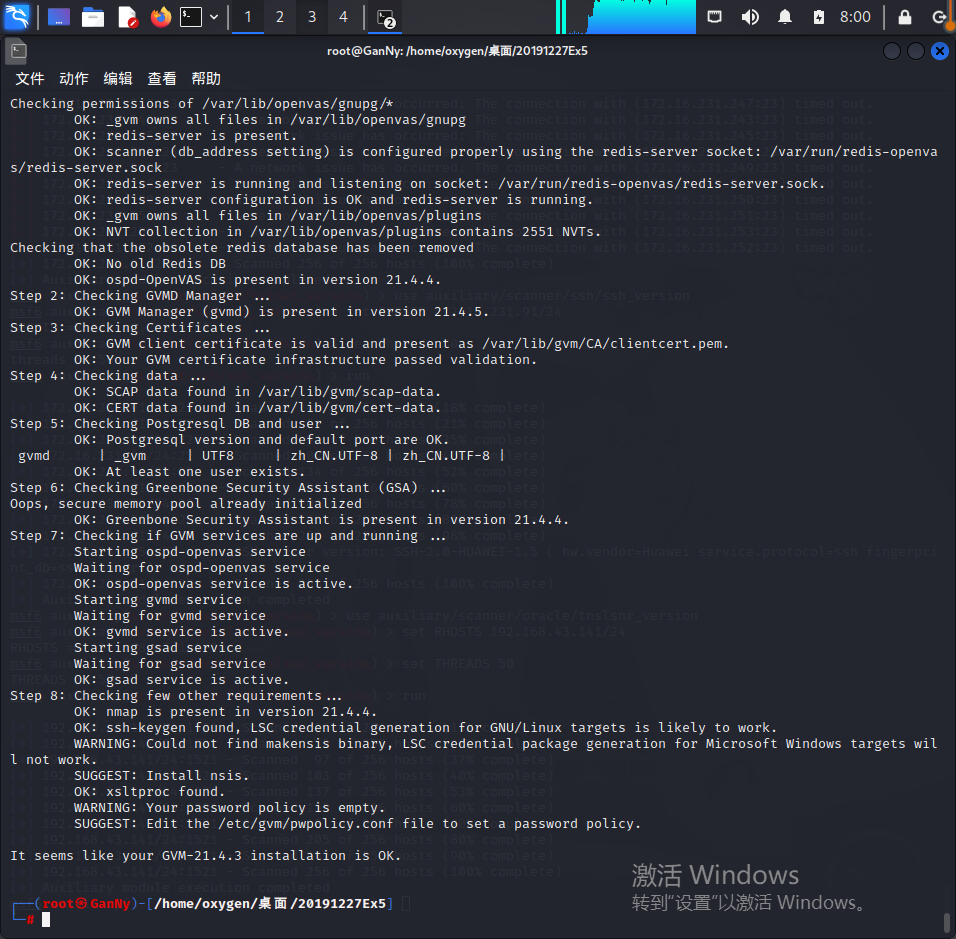

③检查完整性

sudo gvm-check-setup

看到It seems like your GVM-21.4.3 installation is OK.

基本上就安装成功了

sudo gvm-feed-update #第一次安装后,不用升级,但后期使用记得升级特征库

④运行

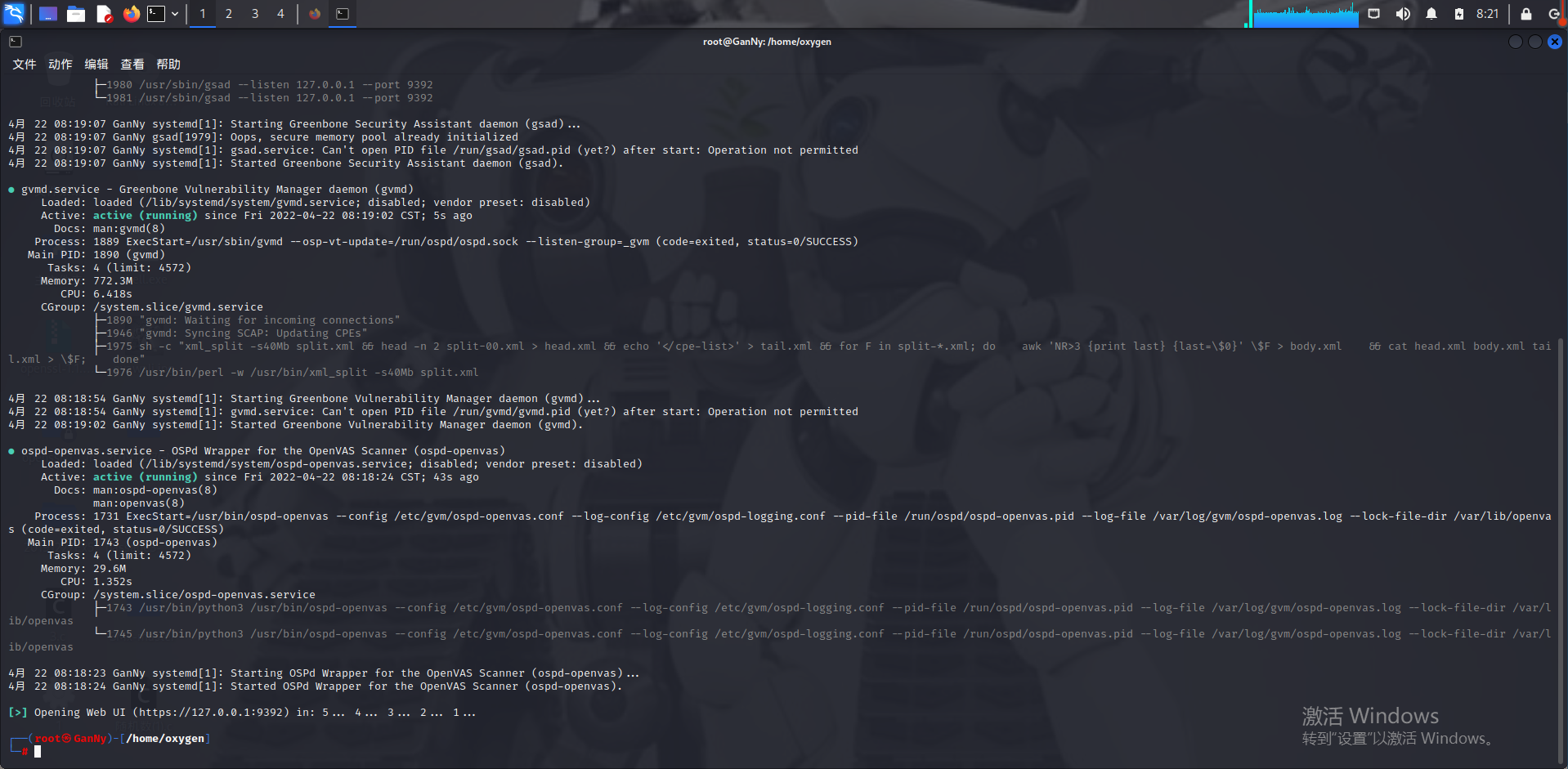

gvm-start

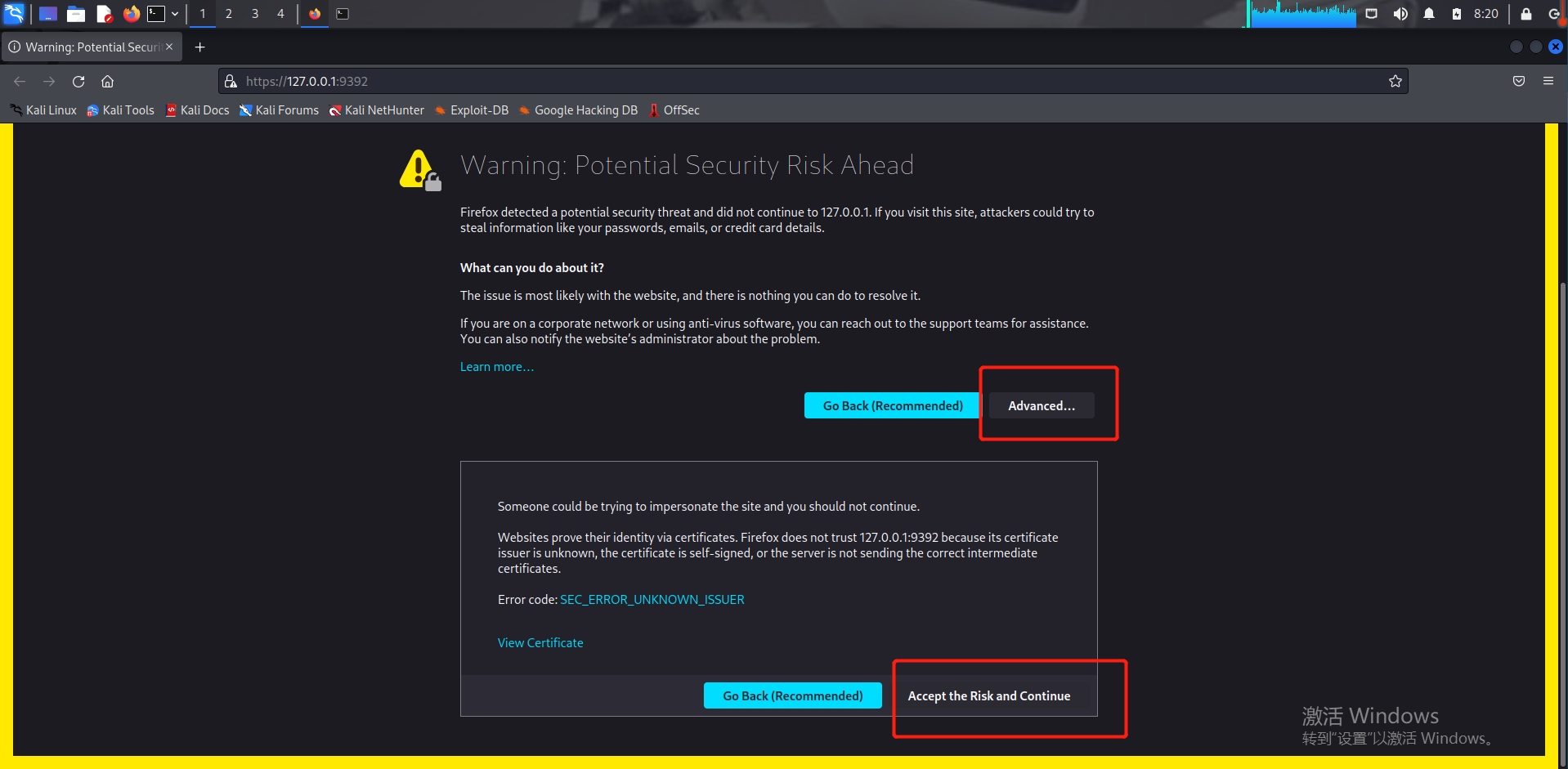

界面如下:

输入用户名密码即可登录,登录后如下:

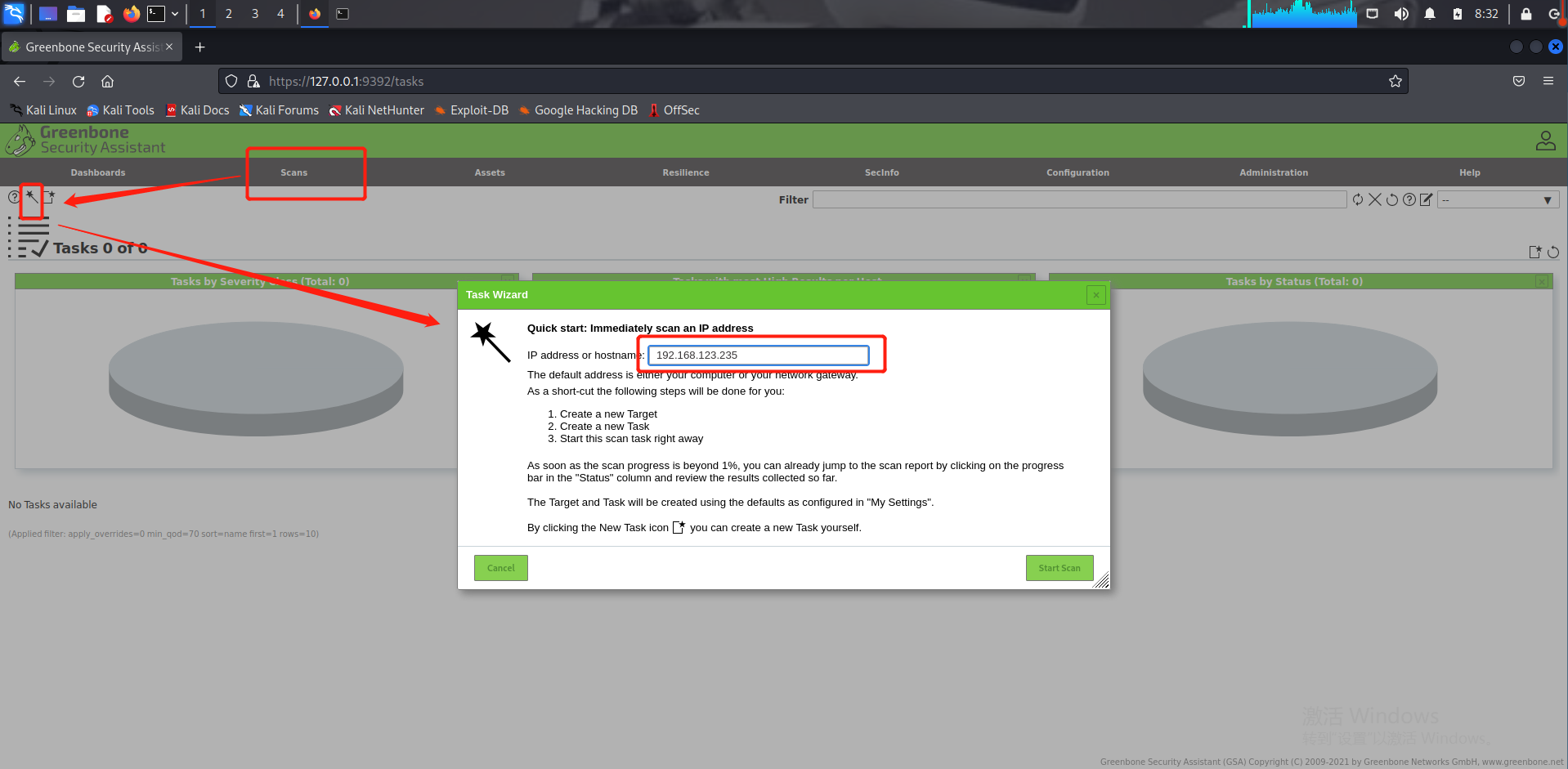

⑤漏洞扫描

点击左上角的第二个图标(像魔法棒一样),选择第一个Task Wizard就行,或者想选下面两个也行无所谓,输入主机的IP地址,点击开始。这个过程需要一点时间

⑥扫描结果

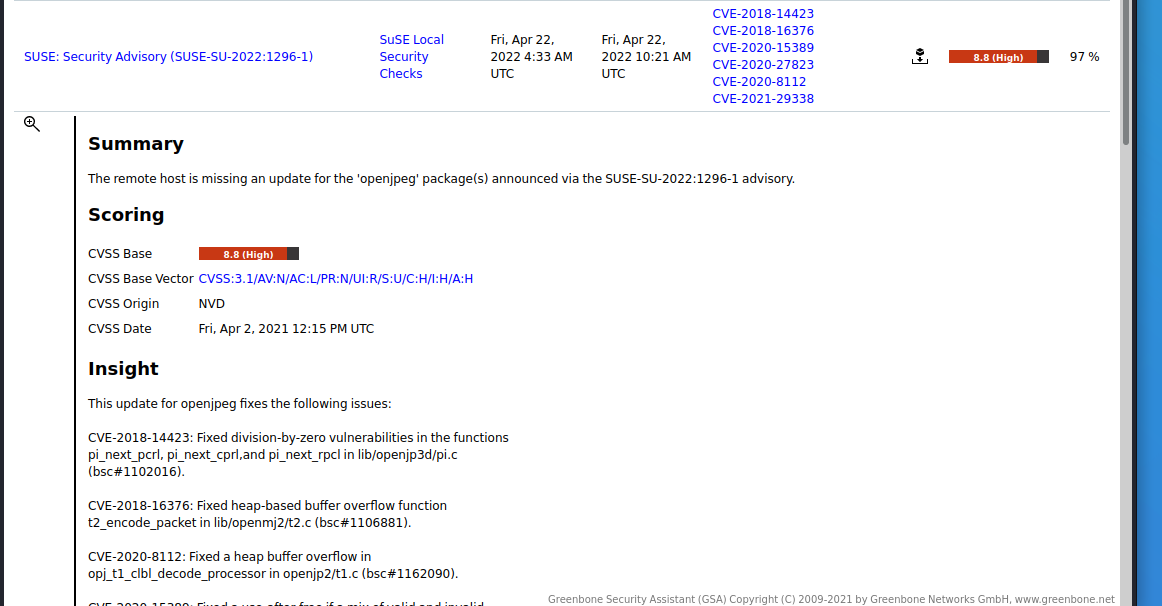

⑦分析扫描结果

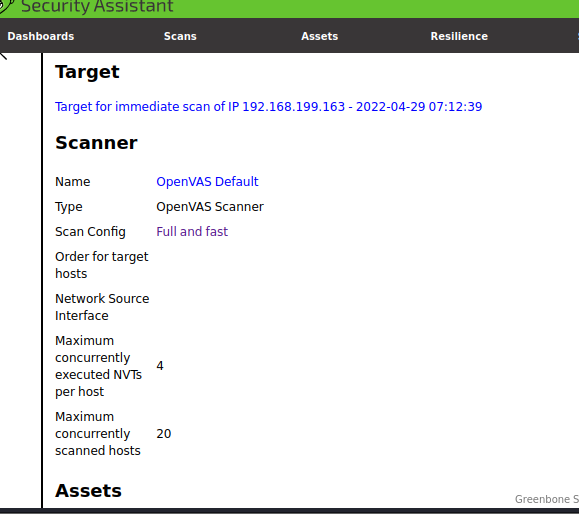

点击扫描结果可以查看更详细的信息,并点击Full and fast

点击windows查看结果,显示的结果标注了漏洞的危险等级。

三、问题回答

-

1.哪些组织负责DNS,IP的管理。

答:全球根服务器均由美国政府授权的ICANN统一管理,负责DNS和IP地址管理。全球根域名服务器绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器(备份)

全球共有5个地区性注册机构:ARIN(北美地区),RIPE(欧洲地区),APNIC(亚太地区),LACNIC(拉丁美洲美洲),AfriNIC(非洲地区) -

2.什么是3R信息。

答:注册人(Registrant) →注册商(Registrar) →官方注册局(Registry) -

3.评价下扫描结果的准确性。

答:扫描结果基本准确,不过有些端口还是扫不出来

实验感悟

经过本次实验我对信息搜集与漏洞扫描有了更深的理解,可以在日常生活和学习中应用搜索技巧,可以在windows和kali中应用方法扫描主机,虽然使用了同学的gvm环境,但还是在虚拟机网络方面出了几个错,试错的时候还是很痛苦的,来回配置环境确实太折磨了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号