[ACTF2020 新生赛]BackupFile和[护网杯 2018]easy_tornado和[极客大挑战 2019]BuyFlag

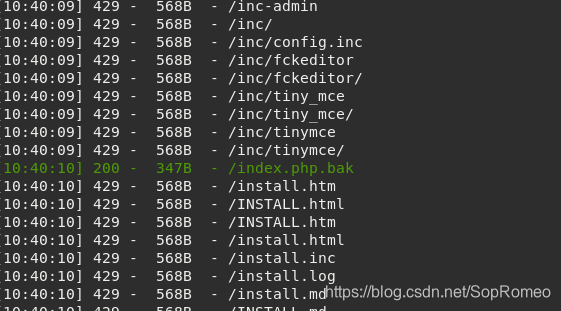

首先观察这个题目,这个题目写的是BackupFile,提示我们有备份文件,所以可以用dirsearch来找(这个是别人找的,我的dirsearch不知道少了什么总是报错┭┮﹏┭┮,如果有别的方法希望学姐可以教一下QWQ。)

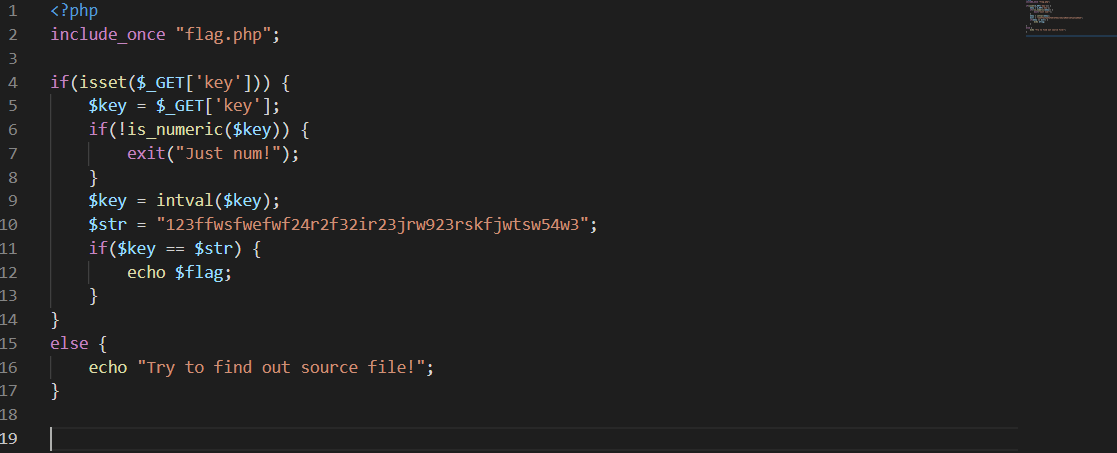

于是直接在url后面输入index.php.bak,然后跳出来一个下载,下载完以后直接把.bak得到一个index.php的文件然后直接打开得到如图所示的代码。

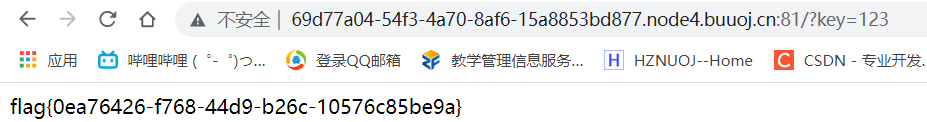

观察代码,发现有两个判断,一个是判断变量key是否是一个数字,如果不是就会输出just num!并且退出。且下面if里面有个判断,只要$key == $str (这是一个弱判断,只要这个字符串和key的值相同即可)

则在url里面输入?key=123即可得到答案

总结:

1、常见的备份的尾巴有

.zip

.rar

.7z

.bak

.tar

.gz

.swp

.txt

.html

2、 == 只需要值相同即可,而 === 需要数据类型和值都相同才行。

[护网杯 2018]easy_tornado

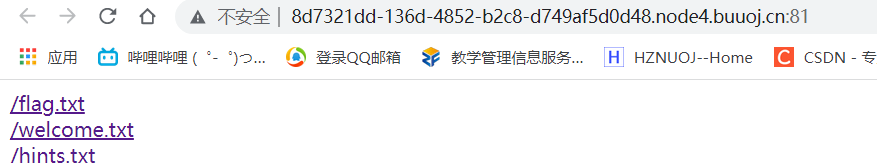

首先看题目说明题目与tornado相关。

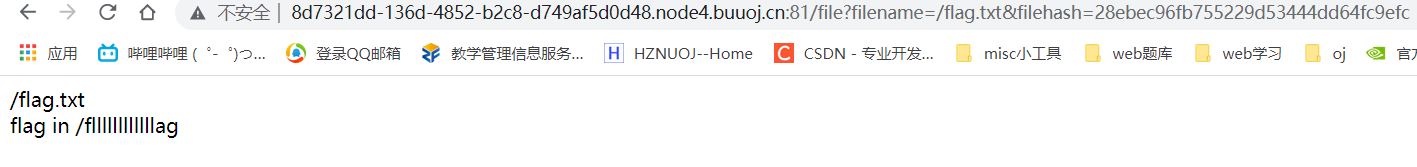

首先点开/flag.txt

得到如下说flag在 /fllllllllllllag 里面

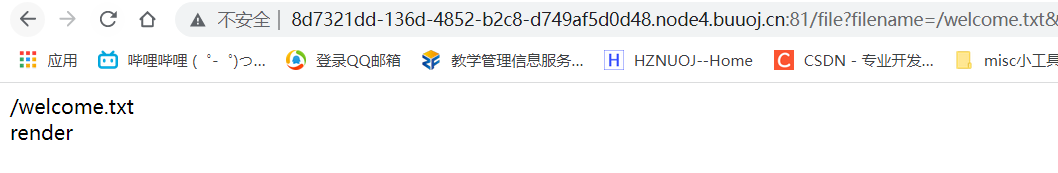

然后在打开/welcome.txt

我不清楚是什么意思,百度了一下说是提示我模板注入。

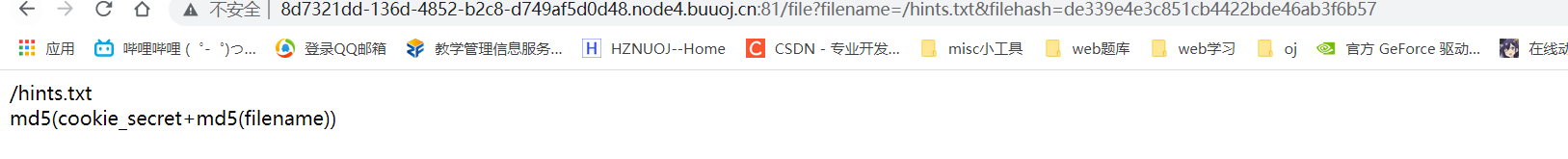

然后在打开/hints.txt

结合url里面的file?filename=/hints.txt&filehash=de339e4e3c851cb4422bde46ab3f6b57提醒我得到flag的方式就是file?filename=/fllllllllllllag&filehash=md5(cookie_secret+md5(/fllllllllllllag))

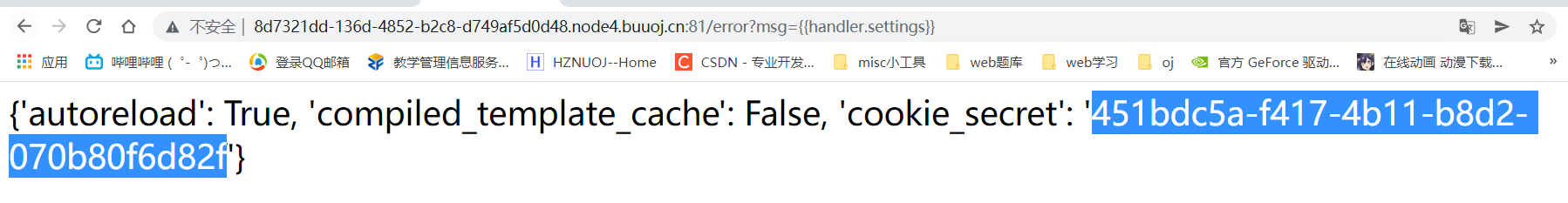

所以接下来的目标就是找cookie_secret

然后尝试使得那个url里面的filename和后面的filehash不一样看看会出现什么。

然后发现报错了,然后根据第二个welcome.txt里面的提示的模板注入.

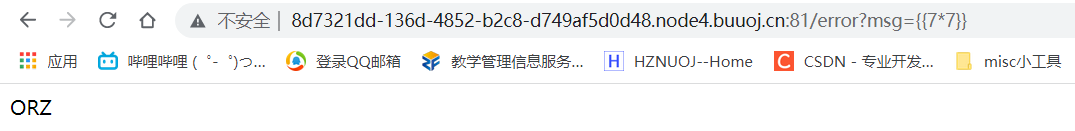

ORZ百度以后发现是网络用语Orz(捂脸哭) 说明这样注入肯定是被屏蔽的。

我尝试多次查题目名称中的那个tornado,一直没有得到我想要的东西。所以借鉴了下别人的。

知识:

‘在Tornado的前端页面模板中,Tornado提供了一些对象别名来快速访问对象, handler.settings指向RequestHandler.application.settings ‘

cookie_secret在RequestHandler.application.settings里面。

所以我注入如下:

得到了cookie_secret

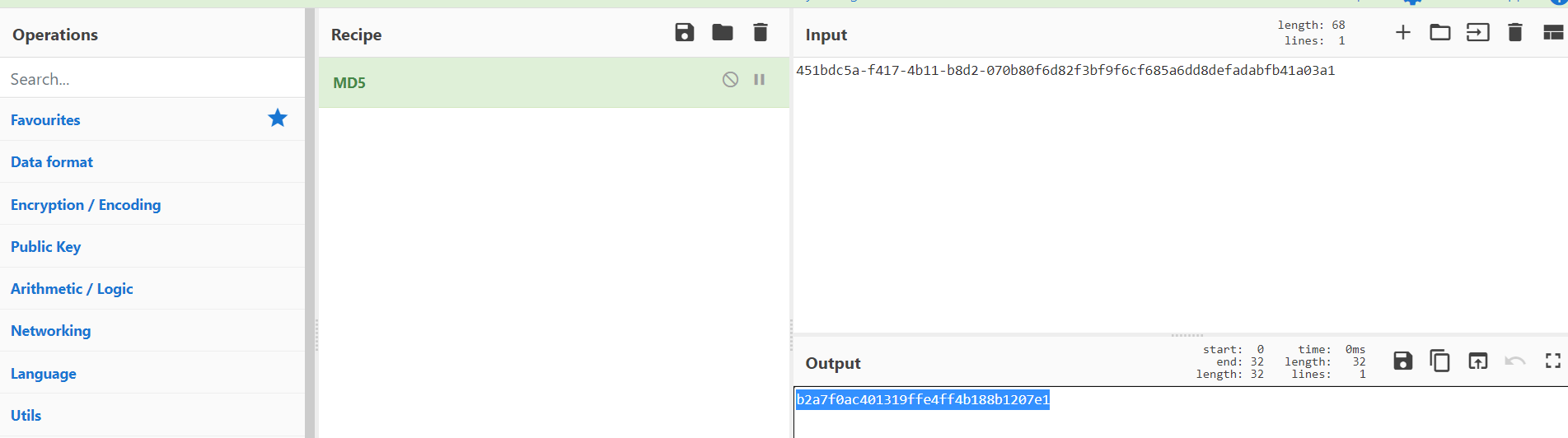

然后在相关小工具弄得到了题目要的md5(cookie_secret+md5(/fllllllllag))

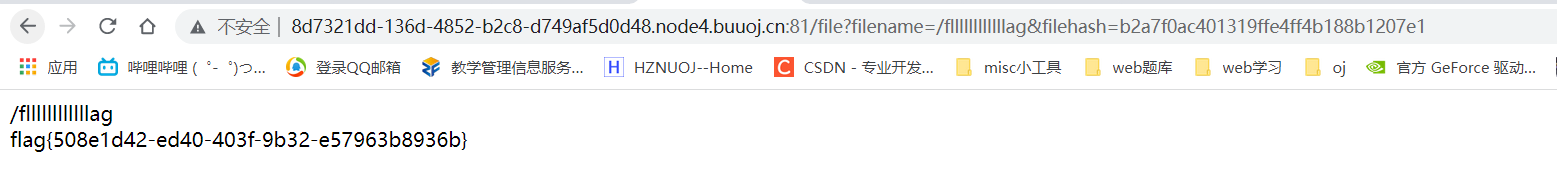

然后改url为file?filename=/fllllllllllllag&filehash=b2a7f0ac401319ffe4ff4b188b1207e1得到答案

[极客大挑战 2019]BuyFlag

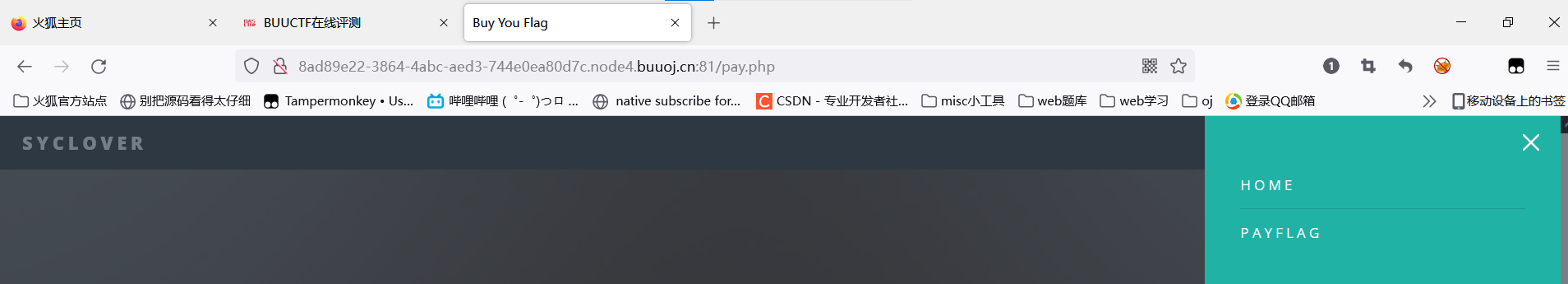

首先打开靶机,然后直接在页面找,没什么发现,然后在右边发现了个菜单,于是打开有一个payflag。

点开

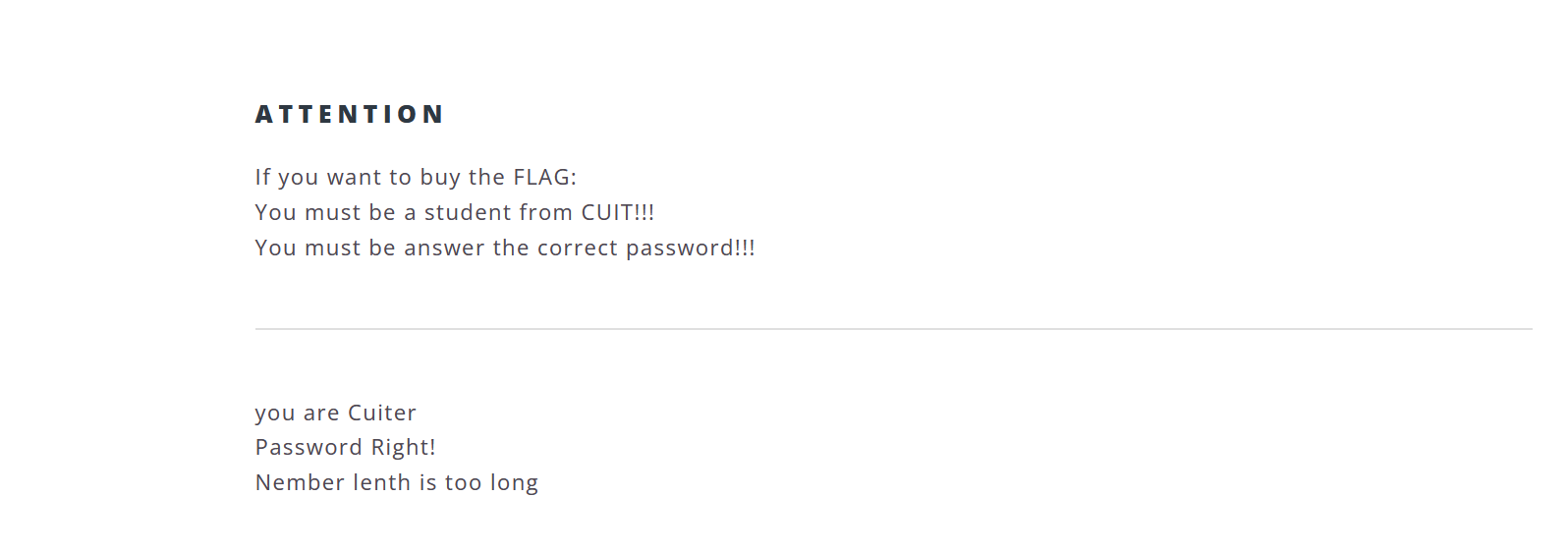

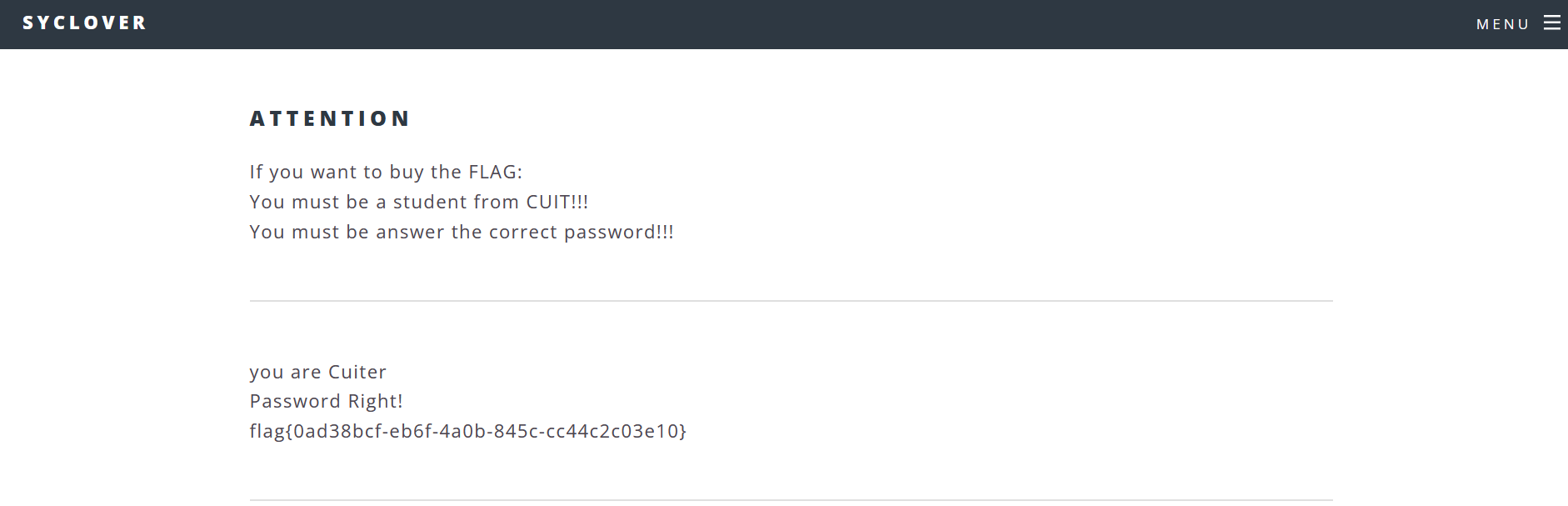

提示我们如果想要得到flag必须要满足三个条件,足够的money,还有必须是cuit(成电)的学生,还有必须要正确的密码。

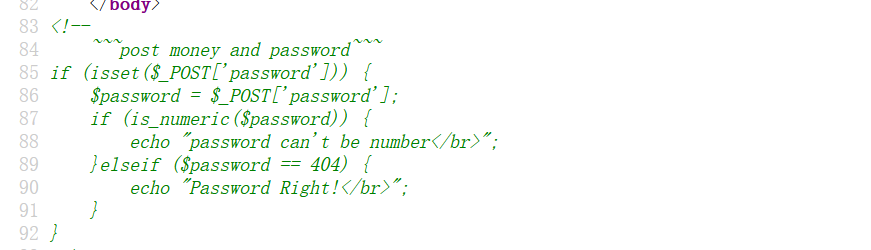

然后查看一下网页源代码

给了一串代码,这个代码使得密码正确很明显就是利用弱判断来过就是password等于404加上任意的字符

并且提示post money和password,然后还有前面要求我们是cuit的学生。

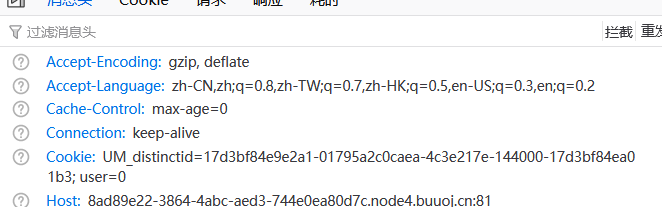

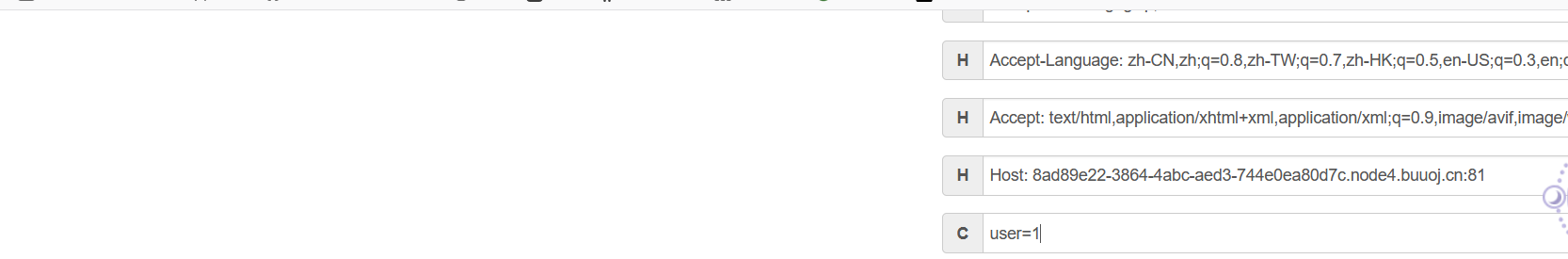

我查看了一下请求头和响应头

发现cookie里面多了个user=0

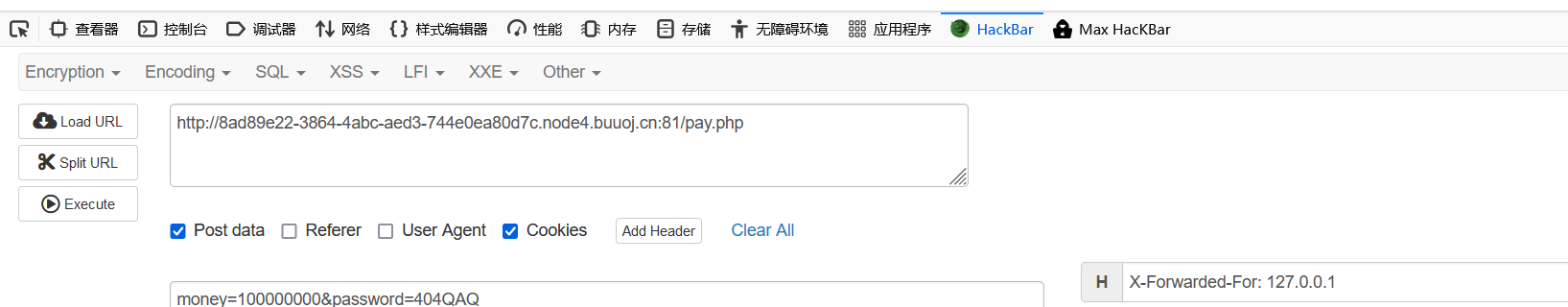

于是我尝试以下操作:post money 和 password同时,改一下cookie

然后得到结果

很明显限制了字符长度,所以我直接采用科学计数法,

总结:

身份之类的可以看看cookie。

浙公网安备 33010602011771号

浙公网安备 33010602011771号