DVWA - XSS(DOM)

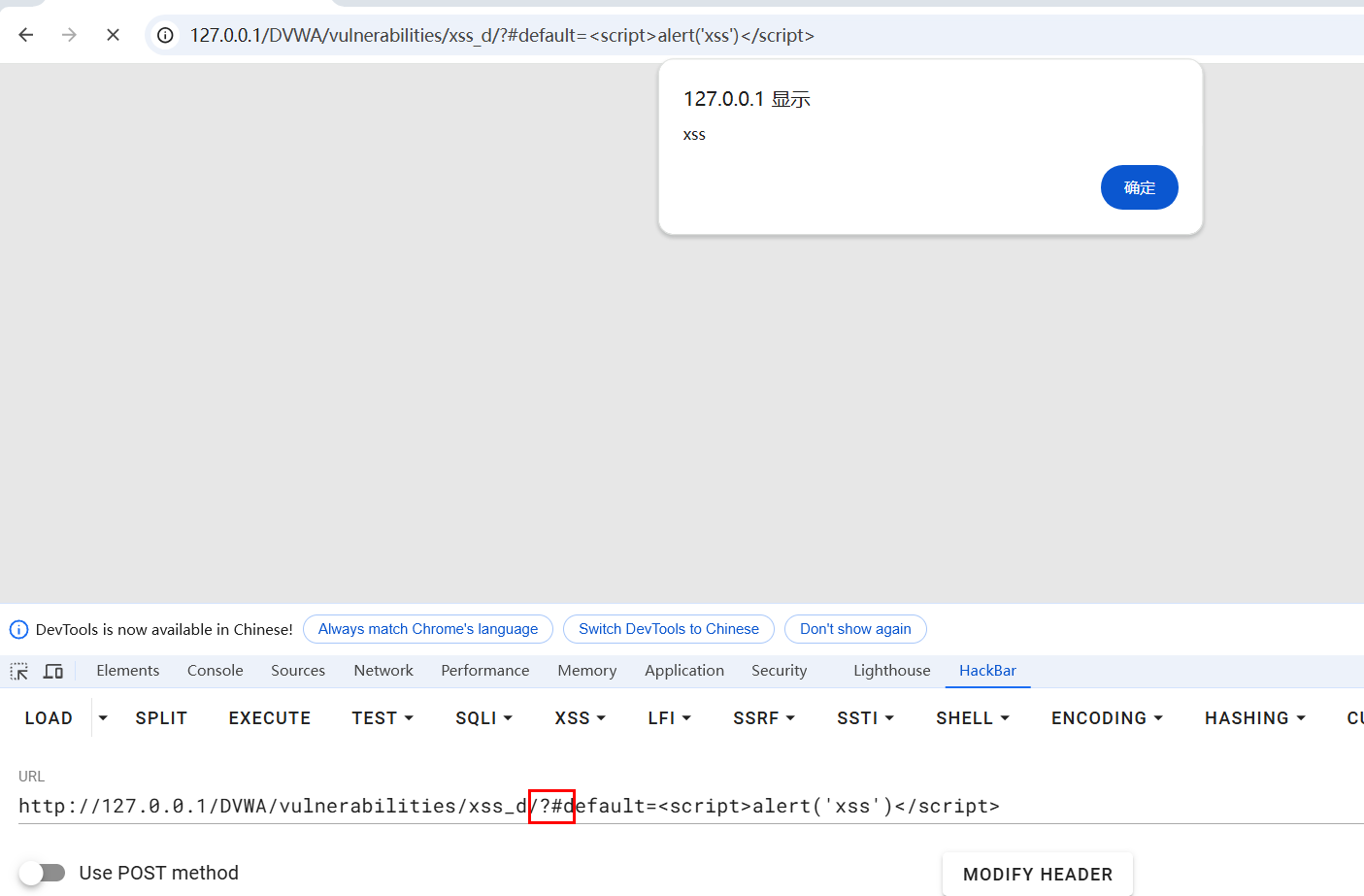

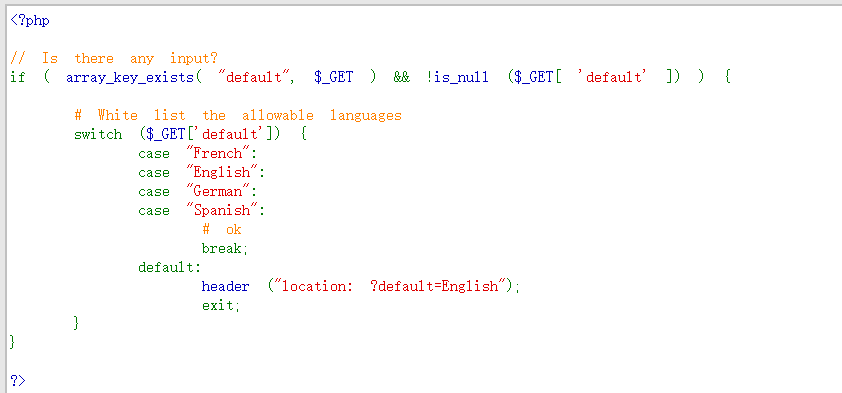

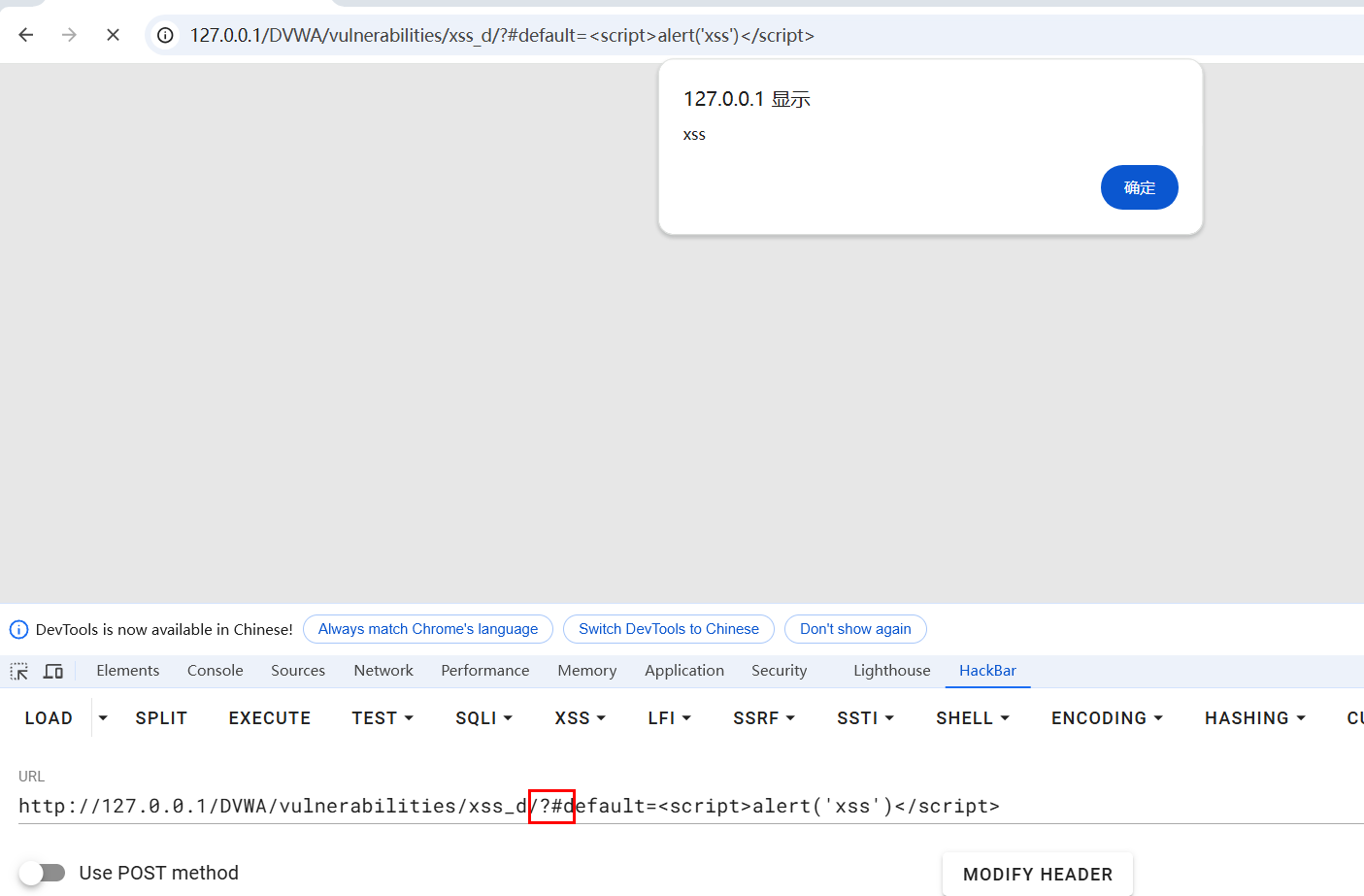

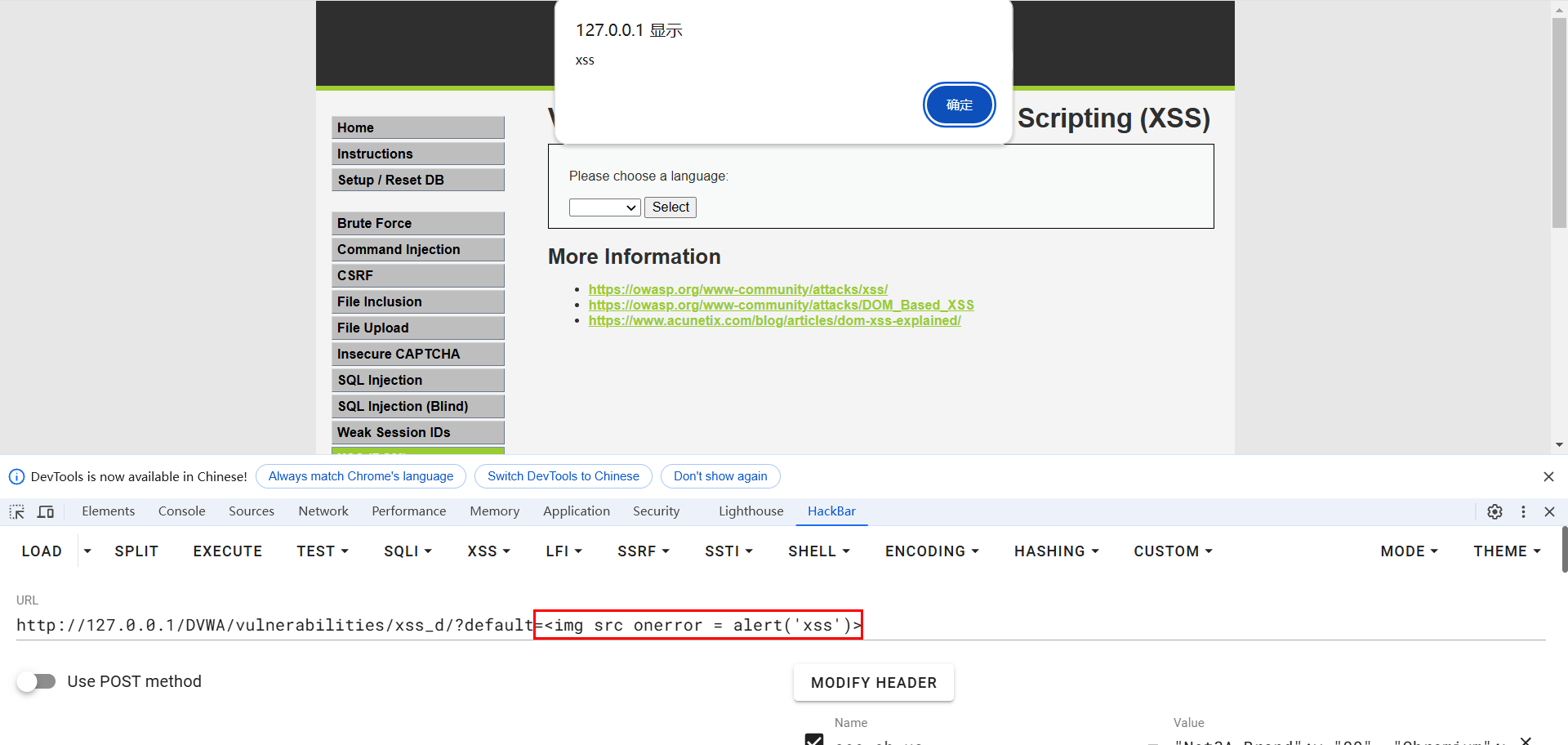

Low

代码无任何保护措施,将get请求参数替换为xss 脚本即可成功攻击

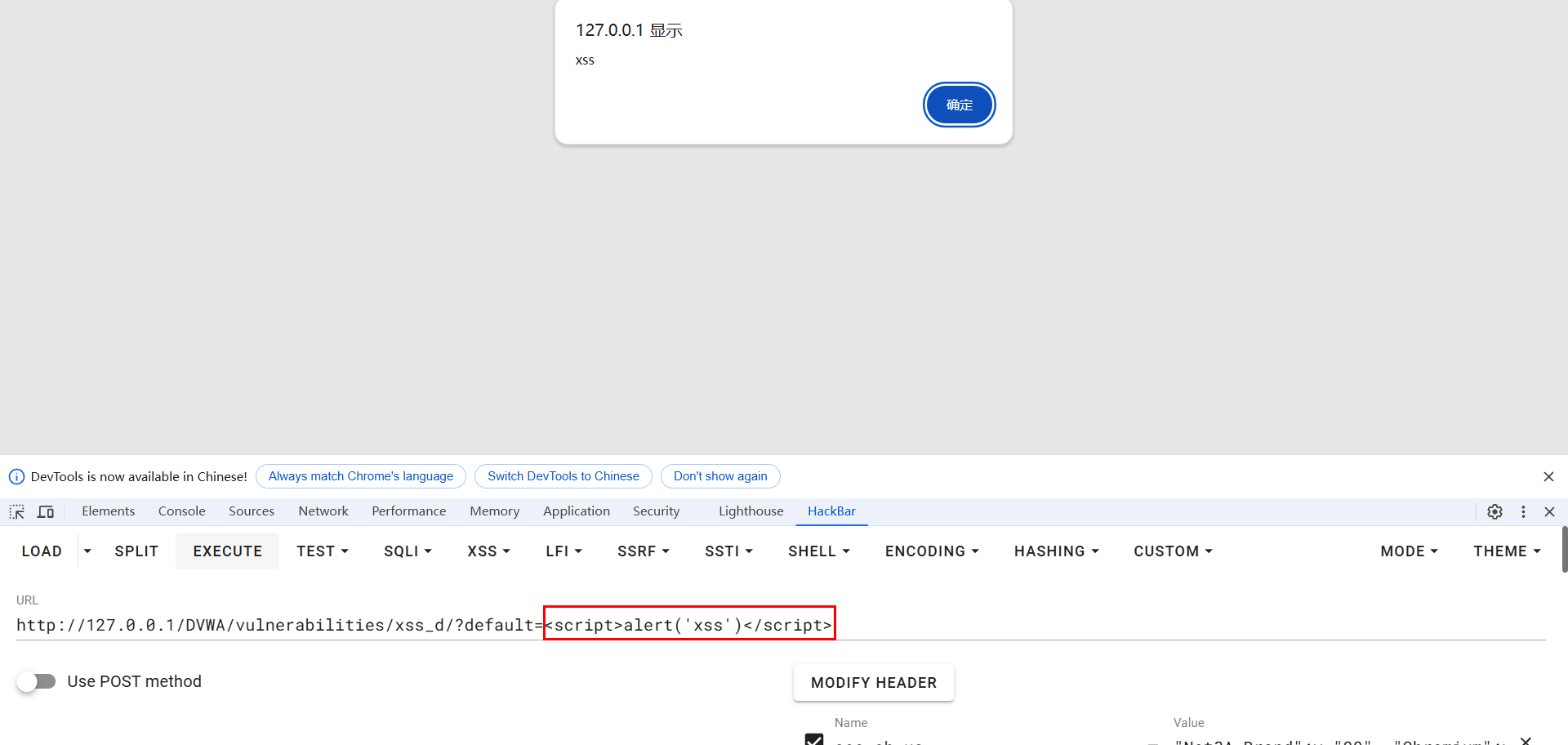

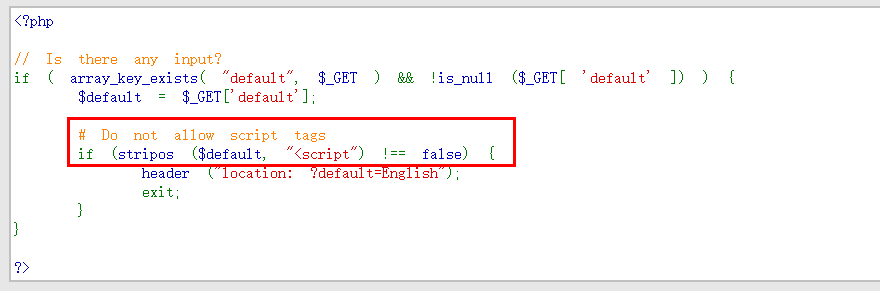

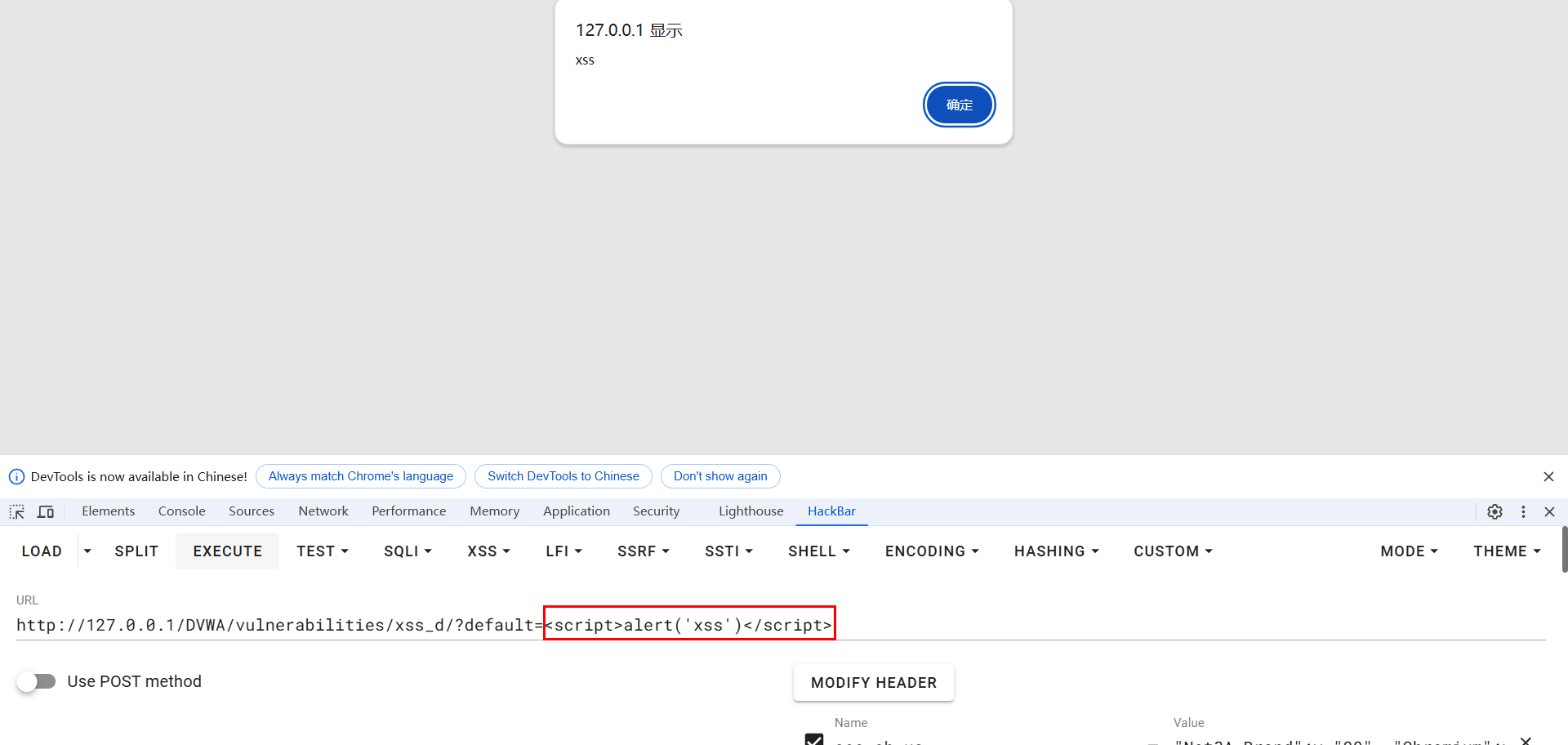

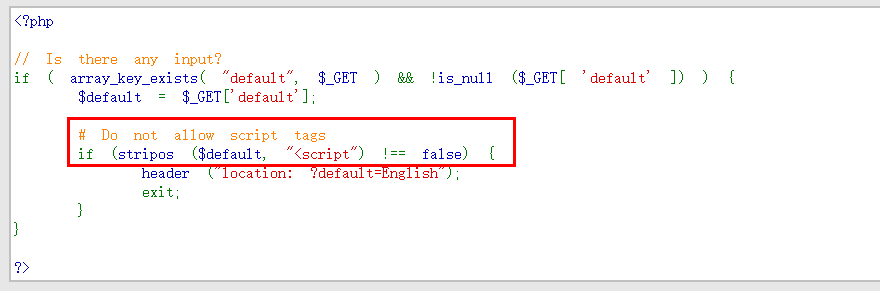

Medium

代码仅判断了存在 <script> 字符串的场景,更换新的不带<script>脚本即可

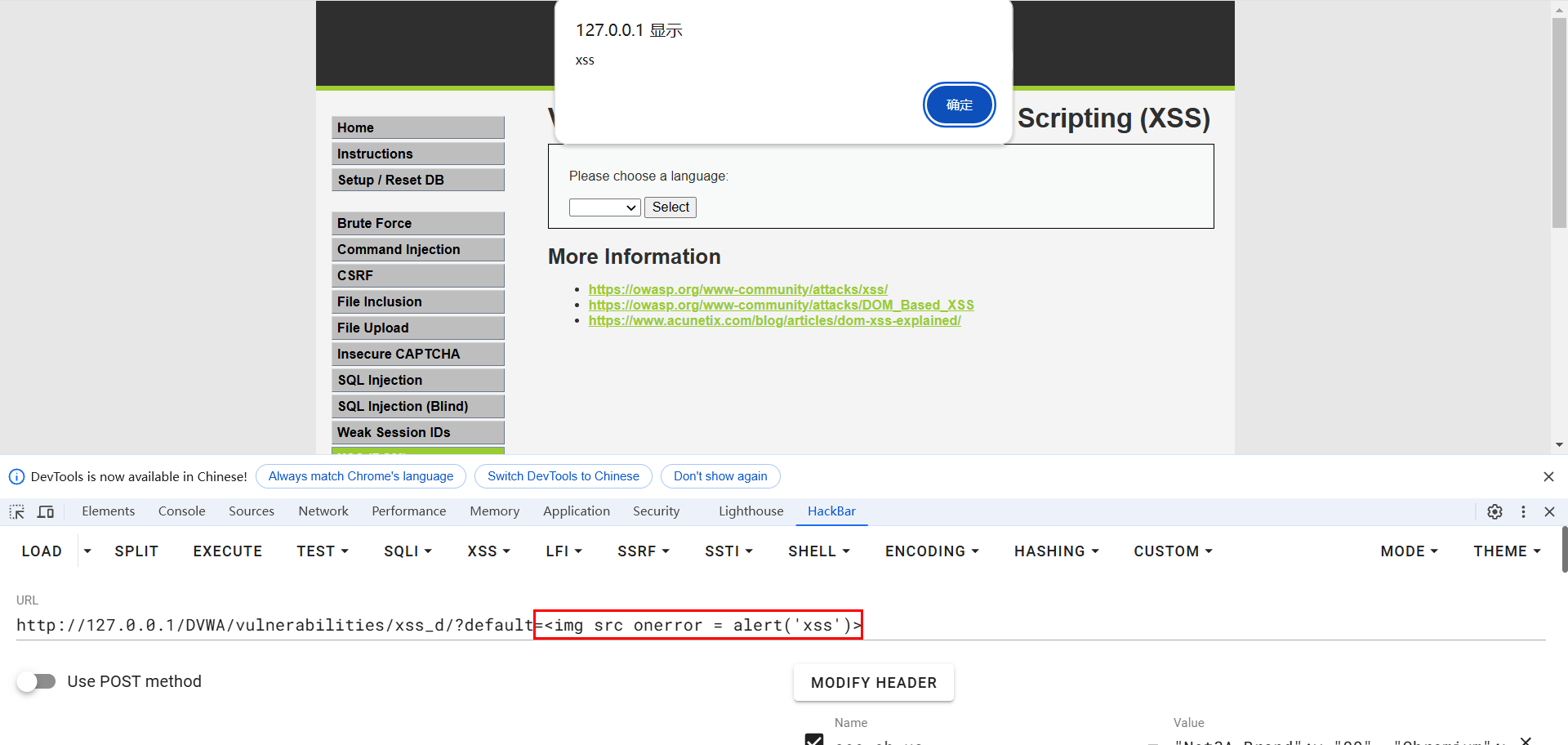

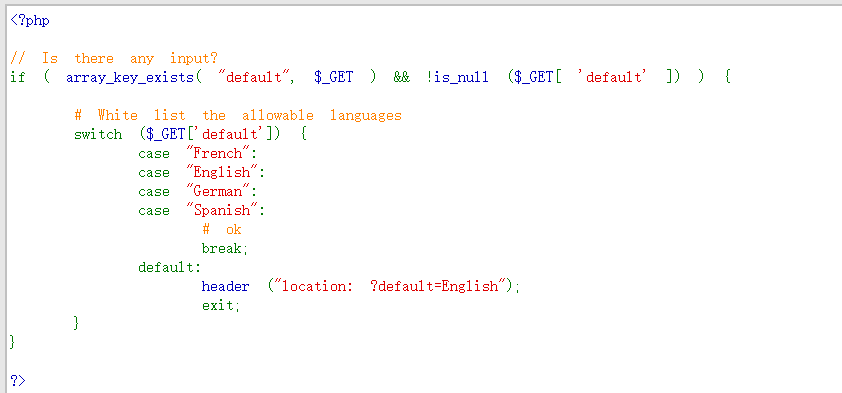

High

代码使用了白名单方式进行了处理,不在白名单的场景全都做默认处理

在URL中# 后的内容不会被发送到服务器,但可以在前端通过 JavaScript 来获取 # 后面的参数值

代码无任何保护措施,将get请求参数替换为xss 脚本即可成功攻击

代码仅判断了存在 <script> 字符串的场景,更换新的不带<script>脚本即可

代码使用了白名单方式进行了处理,不在白名单的场景全都做默认处理

在URL中# 后的内容不会被发送到服务器,但可以在前端通过 JavaScript 来获取 # 后面的参数值