进程强杀初探

我们知道在windows操作系统里面有ring0跟ring3的概念(ring1、ring2在windows中并未使用),因为ring0的特权级别是比ring3高的,那么我们肯定不能在ring3调用windows提供的api杀死ring0特权级别的进程,那么这时候我们就需要使用的ring0的函数来强行结束一些处于ring0级别的进程。

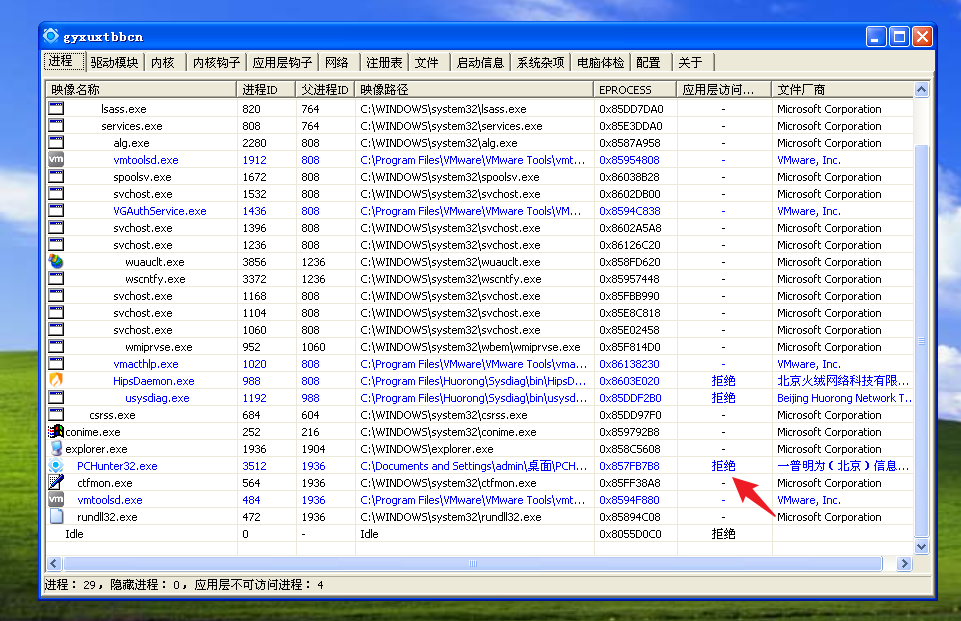

我们首先打开PCHunter32.exe看一下,应用层是不能够访问的,我们知道可以在cmd里面使用taskkill命令来结束进程,但这种方式对ring0特权级别的程序并不适用。

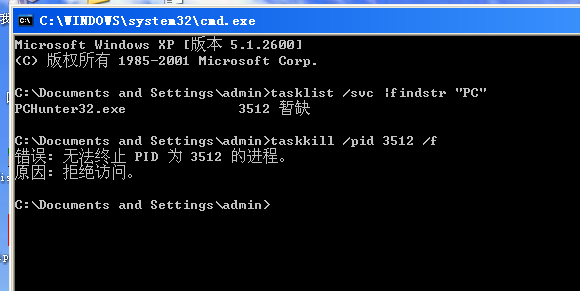

看一下PCHunter32.exe的PID,尝试使用taskkill命令关闭发现拒绝访问

用任务管理器也是同样拒绝访问

ZwTerminateProcess

ZwTerminateProcess例程终止一个进程及其所有线程,它是一个ring0函数,结构及参数如下

NTSYSAPI NTSTATUS ZwTerminateProcess(

[in, optional] HANDLE ProcessHandle,

[in] NTSTATUS ExitStatus

);

在这个函数里面只需要传入进程句柄和NTSTATUS值就可以杀死一个进程,但是这里又有一个问题,如果我们想利用这个函数去kill掉一个杀软,那么杀软就直接让我们宰割吗,当然不会。

我们能知道这个内核的函数,那么杀软肯定也知道,所以在ring0层面下,杀软将这个内核函数hook掉,如果发现有调用这个函数kill掉自己的企图,还是会拒绝。

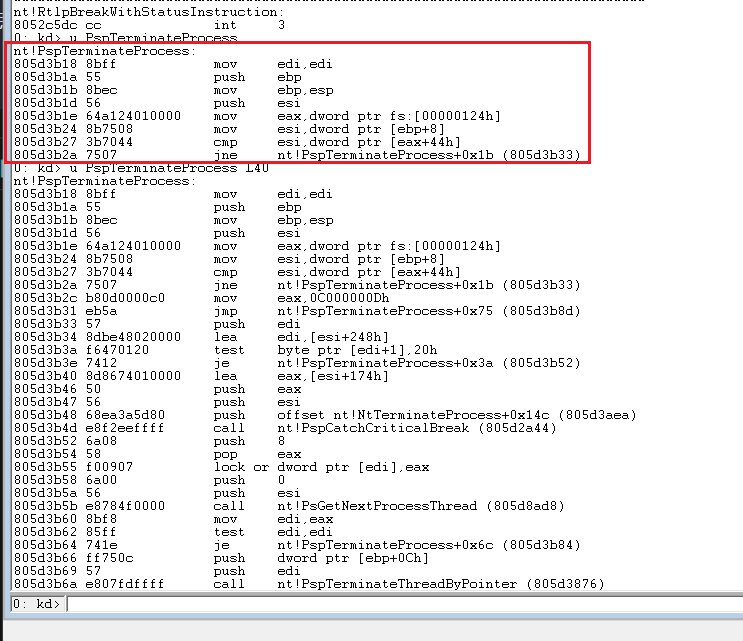

PspTerminateProcess

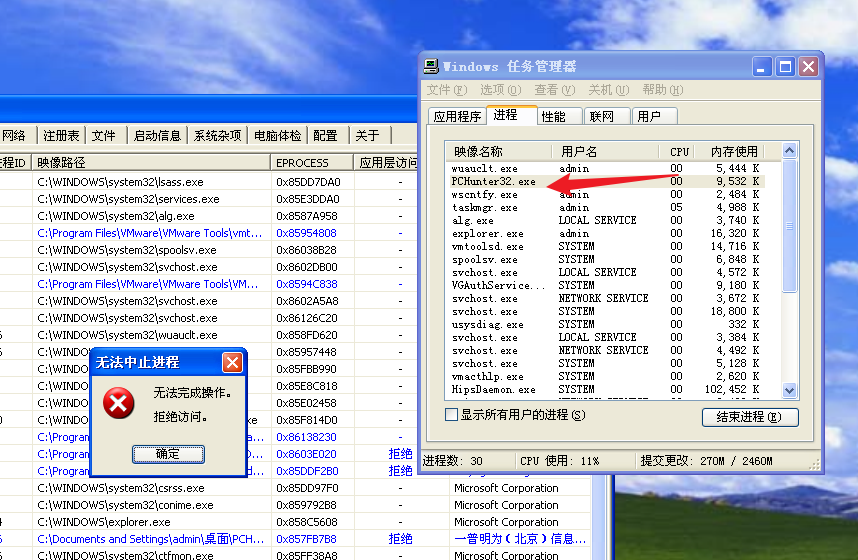

这个函数就有意思了,在msdn里面居然没有找到这个函数,那么是不是我们搞错了呢?

遇事不决找Windbg老师看一下有没有这个结构就知道了,当然是有这个函数的,那为什么在msdn里面找不到呢?

WDK说明文档中只包含了内核模块导出的函数,对于未导出的函数,则不能直接使用。

如果要使用未导出的函数,则有两种方法来使用:

暴力搜索,提取该函数的特征码,全盘搜索。

如果有已文档化的函数调用了PspTerminateProcess,那我们就可以通过指针加偏移的方式获取到他的地址,同样可以调用。

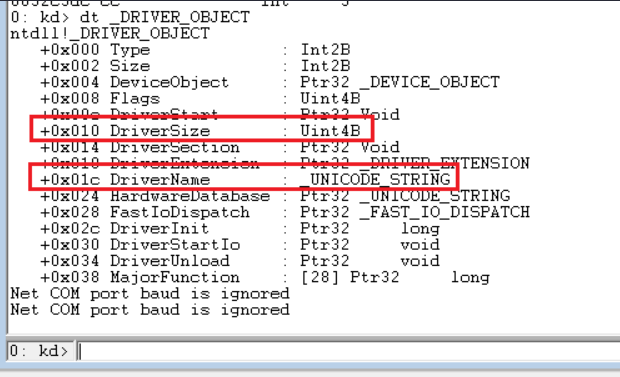

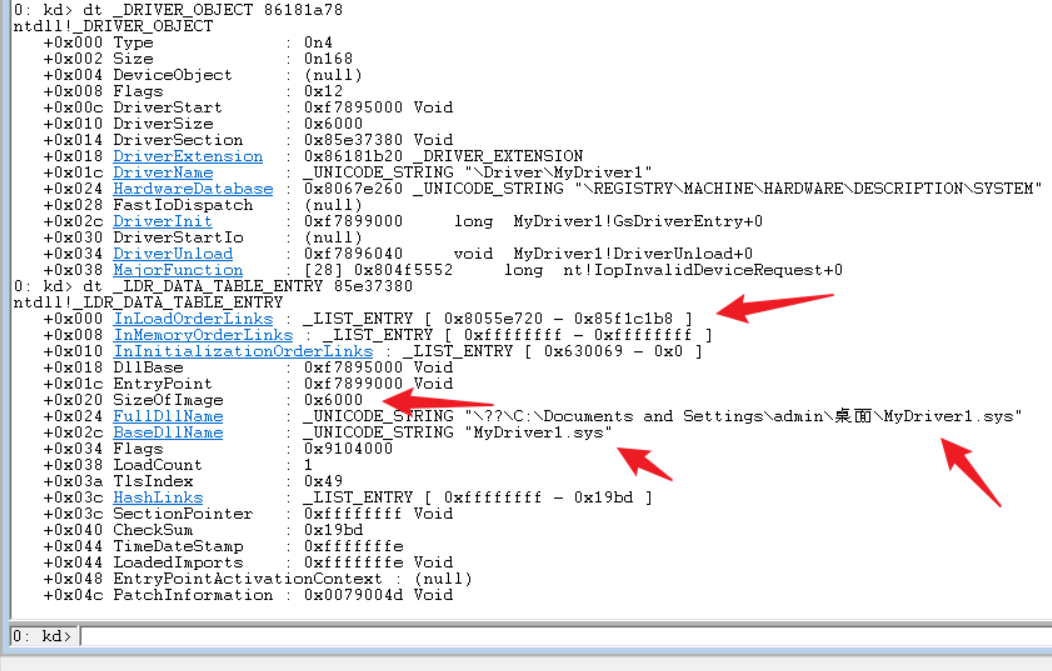

那么我们要想全盘搜索,肯定要先找到内核模块,每个内核模块都有一个对应的结构体,来描述这个模块在内核中的:位置、大小、名称等等。DriverEntry 的第一个参数就是这个结构体。

主要关注DriverSize和DriverName这两个参数,DriverSize主要是表示驱动的大小,DriverName为驱动的名称

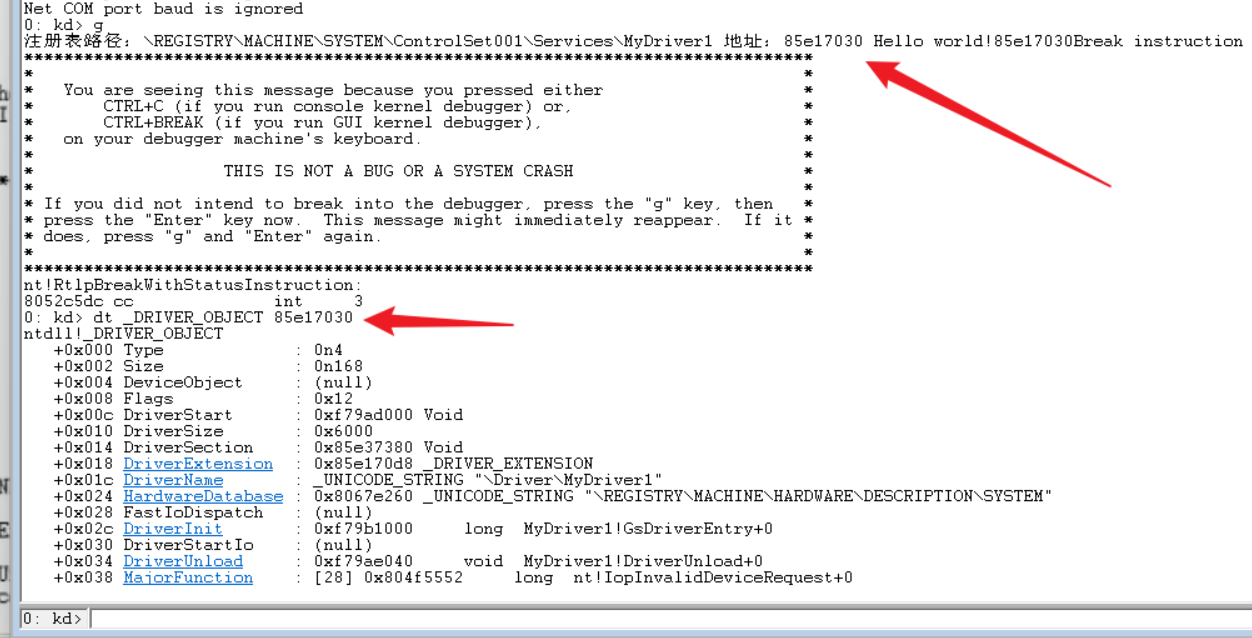

编写一个驱动输出driver的地址

部署一下得到地址为85e17030

然后在DRIVER_OBJECT结构后面加上地址即可得到我们自己驱动的详细信息

kd> dt _DRIVER_OBJECT 85e17030

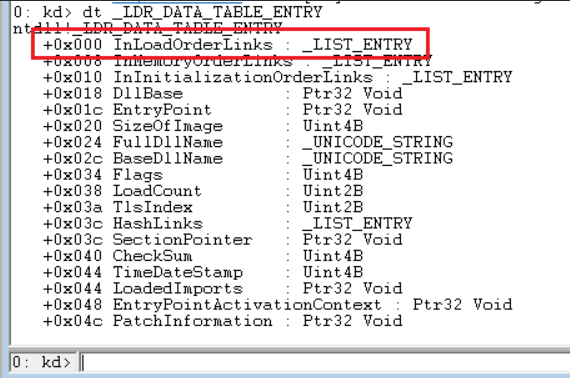

通过 _DRIVER_OBJECT 结构体中 0x014的偏移有一个成员,DriverSection 则可以实现对内核模块的遍历。DriverSection 是一个指针,实际上是对应着一个结构体:_LDR_DATA_TABLE_ENTRY

看一下_LDR_DATA_TABLE_ENTRY的结构

kd> dt _LDR_DATA_TABLE_ENTRY

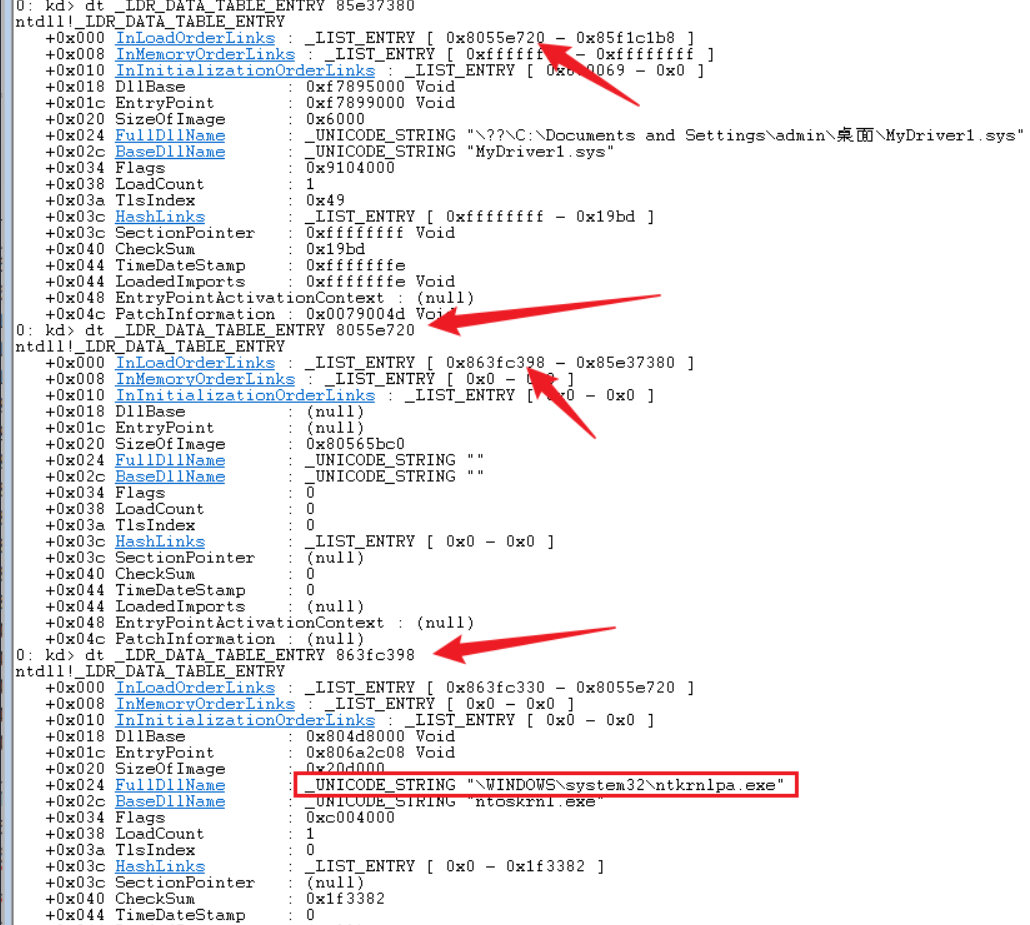

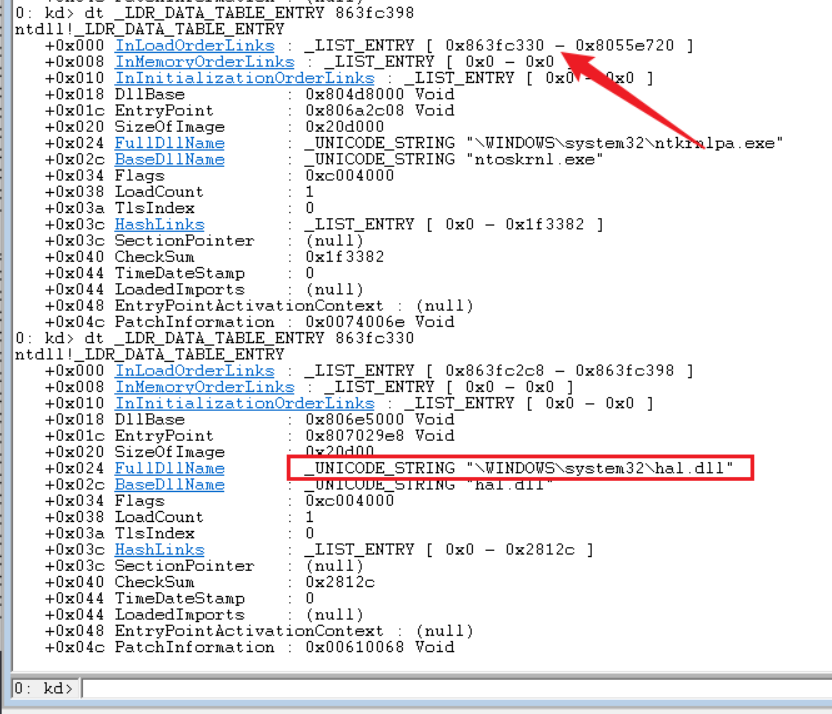

加上地址即可得到模块的详细信息

通过InLoadOrderLinks可以查询到其他内核模块的信息。依此类推,可以获取到其他所有的内核模块。

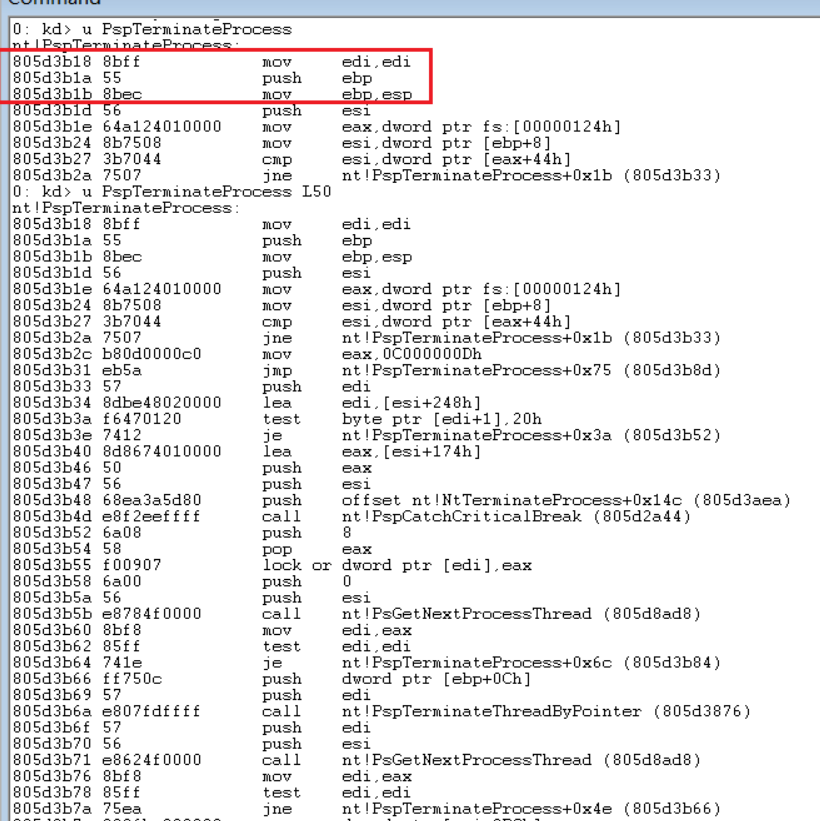

说完了怎样搜寻模块,再来看看怎么找特征码,首先定位到函数。这种mov、push指令因为可能每个模块都会有,所以不能当作特征码,也不能够选重定位的数据当作特征码。

从中挑选如下代码

805d3487 56 push esi

805d3488 64a124010000 mov eax,dword ptr fs:[00000124h]

805d348e 8b7508 mov esi,dword ptr [ebp+8]

805d3491 3b7044 cmp esi,dword ptr [eax+44h]

805d3494 7507 jne nt!PspTerminateProcess+0x1b (805d349d)

805d3496 b80d0000c0 mov eax,0C000000Dh

805d349b eb5a jmp nt!PspTerminateProcess+0x75 (805d34f7)

805d349d 57 push edi

提取出的相应特征码如下

UCHAR szSpecialCode[] = {0x56, 0x64, 0xA1, 0x24, 0x01, 0x00, 0x00, 0x8B,

0x75, 0x08, 0x3B, 0x70, 0x44, 0x75, 0x07, 0xB8,

0x0D, 0x00, 0x00, 0xC0, 0xEB, 0x5A, 0x57 };

那么编写代码,通过特征码定位到PspTerminateProcess函数来杀死进程