会员

周边

新闻

博问

闪存

赞助商

YouClaw

所有博客

当前博客

我的博客

我的园子

账号设置

会员中心

简洁模式

...

退出登录

注册

登录

返回顶部

Cryglz

博客园

首页

新随笔

联系

订阅

管理

[置顶]

cryptohack wp (INTRODUCTION TO CRYPTOHACK篇)

摘要: INTRODUCTION TO CRYPTOHACK 第一题 (ASCII) 一道简单的ASCII码转换,直接用题目的提示代码解就行了 ascii=[99, 114, 121, 112, 116, 111, 123, 65, 83, 67, 73, 73, 95, 112, 114, 49, 110

阅读全文

posted @ 2023-05-04 21:40 Cryglz

阅读(443)

评论(0)

推荐(0)

2023年7月5日

攻防世界crypto WP(持续更新)

摘要: **以下为攻防世界中crypto的wp** #baigeiRSA 题目: ``` import libnum from Crypto.Util import number from secret import flag size = 128 e = 65537 p = number.getPrime

阅读全文

posted @ 2023-07-05 03:40 Cryglz

阅读(1166)

评论(0)

推荐(0)

LFSR简述及常见CTF题型

摘要: #LFSR简介 **(插一嘴,youtube有位大神讲的还可以,b站有视频:**[lfsr视频讲解](https://www.bilibili.com/video/BV1kA411f76v/) 线性反馈移位寄存器LFSR,是移位寄存器的一种,通常用于在数字电路中产生伪随机数。寄存器中的初始值叫做种子

阅读全文

posted @ 2023-07-05 03:36 Cryglz

阅读(1896)

评论(0)

推荐(1)

2023年6月9日

AES学习记录

摘要: 很久之前就开始搞AES方面的,但都不是很懂,这次重新学习整理下 #一.AES密码背景 AES的全称是Advanced Encryption Standard,意思是高级加密标准。它的出现主要是为了取代DES加密算法的,因为我们都知道DES算法的密钥长度是56Bit,因此算法的理论安全强度是2的56次

阅读全文

posted @ 2023-06-09 00:52 Cryglz

阅读(225)

评论(0)

推荐(0)

2023年6月8日

刷题(持续更新)

摘要: #flag_in_your_hand **题目来源: CISCN-2018-Quals** 今天往年做了下国赛的题目,害,一年比一年难了 看题目吧: 附件解压后,是一个HTML文件和一个js文件 打开网页,查看源码,可以发现要让ic的值为true,才能拿到flag

评论(0)

推荐(0)

2023年6月6日

2023年第三届陕西省大学生网络安全技能大赛crypto(本科高校组)

摘要: 最近省赛,赛后复盘下,借鉴了几位大佬的解题思路和代码,以下是题目及解题代码: #奇怪的sar 题目: ``` from Crypto.Util.number import * key = 'flag{**********}' bits = 1024 msg = bytes_to_long(key.e

阅读全文

posted @ 2023-06-06 00:57 Cryglz

阅读(272)

评论(0)

推荐(0)

2023年5月25日

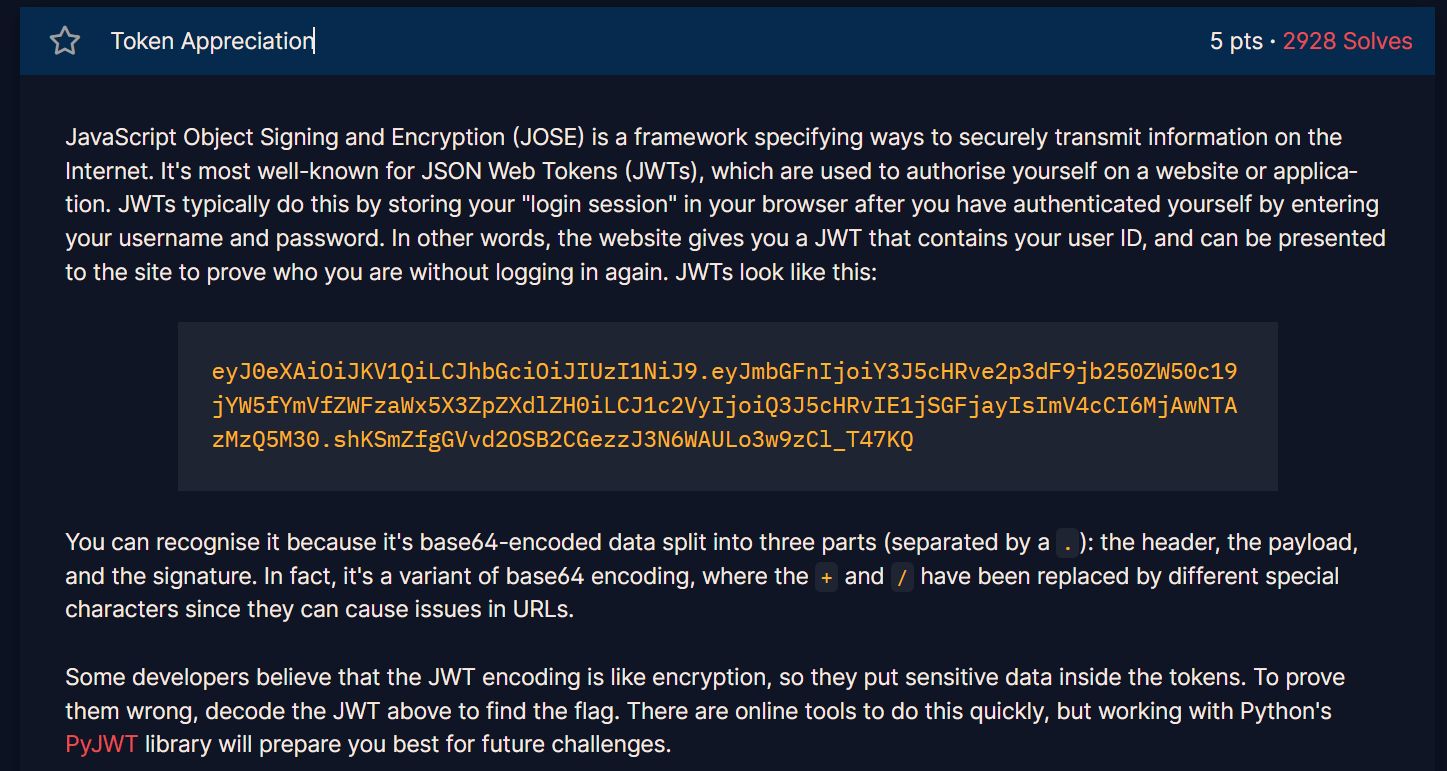

cryptohack wp (CRYPTO ON THE WEB篇)(持续更新)

摘要: #Token Appreciation  ``` import jwt jwt_token = "eyJ0eXAi

阅读全文

posted @ 2023-05-25 01:39 Cryglz

阅读(542)

评论(0)

推荐(0)

2023年5月19日

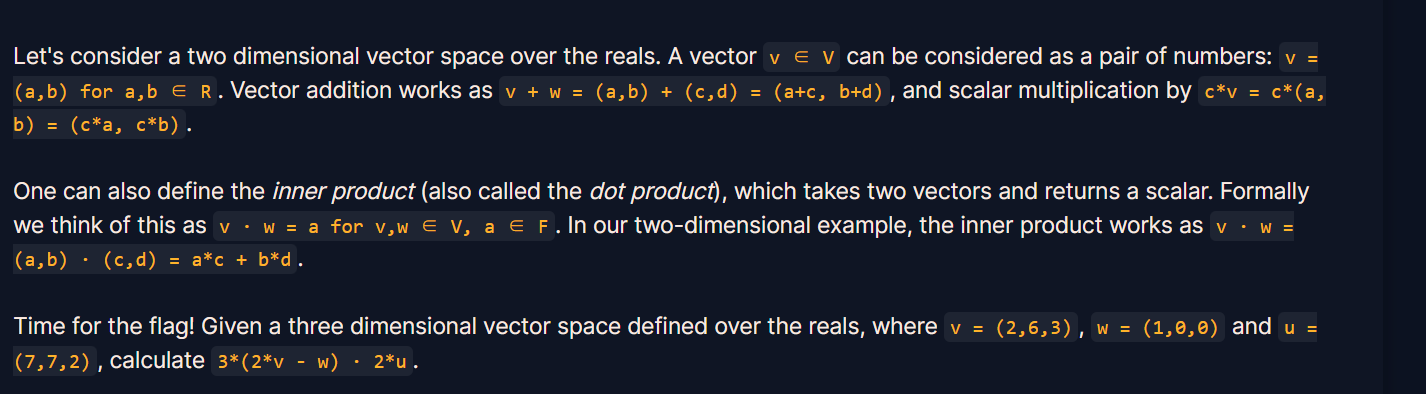

cryptohack wp (MATHEMATICS篇)(持续更新)

摘要: **还是那句话,本篇中未提及的题目均在sources的其他篇目** #Vectors  算向量点积,题目中也介绍了

阅读全文

posted @ 2023-05-19 17:40 Cryglz

阅读(473)

评论(0)

推荐(0)

2023年5月16日

Cryptohack wp (GENERAL篇)

摘要: **本篇是GENERAL篇,以下题目中没提及到的题目均在course的其他篇目中** #Encoding Challenge

评论(0)

推荐(0)

2023年5月14日

LitCTF crypto wp

摘要: #Hex?Hex!(初级) 文件下载下来后得到: 4c69744354467b746169313131636f6f6c6c616161217d 直接16进制解码: s ='4c69744354467b746169313131636f6f6c6c616161217d' print(bytes.from

阅读全文

posted @ 2023-05-14 18:59 Cryglz

阅读(280)

评论(0)

推荐(0)

2023年5月13日

cryptohack wp challenges (RSA篇) (持续更新)

摘要: **一些没有的都在公钥密码学那篇找到** #Inferius Prime  能分解n ``` p= 98636968

阅读全文

posted @ 2023-05-13 01:50 Cryglz

阅读(2002)

评论(0)

推荐(0)

下一页

公告

1 2 3 1