【UNCTF逆向】ezlogin详解

题目ezlogin

解法

1.解法一

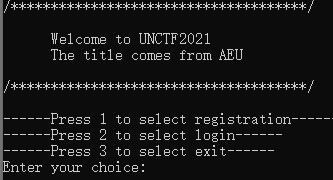

打开程序稀里糊涂先打开

注册都不用注册,直接选择login

用户名密码选择1

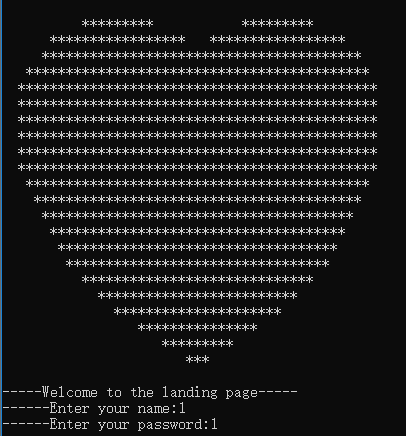

就成功了,但感觉应该是程序哪里有问题,还是按照题目要求的做一遍。

2.解法二

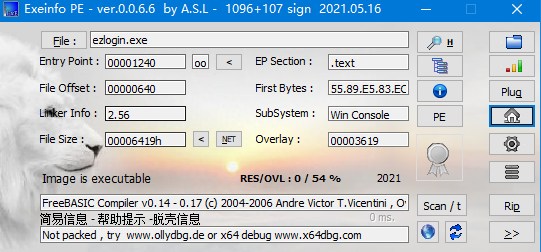

先用exeinfope打开

没有加壳,用ida打开。

程序流程还是比较清晰的,很容易就找到了login函数。

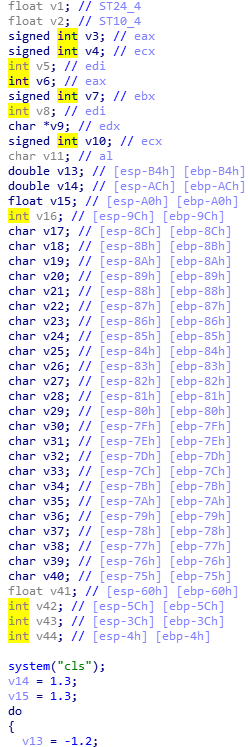

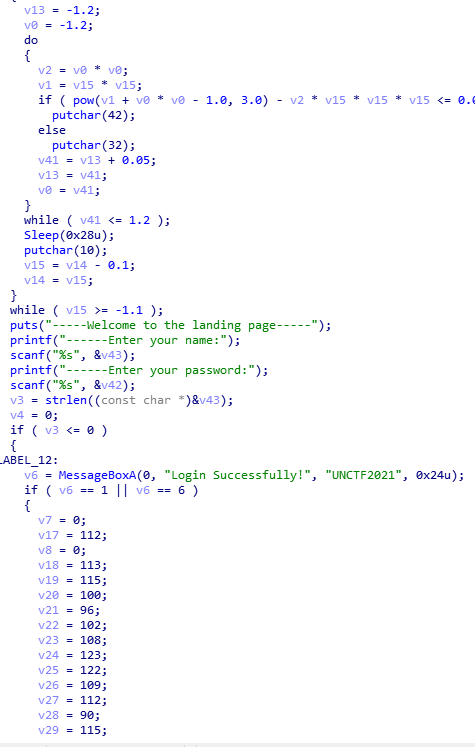

点进去再按f5看到伪代码。

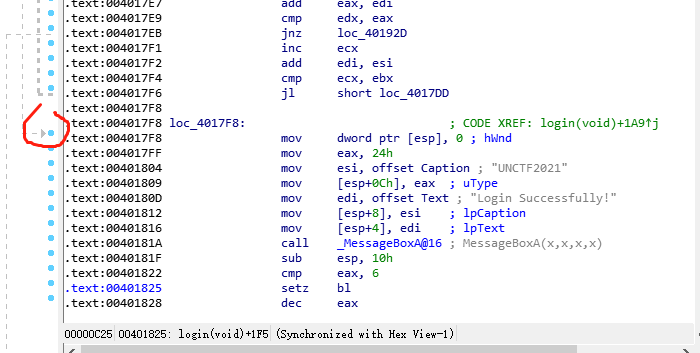

锁定到最后那行调用到了messageboxa的api函数,这里应该就是关键。

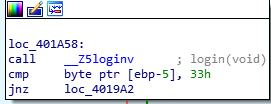

按回汇编代码可以看到显示登陆成功的地方前面有个跳转

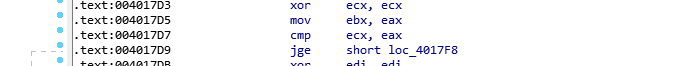

往上看发现这里有个jge,应该是个关键跳转。

分析得差不多了,想运用动态调试看看。

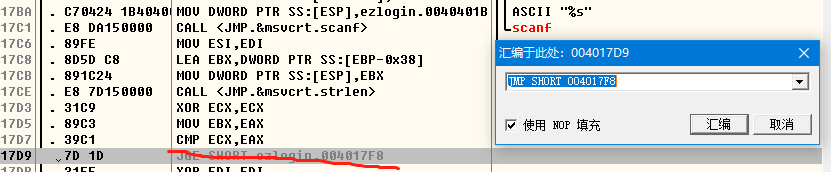

用Ollydbg打开后设置了几个断点,让我把jge直接改成了jmp。

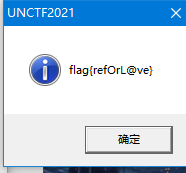

可以看到纵使我随便乱输也成功得到了flag。

总结

第二题做的比之前那道轻松些了,但也有不少的阻碍,虽然找到了login的函数代码,但苦于不善将伪代码中的加密flag复现出来,所以不得不去学习如何使用动态调试,本来想用ida进行动态调试的,但是又有各种问题无法进行,转头奔向ODG,不太会用就现场在bilbili简单学了一下如何使用。

浙公网安备 33010602011771号

浙公网安备 33010602011771号