基于 tcp 协议收集主机信息

使用 Metasploit 中的 nmap 和 arp_sweep 收集主机信息

Metasploit 中也有 NMAP 工具

root@xuegod53:~# msfconsole

msf5 > db_nmap -sV 192.168.1.1

ARP 扫描

msf5 > use auxiliary/scanner/discovery/arp_sweep

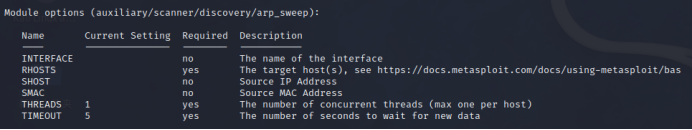

查看一下模块需要配置哪些参数

msf5 auxiliary(scanner/discovery/arp_sweep) > show options

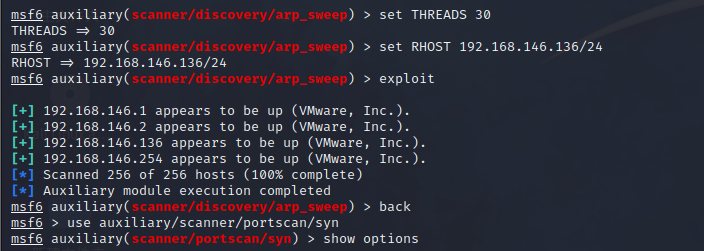

配置 RHOSTS(扫描的目标网络)即可

msf5 auxiliary(scanner/discovery/arp_sweep) > set RHOSTS 192.168.146.0/24

SHOST 和 SMAC 是伪造源 IP 和 MAC 地址使用的。

配置线程数

msf5 auxiliary(scanner/discovery/arp_sweep) > set THREADS 30

msf5 auxiliary(scanner/discovery/arp_sweep) > run

msf5 auxiliary(scanner/discovery/arp_sweep) > back #退出一下

使用半连接方式扫描 TCP 端口

msf5 > search portscan

这些我们前面就学习过的 TCP 扫描相关内容,其他的是一些应用的扫描。

msf5 > use auxiliary/scanner/portscan/syn

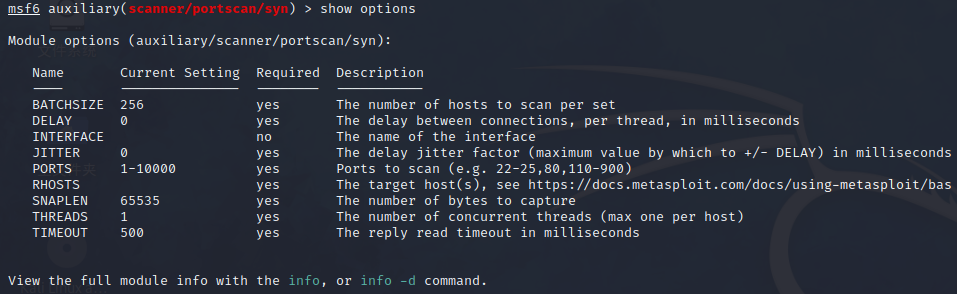

查看配置项

msf5 > use auxiliary/scanner/portscan/syn

msf5 auxiliary(scanner/portscan/syn) > show options

设置扫描的目标

msf5 auxiliary(scanner/portscan/syn) > set RHOSTS 192.168.1.1

设置端口范围使用逗号隔开

msf5 auxiliary(scanner/portscan/syn) > set PORTS 80

设置线程数

msf5 auxiliary(scanner/portscan/syn) > set THREADS 20

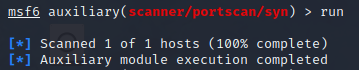

msf5 auxiliary(scanner/portscan/syn) > run

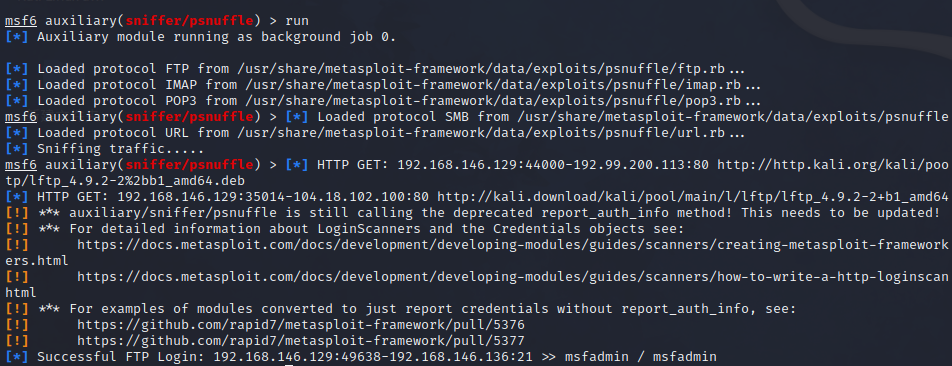

使用 auxiliary /sniffer 下的 psnuffle 模块进行密码嗅探

实验拓扑图:

msf5 > search psnuffle

msf5 > use auxiliary/sniffer/psnuffle

查看 psnuffle 的模块作用:

msf5 auxiliary(sniffer/psnuffle) > info

。。。

Description:

This module sniffs passwords like dsniff did in the past

#这个 psnuffle 模块可以像以前

的 dsniff 命令一样,去嗅探密码,只支持 pop3、imap、ftp、HTTP GET 协议。

msf5 auxiliary(sniffer/psnuffle) > show options

msf5 auxiliary(sniffer/psnuffle) > run

新建一个终端窗口登录 ftp,Metasploitable2-Linux 靶机中已经开启了 ftp 服务可以直接登录。

root@xuegod53:~# apt install lftp -y

#安装 lftp 命令

root@xuegod53:~# lftp -u msfadmin 192.168.1.180

密码:msfadmin

连接成功后,进行下数据交互,查看 ftp 目录下的文件

lftp msfadmin@192.168.1.180:~> ls

drwxr-xr-x

6 1000

1000

4096 Apr 28 2010 vulnerable

回到 MSF 终端可以看到用户名密码信息已经被获取。

浙公网安备 33010602011771号

浙公网安备 33010602011771号