闲记Windows 取证艺术

是不是很好奇,别人能够在你电脑上查看你运行程序历史,文档使用痕迹,浏览器浏览历史种种历史痕迹,没错,通过简单的系统了解以及配合相对应的工具,这一切就是这么的简单,看起来很高大上的操作,其实是可以通过多次操作到心中有数,下面简单举几个列子,仅是一个学习的思路,认识上存在这么个东西,如果有了好奇心,那么可以通过各大网站论坛去扩展学习。

拓展——取证基本流程

【1】确定电脑罪犯【2】收集初步证据【3】获取扣押令【4】风险评估【5】在犯罪现场扣押证据,证据编号并安全锁定【6】将证据文件送往鉴定实验室【7】对证据文件建立两份电子副本,不能改变修改原始磁盘【8】生成镜像的(MD5)检验码【9】维护证据链【10】将原数据文件放在安全场所【11】检查证据文件镜像副本【12】标本鉴定报告【13】向客户提交报告【14】如有需要,作为鉴定证人出法庭作证

1、取证设备及软件

1.1Encase

1.2取证大师

1.3DC4501

1.4winhex

2、操作系统痕迹提取分析

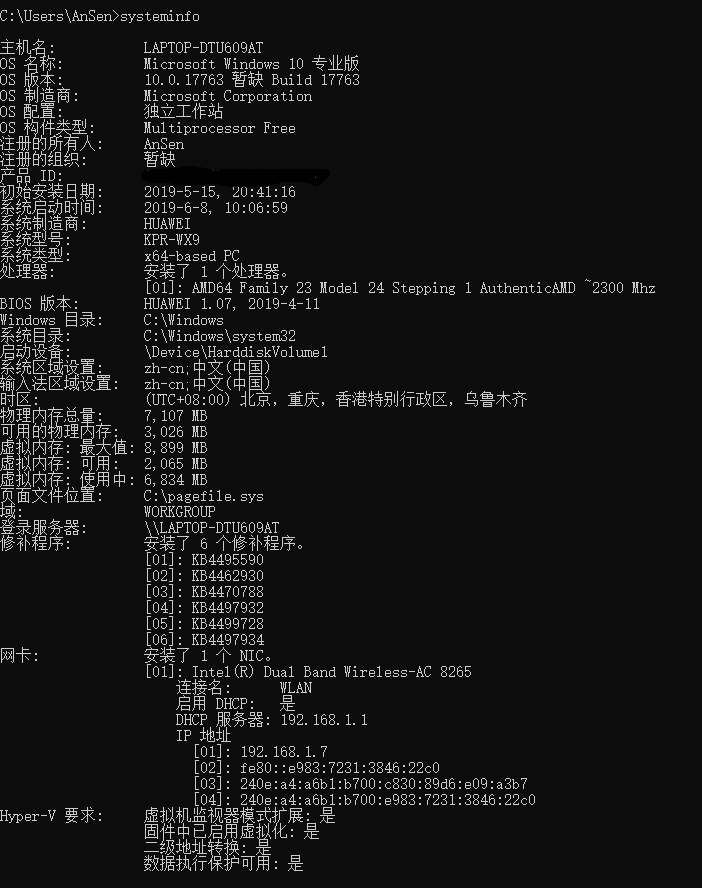

系统安装的时间

可以通过

2.1、cmd提示符输入:systeminfo查看

2.2、注册表提取键值分析 路径:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\installDate

提取到的十进制键值,转到时间转换网址:http://tool.chinaz.com/Tools/unixtime.aspx获得安装时间年月日时分秒

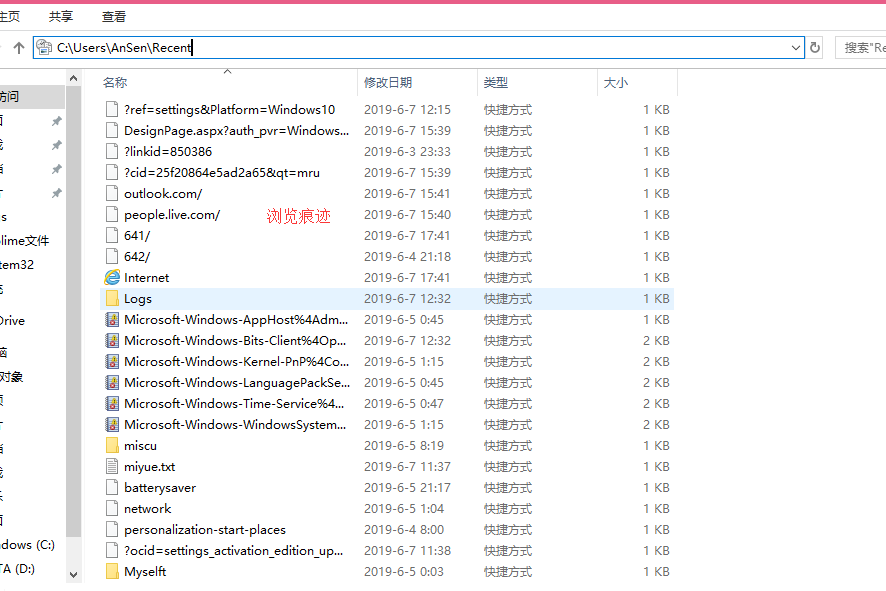

3、系统用户使用痕迹

3.1、最近访问记录 cmd提示符输入:recent

手动定位完整路径:C:\Users\AnSen\AppData\Roaming\Microsft\Windows\Recent (AnSen当前登录的用户名)

3.2、注册表分析:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\RecentDos

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Office\16.0\Exce\File MRU

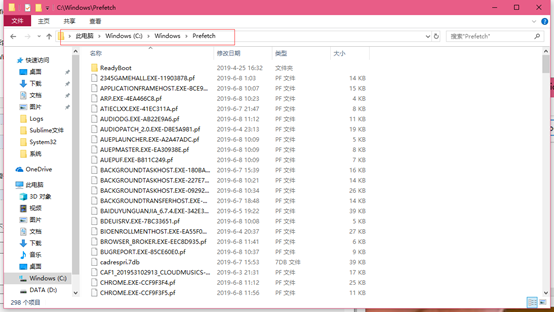

4、运行程序痕迹提取

4.1、为了提升系统性能,在计算机运行程序时把一些prefecth下的*.pf文件存到内存中:C:\Windows\prefetch

4.2、HKFY_SURRFNT_USER\Software\Microsoft\Windows\CUrrentVersion\Explorer\UserAssist

4.3、具备更快的检索功能——Prefetch工具

路径:C:\Windows\Prefetch

Prefetch工具获取Prefetch文件下的程序,直观看到使用过的程序

Prefetch工具下载:http://www.nirsoft.net/utils/win_prefetch_view.html

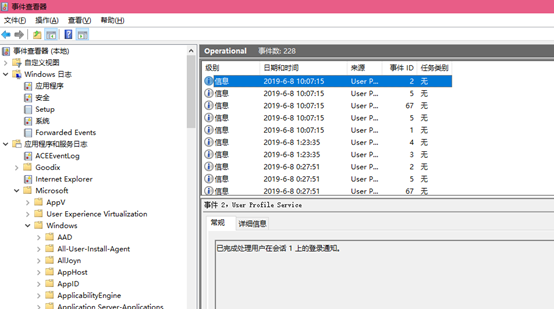

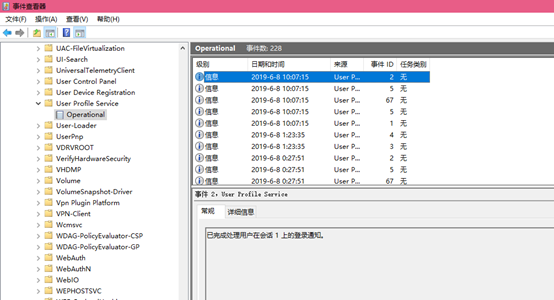

5、常见的Windows事件

事件保存的位置:C:\windows\system32\winevt\Logs

事件日志当中记录了

用户登录注销

远程访问审计

即插即用设备的使用

系统事件的修改记录

无线网络的接入

.........

用户登录事件

分析移动设备插入拔出

事件日志筛选20001,20003【可以百度了解日志ID号对应的发生事件】

日志分析工具LogParser

下载地址:https://www.microsoft.com/en-us/download/details.aspx?id=24659

浙公网安备 33010602011771号

浙公网安备 33010602011771号