20212937 曾俊铭 网络信息收集

20212937 曾俊铭 2021-2022-2 《网络攻防实践》第4周作业

1.实验内容

- 本次实验要求通过DNS域名查询域名注册人相关信息,以及域名对应的IP地址及其相关信息,通过IP地址锁定其具体位置;

- 通过流量分析确定IP地址,进而查询到某人具体地址;

- 通过nmap扫描工具对靶机进行扫描分析,确定靶机相关信息;

- 使用Nessus扫描工具对靶机环境进行扫描,分析相关安全漏洞;

- 通过网络查询自己足迹分析隐私泄露与保护问题。

2.实验过程

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

-

DNS注册人及联系方式:

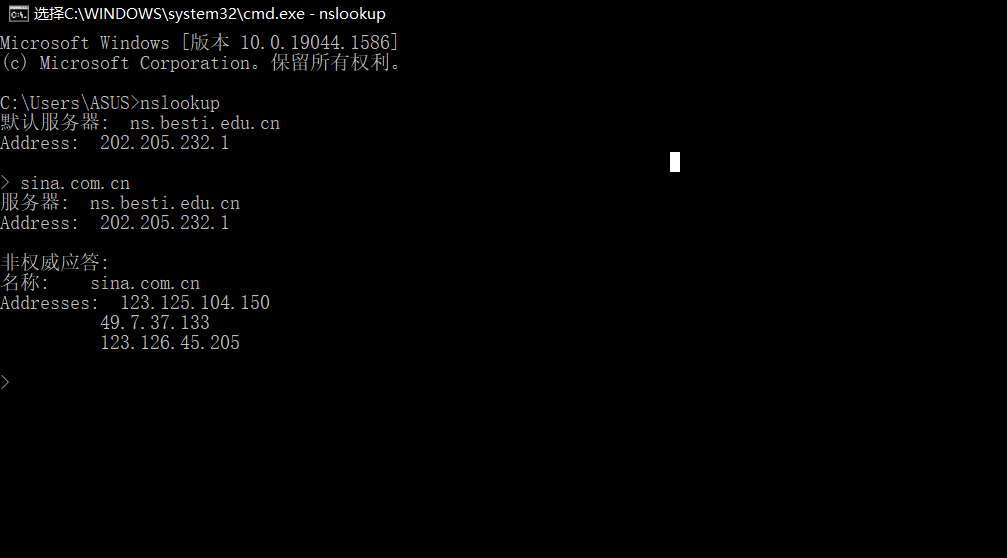

选择查询sina.com.cn作为被查询的域名

![image]()

通过站长之家查询到“新浪网”的注册人是北京新浪互联信息服务有限公司,联系方式为**inname@staff.sina.com.cn

- 该域名对应IP地址:

在指令输入界面通过nslookup指令可查询到域名对应IP为

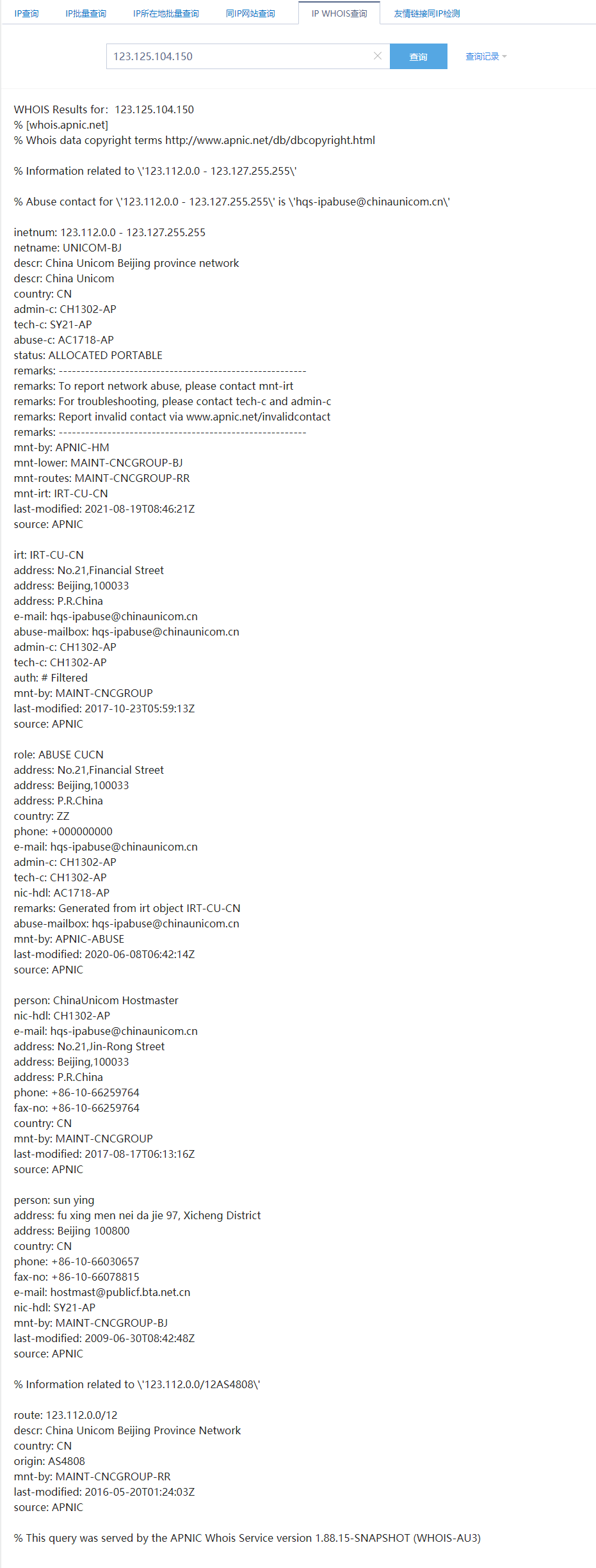

- IP地址注册人及联系方式:

通过站长之家可以查询到IP注册人,及其联系方式

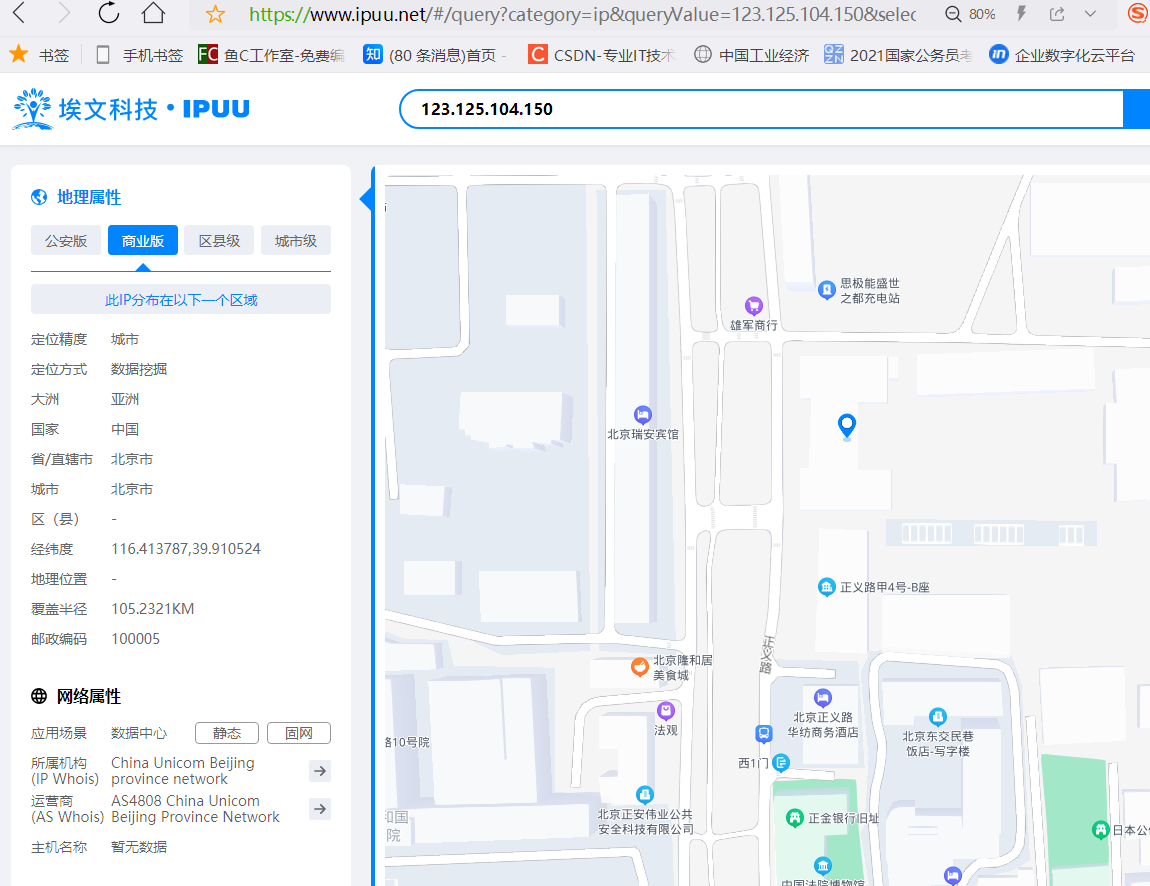

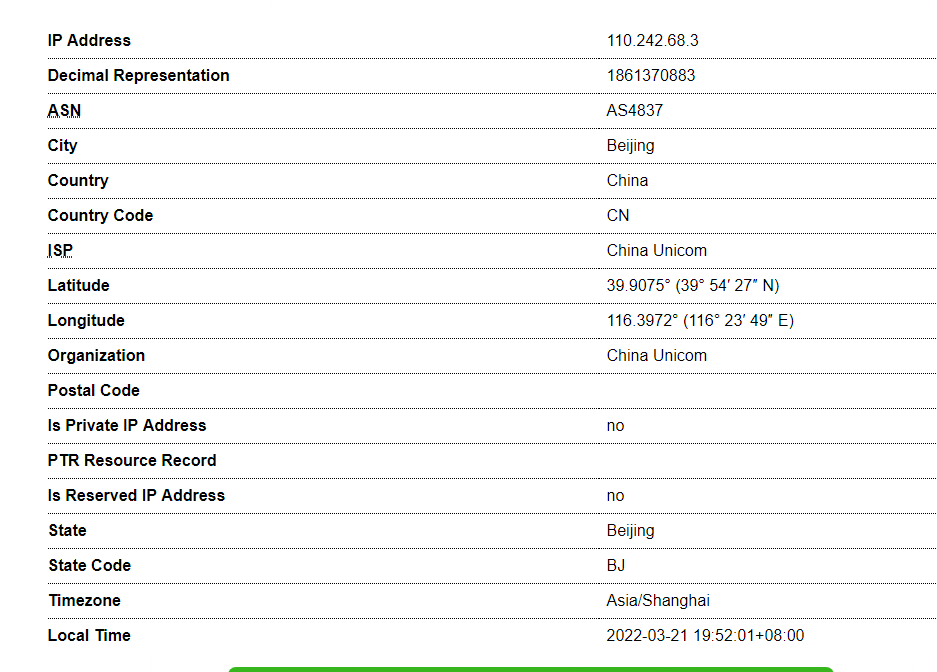

- IP地址所在国家、城市和具体地理位置:

通过埃文科技定位软件查询到IP具体地理位置

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

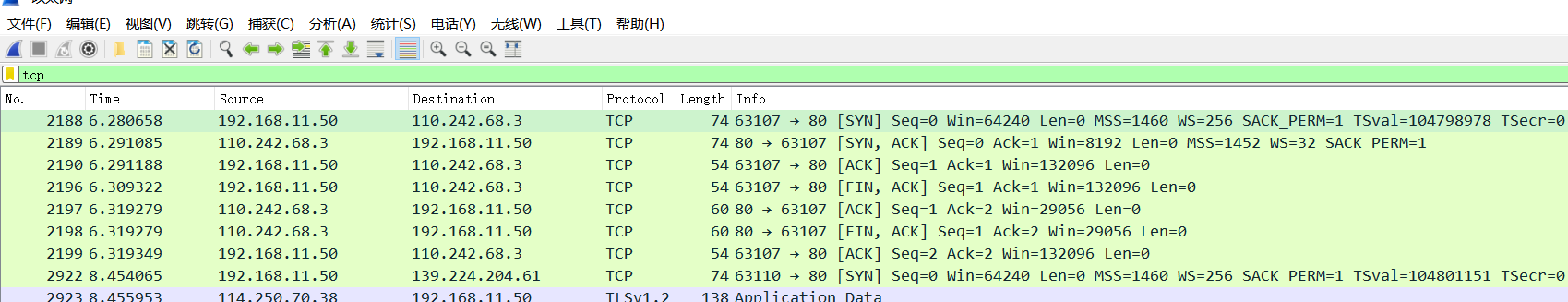

和同班同学徐某某打QQ语音电话,通过wireshark抓包分析,确定通信IP,再通过www.ip-adress.com 查询地址

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

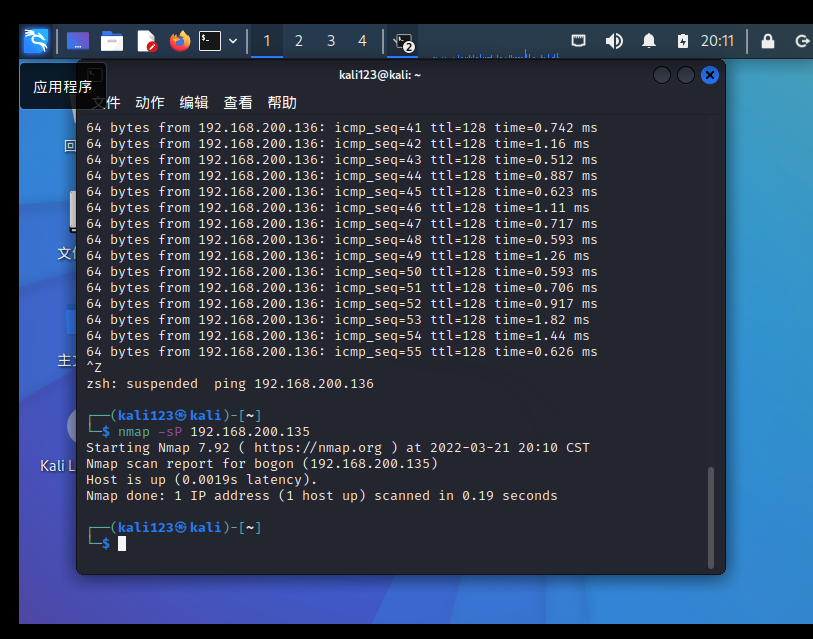

- 靶机IP地址是否活跃:

在kali上通过nmap -sP 命令+靶机IP查询靶机IP是否活跃。“Host is up”表明靶机IP处于活跃态。“Host is down”时,检查靶机是否挂起或关机

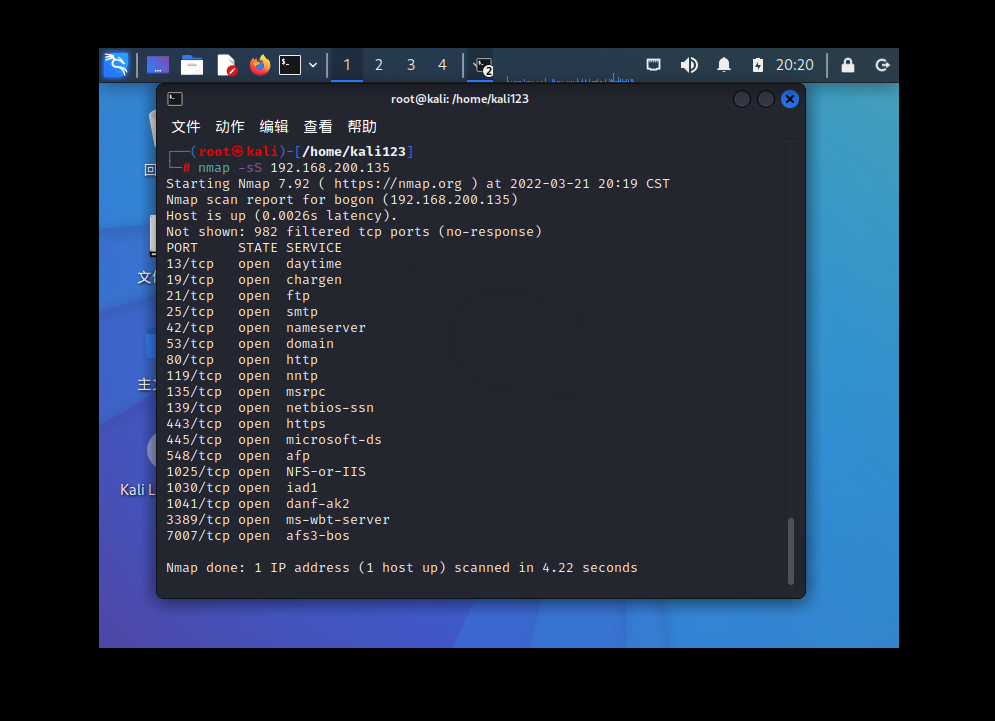

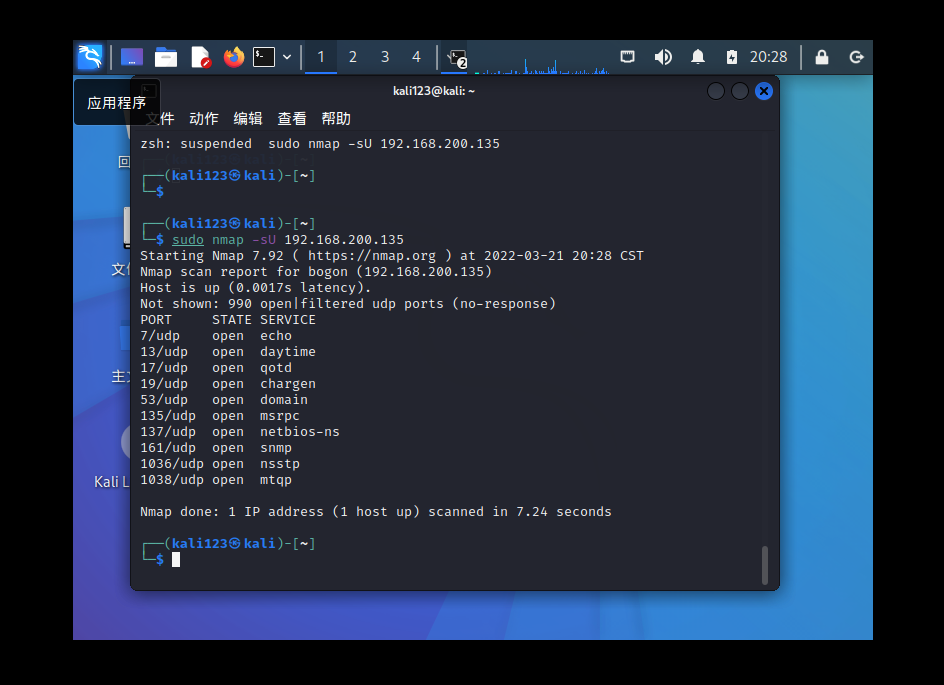

- 靶机开放了哪些TCP和UDP端口

查询Tcp端口:

通过输入nmap -sS命令+靶机IP查询TCP端口

查询UDP端口:

通过输入nmap -sU命令+靶机IP查询UDP端口

- 靶机安装了什么操作系统,版本是多少

通过输入nmap -O命令+靶机IP查询操作系统类型为Windows xp|7|2012,版本号为Windows xp sp3

- 靶机上安装了哪些服务

通过输入nmap -sV命令+靶机IP查询网络服务

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

- 靶机上开放了哪些端口:

靶机开放端口如图:

- 靶机各个端口上网络服务存在哪些安全漏洞:

靶机安全漏洞如图:

- 你认为如何攻陷靶机环境,以获得系统访问权

通过扫描工具扫描出靶机的漏洞,根据漏洞的入侵难易程度进行针对性攻击,争取最快最隐蔽的获得系统访问权。

(5)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

通过网络搜索虽然没有发现自己的隐私被暴露(说明我自我保护意识好以及我不太出名),但发现了很多同名同姓的人个人信息被曝光了,这也提醒我们要时刻保护自己的个人信息,要有自我防护意识。

3.学习中遇到的问题及解决

- 问题1:Nessus安装中版本下载错误,下载到了32位的Nessus包

- 问题1解决方案:重新下载了一个64位的。

- 问题2:打开Nessus服务之后,不能进入WEB界面,插件下载失败

- 问题2解决方案:

法一:在kali中输入命令行 /opt/nessus/sbin/nessuscli update 等他自动更新。

法二:在目录/opt/nessus/sbin下执行命令行 ./nessuscli fetch --challenge 会得到一个挑战码,保存这个挑战码。

打开网页:https://plugins.nessus.org/v2/offline.php

将挑战码和激活码分别输入相应的位置,然后点击“Submit”。

激活码为注册Nessus时发送给邮箱的码。

4.学习感悟、思考等)

这一次的实验,步骤并不复杂,也有很多参考资料,但是因为电脑配置问题,Nessus一直有问题,插件一直安装不上,通过CSDN使用两种方法来安装插件,全都失败了,最后只有把VMware更新到最新版本,反复重试终于安装成功。这次的感悟真的很深刻,通过自己不断的翻博客,百度,一步一步的解决问题,最后终于成功了,继续加油吧,希望下次实验顺利点,害。

浙公网安备 33010602011771号

浙公网安备 33010602011771号