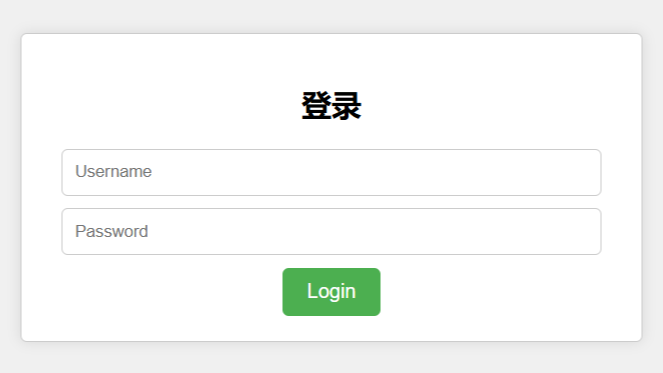

摘要:  gin框架的快速上手使用,gin、jwt、gorm,提供常见前端模板页,web快速成型 阅读全文

gin框架的快速上手使用,gin、jwt、gorm,提供常见前端模板页,web快速成型 阅读全文

gin框架的快速上手使用,gin、jwt、gorm,提供常见前端模板页,web快速成型 阅读全文

gin框架的快速上手使用,gin、jwt、gorm,提供常见前端模板页,web快速成型 阅读全文

posted @ 2025-02-07 16:46

aixve

阅读(76)

评论(0)

推荐(0)

gin框架的快速上手使用,gin、jwt、gorm,提供常见前端模板页,web快速成型 阅读全文

gin框架的快速上手使用,gin、jwt、gorm,提供常见前端模板页,web快速成型 阅读全文

HTML、CSS、JavaScript、VUE的学习笔记 阅读全文

HTML、CSS、JavaScript、VUE的学习笔记 阅读全文

资源伪装、时间伪装、签名窃取、自签名 阅读全文

资源伪装、时间伪装、签名窃取、自签名 阅读全文

小玩一手CTF 阅读全文

小玩一手CTF 阅读全文

通过Header、Shiro、SpringSecurity进行权限绕过,配合目录爆破能有奇效 阅读全文

通过Header、Shiro、SpringSecurity进行权限绕过,配合目录爆破能有奇效 阅读全文

命令行有时候不够直观,快速给自己的poc添加图形化 阅读全文

命令行有时候不够直观,快速给自己的poc添加图形化 阅读全文