20253913 2025-2026-2 《网络攻防实践》第一周作业

《网络攻防实践》第一次作业:网络攻防实践环境搭建

一、知识点梳理与总结

1.1 虚拟机网络连接模式概述

在 VMware 中,常见的虚拟机网络连接方式主要包括桥接模式(Bridged)、NAT 模式(Network Address Translation)和仅主机模式(Host-Only)。不同模式决定了虚拟机与宿主机、外部网络以及其他虚拟机之间的通信方式。

1.1.1 桥接模式

桥接模式下,虚拟机相当于直接接入宿主机所在的物理网络,与局域网中的真实主机处于同一层网络环境。其主要特点如下:

- 虚拟机可直接与局域网中其他主机通信;

- 可直接获取真实网络中的地址;

- 开放性较强,但隔离性较弱;

- 若用于高风险网络攻防实验,容易将实验流量暴露到真实网络中。

因此,桥接模式更适合需要直接接入真实网络的场景,而不适合直接作为高风险攻击实验的核心网络。

1.1.2 NAT 模式

NAT 模式下,虚拟机处于 VMware 构建的私有网络中,通过宿主机进行地址转换后访问外部网络。其主要特点如下:

- 虚拟机可以访问外部网络;

- 外部网络通常不能直接主动访问虚拟机;

- 相较桥接模式更安全;

- 适合需要联网下载工具、更新软件或访问外部资源的实验场景。

本实验中,攻击机及 HoneyWall 的管理接口所在网络使用 NAT 模式,兼顾了联网能力与实验安全性。

1.1.3 仅主机模式

仅主机模式下,虚拟机只能与宿主机以及同一 Host-Only 网络中的其他虚拟机通信,无法直接访问外部网络。其特点如下:

- 网络隔离性较强;

- 适合构建封闭型实验环境;

- 适合部署内部服务、靶机等不希望直接暴露到外部的主机。

在本实验前期网络规划中,VMnet1 被配置为仅主机模式,用于构建相对隔离的内部实验网络。

1.2 VMware 虚拟网络编辑器相关知识

在 VMware Workstation 中,虚拟网络编辑器用于统一管理各类虚拟网络。实验中涉及的关键网络包括 VMnet0、VMnet1 和 VMnet8。

1.2.1 VMnet0

VMnet0 默认用于桥接模式。根据实验配置,VMnet0 设置为自动桥接,用于保留 VMware 默认桥接能力。本次实验的核心攻击流量并不依赖 VMnet0,但其仍是 VMware 中的重要默认网络之一。

1.2.2 VMnet1

VMnet1 配置为仅主机模式,其参数如下:

- 子网地址:

192.168.5.128 - 子网掩码:

255.255.255.128

即对应网段:

192.168.5.128/25

该网络在前期规划中用于靶机侧网络。但结合后续实际抓包与 HoneyWall 接口状态分析可知,本实验环境中的核心通信监测并不是通过 HoneyWall 的三层网关模式完成,而是通过其透明桥接监测模式完成。

1.2.3 VMnet8

VMnet8 配置为 NAT 模式,其参数如下:

- 子网地址:

192.168.5.0 - 子网掩码:

255.255.255.128 - NAT 网关:

192.168.5.1 - DHCP 地址池:

192.168.5.2 ~ 192.168.5.120

攻击机和 HoneyWall 管理接口均位于该网络中。

1.3 NAT 与 DHCP 的作用

1.3.1 NAT 的作用

NAT 的作用是使私有网络中的虚拟机通过宿主机访问外部网络。在本实验中,攻击机位于 VMnet8 网络,并通过 NAT 网关 192.168.5.1 与外部网络连接。这种设计的优点在于:

- 方便更新攻击工具和实验软件;

- 保持实验环境与外部网络的相对隔离;

- 降低攻击流量直接泄漏到真实网络中的风险。

1.3.2 DHCP 的作用

DHCP 用于自动分配 IP 地址。在实验中, 虽然 VMnet8 启用了 DHCP,但其实为了保证实验环境中各主机地址固定、便于抓包分析和报告撰写,实验主机更适合采用静态地址配置。

1.4 攻击机、靶机与 HoneyWall 的作用

1.4.1 攻击机

本实验中的攻击机包括:

- Kali

- SEEDUbuntu

- WinXPattacker

攻击机主要用于:

- 网络探测与主机发现;

- 端口扫描与服务识别;

- 漏洞利用与渗透测试;

- 模拟不同平台的攻击行为。

其中,Kali 集成了大量渗透测试工具;SEEDUbuntu 适合教学型安全实验;WinXPattacker 用于模拟老旧 Windows 平台下的攻击场景。

1.4.2 靶机

本实验中的靶机包括:

- Win2000Server

- Metasploitable_ubuntu

靶机的作用是:

- 提供易受攻击的服务环境;

- 暴露脆弱点供攻击机验证;

- 作为后续抓包分析、日志记录和攻击溯源的对象。

其中,Win2000Server 代表老旧 Windows 服务环境,Metasploitable_ubuntu 是典型的教学型脆弱 Linux 靶机。

1.4.3 HoneyWall

HoneyWall 是蜜网体系中的核心监测与控制节点,其主要作用包括:

- 监听经过其链路的攻击流量;

- 对流量进行抓包、记录和分析;

- 对实验中的攻击行为进行审计;

- 为后续入侵检测、蜜网分析和攻击还原提供依据。

需要特别指出的是,结合本实验中的实际抓包现象与网卡状态,HoneyWall 当前并不是作为一个普通的三层路由器工作,而是以透明桥接旁路监测 / 串联监测模式工作。

1.5 HoneyWall 透明桥接监测模式的作用与工作流程

这一部分是本实验环境的关键知识点。

1.5.1 透明桥接模式的基本含义

在当前实验环境中,HoneyWall 并未通过“内外网卡分别配置 IP 地址,再进行三层路由转发”的方式工作,而是通过两块数据接口将攻击侧与靶机侧透明串联起来,使流量从其接口之间通过,同时完成监听、记录与分析。

结合实验结果可以看到:

- HoneyWall 的

eth2配置了管理地址:192.168.5.8 eth0和eth1不承担三层业务网关角色- 在 HoneyWall 上执行

tcpdump -i eth0 icmp时,可以抓到攻击机与靶机之间的 ICMP 请求与应答流量

这说明 HoneyWall 处于攻击流量的实际路径中,能够对经过的数据进行监测和审计。

1.5.2 透明桥接模式的作用

HoneyWall 采用透明桥接监测模式具有以下作用:

- 对通信双方透明

攻击机与靶机通信时,不需要显式将 HoneyWall 作为业务网关。HoneyWall 更像是串联在线路中的一台透明网桥或交换节点。 - 便于完整记录攻击流量

所有经过攻击机与靶机之间的数据包都可能通过 HoneyWall,因此 HoneyWall 可以借助tcpdump、Snort、Sebek 等组件进行抓包和分析。 - 有利于蜜网审计

HoneyWall 的重点不是简单完成三层路由,而是作为中间观察节点,对攻击过程中的流量进行实时监测和长期审计。 - 降低对业务侧网络参数的侵入性

与传统路由模式相比,透明桥接模式不要求 HoneyWall 作为主机通信的显式三层网关参与转发,因此更适合“串联监控型”实验环境。

1.5.3 透明桥接模式的工作流程

HoneyWall 在透明桥接模式下的工作流程如下:

- 攻击机向靶机发起通信请求,例如 Ping、端口扫描或漏洞利用;

- 数据帧到达 HoneyWall 的一侧接口,例如

eth0; - HoneyWall 将流量从桥接接口转发到另一侧接口,例如

eth1; - 靶机收到请求后进行响应;

- 响应流量再经由 HoneyWall 返回攻击机;

- 在整个过程中,HoneyWall 可同时对这些经过其接口的数据进行抓包、审计和记录。

因此,HoneyWall 在这种模式下的核心不在于“依靠自身 IP 地址来参与通信”,而在于“让通信经过自己,并在流量经过时实施监控”。

1.5.4 透明桥接模式与三层路由模式的区别

两者的主要区别如下:

| 对比项 | 透明桥接模式 | 三层路由模式 |

|---|---|---|

| 工作层次 | 二层为主 | 三层为主 |

| 中间设备是否承担默认网关角色 | 否 | 是 |

| 内外接口是否必须分别配置业务 IP | 不一定 | 必须 |

| 主机通信对其依赖方式 | 流量经过即可 | 必须通过其路由转发 |

| 典型用途 | 串联监测、审计、抓包 | 不同网段间转发 |

结合实验中 HoneyWall 的接口状态与抓包结果,可以判断其当前更符合透明桥接模式,而非三层网关模式。

1.5.5 实验现象解释

在 HoneyWall 上执行以下抓包命令:

tcpdump -i eth0 icmp

随后使用攻击机对靶机进行 Ping 测试,抓包结果显示:

- 攻击机

192.168.5.6发往靶机192.168.5.133、192.168.5.134的 ICMP Echo Request; - 靶机返回攻击机的 ICMP Echo Reply。

这说明:

- HoneyWall 的

eth0位于攻击流量链路中; - 攻击机与靶机之间的真实通信流量确实经过 HoneyWall;

- HoneyWall 在实验环境中不是旁观者,而是实际串联在攻击路径中的流量监测节点。

因此,本实验中 HoneyWall 的工作方式应理解为:透明桥接旁路监测 / 串联监测。

1.6 蜜网网关

在实验的前期设计中,我先入为主以为蜜网网关采用的双网卡模式(分为内网和外网)但是后来安装HoneyWall后发现是只配了一个管理IP。因此蜜网网关并不必须同时拥有“公网IP地址”和“私网IP地址”。它的IP地址配置完全取决于蜜网的部署架构和监控目标。

关键在于,蜜网网关必须作为一个能控制流量和捕获数据的策略执行点。这可以通过多种网络拓扑实现。

以下是几种典型的部署模式:

- 传统/研究型蜜网(通常有“内网”和“外网”IP)

- 描述:这是经典的“双宿主机”架构。蜜网网关有两个物理或逻辑网卡:

- 外网接口:连接互联网或一个高风险网络,通常配置一个可路由的IP地址(可以是公网IP,也可以是实验网络地址)。攻击者从这里进入。

- 内网接口:连接蜜罐所在的子网,配置一个私有IP地址(如

192.168.1.1)。蜜罐将网关的这个地址设为默认网关。

- 作用:网关作为路由器,严格控制蜜罐与外网之间的所有通信,防止攻击者利用蜜罐作为跳板。这是最典型、功能最完整的模式。

- 内部威胁监控蜜网(可能只有“内网”IP)

- 描述:蜜网部署在公司或组织的内部网络中,用于检测来自内部的威胁(如恶意员工、横向移动的恶意软件)。

- IP配置:蜜网网关可能只有一个内部网络接口,或者它的“外网”侧连接的是公司的内部核心网络。此时,它不直接面对互联网,不需要公网IP。它扮演的是一个内部网络的“透明网关”或“路由检查点”,监控发往蜜网子网和从蜜网子网发出的流量。

- 纯日志分析/被动蜜网(可能无IP或仅有管理IP)

- 描述:这种模式下,蜜网网关更接近于一个被动流量分流器或带外监控设备。

- IP配置:网关的数据接口可能不配置IP地址(工作在透明桥接模式或端口镜像模式),仅用于镜像流量到分析系统。网关本身的管理接口会有一个单独的、隔离的管理IP,用于配置和提取日志,但此IP不参与蜜网的数据转发。

核心总结:

蜜网网关的IP需求由其角色决定:

| 网关的角色需求 | 对IP地址的要求 |

|---|---|

| 作为路由器(控制进出) | 需要在其连接的每个网络段上都有一个有效的IP地址,以便能被该网络中的设备寻址。这通常意味着至少两个IP。 |

| 作为防火墙/策略执行点 | 需要IP地址来建立路由表和访问控制规则。 |

| 作为数据捕获的中间人 | 不一定需要IP。可以工作在透明桥接模式,但会牺牲部分控制能力。 |

| 供管理员远程管理 | 需要一个独立的管理IP(通常在独立的、物理隔离的管理网络),这个IP绝对不能被蜜网内的攻击者访问到。 |

二、网络攻防环境详细搭建过程

2.1 导入虚拟机镜像

本实验共导入六台虚拟机,分别为:

- 三台攻击机:Kali、SEEDUbuntu、WinXPattacker

- 两台靶机:Win2000Server、Metasploitable_ubuntu

- 一台蜜网网关:HoneyWall

具体操作过程如下:

- 打开 VMware Workstation;

- 选择“打开虚拟机”或导入对应镜像文件;

- 依次导入各实验主机;

- 检查各虚拟机 CPU、内存、磁盘等配置是否满足运行要求;

- 检查每台虚拟机的网卡数量及连接方式;

- 在虚拟机启动前,优先完成 VMware 虚拟网络编辑器中的网络规划。

2.2 配置 VMware 虚拟网络

2.2.1 配置 VMnet0

VMnet0 设置为桥接模式,外部连接方式为自动桥接。该网络在本实验中主要保留 VMware 默认桥接能力,不作为核心攻击流量网络。

2.2.2 配置 VMnet1

VMnet1 设置为仅主机模式,配置如下:

| 参数 | 配置值 |

|---|---|

| 网络类型 | Host-Only |

| 子网地址 | 192.168.5.128 |

| 子网掩码 | 255.255.255.128 |

| DHCP | 关闭 |

该网络在前期设计中作为靶机所在网络。

2.2.3 配置 VMnet8

VMnet8 设置为 NAT 模式,配置如下:

| 参数 | 配置值 |

|---|---|

| 网络类型 | NAT |

| 子网地址 | 192.168.5.0 |

| 子网掩码 | 255.255.255.128 |

| NAT 网关 | 192.168.5.1 |

| DHCP | 开启 |

攻击机以及 HoneyWall 管理接口均与 VMnet8 相关联。

2.3 配置 NAT 和 DHCP

2.3.1 NAT 设置

VMnet8 的 NAT 参数如下:

| 参数 | 配置值 |

|---|---|

| 子网 IP | 192.168.5.0 |

| 子网掩码 | 255.255.255.128 |

| 网关 IP | 192.168.5.1 |

该网关用于攻击机访问外部网络资源。

2.3.2 DHCP 设置

VMnet8 的 DHCP 参数如下:

| 参数 | 配置值 |

|---|---|

| 起始地址 | 192.168.5.2 |

| 结束地址 | 192.168.5.120 |

| 广播地址 | 192.168.5.127 |

2.4 配置各虚拟机网络连接与 IP 地址

2.4.1 攻击机配置

三台攻击机配置如下:

| 主机名称 | 角色 | IP 地址 | 子网掩码 | 默认网关 |

|---|---|---|---|---|

| SEEDUbuntu | 攻击机 | 192.168.5.4 | 255.255.255.128 | 192.168.5.1 |

| Kali | 攻击机 | 192.168.5.5 | 255.255.255.128 | 192.168.5.1 |

| WinXPattacker | 攻击机 | 192.168.5.6 | 255.255.255.128 | 192.168.5.1 |

这三台机器因为使用的VMnet8 DHCP,直接导入即可。本次实验没有配置固定IP。

2.4.2 靶机配置

两台靶机配置如下:

| 主机名称 | 角色 | IP 地址 | 子网掩码 | 说明 |

|---|---|---|---|---|

| Win2000Server | 靶机 | 192.168.5.133 | 255.255.255.128 | 老旧 Windows 靶机 |

| Metasploitable_ubuntu | 靶机 | 192.168.5.134 | 255.255.255.128 | 脆弱 Linux 靶机 |

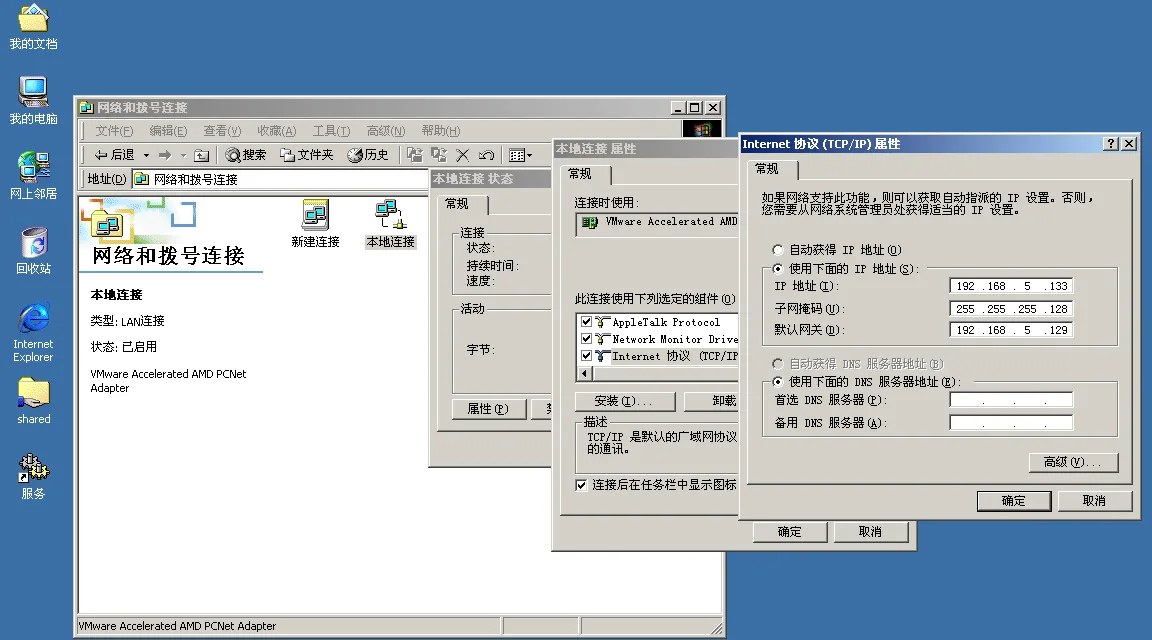

Win2000Server手动配置如下图所示:

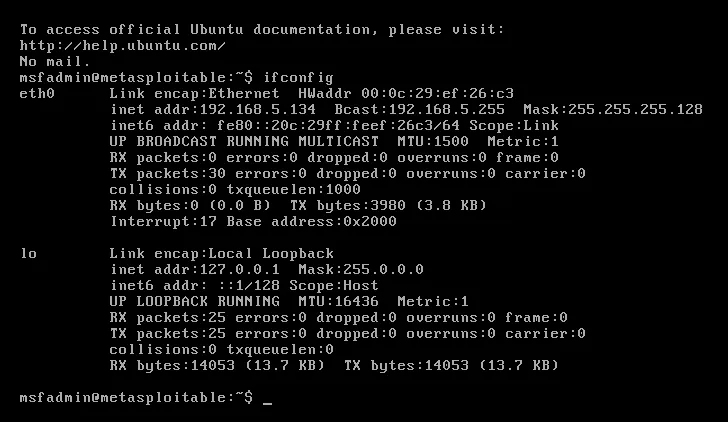

Metasploitable_ubuntu手动配置:

vi /etc/network/interfaces

auto eth0

iface eth0 inet static

address 192.168.5.134

gateway 192.168.5.129

netmask 255.255.255.128

2.4.3 HoneyWall 配置

HoneyWall 为三网卡结构:

eth0:透明桥接监测接口之一eth1:透明桥接监测接口之一eth2:管理接口

其中,管理接口配置如下:

| 接口 | IP 地址 | 子网掩码 | 默认网关 | 作用 |

|---|---|---|---|---|

| eth2 | 192.168.5.8 | 255.255.255.128 | 192.168.5.1 | 远程管理 |

这说明 HoneyWall 的 eth2 用于管理访问,而 eth0、eth1 则主要承担桥接监测职责。

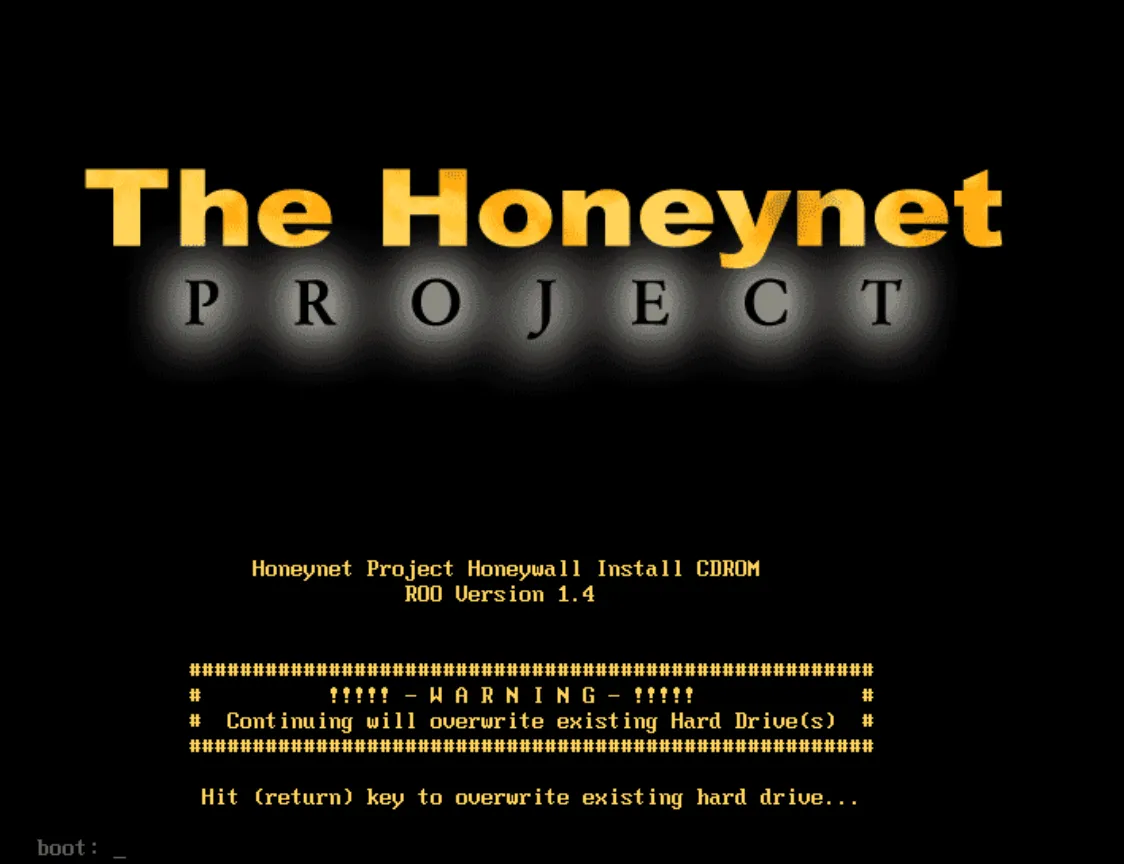

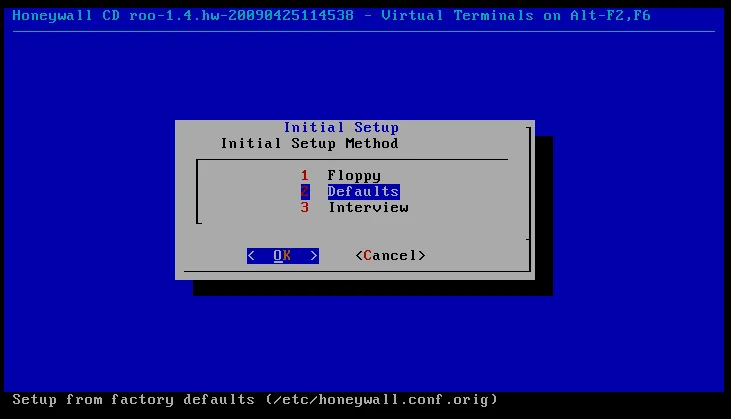

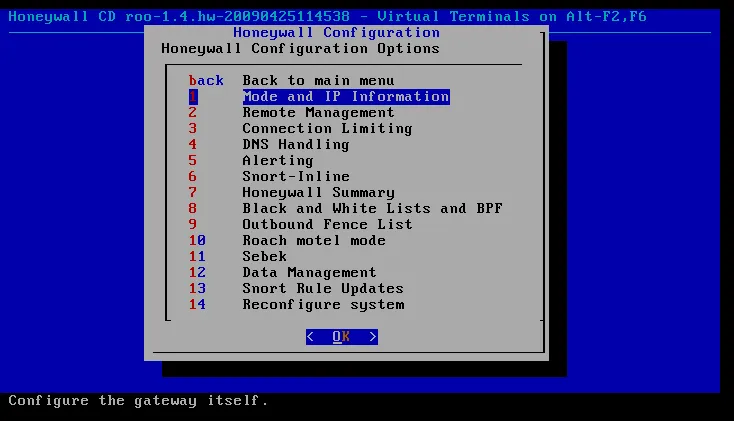

安装过程简易版如下:

- 首先新建虚拟机 导入ISO镜像 添加两个新的网卡

一点需要注意的是 配置时硬件兼容版本选择旧一点的

- 配置好后 启动虚拟机 出现下面界面直接按回车

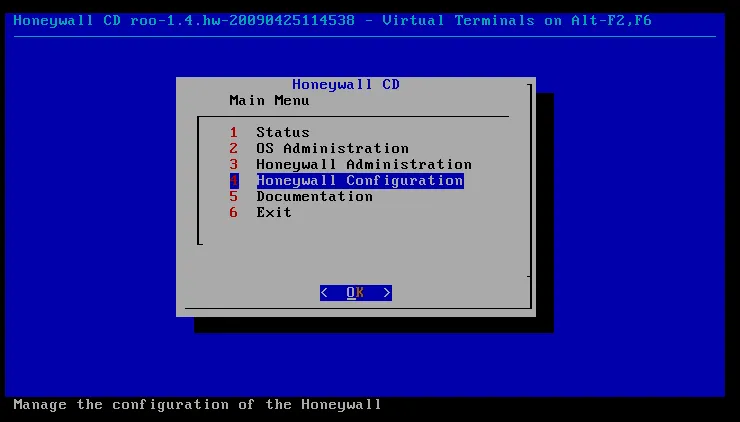

- roo/honey 登录后 su - 提权至root用户 选择configuration

- 以下配置界面需要配置1、2、11号

- 后面按照实验的设计逐步配置即可。最终配置如下图所示

2.5 网络拓扑图

根据当前环境实际情况,可将实验环境拓扑表示如下:

2.6 IP 地址配置表

根据实验中的最终配置,各主机 IP 地址如下:

| 主机名称 | 角色 | IP 地址 | 说明 |

|---|---|---|---|

| SEEDUbuntu | 攻击机 | 192.168.5.4 | 攻击侧 |

| Kali | 攻击机 | 192.168.5.5 | 攻击侧 |

| WinXPattacker | 攻击机 | 192.168.5.6 | 攻击侧 |

| HoneyWall eth2 | 管理接口 | 192.168.5.8 | 管理用途 |

| Win2000Server | 靶机 | 192.168.5.133 | 靶机 |

| Metasploitable_ubuntu | 靶机 | 192.168.5.134 | 靶机 |

2.7 连通性测试

攻击机之间可以ping通 以WinXPattacker ping Kali为例

攻击机ping蜜网网关不通 网页可以访问 开放了443端口

攻击机可以ping通靶机 以Kali为例

2.8 HoneyWall 透明桥接模式验证

为了验证 HoneyWall 是否真实位于攻击流量路径中,在 HoneyWall 主机中执行:

tcpdump -i eth0 icmp

随后使用攻击机对靶机执行 Ping 测试。抓包结果显示:

- 从

192.168.5.5发往192.168.5.133和192.168.5.134的 ICMP Echo Request; - 从

192.168.5.133和192.168.5.134返回192.168.5.5的 ICMP Echo Reply。

这表明:

- 攻击机与靶机之间的流量确实经过 HoneyWall;

- HoneyWall 的

eth0位于攻击路径中; - HoneyWall 能够对经过的流量实施实时抓包和审计;

- 当前实验环境中的 HoneyWall 工作方式应理解为透明桥接监测模式。

三、搭建过程中可能遇到的困难与解决办法

3.1 将 HoneyWall 误认为普通三层网关

问题表现

- 认为 HoneyWall 应该像普通路由器一样为内外两侧主机提供默认网关;

- 对 HoneyWall 接口和地址配置产生误判;

- 实验现象与预期不一致。

原因分析

实验初期容易按照常规网络设备思路,将 HoneyWall 理解为“内外双网口的三层路由网关”。但从实际接口状态与抓包现象看,其工作方式更符合透明桥接模式。

解决办法

- 使用

ifconfig、route -n等命令核查 HoneyWall 接口状态; - 结合抓包结果判断其工作模式;

- 在报告中明确区分管理接口与桥接监测接口。

3.2 管理接口能访问但无法 Ping 通

问题表现

192.168.5.8的 Web 管理页面可以访问;- 但使用 Ping 测试时可能无响应。

原因分析

管理接口开放 Web 服务并不代表一定开放 ICMP。某些系统或防火墙可能允许 443 端口访问,而不允许 Ping。

解决办法

- 优先使用浏览器验证 HoneyWall 管理页面;

- 不应只依赖 Ping 判断管理接口是否可用;

- 必要时检查 HoneyWall 本机防火墙或管理策略。

3.3 攻击机能 Ping 靶机,但靶机不能主动 Ping 攻击机

问题表现

- 攻击机访问靶机时有响应;

- 靶机主动访问攻击机时失败。

原因分析

该现象可能由多种因素共同造成,例如:

- 攻击机主机防火墙限制 ICMP;

- 路由或访问策略存在方向不对称;

- 将透明桥接环境误当作普通三层对等通信环境。

解决办法

- 分别检查攻击机与靶机的防火墙配置;

- 借助

tcpdump、ping、route等工具分方向验证链路; - 明确“回包经过 HoneyWall”与“任意方向主动通信完全对等”是两个不同问题。

3.4 抓包结果难以解释

问题表现

- 在 HoneyWall 上能抓到攻击机与靶机之间的流量;

- 但 HoneyWall 并没有承担普通三层业务 IP 的转发角色;

- 容易误以为配置异常。

原因分析

这是透明桥接监测模式的典型现象:中间节点不一定通过三层 IP 参与业务通信,但只要其位于二层链路中,就可以抓取和审计经过的数据。

解决办法

- 理解二层桥接与三层路由的本质区别;

- 将 HoneyWall 理解为“串联在线路中的监测桥”;

- 用流量确实经过其接口这一事实来解释抓包结果。

四、学习总结

通过本次《网络攻防实践》实验环境的搭建,我对 VMware 虚拟网络配置、网络攻防实验环境设计以及蜜网网关的工作机制有了更加系统的认识。

首先,在基础知识层面,我进一步掌握了桥接模式、NAT 模式和仅主机模式三种虚拟机网络连接方式的区别,理解了 NAT、DHCP、子网划分、默认网关等参数在实验环境中的实际意义。这些知识为后续开展攻击测试、抓包分析和漏洞验证奠定了基础。

其次,在实验环境搭建过程中,我认识到理论设计与实际运行现象之间可能存在差异。最初我更倾向于将 HoneyWall 理解为一个普通的三层网关,但通过分析接口状态、路由表以及在 HoneyWall 上执行 tcpdump 抓包,我逐步确认其当前工作方式更符合透明桥接旁路监测 / 串联监测模式。这一过程让我认识到,网络安全实验环境的理解不能停留在主观设想上,而必须以实际数据和现象为依据。

再次,通过本次实验,我对 HoneyWall 的作用有了更加清晰的认识。它不仅是一个中间设备,更是攻击流量的监听、记录和审计节点。实验中能够在 HoneyWall 的接口上抓到攻击机与靶机之间的 ICMP 请求与应答,说明 HoneyWall 确实位于真实流量路径中,这也体现了蜜网体系“可观察、可记录、可分析”的核心特点。

此外,在排障过程中,我进一步掌握了使用 ifconfig、route -n、ipconfig、tcpdump 等工具分析网络问题的方法。面对管理接口不能 Ping、靶机无法主动访问攻击机等现象,我逐渐学会从链路、接口、流量方向和主机防火墙等多个角度进行判断,而不是只关注表面结果。这种分析方法对后续深入学习网络安全与攻防技术具有重要意义。

总体而言,本次作业不仅完成了网络攻防实验环境的初步构建,也使我对蜜网结构、透明桥接监测原理以及网络实验中的问题定位思路有了更加深入的理解,为后续开展漏洞利用、流量分析、入侵检测与蜜网审计奠定了良好基础。

浙公网安备 33010602011771号

浙公网安备 33010602011771号