EXP6 信息搜集与漏洞扫描

1.实验有关问题

(1)哪些组织负责DNS,IP的管理。

- ICANN是一个集合了全球网络界商业、技术及学术各领域专家的非营利性国际组织,负责在全球范围内对互联网唯一标识符系统及其安全稳定的运营进行协调,它能决定域名和IP地址的分配。

- 全球的13个根服务器均由美国的ICANN统一管理。

-

ICANN理事会是ICANN的核心权利机构,它设立三个支持组织,从三个不同方面对Internet政策和构造进行协助,检查,以及提出建议。

- 地址支持组织(ASO)负责IP地址系统的管理。

- 域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

- 协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配。此协议是允许计算机在因特网上相互交换信息,管理通讯的技术标准。

-

全球一共有5个地区性注册机构:

- ARIN主要负责北美地区业务

- RIPE主要负责欧洲地区业务

- APNIC主要负责亚太地区业务

- LACNIC主要负责拉丁美洲美洲业务

- AfriNIC负责非洲地区业务

(2)什么是3R信息

- 官方注册局

- 注册商

- 注册人

2.实验总结与体会

- 在做了六次实验之后,发现其实黑客以及网络攻击技术并不是像之前想象的那样触不可及。

- 这次的信息搜集与漏洞扫描,虽然操作简单,但更重要的是要弄清每个步骤的意义,比如在使用nmap的时候,收集到的每条信息对于之后的攻击究竟有何意义?nmap是目前最流行的网络扫描工具,使用nmap能够得知目标网络上有哪些主机是存活的,进而分析有哪些服务是开放的,甚至还能知道网络中使用了何种类型的防火墙设备,还可以大范围的扫描IP地址段等等。

-

通过简单的主机检测、端口扫描、服务扫描与查点技术后,我们大概掌握一个基本情况,下一步要做的就是全面掌握目标靶机存在的安全漏洞,然后进一步实施远程渗透攻击。操作也不难,难的是分析。我们得把重点放在分析上面!要会看生成的分析报告,从中得出一些有用的信息来!OpenVAS就是一款综合型的漏洞扫描器。

-

信息搜集分为外围搜集和具体搜集。

-

外围搜集

- 搜索引擎

- 注册信息

- 第三方社交网络

-

具体搜集

- 操作系统

- 端口扫描

- 服务查询

- 版本查询

- 漏洞查询

- 说明

-

OpenVAS开发组维护了一套免费的NVT特征库,并定期对其进行更新,以保证可以检测出最新的系统漏洞。

-

OpenVAS主要功能模块:

- 管理引擎

- 扫描引擎

- 身份认证

- 客户端程序

3.实践过程记录

(1)信息收集

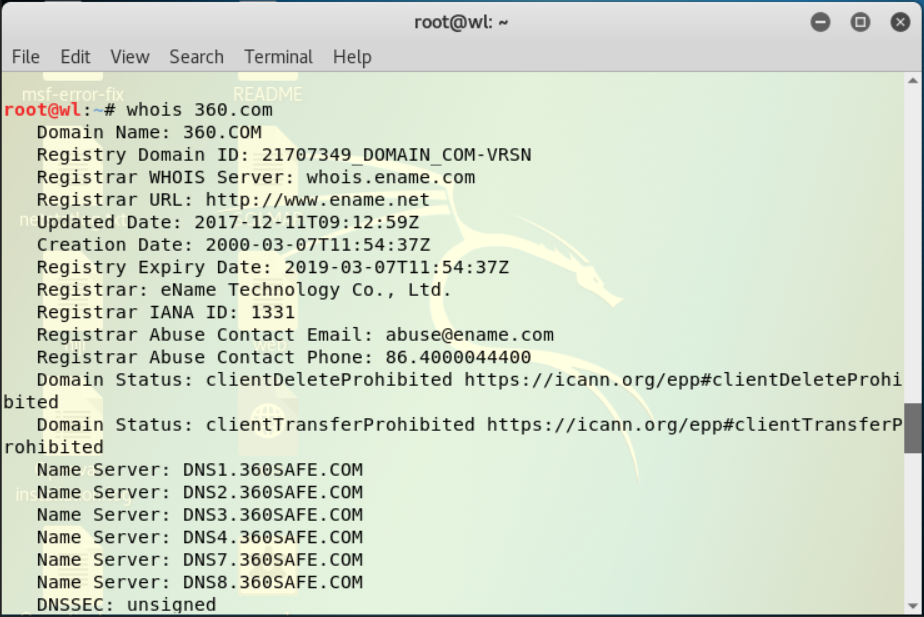

- 利用“whois”命令查询3R信息,就是上文提到的注册人、注册商和官方注册局相关信息。

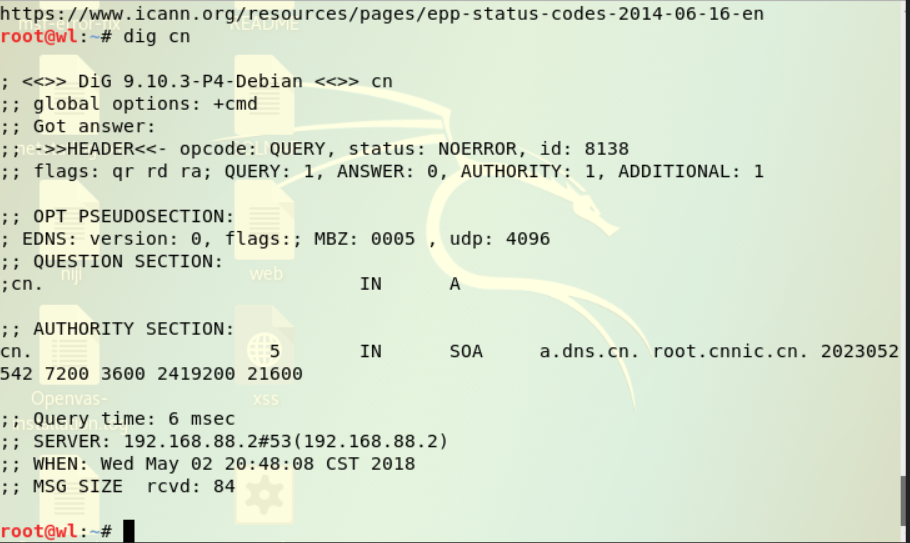

- (DNS查询工具)使用dig命令,可以看到cn使用的是CNNIC的DNS。

- (DNS查询工具)使用nslookup扫描360的域名。

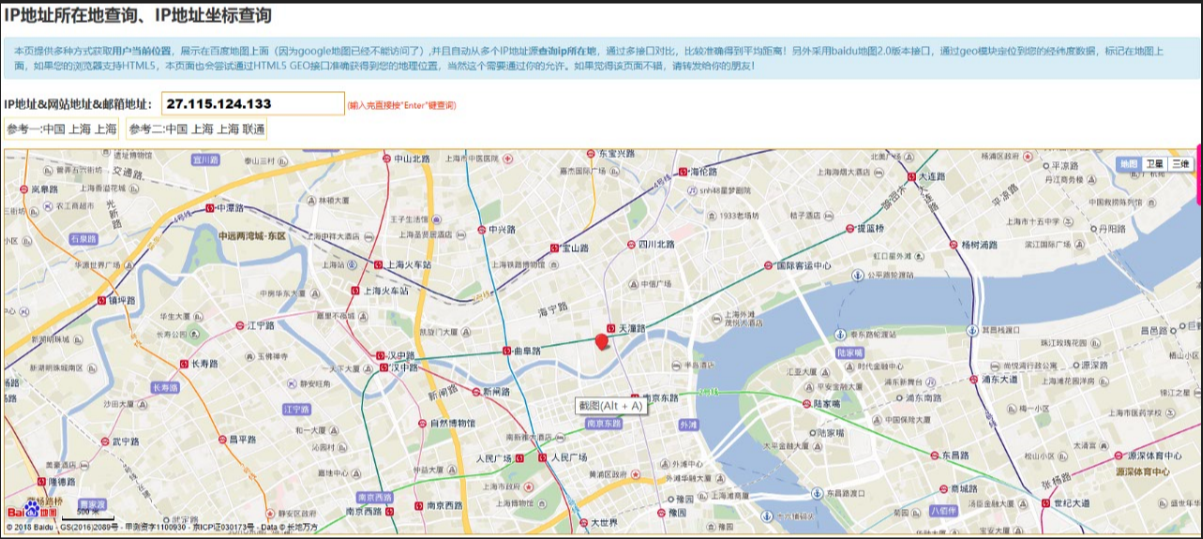

- 查询ip对应的地理位置

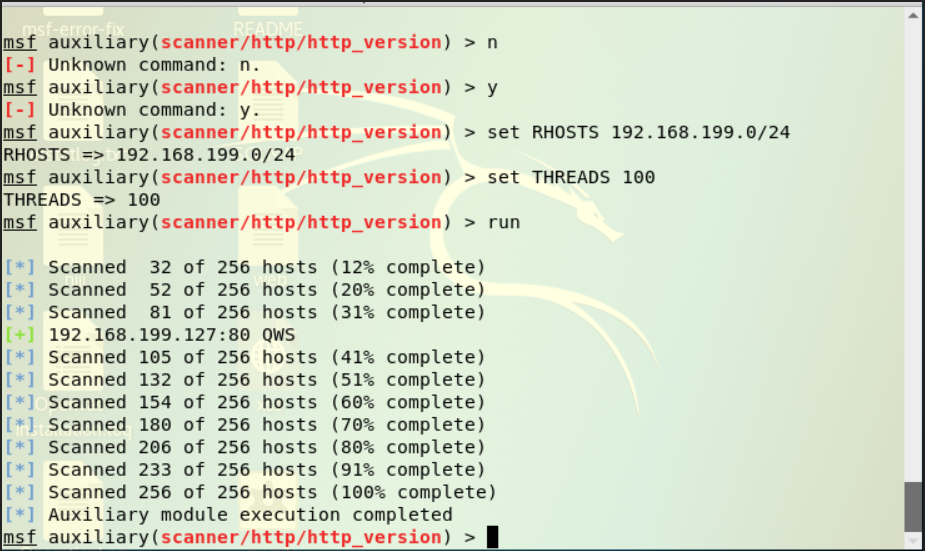

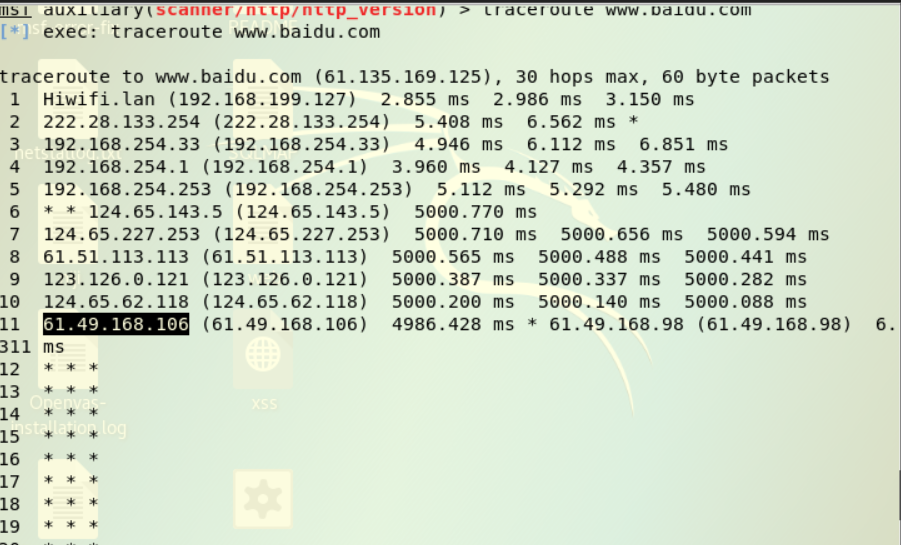

- Metasploit中的服务查点辅助模块,以http_version模块为例。

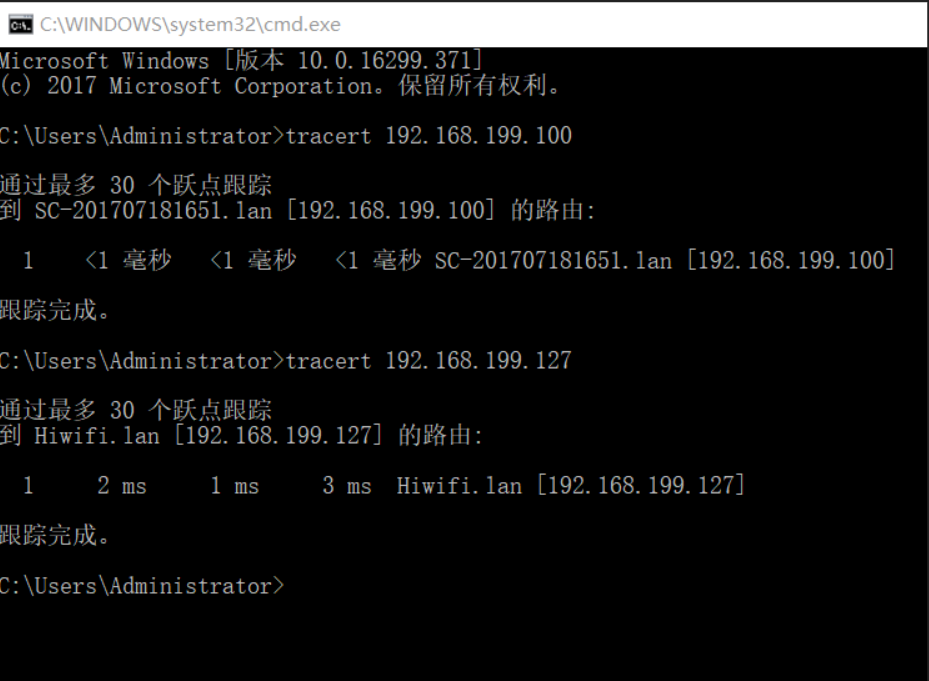

- 使用Tracert路由探测。

- Linux下用命令traceroute。

-

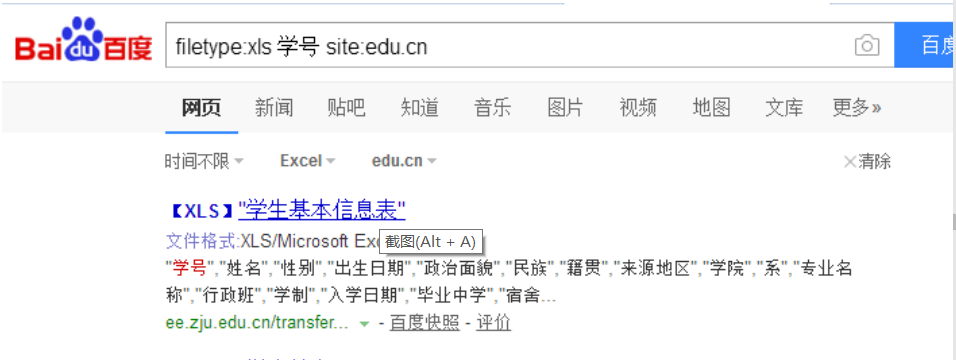

搜索引擎查询技术,在这里我利用百度查到带学号信息的xls表格。

- 主机发现(利用Nmap -sn)

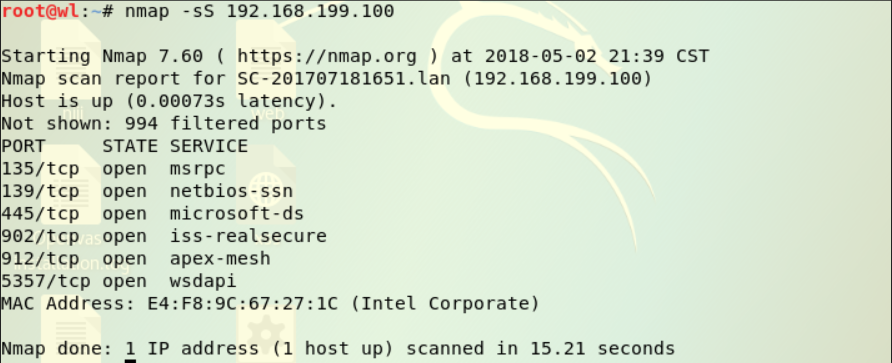

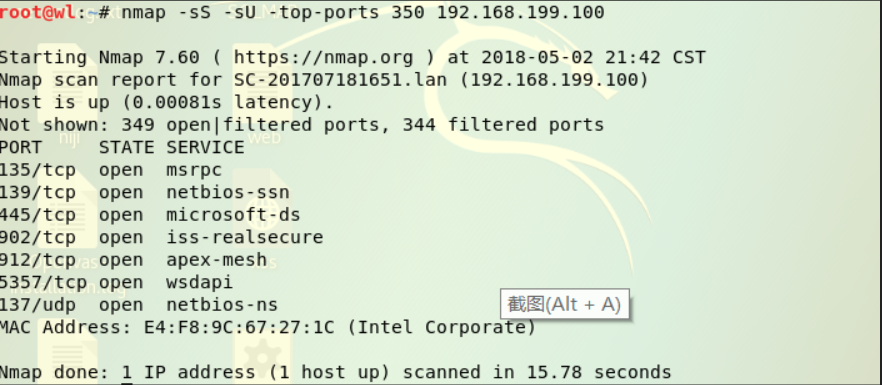

- 端口扫描(利用Nmap -sn)对目标主机192.168.199.100进行扫描.该主机在扫描的默认1000个TCP端口中有994个关闭的端口,列表显示了开放的6个TCP端口。

- 还可以同时扫描TCP和UDP最常开放的端口。

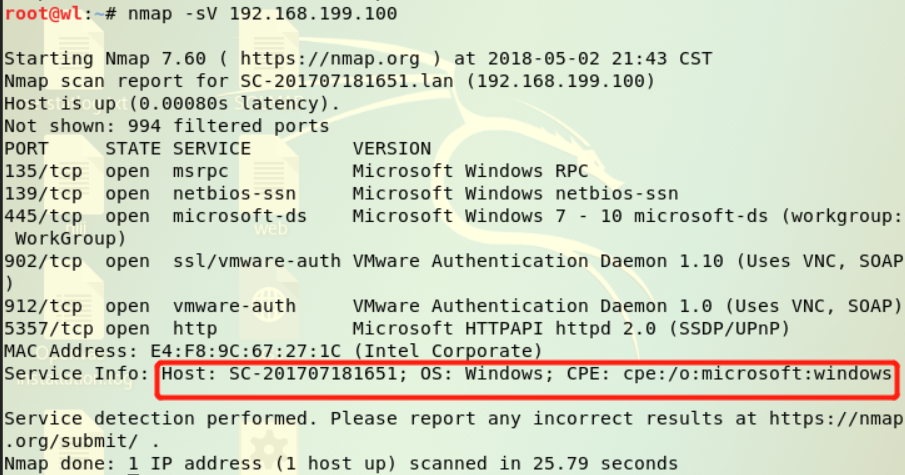

- 版本检测,检测到有微软特定的应用服务,所以还能够推断出该ip运行的是Windows的操作系统。

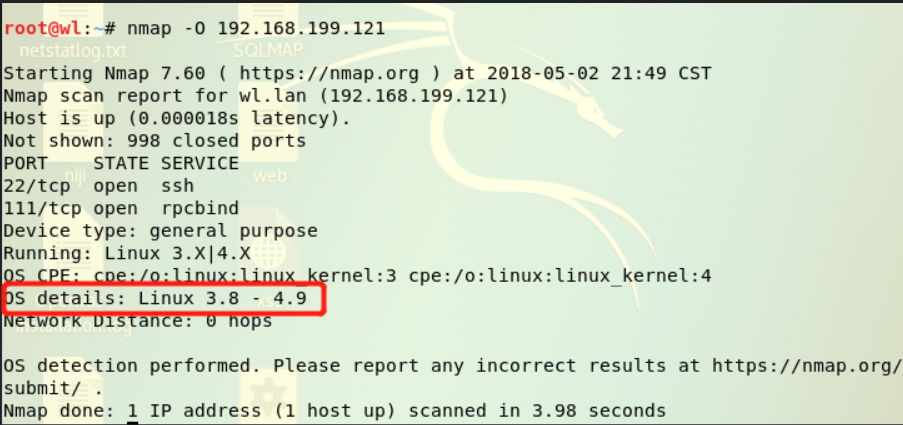

- 操作系统检测,在OS detail处可以看见操作系统方面的信息。(kali)

(2)漏洞扫描

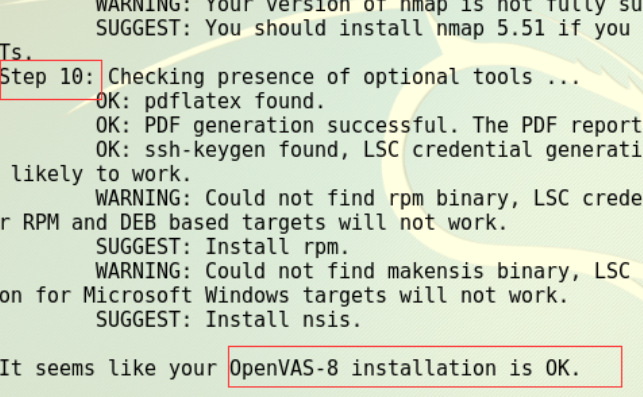

- 安装openvas,用命令openvas-check-setup来查看安装状态。

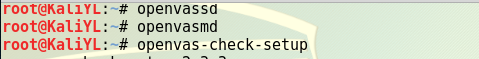

- 正常的情况下应该有10个step,于是输入命令openvassd,然后再输入openvasmd来解决问题。

- 再检查安装状态看看。

- 添加admin账号。使用命令openvasmd --user=admin --new-password=admin。

- 然后启动openvas

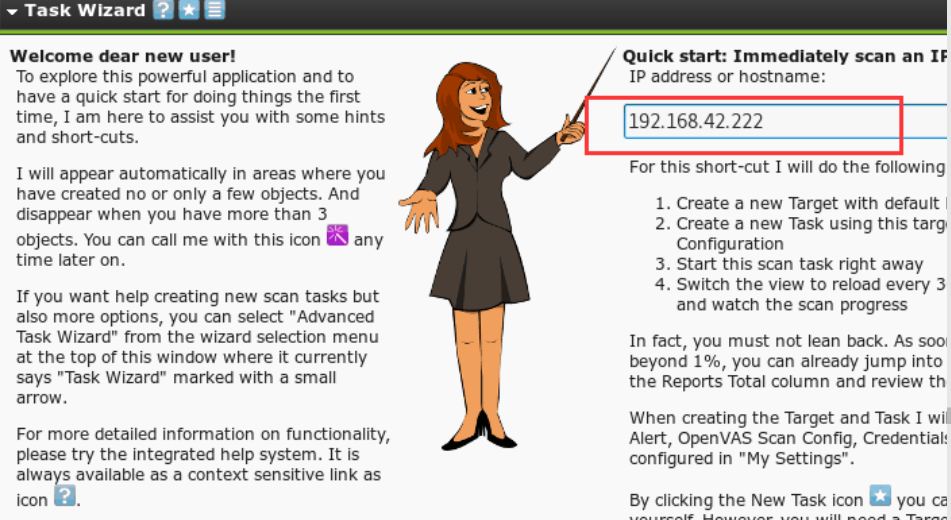

在kali中访问网址:https://127.0.0.1:9392/,可以看到如下图所示登录界面。

- 扫描虚拟机XP SP3。

- 点击“新建扫描目标”按钮。

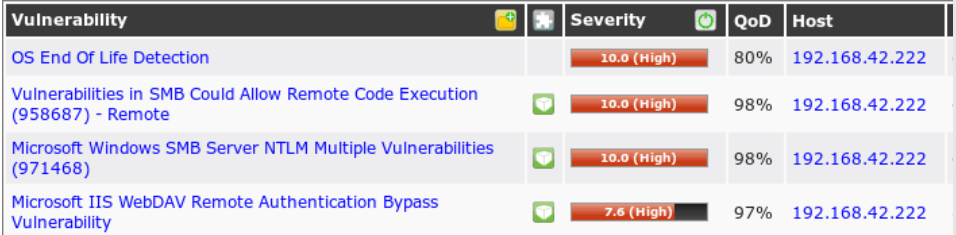

- 在这里,我们可以看到扫描XP SP3后的漏洞。有4个漏洞处于"high"级别。

-

点击第三个漏洞。看看详情,在这里,我们能看到这个漏洞产生的影响,以及解决办法等等。还可以将报告下载成pdf格式,以便我们更好的查看。

![]()

-

根据报告得知,修补漏洞的办法为:

- 进行Windows系统的更新。

- 将系统列出的热修复补丁进行更新。

- 在给出的链接里下载推荐的、已经更新过的热修复补丁。

浙公网安备 33010602011771号

浙公网安备 33010602011771号