靶机: https://download.vulnhub.com/pyexp/pyexpvm.zip

注释: 使用vmwar workstation运行虚拟机

难度: 中

目标: 取得 root 权限 + 2 Flag

涉及知识点:信息收集、hydra爆破、mysql、sudo提权

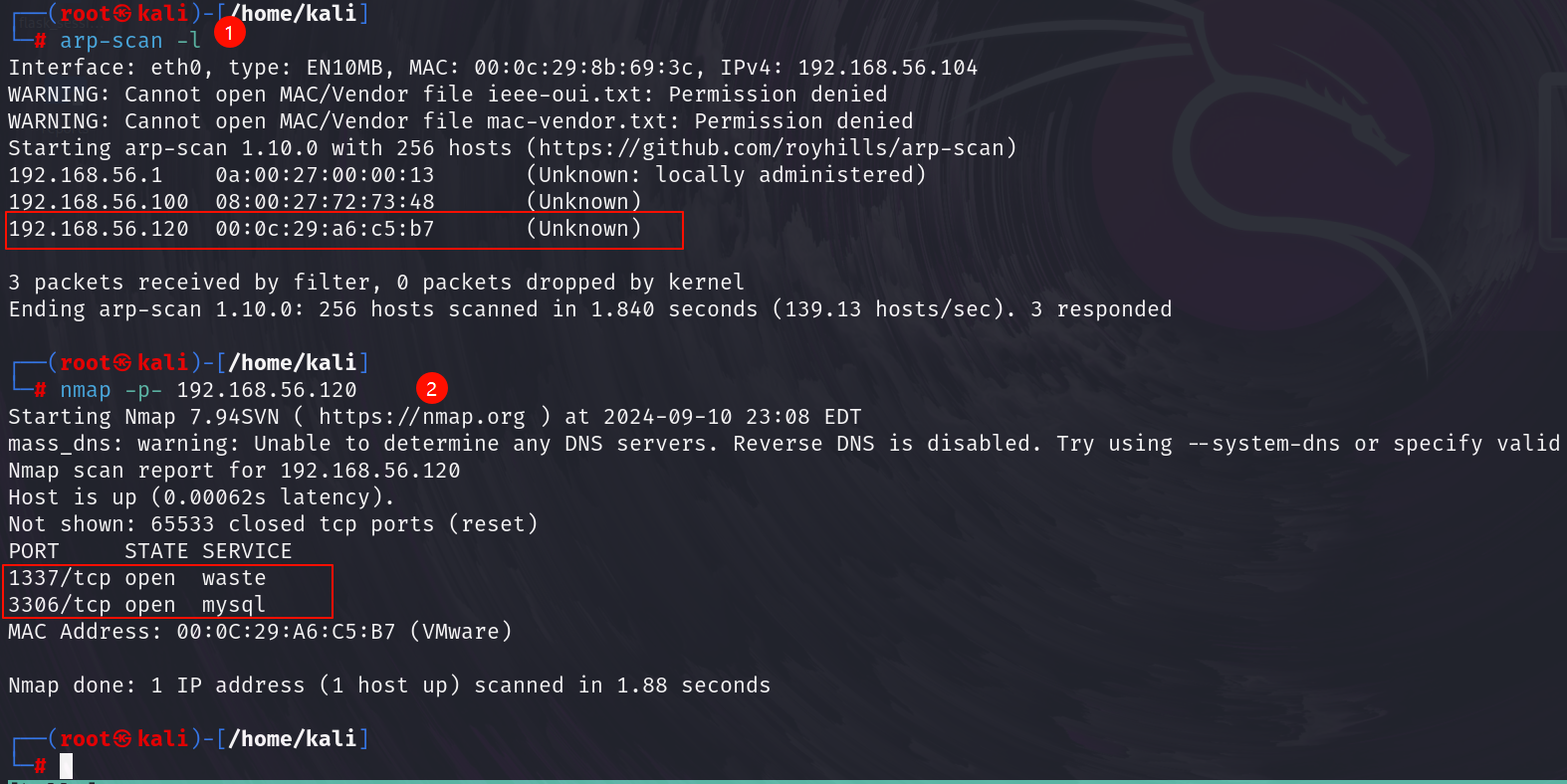

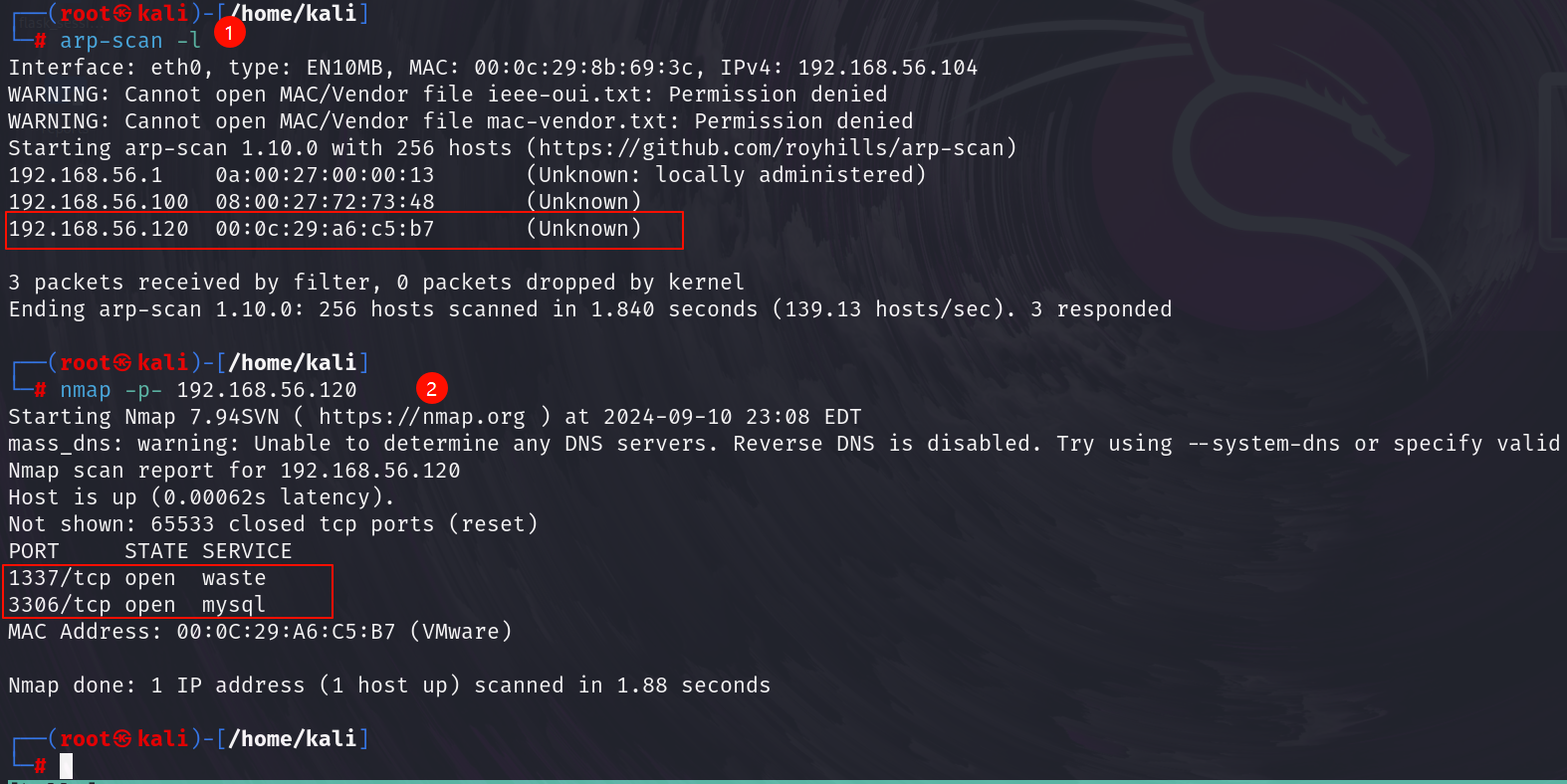

靶机IP:192.168.56.120

攻击机IP:192.168.56.114

注:这是一台没有web的靶场

1、靶机开启了2个端口服务分别是1337和3306

2、使用hydra对3306进行爆破得到mysql的登录密码,在数据库中看发现fernet加密的凭据和密钥,进行解密

3、如下是fernet解密的脚本

from cryptography.fernet import Fernet

# 加密的凭据和密钥

encrypted_message = b'gAAAAABfMbX0bqWJTTdHKUYYG9U5Y6JGCpgEiLqmYIVlWB7t8gvsuayfhLOO_cHnJQF1_ibv14si1MbL7Dgt9Odk8mKHAXLhyHZplax0v02MMzh_z_eI7ys='

key = b'UJ5_V_b-TWKKyzlErA96f-9aEnQEfdjFbRKt8ULjdV0='

# 创建 Fernet 对象

fernet = Fernet(key)

# 尝试解密

try:

decrypted_message = fernet.decrypt(encrypted_message)

print("解密后的消息:", decrypted_message.decode())

except Exception as e:

print("解密失败:", str(e))

#解密后的消息:

#用户名:lucy

#密码:wJ9`"Lemdv9[FEw-

4、登录ssh后通过sudo提权最终获得root 权限 + 2 Flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号