2023-2024-1 20232408《网络空间安全导论》第三周学习总结

2023-2024-1 20232408《网络空间安全导论》第三周学习总结

一.教材学习中的问题和解决过程

- 什么是“开放系统互连模型与安全体系结构”

解决方案:书本上给出的有关内容是:研究信息系统安全的目的,就是将普遍性的安全理论与实际信息系统相结合,形成信息系统安全需求的安全体系结构......满足安全需求。开放系统互连安全体系结构定义了必须的安全服务、安全机制和技术管理,以及它们在系统上的合理部署和关系配置。不过呢,这个只是解释了开放系统互连模型与安全体系结构的关系与作用,我还是有一点不明白它们具体是什么。所以,我求助了AI,它给出了如下结果:

开放系统互连模型:

开放系统互连模型 (OSI模型):

物理层 (Physical Layer): 处理硬件接口和传输媒体,例如电缆和光纤。主要关注比特流的物理传输。

数据链路层 (Data Link Layer): 提供数据包的逻辑传输,处理错误检测和纠正。通常分为两个子层,即逻辑链路控制(LLC)和介质访问控制(MAC)。

网络层 (Network Layer): 处理数据包的路由和转发,将数据从源主机传输到目标主机,主要涉及IP地址和路由算法。

传输层 (Transport Layer): 提供端到端的通信,确保数据的可靠传输。包括TCP(传输控制协议)和UDP(用户数据报协议)。

会话层 (Session Layer): 管理和维护会话或连接。负责建立、维护和结束应用程序之间的通信会话。

表示层 (Presentation Layer): 处理数据格式的转换,确保一个系统的应用层能理解另一个系统发送的数据。

应用层 (Application Layer): 提供网络服务和应用程序之间的通信。包括FTP、HTTP、SMTP等协议。

安全体系结构:认证 (Authentication): 确保通信的各个参与方是合法的,并且只有合法的用户能够访问系统。

访问控制 (Access Control): 确保只有授权用户能够访问系统中的资源,防止未经授权的访问。

机密性 (Confidentiality): 确保数据在传输过程中不被未授权的人或系统读取。

完整性 (Integrity): 防止数据在传输或存储过程中被未经授权的修改。

非否认性 (Non-repudiation): 防止用户否认曾经进行过的通信或操作。

这是chatgpt给出的解释。我感觉是对书本内容的一种补充,所以放在这里了。

二:防火墙开关命令和安全漏洞扫描技术。

解决方案:我在初步的阅读后,发现这两个命令都是与web有一定的关系的:防火墙开关命令主要(就我自己的使用)是在我安装虚拟机的初期使用。如果我要安装GitHacker的包,有可能就要关闭防火墙。而安全漏洞扫描记术就是web试题的一个方面。有诸如SQL注入等学习点。我看过一点初步课程,也去询问过像CSDN等网站,它告诉我,安全漏洞的网安比赛点主要有下面几个:

web:

SQL注入 (SQL Injection): 尝试通过在输入中注入SQL代码来访问或修改数据库。

跨站脚本 (XSS): 尝试在网页上注入恶意脚本,以获取用户信息或执行其他恶意操作。

跨站请求伪造 (CSRF): 尝试通过伪造用户请求,执行未经授权的操作。

网络协议漏洞:

DNS漏洞: 尝试利用域名系统的弱点,如缓存投毒或域传送攻击。

SSL/TLS漏洞: 寻找与加密通信有关的弱点,如心脏滴血漏洞 (Heartbleed) 或 POODLE 攻击。

还有操作系统漏洞等安全漏洞。书本上主要强调扫描漏洞手段,引导我们及时检查,防止自己的web出现漏洞,也是给了学习黑客技术的学生一些工具。我自己刚学,用的工具是直接现成的Hackerbar。

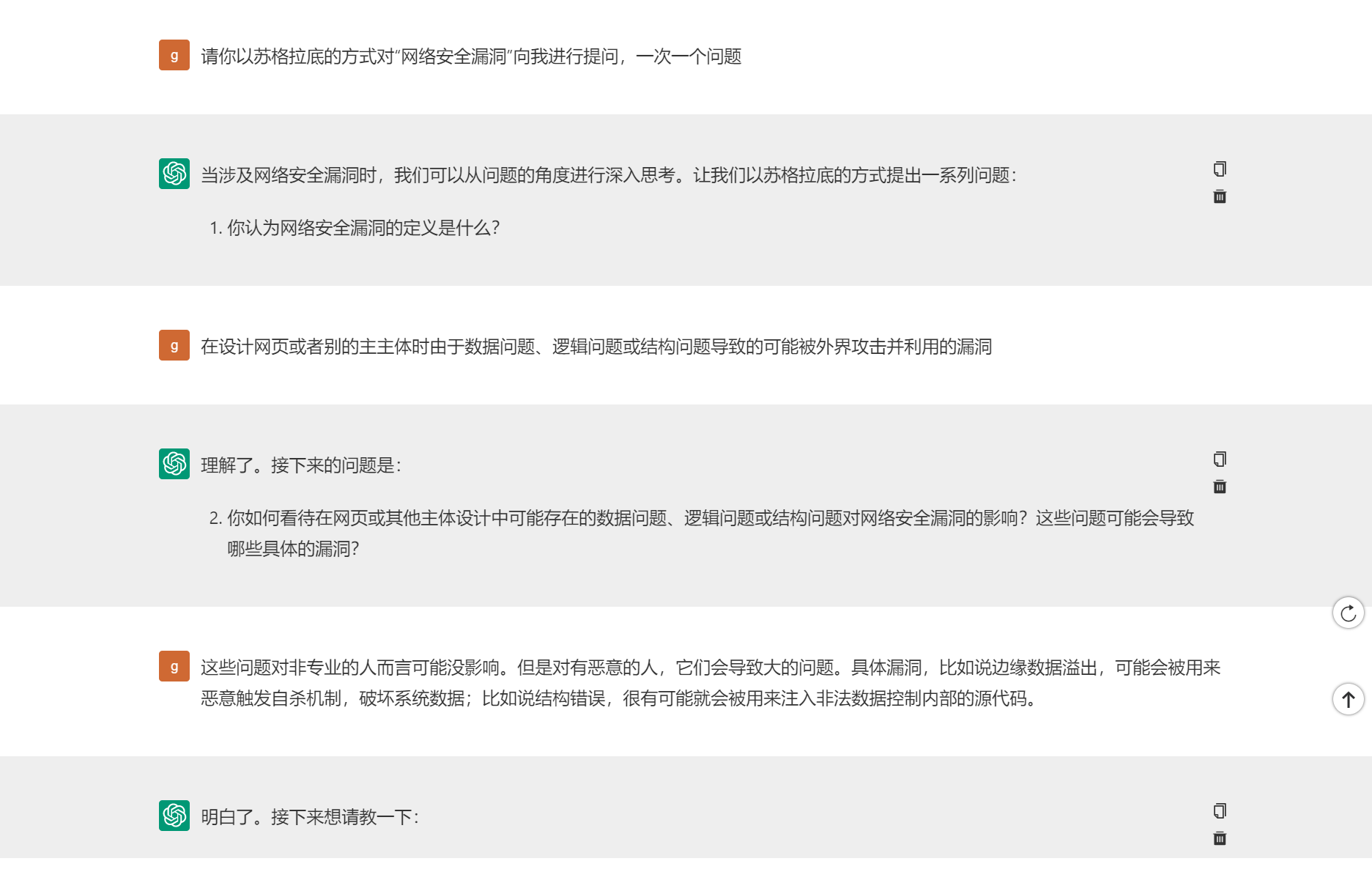

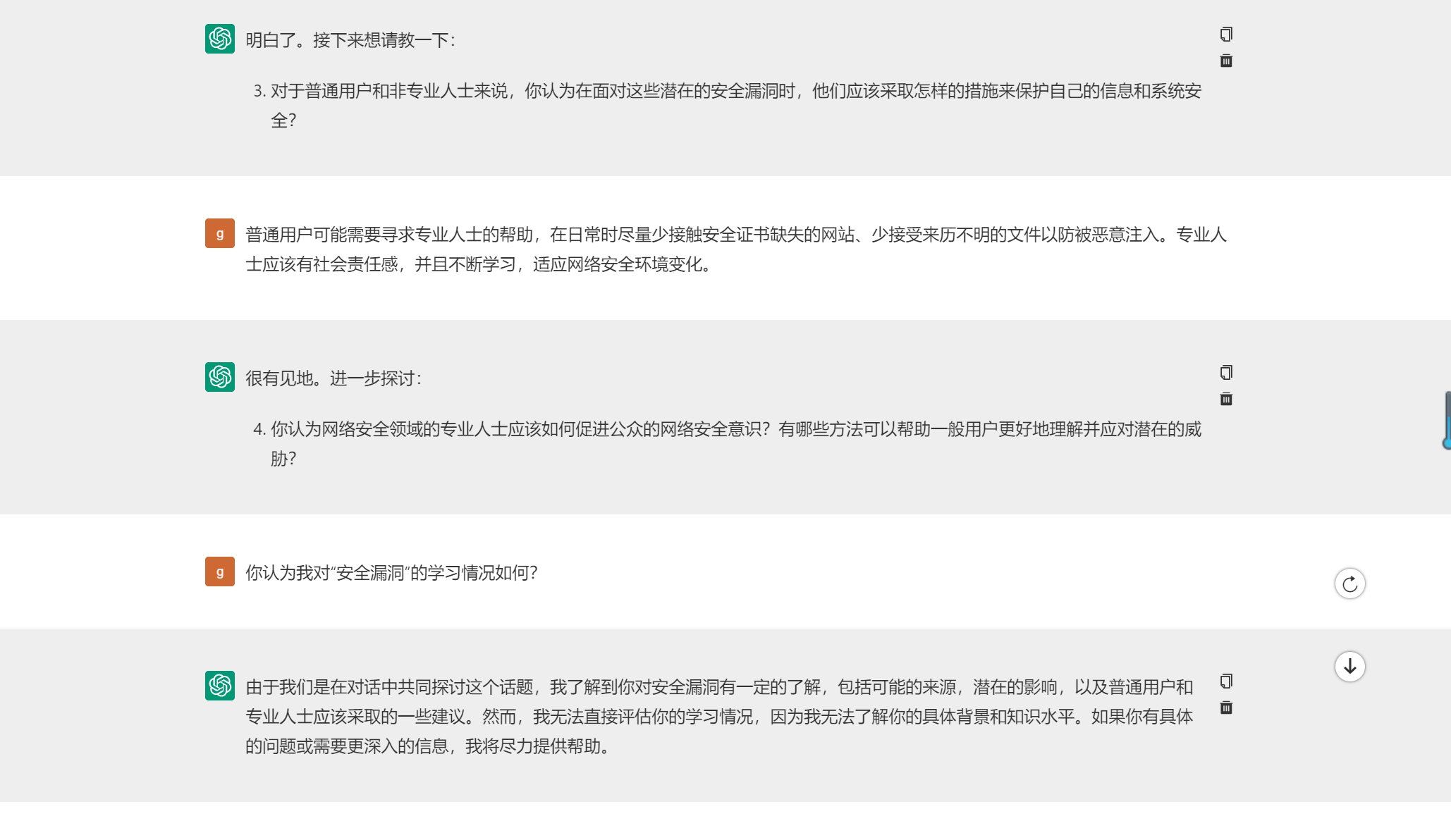

二:下面是对这两个问题的苏格拉底式提问:

感悟

这章与我们所学的信息安全是有着千丝万缕的联系的。加强责任感,努力学好专业知识,是每一个“白帽子”义不容辞的使命。努力向上,保护网络安全,是每一个网安人应该做的事情!

浙公网安备 33010602011771号

浙公网安备 33010602011771号