20199305 2019-2020-2 实践三 网络嗅探与协议分析(课堂作业)

实践三 网络嗅探与协议分析(课堂作业)

任务一

1、任务要求

每个人找一个抓包软件,分析其功能,设计的模块等,着重使用和分析。不建议用wireshark,编译过程可能比较难,也可挑战。

2、我选用的是Fidder,它通过改写HTTP代理,让数据从它那通过,来监控并且截取到数据。Fiddler可以通过伪造CA证书来欺骗浏览器和服务器。在浏览器面前Fiddler伪装成一个HTTPS服务器,而在真正的HTTPS服务器面前Fiddler又装成浏览器,从而实现解密HTTPS数据包的目的。Fiddler和Wireshark的区别在于Fidder是专门用来捕获HTTP、HTTPS的;而Wire shark能获取HTTP,也能获取HTTPS,但是不能解密HTTPS,故wireshark看不懂HTTPS中的内容。所以相比之下,如果是处理HTTP,HTTPS 还是用Fiddler, 其他协议比如TCP,UDP 用wireshark更好。

先下载Fidder,网站网址为https://www.telerik.com/download/fiddler

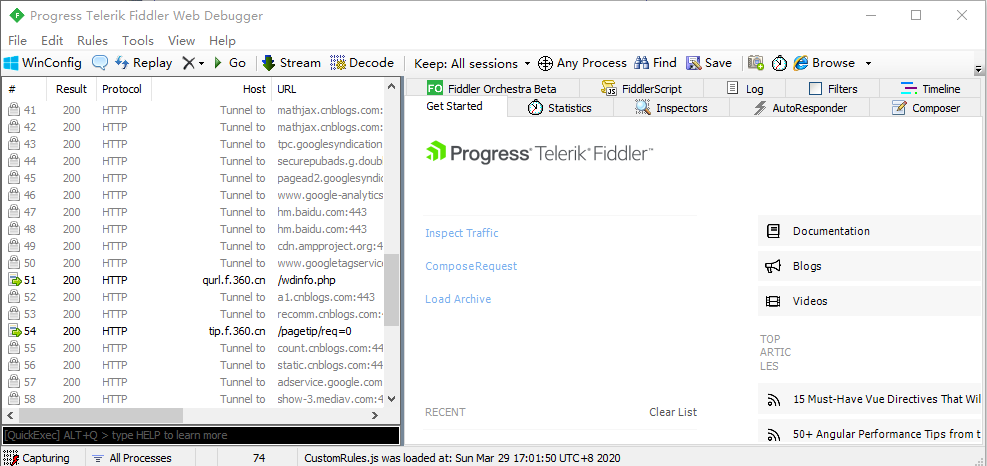

3、下载完成后进入页面,可以看到整个界面,接下来来谈谈整个界面的内容:

(1)首先Fiddler想要抓到数据包,要确保Capture Traffic是开启,在File –> Capture Traffic。开启后再左下角会有显示,当然也可以直接点击左下角的图标来关闭or开启抓包功能

Capture Traffic是开启,在File –> Capture Traffic。开启后再左下角会有显示,当然也可以直接点击左下角的图标来关闭or开启抓包功能

(2)Fiddler开始工作了,抓到的数据包就会显示在列表里面,下面为各英文字段的意思:

| 名称 | 含义 |

|---|---|

| # | 抓取HTTP Request的顺序,从1开始,以此递增 |

| Result | HTTP状态码 |

| Protocal | 请求使用的协议,如HTTP/HTTPS/FTP等 |

| Host | 请求地址的主机名 |

| URL | 请求资源的位置 |

| Body | 该请求的大小 |

| Caching | 请求的缓存过期时间或者缓存控制值 |

| Content-Type | 请求响应的类型 |

| Process | 发送此请求的进程:进程ID |

| Comments | 允许用户为此回话添加备注 |

| Costum | 允许用户设置自定义值 |

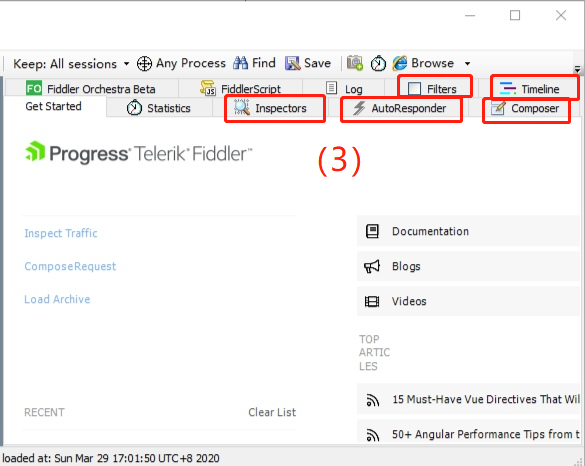

(3)最后介绍右侧框中的部分内容,详解如下:

1)Inspectors是用于查看会话的内容,上半部分是请求的内容,下半部分是响应的内容

2)AutoResponder允许你拦截指定规则的求情,并返回本地资源或Fiddler资源

3)Composer允许自定义请求发送到服务器,可以手动创建一个新的请求,也可以在会话表中,拖拽一个现有的请求

4)Fiters是过滤请求用的,左边的窗口不断的更新,当你想看你系统的请求的时候,其他请求看着碍眼,它还一直刷新你的屏幕。这个时候通过过滤规则直接看自己想看的内容

5)Timeline便会显示指定内容从服务端传输到客户端的时间

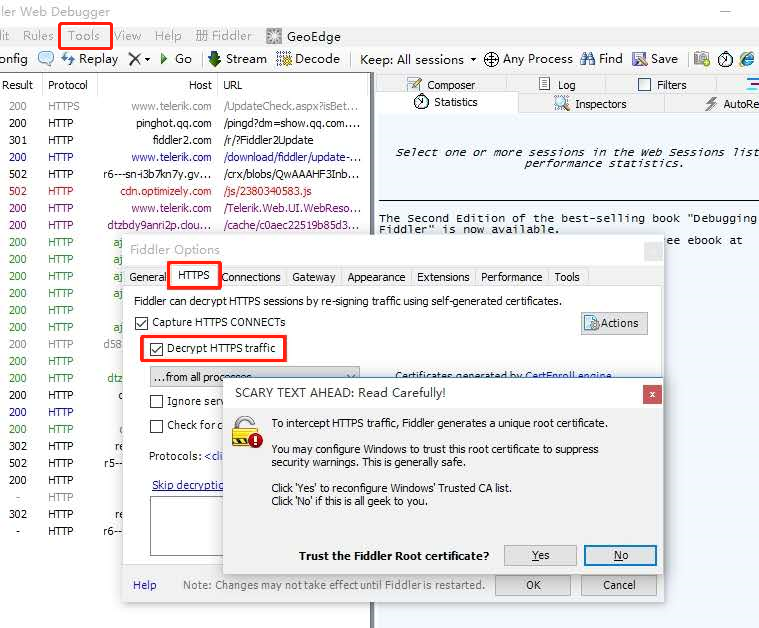

4、解密HTTPS需要手动开启,依次点击:Tools –> Fiddler Options –> HTTPS,勾选Decrypt HTTPS Traffic

Tools –> Fiddler Options –> HTTPS,勾选Decrypt HTTPS Traffic

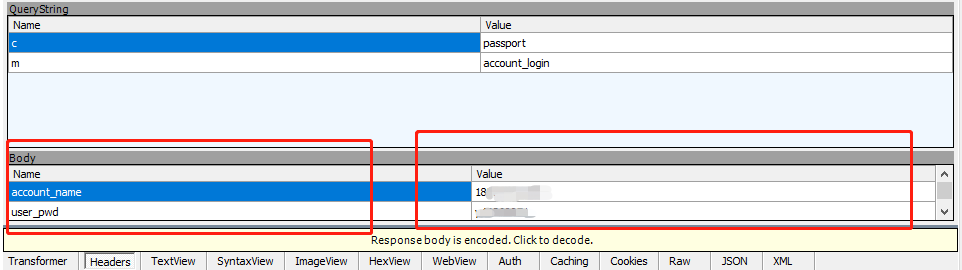

5、最后是抓包实践,我尝试登录了云班课,Fidder抓到了数据包,并获取了我的账号密码

任务二

1、任务要求

找一个网站或者搭建一个本地网站,登录网站,并嗅探,分析出账号和密码

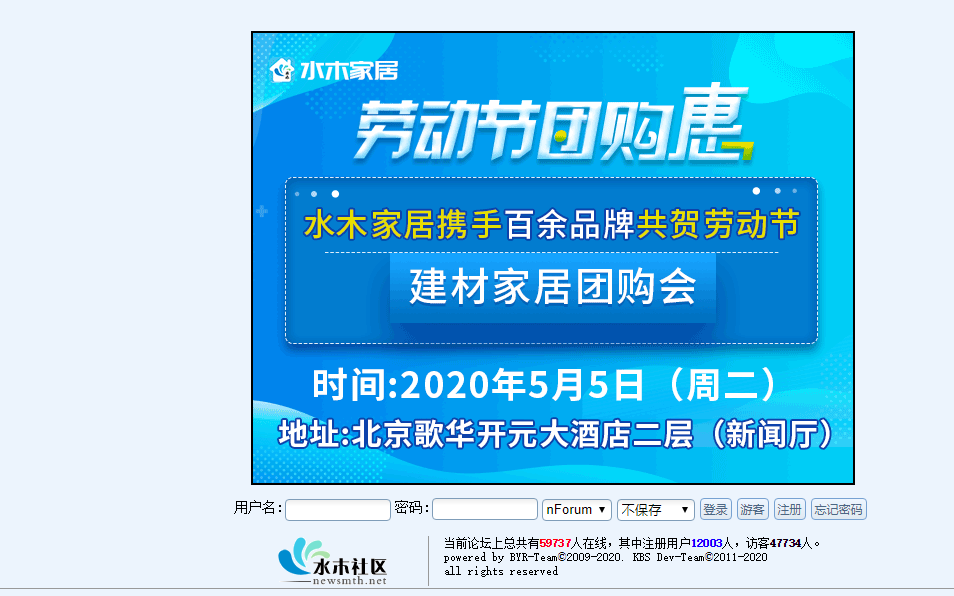

2、经过同学推荐在水木论坛注册了一个账号YZH123,其注册过程要求真实姓名/单位/地址等等,这个不要使用真实信息,随便胡诌即可

YZH123,其注册过程要求真实姓名/单位/地址等等,这个不要使用真实信息,随便胡诌即可

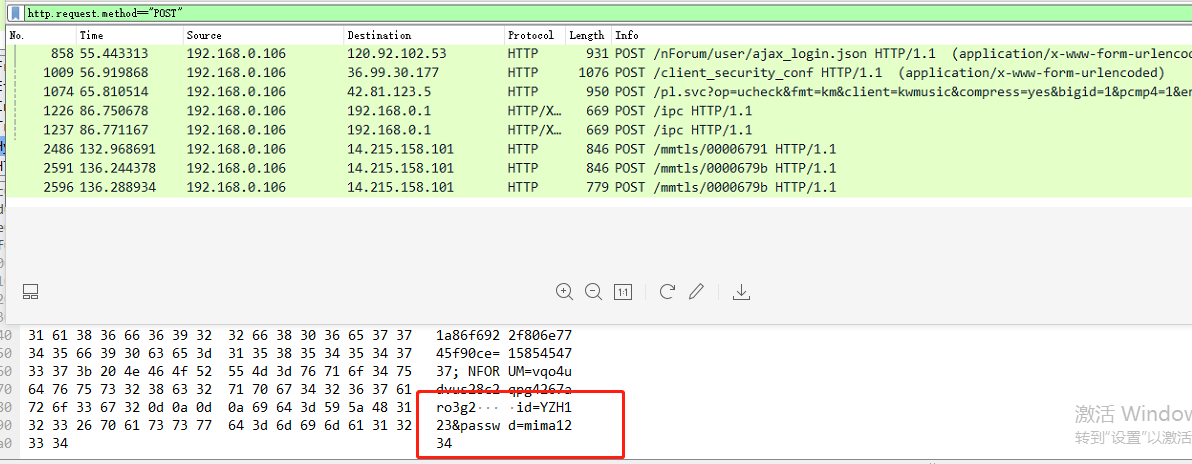

3、注册成功后登录账户,用Wireshark抓包,然后跟踪HTTP数据流,就可以发现我的账号和密码了(下方红色框)。这一次还有个插曲就是我的Wireshark没法用了,具体解决方法见问题与解决。

任务三

1、任务要求

抓取手机App的登录过程数据包,分析账号和密码

2、这个任务挺难受的,难度不大,但过程中尽出幺蛾子,一开始是win10自带的热点没法打开,后来注册了好多我以为很冷门的APP却仍然得不到账号密码(不敢相信我们益阳市各种城市公共服务APP保密性还可以),可以说是一波三折,下面进入正题。首先开启win10自带的热点,手机连上

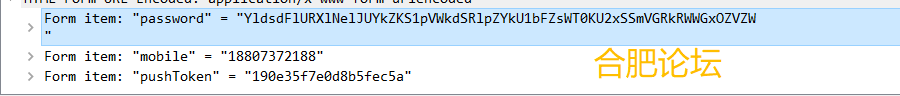

3、然后开始一个个试自己注册好的APP(由于内容过多,就不一一展示),能够最后得到账号密码信息的主要是越牛新闻和合肥论坛,但都加密了,不知道是不是因为之前试过的同学给公司反馈了一波

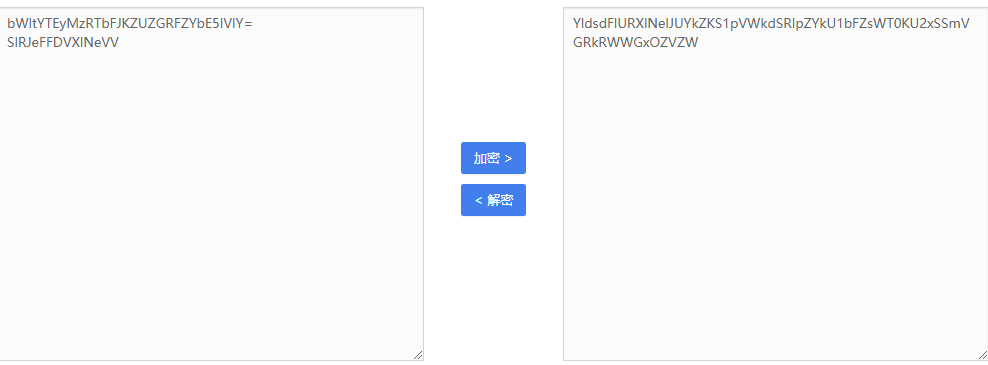

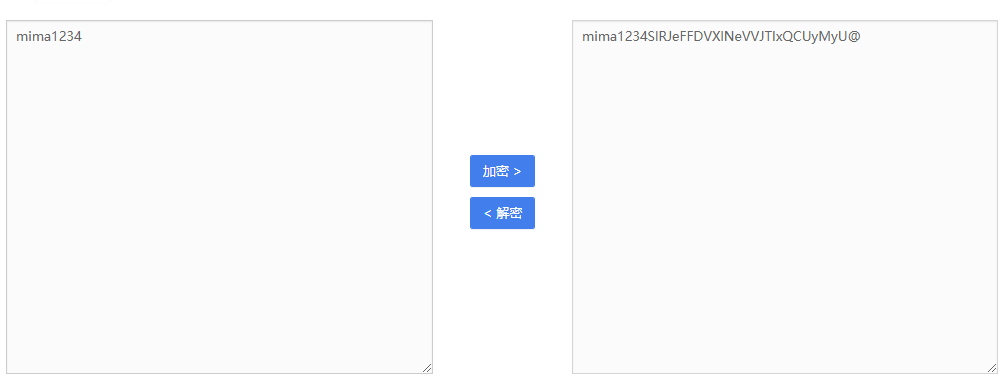

4、然后使用base64来解密账号密码(Base64是网络上最常见的用于传输8Bit字节代码的编码方式之一),揭秘了三次之后,可以看到我的密码mima1234出来了,只能说有一定的安全性,但安全性不高。

mima1234出来了,只能说有一定的安全性,但安全性不高。

问题与解决

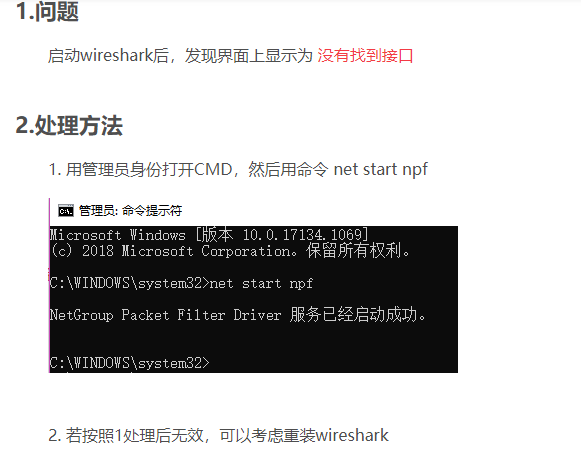

1、Wireshark无法使用,显示Wireshark抓包找不到接口,然后我通过问度娘,找到了一种方法(见下图),但没什么用

另寻他法,发现原因是Wireshark中由于自带的Winpcap不支持Win10,推荐进入http://www.win10pcap.org/download/下载一波,此时要关闭Wireshark,最好是卸载再安装一下,之后重启就可以了

2、win10自带的热点无法开启,系统提示无法设置移动热点,这个也是很诡异,找度娘查询原因。是了许多办法都没用,最后知乎中一位大神的做法解决了这个问题,步骤如下:

(1)打开设备管理器,找到网络适配器里的wireless-AC,打开:

(2)把高级里的802开头的两项右边的值都勾选为——“20MHz Only”,然后就可以了

浙公网安备 33010602011771号

浙公网安备 33010602011771号