20192425 2021-2022-2 《网络与系统攻防技术》实验五实验报告

20192425 2021-2022-2 《网络与系统攻防技术》实验五实验报告

1.实验内容

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

DNS注册人及联系方式

该域名对应IP地址

IP地址注册人及联系方式

IP地址所在国家、城市和具体地理位置

PS:使用whois、dig、nslookup、traceroute、以及各类在线和离线工具进行搜集信息

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机IP地址是否活跃

靶机开放了哪些TCP和UDP端口

靶机安装了什么操作系统,版本是多少

靶机上安装了哪些服务

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机上开放了哪些端口

靶机各个端口上网络服务存在哪些安全漏洞

你认为如何攻陷靶机环境,以获得系统访问权

(5)①通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。②并练习使用Google hack搜集技能完成搜索。

2.实验过程

1.从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:DNS注册人及联系方式、该域名对应IP地址、IP地址注册人及联系方式、IP地址所在国家、城市和具体地理位置

Whois 简单来说,就是一个用来查询域名是否已经被注册,以及注册域名的详细信息的数据库(如域名所有人、域名注册商、域名注册日期和过期日期等)。通过域名Whois服务器查询,可以查询域名归属者联系方式,以及注册和到期时间.

获取DNS注册人及联系方式

使用站长之家whois查询工具查询

可以看到查询www.besti.edu.cn反馈结果不支持.edi.cn域名查询,查询baidu.com反馈结果被屏蔽的域名,查询sina.com.cn反馈结果联系邮箱部分隐藏。

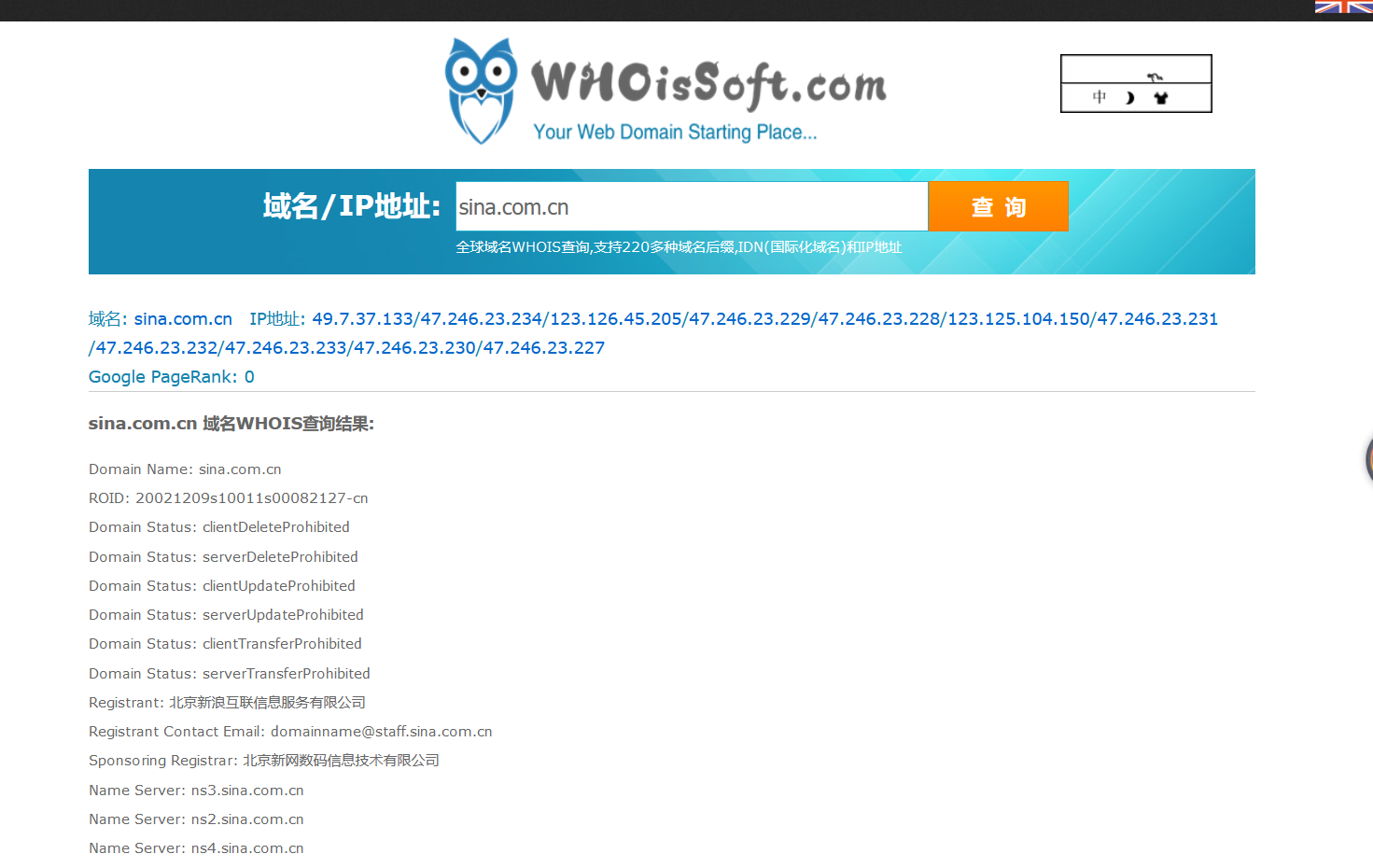

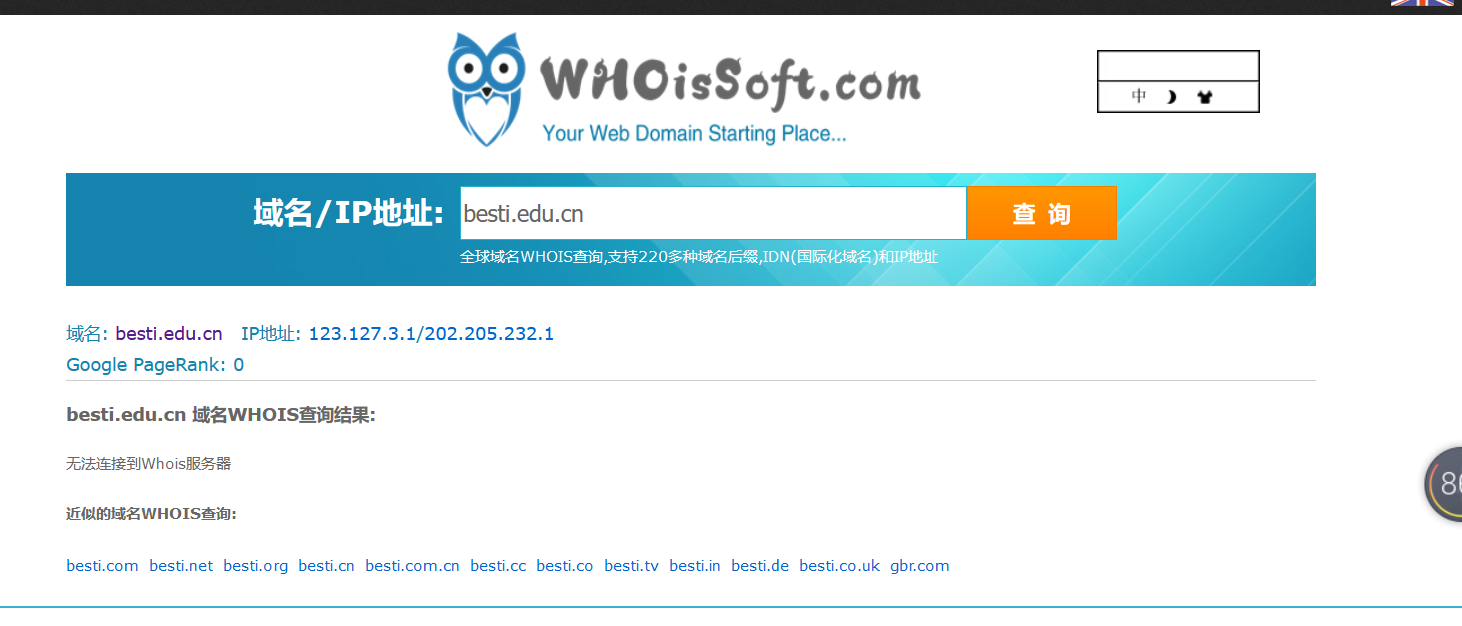

使用whoissoft查询工具查询

可以看到查询www.besti.edu.cn无反馈结果,查询baidu.com和sina.com.cn得到反馈结果。

使用kali虚拟机命令查询

输入命令:

whois sina.com.cn

可以看到查询www.besti.edu.cn无反馈结果,查询baidu.com和sina.com.cn得到反馈结果。

可以得到sina.com.cn的DNS注册人为北京新浪互联信息服务有限公司,联系方式为domainname@staff.sina.com.cn,注册商为北京新网数码信息技术有限公司。

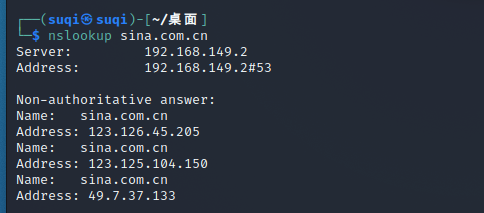

获取该域名对应IP地址

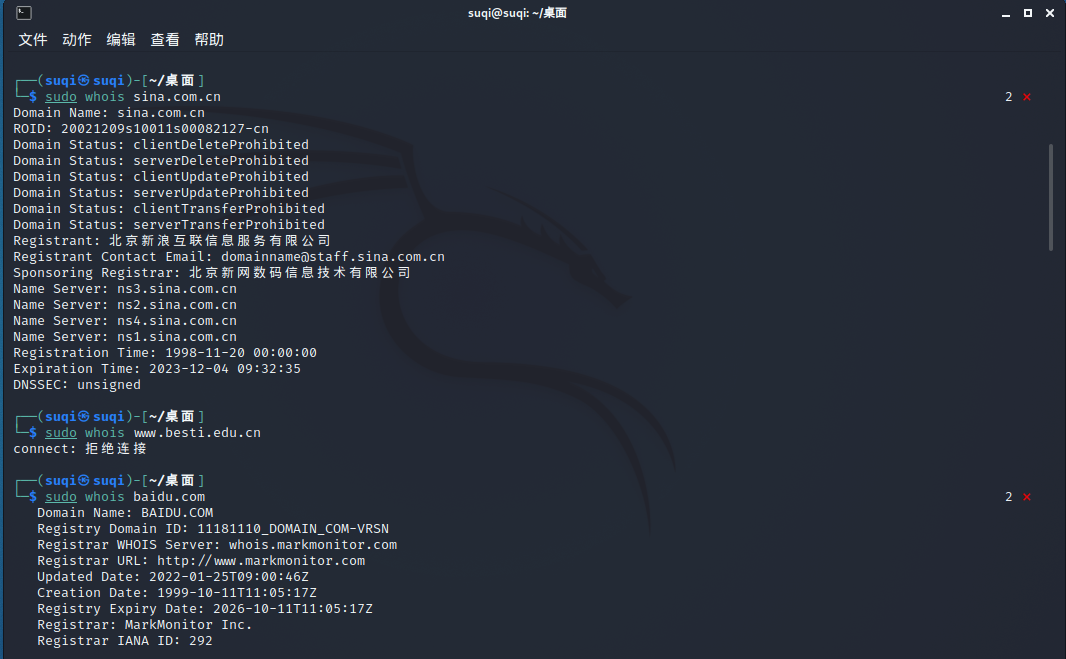

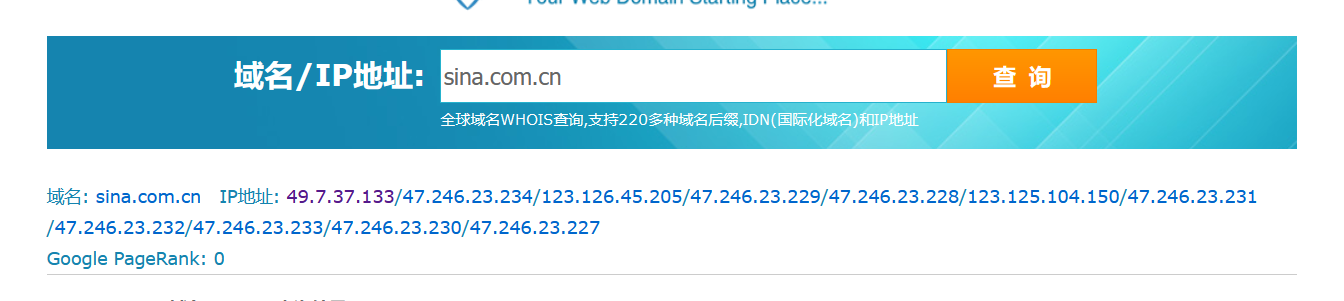

使用whoissoft查询工具查询

使用kali虚拟机命令查询

输入命令:

nslookup sina.com.cn

可以看到在线查询工具可以将所有服务器的ip地址查出,而通过虚拟机命令查询只能将响应服务器的ip地址查出。

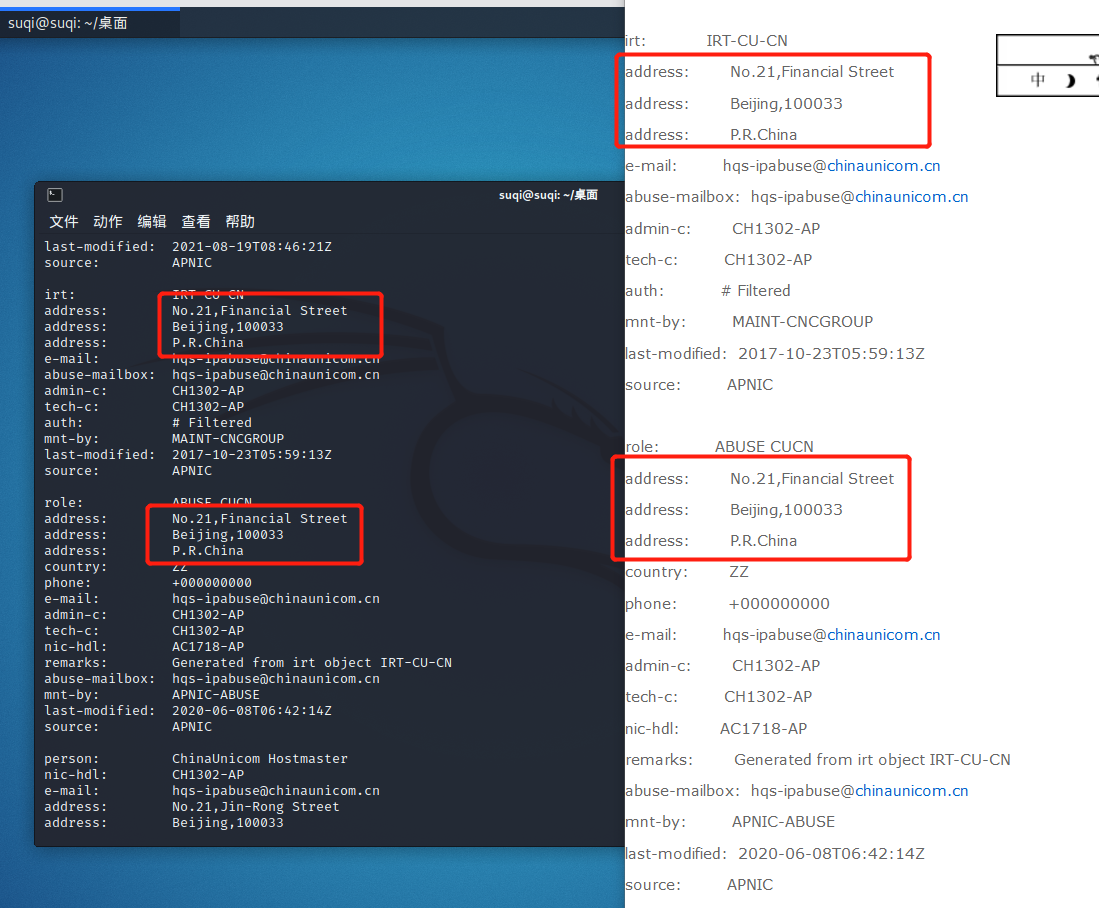

获取IP地址注册人及联系方式

同样我们可以使用whoissoft查询工具查询或使用kali虚拟机命令进行查询,选取其中任一ip地址进行查询,查询结果如下:

获取IP地址所在国家、城市和具体地理位置

同样我们可以使用whoissoft查询工具查询或使用kali虚拟机命令进行查询,选取其中任一ip地址进行查询,查询结果如下:

2.尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

打开资源监视器,勾选所使用软件,观察ip地址变换,找到好友ip地址,查询ip所在地,结果如下:

利用QQ和在线查询IP工具可能会出现IP定位不准确等问题。

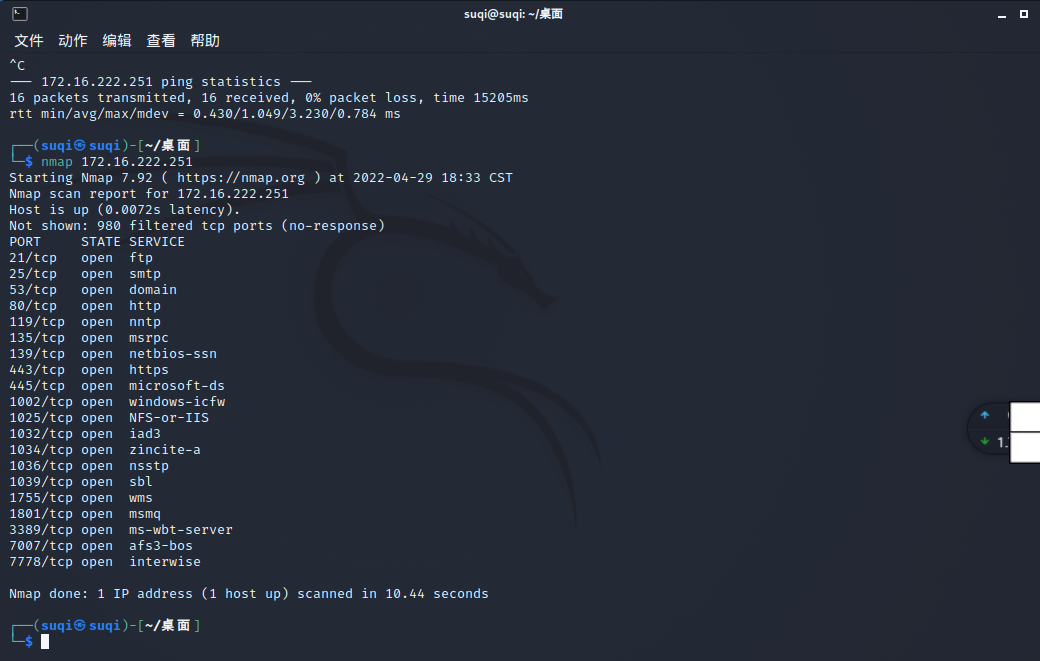

3.使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

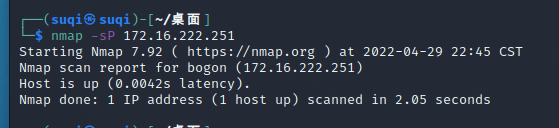

靶机IP地址是否活跃

可以通过nmap -sP 172.16.222.251查看靶机是否活跃在线,发现提示Host id up即说明靶机在线。

靶机开放了哪些TCP和UDP端口

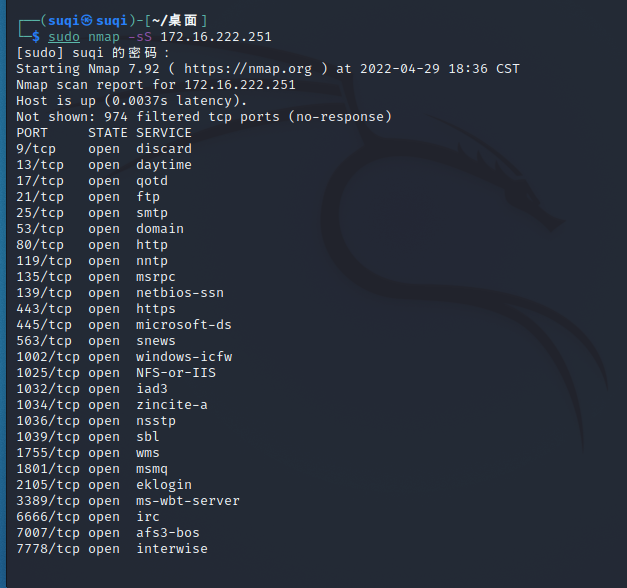

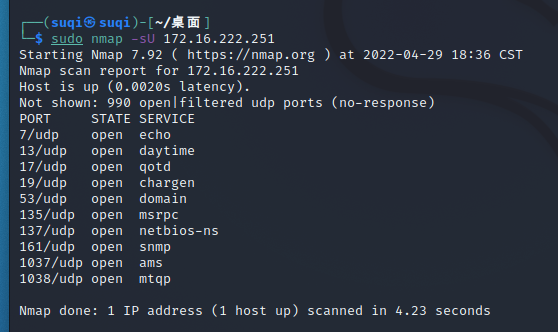

用指令nmap -sS 172.16.222.251对靶机进行TCP SYN扫描。使用nmap -sU 172.16.222.251对UDP端口进行扫描。

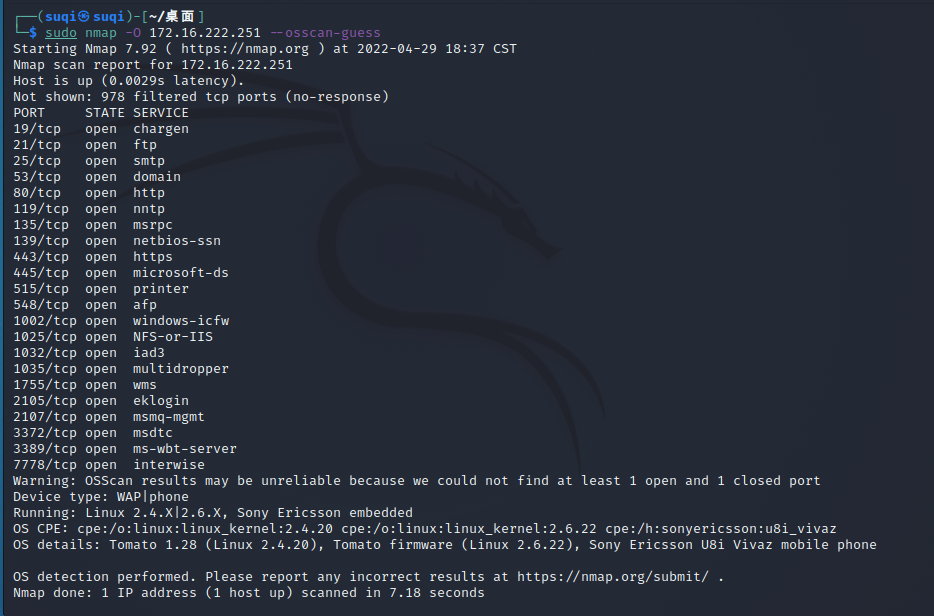

靶机安装了什么操作系统,版本是多少

使用nmap -O -sV 172.16.222.251对操作系统类型和网络服务进行扫描。

Aggressive OS guesses: Microsoft Windows XP SP3 or Windows 7 or Windows Server 2012 (89%), Microsoft Windows XP SP3 (88%), Actiontec MI424WR-GEN3I WAP (85%), DD-WRT v24-sp2 (Linux 2.4.37) (85%), Linux 3.2 (85%)

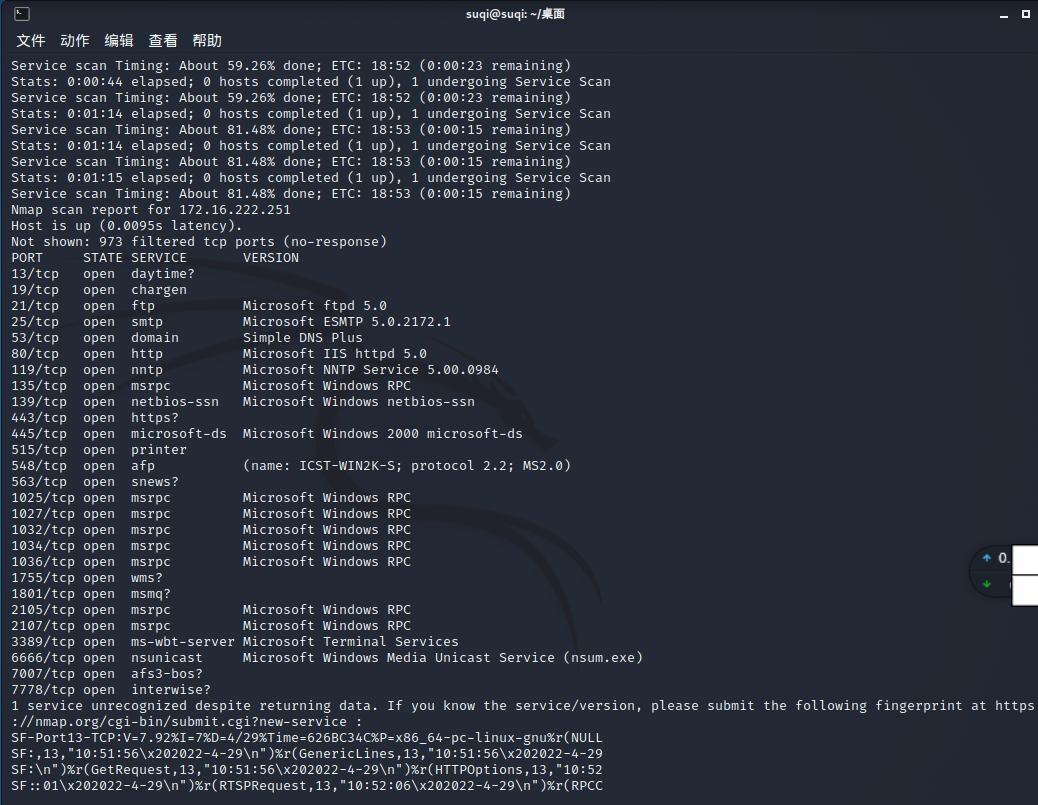

靶机上安装了哪些服务

使用nmap -sV 172.16.222.251查看靶机上安装服务。

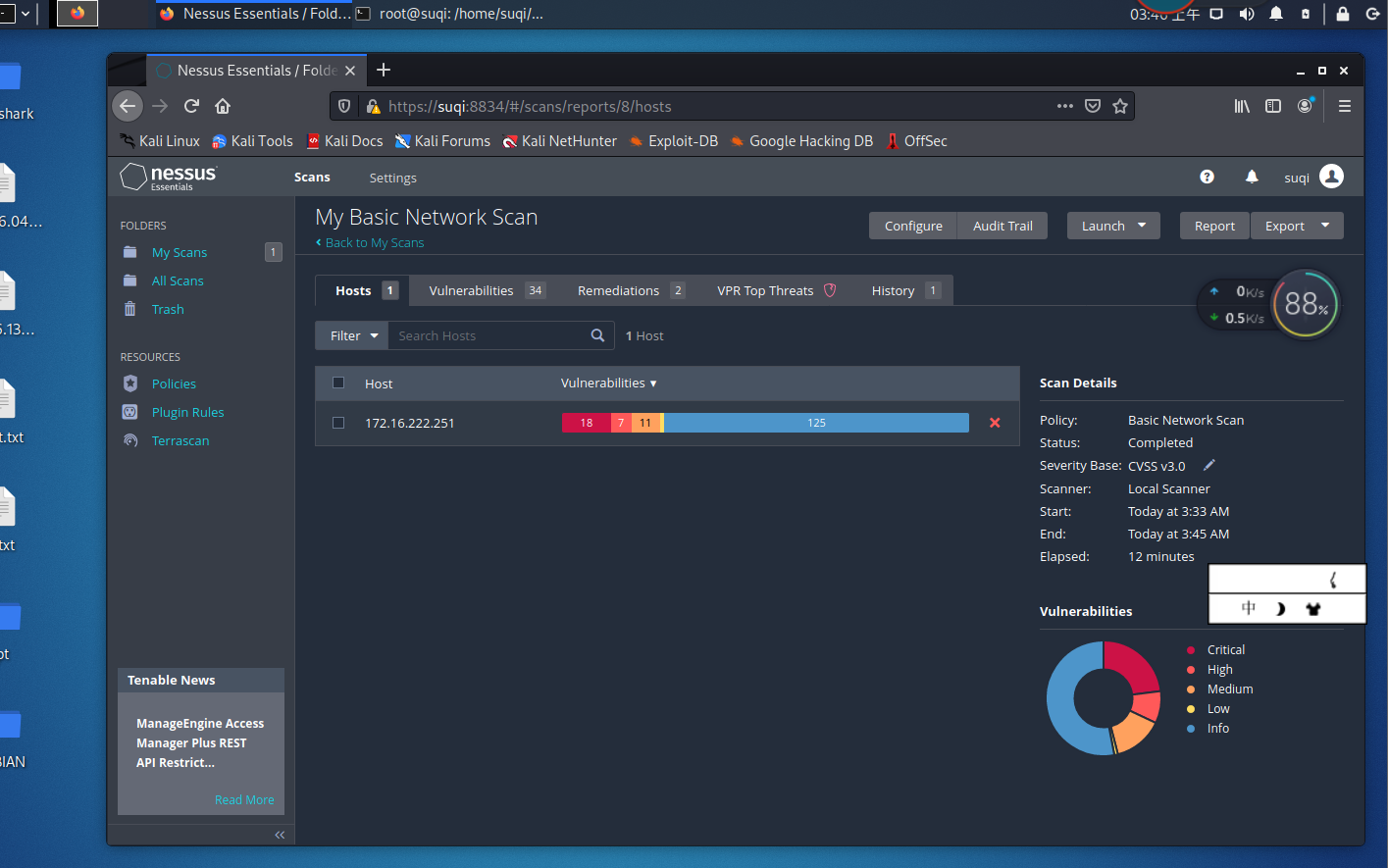

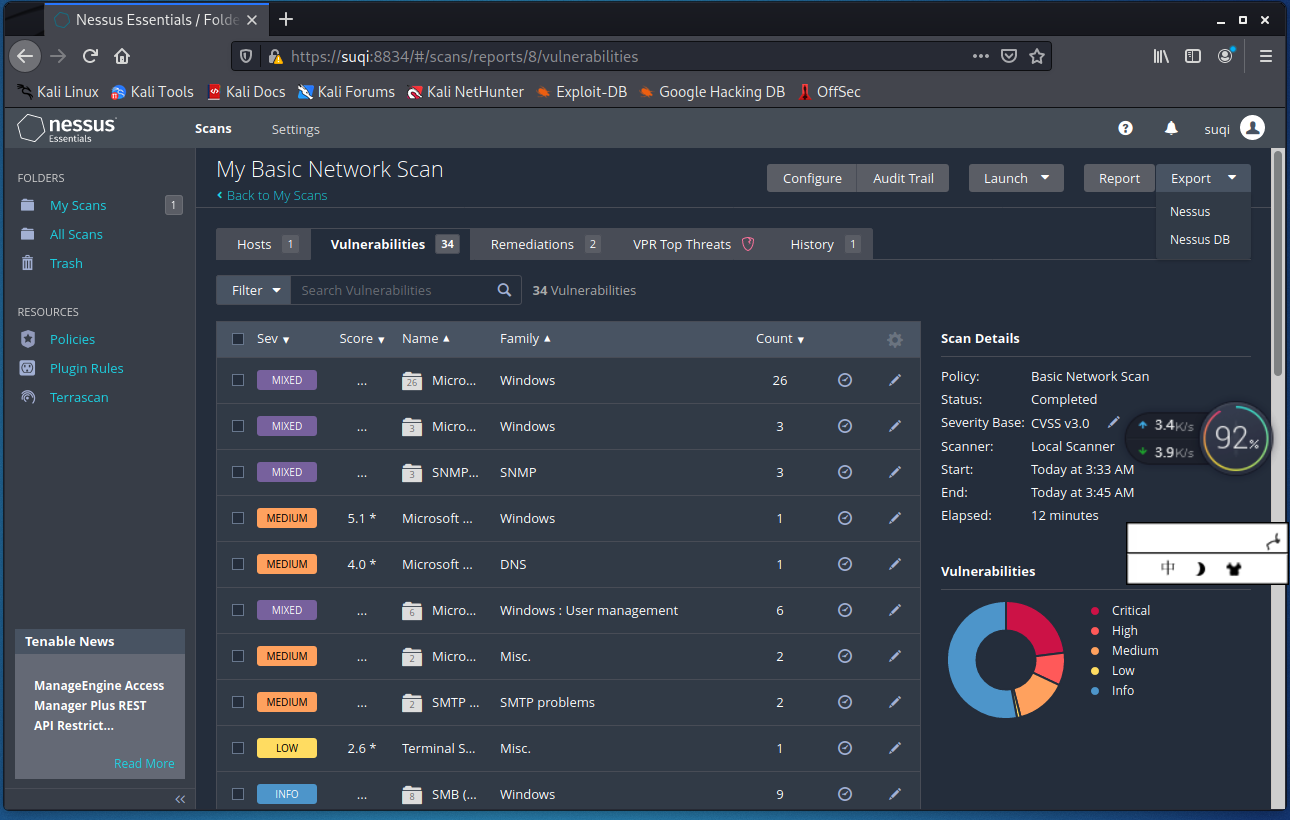

4.使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

进入Nessus下载地址下载deb版安装包,并利用dpkg -i *.deb安装Nessus。

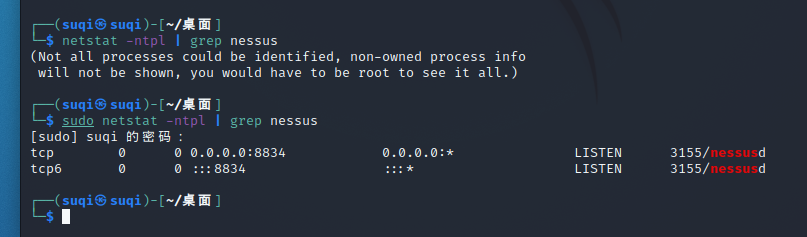

利用指令/etc/init.d/nessusd start启动Nessus,并使用netstat -ntpl | grep nessus查看启动状态。

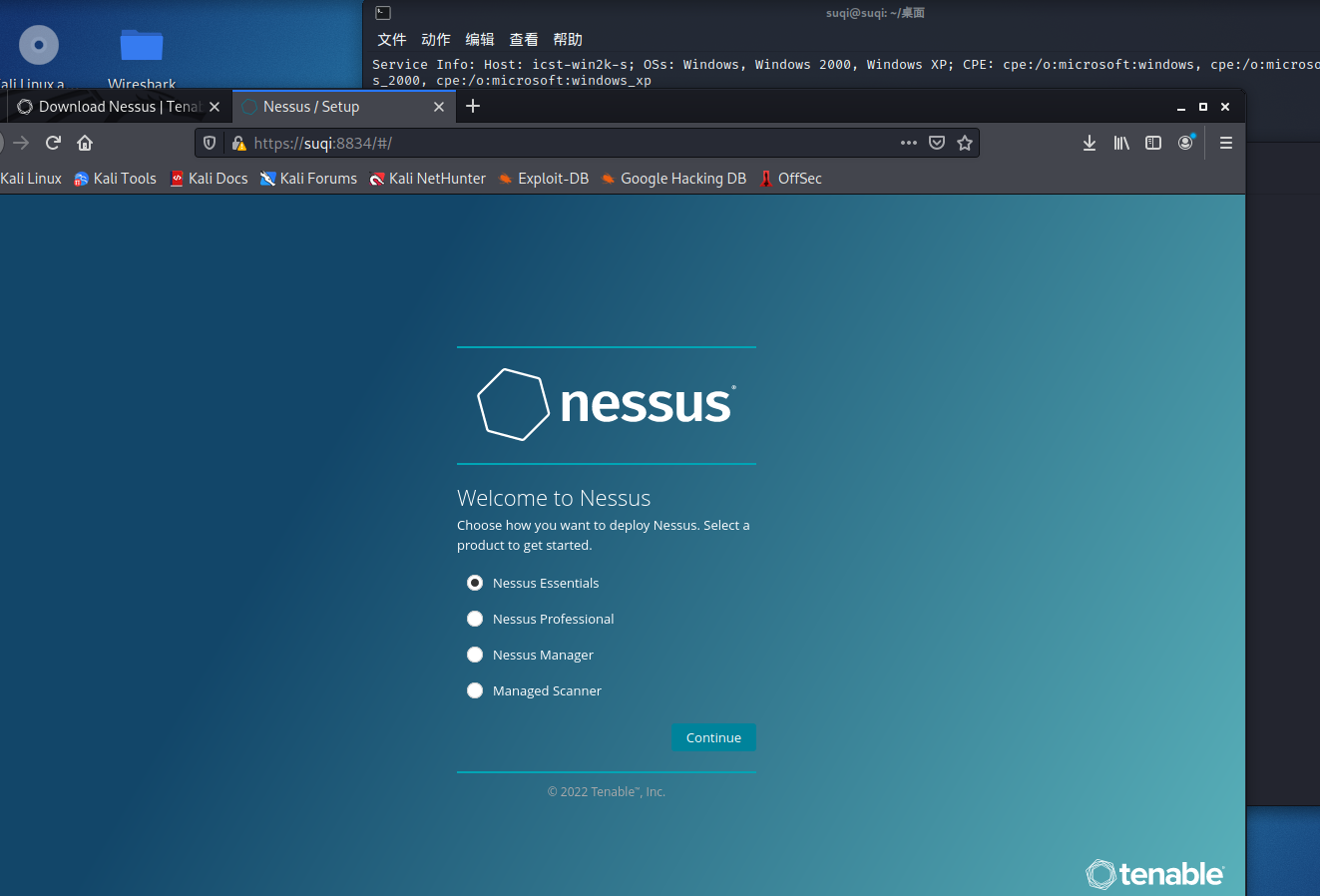

访问 https://suqi:8834/ 进入Nessus控制界面。

注册账号,在注册邮箱获取激活码。

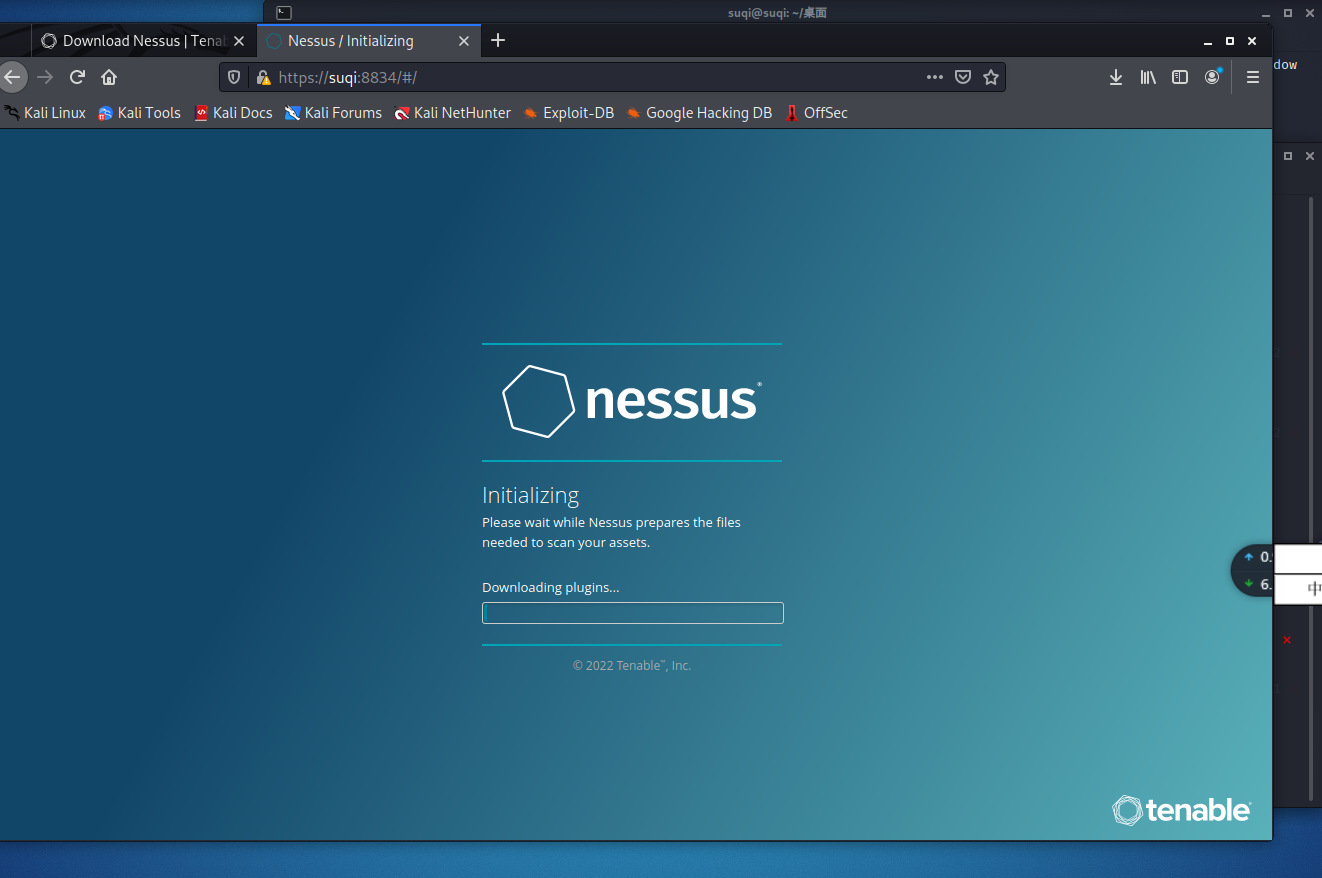

等待安装好后,我们找到靶机IP后输入IP。

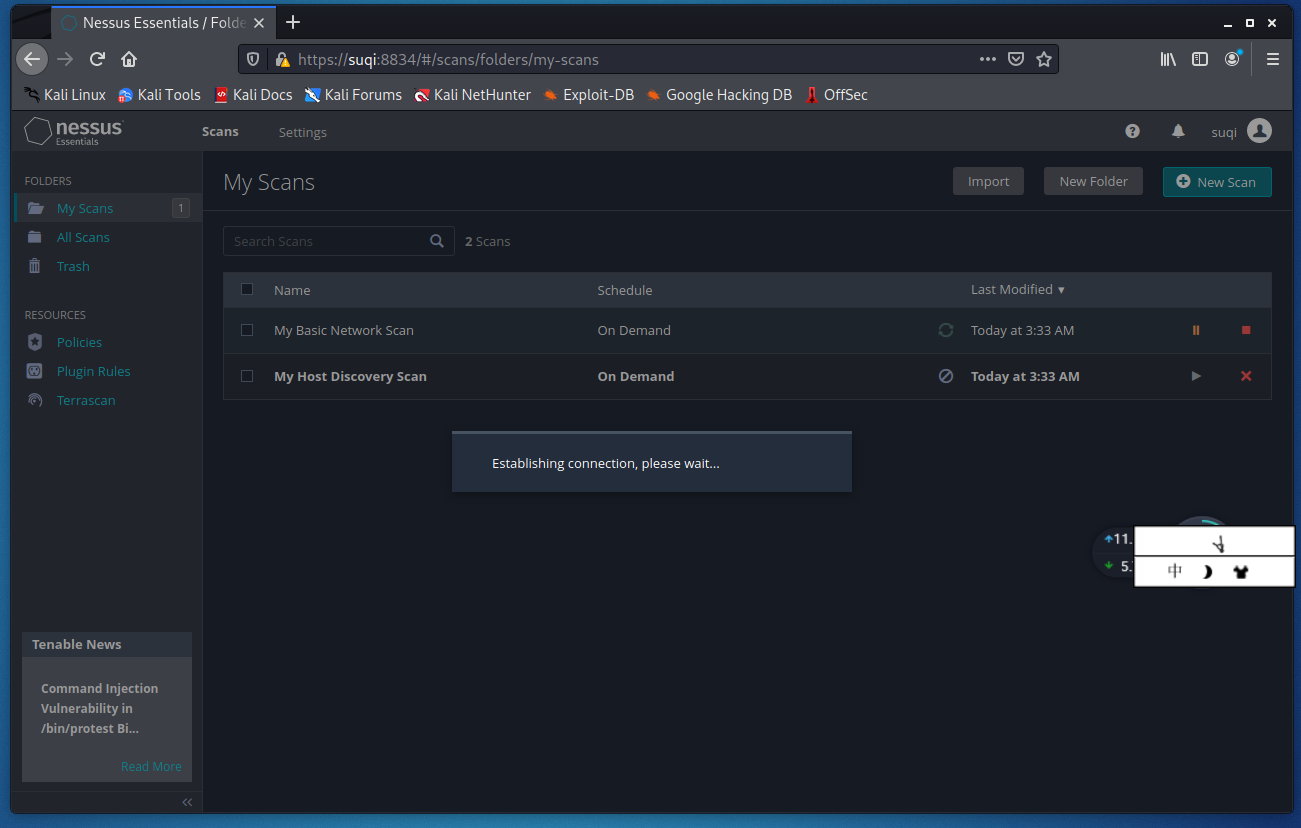

等待Nessus扫描好后,我们可以看到靶机的紧急级别漏洞有18个,高危有7个,中危有11个,低危有1个。

创建扫描靶机并等待,扫描完成可看到靶机上开放了哪些端口,靶机各个端口上网络服务存在哪些安全漏洞。

我们检测到Echo服务检测漏洞, echo服务,通常作为测试服务使用,我们可以对靶机进行拒绝服务攻击。作为靶机,可以通过禁用echo服务进行防御。

5.①通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。②并练习使用Google hack搜集技能完成搜索。

通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

同名太多,不太好找到个人信息TT

练习使用Google hack搜集技能完成搜索。

google hack是指使用Google等搜索引擎对某些特定的网络主机漏洞(通常是服务器上的脚本漏洞)进行搜索,以达到快速找到漏洞主机或特定主机的漏洞的目的。

Google hack常用语法:

site 指定域名

intext 正文中存在关键字的网页

intitle 标题中存在关键字的网页

info 一些基本信息

inurl URL存在关键字的网页

filetype 搜索指定文件类型

3.问题及解决方案

- 问题1:whois命令出现错误提示网络不可达。

- 问题1解决方案:前面加上sudo进行提权即可。

- 问题2:主机wireshark在kali虚拟机中无法打开

- 问题2解决方案:google的服务器搬离中国大陆,大陆地区用户用 google 服务时会自动跳转到香港的 http://google.com.hk ,有关键字过滤而且偶尔不是很稳定。

4.学习感悟、思考等

申请注册各种app、网址。不论是网上购物,或是网络社区申请注册,或者在社交媒体专用工具上发布消息,都是会留有私人信息,填好时一定要谨慎小心。招聘网站平台。个人简历中的私人信息一应俱全,这种私人信息一旦泄漏,不良影响无法预料。风险公共性WiFi。公共性WiFi非常容易遭受黑客入侵,一旦登陆了遭受进攻的风险公共性WiFi服务平台,您的网上数据信息就会有很有可能被网络黑客监控,造成登陆密码、数据信息、名字、性別、所属单位、银行账户等数据泄露。每个人应该加强对自己信息的保护,互联网就如同一个巨大的库,能够记录每一个人的很多信息,我们要从个人做起,把信息保护铭记在心。